تكوين WhoIAM Rampart مع Azure Active Directory B2C

في هذا البرنامج التعليمي، تعلم كيفية تكامل مصادقة Azure Active Directory B2C (Azure AD B2C) مع WhoIAM Rampart. تتيح ميزات Rampart تجربة تسجيل مستخدم متكاملة في مكتب المساعدة والدعوة. يمكن لمتخصصي الدعم إعادة تعيين كلمات المرور والمصادقة متعددة العوامل دون استخدام Azure. هناك تطبيقات والتحكم في الوصول استنادا إلى الدور (RBAC) لمستخدمي B2C Azure AD.

المتطلبات الأساسية

اشتراك Azure

- إذا لم يكن لديك حساب، فاحصل على حساب Azure مجاني

مستأجر متاجرة عمل-مستهلك Azure AD مرتبط باشتراك Azure

مثيل Azure DevOps Server

حساب SendGrid

- انتقل إلى sengrid.com إلى البدء مجانا

حساب تجريبي خاص بـ WhoIAM

- انتقل إلى whoaim.ai اتصل بنا للبدء

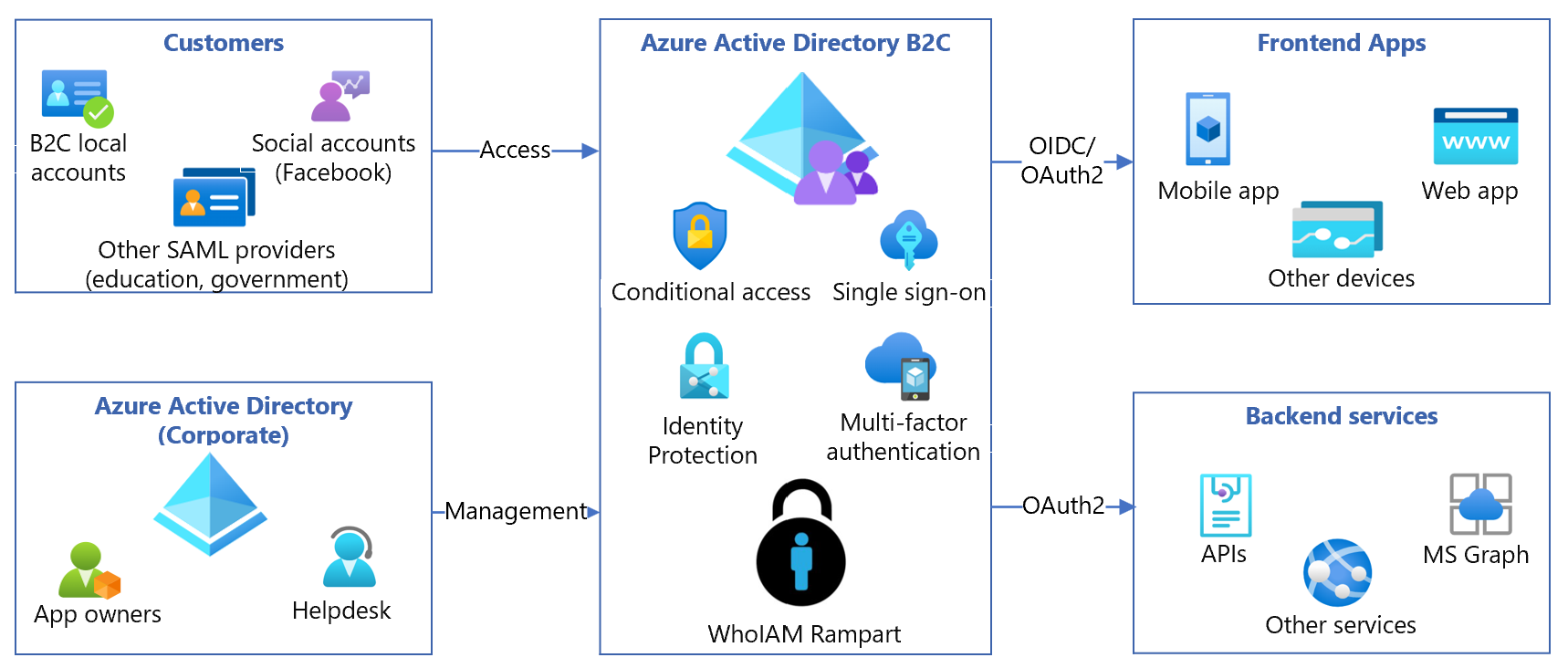

وصف السيناريو

تم إنشاء WhoIAM Rampart في Azure ويعمل في بيئة Azure. تشتمل المكونات التالية على حل eID-Me مع Azure AD B2C:

مستأجر Microsoft Entra - يخزن مستأجر Azure AD B2C المستخدمين ويدير الوصول (والنطاق) في Rampart

نهج B2C المخصصة - للتكامل مع Rampart

مجموعة موارد - تستضيف وظيفة Rampart

تثبيت Rampart

انتقل إلى whoiam.ai اتصل بنا للبدء.

تنشر القوالب التلقائية موارد Azure. تكون القوالب مثيل DevOps مع التعليمات البرمجية والتكوين.

تكوين Rampart ودمجه مع Azure AD B2C

يتطلب تكامل الحل مع Azure AD B2C نهج مخصصة. يوفر WhoIAM النهج ويساعد على دمجها مع التطبيقات أو النهج أو كليهما.

للحصول على تفاصيل حول نهج WhoIAM المخصصة، انتقل إلى docs.gatekeeper.whoiamdemos.com لدليل الإعداد، تنفيذ نهج التخويل.

اختبر الحل.

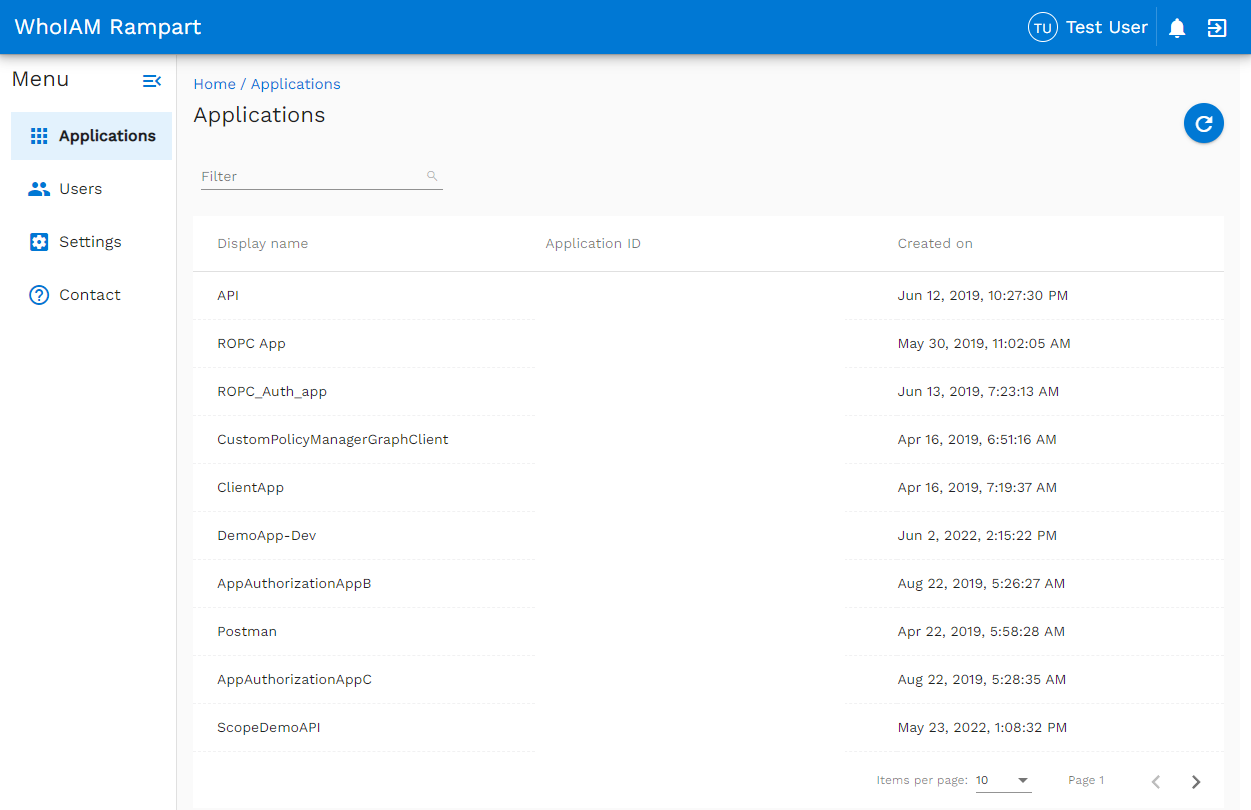

الصورة التالية هي مثال على قائمة بتسجيلات التطبيقات في مستأجر B2C Azure AD. يتحقق WhoIAM من صحة التنفيذ عن طريق اختبار الميزات ونقاط نهاية حالة التحقق من الصحة.

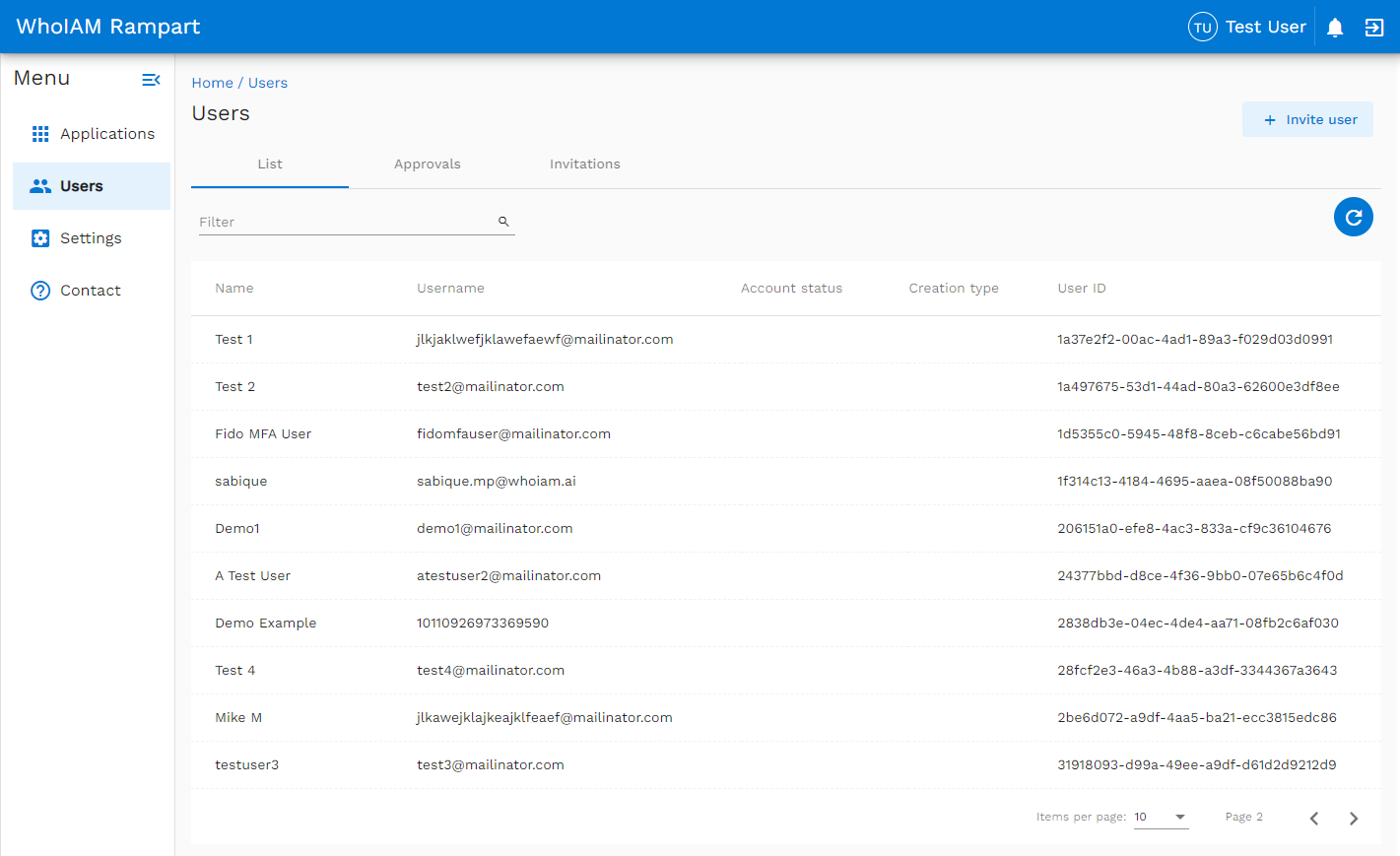

تظهر قائمة بالتطبيقات التي أنشأها المستخدم في مستأجر Azure AD B2C. وبالمثل، يرى المستخدم قائمة بالمستخدمين في دليل Azure AD B2C ووظائف إدارة المستخدم مثل الدعوات والموافقات وإدارة التحكم في الوصول استنادا إلى الدور.