دمج Microsoft Defender for Cloud مع Azure VMware Solution

يوفر Microsoft Defender for Cloud حماية متقدمة من التهديدات عبر Azure VMware Solution والأجهزة الظاهرية المحلية (VMs). يقوم بتقييم ثغرة Azure VMware Solution VMs ويرفع التنبيهات حسب الحاجة. يمكن إعادة توجيه تنبيهات الأمان هذه إلى Azure Monitor للحل. يمكنك تحديد نهج الأمان في Microsoft Defender for Cloud. لمزيد من المعلومات، راجع العمل مع نهج الأمان.

يقدم Microsoft Defender for Cloud العديد من الميزات، بما في ذلك:

- مراقبة سلامة الملفات

- الكشف عن هجوم بلا ملفات

- تقييم تصحيح نظام التشغيل

- تقييم التكوينات الأمنية الخاطئة

- تقييم حماية نقطة النهاية

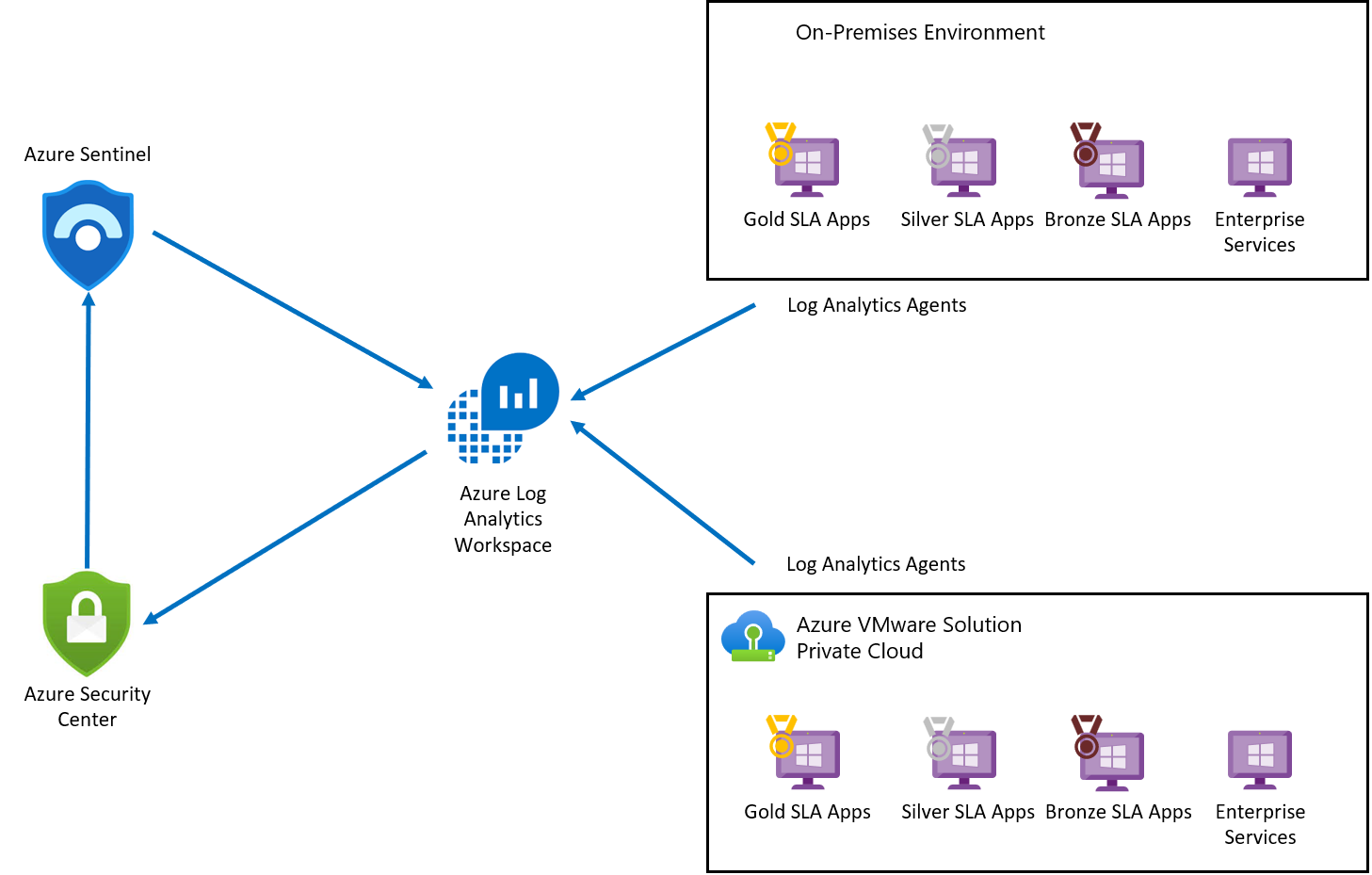

يوضح الرسم التخطيطي بنية المراقبة المتكاملة للأمان المتكامل لأجهزة Azure VMware Solution الظاهرية.

يجمع عامل Log Analytics بيانات السجل من Azure وAzure VMware Solution والأجهزة الظاهرية المحلية. يتم إرسال بيانات السجل إلى سجلات Azure Monitor وتخزينها في مساحة عمل Log Analytics. تحتوي كل مساحة عمل على مستودع بيانات وتكوين خاص بها لتخزين البيانات. بمجرد جمع السجلات، يقوم Microsoft Defender for Cloud بتقييم حالة الثغرة الأمنية لأجهزة Azure VMware Solution الظاهرية ويرفع تنبيها لأي ثغرة أمنية حرجة. بمجرد تقييمه، يقوم Microsoft Defender for Cloud بإعادة توجيه حالة الثغرة الأمنية إلى Microsoft Sentinel لإنشاء حادث وتعيينه مع التهديدات الأخرى. يتصل Microsoft Defender for Cloud ب Microsoft Sentinel باستخدام Microsoft Defender for Cloud الاتصال or.

المتطلبات الأساسية

إنشاء مساحة عمل Log Analytics لجمع البيانات من مصادر مختلفة.

تمكين Microsoft Defender for Cloud في اشتراكك.

إشعار

Microsoft Defender for Cloud هي أداة تم تكوينها مسبقا لا تتطلب النشر، ولكنك ستحتاج إلى تمكينها.

إضافة Azure VMware Solution VMs إلى Defender for Cloud

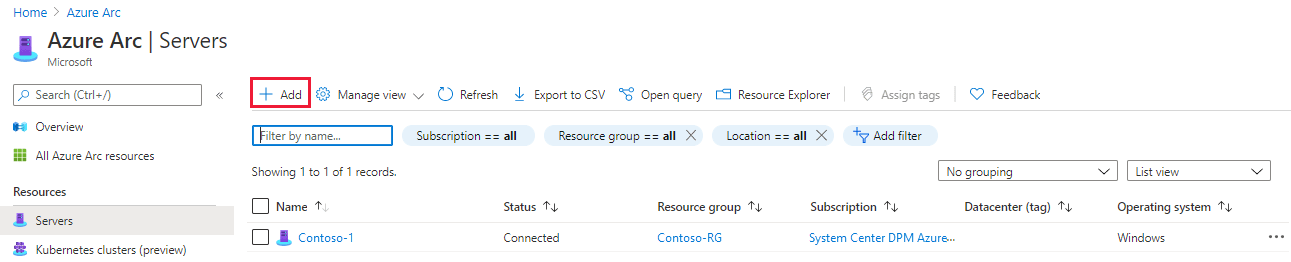

في مدخل Microsoft Azure، ابحث عن Azure Arc وحدده.

ضمن الموارد، حدد الخوادم ثم +إضافة.

حدد إنشاء برنامج نصي.

في علامة التبويب المتطلبات الأساسية ، حدد التالي.

في علامة التبويب Resource details ، املأ التفاصيل التالية ثم حدد Next. العلامات:

- الاشتراك

- مجموعة الموارد

- المنطقة

- نظام التشغيل

- تفاصيل الخادم الوكيل

في علامة التبويب علامات ، حدد التالي.

في علامة التبويب Download and run script ، حدد Download.

حدد نظام التشغيل الخاص بك وقم بتشغيل البرنامج النصي على Azure VMware Solution VM.

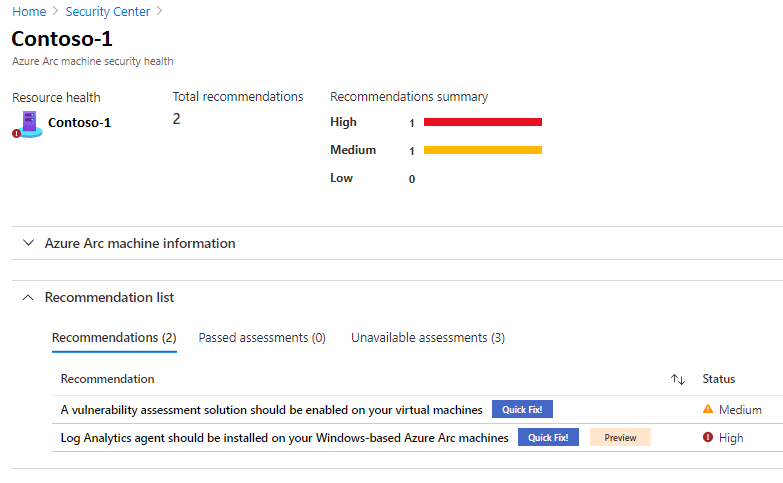

عرض التوصيات والتقييمات التي تم اجتيازها

توفر لك التوصيات والتقييمات تفاصيل سلامة الأمان لموردك.

في Microsoft Defender for Cloud، حدد Inventory من الجزء الأيمن.

بالنسبة إلى Resource type، حدد Servers - Azure Arc.

حدد اسم المورد الخاص بك. تفتح صفحة تعرض تفاصيل حماية الأمان للمورد الخاص بك.

ضمن قائمة التوصيات، حدد علامات تبويب التوصيات والتقييمات التي تم اجتيازها والتقييمات غير المتوفرة لعرض هذه التفاصيل.

نشر مساحة عمل Microsoft Sentinel

يوفر Microsoft Sentinel تحليلات الأمان والكشف عن التنبيهات والاستجابة التلقائية للتهديدات عبر بيئة ما. إنه حل إدارة أحداث معلومات الأمان (SIEM) أصلي على السحابة مبني على مساحة عمل Log Analytics.

نظرا لأن Microsoft Sentinel مبني على مساحة عمل Log Analytics، فأنت تحتاج فقط إلى تحديد مساحة العمل التي تريد استخدامها.

في مدخل Microsoft Azure، ابحث عن Microsoft Sentinel، وحدده.

في صفحة مساحات عمل Microsoft Sentinel، حدد +إضافة.

حدد مساحة عمل Log Analytics وحدد Add.

تمكين جامع البيانات لأحداث الأمان

في صفحة مساحات عمل Microsoft Sentinel، حدد مساحة العمل المكونة.

ضمن Configuration، حدد Data connectors.

ضمن العمود الاتصال or Name، حدد Security Events من القائمة، ثم حدد Open connector page.

في صفحة الموصل، حدد الأحداث التي ترغب في دفقها، ثم حدد تطبيق التغييرات.

الاتصال Microsoft Sentinel مع Microsoft Defender for Cloud

في صفحة مساحة عمل Microsoft Sentinel، حدد مساحة العمل المكونة.

ضمن Configuration، حدد Data connectors.

حدد Microsoft Defender for Cloud من القائمة، ثم حدد فتح صفحة الموصل.

حدد الاتصال لتوصيل Microsoft Defender for Cloud ب Microsoft Sentinel.

تمكين إنشاء حادث لإنشاء حدث ل Microsoft Defender for Cloud.

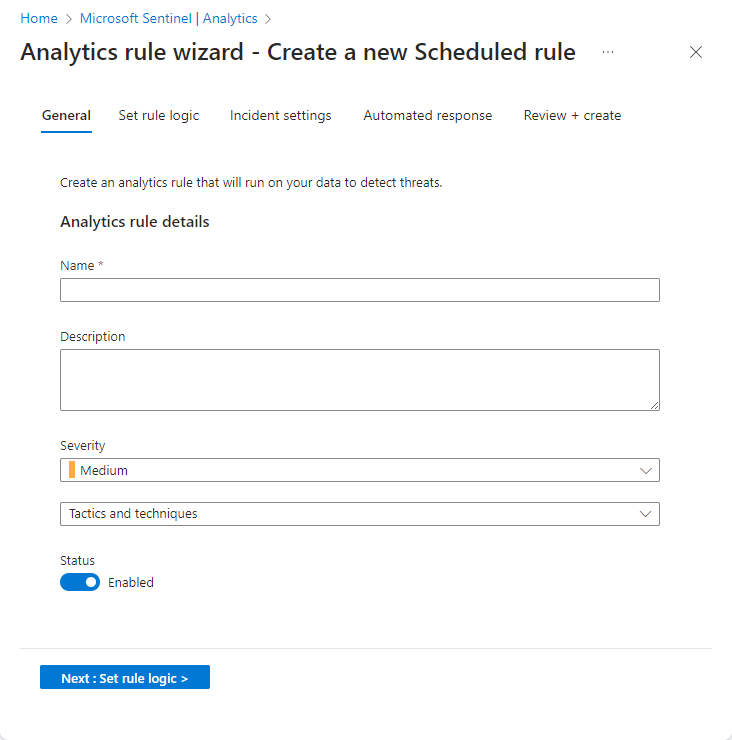

إنشاء قواعد لتحديد تهديدات الأمان

بعد توصيل مصادر البيانات ب Microsoft Sentinel، يمكنك إنشاء قواعد لإنشاء تنبيهات للتهديدات المكتشفة. في المثال التالي، نقوم بإنشاء قاعدة لمحاولات تسجيل الدخول إلى خادم Windows باستخدام كلمة مرور خاطئة.

في صفحة نظرة عامة على Microsoft Sentinel، ضمن Configurations، حدد Analytics.

ضمن Configurations، حدد Analytics.

حدد +Create وفي القائمة المنسدلة، حدد Scheduled query rule.

في علامة التبويب عام ، أدخل المعلومات المطلوبة ثم حدد التالي: تعيين منطق القاعدة.

- Name

- الوصف

- الخطط

- الأهمية

- الحالة

في علامة التبويب Set rule logic ، أدخل المعلومات المطلوبة، ثم حدد Next.

استعلام القاعدة (هنا يعرض مثال الاستعلام)

SecurityEvent |where Activity startswith '4625' |summarize count () by IpAddress,Computer |where count_ > 3تعيين الكيانات

جدولة الاستعلام

حد التنبيه

تجميع الأحداث

التعليق

في علامة التبويب Incident settings ، قم بتمكين Create incidents from alerts triggered by this analytics rule وحدد Next: Automated response.

حدد «Next: Review».

في علامة التبويب مراجعة وإنشاء ، راجع المعلومات، وحدد إنشاء.

تلميح

بعد المحاولة الفاشلة الثالثة لتسجيل الدخول إلى خادم Windows، تؤدي القاعدة التي تم إنشاؤها إلى حدوث حادث لكل محاولة غير ناجحة.

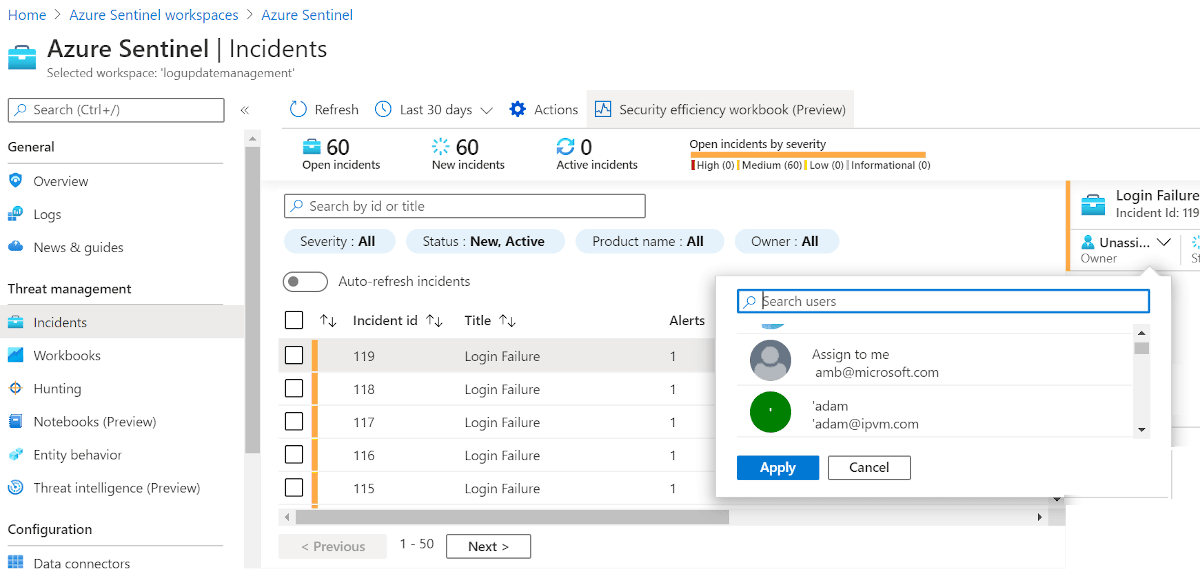

عرض التنبيهات

يمكنك عرض الحوادث التي تم إنشاؤها باستخدام Microsoft Sentinel. يمكنك أيضا تعيين الحوادث وإغلاقها بمجرد حلها، كل ذلك من داخل Microsoft Sentinel.

انتقل إلى صفحة نظرة عامة على Microsoft Sentinel.

ضمن Threat Management، حدد Incidents.

حدد حادثا ثم قم بتعيينه إلى فريق للحل.

تلميح

بعد حل المشكلة، يمكنك إغلاقها.

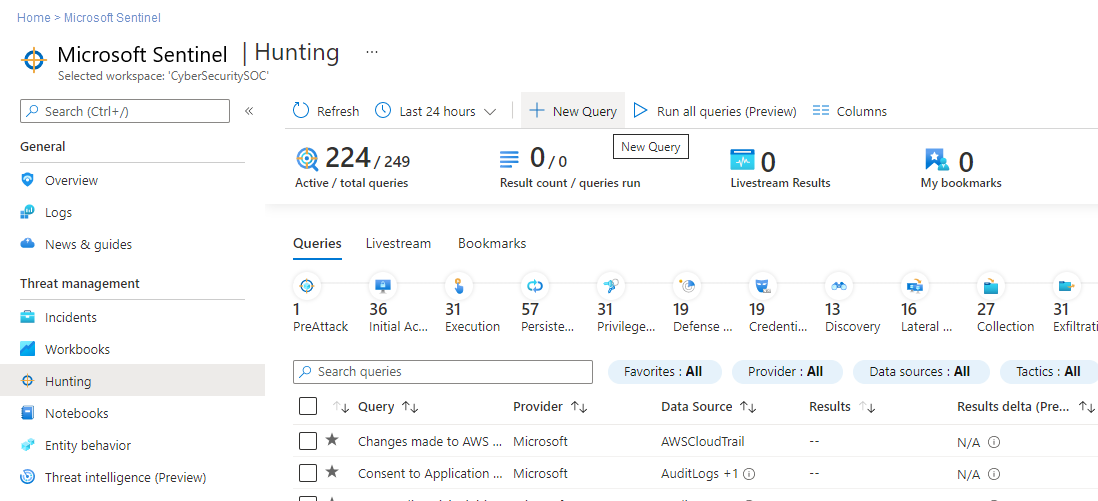

تتبع التهديدات الأمنية باستخدام الاستعلامات

يمكنك إنشاء استعلامات أو استخدام الاستعلام المعرف مسبقا المتوفر في Microsoft Sentinel لتحديد التهديدات في بيئتك. تقوم الخطوات التالية بتشغيل استعلام معرف مسبقا.

في صفحة نظرة عامة على Microsoft Sentinel، ضمن Threat management، حدد Hunting. يتم عرض قائمة بالاستعلامات المعرفة مسبقا.

تلميح

يمكنك أيضا إنشاء استعلام جديد عن طريق تحديد استعلام جديد.

حدد استعلاما ثم حدد تشغيل الاستعلام.

حدد عرض النتائج للتحقق من النتائج.

الخطوات التالية

الآن بعد أن قمت بتغطية كيفية حماية الأجهزة الظاهرية ل Azure VMware Solution، يمكنك معرفة المزيد حول: