تكوين استجابة مخصصة لجدار حماية تطبيق ويب Azure

توضح هذه المقالة كيفية تكوين صفحة استجابة مخصصة عندما يحظر Azure Web Application Firewall طلبا.

بشكل افتراضي، عندما يحظر Azure Web Application Firewall طلبا بسبب قاعدة متطابقة، فإنه يقوم بإرجاع رمز حالة 403 مع الرسالة "تم حظر الطلب. " تتضمن الرسالة الافتراضية أيضا سلسلة مرجع التعقب المستخدمة للارتباط بإدخالات السجل للطلب. يمكنك تكوين رمز حالة استجابة مخصص ورسالة مخصصة مع سلسلة مرجعية لحالة الاستخدام الخاصة بك.

تكوين رمز حالة استجابة مخصص ورسالة باستخدام المدخل

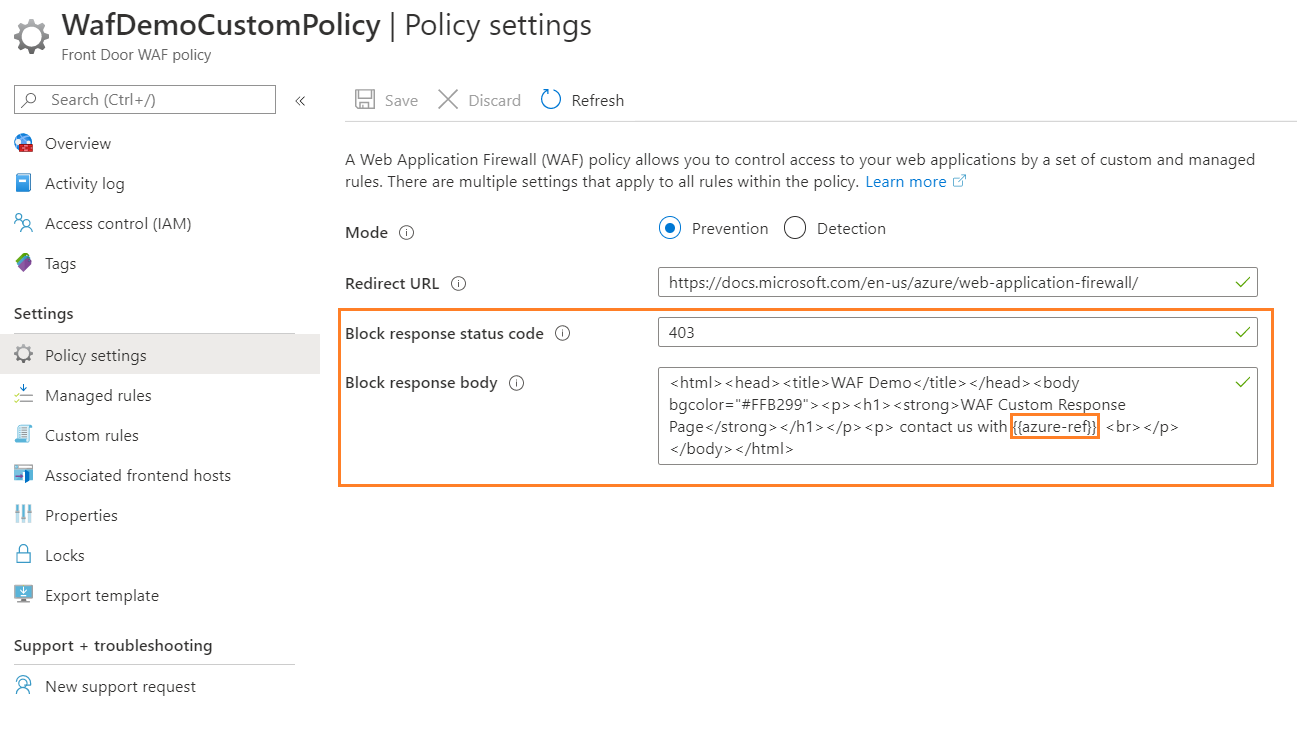

يمكنك تكوين رمز حالة استجابة مخصص والنص الأساسي ضمن إعدادات النهج على مدخل Azure Web Application Firewall.

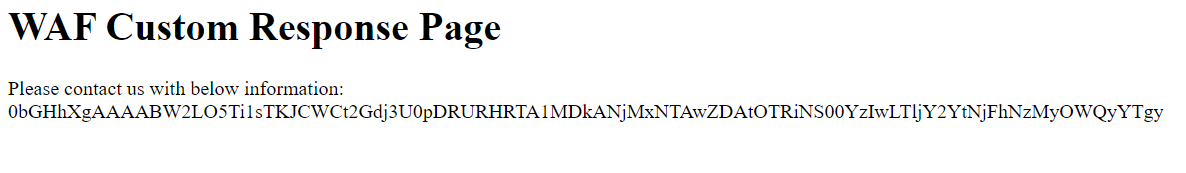

في المثال السابق، احتفظنا برمز الاستجابة ك 403 وقمنا بتكوين رسالة قصيرة "الرجاء الاتصال بنا"، كما هو موضح في الصورة التالية:

يُدرج "{{azure-ref}}" سلسلة المرجع الفريد في نص الاستجابة. تطابق القيمة الحقل TrackingReference في FrontDoorAccessLog وFrontDoorWebApplicationFirewallLog السجلات.

يُدرج "{{azure-ref}}" سلسلة المرجع الفريد في نص الاستجابة. تطابق القيمة الحقل TrackingReference في FrontdoorAccessLog وFrontdoorWebApplicationFirewallLog السجلات.

تكوين رمز حالة استجابة مخصص ورسالة باستخدام PowerShell

اتبع هذه الخطوات لتكوين رمز حالة استجابة مخصص ورسالة باستخدام PowerShell.

إعداد بيئة PowerShell

يوفر Azure PowerShell مجموعة من أوامر التي تستخدم نموذج Azure Resource Manager لإدارة موارد Azure.

يمكنك تثبيت Azure PowerShell على جهازك المحلي واستخدامه في أي جلسة PowerShell. اتبع الإرشادات الموجودة على الصفحة لتسجيل الدخول باستخدام بيانات اعتماد Azure. ثم قم بتثبيت الوحدة النمطية Az PowerShell.

اتصل بـ Azure باستخدام مربع حوار تفاعلي لتسجيل الدخول

Connect-AzAccount

Install-Module -Name Az

تأكد من تثبيت الإصدار الحالي من PowerShellGet. شغّل الأمر التالي، ثم أعِد فتح PowerShell.

Install-Module PowerShellGet -Force -AllowClobber

تثبيت الوحدة النمطية Az.FrontDoor

Install-Module -Name Az.FrontDoor

قم بإنشاء مجموعة موارد

في Azure، تقوم بتخصيص الموارد ذات الصلة لمجموعة موارد. هنا، نقوم بإنشاء مجموعة موارد باستخدام New-AzResourceGroup.

New-AzResourceGroup -Name myResourceGroupWAF

إنشاء نهج WAF جديد مع استجابة مخصصة

يوضح المثال التالي كيفية إنشاء نهج جدار حماية تطبيق ويب جديد (WAF) مع تعيين رمز حالة استجابة مخصص إلى 405 ورسالة "تم حظرك" باستخدام New-AzFrontDoorWafPolicy.

# WAF policy setting

New-AzFrontDoorWafPolicy `

-Name myWAFPolicy `

-ResourceGroupName myResourceGroupWAF `

-EnabledState enabled `

-Mode Detection `

-CustomBlockResponseStatusCode 405 `

-CustomBlockResponseBody "<html><head><title>You are blocked.</title></head><body></body></html>"

قم بتعديل التعليمات البرمجية للاستجابة المخصصة أو إعدادات نص الاستجابة لنهج WAF موجود باستخدام Update-AzFrontDoorFireWallPolicy.

# modify WAF response code

Update-AzFrontDoorFireWallPolicy `

-Name myWAFPolicy `

-ResourceGroupName myResourceGroupWAF `

-EnabledState enabled `

-Mode Detection `

-CustomBlockResponseStatusCode 403

# modify WAF response body

Update-AzFrontDoorFireWallPolicy `

-Name myWAFPolicy `

-ResourceGroupName myResourceGroupWAF `

-CustomBlockResponseBody "<html><head><title>Forbidden</title></head><body>{{azure-ref}}</body></html>"

الخطوات التالية

تعرف على المزيد حول Azure Web Application Firewall على Azure Front Door.