حدث

٨ ذو القعدة، ٢ م - ١١ ذو القعدة، ١٢ ص

مهارة تصل إلى عصر الذكاء الاصطناعي في حدث Microsoft 365 بقيادة المجتمع في نهاية المطاف، 6-8 مايو في لاس فيغاس.

معرفة المزيدلم يعد هذا المتصفح مدعومًا.

بادر بالترقية إلى Microsoft Edge للاستفادة من أحدث الميزات والتحديثات الأمنية والدعم الفني.

في هذه المقالة، نستعرض خيارات مختلفة لإنشاء بيئة مشاركة ضيف أكثر أمانا في Microsoft 365. هذه أمثلة لإعطائك فكرة عن الخيارات المتاحة. يمكنك استخدام هذه الإجراءات في مجموعات مختلفة لتلبية احتياجات الأمان والتوافق لمؤسستك.

تتضمن هذه المقالة ما يلي:

تتطلب بعض الخيارات التي تمت مناقشتها في هذه المقالة أن يكون للضيوف حساب في Microsoft Entra ID. للتأكد من تضمين الضيوف في الدليل عند مشاركة الملفات والمجلدات معهم، استخدم تكامل SharePoint وOneDrive مع Microsoft Entra B2B Preview.

لاحظ أننا لا نناقش تمكين إعدادات مشاركة الضيف في هذه المقالة. راجع التعاون مع أشخاص من خارج مؤسستك للحصول على تفاصيل حول تمكين مشاركة الضيوف لسيناريوهات مختلفة.

تقلل المصادقة متعددة العوامل إلى حد كبير من فرص اختراق الحساب. نظرا لأن الضيوف قد يستخدمون حسابات بريد إلكتروني شخصية لا تلتزم بأي نهج إدارة أو أفضل الممارسات، فمن المهم بشكل خاص طلب مصادقة متعددة العوامل للضيوف. إذا تمت سرقة اسم مستخدم وكلمة مرور الضيف، فإن طلب عامل ثان للمصادقة يقلل إلى حد كبير من فرص وصول أطراف غير معروفة إلى مواقعك وملفاتك.

في هذا المثال، قمنا بإعداد مصادقة متعددة العوامل للضيوف باستخدام نهج وصول مشروط في Microsoft Entra ID.

لإعداد المصادقة متعددة العوامل للضيوف

الآن، يطلب من الضيوف التسجيل في المصادقة متعددة العوامل قبل أن يتمكنوا من الوصول إلى المحتوى أو المواقع أو الفرق المشتركة.

التخطيط لتوزيع مصادقة متعددة العوامل Microsoft Entra

في بعض الحالات، قد لا يكون الضيوف قد وقعوا اتفاقيات عدم الإفصاح أو اتفاقيات قانونية أخرى مع مؤسستك. يمكنك مطالبة الضيوف بالموافقة على شروط الاستخدام قبل الوصول إلى الملفات التي تتم مشاركتها معهم. يمكن عرض شروط الاستخدام في المرة الأولى التي يحاولون فيها الوصول إلى ملف أو موقع مشترك.

لإنشاء شروط استخدام، تحتاج أولا إلى إنشاء المستند في Word أو برنامج تأليف آخر، ثم حفظه كملف .pdf. يمكن بعد ذلك تحميل هذا الملف إلى Microsoft Entra ID.

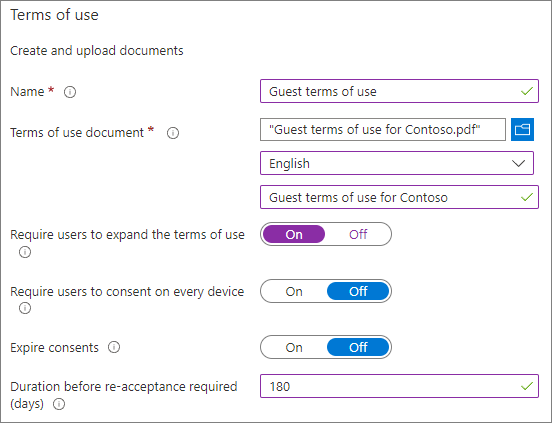

لإنشاء شروط استخدام Microsoft Entra

قم بتوسيع الحماية، ثم حدد الوصول المشروط.

حدد شروط الاستخدام.

حدد مصطلحات جديدة.

اكتب اسما.

للحصول على مستند شروط الاستخدام، استعرض للوصول إلى ملف pdf الذي قمت بإنشائه وحدده.

حدد لغة مستند شروط الاستخدام.

اكتب اسم عرض.

قم بتعيين مطالبة المستخدمين بتوسيع شروط الاستخدام إلى تشغيل.

ضمن الوصول المشروط، في قائمة قالب فرض باستخدام نهج الوصول المشروط ، اختر إنشاء نهج الوصول المشروط لاحقا.

حدد إنشاء.

بمجرد إنشاء شروط الاستخدام، فإن الخطوة التالية هي إنشاء نهج وصول مشروط يعرض شروط الاستخدام للضيوف.

لإنشاء نهج وصول مشروط

الآن، في المرة الأولى التي يحاول فيها الضيف الوصول إلى المحتوى أو فريق أو موقع في مؤسستك، سيطلب منه قبول شروط الاستخدام.

شروط الاستخدام Microsoft Entra

نظرة عامة على Microsoft SharePoint eSignature

باستخدام مراجعات صلاحية الوصول في Microsoft Entra ID، يمكنك أتمتة مراجعة دورية لوصول المستخدم إلى فرق ومجموعات مختلفة. من خلال طلب مراجعة صلاحية الوصول للضيوف على وجه التحديد، يمكنك المساعدة في ضمان عدم الاحتفاظ بالوصول إلى المعلومات الحساسة لمؤسستك لفترة أطول مما هو ضروري.

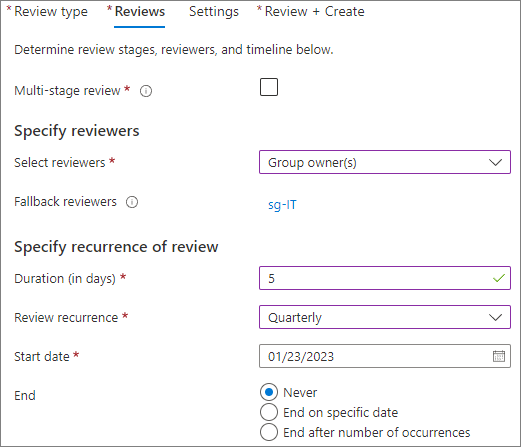

لإعداد مراجعة وصول الضيف

قم بتوسيع Identity governance، وحدد Access reviews.

حدد New access review.

اختر الخيار Teams + Groups .

اختر الخيار All Microsoft 365 groups with guest users . انقر فوق تحديد مجموعة (مجموعات) لاستبعادها إذا كنت تريد استبعاد أي مجموعات.

اختر الخيار المستخدمون الضيوف فقط ، ثم حدد التالي: المراجعات.

ضمن تحديد المراجعين، اختر مالك (مالكي) المجموعة.

انقر فوق تحديد المراجعين الاحتياطيين، واختر من يجب أن يكون المراجعين الاحتياطيين، ثم انقر فوق تحديد.

اختر المدة (بالأيام) لكي تكون المراجعة مفتوحة للتعليقات.

ضمن تحديد تكرار المراجعة، اختر ربع سنوي.

حدد تاريخ البدء والمدة.

بالنسبة إلى End، اختر Never، ثم حدد Next: Settings.

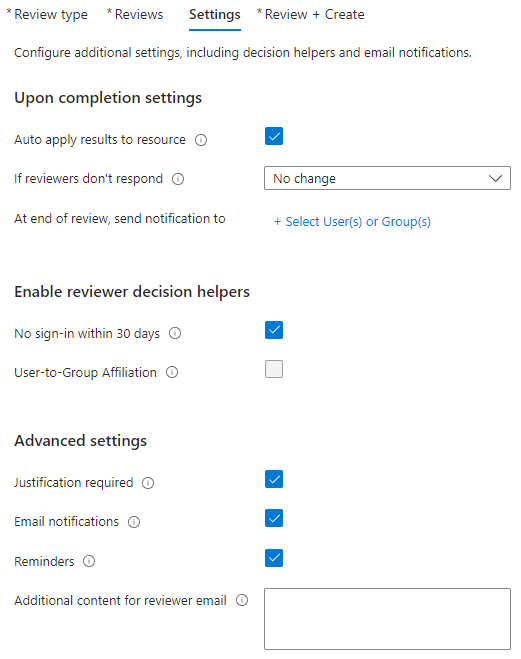

في علامة التبويب الإعدادات ، راجع إعدادات التوافق مع قواعد عملك.

حدد Next: Review + Create.

اكتب اسم مراجعة وراجع الإعدادات.

حدد إنشاء.

إدارة وصول الضيف من خلال مراجعات صلاحية الوصول

إنشاء مراجعة صلاحية الوصول للمجموعات والتطبيقات في Microsoft Entra ID

إذا كان ضيوفك يستخدمون أجهزة لا تديرها مؤسستك أو مؤسسة أخرى لديك علاقة ثقة معها، فيمكنك طلب منهم الوصول إلى فرقك ومواقعك وملفاتك باستخدام مستعرض ويب فقط. وهذا يقلل من فرصة تنزيل الملفات الحساسة وتركها على جهاز غير مدار. هذا مفيد أيضا عند المشاركة مع البيئات التي تستخدم الأجهزة المشتركة.

بالنسبة إلى مجموعات Microsoft 365 وTeams، يتم ذلك باستخدام نهج الوصول المشروط Microsoft Entra. بالنسبة إلى SharePoint، يتم تكوين هذا في مركز إدارة SharePoint. (يمكنك أيضا استخدام أوصاف الحساسية لتقييد وصول الضيوف إلى الويب فقط.)

لتقييد وصول الضيوف إلى الويب فقط للمجموعات والفرق:

قم بتوسيع الحماية، ثم حدد الوصول المشروط.

على الوصول المشروط | صفحة نظرة عامة ، حدد إنشاء نهج جديد.

في المربع الاسم ، اكتب اسما.

حدد رابط Users .

حدد Select users and groups، ثم حدد خانة الاختيار Guest or external users .

في القائمة المنسدلة، حدد المستخدمين الضيوف لتعاون B2B والمستخدمينالأعضاء في تعاون B2B.

حدد الارتباط Target resources .

في علامة التبويب تضمين ، حدد تحديد التطبيقات، ثم انقر فوق الارتباط تحديد .

في جزء Select، حدد Office 365، ثم انقر فوق Select.

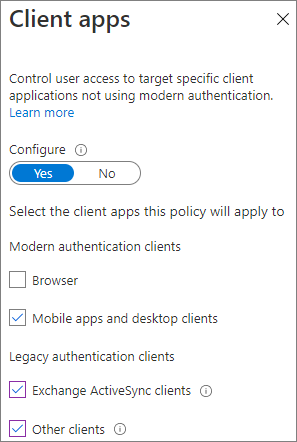

حدد الارتباط Conditions .

في جزء الشروط ، حدد ارتباط تطبيقات العميل .

في جزء تطبيقات العميل، حدد نعمللتكوين، ثم حدد تطبيقات الجوال وعملاء سطح المكتبExchange ActiveSync العملاء وإعدادات العملاء الآخرين. قم بإلغاء تحديد خانة الاختيار المستعرض .

حدد تم.

حدد ارتباط Grant .

في جزء Grant، حدد Require device to be marked as compliant and Require Microsoft Entra hybrid joined device.

ضمن For multiple controls، حدد Require one of the selected controls، ثم انقر فوق Select.

ضمن تمكين النهج، حدد تشغيل، ثم حدد إنشاء.

عناصر التحكم في الوصول إلى الأجهزة غير المدارة في SharePoint وOneDrive

يمكن أن يؤدي مطالبة الضيوف بالمصادقة بشكل منتظم إلى تقليل إمكانية وصول مستخدمين غير معروفين إلى محتوى مؤسستك إذا لم يتم الحفاظ على أمان جهاز الضيف. يمكنك تكوين نهج الوصول المشروط لمهلة جلسة العمل للضيوف في Microsoft Entra ID.

لتكوين نهج مهلة جلسة الضيف

أنواع المعلومات الحساسة هي سلاسل معرفة مسبقا يمكن استخدامها في مهام سير عمل النهج لفرض متطلبات التوافق. يأتي مدخل التوافق في Microsoft Purview مع أكثر من مائة نوع من المعلومات الحساسة، بما في ذلك أرقام رخصة القيادة وأرقام بطاقات الائتمان وأرقام الحسابات المصرفية وما إلى ذلك.

يمكنك إنشاء أنواع معلومات حساسة مخصصة للمساعدة في إدارة المحتوى الخاص بمؤسستك. في هذا المثال، نقوم بإنشاء نوع معلومات حساسة مخصصة لمشروع حساس للغاية. يمكننا بعد ذلك استخدام نوع المعلومات الحساسة هذا لتطبيق وصف الحساسية تلقائيا.

لإنشاء نوع معلومات حساسة

لمزيد من المعلومات، راجع التعرف على أنواع المعلومات الحساسة.

إذا كنت تستخدم أوصاف الحساسية في مؤسستك، يمكنك تطبيق تسمية تلقائيا على الملفات التي تحتوي على أنواع معلومات حساسة محددة.

لإنشاء نهج تسمية تلقائية

مع وضع النهج في مكانه، عندما يكتب المستخدم "Project Saturn" في مستند، سيطبق نهج التسمية التلقائية التسمية المحددة تلقائيا عند مسح الملف ضوئيا.

لمزيد من المعلومات حول التسمية التلقائية، راجع تطبيق وصف حساسية على المحتوى تلقائيا.

تكوين وصف حساسية افتراضي لمكتبة مستندات SharePoint

يمكنك استخدام تفادي فقدان البيانات في Microsoft Purview (DLP) لمنع مشاركة الضيوف غير المرغوب فيها للمحتوى الحساس. يمكن أن يتخذ منع فقدان البيانات إجراء بناء على وصف حساسية الملف وإزالة وصول الضيف.

لإنشاء قاعدة DLP

في شريط التنقل الأيسر، قم بتوسيع منع فقدان البيانات، وحدد النهج.

حدد إنشاء نهج.

اختر مخصص ثم نهج مخصص.

حدد التالي.

اكتب اسما للنهج وحدد التالي.

في صفحة تعيين وحدات المسؤول ، حدد التالي.

في صفحة المواقع لتطبيق النهج، قم بإيقاف تشغيل كافة الإعدادات باستثناء مواقع SharePointوحسابات OneDrive، ثم حدد التالي.

في صفحة تعريف إعدادات النهج ، حدد التالي.

في صفحة تخصيص قواعد DLP المتقدمة ، حدد إنشاء قاعدة واكتب اسما للقاعدة.

ضمن الشروط، حدد إضافة شرط، واختر المحتوى المشترك من Microsoft 365.

في القائمة المنسدلة، اختر مع أشخاص من خارج مؤسستي.

ضمن الشروط، حدد إضافة شرط، واختر محتوى يحتوي على.

حدد إضافة، واختر تسميات الحساسية، واختر التسميات التي تريد استخدامها، وحدد إضافة.

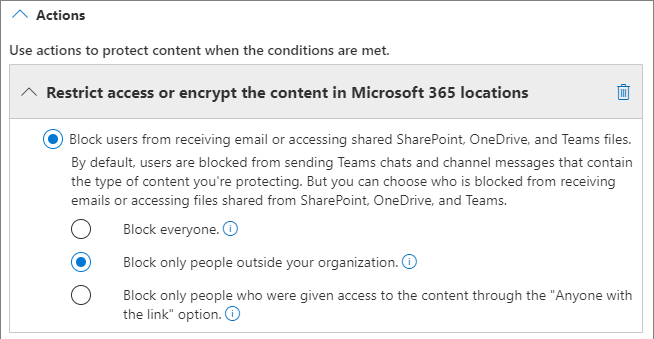

ضمن الإجراءات حدد إضافة إجراءواختر تقييد الوصول أو تشفير المحتوى في مواقع Microsoft 365.

اختر الخيار حظر الأشخاص فقط خارج مؤسستك .

قم بتشغيل إعلامات المستخدم، ثم حدد خانة الاختيار إعلام المستخدمين في خدمة Office 365 باستخدام تلميح النهج.

حدد حفظ ثم حدد التالي.

اختر خيارات الاختبار وحدد التالي.

حدد إرسال، ثم حدد تم.

من المهم ملاحظة أن هذا النهج لا يزيل الوصول إذا كان الضيف عضوا في الموقع أو الفريق ككل. إذا كنت تخطط للحصول على مستندات حساسة للغاية في موقع أو فريق مع أعضاء ضيوف، ففكر في هذه الخيارات:

هناك بعض الخيارات الإضافية في Microsoft 365 Microsoft Entra ID التي يمكن أن تساعد في تأمين بيئة مشاركة الضيف.

الحد من التعرض العرضي للملفات عند المشاركة مع الضيوف

أفضل الممارسات لمشاركة الملفات والمجلدات مع المستخدمين غير المصادق عليهم

حدث

٨ ذو القعدة، ٢ م - ١١ ذو القعدة، ١٢ ص

مهارة تصل إلى عصر الذكاء الاصطناعي في حدث Microsoft 365 بقيادة المجتمع في نهاية المطاف، 6-8 مايو في لاس فيغاس.

معرفة المزيدالتدريب

الوحدة النمطية

Manage access for external users. - Training

Work with external users in Teams and the access controls from different places, including Microsoft Entra ID, Microsoft 365, Teams, and SharePoint admin centers.

الشهادة

Microsoft Certified: حماية البيانات و Compliance Administrator Associate - Certifications

إظهار أساسيات أمان البيانات وإدارة دورة الحياة وأمان المعلومات والتوافق لحماية نشر Microsoft 365.

الوثائق

أفضل الممارسات للمشاركة غير المصادق عليها

تعرف على أفضل الممارسات لمشاركة الملفات والمجلدات مع المستخدمين غير المصادق عليهم.

الحد من التعرض العرضي للملفات عند المشاركة مع أشخاص من خارج مؤسستك

تعرف على كيفية الحد من التعرض العرضي للمعلومات عند مشاركة الملفات مع أشخاص من خارج مؤسستك.

مرجع إعدادات مشاركة الضيف لـ Microsoft 365

تعرف على إعدادات مشاركة الضيف المتوفرة في Microsoft 365 والتي يمكن أن تؤثر على المشاركة مع أشخاص من خارج مؤسستك.