فهم Microsoft Defender XDR في مركز عمليات الأمان (SOC)

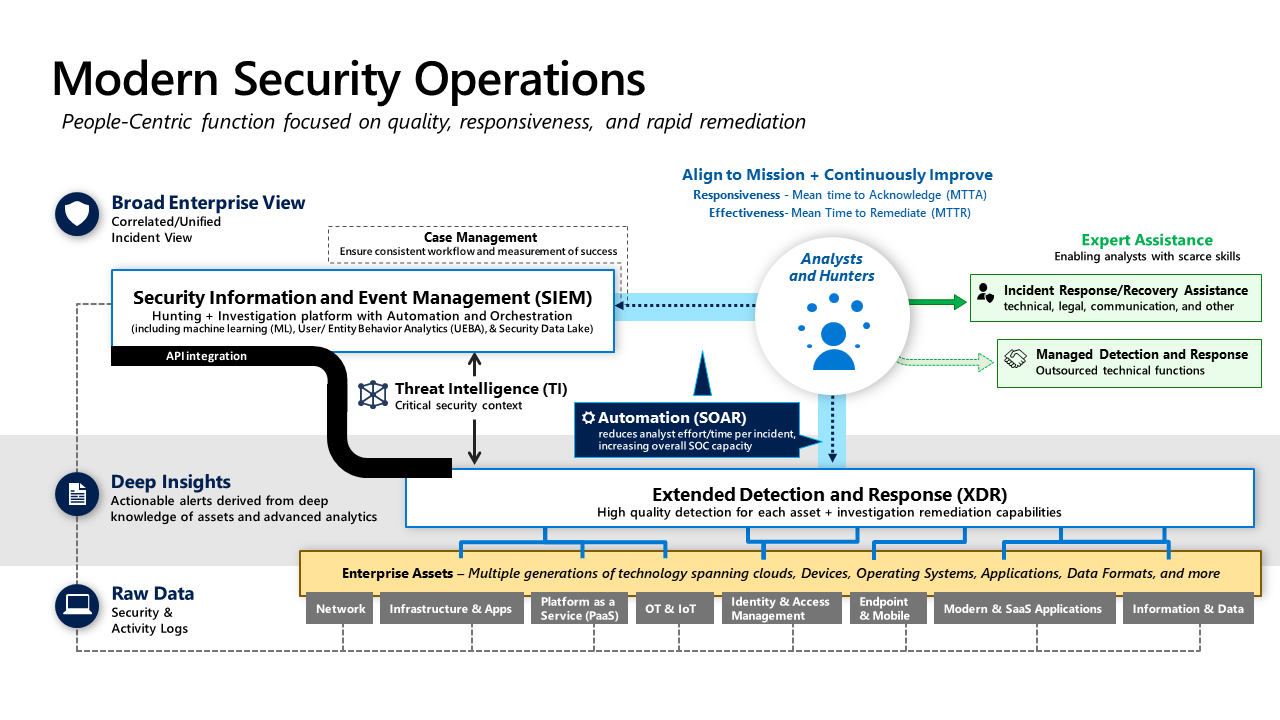

يوفر الرسم التالي نظرة عامة حول كيفية دمج Microsoft Defender XDR وMicrosoft Sentinel في مركز عمليات الأمان الحديث (SOC).

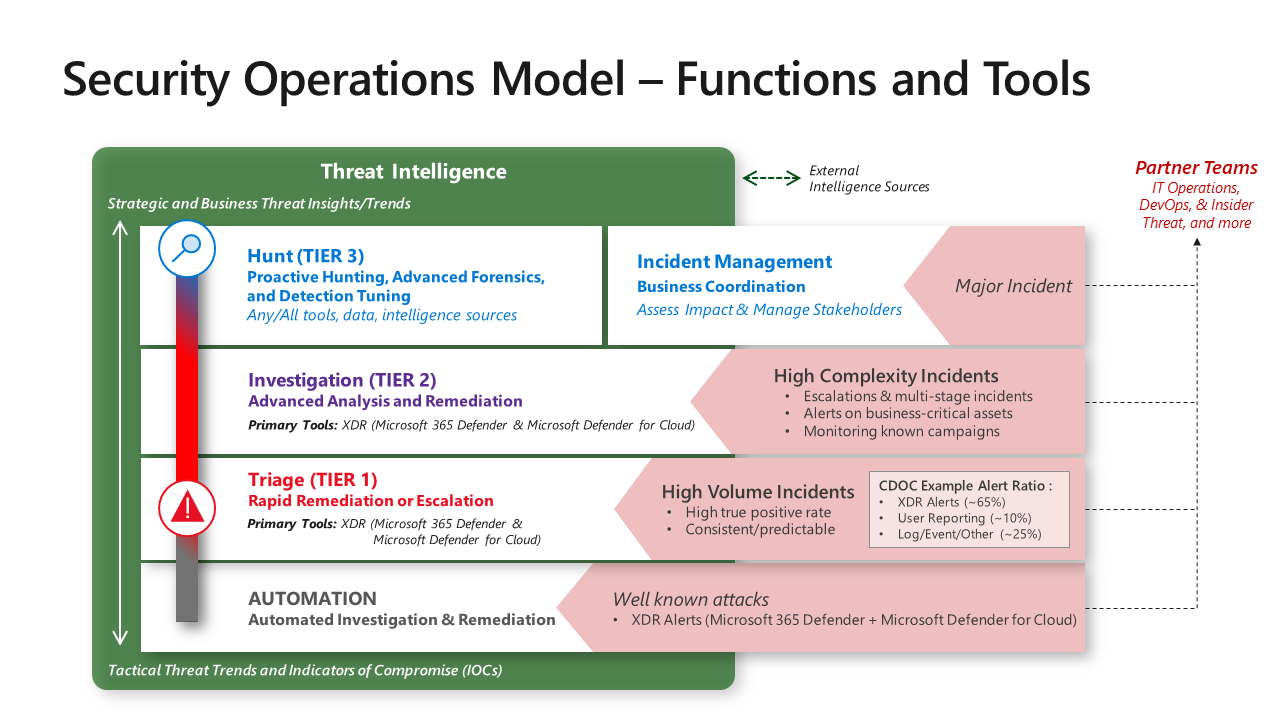

نموذج عمليات الأمان - الوظائف والأدوات

في حين أن تعيين المسؤوليات للأشخاص والفرق الفردية يختلف بناء على حجم المؤسسة وعوامل أخرى، تتكون العمليات الأمنية من عدة وظائف متميزة. لكل وظيفة/فريق مجال تركيز أساسي ويجب أيضاً التعاون عن كثب مع الوظائف الأخرى والفرق الخارجية لتكون فعالة. يصور هذا الرسم التخطيطي النموذج الكامل مع فرق كاملة الموظفين. في المؤسسات الأصغر حجماً، غالباً ما يتم دمج هذه الوظائف في دور أو فريق واحد، أو تؤديها عمليات تكنولوجيا المعلومات (للأدوار التقنية)، أو يتم تنفيذها كوظيفة مؤقتة من قبل القيادة/المفوضين (لإدارة الحوادث)

إشعار

نحن نشير في المقام الأول إلى المحللين حسب اسم الفريق، وليس أرقام المستوى لأن كل من هذه الفرق لديه مهارات متخصصة فريدة من نوعها، فهي ليست ترتيباً حرفياً/ هرمياً للقيمة.

الفرز والأتمتة

سنبدأ بمعالجة التنبيهات التفاعلية - والتي تبدأ بـ:

الأتمتة – الدقة القريبة من الوقت الحقيقي لأنواع الحوادث المعروفة ذات التشغيل التلقائي. هذه هجمات محددة جيداً شهدتها المنظمة عدة مرات.

الفرز (المستوى aka 1) – يركز محللو الفرز على المعالجة السريعة لعدد كبير من أنواع الحوادث المعروفة التي لا تزال تتطلب حكماً بشرياً (سريعاً). وغالباً ما تكون هذه المهام مكلفة بالموافقة على مهام سير عمل المعالجة التلقائية وتحديد أي شيء شاذ أو مثير للاهتمام يستدعي التصعيد أو التشاور مع فرق التحقيق (المستوى 2).

المعرفة الرئيسية للفرز والتنفيذ التلقائي:

- إيجابي حقيقي بنسبة 90٪ - نوصي بوضع معيار جودة بنسبة 90٪ إيجابي حقيقي لأي موجزات تنبيه تتطلب من المحلل الاستجابة حتى لا يطلب من المحللين الاستجابة إلى حجم كبير من الإنذارات الكاذبة.

- نسبة التنبيه - في تجربة Microsoft من مركز عمليات الدفاع الإلكتروني لدينا، تنتج تنبيهات XDR معظم التنبيهات عالية الجودة، مع البقية من المشكلات التي أبلغ عنها المستخدم، والتنبيهات الكلاسيكية المستندة إلى استعلام السجل، ومصادر أخرى

- الأتمتة هي عامل تمكين رئيسي لفرق الفرز لأنه يساعد على تمكين هؤلاء المحللين وتقليل عبء الجهد اليدوي (على سبيل المثال، توفير التحقيق التلقائي ثم مطالبتهم بمراجعة بشرية قبل الموافقة على تسلسل المعالجة الذي تم إنشاؤه تلقائياً لهذا الحادث).

- تكامل الأدوات - واحدة من أقوى تقنيات توفير الوقت التي حسنت الوقت للمعالجة في CDOC من Microsoft هو دمج أدوات XDR معا في Microsoft Defender XDR بحيث يكون للمحللين وحدة تحكم واحدة لنقطة النهاية والبريد الإلكتروني والهوية والمزيد. يتيح هذا التكامل للمحللين اكتشاف رسائل البريد الإلكتروني للتصيد الاحتيالي من المهاجمين والبرامج الضارة والحسابات المخترقة وتنظيفها بسرعة قبل أن يتمكنوا من إحداث ضرر كبير.

- التركيز - لا يمكن لهذه الفرق الحفاظ على سرعة الدقة العالية لجميع أنواع التقنيات والسيناريوهات، لذلك تحافظ على تركيزها منصباً على بعض المجالات التقنية و/أو السيناريوهات. غالباً ما يكون هذا على إنتاجية المستخدم، مثل البريد الإلكتروني وتنبيهات نقطة النهاية AV (مقابل الكشف التلقائي والاستجابة على النقط النهائية التي تدخل في التحقيقات)، والاستجابة الأولى لتقارير المستخدم.

التحقيق وإدارة الأحداث (المستوى 2)

يعمل هذا الفريق كنقطة تصعيد للمشكلات من الفرز (المستوى 1)، ويراقب مباشرة التنبيهات التي تشير إلى مهاجم أكثر تطورا. على وجه التحديد التنبيهات التي تؤدي إلى تنبيهات سلوكية، وتنبيهات الحالة الخاصة المتعلقة بالأصول الحرجة للأعمال، ومراقبة حملات الهجوم المستمرة. بشكل استباقي، يقوم هذا الفريق أيضا بمراجعة قائمة انتظار تنبيه فريق الفرز بشكل دوري ويمكنه التتبع بشكل استباقي باستخدام أدوات XDR في وقت فراغه.

يوفر هذا الفريق تحقيقاً أعمق في عددٍ أقل من الهجمات الأكثر تعقيداً، وغالباً ما تكون الهجمات متعددة المراحل يقوم بها مشغلو الهجمات البشرية. يقوم هذا الفريق بتجريب أنواع التنبيهات الجديدة/غير المألوفة لتوثيق العمليات لفريق الفرز والأتمتة، وغالباً ما تتضمن التنبيهات التي تم إنشاؤها بواسطة Microsoft Defender على التطبيقات المستضافة على السحابة والأجهزة الظاهرية والحاويات وKubernetes وقواعد بيانات SQL وما إلى ذلك.

إدارة الحوادث – يأخذ هذا الفريق الجوانب غير التقنية لإدارة الحوادث بما في ذلك التنسيق مع فرق أخرى مثل الاتصالات والقانونية والقيادة وأصحاب المصلحة الآخرين في الأعمال.

التتبع وإدارة الحوادث (المستوى 3)

هذا فريق متعدد التخصصات يركز على تحديد المهاجمين الذين كان من الممكن أن يتعثروا في عمليات الكشف التفاعلية ومعالجة الأحداث الرئيسية التي تؤثر على الأعمال.

- التتبع – يتتبع هذا الفريق بشكلٍ استباقي التهديدات غير المكتشفة، ويساعد في التصعيدات والأدلة الجنائية المتقدمة للتحقيقات التفاعلية، ويحسن التنبيهات/الأتمتة. تعمل هذه الفرق في نموذج يستند إلى الفرضية أكثر من نموذج تنبيه تفاعلي وهي أيضاً حيث تتصل الفرق الحمراء/الأرجوانية بعمليات الأمان.

كيف يعمل كل شيء معاً

لإعطائك فكرة عن كيفية عمل ذلك، دعنا نتبع دورة حياة الحادث الشائعة

- يطالب محلل الفرز (المستوى 1) بتنبيه البرامج الضارة من قائمة الانتظار ويتحقق (على سبيل المثال، باستخدام وحدة تحكم Microsoft Defender XDR)

- بينما تتم معالجة معظم حالات الفرز وإغلاقها بسرعة، يلاحظ المحلل هذه المرة أن البرامج الضارة قد تتطلب معالجة أكثر مشاركة/متقدمة (على سبيل المثال، عزل الجهاز وتنظيفه). يصعد محلل الفرز الحالة إلى محلل التحقيق (المستوى 2)، الذي يأخذ زمام المبادرة للتحقيق. لدى فريق الفرز خيار البقاء منخرطا ومعرفة المزيد (قد يستخدم فريق التحقيق Microsoft Sentinel أو SIEM آخر للسياق الأوسع)

- يتحقق التحقيق من استنتاجات التحقيق (أو يتعمق أكثر في ذلك) ويتابع المعالجة، ويغلق الحالة.

- في وقت لاحق، قد يلاحظ Hunt (المستوى 3) هذه الحالة أثناء مراجعة الحوادث المغلقة لفحص القواسم المشتركة أو الحالات الشاذة التي تستحق البحث فيها:

- عمليات الكشف التي قد تكون مؤهلة للمعالجة التلقائية

- حوادث مماثلة متعددة قد يكون لها سبب جذري شائع

- تحسينات أخرى محتملة في العملية/الأداة/التنبيه في إحدى الحالات، راجع المستوى 3 الحالة ووجد أن المستخدم قد وقع في عملية احتيالية تقنية. ثم تم وضع علامة على هذا الكشف على أنه تنبيه يحتمل أن يكون أعلى أولوية لأن المخادعين تمكنوا من الوصول إلى مستوى المسؤول على نقطة النهاية. التعرض لخطر أعلى.

تحليل ذكي للمخاطر

توفر فرق التحليل الذكي للمخاطر السياق والرؤى لدعم جميع الوظائف الأخرى (باستخدام منصة التحليل الذكي للمخاطر (TIP) في المؤسسات الأكبر). قد يتضمن ذلك العديد من الأوجه المختلفة بما في ذلك

- البحوث التقنية التفاعلية للحوادث النشطة

- بحث تقني استباقي حول مجموعات المهاجمين، واتجاهات الهجوم، والهجمات البارزة، والتقنيات الناشئة، وما إلى ذلك.

- التحليل الإستراتيجي، والبحث، والرؤى لإبلاغ العمليات التجارية والتقنية والأولويات.

- والمزيد...