Výstrahy zabezpečení a incidenty

Tento článek popisuje výstrahy zabezpečení a oznámení ve službě Microsoft Defender for Cloud.

Co jsou výstrahy zabezpečení?

Výstrahy zabezpečení jsou oznámení generovaná plány ochrany úloh Defenderu for Cloud, když se ve vašich prostředích Azure, hybridních nebo multicloudových prostředích identifikují hrozby.

- Výstrahy zabezpečení se aktivují pokročilými detekcemi dostupnými při povolení plánů Defenderu pro konkrétní typy prostředků.

- Každé upozornění obsahuje podrobnosti o ovlivněných prostředcích, problémech a nápravných krocích.

- Defender for Cloud klasifikuje výstrahy a upřednostňuje je podle závažnosti.

- Upozornění se na portálu zobrazují po dobu 90 dnů, a to i v případě, že během této doby došlo k odstranění prostředku souvisejícího s výstrahou. Důvodem je to, že výstraha může znamenat potenciální porušení zabezpečení vaší organizace, které je potřeba dále prošetřit.

- Výstrahy je možné exportovat do formátu CSV.

- Výstrahy je také možné streamovat přímo do řešení SIEM (Security Information and Event Management), jako je řešení Microsoft Sentinel, SOAR (Security Orchestraation Automated Response) nebo SPRÁVA IT služeb (ITSM).

- Defender for Cloud využívá matici útoků MITRE k přidružení výstrah k jejich vnímaným záměrům, což pomáhá formalizovat znalosti o doméně zabezpečení.

Jak se výstrahy klasifikují?

Výstrahy mají přiřazenou úroveň závažnosti, která pomáhá určit prioritu, jak se mají jednotlivé výstrahy věnovat. Závažnost je založená na:

- Konkrétní aktivační událost

- Úroveň spolehlivosti, že za aktivitou, která vedla k upozornění, byl škodlivý záměr

| Závažnost | Doporučená odpověď |

|---|---|

| Vysoká | Existuje vysoká pravděpodobnost, že dojde k ohrožení vašeho prostředku. Měli byste se na to podívat hned. Defender for Cloud má vysokou důvěru v škodlivý záměr i ve zjištění použitá k vydání výstrahy. Například upozornění, které detekuje spuštění známého škodlivého nástroje, jako je Mimikatz, běžný nástroj používaný ke krádeži přihlašovacích údajů. |

| Medium | Toto je pravděpodobně podezřelá aktivita, která může značit ohrožení zabezpečení prostředku. Důvěra Defenderu for Cloud v analytické nebo hledání je střední a spolehlivost škodlivého záměru je střední až vysoká. Obvykle se jedná o strojové učení nebo detekce na základě anomálií, například pokus o přihlášení z neobvyklého umístění. |

| Nízká | Může se jednat o neškodný pozitivní nebo blokovaný útok. Defender for Cloud si není dostatečně jistý, že záměr je škodlivý a že aktivita může být nevinná. Například vymazání protokolu je akce, ke které může dojít, když se útočník pokusí skrýt své stopy, ale v mnoha případech se jedná o rutinní operaci prováděnou správci. Defender for Cloud vám obvykle neřekne, kdy byly útoky zablokované, pokud se jedná o zajímavý případ, kterým doporučujeme se zabývat. |

| Informační | Incident se obvykle skládá z řady výstrah, z nichž některá se můžou zdát pouze informativní, ale v kontextu ostatních výstrah by si mohla přát bližší pohled. |

Co jsou incidenty zabezpečení?

Incident zabezpečení je kolekce souvisejících výstrah.

Incidenty poskytují jednotné zobrazení útoku a souvisejících výstrah, abyste rychle porozuměli akcím, které útočník provedl, a ovlivněným prostředkům.

S rostoucím dechem pokrytí hrozeb se zvyšuje i potřeba odhalit i sebemenší ohrožení. Pro bezpečnostní analytiky je náročné vytřídět různé výstrahy a identifikovat skutečný útok. Díky korelaci výstrah a signálů s nízkou věrností do incidentů zabezpečení pomáhá Defender for Cloud analytikům vyrovnat se s touto únavou výstrah.

V cloudu může k útokům docházet napříč různými tenanty. Defender for Cloud může kombinovat algoritmy AI a analyzovat sekvence útoků, které se hlásí v jednotlivých předplatných Azure. Tato technika identifikuje sekvence útoku jako převládající vzory výstrah, místo toho, aby k sobě byly jen náhodně přidruženy.

Během vyšetřování incidentu analytici často potřebují další kontext, aby dosáhli verdiktu o povaze hrozby a o tom, jak ji zmírnit. I když se například zjistí síťová anomálie, aniž byste pochopili, co se v síti děje, nebo s ohledem na cílový prostředek, je obtížné pochopit, jaké akce se mají provést dál. Incident zabezpečení může pomoct s artefakty, souvisejícími událostmi a informacemi. Další informace dostupné pro incidenty zabezpečení se liší v závislosti na typu zjištěné hrozby a konfiguraci vašeho prostředí.

Korelace výstrah do incidentů

Defender for Cloud koreluje výstrahy a kontextové signály s incidenty.

- Korelace sleduje různé signály napříč prostředky a kombinuje znalosti zabezpečení a AI, aby analyzovala výstrahy a objevila nové vzory útoků, jakmile k nim dochází.

- Pomocí informací shromážděných pro každý krok útoku může Defender for Cloud také vyloučit aktivitu, která se zdá být kroky útoku, ale ve skutečnosti ne.

Tip

V referenčních informacích k incidentům si projděte seznam incidentů zabezpečení, které lze vytvořit korelací incidentů.

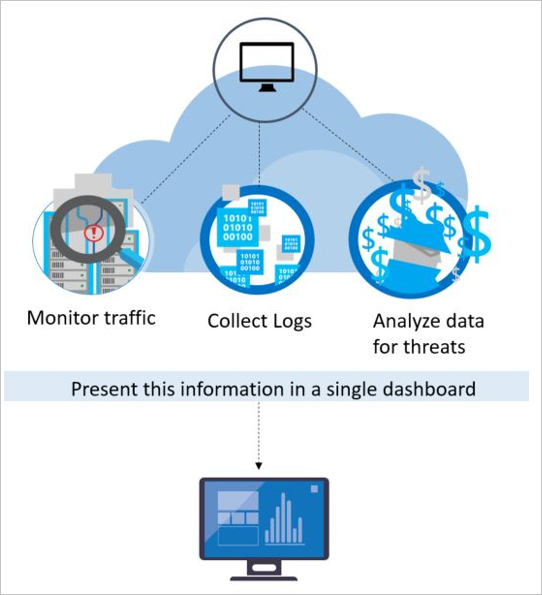

Jak Defender for Cloud detekuje hrozby?

Aby defender for Cloud odhalil skutečné hrozby a omezil falešně pozitivní výsledky, monitoruje prostředky, shromažďuje a analyzuje data o hrozbách a často koreluje data z více zdrojů.

Iniciativy Microsoftu

Microsoft Defender pro cloud těží z toho, že má týmy pro výzkum zabezpečení a datové vědy v celém Microsoftu, které nepřetržitě monitorují změny v oblasti hrozeb. To zahrnuje následující iniciativy:

Odborníci na zabezpečení společnosti Microsoft: Průběžné zapojování týmů v rámci společnosti Microsoft, které pracují ve specializovaných oblastech zabezpečení, například forenzní analýza nebo detekce webových útoků.

Výzkum zabezpečení Microsoftu: Naši výzkumní pracovníci neustále hledají hrozby. Vzhledem k naší globální přítomnosti v cloudu a místním prostředí máme přístup k rozsáhlé sadě telemetrických dat. Široká a různorodá kolekce datových sad nám umožňuje objevovat nové vzorce útoků a trendy napříč našimi místními spotřebitelskými a podnikovými produkty a také našimi online služby. V důsledku toho může Defender for Cloud rychle aktualizovat své algoritmy detekce, protože útočníci vydávají nová a stále sofistikovanější zneužití. Tento přístup pomáhá udržet krok s rychle se rozvíjejícím prostředím hrozeb.

Monitorování analýzy hrozeb: Analýza hrozeb zahrnuje mechanismy, indikátory, důsledky a použitelné rady týkající se existujících nebo vznikajících hrozeb. Tyto informace se sdílí v bezpečnostní komunitě a společnost Microsoft kanály analýzy hrozeb z interních i externích zdrojů nepřetržitě monitoruje.

Sdílení signálů: Sdílí se a analyzují přehledy od bezpečnostních týmů z širokého portfolia cloudových a místních služeb, serverů a koncových zařízení klientů Microsoftu.

Optimalizace detekce: V datových sadách reálných zákazníků se spouští algoritmy a výzkumníci z oblasti bezpečnosti pracují se zákazníky na ověřování výsledků. Pravdivě a falešně pozitivní výsledky pak slouží ke zlepšování algoritmů strojového učení.

Toto kombinované úsilí vyvrcholí novými a vylepšenými detekcemi, ze kterých můžete okamžitě těžit – nemusíte provádět žádnou akci.

Analytika zabezpečení

Defender for Cloud využívá pokročilé analýzy zabezpečení, které jdou daleko nad rámec přístupů založených na podpisech. Využívá objevy v oblasti zpracování velkých objemů dat a strojového učení k vyhodnocování událostí v rámci všech prostředků cloudové infrastruktury – a pomocí manuálních metod a předvídání vývoje útoků detekuje hrozby, které by jinak nebylo možné identifikovat. Do této analýzy zabezpečení patří:

Integrovaná analýza hrozeb

Společnost Microsoft má k dispozici rozsáhlé zdroje globální analýzy hrozeb. Telemetrie proudí z několika zdrojů, jako jsou Azure, Microsoft 365, aplikace Microsoft CRM online, Microsoft Dynamics AX, outlook.com, MSN.com, Microsoft Digital Crimes Unit (DCU) a Microsoft Security Response Center (MSRC). Výzkumní pracovníci také dostávají informace o analýze hrozeb, které jsou sdíleny mezi hlavními poskytovateli cloudových služeb a informačními kanály od jiných třetích stran. Microsoft Defender for Cloud vás může pomocí těchto informací upozornit na hrozby od známých chybných subjektů.

Analýza chování

Behaviorální analýza je technika, která analyzuje a porovnává data se sadou známých schémat. Tato schémata však nepředstavují jednoduché příznaky. Určují se prostřednictvím komplexních algoritmů strojového učení, které se aplikují na rozsáhlé datové sady. Určují se také prostřednictvím pečlivé analýzy škodlivého chování, kterou provádí zkušení analytici. Microsoft Defender for Cloud může pomocí analýzy chování identifikovat ohrožené prostředky na základě analýzy protokolů virtuálních počítačů, protokolů virtuálních síťových zařízení, protokolů prostředků infrastruktury a dalších zdrojů.

Detekce anomálií

Defender for Cloud také používá detekci anomálií k identifikaci hrozeb. Na rozdíl od analýzy chování, která závisí na známých vzorech odvozených z velkých datových sad, je detekce anomálií více "přizpůsobená" a zaměřuje se na standardní hodnoty, které jsou specifické pro vaše nasazení. Pomocí strojového učení se určí běžné úrovně aktivity pro vaše nasazení a poté se vygenerují pravidla definující neobvyklé hodnoty, které by mohly představovat událost zabezpečení.

Export upozornění

Máte celou řadu možností pro zobrazení výstrah mimo Defender for Cloud, mezi které patří:

- Stažení sestavy CSV na řídicím panelu upozornění poskytuje jednorázový export do sdíleného svazku clusteru.

- Průběžný export z nastavení prostředí umožňuje konfigurovat streamy výstrah zabezpečení a doporučení pro pracovní prostory služby Log Analytics a službu Event Hubs. Další informace.

- Konektor Microsoft Sentinel streamuje výstrahy zabezpečení z Microsoft Defender pro cloud do Služby Microsoft Sentinel. Další informace.

Přečtěte si o upozorněních streamování do řešení pro správu služeb SIEM, SOAR nebo IT a o tom, jak průběžně exportovat data.

Další kroky

V tomto článku jste se dozvěděli o různých typech upozornění dostupných v Defenderu pro cloud. Další informace naleznete v tématu:

- Výstrahy zabezpečení v protokolu aktivit Azure – Kromě toho, že jsou k dispozici v Azure Portal nebo prostřednictvím kódu programu, se výstrahy zabezpečení a incidenty auditují jako události v protokolu aktivit Azure.

- Referenční tabulka upozornění Defenderu pro cloud

- Reakce na výstrahy zabezpečení

- Zjistěte, jak spravovat incidenty zabezpečení v Defenderu for Cloud.