Nasazení a konfigurace brány Azure Firewall pomocí webu Azure Portal

Řízení odchozího síťového přístupu je důležitou součástí celkového plánu zabezpečení sítě. Můžete například chtít omezit přístup k webům. Nebo můžete chtít omezit odchozí IP adresy a porty, ke kterým je možné přistupovat.

Jedním ze způsobů, jak můžete řídit odchozí síťový přístup z podsítě Azure, je použít Azure Firewall. Azure Firewall umožňuje nakonfigurovat:

- Pravidla aplikace, která definují plně kvalifikované názvy domén, ke kterým je možné získat přístup z podsítě.

- Pravidla sítě, která definují zdrojovou adresu, protokol, cílový port a cílovou adresu.

Síťový provoz podléhá nakonfigurovaným pravidlům brány firewall, když ho směrujete na bránu firewall jako na výchozí bránu podsítě.

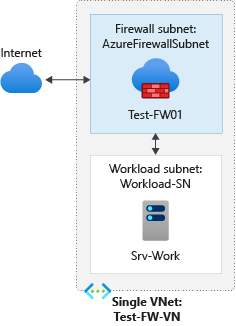

Pro účely tohoto článku vytvoříte zjednodušenou jednu virtuální síť se dvěma podsítěmi pro snadné nasazení.

Pro produkční nasazení se doporučuje hvězdicový model , ve kterém je brána firewall ve vlastní virtuální síti. Servery úloh jsou v partnerských virtuálních sítích ve stejné oblasti s jednou nebo více podsítěmi.

- AzureFirewallSubnet – v této podsíti bude brána firewall.

- Workload-SN – v této podsíti bude server úloh. Provoz této podsítě bude procházet bránou firewall.

V tomto článku získáte informace o těchto tématech:

- Nastavit testovací síťové prostředí

- Nasadit bránu firewall

- Vytvořit výchozí trasu

- Konfigurace pravidla aplikace pro povolení přístupu k www.google.com

- Nakonfigurovat pravidlo sítě pro povolení přístupu k externím serverům DNS

- Konfigurace pravidla překladu adres (NAT) pro povolení vzdálené plochy na testovacím serveru

- Testovat bránu firewall

Poznámka:

Tento článek používá ke správě brány firewall klasická pravidla brány firewall. Upřednostňovanou metodou je použití zásad brány firewall. Pokud chcete tento postup provést pomocí zásad brány firewall, přečtěte si kurz : Nasazení a konfigurace služby Azure Firewall a zásad pomocí webu Azure Portal

Pokud chcete, můžete tento postup dokončit pomocí Azure PowerShellu.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si napřed bezplatný účet.

Nastavit síť

Nejprve vytvořte skupinu prostředků obsahující prostředky potřebné k nasazení brány firewall. Pak vytvořte virtuální síť, podsítě a testovací server.

Vytvoření skupiny zdrojů

Skupina prostředků obsahuje všechny prostředky použité v tomto postupu.

- Přihlaste se k portálu Azure.

- V nabídce webu Azure Portal vyberte Skupiny prostředků nebo vyhledejte a vyberte Skupiny prostředků z libovolné stránky. Pak vyberte Vytvořit.

- V části Předplatné vyberte své předplatné.

- Jako Název skupiny prostředků zadejte Test-FW-RG.

- V části Oblast vyberte oblast. Všechny ostatní prostředky, které vytvoříte, musí být ve stejné oblasti.

- Vyberte Zkontrolovat a vytvořit.

- Vyberte Vytvořit.

Vytvoření virtuální sítě

Tato virtuální síť má dvě podsítě.

Poznámka:

Velikost podsítě AzureFirewallSubnet je /26. Další informace o velikosti podsítě najdete v nejčastějších dotazech ke službě Azure Firewall.

- V nabídce webu Azure Portal nebo na domovské stránce vyhledejte virtuální sítě.

- V podokně výsledků vyberte Virtuální sítě .

- Vyberte Vytvořit.

- V části Předplatné vyberte své předplatné.

- V části Skupina prostředků vyberte Test-FW-RG.

- Jako název virtuální sítě zadejte Test-FW-VN.

- V části Oblast vyberte stejnou oblast, kterou jste použili dříve.

- Vyberte Další.

- Na kartě Zabezpečení vyberte Povolit bránu Azure Firewall.

- Jako název služby Azure Firewall zadejte Test-FW01.

- Jako veřejnou IP adresu služby Azure Firewall vyberte Vytvořit veřejnou IP adresu.

- Jako název zadejte fw-pip a vyberte OK.

- Vyberte Další.

- Pro adresní prostor přijměte výchozí hodnotu 10.0.0.0/16.

- V části Podsíť vyberte výchozí hodnotu a změňte název na název sady funkcí AN.

- Pro počáteční adresu ji změňte na 10.0.2.0/24.

- Zvolte Uložit.

- Vyberte Zkontrolovat a vytvořit.

- Vyberte Vytvořit.

Vytvoření virtuálního počítače

Teď vytvořte virtuální počítač úlohy a umístěte ho do podsítě Workload-SN .

V nabídce webu Azure Portal nebo na domovské stránce vyberte Vytvořit prostředek.

Vyberte Windows Server 2019 Datacenter.

Zadejte pro virtuální počítač tyto hodnoty:

Nastavení Hodnota Skupina prostředků Test-FW-RG Virtual machine name Srv-Work Oblast Stejné jako předchozí Image Windows Server 2019 Datacenter uživatelské jméno Správa istrator Zadejte uživatelské jméno. Heslo Zadejte heslo. V části Pravidla portů pro příchozí spojení vyberte Veřejné příchozí porty možnost Žádné.

Přijměte ostatní výchozí hodnoty a vyberte Další: Disky.

Přijměte výchozí hodnoty disku a vyberte Další: Sítě.

Ujistěte se, že je pro virtuální síť vybraná síť Test-FW-VN a podsíť je Workload-SN.

Jako veřejnou IP adresu vyberte Žádné.

Přijměte ostatní výchozí hodnoty a vyberte Další: Správa.

Přijměte výchozí hodnoty a vyberte Další: Monitorování.

V případě diagnostiky spouštění vyberte Zakázat a zakažte diagnostiku spouštění. Přijměte ostatní výchozí hodnoty a vyberte Zkontrolovat a vytvořit.

Zkontrolujte nastavení na stránce souhrnu a pak vyberte Vytvořit.

Po dokončení nasazení vyberte Přejít k prostředku a poznamenejte si privátní IP adresu Srv-Work , kterou budete muset použít později.

Poznámka:

Azure poskytuje výchozí odchozí IP adresu pro virtuální počítače, které nemají přiřazenou veřejnou IP adresu nebo jsou v back-endovém fondu interního základního nástroje pro vyrovnávání zatížení Azure. Výchozí mechanismus odchozích IP adres poskytuje odchozí IP adresu, která není konfigurovatelná.

Výchozí ip adresa odchozího přístupu je zakázaná, když dojde k jedné z následujících událostí:

- Virtuálnímu počítači se přiřadí veřejná IP adresa.

- Virtuální počítač se umístí do back-endového fondu standardního nástroje pro vyrovnávání zatížení s odchozími pravidly nebo bez něj.

- Prostředek služby Azure Virtual Network NAT Gateway je přiřazen k podsíti virtuálního počítače.

Virtuální počítače, které vytvoříte pomocí škálovacích sad virtuálních počítačů v flexibilním režimu orchestrace, nemají výchozí odchozí přístup.

Další informace o odchozích připojeních v Azure najdete v tématu Výchozí odchozí přístup v Azure a použití překladu zdrojových síťových adres (SNAT) pro odchozí připojení.

Kontrola brány firewall

- Přejděte do skupiny prostředků a vyberte bránu firewall.

- Poznamenejte si privátní a veřejné IP adresy brány firewall. Tyto adresy použijete později.

Vytvořit výchozí trasu

Když vytvoříte trasu pro odchozí a příchozí připojení přes bránu firewall, bude stačit výchozí trasa na adresu 0.0.0.0/0 s privátní IP adresou virtuálního zařízení. Tím se přes bránu firewall přesměrují všechna odchozí a příchozí připojení. Například pokud brána firewall plní metodu TCP-handshake a reaguje na příchozí požadavek, pak se odpověď nasměruje na IP adresu, která provoz odeslala. Toto chování je úmyslné.

V důsledku toho není potřeba vytvořit další trasu definovanou uživatelem, která by zahrnovala rozsah IP adres AzureFirewallSubnet. To může vést k vyřazení připojení. Původní výchozí trasa je dostatečná.

U podsítě Workload-SN nakonfigurujte výchozí trasu v odchozím směru, která půjde přes bránu firewall.

- Na webu Azure Portal vyhledejte směrovací tabulky.

- V podokně výsledků vyberte Směrovat tabulky .

- Vyberte Vytvořit.

- V části Předplatné vyberte své předplatné.

- V části Skupina prostředků vyberte Test-FW-RG.

- V části Oblast vyberte stejné umístění, které jste použili dříve.

- Jako Název zadejte Firewall-route.

- Vyberte Zkontrolovat a vytvořit.

- Vyberte Vytvořit.

Po dokončení nasazení vyberte Přejít k prostředku.

Na stránce směrování brány firewall vyberte Podsítě a pak vyberte Přidružit.

Pro virtuální síť vyberte Test-FW-VN.

Jako podsíť vyberte Workload-SN. Ujistěte se, že pro tuto trasu vyberete jenom podsíť Workload-SN , jinak brána firewall nebude fungovat správně.

Vyberte OK.

Vyberte Trasy a pak vyberte Přidat.

Jako název trasy zadejte fw-dg.

Jako typ cíle vyberte IP adresy.

Jako cílové IP adresy nebo rozsahy CIDR zadejte 0.0.0.0/0.

V části Typ dalšího směrování vyberte Virtuální zařízení.

Brána Azure Firewall je ve skutečnosti spravovaná služba, ale v tomto případě bude virtuální zařízení fungovat.

V části Adresa dalšího směrování zadejte dříve poznamenanou privátní IP adresu brány firewall.

Vyberte Přidat.

Konfigurace pravidla aplikace

Toto je pravidlo aplikace, které umožňuje odchozí přístup k www.google.com.

- Otevřete test-FW-RG a vyberte bránu firewall Test-FW01.

- Na stránce Test-FW01 v části Nastavení vyberte Pravidla (classic).

- Vyberte kartu Kolekce pravidel aplikace.

- Vyberte Přidat kolekci pravidel aplikace.

- Jako Název zadejte App-Coll01.

- V části Priorita zadejte 200.

- V části Akce vyberte Povolit.

- V části Pravidla v části Cílové plně kvalifikované názvy domén jako Název zadejte Allow-Google.

- Jako typ zdroje vyberte IP adresu.

- Jako zdroj zadejte 10.0.2.0/24.

- V části Protokol:Port zadejte http, https.

- Jako cílový plně kvalifikovaný název domény zadejte

www.google.com - Vyberte Přidat.

Brána Azure Firewall obsahuje předdefinovanou kolekci pravidel pro infrastrukturu plně kvalifikovaných názvů domén, které jsou ve výchozím nastavení povolené. Tyto plně kvalifikované názvy domén jsou specifické pro tuto platformu a pro jiné účely je nelze použít. Další informace najdete v tématu Plně kvalifikované názvy domén infrastruktury.

Konfigurace pravidla sítě

Toto pravidlo sítě povoluje odchozí přístup ke dvěma IP adresám na portu 53 (DNS).

Vyberte kartu kolekce pravidel sítě.

Vyberte Přidat kolekci pravidel sítě.

Jako název zadejte Net-Coll01.

V části Priorita zadejte 200.

V části Akce vyberte Povolit.

V části Pravidla, IP adresy, jako Název, zadejte Allow-DNS.

V části Protokol vyberte UDP.

Jako typ zdroje vyberte IP adresu.

Jako zdroj zadejte 10.0.2.0/24.

Jako typ cíle vyberte IP adresu.

Jako cílovou adresu zadejte 209.244.0.3 209.244.0.4.

Jedná se o veřejné servery DNS provozované společností Level3.

V části Cílové porty zadejte 53.

Vyberte Přidat.

Konfigurace pravidla DNAT

Toto pravidlo umožňuje připojit vzdálenou plochu k virtuálnímu počítači Srv-Work přes bránu firewall.

- Vyberte kartu kolekce pravidel překladu adres (NAT).

- Vyberte Přidat kolekci pravidel překladu adres (NAT).

- Jako název zadejte rdp.

- V části Priorita zadejte 200.

- V části Pravidla zadejte jako název rdp-nat.

- V části Protokol vyberte TCP.

- Jako typ zdroje vyberte IP adresu.

- Jako zdroj zadejte *.

- Jako cílovou adresu zadejte veřejnou IP adresu brány firewall.

- Jako cílové porty zadejte 3389.

- Do pole Přeložená adresa zadejte privátní IP adresu Srv-Work.

- Do pole Přeložený port zadejte 3389.

- Vyberte Přidat.

Změna primární a sekundární adresy DNS u síťového rozhraní Srv-Work

Pro účely testování nakonfigurujte primární a sekundární adresy DNS serveru. Nejedná se o obecný požadavek služby Azure Firewall.

- V nabídce webu Azure Portal vyberte Skupiny prostředků nebo vyhledejte a vyberte Skupiny prostředků z libovolné stránky. Vyberte skupinu prostředků Test-FW-RG.

- Vyberte síťové rozhraní pro virtuální počítač Srv-Work .

- V části Nastavení vyberte servery DNS.

- V části Servery DNS vyberte Vlastní.

- Zadejte 209.244.0.3 a stiskněte Enter do textového pole Přidat server DNS a do dalšího textového pole 209.244.0.4 .

- Zvolte Uložit.

- Restartujte virtuální počítač Srv-Work.

Testovat bránu firewall

Teď otestujte bránu firewall a ověřte, že funguje podle očekávání.

Připojení vzdálenou plochu k veřejné IP adrese brány firewall a přihlaste se k virtuálnímu počítači Srv-Work.

Otevřete prohlížeč Internet Explorer a přejděte na adresu

https://www.google.com.V výstrahách zabezpečení aplikace Internet Explorer vyberte tlačítko OK>Zavřít.

Měla by se zobrazit domovská stránka Google.

Přejděte na

https://www.microsoft.com.Brána firewall by vás měla blokovat.

Teď jste ověřili, že pravidla brány firewall fungují:

- K virtuálnímu počítači se můžete připojit pomocí protokolu RDP.

- Můžete přejít na jediný povolený plně kvalifikovaný název domény, ale jinam už ne.

- Názvy DNS můžete přeložit pomocí nakonfigurovaného externího serveru DNS.

Vyčištění prostředků

Prostředky brány firewall můžete ponechat, abyste mohli pokračovat v testování nebo pokud už je nepotřebujete, odstraňte skupinu prostředků Test-FW-RG a odstraňte všechny prostředky související s bránou firewall.