Přehled Microsoft Defenderu pro Cloud Apps

Tip

Možná hledáte Microsoft 365 Cloud App Security. Další informace najdete v tématu Jaké jsou rozdíly mezi Microsoft Defenderem for Cloud Apps a Microsoftem 365 Cloud App Security?

Aplikace SaaS (Software jako služba) jsou všudypřítomné napříč hybridními pracovními prostředími a chrání aplikace SaaS a důležitá data, která ukládají, představují pro organizace velkou výzvu. Nárůst využití aplikací v kombinaci se zaměstnanci, kteří přistupují k firemním prostředkům mimo firemní obvod, také zavedl nové vektory útoku. K efektivnímu boji proti těmto útokům potřebují bezpečnostní týmy přístup, který chrání svá data v cloudových aplikacích nad rámec tradičního rozsahu zprostředkovatelů zabezpečení přístupu ke cloudu (CASB).

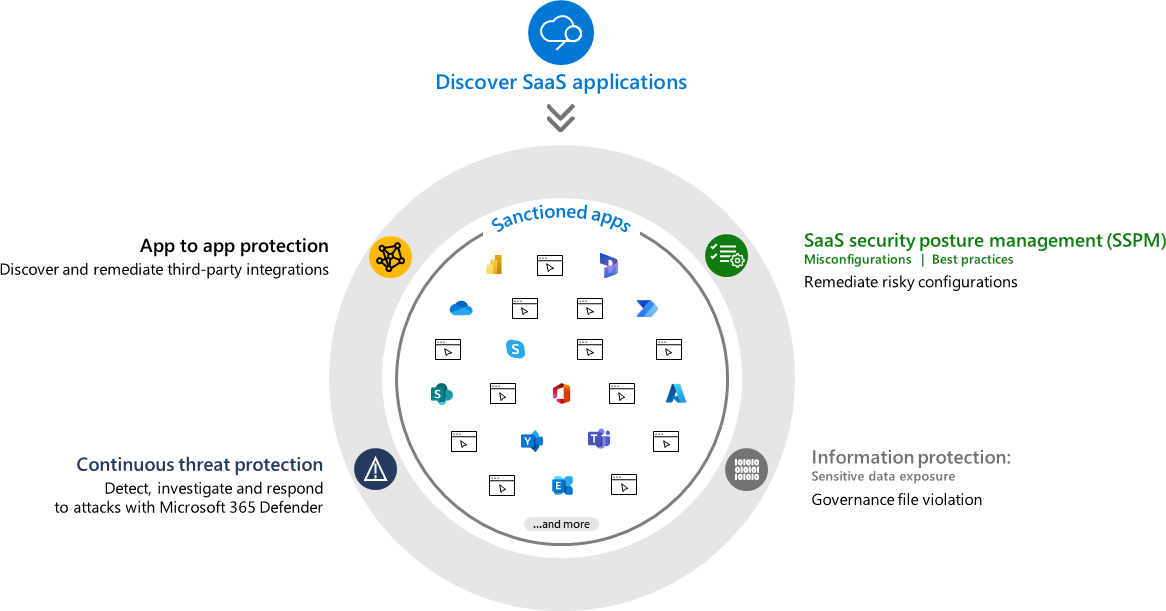

Microsoft Defender for Cloud Apps poskytuje úplnou ochranu aplikací SaaS a pomáhá monitorovat a chránit data cloudových aplikací v následujících oblastech funkcí:

Základní funkce zprostředkovatele zabezpečení přístupu ke cloudu (CASB), jako je zjišťování stínového IT, přehled o využití cloudových aplikací, ochrana před hrozbami založenými na aplikacích odkudkoli v cloudu a posouzení ochrany informací a dodržování předpisů.

Funkce správy stavu zabezpečení SaaS (SSPM) umožňující týmům zabezpečení zlepšit stav zabezpečení organizace

Rozšířená ochrana před hrozbami, která je součástí rozšířeného řešení detekce a reakce Microsoftu (XDR), což umožňuje účinnou korelaci signálu a viditelnosti v celém řetězci útoků zabíjet pokročilé útoky.

Ochrana mezi aplikacemi a rozšířením základních scénářů hrozeb na aplikace s podporou OAuth, které mají oprávnění a oprávnění k důležitým datům a prostředkům.

Zjišťování aplikací SaaS

Defender for Cloud Apps zobrazuje úplný přehled rizik pro vaše prostředí z využití a prostředků aplikací SaaS a dává vám kontrolu nad tím, co se používá a kdy.

Identifikace: Defender for Cloud apps používá data na základě posouzení síťového provozu a rozsáhlého katalogu aplikací k identifikaci aplikací přístupných uživateli ve vaší organizaci. Defender for Cloud Apps poskytuje podrobnosti o tom, které aplikace se skutečně používají ve vaší podnikové síti i mimo vaši podnikovou síť.

Defender for Cloud Apps detekuje všechny vaše cloudové služby, přiřazuje každé hodnocení rizik a také identifikuje všechny uživatele a aplikace třetích stran, které se můžou přihlásit.

Posouzení: Vyhodnocení zjištěných aplikací pro více než 90 ukazatelů rizik, které vám umožní řadit zjištěné aplikace a posoudit stav zabezpečení a dodržování předpisů vaší organizace.

Správa: Nastavte zásady, které monitorují aplikace nepřetržitě. Pokud se například stane neobvyklé chování, jako jsou neobvyklé špičky využití, budete automaticky upozorněni a provedete akci.

Další informace najdete v tématu Nastavení cloud discovery.

Správa stavu zabezpečení SaaS (SSPM)

Při optimalizaci stavu zabezpečení organizace je kritická oblast zaměření, týmy zabezpečení jsou vyzvány tím, že potřebují prozkoumat osvědčené postupy pro každou aplikaci jednotlivě. Defender for Cloud Apps vám pomůže vylepšovat chybné konfigurace a doporučit konkrétní akce pro posílení stavu zabezpečení pro každou připojenou aplikaci. Doporučení jsou založená na oborových standardech, jako je Center for Internet Security, a dodržují osvědčené postupy nastavené konkrétním poskytovatelem aplikací.

Defender for Cloud Apps automaticky poskytuje data SSPM ve službě Microsoft Secure Score pro libovolnou podporovanou a připojenou aplikaci. Další informace najdete v tématu Viditelnost konfigurace uživatelů, aplikací a zabezpečení.

Ochrana informací

Defender for Cloud Apps identifikuje citlivé informace a pomáhá řídit citlivé informace pomocí funkcí ochrany před únikem informací (DLP) a pomáhá reagovat na popisky citlivosti u zjištěného obsahu.

Integrace Defenderu pro Cloud Apps s Microsoft Purview také umožňuje týmům zabezpečení využívat předem připravenou klasifikaci dat ve svých zásadách ochrany informací. Microsoft poskytuje rozsáhlé sady možností ochrany před únikem informací, které zajistí ochranu vašich dat bez ohledu na to, kde se k datům přistupuje.

Defender for Cloud Apps se připojuje k aplikacím SaaS a hledá soubory obsahující citlivá data, která jsou uložená tam a kdo k němu přistupuje. K ochraně těchto dat můžou organizace implementovat ovládací prvky, jako jsou:

- Použití popisku citlivosti

- Blokování stahování do nespravovaného zařízení

- Odebrání externích spolupracovníků u důvěrných souborů

Další informace naleznete v tématu Integrace služby Microsoft Purview Information Protection.

Nepřetržitá ochrana před hrozbami v bezobslužné detekci a reakci (XDR)

I když cloudové aplikace nadále cílí na nežádoucí uživatele, kteří se snaží exfiltrovat podniková data, sofistikované útoky často přecházejí mezi způsoby – přechod z e-mailu jako nejběžnějšího vstupního bodu k ohrožení koncových bodů a identit, než nakonec získá přístup k datům v aplikaci.

Defender for Cloud Apps nabízí integrované řízení adaptivního přístupu (AAC), poskytuje analýzu chování uživatelů a entit (UEBA) a pomáhá zmírnit malware.

Defender for Cloud Apps je také integrovaný přímo do XDR v programu Microsoft Defender, koreluje signály XDR ze sady Microsoft Defenderu a poskytuje detekci, vyšetřování a výkonné možnosti reakce na úrovni incidentů. Integrace zabezpečení SaaS do prostředí XDR Od Microsoftu poskytuje týmům SOC plnou viditelnost řetězu kill chain a zlepšuje provozní efektivitu a efektivitu.

Další informace najdete v tématu Microsoft Defender for Cloud Apps v XDR v programu Microsoft Defender.

Ochrana aplikací pomocí zásad správného řízení aplikací

Aplikace OAuth se často chovají bez upozornění, ale stále mají rozsáhlá oprávnění pro přístup k datům v jiných aplikacích jménem zaměstnance, takže aplikace OAuth jsou náchylné k ohrožení zabezpečení.

Defender for Cloud Apps zavře mezeru v zabezpečení aplikací OAuth a pomáhá chránit výměnu dat mezi aplikacemi pomocí zásad správného řízení aplikací. Sledujte nepoužívané aplikace a monitorujte aktuální i prošlé přihlašovací údaje, abyste mohli řídit aplikace používané ve vaší organizaci a udržovat hygienu aplikací.

Další informace najdete v tématu Zásady správného řízení aplikací v programu Microsoft Defender for Cloud Apps.

Další kroky

Další informace naleznete v tématu:

- Jaké jsou rozdíly mezi Microsoft Defenderem for Cloud Apps a Microsoftem 365 Cloud App Security?

- Datový list licencování Microsoftu 365

- Začínáme s Defenderem for Cloud Apps

Pokud narazíte na nějaké problémy, jsme tady, abychom vám pomohli. Pokud chcete získat pomoc nebo podporu k problému s produktem, otevřete lístek podpory.