Získání protokolů ve formátu CEF ze zařízení nebo zařízení do služby Microsoft Sentinel

Poznámka

Informace o dostupnosti funkcí v cloudech pro státní správu USA najdete v tabulkách Služby Microsoft Sentinel v tématu Dostupnost cloudových funkcí pro zákazníky státní správy USA.

Mnoho síťových a bezpečnostních zařízení a zařízení odesílá své systémové protokoly přes protokol Syslog ve specializovaném formátu známém jako Common Event Format (CEF). Tento formát obsahuje více informací než standardní formát Syslogu a prezentuje informace v parsované uspořádání klíč-hodnota. Agent Log Analytics přijímá protokoly CEF a formátuje je zejména pro použití se službou Microsoft Sentinel, než je předá do pracovního prostoru služby Microsoft Sentinel.

Zjistěte, jak shromažďovat Syslog pomocí AMA, včetně konfigurace syslogu a vytvoření DCR.

Důležité

Chystané změny:

- 28. února 2023 jsme provedli změny ve schématu tabulky CommonSecurityLog.

- Po této změně možná budete muset zkontrolovat a aktualizovat vlastní dotazy. Další podrobnosti najdete v části doporučené akce v tomto blogovém příspěvku. Služba Microsoft Sentinel aktualizovala předefinovaný obsah (detekce, dotazy proaktivního vyhledávání, sešity, analyzátory atd.).

- Data, která se streamovala a ingestovala před změnou, budou stále k dispozici v předchozích sloupcích a formátech. Staré sloupce proto zůstanou ve schématu.

- 31. srpna 2024bude agent Log Analytics vyřazen. Pokud v nasazení služby Microsoft Sentinel používáte agenta Log Analytics, doporučujeme začít plánovat migraci do AMA. Projděte si možnosti streamování protokolů ve formátu CEF a Syslog do služby Microsoft Sentinel.

Tento článek popisuje proces použití protokolů ve formátu CEF pro připojení zdrojů dat. Informace o datových konektorech, které používají tuto metodu, najdete v tématu Referenční informace k datovým konektorům služby Microsoft Sentinel.

Existují dva hlavní kroky pro vytvoření tohoto připojení, které budou podrobně vysvětleny níže:

Určení počítače nebo virtuálního počítače s Linuxem jako vyhrazeného nástroje pro předávání protokolů, instalace agenta Log Analytics a konfigurace agenta tak, aby předával protokoly do pracovního prostoru služby Microsoft Sentinel. Instalaci a konfiguraci agenta zpracovává skript nasazení.

Konfigurace zařízení tak, aby odesílala protokoly ve formátu CEF na server Syslog.

Poznámka

Data se ukládají v geografickém umístění pracovního prostoru, ve kterém používáte Službu Microsoft Sentinel.

Podporované architektury

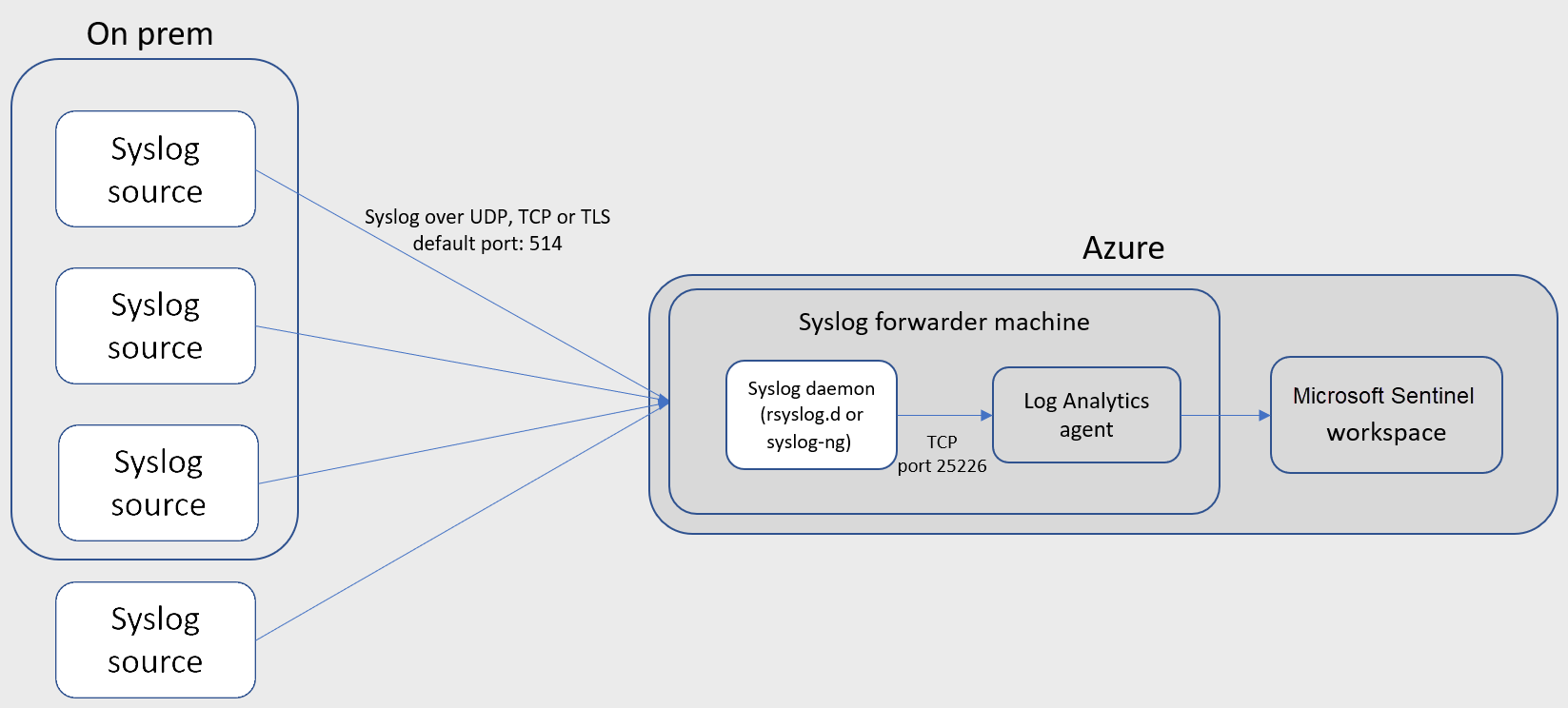

Následující diagram popisuje nastavení v případě virtuálního počítače s Linuxem v Azure:

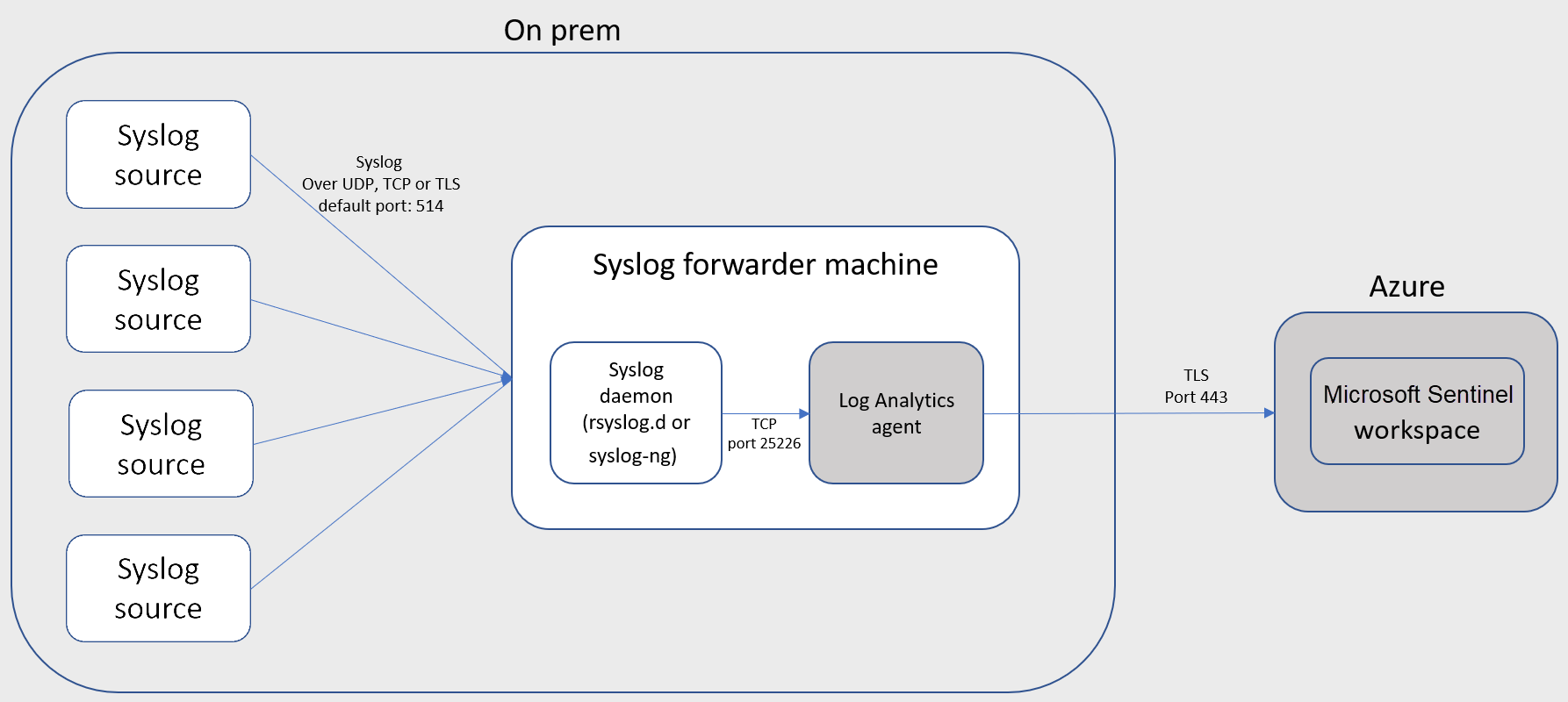

Případně použijete následující nastavení, pokud používáte virtuální počítač v jiném cloudu nebo na místním počítači:

Požadavky

K ingestování dat CEF do Log Analytics se vyžaduje pracovní prostor služby Microsoft Sentinel.

V tomto pracovním prostoru musíte mít oprávnění ke čtení a zápisu.

Ke sdíleným klíčům pracovního prostoru musíte mít oprávnění ke čtení. Přečtěte si další informace o klíčích pracovního prostoru.

Určení nástroje pro předávání protokolů a instalace agenta Log Analytics

Tato část popisuje, jak určit a nakonfigurovat počítač s Linuxem, který bude předávat protokoly z vašeho zařízení do pracovního prostoru služby Microsoft Sentinel.

Váš počítač s Linuxem může být fyzický nebo virtuální počítač ve vašem místním prostředí, virtuální počítač Azure nebo virtuální počítač v jiném cloudu.

Pomocí odkazu na stránce datového konektoru CEF (Common Event Format) spusťte na určeném počítači skript a proveďte následující úlohy:

Nainstaluje agenta Log Analytics pro Linux (označovaného také jako agent OMS) a nakonfiguruje ho pro následující účely:

- naslouchání zpráv CEF z integrovaného linuxového démonu Syslog na portu TCP 25226

- bezpečné odesílání zpráv přes protokol TLS do pracovního prostoru služby Microsoft Sentinel, kde se analyzují a obohacují

Konfiguruje integrovaný linuxový démon Syslog (rsyslog.d/syslog-ng) pro následující účely:

- Naslouchání zpráv syslogu z řešení zabezpečení na portu TCP 514

- Předávání pouze zpráv, které identifikuje jako CEF, agentu Log Analytics na místním hostiteli pomocí portu TCP 25226

Další informace najdete v tématu Nasazení nástroje pro předávání protokolů k ingestování protokolů Syslog a CEF do služby Microsoft Sentinel.

Důležité informace o zabezpečení

Nezapomeňte nakonfigurovat zabezpečení počítače podle zásad zabezpečení vaší organizace. Můžete například nakonfigurovat síť tak, aby odpovídala zásadám zabezpečení podnikové sítě, a změnit porty a protokoly v démonu tak, aby odpovídaly vašim požadavkům.

Další informace najdete v tématu Zabezpečení virtuálního počítače v Azure a Osvědčené postupy pro zabezpečení sítě.

Pokud vaše zařízení odesílají protokoly Syslog a CEF přes protokol TLS, například když je váš nástroj pro předávání protokolů v cloudu, budete muset nakonfigurovat démon Syslog (rsyslog nebo syslog-ng) pro komunikaci přes PROTOKOL TLS.

Další informace naleznete v tématu:

- Šifrování provozu syslogu pomocí protokolu TLS – rsyslog

- Šifrování zpráv protokolu pomocí protokolu TLS – syslog-ng

Konfigurace zařízení

Vyhledejte a postupujte podle pokynů dodavatele konfigurace pro odesílání protokolů ve formátu CEF na SIEM nebo protokolovací server.

Pokud se váš produkt zobrazí v galerii datových konektorů, můžete pomoct v referenčních informacích o datových konektorech služby Microsoft Sentinel , kde by pokyny ke konfiguraci měly obsahovat nastavení v následujícím seznamu.

- Protocol = TCP

- Port = 514

- Format = CEF

- IP adresa – nezapomeňte odesílat zprávy CEF na IP adresu virtuálního počítače, který jste pro tento účel vy vyhrazené.

Toto řešení podporuje Syslog RFC 3164 nebo RFC 5424.

Tip

V zařízení podle potřeby definujte jiný protokol nebo číslo portu, pokud také provedete stejné změny v procesu démon Syslog na nástroji pro předávání protokolů.

Vyhledání dat

Po vytvoření připojení může trvat až 20 minut, než se data zobrazí v Log Analytics.

Pokud chcete vyhledat události CEF v Log Analytics, zadejte dotaz na CommonSecurityLog tabulku v okně dotazu.

Některé produkty uvedené v galerii datových konektorů vyžadují použití dalších analyzátorů k zajištění nejlepších výsledků. Tyto analyzátory se implementují pomocí funkcí Kusto. Další informace najdete v části pro váš produkt na stránce s referenčními informacemi o datových konektorech služby Microsoft Sentinel .

Pokud chcete najít události CEF pro tyto produkty, zadejte jako předmět dotazu název funkce Kusto místo "CommonSecurityLog".

Užitečné ukázkové dotazy, sešity a šablony analytických pravidel vytvořené speciálně pro váš produkt najdete na kartě Další kroky na stránce datového konektoru vašeho produktu na portálu Microsoft Sentinel.

Pokud nevidíte žádná data, podívejte se na stránku pro řešení potíží s CEF , kde najdete pokyny.

Změna zdroje pole TimeGenerated

Ve výchozím nastavení agent Log Analytics naplní pole TimeGenerated ve schématu časem, kdy agent přijal událost z démona Syslog. V důsledku toho není ve službě Microsoft Sentinel zaznamenán čas vygenerování události ve zdrojovém systému.

Můžete ale spustit následující příkaz, který skript stáhne a spustí TimeGenerated.py . Tento skript nakonfiguruje agenta Log Analytics tak, aby pole TimeGenerated naplňoval původním časem události ve zdrojovém systému místo času, kdy ji agent přijal.

wget -O TimeGenerated.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/CEF/TimeGenerated.py && python TimeGenerated.py {ws_id}

Další kroky

V tomto dokumentu jste zjistili, jak Microsoft Sentinel shromažďuje protokoly CEF ze zařízení a zařízení. Další informace o připojení produktu ke službě Microsoft Sentinel najdete v následujících článcích:

- Nasazení syslogu nebo nástroje pro předávání CEF

- Referenční informace k datovým konektorům služby Microsoft Sentinel

- Řešení potíží s připojením k nástroji pro předávání protokolů

Další informace o tom, co dělat s daty, která jste shromáždili ve službě Microsoft Sentinel, najdete v následujících článcích:

- Přečtěte si o mapování polí CEF a CommonSecurityLog.

- Zjistěte, jak získat přehled o vašich datech a potenciálních hrozbách.

- Začněte zjišťovat hrozby pomocí služby Microsoft Sentinel.