Zkoumání výstrah v Microsoft Defender XDR

Poznámka

Chcete vyzkoušet XDR v Microsoft Defenderu? Přečtěte si další informace o tom, jak můžete vyhodnotit a pilotně nasadit XDR v Microsoft Defenderu.

Platí pro:

- Microsoft Defender XDR

Poznámka

Tento článek popisuje výstrahy zabezpečení v Microsoft Defender XDR. Upozornění na aktivity ale můžete použít k odesílání e-mailových oznámení sobě nebo jiným správcům, když uživatelé provádějí určité aktivity v Microsoftu 365. Další informace najdete v tématu Vytváření upozornění aktivit – Microsoft Purview | Microsoft Docs.

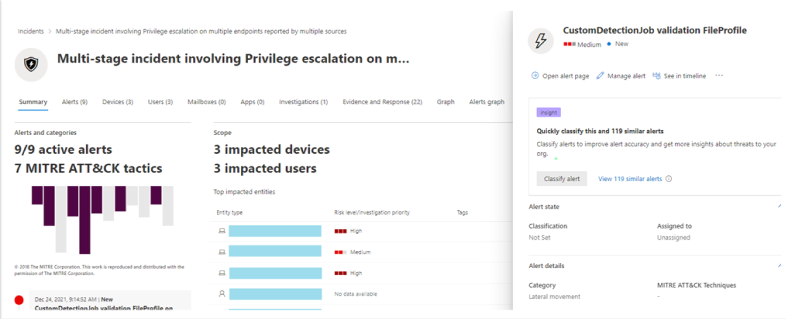

Výstrahy jsou základem všech incidentů a indikují výskyt škodlivých nebo podezřelých událostí ve vašem prostředí. Výstrahy jsou obvykle součástí širšího útoku a poskytují vodítka k incidentu.

V Microsoft Defender XDR se související výstrahy agregují, aby se vytvořily incidenty. Incidenty budou vždy poskytovat širší kontext útoku, ale analýza výstrah může být cenná, pokud je nutná hlubší analýza.

Fronta upozornění zobrazuje aktuální sadu výstrah. Do fronty upozornění se dostanete z části Incidenty & výstrahy > Výstrahy na rychlém spuštění portálu Microsoft Defender.

Tady se zobrazují výstrahy z různých řešení zabezpečení Microsoftu, jako jsou Microsoft Defender for Endpoint, Microsoft Defender pro Office 365 a Microsoft Defender XDR.

Ve výchozím nastavení se ve frontě upozornění na portálu Microsoft Defender zobrazují nová a probíhající upozornění za posledních 30 dnů. Nejnovější výstraha je v horní části seznamu, abyste ho viděli jako první.

Ve výchozí frontě upozornění můžete výběrem možnosti Filtr zobrazit podokno Filtr , ve kterém můžete zadat podmnožinu výstrah. Tady je příklad.

Výstrahy můžete filtrovat podle těchto kritérií:

- Závažnosti

- Stav

- Zdroje služeb

- Entity (ovlivněné prostředky)

- Stav automatizovaného šetření

Požadované role pro výstrahy Defender pro Office 365

Pro přístup k výstrahám Microsoft Defender pro Office 365 budete potřebovat některou z následujících rolí:

Globální role Microsoft Entra:

- Globální správce

- Správce zabezpečení

- Operátor zabezpečení

- Globální čtenář

- Čtenář zabezpečení

Office 365 skupiny rolí & zabezpečení & dodržování předpisů

- Správce dodržování předpisů

- Správa organizace

Analýza upozornění

Pokud chcete zobrazit hlavní stránku upozornění, vyberte název výstrahy. Tady je příklad.

Můžete také vybrat akci Otevřít hlavní výstrahu v podokně Spravovat upozornění .

Stránka upozornění se skládá z těchto částí:

- Scénář upozornění, což je řetězec událostí a výstrah souvisejících s touto výstrahou v chronologickém pořadí.

- Souhrnné podrobnosti

Na stránce upozornění můžete vybrat tři tečky (...) vedle libovolné entity a zobrazit tak dostupné akce, například propojení výstrahy s jiným incidentem. Seznam dostupných akcí závisí na typu upozornění.

Zdroje upozornění

Microsoft Defender XDR výstrahy můžou pocházet z řešení, jako jsou Microsoft Defender for Endpoint, Microsoft Defender pro Office 365 Microsoft Defender for Identity, Microsoft Defender for Cloud Apps doplněk zásad správného řízení aplikací pro Microsoft Defender for Cloud Apps Microsoft Entra ID Protectiona Microsoft Data Loss Prevention. Můžete si všimnout výstrah s předem zadanými znaky v upozornění. Následující tabulka obsahuje doprovodné materiály, které vám pomůžou pochopit mapování zdrojů upozornění na základě předem zadaného znaku výstrahy.

Poznámka

- Předem připravené identifikátory GUID jsou specifické pouze pro sjednocená prostředí, jako jsou sjednocená fronta upozornění, stránka sjednocených upozornění, sjednocené šetření a sjednocený incident.

- Předpřipoucený znak nezmění identifikátor GUID výstrahy. Jedinou změnou identifikátoru GUID je předem připravená komponenta.

| Zdroj upozornění | Předpřisazení znaku |

|---|---|

| Microsoft Defender XDR | ra ta pro ThreatExpertsea for DetectionSource = DetectionSource.CustomDetection |

| Microsoft Defender pro Office 365 | fa{GUID} Například: fa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender for Endpoint | da nebo ed pro vlastní výstrahy detekce |

| Microsoft Defender for Identity | aa{GUID} Například: aa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Defender for Cloud Apps | ca{GUID} Například: ca123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Entra ID Protection | ad |

| Zásady správného řízení aplikací | ma |

| Microsoft Data Loss Prevention | dl |

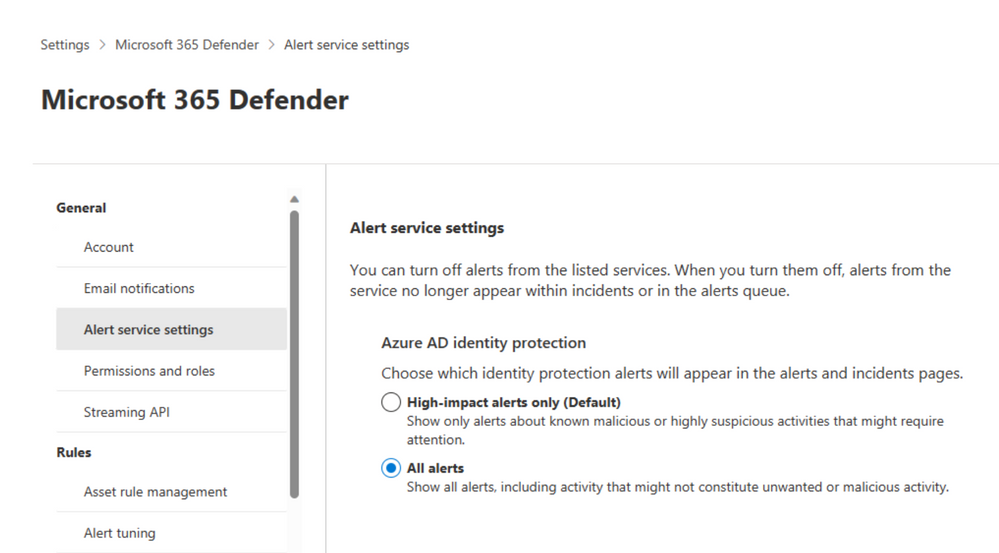

Konfigurace služby upozornění Microsoft Entra IP

Přejděte na portál Microsoft Defender (security.microsoft.com), vyberte Nastavení>Microsoft Defender XDR.

V seznamu vyberte Nastavení služby upozornění a pak nakonfigurujte službu upozornění Microsoft Entra ID Protection.

Ve výchozím nastavení jsou povolené jenom nejrelevantní výstrahy pro centrum operací zabezpečení. Pokud chcete získat všechny Microsoft Entra detekce rizik PROTOKOLU IP, můžete je změnit v části Nastavení služby upozornění.

K nastavení služby výstrah můžete také přistupovat přímo ze stránky Incidenty na portálu Microsoft Defender.

Důležité

Některé informace se týkají předprodeje produktu, který může být před komerčním vydáním podstatně změněn. Společnost Microsoft neposkytuje v souvislosti se zde uvedenými informacemi žádné výslovné ani předpokládané záruky.

Analýza ovlivněných prostředků

Oddíl Provedené akce obsahuje seznam ovlivněných prostředků, jako jsou poštovní schránky, zařízení a uživatelé ovlivnění touto výstrahou.

Můžete také vybrat Zobrazit v centru akcí a zobrazit kartu Historiev Centru akcí na portálu Microsoft Defender.

Trasování role upozornění v příběhu upozornění

Text upozornění zobrazuje všechny prostředky nebo entity související s upozorněním v zobrazení stromu procesu. Na upozornění v názvu se fokus zaměřuje, když se poprvé dostanete na vybranou stránku výstrahy. Prostředky v textu upozornění se dají rozbalit a dají se kliknout. Poskytují další informace a urychlí vaši odpověď tím, že vám umožní provést akci přímo v kontextu stránky upozornění.

Poznámka

Část s informacemi o upozorněních může obsahovat více než jedno upozornění, přičemž další výstrahy související se stejným stromem spuštění se zobrazují před nebo za vybranou výstrahou.

Zobrazení dalších informací o upozorněních na stránce s podrobnostmi

Na stránce podrobností se zobrazí podrobnosti vybrané výstrahy s podrobnostmi a souvisejícími akcemi. Pokud v textu upozornění vyberete některý z ovlivněných prostředků nebo entit, stránka podrobností se změní a poskytne kontextové informace a akce pro vybraný objekt.

Jakmile vyberete entitu, která vás zajímá, stránka podrobností se změní a zobrazí informace o vybraném typu entity, historické informace, pokud je k dispozici, a možnosti provedení akce s touto entitou přímo ze stránky upozornění.

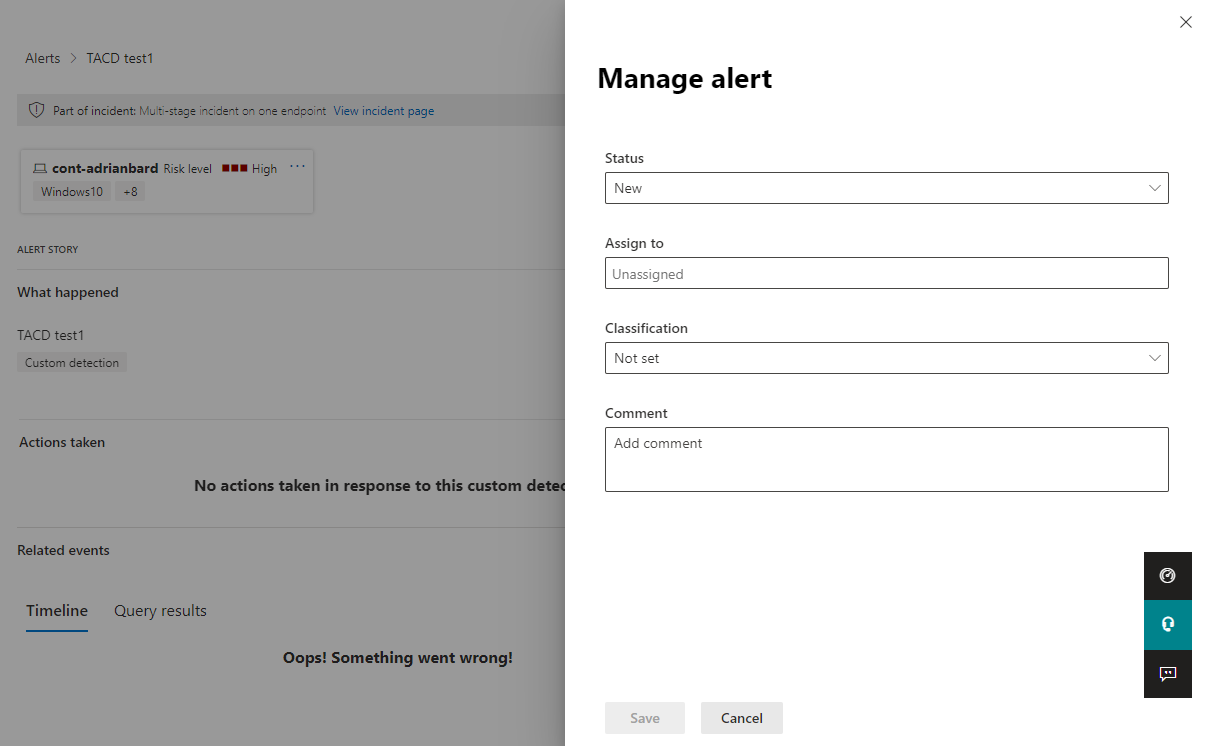

Správa upozornění

Pokud chcete výstrahu spravovat, vyberte Spravovat výstrahu v části souhrnných podrobností na stránce upozornění. Tady je příklad podokna Spravovat výstrahy pro jednu výstrahu.

Podokno Spravovat výstrahy umožňuje zobrazit nebo zadat:

- Stav upozornění (Nové, Vyřešeno, Probíhá).

- Uživatelský účet, kterému byla výstraha přiřazena.

- Klasifikace výstrahy:

- Nenastaví se (výchozí).

- Pravdivě pozitivní s typem hrozby. Tuto klasifikaci použijte pro výstrahy, které přesně označují skutečnou hrozbu. Zadání tohoto typu hrozby upozorní váš bezpečnostní tým na vzory hrozeb a zasadí se o ochranu vaší organizace před nimi.

- Informační, očekávaná aktivita s typem aktivity. Tuto možnost použijte pro výstrahy, které jsou technicky přesné, ale představují normální chování nebo simulovanou aktivitu hrozeb. Obecně chcete tyto výstrahy ignorovat, ale očekávat je u podobných aktivit v budoucnu, kdy tyto aktivity aktivují skuteční útočníci nebo malware. Pomocí možností v této kategorii můžete klasifikovat výstrahy pro testy zabezpečení, aktivitu červeného týmu a očekávané neobvyklé chování důvěryhodných aplikací a uživatelů.

- Falešně pozitivní pro typy výstrah, které byly vytvořeny, i když nedochází k žádné škodlivé aktivitě nebo k falešnému poplachu. Pomocí možností v této kategorii klasifikujte výstrahy, které jsou omylem identifikovány jako normální události nebo aktivity, jako škodlivé nebo podezřelé. Na rozdíl od upozornění na informační očekávanou aktivitu, která může být užitečná i při zachytávání reálných hrozeb, obvykle nechcete, aby se tato upozornění znovu zobrazovala. Klasifikace výstrah jako falešně pozitivních pomáhá Microsoft Defender XDR zlepšit kvalitu jejich detekce.

- Komentář k upozornění

Poznámka

Přibližně 29. srpna 2022 budou dříve podporované hodnoty určení výstrah (Apt a SecurityPersonnel) zastaralé a nebudou prostřednictvím rozhraní API dostupné.

Poznámka

Jeden ze způsobů, jak ho spravovat, ho upozorní pomocí značek. Funkce označování pro Microsoft Defender pro Office 365 se postupně zavádí a v současné době je ve verzi Preview.

V současné době se upravené názvy značek použijí jenom u upozornění vytvořených po aktualizaci. Výstrahy, které byly generovány před úpravou, nebudou odrážet aktualizovaný název značky.

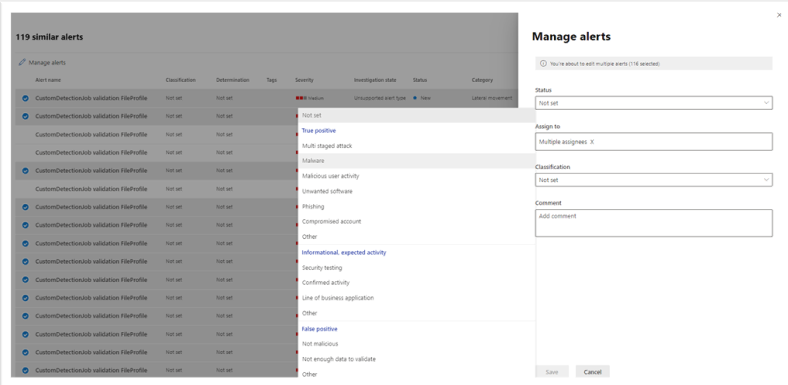

Pokud chcete spravovat sadu upozornění podobnou konkrétní výstraze, vyberte Zobrazit podobné výstrahy v poli PŘEHLED v části souhrnu podrobností na stránce upozornění.

V podokně Spravovat výstrahy pak můžete klasifikovat všechny související výstrahy najednou. Tady je příklad.

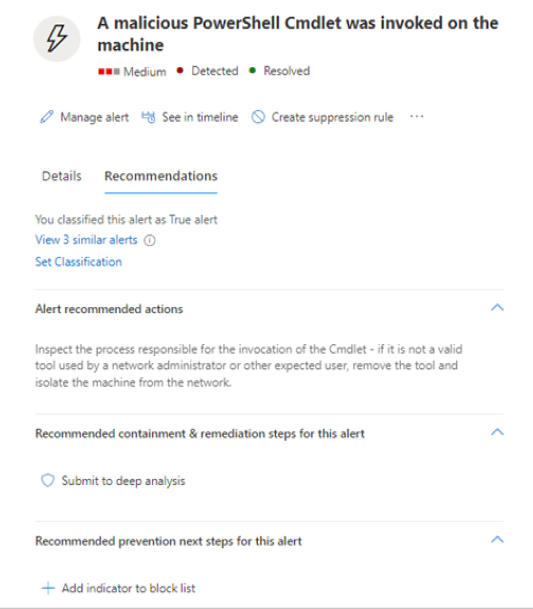

Pokud už podobné výstrahy byly klasifikované v minulosti, můžete ušetřit čas tím, že použijete Microsoft Defender XDR doporučení, abyste zjistili, jak byly ostatní výstrahy vyřešeny. V části souhrnu podrobností vyberte Doporučení.

Karta Doporučení poskytuje akce a rady pro další kroky pro šetření, nápravu a prevenci. Tady je příklad.

Ladění upozornění

Jako analytik soc (Security Operations Center) je jedním z hlavních problémů posouzení velkého počtu výstrah, které se aktivují denně. Čas analytika je cenný a chce se zaměřit pouze na výstrahy s vysokou závažností a vysokou prioritou. Mezitím analytici musí také analyzovat a řešit výstrahy s nižší prioritou, což je obvykle ruční proces.

Ladění upozornění umožňuje vyladit a spravovat výstrahy předem. Tím se zjednoduší fronta upozornění a ušetří se čas třídění tím, že automaticky skryjete nebo vyřešíte výstrahy pokaždé, když dojde k určitému očekávanému chování organizace a jsou splněné podmínky pravidla.

Podmínky pravidel můžete vytvořit na základě "typů důkazů", jako jsou soubory, procesy, naplánované úlohy a mnoho dalších typů důkazů, které výstrahu aktivují. Po vytvoření pravidla můžete pravidlo použít pro vybranou výstrahu nebo jakýkoli typ výstrahy, který splňuje podmínky pravidla, a vyladit výstrahu.

Kromě toho se tato funkce vztahuje také na výstrahy pocházející z různých zdrojů Microsoft Defender XDR služeb. Funkce ladění upozornění ve verzi Public Preview umožňuje dostávat upozornění z úloh, jako je Defender for Endpoint, Defender pro Office 365, Defender for Identity, Defender for Cloud Apps, Microsoft Entra ID Protection (Microsoft Entra IP adresa) a další, pokud jsou tyto zdroje dostupné na vaší platformě a plánu. Dříve funkce ladění upozornění zaznamenávala jenom výstrahy z úlohy Defender for Endpoint.

Poznámka

Ladění upozornění, dříve označované jako potlačení výstrah, doporučujeme používat s opatrností. V určitých situacích aktivuje známá interní obchodní aplikace nebo testy zabezpečení očekávanou aktivitu a vy nechcete, aby se tato upozornění zobrazovala. Můžete tedy vytvořit pravidlo, které tyto typy upozornění vyladí.

Vytvoření podmínek pravidla pro ladění upozornění

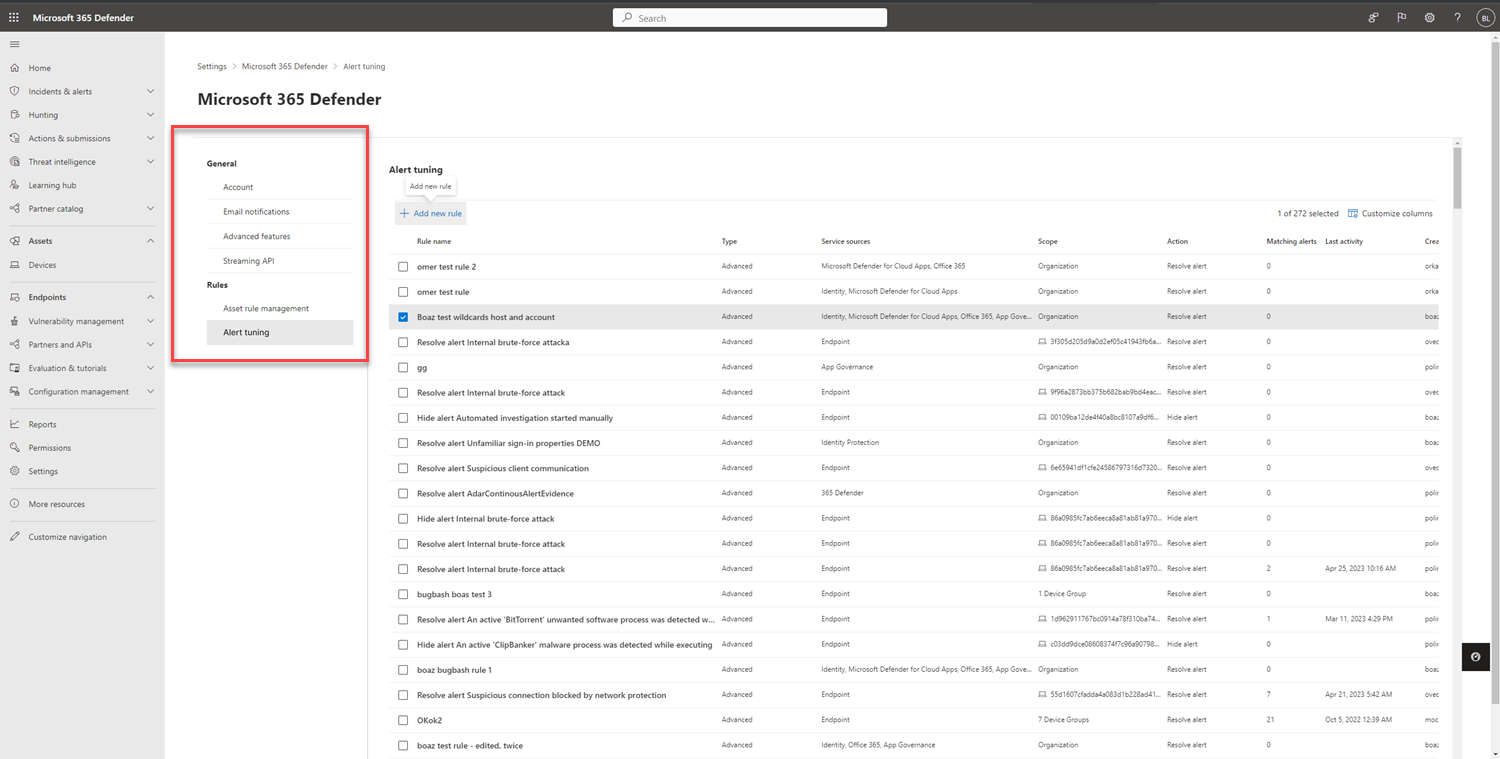

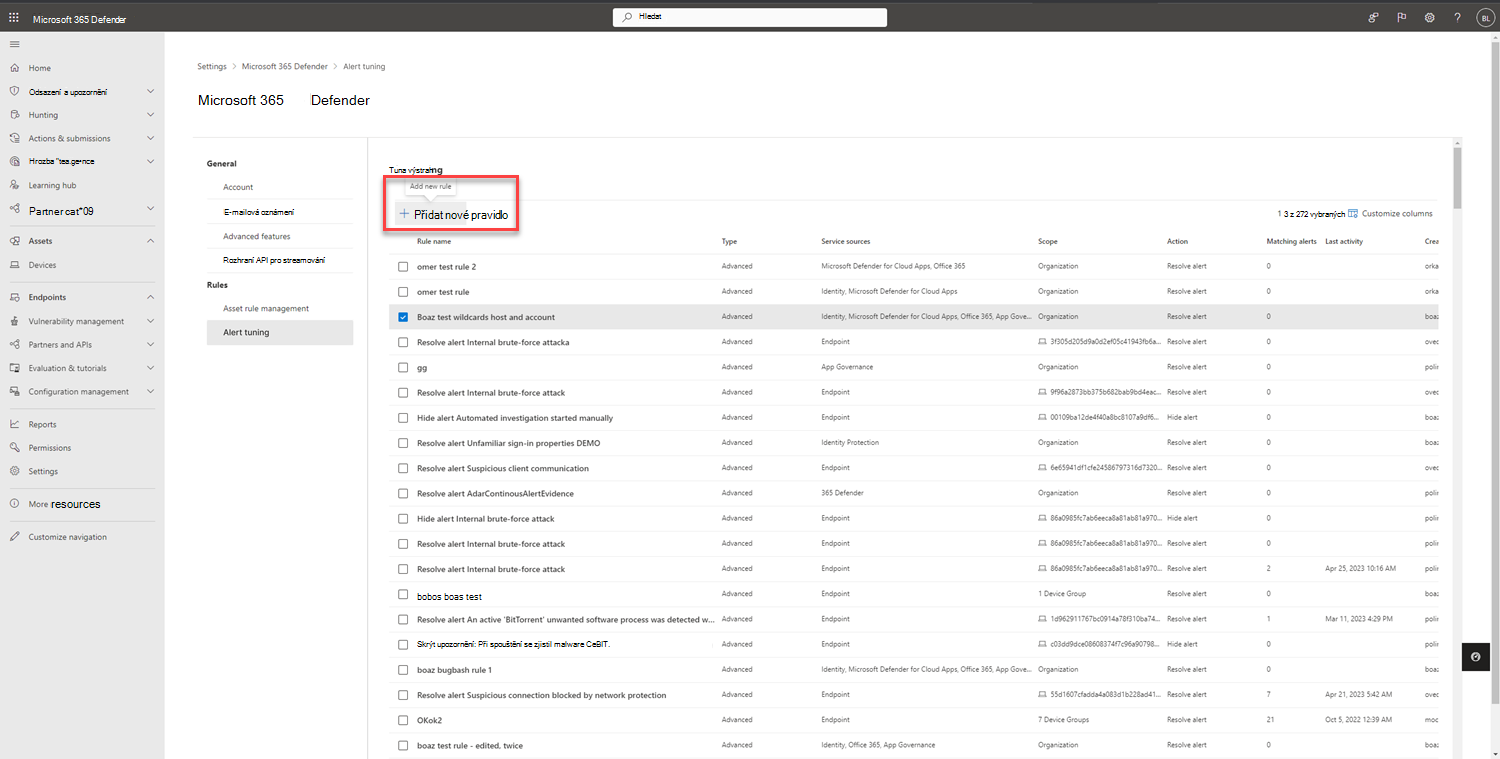

Existují dva způsoby, jak vyladit upozornění v Microsoft Defender XDR. Ladění upozornění ze stránky Nastavení :

Přejděte na možnost Nastavení. V levém podokně přejděte na Pravidla a vyberte Ladění upozornění.

Vyberte Přidat nové pravidlo a vylaďte nové upozornění. Existující pravidlo můžete také upravit v tomto zobrazení tak, že vyberete pravidlo ze seznamu.

V podokně Ladit upozornění můžete v rozevírací nabídce v části Zdroje služeb vybrat zdroje služeb, na které se pravidlo vztahuje.

Poznámka

Zobrazí se pouze služby, ke kterým má uživatel oprávnění.

Přidejte indikátory ohrožení zabezpečení (IOC), které aktivují výstrahu v části IOC . Můžete přidat podmínku, která výstrahu zastaví, když ji aktivuje konkrétní IOC nebo jakýkoli IOC přidaný do výstrahy.

Vstupně-výstupní operace jsou indikátory, jako jsou soubory, procesy, naplánované úlohy a další typy důkazů, které výstrahu aktivují.

Pokud chcete nastavit více podmínek pravidla, použijte možnosti AND, OR a seskupování a vytvořte vztah mezi těmito několika typy důkazů, které výstrahu způsobují.

- Vyberte například aktivační roli entity důkazu: Trigger, rovná se a libovolnou , aby se výstraha při aktivaci aktivovala libovolnou IOC přidanou do výstrahy. Všechny vlastnosti tohoto důkazu se automaticky vyplní jako nová podskupina v příslušných polích níže.

Poznámka

V hodnotách podmínek se nerozlišují malá a velká písmena.

Vlastnosti tohoto důkazu můžete upravit nebo odstranit v závislosti na vašem požadavku (pomocí zástupných znaků, pokud je to podporováno).

Kromě souborů a procesů jsou mezi nově přidané typy důkazů, které můžete vybrat z rozevíracího seznamu typů důkazů, skript rozhraní AMSI (AntiMalware Scan Interface), událost rozhraní WMI (Windows Management Instrumentation) a naplánované úlohy.

Pokud chcete přidat další IOC, klikněte na Přidat filtr.

Poznámka

Přidání alespoň jednoho IOC do podmínky pravidla je nutné k vyladění jakéhokoli typu upozornění.

V části Akce proveďte příslušnou akci buď Skrýt výstrahu , nebo Vyřešit výstrahu.

Zadejte Název, Popis a klikněte na Uložit.

Poznámka

Název upozornění (Název) je založený na typu upozornění (IoaDefinitionId), který o názvu výstrahy rozhoduje. Dvě výstrahy, které mají stejný typ upozornění, se můžou změnit na jiný název výstrahy.

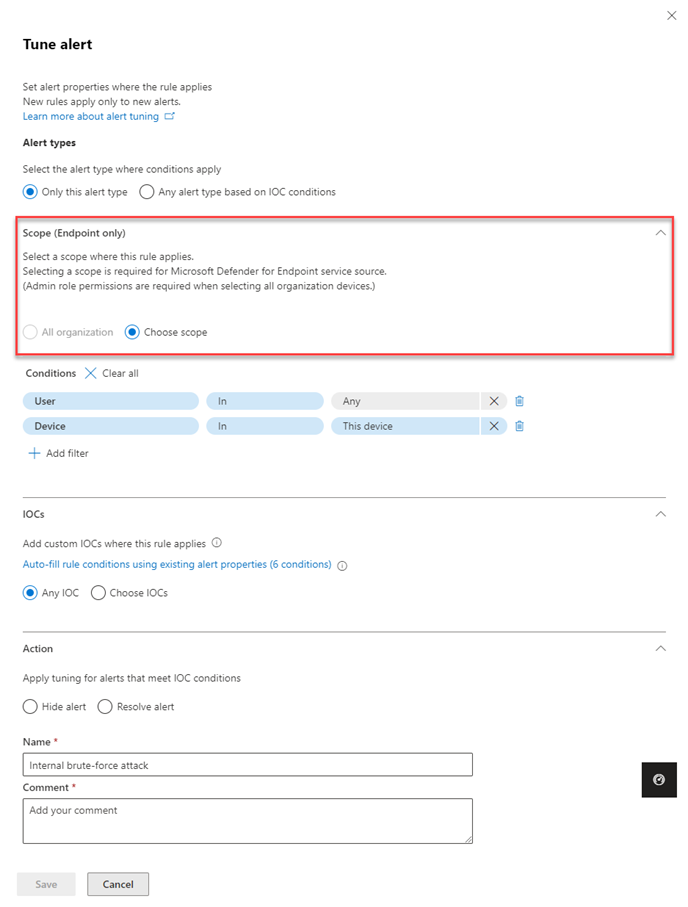

Ladění upozornění ze stránky Výstrahy :

Vyberte výstrahu na stránce Výstrahy v části Incidenty a výstrahy. Případně můžete vybrat výstrahu při kontrole podrobností incidentu na stránce Incident.

Upozornění můžete ladit prostřednictvím podokna Ladit upozornění , které se automaticky otevře na pravé straně stránky podrobností výstrahy.

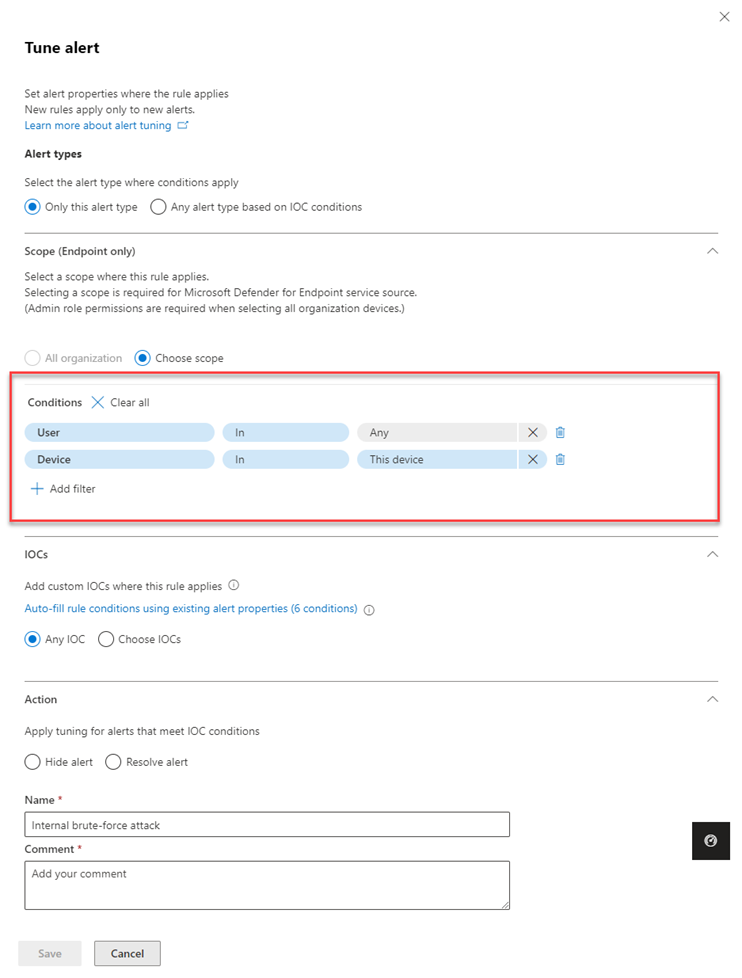

V části Typy výstrah vyberte podmínky, za kterých se výstraha použije. Pokud chcete pravidlo použít u vybrané výstrahy, vyberte Pouze tento typ výstrahy .

Pokud ale chcete pravidlo použít na jakýkoli typ výstrahy, který splňuje podmínky pravidla, vyberte Jakýkoli typ upozornění na základě podmínek IOC.

Pokud je ladění upozornění specifické pro Defender for Endpoint, je nutné vyplnit část Rozsah . Vyberte, jestli se pravidlo vztahuje na všechna zařízení v organizaci nebo na konkrétní zařízení.

Poznámka

Použití pravidla na všechny organizace vyžaduje oprávnění role správce.

V části Podmínky přidejte podmínky, které zastaví výstrahu při aktivaci konkrétního IOC nebo jakéhokoli IOC přidaného do výstrahy. V této části můžete vybrat konkrétní zařízení, více zařízení, skupiny zařízení, celou organizaci nebo uživatele.

Poznámka

Pokud je obor nastavený pouze pro uživatele, musíte mít oprávnění Správa. Správa oprávnění se nevyžaduje, pokud je obor nastavený pro Uživatele společně se skupinami zařízení a zařízení.

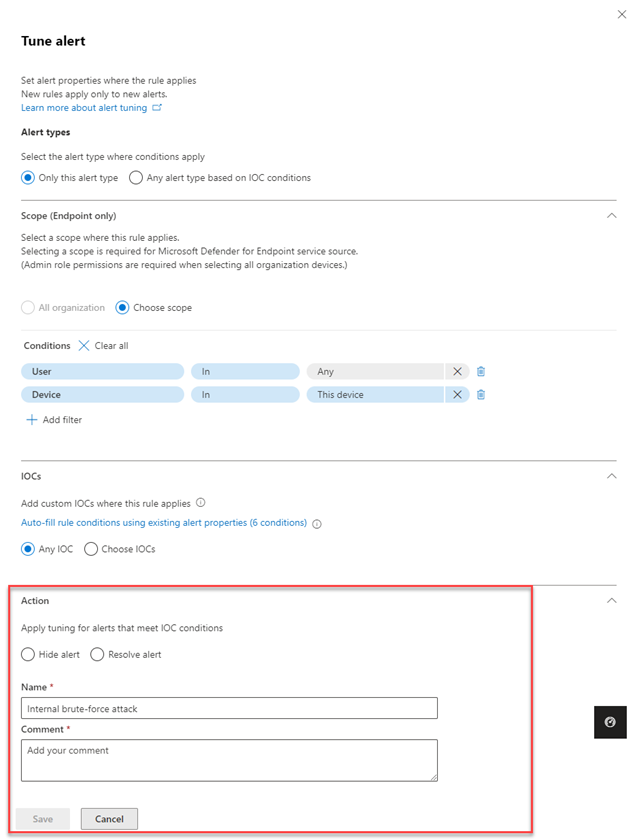

V části vstupně-výstupních operací přidejte vstupně-výstupní operace, na které pravidlo platí. Výběrem možnosti Libovolný IOC můžete výstrahu zastavit bez ohledu na to, jaké důkazy výstrahu způsobily.

Případně můžete v částiIOC vybrat Automaticky vyplnit všechny IOC související s výstrahou 7 a přidat všechny typy důkazů souvisejících s výstrahou a jejich vlastnosti najednou v části Podmínky.

V části Akce proveďte příslušnou akci buď Skrýt výstrahu , nebo Vyřešit výstrahu.

Zadejte Název, Komentář a klikněte na Uložit.

Zabránit zablokování vstupně-výstupních operací v budoucnu:

Po uložení pravidla ladění upozornění můžete na stránce Úspěšné vytvoření pravidla , která se zobrazí, přidat vybrané IOC jako indikátory do seznamu povolených a zabránit jejich blokování v budoucnu.

V seznamu se zobrazí všechny IOC související s upozorněními.

Ve výchozím nastavení se vyberou IOC, které byly vybrány v podmínkách potlačení.

- Můžete například přidat soubory, které mají být povoleny, do možnosti Výběr důkazů (IOC), které chcete povolit. Ve výchozím nastavení je vybraný soubor, který výstrahu aktivoval.

- Zadejte obor pro výběr oboru, na který se má použít. Ve výchozím nastavení je vybraný obor související výstrahy.

- Klikněte na Uložit. Soubor teď není blokovaný, protože je v seznamu povolených.

Ve výchozím nastavení je k dispozici nová funkce ladění upozornění.

Na portálu Microsoft Defender se ale můžete vrátit k předchozímu prostředí tak, že přejdete na Nastavení > Microsoft Defender XDR > Ladění upozornění pravidel >a pak vypnete přepínač Vytváření nových pravidel ladění povoleno.

Poznámka

Brzy bude k dispozici jenom nové prostředí pro ladění upozornění. Nebudete se moct vrátit k předchozímu prostředí.

Upravit existující pravidla:

Podmínky pravidla a rozsah nových nebo existujících pravidel můžete na portálu Microsoft Defender kdykoli přidat nebo změnit tak, že vyberete příslušné pravidlo a kliknete na Upravit pravidlo.

Pokud chcete upravit existující pravidla, ujistěte se, že je povolený přepínač Vytváření nových pravidel ladění upozornění .

Řešení upozornění

Jakmile dokončíte analýzu výstrahy a dá se vyřešit, přejděte do podokna Spravovat upozornění pro výstrahu nebo podobné výstrahy, označte stav jako Vyřešeno a pak ho klasifikujte jako pravdivě pozitivní s typem hrozby, informační, očekávanou aktivitu typu aktivity nebo falešně pozitivní.

Klasifikace výstrah pomáhá Microsoft Defender XDR zlepšit kvalitu jejich detekce.

Určení priorit výstrah pomocí Power Automate

Moderní týmy pro operace zabezpečení (SecOps) potřebují automatizaci, aby fungovaly efektivně. Aby se týmy SecOps zaměřily na proaktivní vyhledávání a prošetřování skutečných hrozeb, používají Power Automate k třídění ze seznamu výstrah a eliminují ty, které nejsou hrozbami.

Kritéria pro řešení výstrah

- Uživatel má zapnutou funkci Zpráva mimo kancelář

- Uživatel není označený jako vysoce rizikový

Pokud platí obojí, funkce SecOps označí výstrahu jako legitimní cestu a vyřeší ji. Po vyřešení upozornění se v Microsoft Teams publikuje oznámení.

Připojení Power Automate k Microsoft Defender for Cloud Apps

Abyste mohli vytvořit automatizaci, budete před připojením Power Automate k Microsoft Defender for Cloud Apps potřebovat token rozhraní API.

Otevřete Microsoft Defender, vyberte Nastavení>Token rozhraní APICloud Apps> a pak na kartě Tokeny rozhraní API vyberte Přidat token.

Zadejte název tokenu a pak vyberte Generovat. Uložte token, protože ho budete potřebovat později.

Vytvoření automatizovaného toku

V tomto krátkém videu se dozvíte, jak automatizace efektivně funguje při vytváření bezproblémového pracovního postupu a jak připojit Power Automate k Defenderu for Cloud Apps.

Další kroky

Podle potřeby v případě incidentů v procesu pokračujte ve vyšetřování.

Viz také

- Přehled incidentů

- Správa incidentů

- Prověřování incidentů

- Zkoumání upozornění ochrany před únikem informací v Defenderu

- Microsoft Entra ID Protection

Tip

Chcete se dozvědět více? Spojte se s komunitou zabezpečení společnosti Microsoft v naší technické komunitě: Technická komunita Microsoft Defender XDR.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro