Weitere Informationen zu Anmeldeprotokollaktivitätsdetails

Microsoft Entra protokolliert zu Compliancezwecken alle Anmeldungen bei einem Azure-Mandanten. Als IT-Administrator müssen Sie wissen, was die Werte in einem Anmeldeprotokoll bedeuten, damit Sie die Protokollwerte richtig interpretieren können.

In diesem Artikel werden die Werte in den Anmeldeprotokollen erläutert. Diese Werte enthalten wertvolle Informationen zur Problembehandlung von Anmeldefehlern.

Anmeldeaktivitätskomponenten

In Microsoft Entra ID besteht eine Anmeldeaktivität aus drei Hauptkomponenten:

- Wer: Die Identität (Benutzer), welche die Anmeldung ausführt.

- Wie: Der Client (Anwendung), der für den Zugriff verwendet wird.

- Was: Das Ziel (Ressource), auf das von der Identität zugegriffen wird.

Konzentrieren Sie sich auf diese drei Komponenten, wenn Sie eine Anmeldung untersuchen, um Ihre Suche einzugrenzen, damit Sie nicht jedes Detail betrachten. Innerhalb jeder dieser drei Komponenten gibt es verwandte Bezeichner, die weitere Informationen bereitstellen können. Jede Anmeldung enthält auch eindeutige Bezeichner, die den Anmeldeversuch mit zugeordneten Aktivitäten korrelieren.

Wer

Die folgenden Details sind dem Benutzer zugeordnet:

- Benutzer

- Username

- Benutzerkennung

- Anmeldebezeichner

- Benutzertyp

Wie?

Wie sich der Benutzer anmeldet, kann anhand der folgenden Details identifiziert werden:

- Authentifizierungsanforderung

- Client-App

- Clientanmeldeinformationstyp

- Fortlaufende Zugriffsevaluierung

Was

Sie können die Ressource identifizieren, auf die der Benutzer zugreifen möchte, indem Sie die folgenden Details verwenden:

- Application

- Anwendungs-ID

- Resource

- Ressourcen-ID

- Mandanten-ID der Ressource

- Die Dienstprinzipal-ID der Ressource

Eindeutige Bezeichner

Anmeldeprotokolle enthalten auch mehrere eindeutige Bezeichner, die weitere Einblicke in den Anmeldeversuch bieten.

- Korrelations-ID: Die Korrelations-ID gruppiert Anmeldungen aus derselben Anmeldesitzung. Der Wert basiert auf Parametern, die von einem Client übergeben werden, daher kann Microsoft Entra ID seine Genauigkeit möglicherweise nicht garantieren.

- Anforderungs-ID: Ein Bezeichner, der einem ausgestellten Token entspricht. Wenn Sie nach Anmeldungen suchen, die mit einem bestimmten Token durchgeführt wurden, müssen Sie zuerst die Anforderungs-ID aus dem Token extrahieren.

- Eindeutiger Tokenbezeichner: Ein eindeutiger Bezeichner für das Token, das während der Anmeldung übergeben wird. Dieser Bezeichner wird verwendet, um die Anmeldung mit der Tokenanforderung zu korrelieren.

Details zur Anmeldeaktivität

Jeder Anmeldeversuch enthält Details, die diesen drei Hauptkomponenten zugeordnet sind. Die Details sind basierend auf dem Anmeldetyp in mehreren Registerkarten angeordnet.

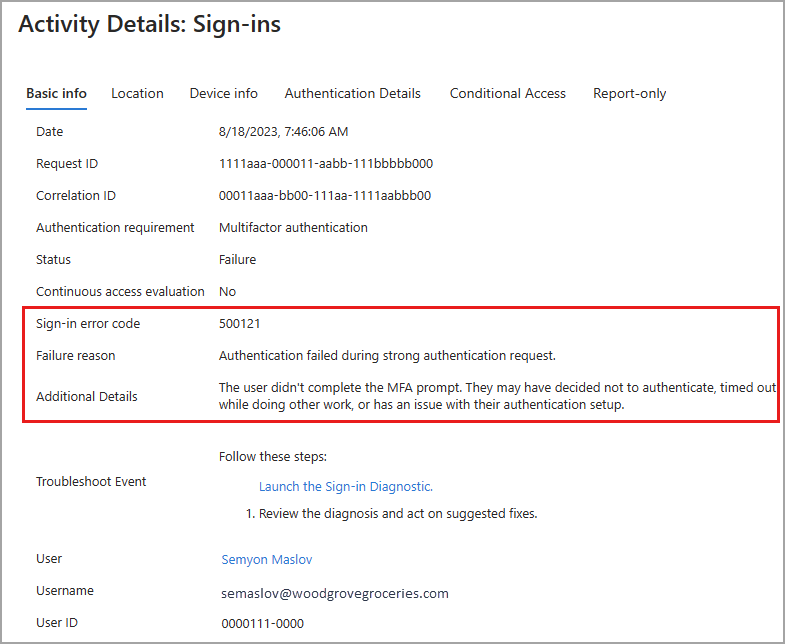

Grundlegende Informationen

Die Registerkarte „Grundlegende Informationen“ enthält den Großteil der Details, die einem Anmeldeversuch zugeordnet sind. Beachten Sie die eindeutigen Bezeichner, da sie möglicherweise erforderlich sind, um Anmeldeprobleme zu beheben. Sie können das Wer-, Wie-, Was- Muster mithilfe der Details auf der Registerkarte „Grundlegende Informationen“ verwenden.

Sie können die Anmeldediagnose auch über die Registerkarte „Grundlegende Informationen“ starten. Weitere Informationen finden Sie unter Verwenden der Anmeldediagnose.

Anmeldefehlercodes

Wenn bei der Anmeldung ein Fehler aufgetreten ist, können Sie im Abschnitt „Grundlegende Informationen“ des zugehörigen Protokolleintrags weitere Informationen zur Ursache erhalten. Der Fehlercode und die zugehörige Fehlerursache werden in den Details angezeigt. Weitere Informationen finden Sie unter Problembehandlung von Anmeldefehlern.

Standort und Geräte

Die Registerkarten Standort und Geräteinformationen enthalten allgemeine Informationen zum Standort und zur IP-Adresse der Benutzer*innen. Die Registerkarte „Geräteinformationen“ bietet Details zum Browser und Betriebssystem, der bzw. das zum Anmelden verwendet wird. Diese Registerkarte enthält auch Details dazu, ob das Gerät konform, verwaltet oder hybrid in Microsoft Entra eingebunden ist.

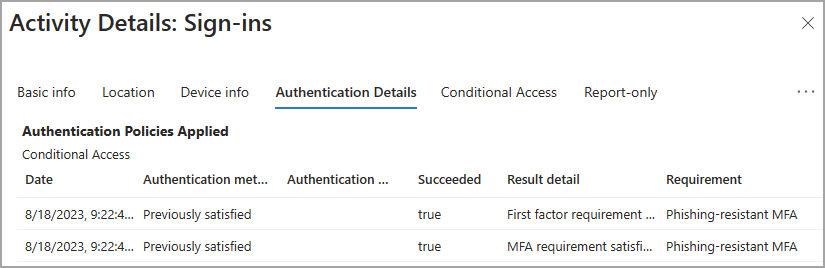

Authentifizierungsdetails

Die Registerkarte Authentifizierungsdetails in den Details eines Anmeldeprotokolls enthält die folgenden Informationen für jeden Authentifizierungsversuch:

- Eine Liste der angewendeten Authentifizierungsrichtlinien (z. B. bedingter Zugriff oder Sicherheitsstandards).

- Die Abfolge der für die Anmeldung verwendeten Authentifizierungsmethoden.

- Ob der Authentifizierungsversuch erfolgreich war und warum.

Mit diesen Informationen können Sie eine Problembehandlung für jeden Schritt bei der Anmeldung eines Benutzers durchführen. Verwenden Sie diese Details, um Folgendes nachzuverfolgen:

- Die Anzahl von Anmeldungen, die durch die Multi-Faktor-Authentifizierung (MFA) geschützt sind.

- Nutzungs- und Erfolgsraten für jede Authentifizierungsmethode.

- Verwendung kennwortloser Authentifizierungsmethoden, z. B. kennwortlose Anmeldung per Telefon, FIDO2 und Windows Hello for Business.

- Häufigkeit der Erfüllung von Authentifizierungsanforderungen durch Tokenansprüche, z. B. Anmeldungen, bei denen Benutzer nicht interaktiv zur Eingabe eines Kennworts oder eines SMS-OTP aufgefordert werden.

Bedingter Zugriff

Wenn Richtlinien für bedingten Zugriff (Conditional Access, CA) in Ihrem Mandanten verwendet werden, können Sie sehen, ob diese Richtlinien auf den Anmeldeversuch angewendet wurden. Alle Richtlinien, die auf die Anmeldung angewendet werden können, werden aufgelistet. Das Endergebnis der Richtlinie wird angezeigt, damit Sie schnell sehen können, ob sich die Richtlinie auf den Anmeldeversuch auswirkt hat.

- Erfolg: Die Zertifizierungsstellenrichtlinie wurde erfolgreich auf den Anmeldeversuch angewendet.

- Fehler: Die Zertifizierungsstellenrichtlinie wurde auf den Anmeldeversuch angewendet, der Anmeldeversuch ist jedoch fehlgeschlagen.

- Nicht angewendet: Die Anmeldung entspricht nicht den Kriterien für die Anwendung der Richtlinie.

- Deaktiviert: Die Richtlinie wurde zum Zeitpunkt des Anmeldeversuchs deaktiviert.

Nur Bericht

Da Richtlinien für bedingten Zugriff (Conditional Access, CA) die Anmeldeumgebung für Ihre Benutzer ändern und ihre Prozesse möglicherweise stören können, empfiehlt es sich, sicherzustellen, dass Ihre Richtlinie ordnungsgemäß konfiguriert ist. Mit dem Modus Nur Bericht können Sie eine Richtlinie konfigurieren und ihre potenzielle Auswirkung auswerten, bevor Sie die Richtlinie aktivieren.

Auf dieser Registerkarte der Anmeldeprotokolle werden die Ergebnisse von Anmeldeversuchen angezeigt, die im Bereich der Richtlinie enthalten waren. Weitere Informationen finden Sie im Artikel Was ist der Modus für den bedingten Zugriff mit der Funktion „Nur Bericht“?.

Anmeldedetails und Überlegungen

Die folgenden Szenarien sind bei der Überprüfung von Anmeldeprotokollen dringend zu beachten.

IP-Adresse und Standort: Es gibt keine definitive Verbindung zwischen einer IP-Adresse und dem physischen Standort des Computers mit dieser Adresse. Mobilfunkanbieter und virtuelle private Netzwerke (VPNs) weisen IP-Adressen aus zentralen Pools zu, die oft sehr weit von den Orten entfernt sind, an denen das Clientgerät verwendet wird. Derzeit wird eine IP-Adresse auf der Grundlage von Ablaufverfolgungen, Registrierungsdaten, Reverse-Lookups und anderen Informationen bestmöglich in einen physischen Standort konvertiert.

Bedingter Zugriff:

Not applied: Während der Anmeldung wurde keine Richtlinie auf den Benutzer und die Anwendung angewendet.Success: Mindestens eine Richtlinie für den bedingten Zugriff wurden für den Benutzer und die Anwendung (aber nicht unbedingt die anderen Bedingungen) während der Anmeldung angewendet oder ausgewertet. Auch wenn eine Richtlinie für bedingten Zugriff möglicherweise nicht angewendet wird, zeigt der Status für bedingten Zugriff Erfolgreich an, wenn sie ausgewertet wurde.Failure: Die Anmeldung erfüllte den Benutzer und die Anwendungsbedingung mindestens einer Richtlinie für bedingten Zugriff und die Erteilung von Steuerelementen sind entweder nicht erfüllt oder festgelegt, um den Zugriff zu blockieren.

Kontinuierliche Zugriffsauswertung: Zeigt an, ob die Bewertung des kontinuierlichen Zugriffs (Continuous Access Evaluation, CAE) auf das Anmeldeereignis angewendet wurde.

- Es gibt mehrere Anmeldeanforderungen für jede Authentifizierung, die entweder auf den interaktiven oder nicht interaktiven Registerkarten angezeigt werden können.

- CAE wird nur für eine der Anforderungen als WAHR angezeigt und kann auf der interaktiven Registerkarte oder der nicht interaktiven Registerkarte angezeigt werden.

- Weitere Informationen finden Sie unter Überwachen und Behandeln von Problemen bei Anmeldungen mit kontinuierlichen Zugriffsevaluierung in Microsoft Entra ID.

Mandantenübergreifender Zugriffstyp: Beschreibt den Typ des mandantenübergreifenden Zugriffs, der vom Akteur für den Zugriff auf die Ressource verwendet wird. Dabei sind folgende Werte möglich:

none: Ein Anmeldeereignis, das keine Microsoft Entra-Mandantengrenzen überschritten hat.b2bCollaboration: Eine mandantenübergreifende Anmeldung eines Gastbenutzers unter Verwendung von B2B Collaboration.b2bDirectConnect: Eine mandantenübergreifende Anmeldung eines B2B-Benutzers.microsoftSupport: Eine mandantenübergreifende Anmeldung eines Microsoft-Support-Agents auf einem Microsoft-externen Mandanten.serviceProvider: eine mandantenübergreifende Anmeldung eines Cloudanbieters (Cloud Service Provider, CSP) oder ähnlicher Administratoren/Administratorinnen im Namen des Kunden/der Kundin dieses CSP in einem MandantenunknownFutureValue: Ein von MS Graph verwendeter Sentinel-Wert, der Clients bei der Behandlung von Änderungen in Enumerationslisten hilft. Weitere Informationen finden Sie unter Bewährte Methoden für die Arbeit mit Microsoft Graph.

Mandant: Das Anmeldeprotokoll verfolgt zwei Mandanten-Bezeichner, die in mandantenübergreifenden Szenarien relevant sind:

- Basismandant: der Mandant, der die Benutzeridentität besitzt Microsoft Entra ID verfolgt die ID und den Namen nach.

- Ressourcenmandant: der Mandant, der die Ressource (Ziel) besitzt

- Aufgrund von Datenschutzverpflichtungen füllt Microsoft Entra ID den Namen des Basismandanten während mandantenübergreifender Szenarien nicht auf.

- Um beispielsweise herauszufinden, wie Benutzer außerhalb Ihres Mandanten auf Ihre Ressourcen zugreifen, wählen Sie alle Einträge aus, bei denen der Basismandant nicht mit dem Ressourcenmandanten übereinstimmt.

Multi-Faktor-Authentifizierung (MFA): Wenn sich ein Benutzer mit MFA anmeldet, finden tatsächlich mehrere separate MFA-Ereignisse statt. Wenn ein Benutzer/eine Benutzerin beispielsweise den falschen Validierungscode eingibt oder nicht rechtzeitig reagiert, werden mehr MFA-Ereignisse gesendet, um den aktuellen Status des Anmeldeversuchs widerzuspiegeln. Diese Anmeldeereignisse werden als einzelnes Element in den Microsoft Entra-Anmeldeprotokollen angezeigt. Dasselbe Anmeldeereignis wird in Azure Monitor jedoch als mehrzeilige Elemente angezeigt. Diese Ereignisse weisen alle dieselbe

correlationIdauf.Authentifizierungsanforderung: Zeigt die höchste Authentifizierungsebene an, die für alle Anmeldeschritte erforderlich ist, damit die Anmeldung erfolgreich ist.

- Die Graph-API unterstützt

$filter(nurequndstartsWithOperatoren).

- Die Graph-API unterstützt

Anmeldeereignistypen: Zeigt die Kategorie der Anmeldung an, für die das Ereignis steht.

- Die Benutzeranmeldekategorie kann

interactiveUserodernonInteractiveUsersein und entspricht dem Wert für die Eigenschaft isInteractive der Anmelderessource. - Die verwalteten Identitätskategorie ist

managedIdentity. - Die Dienstprinzipalkategorie ist servicePrincipal.

- Die Microsoft Graph-API unterstützt:

$filter(nureq-Operator). - Der Azure-Portal zeigt diesen Wert nicht an, aber das Anmeldeereignis wird auf der Registerkarte platziert, die dem Anmeldeereignistyp entspricht. Mögliche Werte sind:

interactiveUsernonInteractiveUserservicePrincipalmanagedIdentityunknownFutureValue

- Die Benutzeranmeldekategorie kann

Benutzertyp: Beispiele enthalten

member,guestoderexternal.Authentifizierungsdetails:

- Der OATH-Überprüfungscode wird sowohl für OATH-Hardware- als auch für Softwaretoken (z. B. die Microsoft Authenticator-App) als Authentifizierungsmethode protokolliert.

- Auf der Registerkarte Details zur Authentifizierung können bis zur vollständigen Aggregation der Protokollinformationen zunächst unvollständige oder ungenaue Daten angezeigt werden. Bekannte Beispiele sind:

- Eine Erfüllt durch Anspruch im Token-Meldung wird fälschlicherweise angezeigt, wenn Anmeldeereignisse anfänglich protokolliert werden.

- Die Zeile Primäre Authentifizierung wird anfänglich nicht protokolliert.

- Wenn Sie sich bei einem Detail in den Protokollen unsicher sind, erfassen Sie die Anforderungs-ID und die Korrelations-ID, um sie für die weitere Analyse oder Problembehandlung zu verwenden.

- Wenn Richtlinien für bedingten Zugriff für die Authentifizierung oder Sitzungsdauer angewendet werden, werden sie über den Anmeldeversuchen aufgeführt. Wenn beide Optionen nicht angezeigt werden, werden diese Richtlinien derzeit nicht angewendet. Weitere Informationen finden Sie unter Bedingter Zugriff: Sitzungssteuerelemente.