Bereitstellen der App-Steuerung für bedingten Zugriff für jede Web-App, die Okta als Identitätsanbieter (IdP) verwendet

Sie können Sitzungssteuerelemente in Microsoft Defender for Cloud Apps so konfigurieren, dass sie mit jeder Web-App und beliebigen Nicht-Microsoft-IdP arbeiten. In diesem Artikel wird beschrieben, wie Sie App-Sitzungen von Okta an Defender for Cloud Apps für Echtzeitsitzungssteuerelemente weiterleiten.

In diesem Artikel verwenden wir die Salesforce-App als Beispiel für eine Web-App, die für die Verwendung der Defender for Cloud Apps-Sitzungssteuerung konfiguriert wird.

Voraussetzungen

Ihre Organisation muss über die folgenden Lizenzen verfügen, um die App-Steuerung für bedingten Zugriff zu verwenden:

- Ein vorkonfiguriertes Okta-Mandant.

- Microsoft Defender for Cloud Apps

Eine vorhandene Okta Single Sign-On-Konfiguration für die App mit dem SAML 2.0-Authentifizierungsprotokoll

So konfigurieren Sie Sitzungssteuerelemente für Ihre App mit Okta als IdP

Führen Sie die folgenden Schritte aus, um Ihre Web-App-Sitzungen von Okta an Defender for Cloud Apps weiterzuleiten. Die Konfigurationsschritte von Microsoft Entra finden Sie unter Onboarding und Bereitstellen der App-Steuerung für bedingten Zugriff für benutzerdefinierte Apps mit Microsoft Entra ID.

Hinweis

Mit einer der folgenden Methoden können Sie die SAML-Single Sign-On-Informationen der App konfigurieren, die von Okta bereitgestellt werden:

- Option 1: Hochladen der SAML-Metadatendatei der App.

- Option 2: Manuelles Bereitstellen der SAML-Daten der App.

In den folgenden Schritten verwenden wir Option 2.

Schritt 1: Abrufen der SAML-Einstellungen für Single Sign-On Ihrer App

Schritt 2: Konfigurieren von Defender for Cloud Apps mit den SAML-Informationen Ihrer App

Schritt 3: Erstellen einer neuen benutzerdefinierten Okta-Anwendung und app Single Sign-On-Konfiguration

Schritt 4: Konfigurieren von Defender for Cloud Apps mit den Informationen der Okta-App

Schritt 5: Abschließen der Konfiguration der benutzerdefinierten Okta-Anwendung

Schritt 6: Abrufen der App-Änderungen in Defender for Cloud Apps

Schritt 7: Abschließen der App-Änderungen

Schritt 8: Abschließen der Konfiguration in Defender for Cloud Apps

Schritt 1: Abrufen der SAML-Einstellungen für Single Sign-On Ihrer App

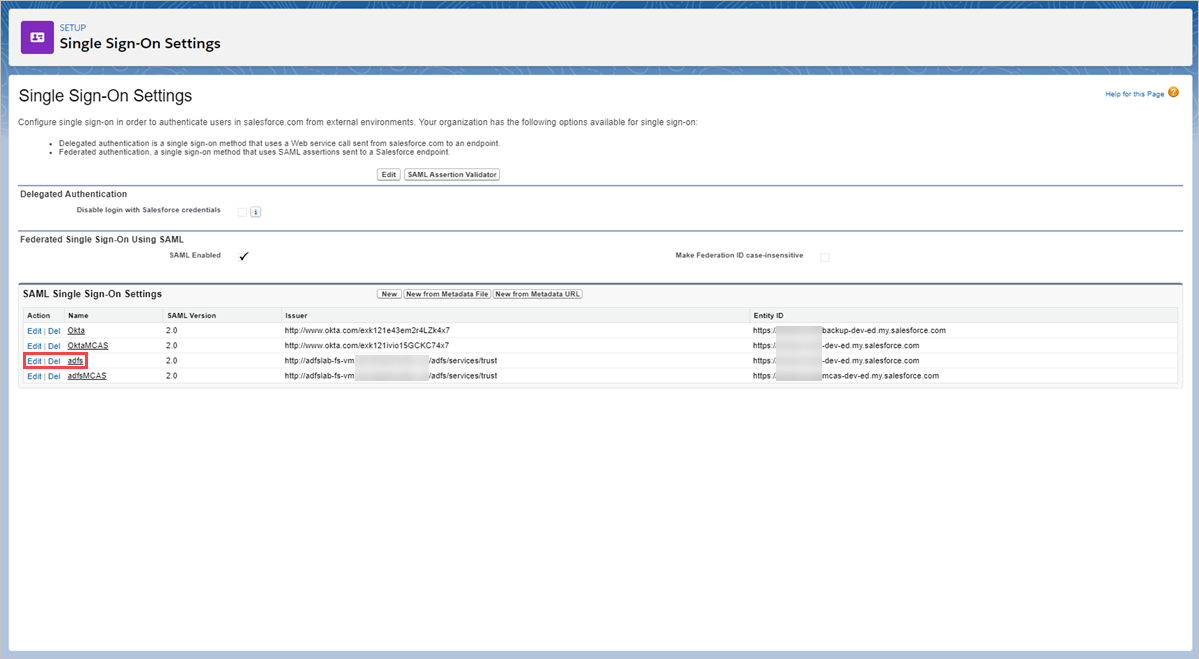

Navigieren Sie in Salesforce zu Setup> Einstellungen> Identity>Single Sign-On Einstellungen.

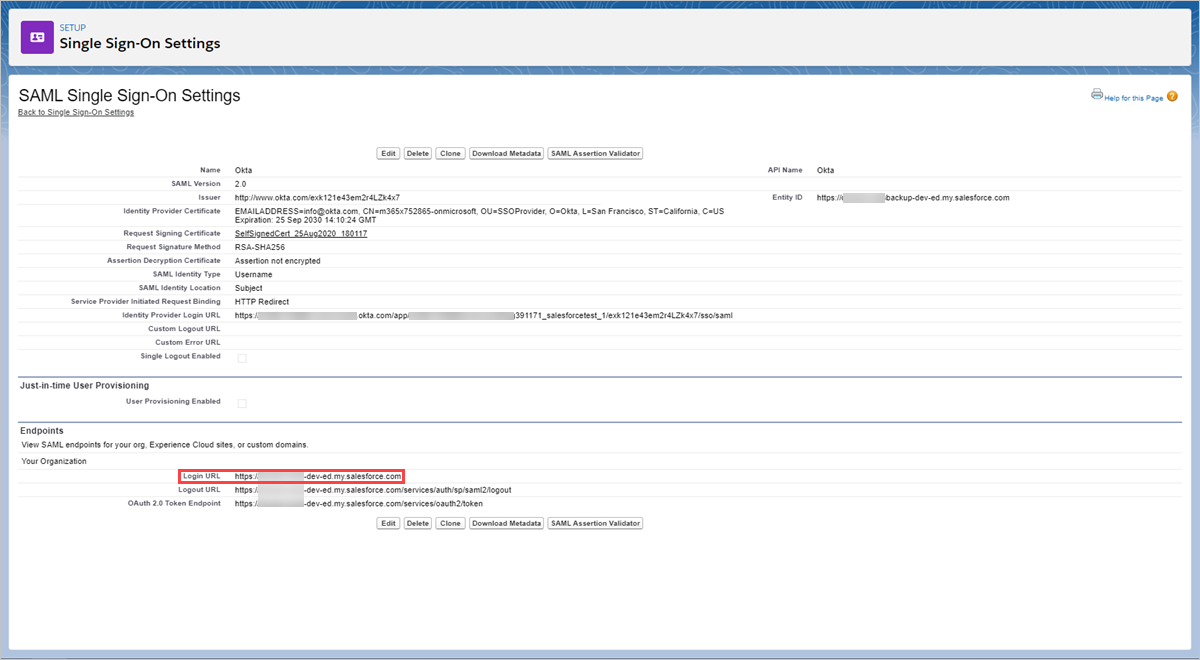

Klicken Sie unter Single Sign-On-Einstellungen auf den Namen Ihrer vorhandenen Okta-Konfiguration.

Notieren Sie sich auf der Seite SAML Single Sign-On-Einstellungen die Salesforce-Anmelde-URL. Sie benötigen dies später beim Konfigurieren von Defender for Cloud Apps.

Hinweis

Wenn Ihre App ein SAML-Zertifikat bereitstellt, laden Sie die Zertifikatdatei herunter.

Schritt 2: Konfigurieren von Defender for Cloud Apps mit den SAML-Informationen Ihrer App

Wählen Sie im Microsoft Defender Portal die Option Einstellungen. Wählen Sie dann Cloud Apps aus.

Wählen Sie unter Verbundene Apps die Option App-Steuerung für bedingten Zugriff.

Wählen Sie +Hinzufügen und wählen Sie dann im Popup die App aus, die Sie bereitstellen möchten, und wählen Sie dann den Start-Assistenten aus.

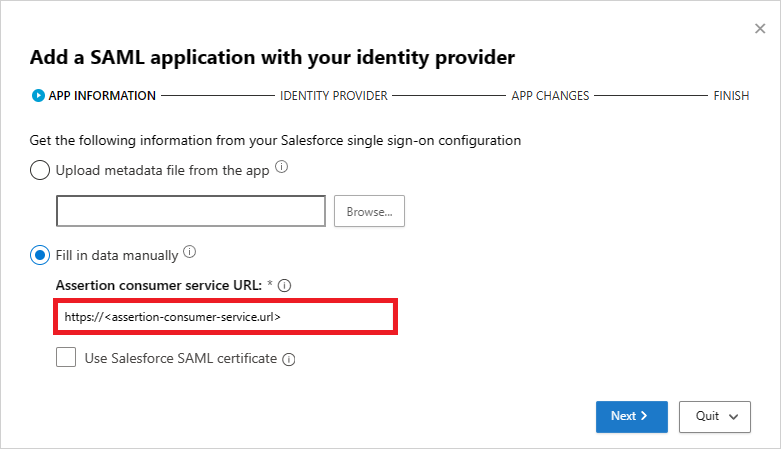

Wählen Sie auf der Seite APP INFORMATION die Option Daten manuell ausfüllen aus, geben Sie in der Assertionsverbraucherdienst-URL die Salesforce-Anmelde-URL ein, die Sie zuvor notiert haben, und klicken Sie dann auf Weiter.

Hinweis

Wenn Ihre App ein SAML-Zertifikat bereitstellt, wählen Sie Use <app_name> SAML certificate und laden Sie die Zertifikatsdatei hoch.

Schritt 3: Erstellen einer neuen benutzerdefinierten Okta-Anwendung und App-Single Sign-On-Konfiguration

Hinweis

Um die Ausfallzeiten des Endbenutzers zu begrenzen und Ihre vorhandene bekannte gute Konfiguration beizubehalten, empfehlen wir, eine neue benutzerdefinierte Anwendung und Single Sign-On-Konfiguration zu erstellen. Wenn dies nicht möglich ist, überspringen Sie die relevanten Schritte. Wenn die von Ihnen konfigurierte App beispielsweise das Erstellen mehrerer Single Sign-On-Konfigurationen nicht unterstützt, überspringen Sie den Schritt zum Erstellen eines neuen Single Sign-On.

Zeigen Sie in der Okta Admin -Konsole unter Anwendungen die Eigenschaften Ihrer vorhandenen Konfiguration für Ihre App an, und notieren Sie sich die Einstellungen.

Klicken Sie auf Anwendung hinzufügen und dann auf Neue App erstellen. Konfigurieren Sie abgesehen vom Wert Audience URI(SP Entity ID), der ein eindeutiger Name sein muss, die neue Anwendung mithilfe der Einstellungen, die Sie zuvor notiert haben. Sie benötigen sie später für die Konfiguration von Defender for Cloud Apps.

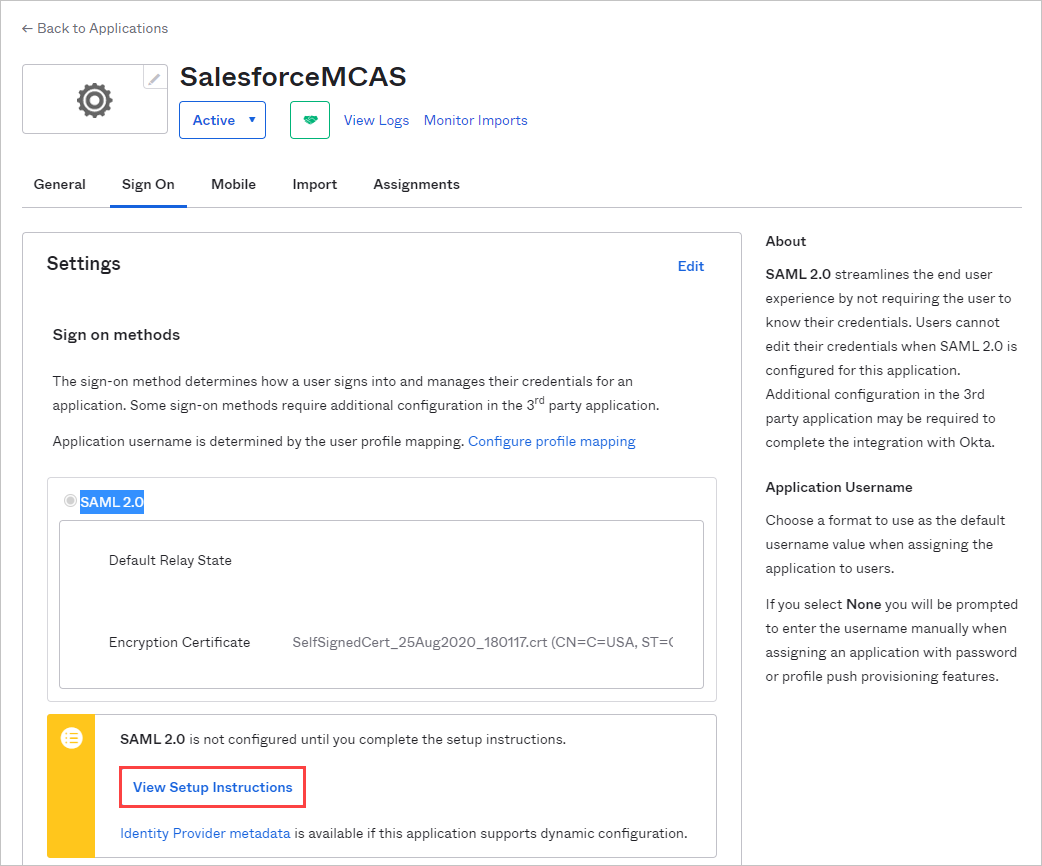

Navigieren Sie zu Anwendungen, zeigen Sie Ihre vorhandene Okta-Konfiguration an, und wählen Sie auf der Registerkarte Anmeldendie Option Setupanweisungen anzeigen aus.

Notieren Sie sich die Single-Sign-On-URL des Identitätsanbieters und laden Sie das Signaturzertifikat des Identitätsanbieters (X.509) herunter. Das wird später noch benötigt.

Zurück in Salesforce, notieren Sie sich alle Einstellungen auf für die Single Sign-On-Einstellungen von Okta.

Erstellen Sie eine neue SAML-Single Sign-On-Konfiguration. Außer dem Entitäts-ID-Wert, der mit der Audience URL (SP Entity ID) der benutzerdefinierten Anwendung übereinstimmen muss, konfigurieren Sie Single Sign-On mithilfe der Einstellungen, die Sie zuvor notiert haben. Sie benötigen dies später beim Konfigurieren von Defender for Cloud Apps.

Navigieren Sie nach dem Speichern der neuen Anwendung zur Seite Aufgaben und weisen Sie die Personen oder Gruppen zu, die Zugriff auf die Anwendung erfordern.

Schritt 4: Konfigurieren von Defender for Cloud Apps mit den Informationen der Okta-App

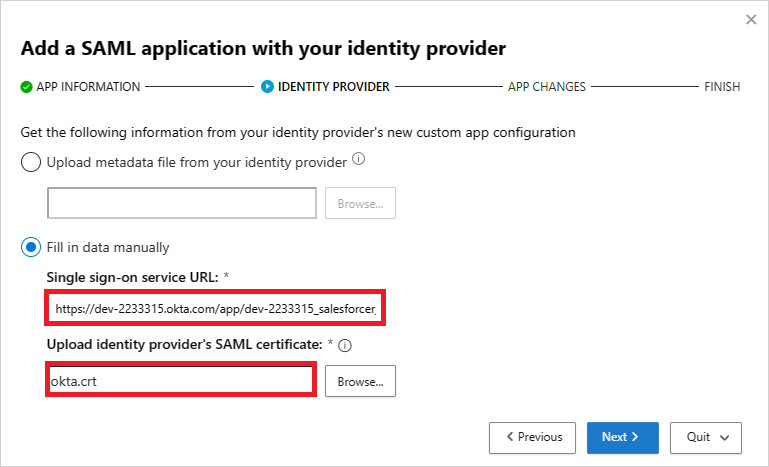

Zurück auf der Seite IDENTITY PROVIDER von Defender for Cloud Apps, klicken Sie auf Weiter, um fortzufahren.

Wählen Sie auf der nächsten Seite die Option Daten manuell eingeben aus, führen Sie die folgenden Schritte aus und klicken Sie dann auf Weiter.

- Geben Sie für die Single Sign-On-Service-URL die zuvor notierte Salesforce-Anmelde-URL ein

- Wählen Sie SAML-Zertifikat des Identitätsanbieters hochladen und laden Sie die zuvor heruntergeladene Zertifikatsdatei hoch.

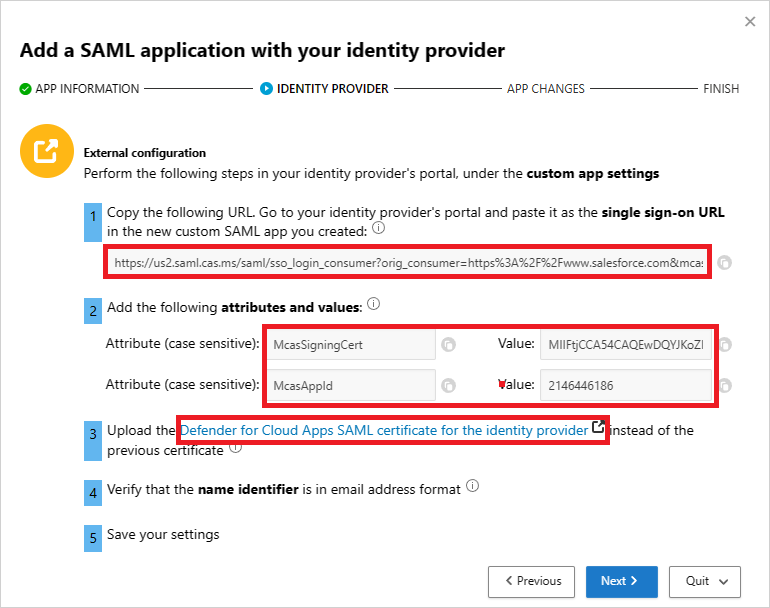

Notieren Sie sich auf der nächsten Seite die folgenden Informationen, und klicken Sie dann auf Weiter. Sie benötigen diese Informationen später.

- Defender for Cloud Apps Single Sign-On-URL

- Defender for Cloud Apps-Attribute und -Werte

Hinweis

Wenn eine Option zum Hochladen des SAML-Zertifikats für Defender for Cloud Apps für den Identitätsanbieter angezeigt wird, klicken Sie auf den Klick, um die Zertifikatdatei herunterzuladen. Das wird später noch benötigt.

Schritt 5: Abschließen der Konfiguration der benutzerdefinierten Okta-Anwendung

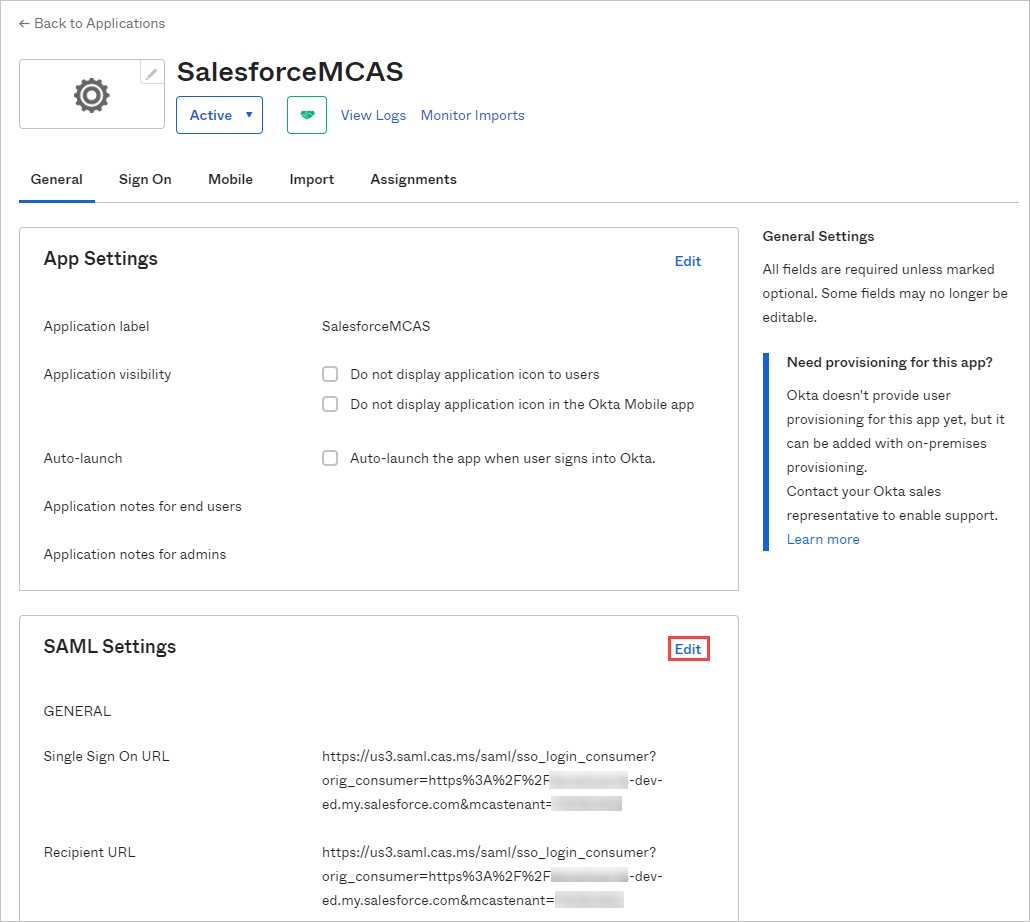

Wählen Sie in der Okta Admin-Konsole unter Anwendungen die benutzerdefinierte Anwendung aus, die Sie zuvor erstellt haben, und klicken Sie dann unter Allgemeine>SAML-Einstellungen auf Bearbeiten.

Ersetzen Sie im FeldSingle Sign-On-URL die URL durch die Single Sign-On-URL von Defender for Cloud Apps, die Sie zuvor notiert haben, und speichern Sie dann Ihre Einstellungen.

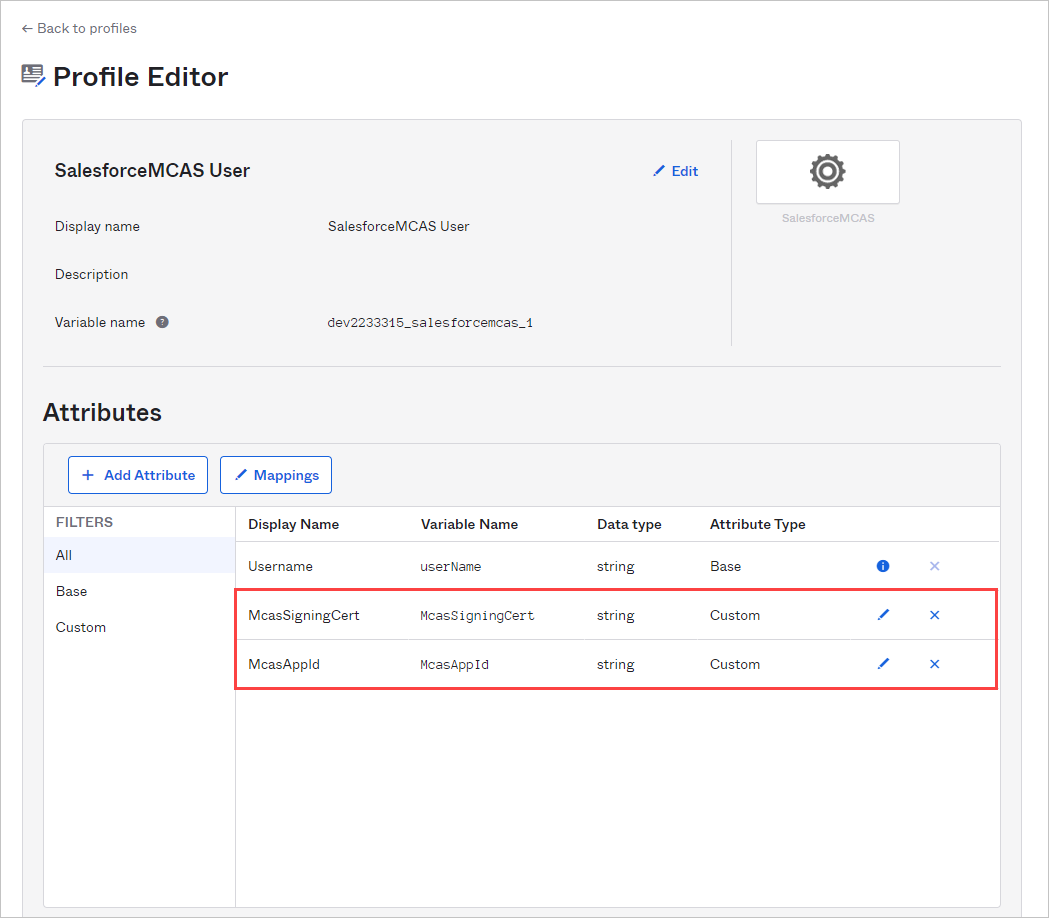

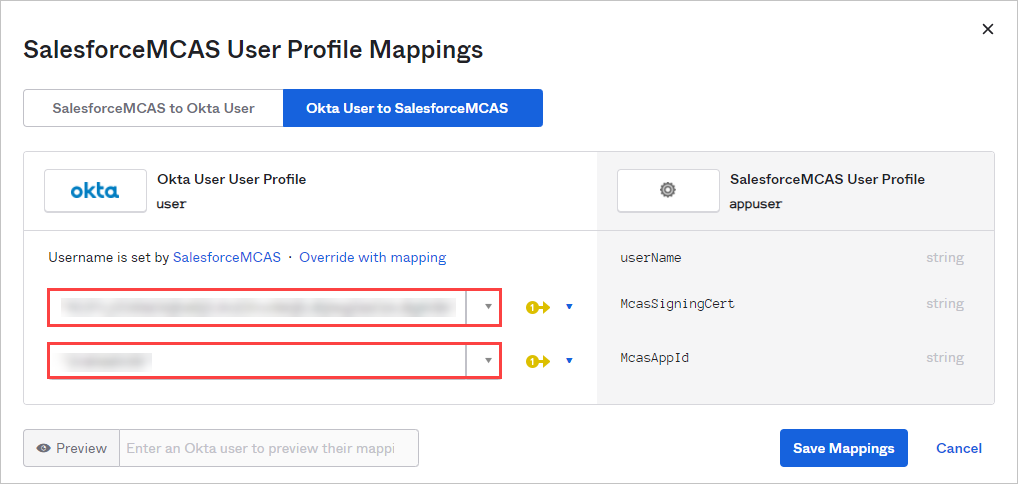

Wählen Sie unter Verzeichnis den Profil-Editoraus, wählen Sie die benutzerdefinierte Anwendung aus, die Sie zuvor erstellt haben, und klicken Sie dann auf Profil. Fügen Sie Attribute mithilfe der folgenden Informationen hinzu.

Anzeigename Variablenname Datentyp Attributtyp McasSigningCert McasSigningCert Zeichenfolge Benutzerdefiniert McasAppId McasAppId Zeichenfolge Benutzerdefiniert

Wählen Sie auf der Seite Profil-Editor die zuvor erstellte benutzerdefinierte Anwendung aus, klicken Sie auf Zuordnungen und wählen Sie dann Okta-Benutzer zu {custom_app_name} aus. Ordnen Sie die Attribute McasSigningCert und McasAppId den Attributen für Defender for Cloud Apps zu, die Sie zuvor notiert haben.

Hinweis

- Die Werte müssen in doppelte Anführungszeichen (") eingeschlossen werden

- Okta beschränkt Attribute auf 1024 Zeichen. Um diese Einschränkung zu überwinden, fügen Sie die Attribute mithilfe des Profil-Editors wie beschrieben hinzu.

Speichern Sie die Einstellungen.

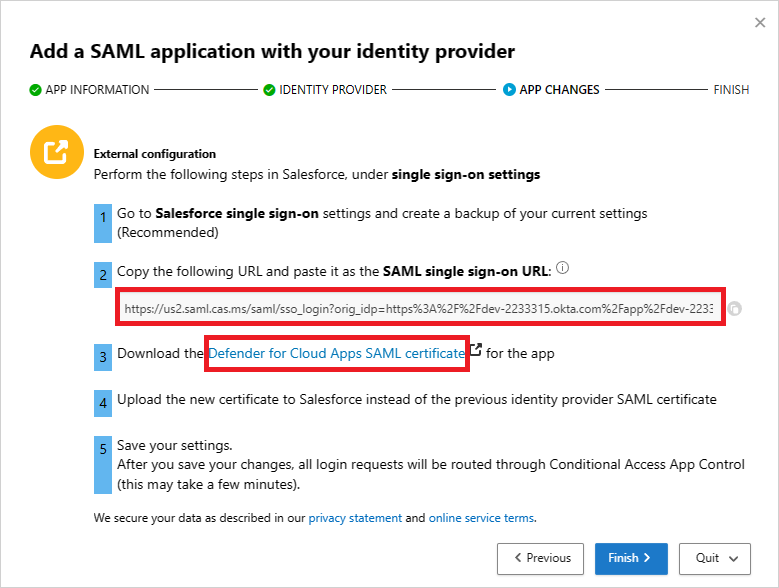

Schritt 6: Abrufen der App-Änderungen in Defender for Cloud Apps

Zurück auf der Seite APP-ÄNDERUNGEN von Defender for Cloud Apps gehen Sie wie folgt vor, wählen Sie jedoch nichtFertigstellen aus. Sie benötigen diese Informationen später.

- Kopieren Sie die SAML-URL für Single Sign-On in Defender for Cloud Apps

- Laden Sie das SAML-Zertifikat für Defender for Cloud Apps herunter

Schritt 7: Abschließen der App-Änderungen

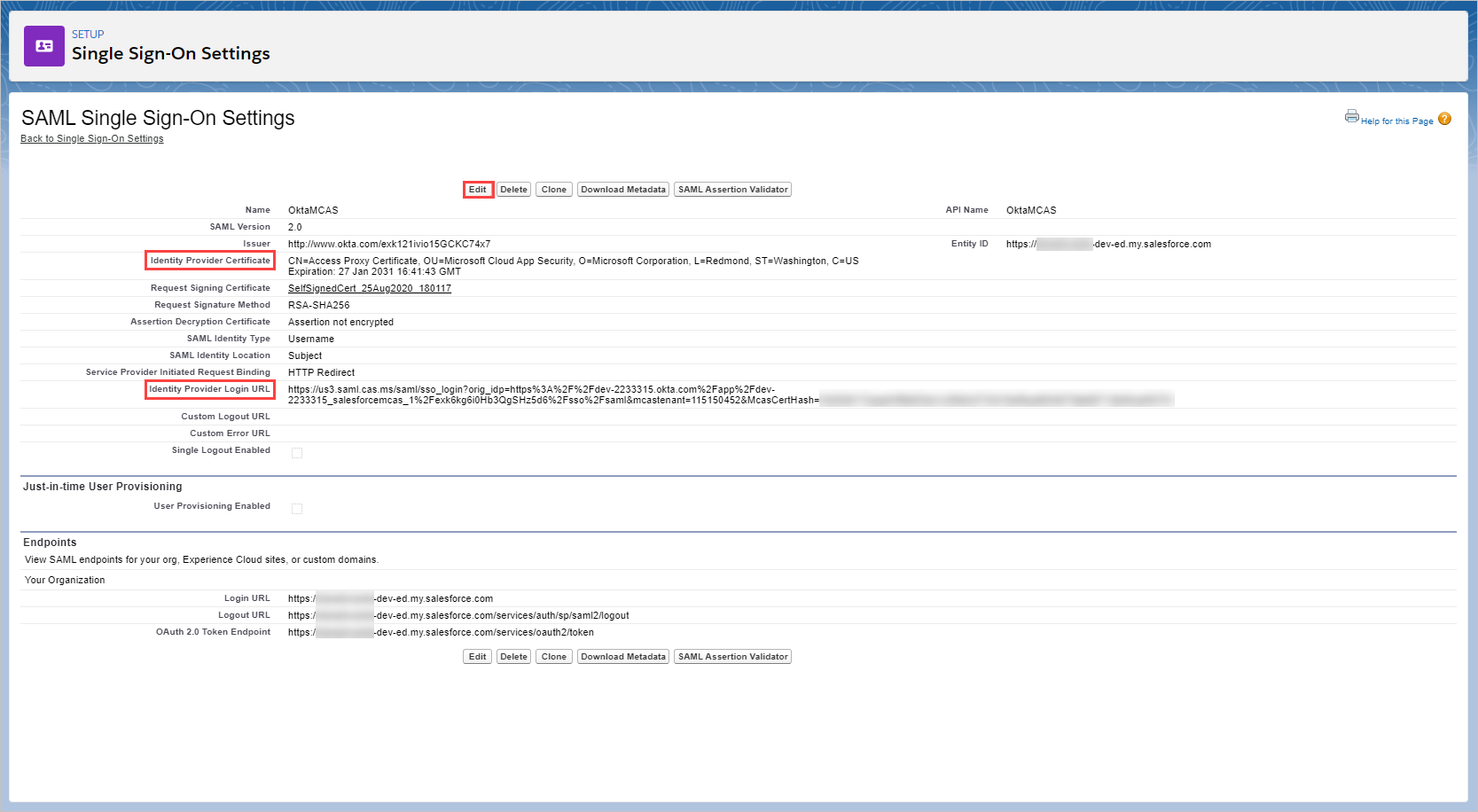

Navigieren Sie in Salesforce zu Setup> Einstellungen> Identity>Single Sign-On Einstellungen, und gehen Sie wie folgt vor:

[Empfohlen] Erstellen Sie eine Sicherung Ihrer aktuellen Einstellungen

Ersetzen Sie den Wert im Feld Identitätsanbieter-Anmeldungs-URL durch die SAML-Single-Sign-On-URL von Defender for Cloud Apps, die Sie zuvor notiert haben.

Laden Sie das zuvor heruntergeladene SAML-Zertifikat für Defender for Cloud Apps hoch.

Klicken Sie auf Speichern.

Hinweis

- Nach dem Speichern Ihrer Einstellungen werden alle zugehörigen Anmeldeanforderungen an diese App über die App-Steuerung für bedingten Zugriff weitergeleitet.

- Das SAML-Zertifikat für Defender for Cloud Apps ist für ein Jahr gültig. Nachdem es abgelaufen ist, muss ein neues Zertifikat generiert werden.

Schritt 8: Abschließen der Konfiguration in Defender for Cloud Apps

- Zurück auf der Seite APP-ÄNDERUNGEN von Defender for Cloud Apps, klicken Sie auf Fertigstellen. Nach Abschluss des Assistenten werden alle zugehörigen Anmeldeanforderungen an diese App über die App-Steuerung für bedingten Zugriff weitergeleitet.

Nächste Schritte

Siehe auch

Wenn Probleme auftreten, helfen wir Ihnen. Um Unterstützung oder Support für Ihr Produktproblem zu erhalten, öffnen Sie bitte ein Supportticket.