Tutorial: Kennworthashsynchronisierung als Sicherung für Azure Directory-Verbunddienste einrichten

Dieses Tutorial zeigt Ihnen, wie Sie die Kennworthashsynchronisierung als Sicherung und Failover für Azure Directory-Verbunddienste (AD FS) in Microsoft Entra Connect einrichten. Das Tutorial veranschaulicht auch, wie Sie die Kennworthashsynchronisierung als primäre Authentifizierungsmethode festlegen, wenn AD FS fehlschlägt oder nicht mehr verfügbar ist.

Hinweis

Obwohl diese Schritte in der Regel während einer Notfall- oder Ausfallsituation ausgeführt werden, empfiehlt es sich, dass Sie die Schritte testen und Ihre Verfahren überprüfen, bevor es zu einem Ausfall kommt.

Voraussetzungen

Dieses Tutorial baut auf dem Tutorial Einen Verbund für hybride Identitäten in einer einzelnen Active Directory-Gesamtstruktur verwenden auf. Der Abschluss des Tutorials ist eine Voraussetzung für die Umsetzung der Schritte in diesem Tutorial.

Hinweis

Wenn Sie keinen Zugriff auf einen Microsoft Entra Connect-Server haben oder der Server keinen Internetzugriff hat, können Sie sich an den Microsoft-Support wenden, um Unterstützung bei Änderungen an Microsoft Entra ID zu erhalten.

Aktivieren des Kennworthashsynchronisierung in Microsoft Entra Connect

Im Tutorial: Einen Verbund für hybride Identitäten in einer einzelnen Active Directory-Gesamtstruktur verwenden haben Sie eine Microsoft Entra Connect-Umgebung erstellt, die den Verbund verwendet.

Der erste Schritt beim Einrichten der Sicherung für den Verbund besteht darin, die Kennworthashsynchronisierung zu aktivieren und Microsoft Entra Connect für die Synchronisierung der Hashes festzulegen:

Doppelklicken Sie auf das Microsoft Entra Connect-Symbol, das während der Installation auf dem Desktop erstellt wurde.

Wählen Sie Konfigurierenaus.

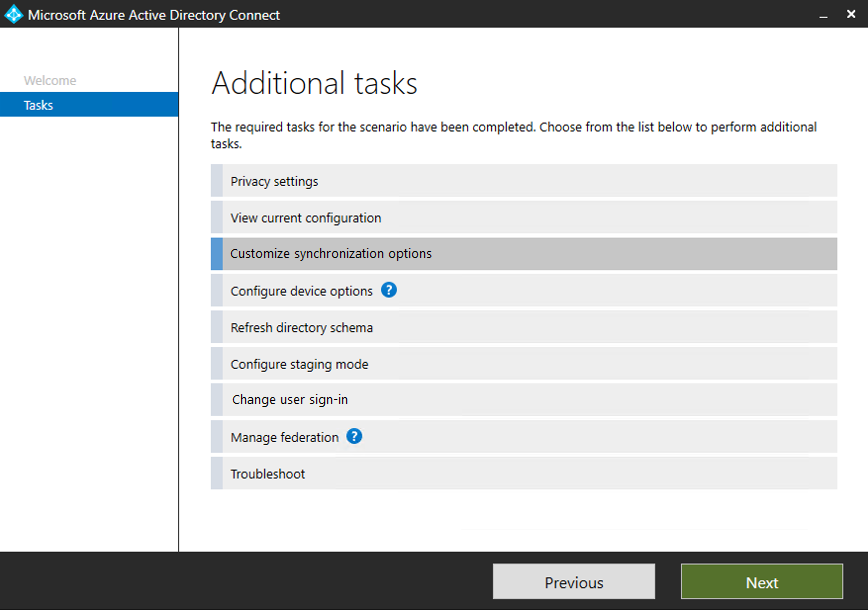

Wählen Sie unter Weitere Aufgaben die Option Synchronisierungsoptionen anpassen aus, und wählen Sie dann Weiter aus.

Geben Sie den Benutzernamen und das Kennwort für das Konto des Hybrididentitätsadministrators ein, das Sie im Tutorial zum Einrichten des Verbunds erstellt haben.

Wählen Sie unter Verzeichnisse verbinden die Option Weiter aus.

Wählen Sie unter Domänen und Organisationseinheiten filtern die Option Weiter.

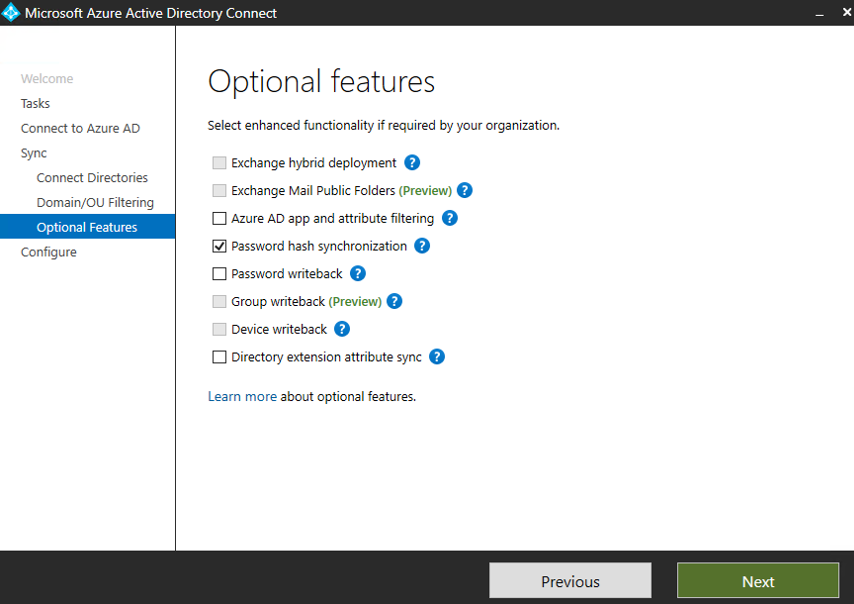

Wählen Sie auf der Seite Optionale Features die Option Kennworthashsynchronisierung und dann Weiter aus.

Wählen Sie unter Bereit zur Konfiguration die Option Konfigurieren aus.

Wenn die Konfiguration abgeschlossen ist, wählen Sie Beenden aus.

Das ist alles! Der Vorgang ist abgeschlossen. Die Kennworthashsynchronisierung wird jetzt durchgeführt und kann als Sicherung verwendet werden, falls AD FS nicht verfügbar ist.

Zur Kennworthashsynchronisierung wechseln

Wichtig

Bevor Sie zur Kennworthashsynchronisierung wechseln, erstellen Sie eine Sicherung Ihrer AD FS-Umgebung. Die Sicherung können Sie mit dem AD FS-Tool „Schnelle Wiederherstellung“ erstellen.

Es dauert einige Zeit, bis die Kennworthashes mit Microsoft Entra ID synchronisiert sind. Es kann bis zu drei Stunden dauern, bis die Synchronisierung abgeschlossen ist und Sie mit der Authentifizierung mit Kennworthashes beginnen können.

Wechseln Sie als Nächstes zur Kennworthashsynchronisierung. Bevor Sie beginnen, sollten Sie überlegen, unter welchen Bedingungen Sie wechseln sollten. Nehmen Sie die Umstellung nicht aus vorübergehenden Gründen vor, wie einem Netzwerkausfall, einem kleinen Problem mit AD FS oder einem Problem, das eine Teilmenge Ihrer Benutzer betrifft.

Wenn Sie sich für den Wechsel entscheiden, weil die Behebung des Problems zu lange dauert, führen Sie die folgenden Schritte aus:

- Wählen Sie in Microsoft Entra Connect die Option Konfigurieren aus.

- Wählen Sie Benutzeranmeldung ändern und dann Weiter.

- Geben Sie den Benutzernamen und das Kennwort für das Konto des Hybrididentitätsadministrators ein, das Sie im Tutorial zum Einrichten des Verbunds erstellt haben.

- Wählen Sie unter Benutzeranmeldung die Option Kennworthashsynchronisierung aus, und aktivieren Sie dann das Kontrollkästchen Benutzerkonten nicht konvertieren.

- Lassen Sie die Standardeinstellung Einmaliges Anmelden aktivieren aktiviert, und klicken Sie auf Weiter.

- Wählen Sie unter Einmaliges Anmelden aktivieren die Option Weiter aus.

- Wählen Sie unter Bereit zur Konfiguration die Option Konfigurieren aus.

- Wenn die Konfiguration abgeschlossen ist, wählen Sie Beenden aus.

Benutzer können jetzt ihre Kennwörter verwenden, um sich bei Azure und Azure-Diensten anzumelden.

Mit Benutzerkonto anmelden, um die Synchronisierung zu testen

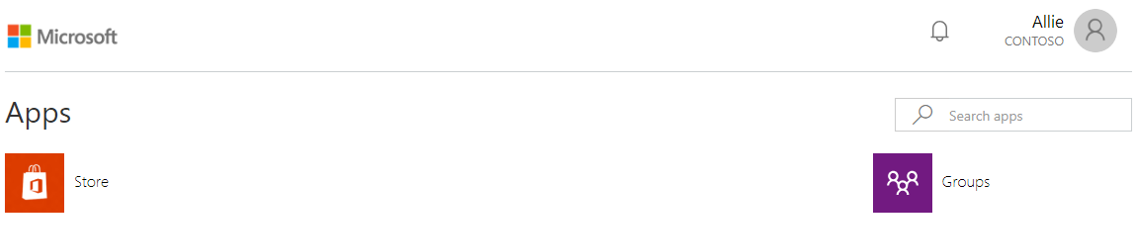

Navigieren Sie in einem neuen Webbrowserfenster zu https://myapps.microsoft.com.

Melden Sie sich mit einem Benutzerkonto an, das in Ihrem neuen Mandanten erstellt wurde.

Verwenden Sie für den Benutzernamen das Format

user@domain.onmicrosoft.com. Verwenden Sie dasselbe Kennwort, mit dem sich der Benutzer beim lokalen Active Directory anmeldet.

Rückkehr zum Verbund

Wechseln Sie nun zurück zum Verbund:

Wählen Sie in Microsoft Entra Connect die Option Konfigurieren aus.

Wählen Sie Benutzeranmeldung ändern und dann Weiter.

Geben Sie den Benutzernamen und das Kennwort für das Konto des Hybrididentitätsadministrators ein.

Wählen Sie unter Benutzeranmeldung die Option Verbund mit AD FS und dann Weiter aus.

Geben Sie für die Domänenadministrator-Anmeldeinformationen den contoso\Administrator-Benutzernamen und das Kennwort ein, und klicken Sie auf Weiter.

Wählen Sie unter AD FS-Farm die Option Weiter aus.

Wählen Sie unter Microsoft Entra-Domäne die Domäne und dann Weiter aus.

Wählen Sie unter Bereit zur Konfiguration die Option Konfigurieren aus.

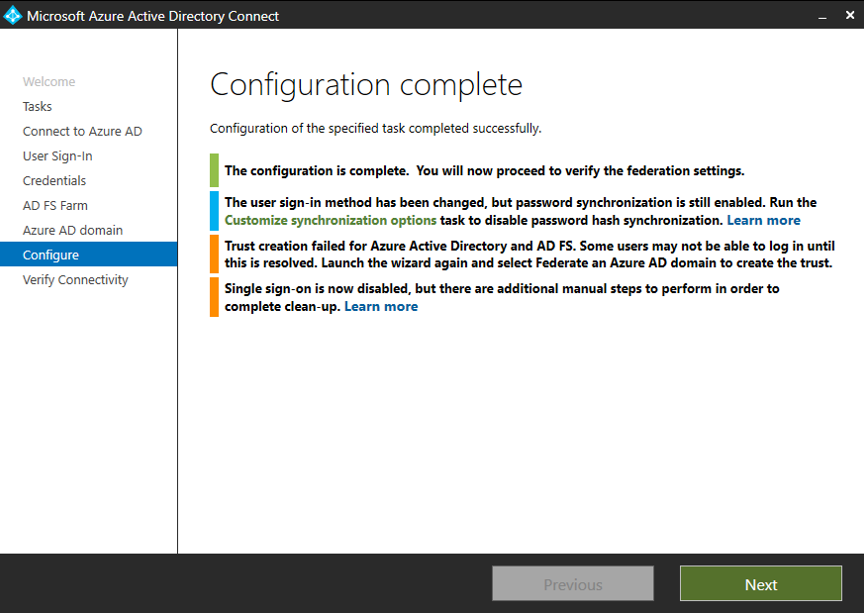

Wenn die Konfiguration abgeschlossen ist, wählen Sie Weiter aus.

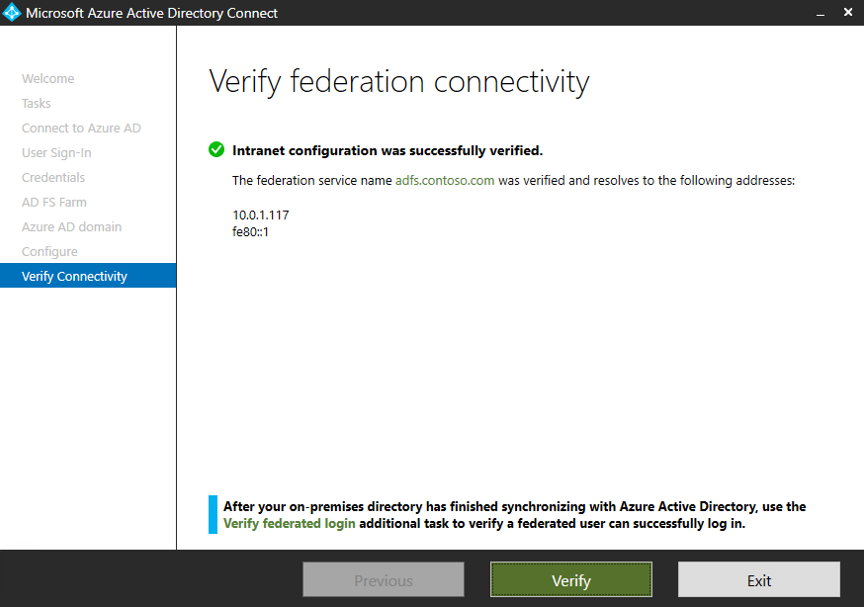

Wählen Sie unter Verbundkonnektivität überprüfen die Option Überprüfen aus. Sie müssen möglicherweise DNS-Einträge konfigurieren (A- und AAAA-Einträge hinzufügen), damit die Überprüfung erfolgreich ausgeführt werden kann.

Wählen Sie Beenden aus.

Zurücksetzen der Vertrauensstellung zwischen AD FS und Azure

Die letzte Aufgabe besteht darin, die Vertrauensstellung zwischen AD FS und Azure zurückzusetzen:

Wählen Sie in Microsoft Entra Connect die Option Konfigurieren aus.

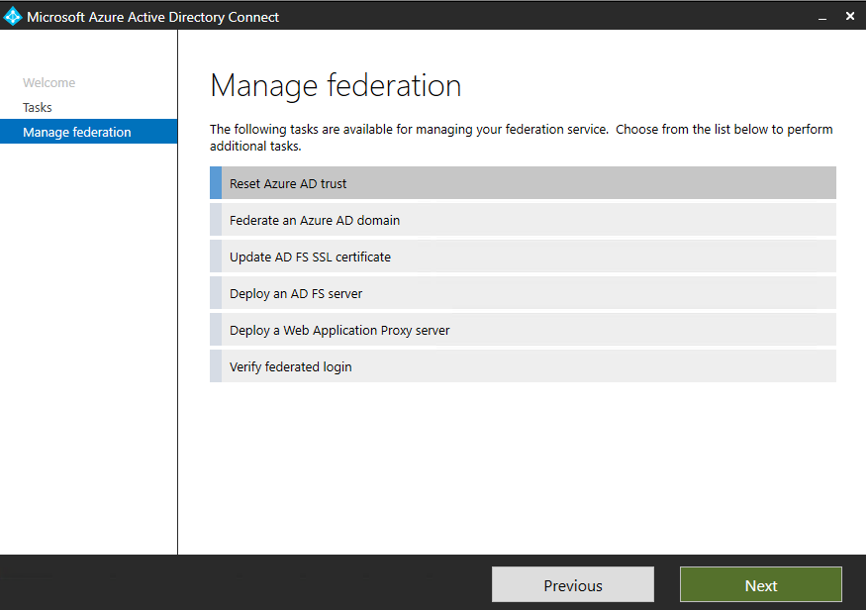

Wählen Sie Verbund verwalten und dann Weiter aus.

Wählen Sie Microsoft Entra ID-Vertrauensstellung zurücksetzen und dann Weiter aus.

Geben Sie im Fenster Mit Microsoft Entra ID verbinden den Benutzernamen und das Kennwort für das Konto des globalen Administrators oder des Hybrididentitätsadministrators ein.

Geben Sie unter Mit AD FS verbinden den Benutzernamen und das Kennwort für „contoso\Administrator“ ein, und klicken Sie auf Weiter.

Wählen Sie unter Zertifikate die OptionWeiter aus.

Wiederholen Sie die Schritte unter Mit Benutzerkonto anmelden, um die Synchronisierung zu testen.

Sie haben nun erfolgreich eine Hybrididentitätsumgebung eingerichtet, die Sie verwenden können, um Tests durchzuführen und sich mit den Möglichkeiten von Azure vertraut zu machen.

Nächste Schritte

- Weitere Informationen finden Sie unter Hardware und Voraussetzungen für Microsoft Entra Connect.

- Erfahren Sie, wie Sie Expresseinstellungen in Microsoft Entra Connect verwenden.

- Erfahren Sie mehr über die Kennworthashsynchronisierung mit Microsoft Entra Connect.