Erweiterte Optionen für die Zertifikatsignatur in einem SAML-Token

Microsoft Entra ID unterstützt mittlerweile Tausende von vorab integrierten Anwendungen im Microsoft Entra-App-Katalog. Über 500 Anwendungen (etwa die Anwendung NetSuite) unterstützen einmaliges Anmelden mit dem SAML 2.0-Protokoll. Wenn sich Kund*innen mithilfe von SAML über Microsoft Entra ID bei einer Anwendung authentifizieren, sendet Microsoft Entra ID ein Token an die Anwendung (per HTTP POST). Die Anwendung überprüft und verwendet dann das Token, um den Benutzer anzumelden, anstatt den Benutzernamen und das Kennwort anzufordern. Diese SAML-Token werden mit dem eindeutigen Zertifikat, das in Microsoft Entra ID generiert wird, und mit spezifischen Standardalgorithmen signiert.

Microsoft Entra ID verwendet einige der Standardeinstellungen für die Kataloganwendungen. Die Standardwerte werden auf der Grundlage der Anwendungsanforderungen eingerichtet.

In Microsoft Entra ID können Sie die Zertifikatsignaturoptionen und den Zertifikatsignaturalgorithmus einrichten.

Optionen für die Zertifikatsignatur

Microsoft Entra ID unterstützt drei Zertifikatsignaturoptionen:

SAML-Assertion signieren: Diese Standardoption ist für die meisten Kataloganwendungen festgelegt. Bei Auswahl dieser Option signiert Microsoft Entra ID als Identitätsanbieter (IdP) die SAML-Assertion und das Zertifikat mit dem X509-Zertifikat der Anwendung.

SAML-Antwort signieren: Bei Auswahl dieser Option signiert Microsoft Entra ID als IdP die SAML-Antwort mit dem X509-Zertifikat der Anwendung.

SAML-Antwort und -Assertion signieren: Bei Auswahl dieser Option signiert Microsoft Entra ID als IdP das gesamte SAML-Token mit dem X509-Zertifikat der Anwendung.

Zertifikatsignaturalgorithmen

Microsoft Entra ID unterstützt zwei Signaturalgorithmen bzw. sichere Hashalgorithmen (SHAs) zum Signieren der SAML-Antwort:

SHA-256: Microsoft Entra ID verwendet diesen Standardalgorithmus zum Signieren der SAML-Antwort. Hierbei handelt es sich um den neuesten Algorithmus, der sicherer als SHA-1 ist. Die meisten Anwendungen unterstützen den SHA-256-Algorithmus. Wenn eine Anwendung nur SHA-1 als Signaturalgorithmus unterstützt, können Sie dies ändern. Andernfalls wird empfohlen, den SHA-256-Algorithmus zum Signieren der SAML-Antwort zu verwenden.

SHA-1: Dieser Algorithmus ist älter und gilt als weniger sicher als SH-256. Wenn eine Anwendung nur diesen Signaturalgorithmus unterstützt, können Sie diese Option in der Dropdownliste Signaturalgorithmus auswählen. Microsoft Entra ID signiert die SAML-Antwort dann mit dem SHA-1-Algorithmus.

Voraussetzungen

Um die SAML-Zertifikatsignierungsoptionen und den Algorithmus für die Zertifikatsignierung einer Anwendung zu ändern, benötigen Sie:

- Ein Microsoft Entra-Benutzerkonto. Falls Sie noch über keins verfügen, können Sie ein kostenloses Konto erstellen.

- Eine der folgenden Rollen: Globaler Administrator, Cloudanwendungsadministrator, Anwendungsadministrator oder Besitzer des Dienstprinzipals.

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Ändern der Zertifikatsignaturoptionen und des -signaturalgorithmus

Um die SAML-Zertifikatsignierungsoptionen und den Algorithmus für die Zertifikatsignierung einer Anwendung zu ändern:

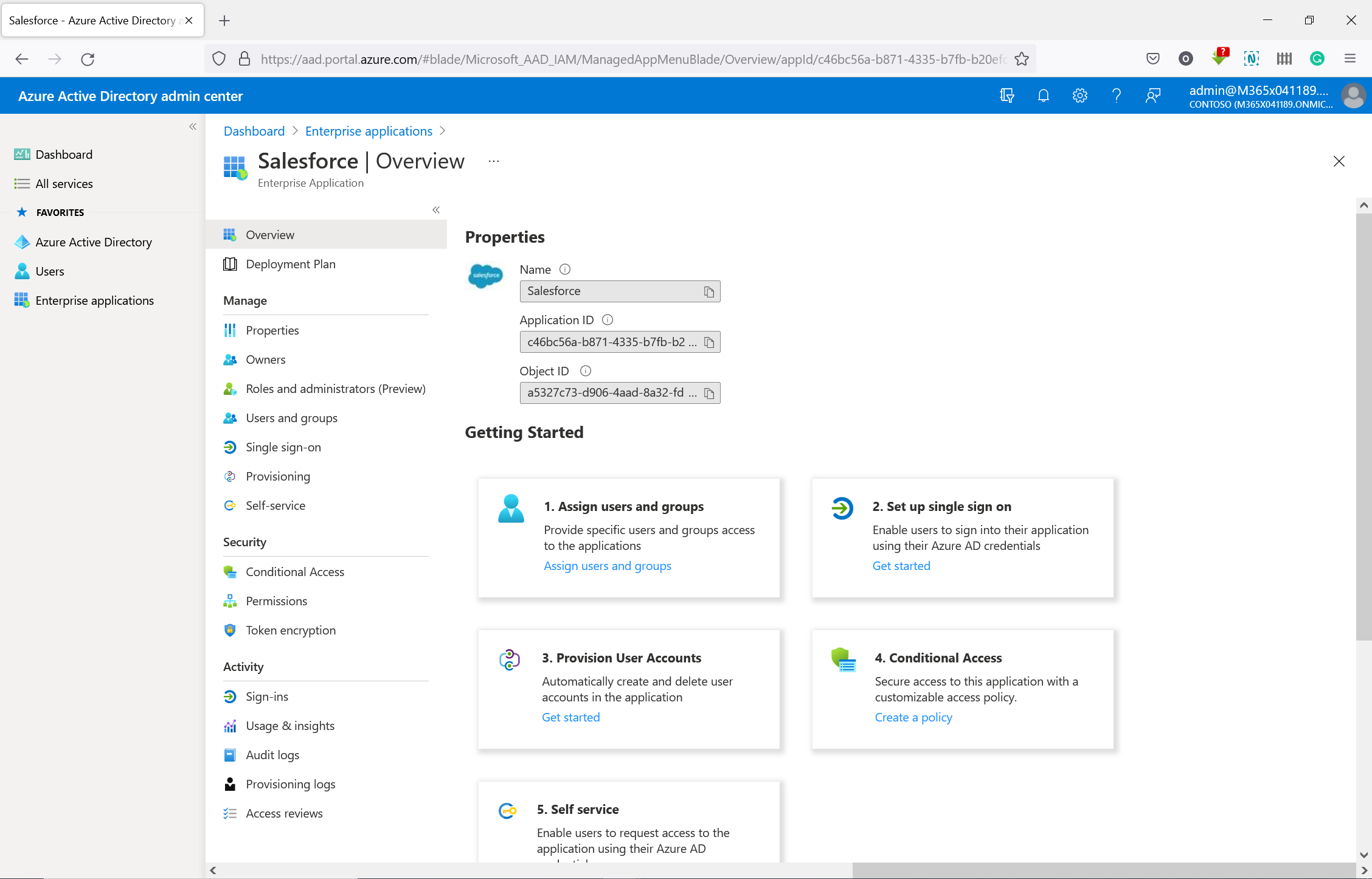

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Browsen Sie zu Identität>Anwendungen>Unternehmensanwendungen>Alle Anwendungen.

Geben Sie den Namen einer vorhandenen Anwendung in das Suchfeld ein, und wählen Sie die Anwendung in den Ergebnissen aus. In diesem Beispiel verwenden Sie die Salesforce-Anwendung.

Ändern Sie als Nächstes die Zertifikatsignaturoptionen im SAML-Token für diese Anwendung:

Wählen Sie im linken Bereich der Anwendungsübersichtsseite Einmaliges Anmelden aus.

Wenn die Seite Einmaliges Anmelden (SSO) mit SAML einrichten angezeigt wird, fahren Sie mit Schritt 5 fort.

Wenn die Seite Einmaliges Anmelden (SSO) mit SAML einrichten nicht angezeigt wird, wählen Sie Modi für einmaliges Anmelden ändern aus.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus. Ist SAML nicht verfügbar, wird SAML von der Anwendung nicht unterstützt, und Sie können den Rest dieses Verfahrens und Artikels ignorieren.

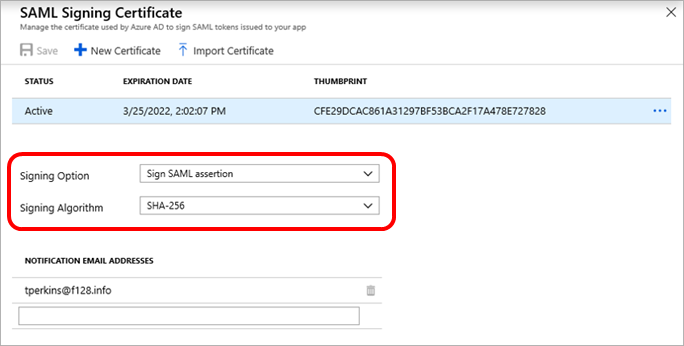

Navigieren Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten zur Überschrift SAML-Signaturzertifikat, und wählen Sie das Symbol Bearbeiten (Bleistift) aus. Die Seite SAML-Signaturzertifikat wird angezeigt.

Wählen Sie in der Dropdownliste Signaturoption die Option SAML-Anwort signieren, SAML-Assertion signieren oder SAML-Antwort und-Assertion signieren aus. Beschreibungen dieser Optionen finden Sie weiter oben in diesem Artikel unter Optionen für die Zertifikatsignatur.

Wählen Sie in der Dropdownliste Signaturalgorithmus die Option SHA-1 oder SHA-256 aus. Beschreibungen dieser Optionen finden Sie weiter oben in diesem Artikel im Abschnitt Zertifikatsignaturalgorithmen.

Wenn Sie mit Ihrer Auswahl zufrieden sind, wählen Sie Speichern aus, um die neuen SAML-Signaturzertifikateinstellungen zu übernehmen. Wählen Sie andernfalls X aus, um die Änderungen zu verwerfen.