Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenDieser Browser wird nicht mehr unterstützt.

Führen Sie ein Upgrade auf Microsoft Edge aus, um die neuesten Funktionen, Sicherheitsupdates und technischen Support zu nutzen.

In diesem Artikel erfahren Sie, wie Sie Testim mit Microsoft Entra ID integrieren. Testim ist die schnellste Möglichkeit, Ihre resilientesten E2E-Tests zu erstellen. Die KI-basierte Plattform passt zu Ihrem Workflow und beschleunigt Softwarereleases. Die Integration von Testim mit Microsoft Entra ID ermöglicht Folgendes:

Sie konfigurieren und testen das einmalige Anmelden von Microsoft Entra für Testim in einer Testumgebung. Testim unterstützt sowohl das SP- als auch das IDP-initiierte einmalige Anmelden.

Für die Integration von Microsoft Entra ID mit Testim benötigen Sie Folgendes:

Bevor Sie mit dem Konfigurieren des einmaligen Anmeldens beginnen, müssen Sie die Testim-Anwendung aus dem Microsoft Entra-Katalog hinzufügen. Sie müssen ein Testbenutzerkonto der Anwendung zuweisen und die Konfiguration der einmaligen Anmeldung testen.

Fügen Sie Testim aus dem Microsoft Entra-Katalog hinzu, um das einmalige Anmelden mit Testim zu konfigurieren. Weitere Informationen zum Hinzufügen von Anwendungen aus dem Katalog finden Sie unter Schnellstart: Anwendungen aus dem Katalog hinzufügen.

Folgen Sie den Richtlinien im Artikel Erstellen und Zuweisen eines Benutzerkontos, um ein Testbenutzerkonto namens B. Simon zu erstellen.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. In diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen und Rollen zuweisen. Der Assistent bietet auch einen Link zum Konfigurationsbereich für einmaliges Anmelden. Erfahren Sie mehr über Microsoft 365-Assistenten.

Führen Sie die folgenden Schritte aus, um das einmalige Anmelden (SSO) von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Testim>Einmaliges Anmelden.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

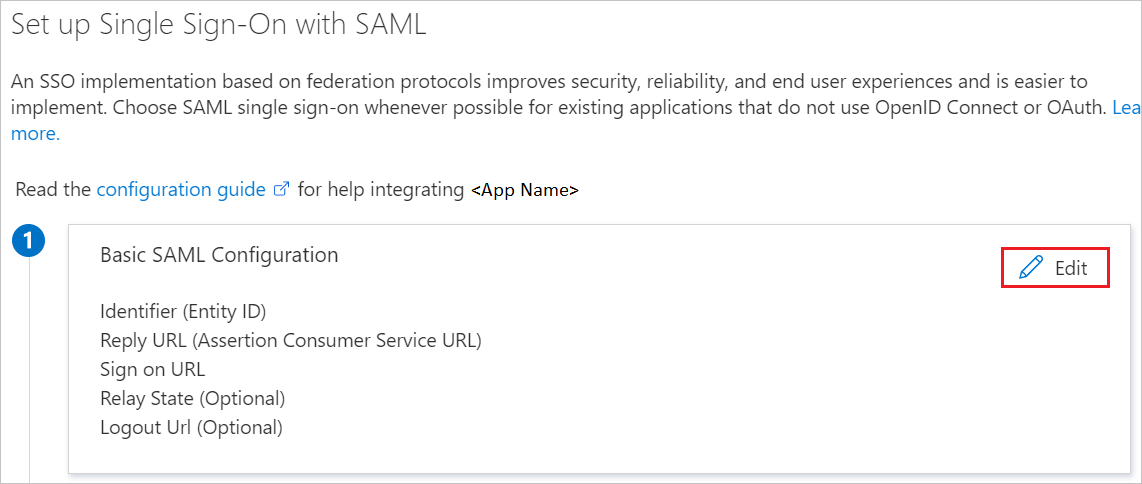

Wählen Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten das Stiftsymbol für Grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus:

a. Geben Sie im Textfeld Bezeichner eine URL nach folgendem Muster ein: https://services.testim.io/auth/sso/<ID>/metadata

b. Geben Sie im Textfeld Antwort-URL eine URL nach folgendem Muster ein: https://services.testim.io/auth/sso/<ID>/callback

Wenn Sie die Anwendung im SP-initiierten Modus konfigurieren möchten, führen Sie folgenden Schritt aus:

Geben Sie im Textfeld Anmelde-URL die URL ein: https://app.testim.io/#/azure-signin.

Hinweis

Hierbei handelt es sich um Beispielwerte. Aktualisieren Sie diese Werte mit dem eigentlichen Bezeichner und der Antwort-URL. Wenden Sie sich an das Supportteam für den Testim-Client, um diese Werte zu erhalten. Sie können sich auch die Muster im Abschnitt Grundlegende SAML-Konfiguration ansehen.

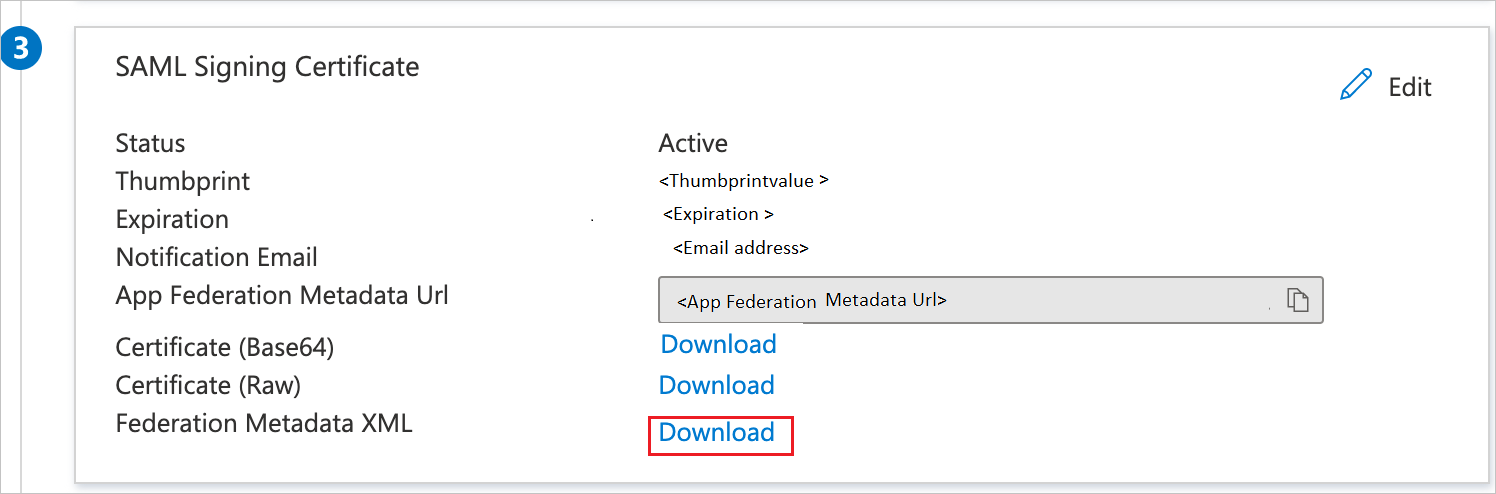

Navigieren Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat zu Verbundmetadaten-XML, und wählen Sie Herunterladen aus, um das Zertifikat herunterzuladen und auf Ihrem Computer zu speichern.

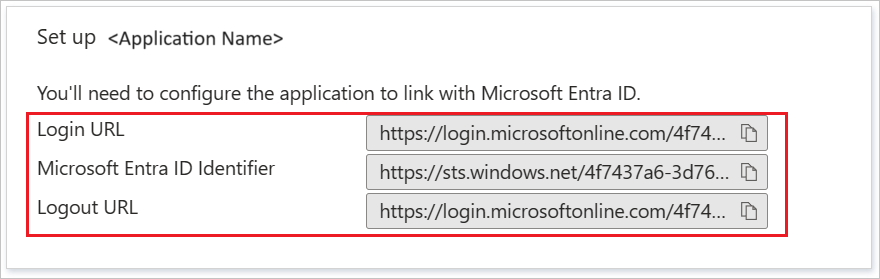

Kopieren Sie im Abschnitt Testim einrichten die entsprechende(n) URL(s) basierend auf Ihren Anforderungen.

Zum Konfigurieren des einmaligen Anmeldens aufseiten von Testim müssen Sie die heruntergeladene Verbundmetadaten-XML-Datei und die kopierten URLs aus der Anwendungskonfiguration an das Supportteam von Testim senden. Es führt die Einrichtung durch, damit die SAML-SSO-Verbindung auf beiden Seiten richtig festgelegt ist.

In diesem Abschnitt erstellen Sie in Testim eine Benutzerin namens Britta Simon. Arbeiten Sie mit dem Testim-Supportteam zusammen, um der Testim-Plattform Benutzer hinzuzufügen. Benutzer müssen erstellt und aktiviert werden, damit Sie einmaliges Anmelden verwenden können.

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Wählen Sie Diese Anwendung testen aus. Dadurch werden Sie zur Anmelde-URL von Testim weitergeleitet, wo Sie den Anmeldeflow initiieren können.

Wechseln Sie direkt zur Anmelde-URL für Testim, und initiieren Sie den Anmeldeflow von dort aus.

Sie können auch den Microsoft-Bereich „Meine Apps“ verwenden, um die Anwendung in einem beliebigen Modus zu testen. Beim Klicken auf die Kachel „Testim“ in „Meine Apps“ geschieht Folgendes: Wenn Sie die Anwendung im SP-Modus konfiguriert haben, werden Sie zum Initiieren des Anmeldeflows zur Anmeldeseite der Anwendung weitergeleitet. Wenn Sie die Anwendung im IDP-Modus konfiguriert haben, sollten Sie automatisch bei der Testim-Instanz angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben. Weitere Informationen finden Sie unter „Meine Apps“ in Microsoft Entra.

Nach dem Konfigurieren von Testim können Sie die Sitzungskontrolle erzwingen, die in Echtzeit vor der Exfiltration und Infiltration Ihrer vertraulichen Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Hier erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Cloud App Security erzwingen.

Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenSchulung

Modul

גלה כיצד מזהה חיצוני של Microsoft Entra יכול לספק חוויות כניסה מאובטחות וחלקות עבור הצרכנים והלקוחות העסקיים שלך. גלה יצירת דיירים, רישום אפליקציות, התאמה אישית של זרימה ואבטחה של חשבון.

Zertifizierung

Microsoft Certified: Identity and Access Administrator Associate - Certifications

להדגים את התכונות של Microsoft Entra ID כדי לבצע מודרניזציה של פתרונות זהות, ליישם פתרונות היברידיים וליישם פיקוח על זהות.