Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenDieser Browser wird nicht mehr unterstützt.

Führen Sie ein Upgrade auf Microsoft Edge aus, um die neuesten Funktionen, Sicherheitsupdates und technischen Support zu nutzen.

In diesem Tutorial erfahren Sie, wie Sie UNIFI in Microsoft Entra ID integrieren. Die Integration von UNIFI mit Microsoft Entra ID ermöglicht Folgendes:

Für die ersten Schritte benötigen Sie Folgendes:

In diesem Tutorial konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra in einer Testumgebung.

Um die Integration von LUSID mit Microsoft Entra ID zu konfigurieren, müssen Sie LUSID aus dem Katalog Ihrer Liste der verwalteten SaaS-Apps hinzufügen.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra mit LUSID mithilfe einer Testbenutzerin mit dem Namen B. Simon. Damit SSO funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in myAOS eingerichtet werden.

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra mit LUSID die folgenden Schritte aus:

Gehen Sie wie folgt vor, um das einmalige Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>UNIFI>Einmaliges Anmelden.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

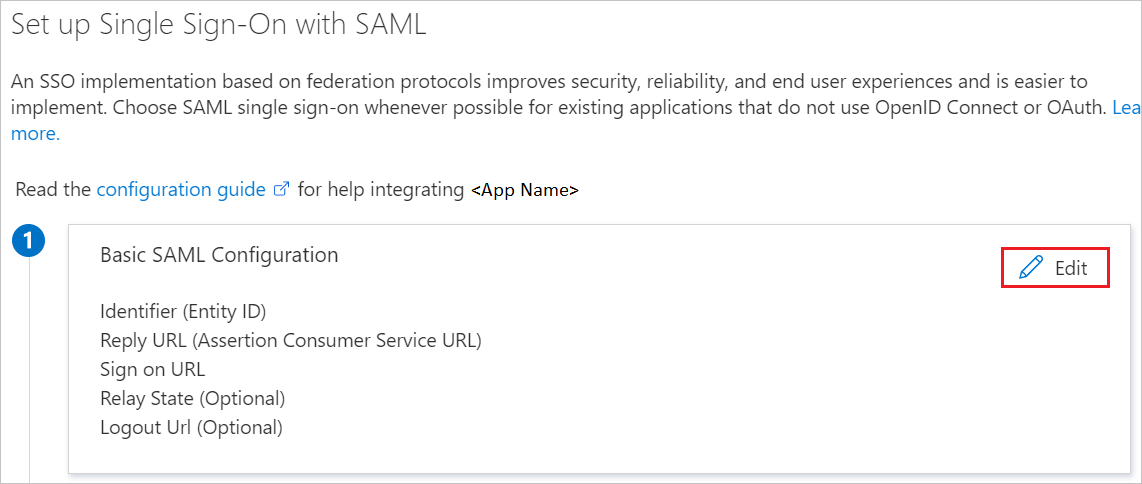

Klicken Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten auf das Stiftsymbol für Grundlegende SAML-Konfiguration, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus, wenn Sie die Anwendung im IDP-initiierten Modus konfigurieren möchten:

Geben Sie im Textfeld Bezeichner die URL INVIEWlabs ein.

Klicken Sie auf Zusätzliche URLs festlegen, und führen Sie den folgenden Schritt aus, wenn Sie die Anwendung im SP-initiierten Modus konfigurieren möchten:

Geben Sie im Textfeld Anmelde-URL die URL ein: https://app.discoverunifi.com/login.

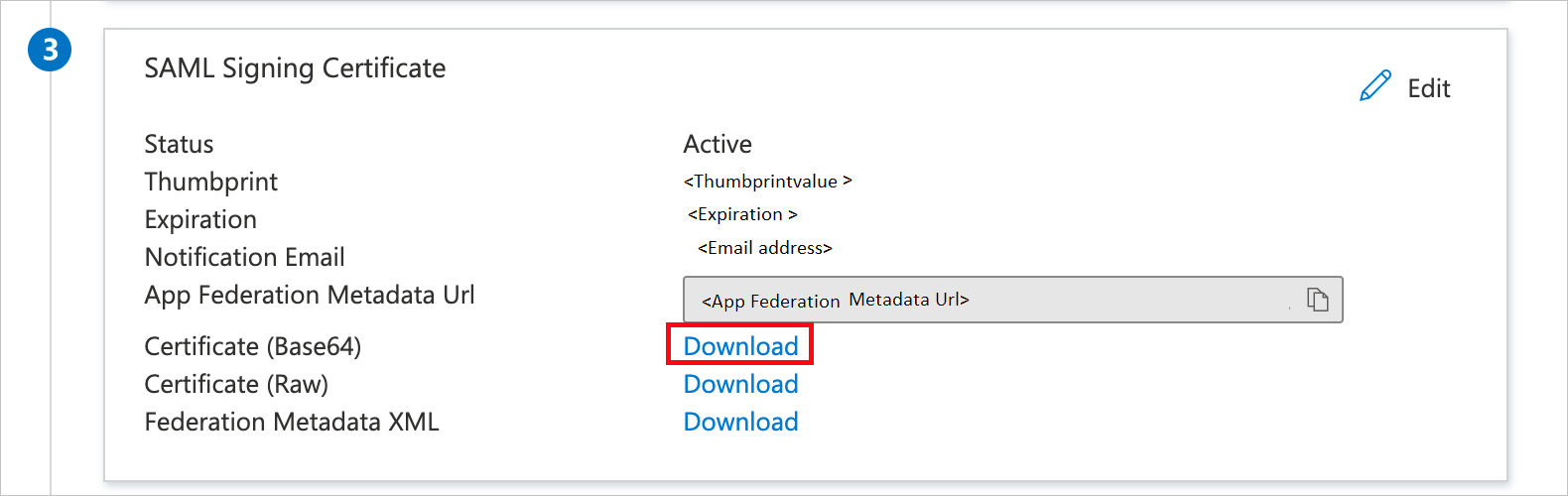

Klicken Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat auf Herunterladen, um das Ihrer Anforderung entsprechende Zertifikat (Base64) aus den angegebenen Optionen herunterzuladen und auf Ihrem Computer zu speichern.

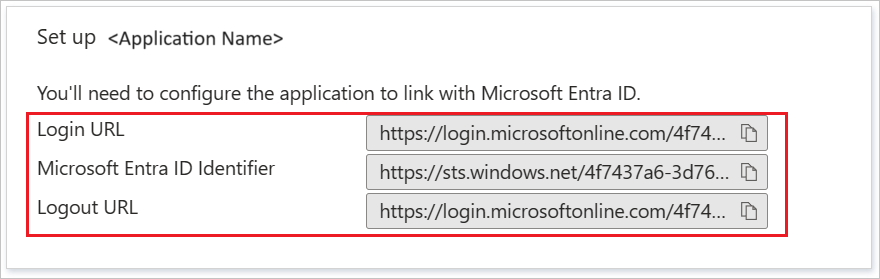

Kopieren Sie im Abschnitt UNIFI einrichten die entsprechenden URLs gemäß Ihren Anforderungen.

In diesem Abschnitt erstellen Sie einen Testbenutzer mit dem Namen B. Simon.

B.Simon ein.B.Simon@contoso.com.In diesem Abschnitt ermöglichen Sie B.Simon die Verwendung des einmaligen Anmeldens, indem Sie ihr Zugriff auf UNIFI gewähren.

Melden Sie sich in einem anderen Webbrowserfenster bei der UNIFI-Unternehmenswebsite als Administrator an.

Klicken Sie auf Users (Benutzer).

Klicken Sie auf Add New Identity Provider (Neuen Identitätsanbieter hinzufügen).

Führen Sie im Abschnitt Add Identity Provider (Identitätsanbieter hinzufügen) die folgenden Schritte aus:

a. Geben Sie im Textfeld Provider Name (Anbietername) den Namen des Identitätsanbieters ein.

b. Fügen Sie im Textfeld für die Anbieter-URL den Wert der Anmelde-URL ein.

c. Öffnen Sie das Zertifikat, dass Sie heruntergeladen haben, im Editor, entfernen Sie die Tags ---BEGIN CERTIFICATE--- und ---END CERTIFICATE---, und fügen Sie dann den restlichen Inhalt in das Textfeld Certificate (Zertifikat) ein.

d. Aktivieren Sie das Kontrollkästchen is Default Provider (ist Standardanbieter).

In diesem Abschnitt erstellen Sie eine Benutzerin namens Britta Simon. UNIFI unterstützt die automatische Benutzerbereitstellung, sodass keine manuellen Schritte erforderlich sind. Benutzer werden automatisch nach der erfolgreichen Authentifizierung über Azure AD erstellt.

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Klicken Sie auf Diese Anwendung testen. Dadurch werden Sie zur Anmelde-URL von UNIFI weitergeleitet, wo Sie den Anmeldeflow initiieren können.

Navigieren Sie direkt zur Anmelde-URL für UNIFI, und initiieren Sie den Anmeldeflow.

Sie können auch den Microsoft-Bereich „Meine Apps“ verwenden, um die Anwendung in einem beliebigen Modus zu testen. Beim Klicken auf die Kachel „UNIFI“ in „Meine Apps“ geschieht Folgendes: Wenn Sie die Anwendung im SP-Modus konfiguriert haben, werden Sie zum Initiieren des Anmeldeflows zur Anmeldeseite der Anwendung weitergeleitet. Wenn Sie die Anwendung im IDP-Modus konfiguriert haben, sollten Sie automatisch bei der UNIFI-Instanz angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben. Weitere Informationen zu „Meine Apps“ finden Sie in dieser Einführung.

Nach dem Konfigurieren von UNIFI können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Daten Ihrer Organisation schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.

Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenSchulung

Modul

Implement initial configuration of Microsoft Entra ID - Training

Learn to create an initial Azure Active Directory configuration to ensure all the identity solutions available in Azure are ready to use. This module explores how to build and configure an Azure AD system.

Zertifizierung

Microsoft Certified: Identity and Access Administrator Associate - Certifications

להדגים את התכונות של Microsoft Entra ID כדי לבצע מודרניזציה של פתרונות זהות, ליישם פתרונות היברידיים וליישם פיקוח על זהות.