Bedingter Zugriff: Erzwingen einer Authentifizierungsstärke für externe Benutzer

Die Authentifizierungsstärke ist eine Steuerung für bedingten Zugriff, mit der Sie eine bestimmte Kombination aus Methoden der Multi-Faktor-Authentifizierung (MFA) definieren können, die ein externer Benutzer ausführen muss, um auf Ihre Ressourcen zugreifen zu können. Diese Zugriffssteuerung ist besonders nützlich, um den externen Zugriff auf vertrauliche Apps in Ihrer Organisation einzuschränken. Sie können beispielsweise eine Richtlinie für bedingten Zugriff erstellen, eine Phishing-resistente Authentifizierungsstärke in der Richtlinie erzwingen und diese Gastbenutzern und externen Benutzern zuweisen.

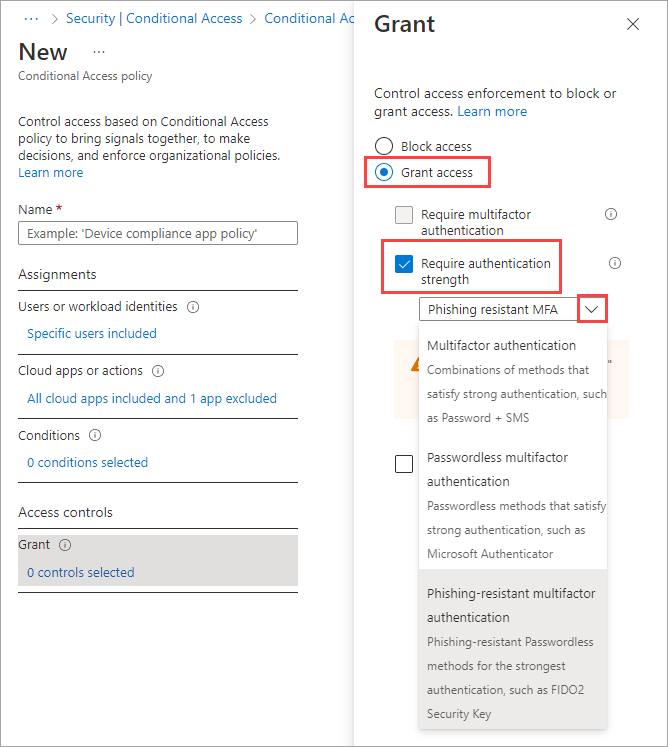

Microsoft Entra ID bietet drei integrierte Authentifizierungsstärken:

- Stärke für Multi-Faktor-Authentifizierung

- Stärke für kennwortlose MFA

- Stärke für Phishing-resistente MFA

Sie können eine der integrierten Stärken verwenden oder eine benutzerdefinierte Authentifizierungsstärke basierend auf den jeweils erforderlichen Authentifizierungsmethoden erstellen.

In Szenarien mit externen Benutzern variieren die MFA-Methoden, die ein Ressourcenmandant akzeptieren kann, abhängig davon, ob der Benutzer die MFA in seinem Basismandanten oder im Ressourcenmandanten durchführt. Ausführliche Informationen finden Sie unter Stärke der Authentifizierung für bedingten Zugriff.

Hinweis

Derzeit können Sie Richtlinien zur Authentifizierungsstärke nur auf externe Benutzer anwenden, die sich mit Microsoft Entra ID authentifizieren. Verwenden Sie bei der Authentifizierung von Benutzern mit Einmal-Passcode per E-Mail, SAML-/WS-Fed- und Google-Verbund die MFA-Zugriffssteuerung „Gewähren“, um die MFA zu erzwingen.

Konfigurieren von mandantenübergreifenden Zugriffseinstellungen, um der MFA zu vertrauen

Richtlinien für die Authentifizierungsstärke werden in Verbindung mit Einstellungen für eingehende Vertrauensstellungen für MFA in Ihren mandantenübergreifenden Zugriffseinstellungen verwendet, um zu bestimmen, wo und wie der externe Benutzer die MFA ausführen muss. Zunächst authentifiziert sich ein Microsoft Entra-Benutzer mit seinem eigenen Konto bei seinem Basismandanten. Wenn dieser Benutzer anschließend versucht, auf Ihre Ressource zuzugreifen, wendet Microsoft Entra ID die Richtlinie zur Authentifizierungsstärke für den bedingten Zugriff an und überprüft, ob Sie die MFA-Vertrauensstellung aktiviert haben.

- Wenn die MFA-Vertrauensstellung aktiviert ist, überprüft Microsoft Entra ID die Authentifizierungssitzung des Benutzers auf einen Anspruch, der angibt, dass die MFA im Basismandanten des Benutzers ausgeführt wurde.

- Wenn die MFA-Vertrauensstellung deaktiviert ist, fordert der Ressourcenmandant den Benutzer über eine Abfrage auf, die MFA im Ressourcenmandanten mit einer zulässigen Authentifizierungsmethode auszuführen.

Die Authentifizierungsmethoden, die externe Benutzer verwenden können, um die MFA-Anforderungen zu erfüllen, sind jeweils davon abhängig, ob der Benutzer die MFA in seinem Basismandanten oder im Ressourcenmandanten ausführt. Weitere Informationen finden Sie in der Tabelle unter Stärke der Authentifizierung für bedingten Zugriff.

Wichtig

Bevor Sie die Richtlinie für bedingten Zugriff erstellen, müssen Sie Ihre mandantenübergreifenden Zugriffseinstellungen überprüfen, um sicherzustellen, dass Ihre Einstellungen für eingehende Vertrauensstellungen für MFA ordnungsgemäß konfiguriert sind.

Auswählen einer Authentifizierungsstärke

Ermitteln Sie, ob eine der integrierten Authentifizierungsstärken für Ihr Szenario geeignet ist oder ob Sie eine benutzerdefinierte Authentifizierungsstärke erstellen müssen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

- Browsen Sie zu Schutz>Authentifizierungsmethoden>Authentifizierungsstärken.

- Überprüfen Sie die integrierten Authentifizierungsstärken, um festzustellen, ob eine davon Ihren Anforderungen entspricht.

- Wenn Sie einen anderen Satz von Authentifizierungsmethoden erzwingen möchten, erstellen Sie eine benutzerdefinierte Authentifizierungsstärke.

Erstellen der Richtlinie für bedingten Zugriff

Führen Sie die folgenden Schritte aus, um eine Richtlinie für bedingten Zugriff zu erstellen, die eine Authentifizierungsstärke auf externe Benutzer anwendet.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

Browsen Sie zu Schutz>Bedingter Zugriff.

Wählen Sie Neue Richtlinie erstellen aus.

Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

Wählen Sie unter Zuweisungen die Option Benutzer- oder Workloadidentitäten aus.

Wählen Sie unter Einschließen die Option Benutzer und Gruppen auswählen aus, und wählen Sie dann Gastbenutzer oder externe Benutzer aus.

Wählen Sie die Typen von Gastbenutzern oder externen Benutzern aus, auf die Sie die Richtlinie anwenden möchten.

Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

Wählen Sie unter Zielressourcen>Cloud-Apps unter Einschließen oder Ausschließen alle Anwendungen aus, die Sie in die Anforderungen für die Authentifizierungsstärke einschließen oder daraus ausschließen möchten.

Führen Sie unter Zugriffssteuerungen>Gewähren die folgenden Aktionen aus:

- Wählen Sie Zugriff gewähren aus.

- Wählen Sie Authentifizierungsstärke erforderlich aus, und wählen Sie dann in der Liste die integrierte oder benutzerdefinierte Authentifizierungsstärke aus.

Bestätigen Sie die Einstellungen, und legen Sie Richtlinie aktivieren auf Nur Bericht fest.

Wählen Sie Erstellen aus, um die Richtlinie zu erstellen und zu aktivieren.

Nachdem Sie Ihre Einstellungen im Modus „Nur melden“ bestätigt haben, kann ein Administrator die Umschaltfläche Richtlinie aktivieren von Nur melden auf Ein festlegen.