Installieren des Micro-Agents für Defender for IoT für Edge

In diesem Artikel erfahren Sie, wie Sie den Micro-Agent von Defender für Edge installieren und authentifizieren.

Voraussetzungen

Navigieren Sie zu Ihrer IoT Hub-Instanz, oder erstellen Sie eine neue IoT Hub-Instanz.

Registrieren Sie ein IoT Edge-Gerät in IoT Hub, und rufen Sie Verbindungszeichenfolgen ab.

Fügen Sie das passende Microsoft-Paketrepository hinzu.

Laden Sie die zum Betriebssystem Ihres Geräts passende Repositorykonfiguration herunter.

Für Ubuntu 18.04

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listFür Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listFür Debian 9 (AMD64 und ARM64)

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

Kopieren Sie die Repositorykonfiguration in das Verzeichnis

sources.list.d.sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/Aktualisieren Sie die Liste der Pakete aus dem hinzugefügten Repository mit dem folgenden Befehl:

sudo apt-get update

Installieren und konfigurieren Sie die Edge-Runtimeversion 1.2.

Installation

Verwenden Sie den folgenden Befehl, um das Paket des Micro-Agents von Defender unter Debian oder unter einer Ubuntu-basierten Linux-Distribution zu installieren:

sudo apt-get install defender-iot-micro-agent-edgeÜberprüfen Sie die Installation.

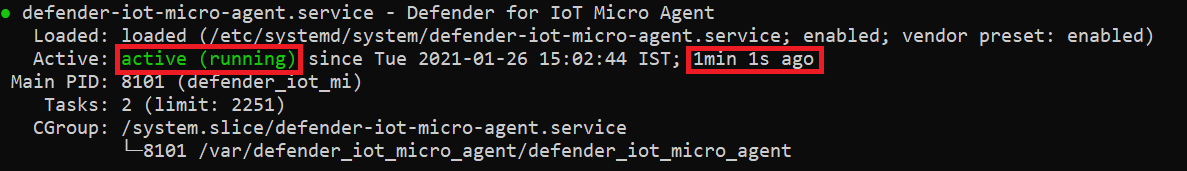

Vergewissern Sie sich mithilfe des folgenden Befehls, dass der Micro-Agent ordnungsgemäß ausgeführt wird:

systemctl status defender-iot-micro-agent.serviceVergewissern Sie sich, dass der Dienst stabil ist (

activeund angemessene Uptime des Prozesses):

Testen Sie das System umfassend, indem Sie auf dem Gerät eine Triggerdatei erstellen. Die Triggerdatei sorgt dafür, dass eine Baselineüberprüfung im Agent ausgelöst wird, die die Datei als Baselineverstoß erkennt.

Erstellen Sie mithilfe des folgenden Befehls eine Datei im Dateisystem:

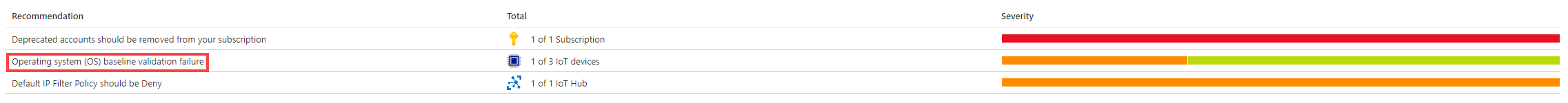

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtIn der Hub-Instanz tritt eine Empfehlung für einen Baselineprüfungsfehler mit einer

CceIdvonCIS-debian-9-DEFENDER_FOR_IOT_TEST_CHECKS-0.0:Es kann bis zu einer Stunde dauern, bis die Empfehlung im Hub angezeigt wird.

Installieren Sie mit dem folgenden Befehl eine bestimmte Version des Micro-Agents von Defender für IoT:

sudo apt-get install defender-iot-micro-agent-edge=<version>