Microsoft Entra Connect: conceptos de diseño

El propósito de este documento es describir las áreas que se deben tener en cuenta al configurar Microsoft Entra Connect. Este documento trata de una profundización en determinadas áreas y estos conceptos se describen también brevemente en otros documentos.

sourceAnchor

El atributo sourceAnchor se define como un atributo inmutable durante la vigencia de un objeto. Identifica de forma única que un objeto es el mismo objeto en el entorno local y en Microsoft Entra. El atributo también se denomina immutableId y los dos nombres se usan indistintamente.

La palabra inmutable, es decir, que no se puede cambiar, es importante en este documento. Como el valor de este atributo no se puede cambiar después de que se haya establecido, es importante elegir un diseño compatible con su escenario.

El atributo se usa en las situaciones siguientes:

- Cuando un nuevo servidor de motor de sincronización se genera, o regenera, después de una situación de recuperación ante desastres, este atributo vincula los objetos existentes en Microsoft Entra con los objetos locales.

- Si se mueve de una identidad solo de nube a un modelo de identidad sincronizada, este atributo permitirá que los objetos existentes en Microsoft Entra coincidan exactamente con los objetos locales.

- Si usa federación, este atributo junto con el userPrincipalName se usan en la notificación para identificar de forma exclusiva un usuario.

En este tema solo se habla de sourceAnchor, puesto que está relacionado con los usuarios. Las mismas reglas se aplican a todos los tipos de objeto, pero es solo este problema el que supone una preocupación para los usuarios.

Selección de un buen atributo sourceAnchor

El valor de atributo debe seguir las reglas siguientes:

- Menos de 60 caracteres.

- Los caracteres que no estén entre a-z, A-Z o 0-9 se codifican y cuentan como 3 caracteres.

- No debe contener los caracteres especiales: \ ! # $ % & * + / = ? ^ ` { } | ~ <> ( ) ' ; : , [ ] " @ _

- Debe ser único globalmente.

- Debe ser una cadena, un entero o un número binario.

- No se debe basar en el nombre del usuario, ya que este puede cambiar

- No debe distinguir mayúsculas y minúsculas; evite valores que pueden variar según el caso.

- Debe asignarse cuando se crea el objeto.

Si el atributo sourceAnchor seleccionado no es del tipo cadena, Microsoft Entra Connect aplica Base64Encode al valor de atributo para asegurarse de que no aparece ningún carácter especial. Si usa otro servidor de federación distinto de ADFS, asegúrese de que también pueda aplicar Base64Encode al atributo.

El atributo sourceAnchor distingue mayúsculas de minúsculas. El valor "JohnDoe" no es igual que "johndoe". Pero no debería tener dos objetos diferentes cuya única diferencia fuera el uso de mayúsculas o minúsculas.

Si tiene un solo bosque local, el atributo que debe usar es objectGUID. También es el atributo que se usa con la configuración rápida en Microsoft Entra Connect y el atributo de sincronización de directorios.

Si tiene varios bosques y no traslada usuarios entre bosques y dominios, objectGUID también se puede usar perfectamente en este caso.

Si mueve usuarios entre bosques y dominios, debe buscar un atributo que no cambie o que se pueda mover con los usuarios. Un enfoque recomendado es introducir un atributo sintético. Un atributo que pueda contener algo parecido a un GUID sería adecuado. Durante la creación del objeto se crea un nuevo GUID y se marca en el usuario. Se puede crear una regla de sincronización personalizada en el servidor del motor de sincronización para crear este valor según objectGUID y actualizar el atributo seleccionado en AD DS. Al mover el objeto, asegúrese de copiar también el contenido de este valor.

Otra solución consiste en seleccionar un atributo existente que sepa que no va a cambiar. Uno de los atributos de uso más común es employeeID. Si piensa usar un atributo que contenga letras, asegúrese de que no haya ninguna posibilidad de que la distinción de mayúsculas y minúsculas pueda cambiar el valor del atributo. Entre los atributos incorrectos que no deben usarse se incluyen aquellos con el nombre del usuario. En un matrimonio o divorcio se espera que cambie el nombre, lo que no está permitido para este atributo. Este también es uno de los motivos por los que algunos atributos, como userPrincipalName, mail y targetAddress, no se puedan seleccionar en el Asistente para instalación de Microsoft Entra Connect. Esos atributos también contienen el carácter "@", que no está permitido en sourceAnchor.

Cambio del atributo sourceAnchor

El valor del atributo sourceAnchor no se puede cambiar después de que el objeto se haya creado en Microsoft Entra y la identidad se haya sincronizado.

Por este motivo, se aplican las restricciones siguientes a Microsoft Entra Connect:

- El atributo sourceAnchor solo puede establecerse durante la instalación inicial. Si vuelve a ejecutar el asistente de instalación, esta opción es de solo lectura. Si necesita cambiar esto, debe desinstalar y reinstalar la aplicación.

- Si instala otro servidor de Microsoft Entra Connect, debe seleccionar el mismo atributo sourceAnchor usado anteriormente. Si anteriormente usaba DirSync y se pasa a Microsoft Entra Connect, debe usar objectGUID, ya que es el atributo que usa DirSync.

- Si se cambia el valor de sourceAnchor después de que el objeto se haya exportado a Microsoft Entra ID, entonces Microsoft Entra Connect Sync generará un error y no permitirá que se realicen más cambios en ese objeto hasta que el problema se haya corregido y sourceAnchor cambie de nuevo en el directorio de origen.

Uso de msDS-ConsistencyGuid como sourceAnchor

De forma predeterminada, Microsoft Entra Connect (versión 1.1.486.0 y anteriores) usa objectGUID como atributo sourceAnchor. objectGUID es genera en el sistema. No puede especificar su valor al crear objetos de AD locales. Como se explica en la sección sourceAnchor, en algunos escenarios es necesario especificar el valor de sourceAnchor. Si es su caso, debe usar un atributo de AD configurable (por ejemplo, ms-DS-ConsistencyGuid) como atributo sourceAnchor.

Microsoft Entra Connect (versión 1.1.524.0 y posteriores) facilita el uso de ms-DS-ConsistencyGuid como atributo sourceAnchor. Al utilizar esta característica, Microsoft Entra Connect configura automáticamente las reglas de sincronización para:

Usar ms-DS-ConsistencyGuid como atributo sourceAnchor para los objetos de usuario. objectGUID se usa para otros tipos de objeto.

Para cualquier objeto de usuario de AD local cuyo atributo ms-DS-ConsistencyGuid no esté rellenado, Microsoft Entra Connect escribe su propio valor objectGUID en el atributo ms-DS-ConsistencyGuid de la instancia local de Active Directory. Una vez rellenado el atributo ms-DS-ConsistencyGuid, Microsoft Entra Connect exporta el objeto a Microsoft Entra id.

Nota:

Una vez que un objeto de AD local se importe en Microsoft Entra Connect (es decir, que se importa en el espacio de AD Connect y se proyecta en el metaverso), su valor de sourceAnchor no se podrá volver a cambiar. Para especificar el valor de sourceAnchor para un objeto de AD local determinado, configure el atributo ms-DS-ConsistencyGuid antes de importarlo a Microsoft Entra Connect.

Permiso necesario

Para que funcione esta característica, se debe conceder a la cuenta de AD DS que se utiliza para sincronizar con la instancia local de Active Directory permiso de escritura en el atributo ms-DS-ConsistencyGuid de la instancia local de Active Directory.

Habilitación de la característica ConsistencyGuid: nueva instalación

Puede habilitar el uso de ConsistencyGuid como sourceAnchor durante la nueva instalación. En esta sección se trata la instalación rápida y personalizada con detalle.

Nota:

Solo las versiones más recientes de Microsoft Entra Connect (1.1.524.0 y posteriores) admiten el uso de ConsistencyGuid como sourceAnchor durante la nueva instalación.

Habilitación de la característica ConsistencyGuid

Instalación rápida

Cuando se instala Microsoft Entra Connect con el modo Rápido, el asistente de Microsoft Entra Connect determina automáticamente el atributo de AD más adecuado para usarse como atributo sourceAnchor según la lógica siguiente:

En primer lugar, el asistente de Microsoft Entra Connect consulta el inquilino de Microsoft Entra para recuperar el atributo de AD usado como atributo sourceAnchor en la instalación anterior de Microsoft Entra Connect (si existe). Si esta información está disponible, Microsoft Entra Connect usa el mismo atributo de AD.

Nota:

Las versiones más recientes de Microsoft Entra Connect (1.1.524.0 y posteriores) son las únicas que almacenan información en su inquilino de Microsoft Entra sobre el atributo sourceAnchor usado durante la instalación. Las versiones anteriores de Microsoft Entra Connect no.

Si la información sobre el atributo sourceAnchor usado no está disponible, el asistente comprueba el estado del atributo ms-DS-ConsistencyGuid en su Active Directory local. Si el atributo no está configurado en ningún objeto del directorio, el asistente usa ms-DS-ConsistencyGuid como atributo sourceAnchor. Si el atributo está configurado en uno o varios objetos del directorio, el asistente concluye que el atributo lo están usando otras aplicaciones y no es adecuado como atributo sourceAnchor…

En ese caso, el asistente recurre de nuevo a usar objectGUID como atributo sourceAnchor.

Una vez que decide el atributo sourceAnchor, el asistente almacena la información en su inquilino de Microsoft Entra. Se usará la información en una instalación futura de Microsoft Entra Connect.

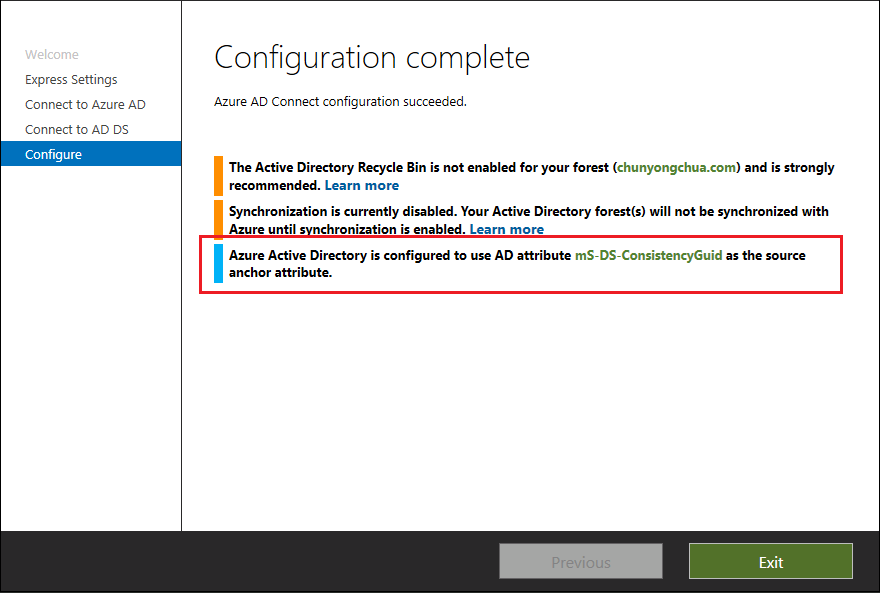

Una vez completada la instalación rápida, el asistente le informa de qué atributo se ha elegido como atributo sourceAnchor.

Instalación personalizada

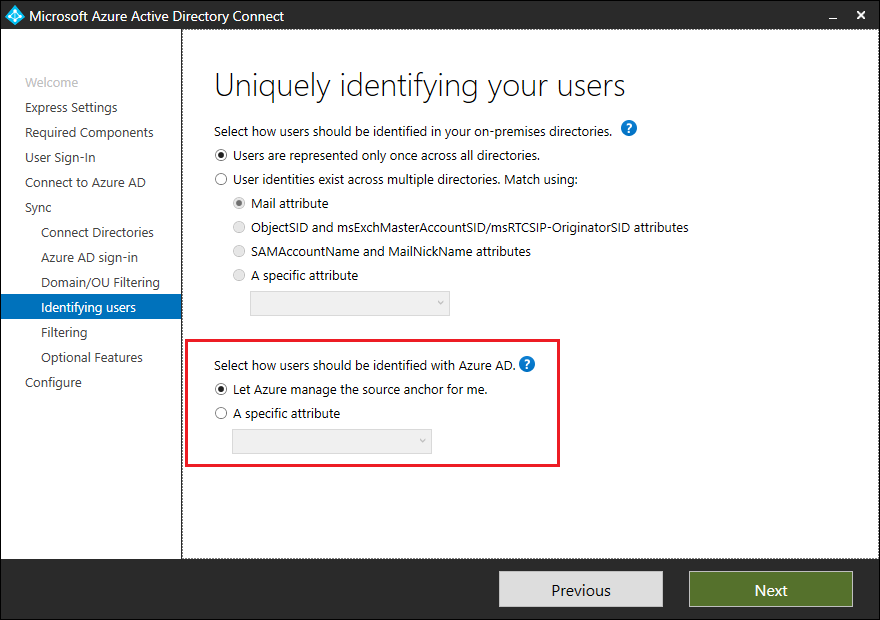

Cuando se instala Microsoft Entra Connect con el modo Personalizado, el asistente de Microsoft Entra Connect proporciona dos opciones al configurar el atributo sourceAnchor:

| Configuración | Descripción |

|---|---|

| Permitir que Microsoft Entra ID administre automáticamente el delimitador de origen | Seleccione esta opción si desea que Microsoft Entra ID elija automáticamente el atributo. Si selecciona esta opción, el asistente de Microsoft Entra Connect aplica la misma lógica de selección del atributo sourceAnchor usada durante la instalación rápida. De forma parecida a la instalación rápida, el asistente indica qué atributo se ha elegido como atributo sourceAnchor una vez finalizada la instalación personalizada. |

| Un atributo específico | Seleccione esta opción si desea especificar un atributo existente de AD como atributo sourceAnchor. |

Habilitación de la característica ConsistencyGuid: implementación existente

Si tiene una implementación de Microsoft Entra Connect que use objectGUID como atributo sourceAnchor, puede cambiarla y usar ConsistencyGuid en su lugar.

Nota:

Solo las versiones más recientes de Microsoft Entra Connect (1.1.552.0 y posteriores) admiten el cambio de ObjectGuid a ConsistencyGuid como el atributo sourceAnchor.

Para cambiar de objectGUID a ConsistencyGuid como el atributo sourceAnchor:

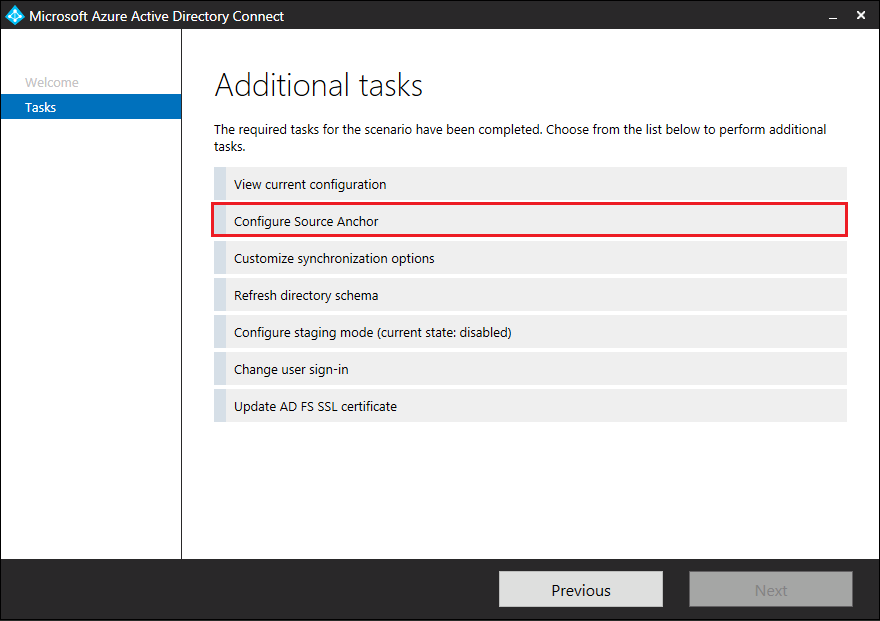

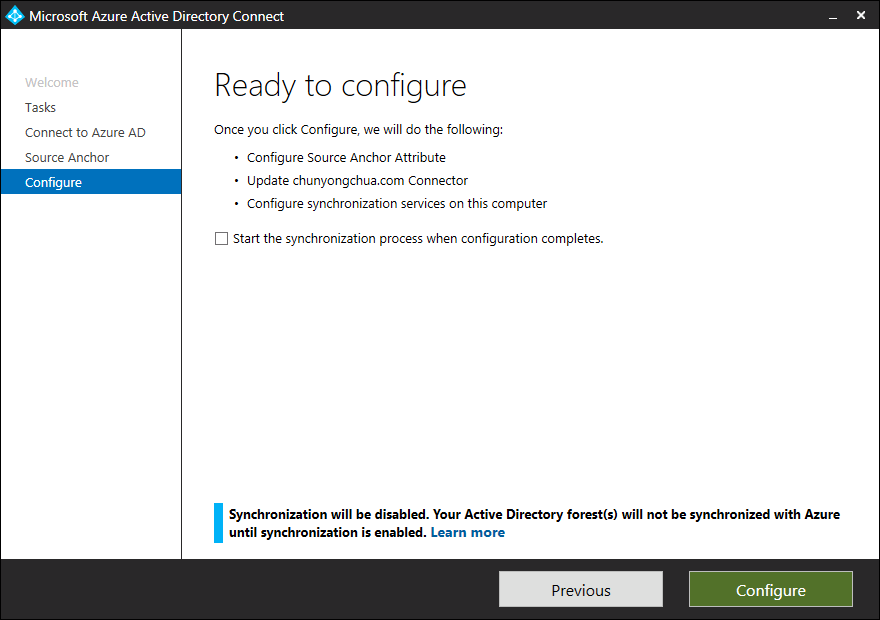

Inicie el asistente de Azure AD Connect y haga clic en Configurar para ir a la pantalla de tareas.

Seleccione la opción de tarea Configuración del delimitador de origen y haga clic en Siguiente.

Escriba sus credenciales de inicio de sesión en Microsoft Entra Administrator y, a continuación, haga clic en Siguiente.

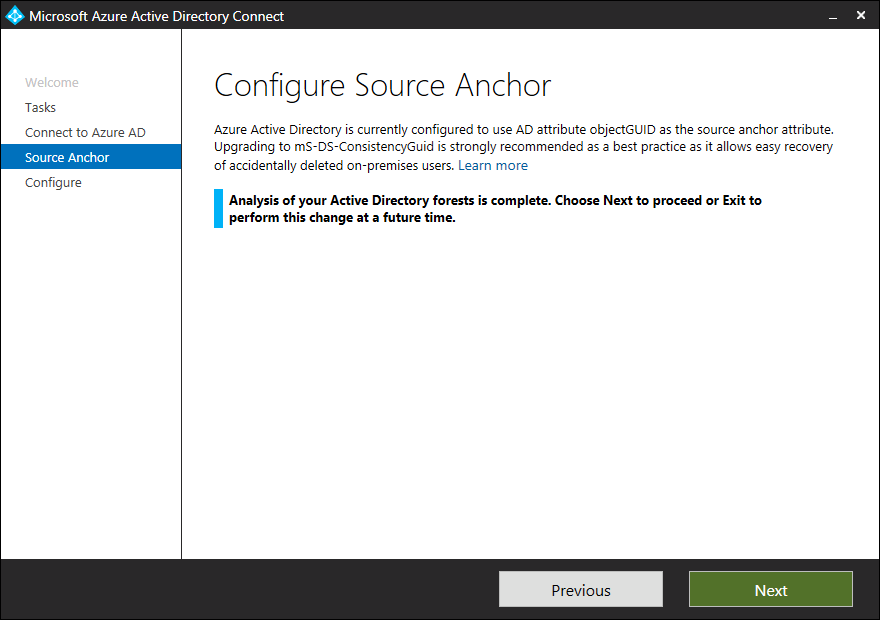

El asistente de Microsoft Entra Connect analiza el estado del atributo ms-DS-ConsistencyGuid en Active Directory local. Si el atributo no está configurado en ningún objeto del directorio, Microsoft Entra Connect concluye que ninguna otra aplicación está usando en estos momentos el atributo y es seguro usarlo como el atributo sourceAnchor. Haga clic en Siguiente para continuar.

En la pantalla Listo para configurar, haga clic en Configurar para que la configuración cambie.

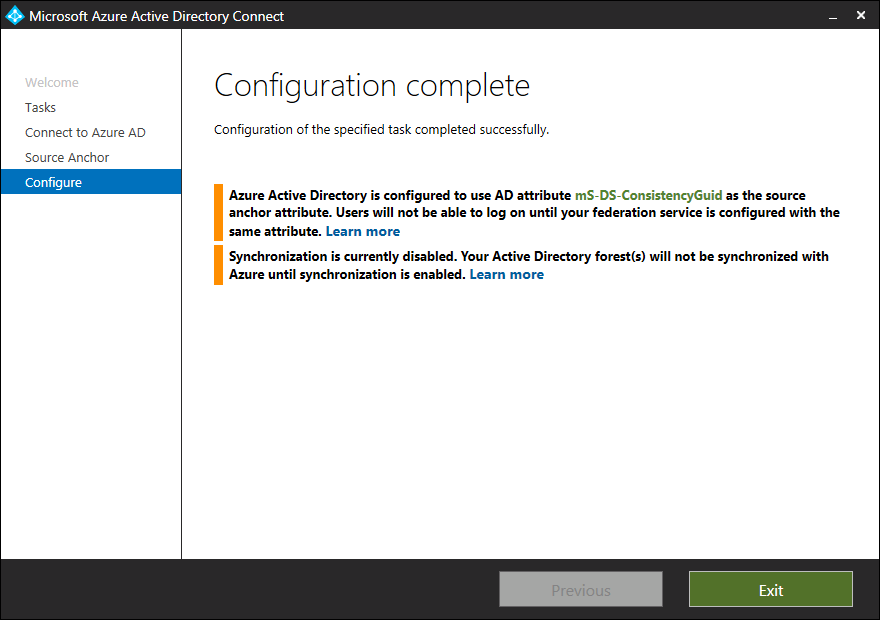

Una vez que se complete la configuración, el asistente indica que ms-DS-ConsistencyGuid ahora se usa como el atributo sourceAnchor.

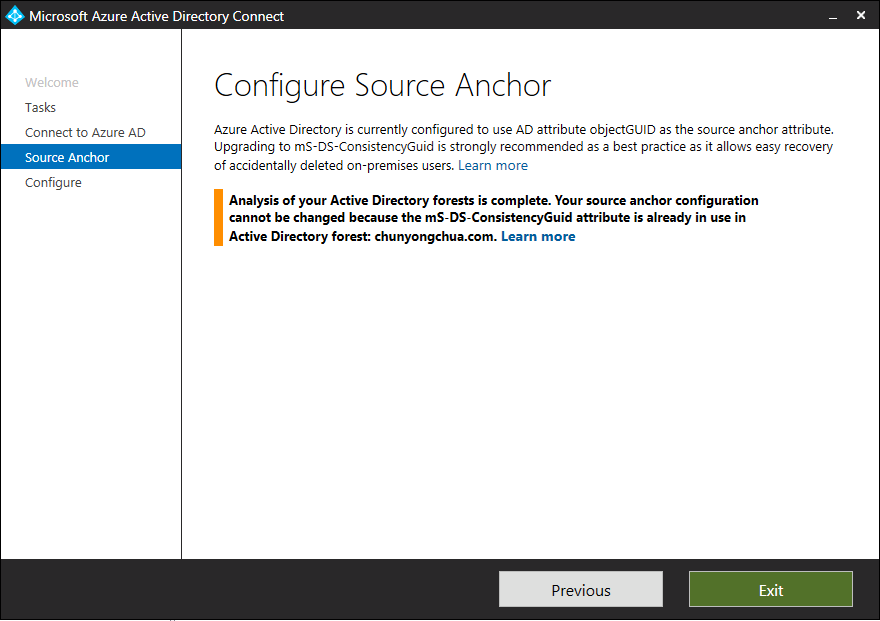

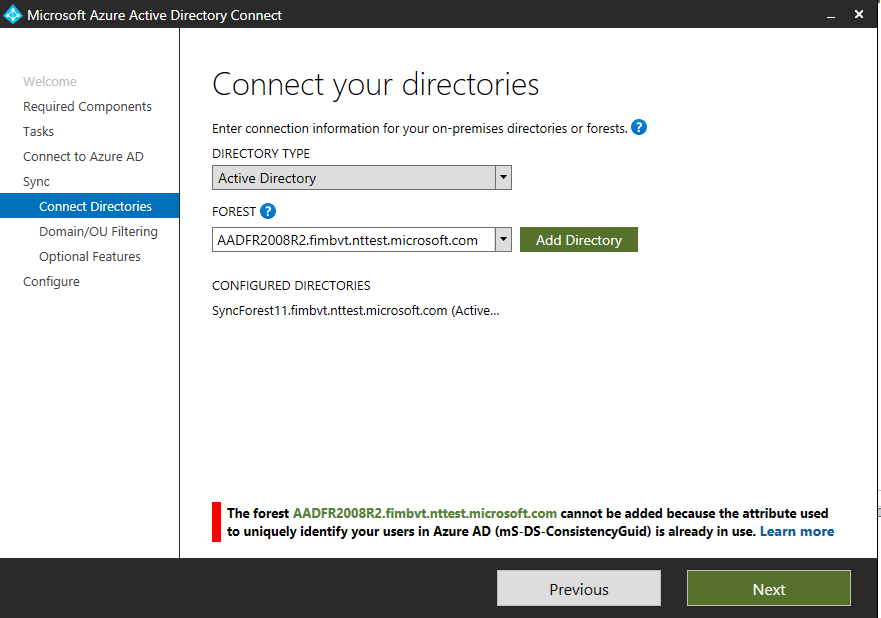

Durante el análisis (paso 4), si el atributo está configurado en uno o varios objetos del directorio, el asistente concluye que el atributo se está usando en otra aplicación y devuelve un error, como se ilustra en la imagen siguiente. Este error también puede producirse si se ha habilitado previamente la característica ConsistencyGuid en el servidor de Microsoft Entra Connect principal y se intenta hacer lo mismo en el servidor de almacenamiento provisional.

Si está seguro de que otras aplicaciones existentes no usan el atributo, para suprimir el error, reinicie el Asistente de Microsoft Entra Connect con el modificador /SkipLdapSearch especificado. Para ello, ejecute el comando siguiente en el símbolo del sistema:

"c:\Program Files\Microsoft Azure Active Directory Connect\AzureADConnect.exe" /SkipLdapSearch

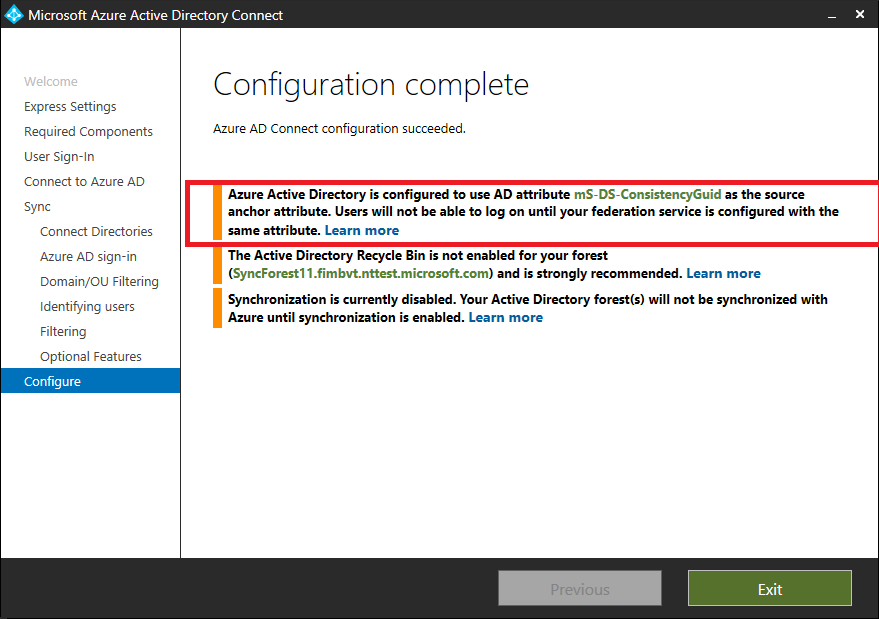

Repercusiones en AD FS o la configuración de la federación de terceros

Si usa Microsoft Entra Connect para administrar una implementación de AD FS local, Microsoft Entra Connect actualiza automáticamente las reglas de notificación para que usen el mismo atributo de AD que sourceAnchor. Esto garantiza que la notificación de ImmutableID generada por ADFS sea coherente con los valores de sourceAnchor que se exportan a Microsoft Entra ID.

Si administra AD FS fuera de Microsoft Entra Connect o usa servidores de federación de terceros para la autenticación, debe actualizar manualmente las reglas de notificación para que la notificación de ImmutableID sea coherente con los valores de sourceAnchor exportados a Azure AD, como se describe en la sección del artículo Modificación de las reglas de notificaciones de AD FS. El asistente devuelve la siguiente advertencia al completarse la instalación:

Incorporación de nuevos directorios a la implementación existente

Suponga que ha implementado Microsoft Entra Connect con la característica ConsistencyGuid habilitada y ahora desea agregar otro directorio a la implementación. Cuando intenta agregarlo, el asistente de Microsoft Entra Connect comprueba el estado del atributo ms-DS-ConsistencyGuid en el directorio. Si el atributo está configurado en uno o varios objetos del directorio, el asistente concluye que el atributo se está usando en otras aplicaciones y devuelve un error, como se ilustra en la imagen siguiente. Si está seguro de que las aplicaciones existentes no usan el atributo, para suprimir el error, reinicie el Asistente de Microsoft Entra Connect con el modificador /SkipLdapSearch especificado como se ha descrito anteriormente, o bien póngase en contacto con el servicio de soporte técnico para más información.

inicio de sesión de Microsoft Entra

Al integrar su directorio local con Microsoft Entra ID, es importante entender cómo la configuración de sincronización puede afectar a la forma en la que los usuarios se autentican. Microsoft Entra ID usa userPrincipalName (UPN) para autenticar al usuario. Sin embargo, al sincronizar los usuarios tiene que elegir el atributo que se utilizará para el valor userPrincipalName cuidadosamente.

Selección del atributo para userPrincipalName

Cuando se selecciona el atributo para proporcionar el valor de UPN que se va a usar en Microsoft Entra ID, es necesario asegurarse de lo siguiente:

- Los valores de atributo se ajustan a la sintaxis de UPN (RFC 822), debe tener el formato nombreUsuario@dominio.

- El sufijo en los valores coincide con uno de los dominios personalizados comprobados en Microsoft Entra ID

En la configuración rápida, la opción que se presupone para el atributo es userPrincipalName. Si el atributo userPrincipalName no contiene el valor con el que quiere que los usuarios inicien sesión en Microsoft Entra ID, debe elegir Instalación personalizada.

Nota:

Se recomienda que el prefijo UPN contenga más de un carácter.

Estado de dominio personalizado y UPN

Es importante asegurarse de que hay un dominio comprobado para el sufijo de UPN.

John es un usuario de "contoso.com". Quiere que John use el UPN local john@contoso.com para iniciar sesión en Microsoft Entra ID después de haber sincronizado los usuarios con el directorio contoso.onmicrosoft.com de Microsoft Entra. Para ello, tiene que agregar y comprobar "contoso.com" como un dominio personalizado en Microsoft Entra antes de sincronizar a los usuarios. Si el sufijo UPN de John (por ejemplo, contoso.com) no coincide con un dominio comprobado en Microsoft Entra ID, entonces Microsoft Entra ID reemplaza el sufijo UPN por contoso.onmicrosoft.com.

Dominios locales y UPN no enrutables para Microsoft Entra ID

Algunas organizaciones tienen dominios no enrutables, como "contoso.local" o dominios de etiqueta única simple como "contoso". No podrá comprobar un dominio no enrutable en Microsoft Entra. Microsoft Entra Connect solo se puede sincronizar con un dominio comprobado en Microsoft Entra ID. Cuando se crea un directorio de Microsoft Entra, se crea un dominio enrutable que se convierte en el dominio predeterminado para Microsoft Entra ID, por ejemplo, "contoso.onmicrosoft.com". Por lo tanto, es necesario comprobar cualquier otro dominio enrutable en este escenario, en caso de que no desee sincronizar con el valor predeterminado ".onmicrosoft.com".

Consulte Incorporación de su nombre de dominio personalizado a Microsoft Entra ID para más información sobre cómo agregar y comprobar dominios.

Microsoft Entra Connect detecta si está ejecutando en un entorno de dominio no enrutable y le advertirá adecuadamente antes de que prosiga con la configuración rápida. Si trabajando en un dominio no enrutable, es probable que el UPN de los usuarios tenga también sufijos no enrutables. Por ejemplo, si se ejecuta en "contoso.local", Microsoft Entra Connect le sugiere que utilice la configuración personalizada, en lugar de la rápida. Al usar una configuración personalizada, puede especificar el atributo que debe usarse como UPN para iniciar sesión en Microsoft Entra ID después de que los usuarios se hayan sincronizado con Microsoft Entra ID.

Pasos siguientes

Más información sobre la Integración de las identidades locales con Microsoft Entra ID.