Credenciales para la autenticación de origen en Microsoft Purview

En este artículo se describe cómo crear credenciales en Microsoft Purview. Estas credenciales guardadas permiten reutilizar y aplicar rápidamente información de autenticación guardada a los exámenes del origen de datos.

Requisitos previos

- Un almacén de claves de Azure. Para obtener información sobre cómo crear uno, consulte Inicio rápido: Creación de un almacén de claves mediante el Azure Portal.

Introducción

Una credencial es información de autenticación que Microsoft Purview puede usar para autenticarse en los orígenes de datos registrados. Se puede crear un objeto de credencial para varios tipos de escenarios de autenticación, como la autenticación básica que requiere nombre de usuario y contraseña. Las credenciales capturan información específica necesaria para autenticarse, en función del tipo de método de autenticación elegido. Las credenciales usan los secretos de Azure Key Vault existentes para recuperar información de autenticación confidencial durante el proceso de creación de credenciales.

En Microsoft Purview, hay pocas opciones que usar como método de autenticación para examinar orígenes de datos, como las siguientes opciones. Obtenga información en cada artículo del origen de datos sobre su autenticación admitida.

- Identidad administrada asignada por el sistema de Microsoft Purview

- Identidad administrada asignada por el usuario (versión preliminar)

- Clave de cuenta (mediante Key Vault)

- Autenticación de SQL (mediante Key Vault)

- Entidad de servicio (mediante Key Vault)

- Clave de consumidor (mediante Key Vault)

- Y más

Antes de crear las credenciales, tenga en cuenta los tipos de origen de datos y los requisitos de red para decidir qué método de autenticación necesita para su escenario.

Uso de la identidad administrada asignada por el sistema de Microsoft Purview para configurar exámenes

Si usa la identidad administrada asignada por el sistema (SAMI) de Microsoft Purview para configurar los exámenes, no tendrá que crear una credencial y vincular el almacén de claves a Microsoft Purview para almacenarlos. Para obtener instrucciones detalladas sobre cómo agregar SAMI de Microsoft Purview para tener acceso para examinar los orígenes de datos, consulte las secciones de autenticación específicas del origen de datos que se indican a continuación:

- Azure Blob Storage

- Azure Data Lake Storage Gen1

- Azure Data Lake Storage Gen2

- base de datos de Azure SQL

- Azure SQL Managed Instance

- área de trabajo de Azure Synapse

- Azure Synapse grupos de SQL dedicados (anteriormente SQL DW)

Concesión de acceso de Microsoft Purview a la Key Vault de Azure

Para proporcionar a Microsoft Purview acceso a la Key Vault de Azure, hay dos cosas que deberá confirmar:

Acceso de firewall a Azure Key Vault

Si azure Key Vault ha deshabilitado el acceso a la red pública, tiene dos opciones para permitir el acceso a Microsoft Purview.

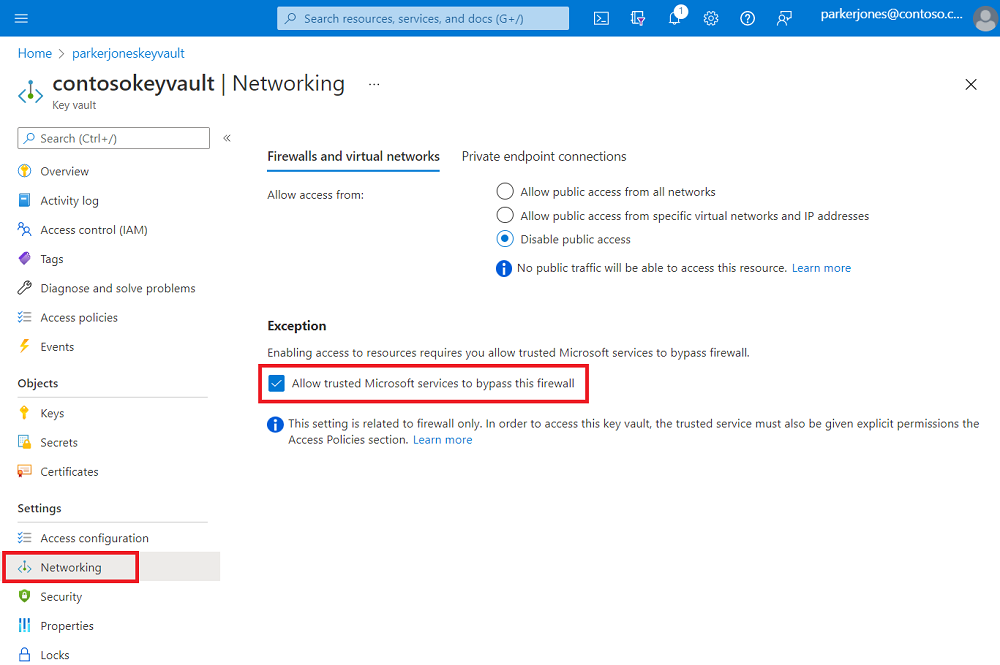

Servicios de Microsoft de confianza

Microsoft Purview aparece como uno de los servicios de confianza de Azure Key Vault, por lo que si el acceso a la red pública está deshabilitado en azure Key Vault solo se puede habilitar el acceso a servicios de Microsoft de confianza y se incluirá Microsoft Purview.

Puede habilitar esta configuración en la Key Vault de Azure en la pestaña Redes.

En la parte inferior de la página, en Excepción, habilite la característica Permitir que los servicios de Microsoft de confianza omitan esta característica de firewall .

Conexiones de punto de conexión privado

Para conectarse a Azure Key Vault con puntos de conexión privados, siga la documentación del punto de conexión privado de Azure Key Vault.

Nota:

La opción de conexión de punto de conexión privado se admite cuando se usa Azure Integration Runtime en una red virtual administrada para examinar los orígenes de datos. Para integration runtime autohospedado, debe habilitar servicios de Microsoft de confianza.

Permisos de Microsoft Purview en azure Key Vault

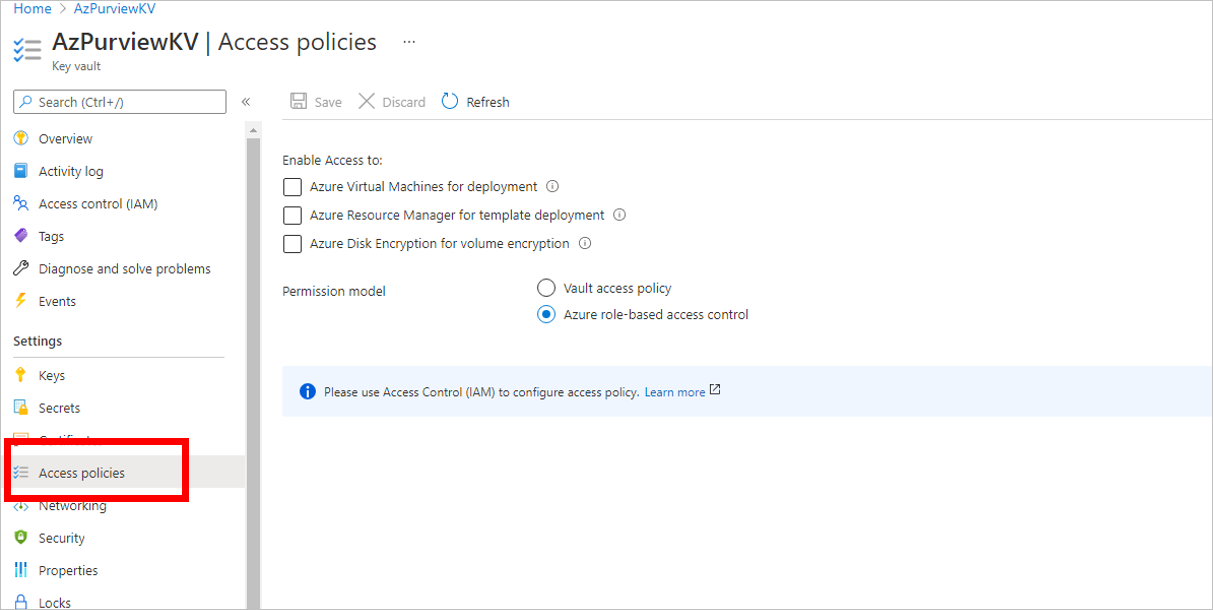

Actualmente, Azure Key Vault admite dos modelos de permisos:

Antes de asignar acceso a la identidad administrada asignada por el sistema (SAMI) de Microsoft Purview, identifique primero el modelo de permisos de Azure Key Vault de Key Vault directivas de acceso de recursos en el menú. Siga los pasos que se indican a continuación en función del modelo de permisos pertinente.

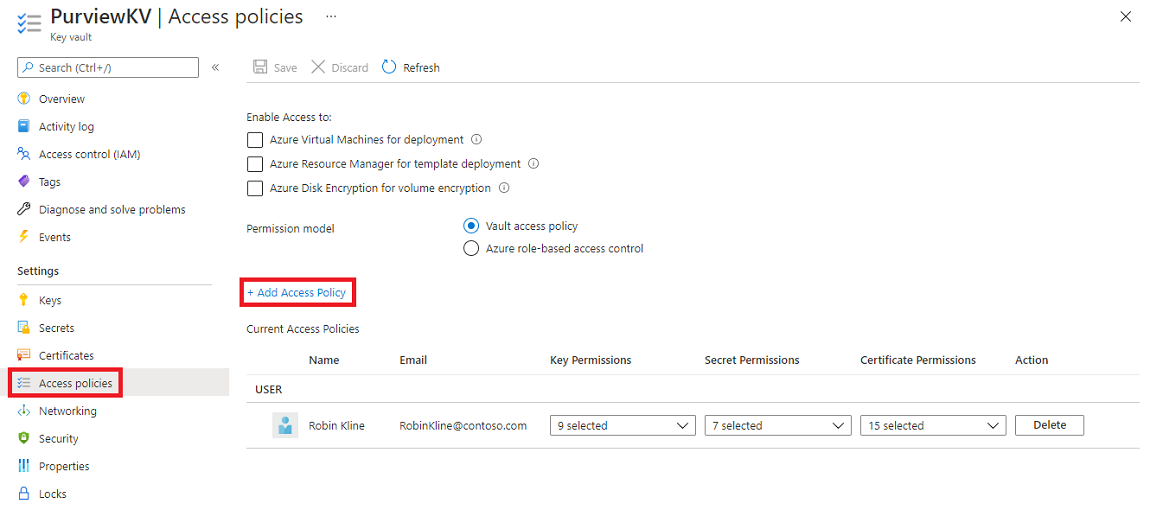

Opción 1: Asignación de acceso mediante Key Vault directiva de acceso

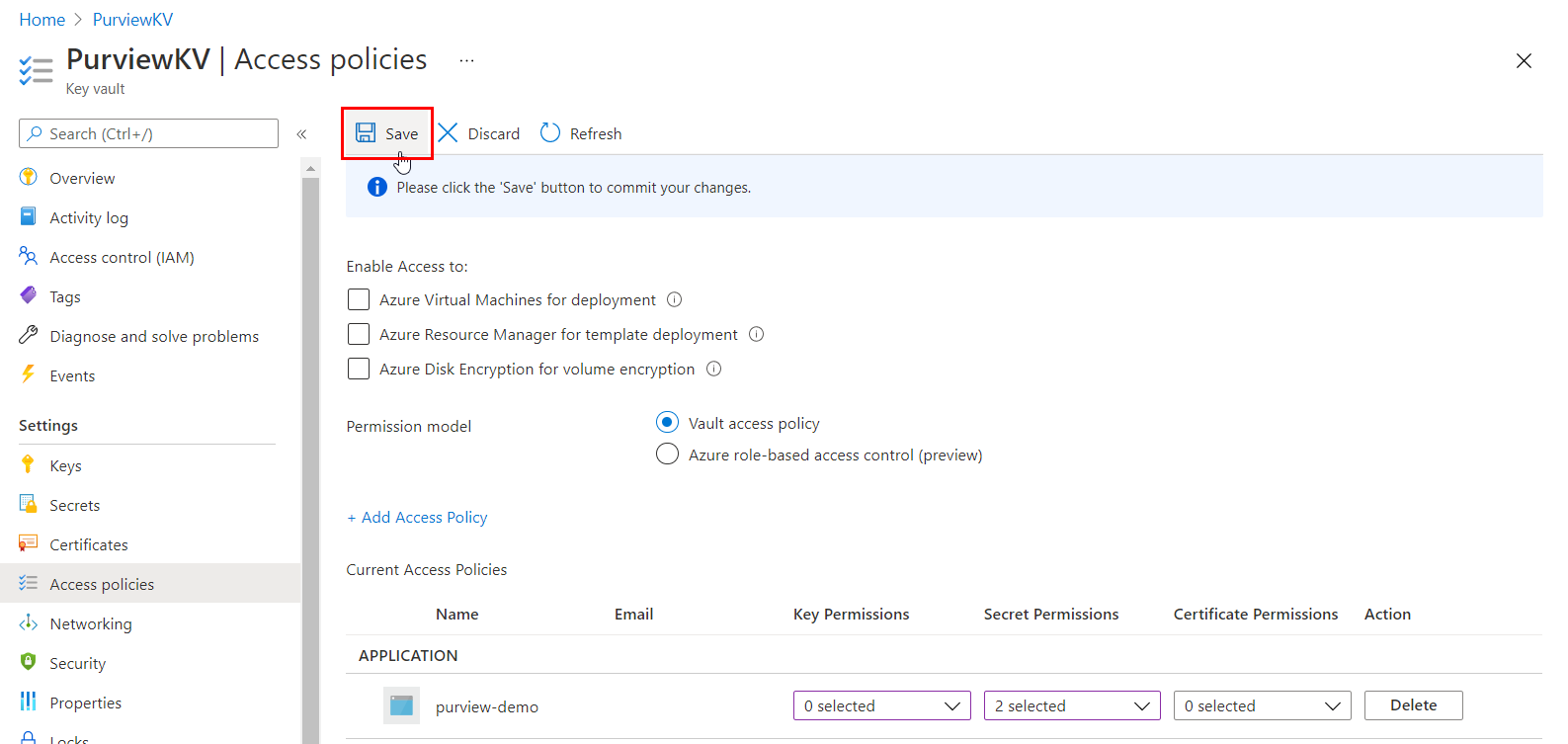

Siga estos pasos solo si el modelo de permisos en el recurso de Azure Key Vault está establecido en Directiva de acceso del almacén:

Vaya a la Key Vault de Azure.

Seleccione la página Directivas de acceso .

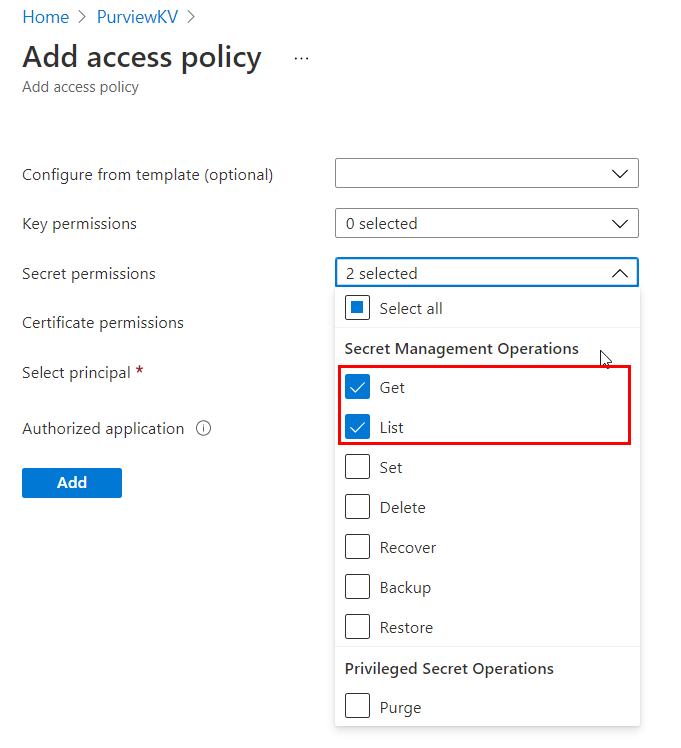

Seleccione Agregar directiva de acceso.

En la lista desplegable Permisos de secretos , seleccione Obtener y Enumerar permisos.

En Seleccionar entidad de seguridad, elija la identidad administrada del sistema de Microsoft Purview. Puede buscar el SAMI de Microsoft Purview mediante el nombre de la instancia de Microsoft Purview o el identificador de la aplicación de identidad administrada. Actualmente no se admiten identidades compuestas (nombre de identidad administrada + identificador de aplicación).

Seleccione Agregar.

Seleccione Guardar para guardar la directiva de acceso.

Opción 2: Asignación de acceso mediante Key Vault control de acceso basado en rol de Azure

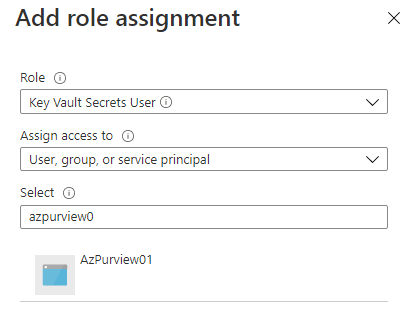

Siga estos pasos solo si el modelo de permisos del recurso de Azure Key Vault está establecido en el control de acceso basado en rol de Azure:

Vaya a la Key Vault de Azure.

Seleccione Access Control (IAM) en el menú de navegación izquierdo.

Seleccione + Agregar.

Establezca el rol en Key Vault usuario de secretos y escriba el nombre de la cuenta de Microsoft Purview en el cuadro Seleccionar entrada. A continuación, seleccione Guardar para asignar esta asignación de roles a su cuenta de Microsoft Purview.

Creación de conexiones de Azure Key Vault en la cuenta de Microsoft Purview

Antes de crear una credencial, primero asocie una o varias instancias de Azure Key Vault existentes a su cuenta de Microsoft Purview.

Abra el portal de gobernanza de Microsoft Purview:

- Vaya directamente a https://web.purview.azure.com la cuenta de Microsoft Purview y selecciónela.

- Abra el Azure Portal, busque y seleccione la cuenta de Microsoft Purview que desea usar para recibir el recurso compartido. Abra el portal de gobernanza de Microsoft Purview.

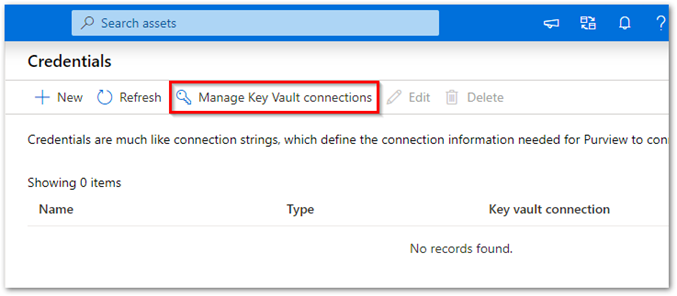

Vaya al Centro de administración en Studio y, a continuación, vaya a credenciales.

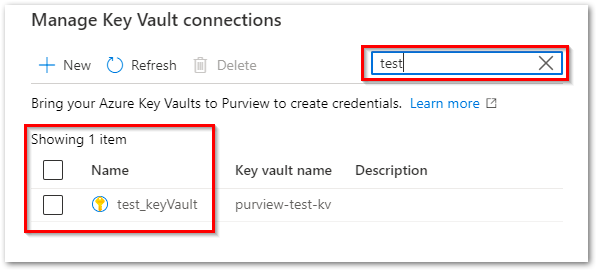

En la página Credenciales, seleccione Administrar conexiones Key Vault.

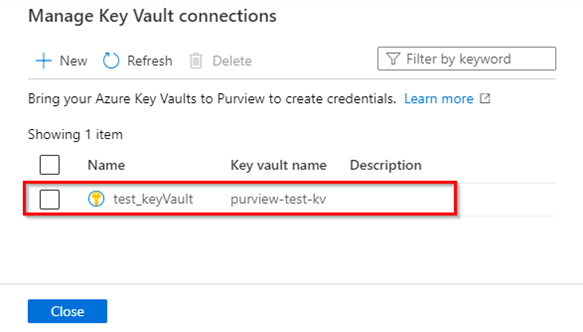

Seleccione + Nuevo en la página Administrar conexiones Key Vault.

Proporcione la información necesaria y, a continuación, seleccione Crear.

Confirme que el Key Vault se ha asociado correctamente a su cuenta de Microsoft Purview, como se muestra en este ejemplo:

Creación de una credencial

Estos tipos de credenciales se admiten en Microsoft Purview:

- Autenticación básica: agregue la contraseña como secreto en el almacén de claves.

- Entidad de servicio: agregue la clave de entidad de servicio como secreto en el almacén de claves.

- Autenticación de SQL: la contraseña se agrega como secreto en el almacén de claves.

- autenticación de Windows: la contraseña se agrega como secreto en el almacén de claves.

- Clave de cuenta: agregue la clave de cuenta como secreto en el almacén de claves.

- ARN de rol: para un origen de datos de Amazon S3, agregue el ARN de rol en AWS.

- Clave de consumidor: para los orígenes de datos de Salesforce, puede agregar la contraseña y el secreto de consumidor en el almacén de claves.

- Identidad administrada asignada por el usuario (versión preliminar): puede agregar credenciales de identidad administrada asignadas por el usuario. Para obtener más información, consulte la sección creación de una identidad administrada asignada por el usuario a continuación.

Para obtener más información, consulte Adición de un secreto para Key Vault y Creación de un nuevo rol de AWS para Microsoft Purview.

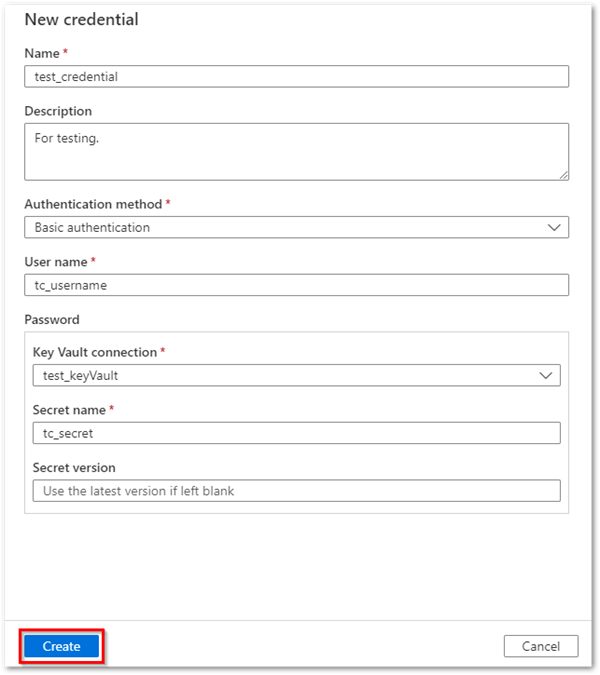

Después de almacenar los secretos en el almacén de claves:

En Microsoft Purview, vaya a la página Credenciales.

Cree la nueva credencial seleccionando + Nuevo.

Proporcione la información necesaria. Seleccione el método de autenticación y una conexión Key Vault desde la que seleccionar un secreto.

Una vez que se hayan rellenado todos los detalles, seleccione Crear.

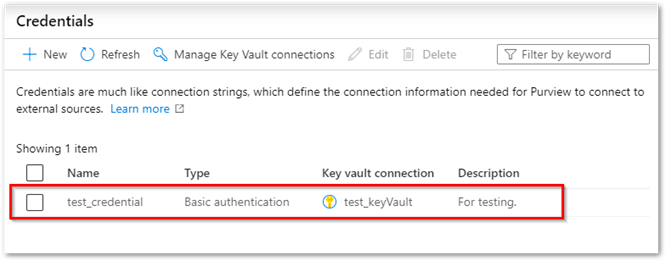

Compruebe que la nueva credencial aparece en la vista de lista y que está lista para usarse.

Administración de las conexiones del almacén de claves

Buscar o buscar conexiones Key Vault por nombre

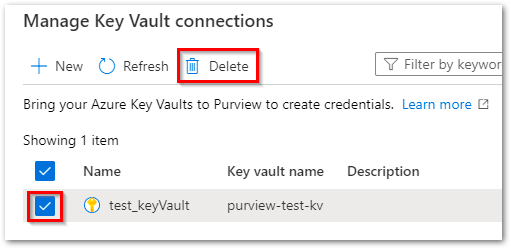

Eliminar una o varias conexiones Key Vault

Administrar las credenciales

Buscar o buscar credenciales por nombre.

Seleccione y realice actualizaciones en una credencial existente.

Elimine una o varias credenciales.

Creación de una identidad administrada asignada por el usuario

Las identidades administradas asignadas por el usuario (UAMI) permiten que los recursos de Azure se autentiquen directamente con otros recursos mediante la autenticación de Azure Active Directory (Azure AD), sin necesidad de administrar esas credenciales. Le permiten autenticarse y asignar acceso como lo haría con una identidad administrada asignada por el sistema, un usuario de Azure AD, un grupo de Azure AD o una entidad de servicio. Las identidades administradas asignadas por el usuario se crean como su propio recurso (en lugar de conectarse a un recurso preexistente). Para obtener más información sobre las identidades administradas, consulte la documentación sobre identidades administradas para recursos de Azure.

En los pasos siguientes se muestra cómo crear un UAMI para que Microsoft Purview lo use.

Orígenes de datos admitidos para UAMI

- Azure Data Lake Gen 1

- Azure Data Lake Gen 2

- base de datos de Azure SQL

- Azure SQL Managed Instance

- Azure SQL grupos de SQL dedicados

- Azure Blob Storage

Creación de una identidad administrada asignada por el usuario

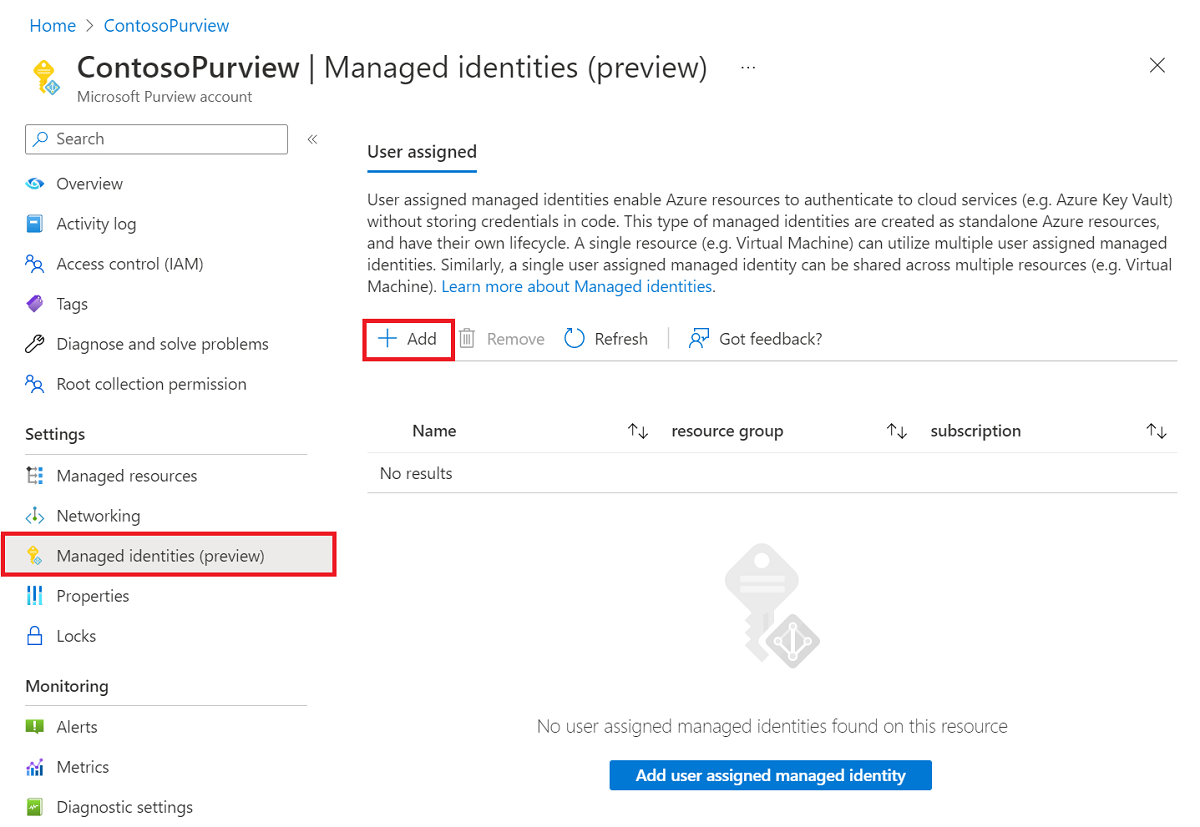

En el Azure Portal vaya a su cuenta de Microsoft Purview.

En la sección Identidades administradas del menú izquierdo, seleccione el botón + Agregar para agregar identidades administradas asignadas por el usuario.

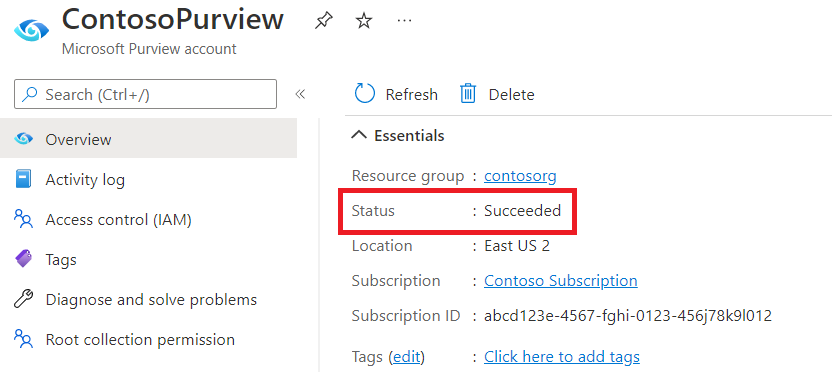

Después de finalizar la configuración, vuelva a su cuenta de Microsoft Purview en el Azure Portal. Si la identidad administrada se implementa correctamente, verá el estado de la cuenta de Microsoft Purview como Correcto.

Una vez implementada correctamente la identidad administrada, vaya al portal de gobernanza de Microsoft Purview; para ello, seleccione el botón Abrir portal de gobernanza de Microsoft Purview .

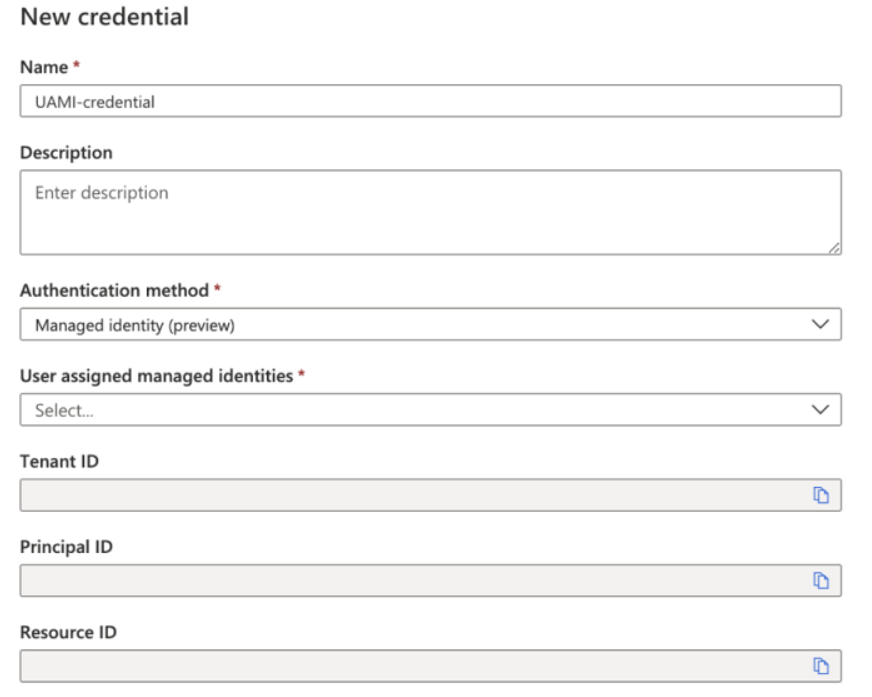

En el portal de gobernanza de Microsoft Purview, vaya al Centro de administración de Studio y, a continuación, vaya a la sección Credenciales.

Para crear una identidad administrada asignada por el usuario, seleccione +Nuevo.

Seleccione el método de autenticación de identidad administrada y seleccione la identidad administrada asignada por el usuario en el menú desplegable.

Nota:

Si el portal estaba abierto durante la creación de la identidad administrada asignada por el usuario, deberá actualizar el portal web de Microsoft Purview para cargar la configuración finalizada en el Azure Portal.

Una vez rellenada toda la información, seleccione Crear.

Eliminación de una identidad administrada asignada por el usuario

En el Azure Portal vaya a su cuenta de Microsoft Purview.

En la sección Identidades administradas del menú izquierdo, seleccione la identidad que desea eliminar.

Seleccione el botón Quitar .

Una vez que la identidad administrada se haya quitado correctamente, vaya al portal de gobernanza de Microsoft Purview; para ello, seleccione el botón Abrir portal de gobernanza de Microsoft Purview .

Vaya al Centro de administración en Studio y, a continuación, vaya a la sección Credenciales.

Seleccione la identidad que desea eliminar y, a continuación, seleccione el botón Eliminar .

Nota:

Si ha eliminado una identidad administrada asignada por el usuario en el Azure Portal, debe eliminar el identiy original y crear una nueva en el portal de gobernanza de Microsoft Purview.

Siguientes pasos

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de