Instalación del agente de aprovisionamiento de Microsoft Entra

Este artículo le guiará a través del proceso de instalación del agente de aprovisionamiento de Microsoft Entra y cómo configurarlo inicialmente en el Centro de administración de Microsoft Entra.

Importante

En las siguientes instrucciones de instalación se supone que se han cumplido todos los requisitos previos.

Nota:

En este artículo se habla de la instalación del agente de aprovisionamiento mediante el asistente. Para obtener información acerca de cómo instalar el agente de aprovisionamiento de Microsoft Entra mediante una CLI, consulte Instalación del agente de aprovisionamiento de Microsoft Entra mediante una CLI y PowerShell.

Para más información y un ejemplo, vea el vídeo siguiente:

Cuentas de servicio administradas de grupo

Una cuenta de servicio administrado (gMSA) de grupo es una cuenta de dominio administrada que proporciona administración automática de contraseñas, administración simplificada de nombres de entidad de seguridad de servicio (SPN) y la posibilidad de delegar la administración a otros administradores. Una gMSA también amplía esta funcionalidad a varios servidores. La sincronización en la nube de Microsoft Entra admite y recomienda que se use una gMSA para ejecutar el agente. Para obtener más información, vea Cuentas de servicio administradas de grupo.

Actualización de un agente existente para que la gMSA

Para actualizar un agente existente para que use la cuenta de servicio administrada de grupo creada durante la instalación, actualice el servicio del agente a la versión más reciente, para lo que debe ejecutar AADConnectProvisioningAgent.msi. Ahora vuelva a ejecutar el Asistente para la instalación y especifique las credenciales para crear la cuenta cuando se le solicite.

Instalación del agente

- En el Azure Portal, seleccione Microsoft Entra ID.

- A la izquierda, seleccione Microsoft Entra Connect.

- A la izquierda, seleccione Sincronización en la nube.

- Seleccione Agente a la izquierda.

- Seleccione Descargar el agente local y, después, Aceptar términos y descargar.

- Una vez descargado el paquete del agente de aprovisionamiento de Microsoft Entra Connect, ejecute el archivo de instalación AADConnectProvisioningAgentSetup.exe desde la carpeta de descargas.

Nota:

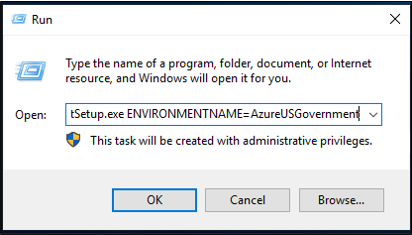

Al instalar para la nube de la Administración Pública de Estados Unidos, use:

AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Para obtener más información, consulte “Instalación de un agente en la nube del Gobierno de EE. UU.”.

- En la pantalla de presentación, elija Acepto los términos y las condiciones de la licencia y seleccione Instalar.

- Cuando finalice la instalación, se iniciará el asistente para configuración. Seleccione Siguiente para iniciar la configuración.

- En la pantalla Seleccionar extensión, seleccione Aprovisionamiento basado en HR (Workday y SuccessFactors) / Microsoft Entra Connect Cloud Sync y haga clic en Siguiente.

Nota:

Si va a instalar el agente de aprovisionamiento para usarlo con el aprovisionamiento de aplicaciones local, seleccione aprovisionamiento de aplicaciones local (de Microsoft Entra ID a la aplicación).

- Inicie sesión con su cuenta de administrador global de Microsoft Entra o de administrador de identidad híbrida. Si tiene habilitada la seguridad mejorada de Internet Explorer, se bloqueará el inicio de sesión. Si es así, cierre la instalación, deshabilite la seguridad mejorada de Internet Explorer, y reinicie la instalación del Paquete del agente de aprovisionamiento de Microsoft Entra Connect.

- En la pantalla Configurar cuenta de servicio, seleccione una cuenta de servicio administrada de grupo (gMSA). Esta cuenta se usa para ejecutar el servicio del agente. Si otro agente ya ha configurado una cuenta de servicio administrada en el dominio y va a instalar un segundo agente, seleccione Crear gMSA porque el sistema detectará la cuenta existente y agregará los permisos necesarios para que el nuevo agente use la cuenta gMSA. Si el sistema le pregunta, elija una de estas opciones:

- Crear gMSA, que permite al agente crear automáticamente la cuenta de servicio administrada provAgentgMSA$. La cuenta de servicio administrada de grupo (por ejemplo, CONTOSO\provAgentgMSA$) se creará en el mismo dominio de Active Directory al que se ha unido el servidor host. Para utilizar esta opción, introduzca las credenciales de administrador de dominio de Active Directory (recomendado).

- Use gMSA personalizada y proporcione el nombre de la cuenta de servicio administrada que ha creado manualmente para esta tarea.

Para continuar, seleccione Siguiente.

En la pantalla Conectar Active Directory, si el nombre de su dominio aparece en Dominios configurados, continúe en el paso siguiente. De lo contrario, escriba el nombre del dominio de Active Directory y seleccione Agregar directorio.

Inicie sesión con su cuenta de administrador de dominio de Active Directory. La cuenta de administrador de dominio no debe tener una contraseña expirada. En caso de que la contraseña haya caducado o cambie durante la instalación del agente, tendrá que volver a configurar el agente con las nuevas credenciales. Esta operación permitirá agregar su directorio local. Seleccione Aceptar y Siguiente para continuar.

- En la captura de pantalla siguiente se muestra un ejemplo del dominio configurado contoso.com. Seleccione Next (Siguiente) para continuar.

En la pantalla Configuración completa, seleccione Confirmar. Esta operación registrará el agente y lo reiniciará.

Una vez completada esta operación, se le debería notificar que la configuración del agente se ha comprobado correctamente. Puede seleccionar Salir.

- Si la pantalla de presentación inicial no desaparece, seleccione Cerrar.

Comprobación de la instalación del agente

La comprobación del agente se produce en Azure Portal y en el servidor local que ejecuta el agente.

Comprobación del agente en Azure Portal

Para comprobar que Microsoft Entra ID registra el agente, siga estos pasos:

- Inicie sesión en Azure Portal.

- Seleccione Microsoft Entra ID.

- Seleccione Microsoft Entra Connect y, luego, elija Cloud Sync.

- En la página Sincronización en la nube, verá los agentes que ha instalado. Compruebe que se muestra el agente y que el estado es correcto.

En el servidor local

Para comprobar que el agente se ejecuta, siga estos pasos:

- Inicie sesión en el servidor con una cuenta de administrador.

- Abra Servicios. Para ello, vaya ahí o a Inicio/Ejecutar/Services.msc.

- En Servicios asegúrese de que tanto el Actualizador del agente de Microsoft Entra Connect como el Agente de aprovisionamiento de Microsoft Entra Connect están presentes y que su estado es En ejecución.

Verificar la versión del agente de aprovisionamiento

Para comprobar la versión del agente en ejecución, siga estos pasos:

- Vaya a "C:\Program Files\Microsoft Azure AD Connect Provisioning Agent"

- Haga clic con el botón derecho en "AADConnectProvisioningAgent.exe" y seleccione las propiedades.

- Haga clic en la pestaña de detalles y el número de versión se mostrará junto a Versión del producto.

Importante

Después de instalar el agente, debe configurarlo y habilitarlo para que empiece a sincronizar usuarios. Para configurar un nuevo agente, consulte Creación de una configuración para la sincronización en la nube de Microsoft Entra.

Habilitación de la escritura diferida de contraseñas en la sincronización en la nube

Puede habilitar la escritura diferida de contraseñas en SSPR directamente en el portal o a través de PowerShell.

Habilitación de la escritura diferida de contraseñas en el portal

Para usar la escritura diferida de contraseñas y habilitar el autoservicio de restablecimiento de contraseña (SSPR) para detectar el agente de sincronización en la nube, siga estos pasos:

- Inicie sesión en el centro de administración de Microsoft Entra al menos como Administrador de identidad híbrida.

- A la izquierda, seleccione Protección, Restablecimiento de contraseña y, después, Integración local.

- Activar la opción Habilitar reescritura de contraseñas para los usuarios sincronizados .

- (Opcional) Si se detectan agentes de aprovisionamiento de Microsoft Entra Connect, también puede activar la opción de Escritura diferida de contraseñas con la sincronización en la nube de Microsoft Entra.

- Establezca la opción Permitir a los usuarios desbloquear las cuentas sin restablecer la contraseña en Sí.

- Cuando esté preparado, seleccione Guardar.

Mediante PowerShell

Para usar la escritura diferida de contraseñas y permitir que el autoservicio de restablecimiento de contraseña (SSPR) detecte el agente de sincronización en la nube, utilice el cmdlet Set-AADCloudSyncPasswordWritebackConfiguration y las credenciales de administrador global del inquilino:

Import-Module "C:\\Program Files\\Microsoft Azure AD Connect Provisioning Agent\\Microsoft.CloudSync.Powershell.dll"

Set-AADCloudSyncPasswordWritebackConfiguration -Enable $true -Credential $(Get-Credential)

Para más información sobre el uso de la escritura diferida de contraseñas con la sincronización en la nube de Microsoft Entra, consulte Tutorial: Habilitación de la escritura diferida de autoservicio de restablecimiento de contraseña de sincronización en la nube en un entorno local (versión preliminar).

Instalación de un agente en la nube de la administración pública de EE. UU.

De forma predeterminada, el agente de aprovisionamiento de Microsoft Entra se instala en el entorno de Azure predeterminado. Si va a instalar el agente para el uso de la administración pública de EE. UU., realice este cambio en el paso 7 del procedimiento de instalación anterior:

En lugar de seleccionar Abrir archivo, seleccione Iniciar>Ejecutar y, después, vaya al archivo AADConnectProvisioningAgentSetup.exe. En el cuadro Ejecutar, después del archivo ejecutable, escriba ENVIRONMENTNAME=AzureUSGovernment y seleccione Aceptar.

Sincronización de hash de contraseñas y FIPS con sincronización en la nube

Si el servidor se bloquea siguiendo el Estándar federal de procesamiento de información (FIPS), MD5 (algoritmo de síntesis del mensaje 5) se deshabilita.

Para habilitar el MD5 para la sincronización de hash de contraseña, siga estos pasos:

- Vaya a %programfiles%\Agente de aprovisionamiento de Microsoft Azure AD Connect.

- Abra AADConnectProvisioningAgent.exe.config.

- Vaya al nodo configuration/runtime (al final del archivo).

- Agregue el nodo

<enforceFIPSPolicy enabled="false"/>. - Guarde los cambios.

Como referencia, el código debe ser parecido al siguiente fragmento de código:

<configuration>

<runtime>

<enforceFIPSPolicy enabled="false"/>

</runtime>

</configuration>

Para obtener información sobre la seguridad y FIPS, consulte Sincronización de hash de contraseña de Microsoft Entra, cifrado y conformidad con FIPS.