Habilitación de llaves de acceso para la organización (versión preliminar)

En el caso de las empresas que usan contraseñas hoy en día, las llaves de acceso (FIDO2) proporcionan una manera perfecta para que los trabajadores se autentiquen sin escribir un nombre de usuario o una contraseña. Las llaves de acceso mejoran la productividad de los trabajadores y proporcionan mayor seguridad.

En este artículo se enumeran los requisitos y los pasos a seguir para habilitar las llaves de acceso en su organización. Después de completar estos pasos, los usuarios de su organización pueden registrarse e iniciar sesión en su cuenta de Microsoft Entra mediante una llave de acceso almacenada en una clave de seguridad FIDO2 o en Microsoft Authenticator.

Para obtener más información sobre cómo habilitar las claves de acceso en Microsoft Authenticator, consulte Habilitación de claves de acceso en Microsoft Authenticator.

Para obtener más información sobre la autenticación mediante llaves de acceso, consulte el artículo Compatibilidad con la autenticación FIDO2 en Microsoft Entra ID.

Nota:

Microsoft Entra ID admite actualmente claves de paso enlazadas al dispositivo almacenadas en claves de seguridad FIDO2 y en Microsoft Authenticator. Microsoft se compromete a proteger a los clientes y usuarios con claves de paso. Estamos invirtiendo en claves de paso sincronizadas y enlazadas al dispositivo para cuentas profesionales.

Requisitos

- Autenticación multifactor (MFA) de Microsoft Entra.

- Claves de seguridad FIDO2 compatibles o Microsoft Authenticator.

- Dispositivos que admiten la autenticación mediante llaves de acceso (FIDO2). En el caso de los dispositivos Windows unidos a Microsoft Entra ID, la mejor experiencia está disponible en Windows 10, versión 1903 o una versión más reciente. Los dispositivos unidos a un entorno híbrido deben ejecutar la versión 2004, o posterior, de Windows 10.

Las llaves de acceso se admiten en los principales escenarios en Windows, macOS, Android e iOS. Para obtener más información sobre los escenarios admitidos, consulte el artículo Compatibilidad con la autenticación FIDO2 en Microsoft Entra ID.

Habilitación del método de autenticación con llave de acceso (FIDO2)

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de directivas de autenticación como mínimo.

Vaya a Protección>Métodos de autenticación>Directiva de método de autenticación.

En el método Clave de seguridad FIDO2, seleccione Todos los usuarios o Agregar grupos para seleccionar grupos específicos. Solo se admiten grupos de seguridad.

Guarde la configuración.

Nota:

Si ve un error al intentar guardar, la causa podría deberse al número de usuarios o grupos que se agregan. Como solución alternativa, reemplace los usuarios y grupos que está intentando agregar con un único grupo, en la misma operación y, a continuación, haga clic en Guardar de nuevo.

Configuración opcional de las llaves de acceso

Hay algunos valores de configuración opcionales en la pestaña Configurar que ayudan a administrar cómo se pueden usar las llaves de acceso para el inicio de sesión. Puede seleccionar Microsoft Authenticator (versión preliminar) si la casilla se muestra en el Centro de administración. Esto rellenará automáticamente los AAGUID de la aplicación Authenticator automáticamente en la lista de restricciones de claves.

Permitir configuración de autoservicio debe permanecer establecido en Sí. Si se establece en no, los usuarios no pueden registrar una llave de acceso mediante MySecurityInfo, aunque esté habilitada por la directiva de métodos de autenticación.

La opción Exigir la atestación debe establecerse en Sí si su organización quiere asegurarse de que un modelo de claves de seguridad FIDO2 o un proveedor de llaves de acceso es auténtico y procede de un proveedor legítimo.

- Para las claves de seguridad FIDO2, es necesario que los metadatos de las claves de seguridad se publiquen y se verifiquen con FIDO Alliance Metadata Service y que superen otro conjunto de pruebas de validación de Microsoft. Para más información, vea ¿Qué es una clave de seguridad compatible con Microsoft?

- En el caso de las llaves de acceso en Microsoft Authenticator, actualmente no se admite la atestación.

Advertencia

La aplicación de atestación determina si se permite una llave de acceso solamente durante el registro. Los usuarios que pueden registrar una llave de acceso sin atestación no se bloquearán durante el inicio de sesión si la opción Exigir atestación se establece en Sí más adelante.

Directiva de restricción de claves

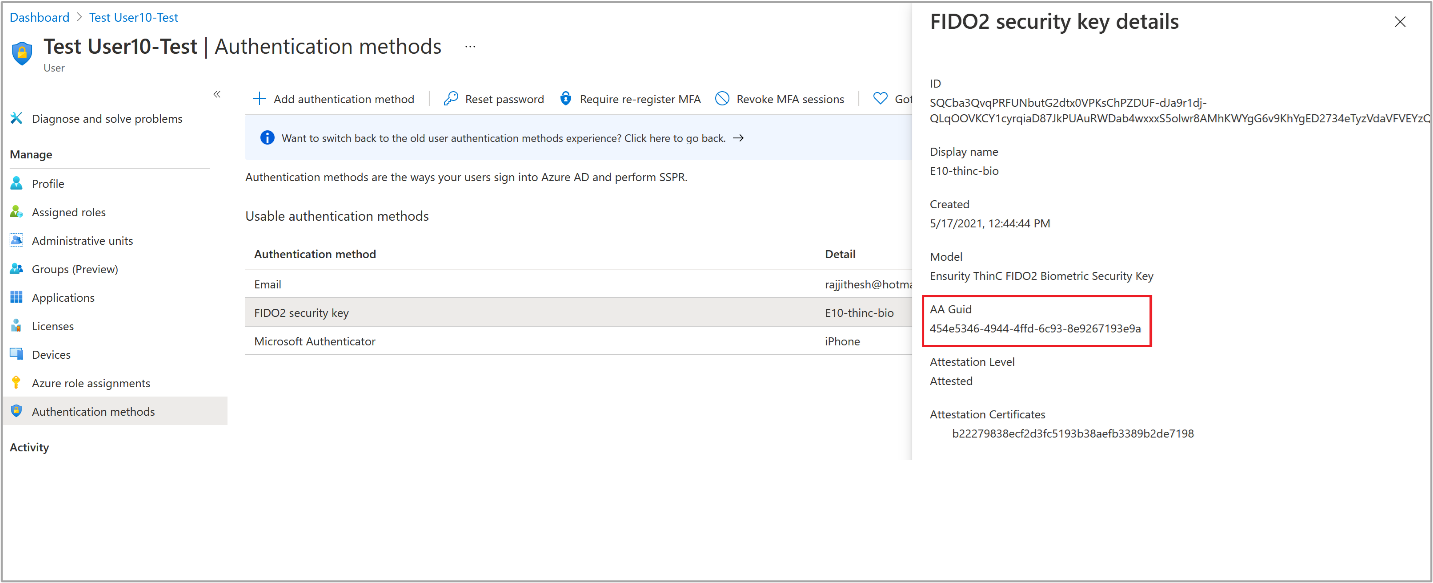

Exigir las restricciones de claves debe establecerse en Sí exclusivamente si su organización solo quiere permitir o no determinados modelos de claves de seguridad o determinados proveedores de llaves de acceso, que se identifican mediante su GUID de atestación del autenticador (AAGUID). Puede colaborar con el proveedor de claves de seguridad o de llaves de acceso para determinar el AAGUID de un dispositivo. Si la llave de acceso ya está registrada, otra manera de encontrar el AAGUID es consultar los detalles del método de autenticación de la llave de acceso del usuario.

Advertencia

Las restricciones de claves establecen la facilidad de uso de modelos o proveedores específicos para el registro y la autenticación. Si cambia las restricciones de claves y quita un AAGUID que ha permitido anteriormente, los usuarios que anteriormente registraron un método permitido ya no podrán usarlo para el inicio de sesión.

GUID de atestación del autenticador (AAGUID) de llaves de acceso

La especificación FIDO2 requiere que cada proveedor de claves de seguridad proporcione un GUID de atestación del autenticador (AAGUID) durante el registro. Un AAGUID es un identificador de 128 bits que indica el tipo de clave, como la marca y el modelo. También se espera que los proveedores de llaves de acceso en dispositivos móviles y de escritorio proporcionen un AAGUID durante el registro.

Nota:

El proveedor debe asegurarse de que el AAGUID es idéntico en todas las claves de seguridad o todas las llaves de acceso sustancialmente idénticas creadas por ese proveedor, y diferente (con alta probabilidad) de los AAGUID de todos los demás tipos de claves de seguridad o llaves de acceso. Para garantizar esto, se debe generar aleatoriamente el AAGUID para un modelo de claves de seguridad o un proveedor de llaves de acceso específicos. Para obtener más información, consulte la recomendación propuesta por el W3C para la autenticación web: una API para acceder a credenciales de clave pública: nivel 2 (w3.org).

Existen dos formas de obtener el AAGUID. Puede preguntar al proveedor de claves de seguridad o llaves de acceso, o bien ver los detalles del método de autenticación de la clave por usuario.

Habilitación de llaves de acceso mediante Microsoft Graph API

Además de usar el Centro de administración Microsoft Entra, también puede habilitar las llaves de acceso mediante Microsoft Graph API. Para habilitar las llaves de acceso, debe actualizar la directiva de métodos de autenticación como administrador global o administrador de directivas de autenticación.

Para configurar la directiva mediante el Explorador de Graph:

Inicie sesión en Probador de Graph y acepte los permisos Policy.Read.All y Policy.ReadWrite.AuthenticationMethod.

Recupere la directiva de métodos de autenticación:

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2Para deshabilitar la aplicación de atestación y aplicar restricciones de clave para permitir solo los AAGUID para RSA DS100, por ejemplo, realice una operación PATCH con el siguiente cuerpo de solicitud:

PATCH https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2 Request Body: { "@odata.type": "#microsoft.graph.fido2AuthenticationMethodConfiguration", "isAttestationEnforced": false, "keyRestrictions": { "isEnforced": true, "enforcementType": "allow", "aaGuids": [ "7e3f3d30-3557-4442-bdae-139312178b39", <insert previous AAGUIDs here to keep them stored in policy> ] } }Asegúrese de que la directiva de llave de acceso (FIDO2) se actualice correctamente.

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2

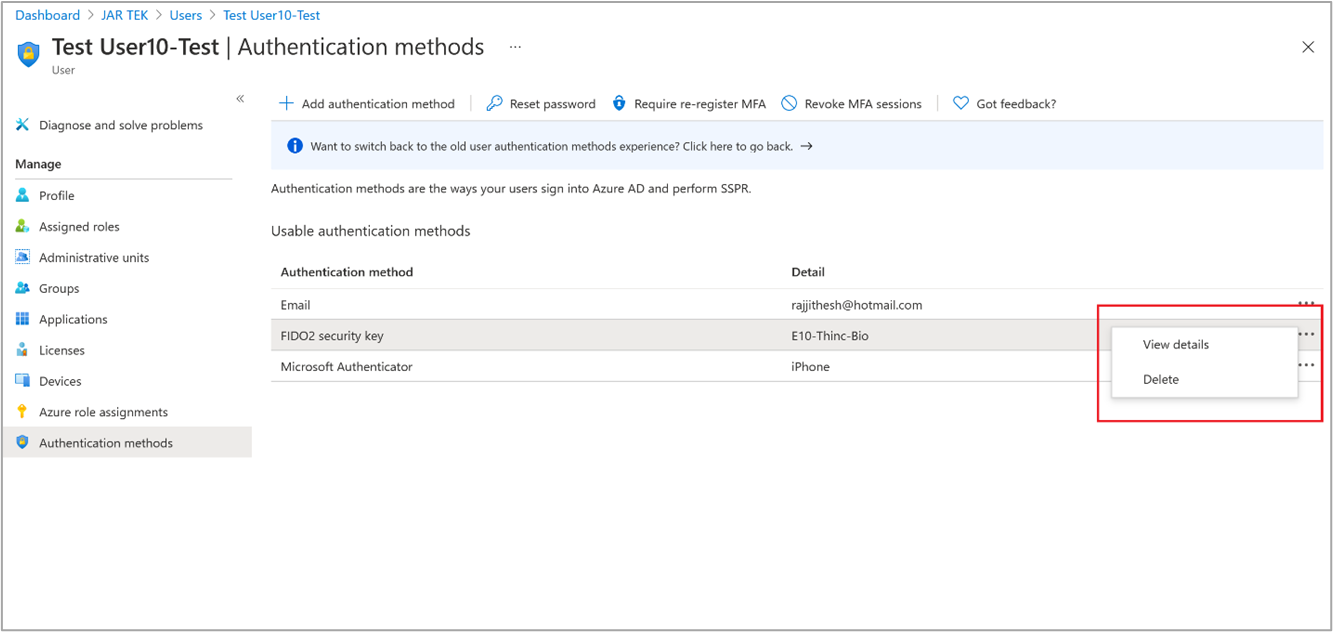

Eliminación de una llave de acceso

Para quitar una llave de acceso asociada a una cuenta de usuario, elimine la llave del método de autenticación del usuario.

Inicie sesión en el centro de administración de Microsoft Entra y busque el usuario cuya clave de acceso debe eliminarse.

Seleccione Métodos de autenticación> haga clic con el botón derecho en la llave de acceso (enlazada al dispositivo) y seleccione Eliminar.

Aplicación del inicio de sesión con llave de acceso (versión preliminar)

Para que los usuarios inicien sesión con una llave de acceso cuando acceden a un recurso confidencial, puede hacer lo siguiente:

Usar una seguridad de autenticación integrada resistente a la suplantación de identidad (phishing)

Or

Creación de una seguridad de autenticación personalizada

En los pasos siguientes se muestra cómo crear una directiva de acceso condicional de seguridad personalizada que permita el inicio de sesión mediante una llave de acceso únicamente para un modelo de clave de seguridad o un proveedor de llave de acceso específico. Para obtener una lista de proveedores FIDO2, consulte Asociados actuales de proveedores de hardware FIDO2.

- Inicie sesión en el Centro de administración Microsoft Entra como administrador de acceso condicional.

- Vaya aProtección>Método de autenticación>Puntos fuertes de la autenticación.

- Seleccione New authentication strength (Nueva intensidad de autenticación).

- Proporcione un nombre para la nueva intensidad de autenticación.

- Si quiere, puede incluir también una descripción.

- Seleccione Llaves de acceso (FIDO2).

- Opcionalmente, si quiere restringir por AAGUID específicos, seleccione Opciones avanzadas, Agregar AAGUID. Escriba los AAGUID permitidos. Seleccione Guardar.

- Elija Siguiente y revise la configuración de la directiva.

Problemas conocidos

Usuarios de colaboración B2B

No se admite el registro de credenciales FIDO2 para usuarios de colaboración B2B en el inquilino de recursos.

Aprovisionamiento de claves de seguridad

El aprovisionamiento y desaprovisionamiento de administrador de claves de seguridad no está disponible.

Cambios de UPN

Si cambia el UPN de un usuario, ya no puede modificar las llaves de acceso en consecuencia. Si el usuario tiene una llave de acceso, debe iniciar sesión en Mi información de seguridad, eliminar la llave de acceso anterior y agregar una nueva.

Pasos siguientes

Compatibilidad del explorador y de la aplicación nativa con la autenticación sin contraseña (FIDO2)

Inicio de sesión de Windows 10 con llave de seguridad FIDO2

Habilitación de la autenticación de FIDO2 en recursos locales

Más información sobre el registro de dispositivos

Más información sobre la autenticación multifactor de Microsoft Entra