Bloqueo de la federación de identidades de carga de trabajo en identidades administradas mediante una directiva

En este artículo se describe cómo bloquear la creación de credenciales de identidad federada en identidades administradas asignadas por el usuario mediante Azure Policy. Al bloquear la creación de credenciales de identidad federada, puede impedir que todos los usuarios usen la federación de identidades de carga de trabajo para acceder a los recursos protegidos de Microsoft Entra. Azure Policy ayuda a aplicar ciertas reglas de negocio a los recursos de Azure y a evaluar el cumplimiento de esos recursos.

La directiva integrada Tipos de recursos no permitidos se puede usar para bloquear la creación de credenciales de identidad federada en identidades administradas asignadas por el usuario.

Creación de una asignación de directiva

Sugerencia

Los pasos de este artículo podrían variar ligeramente en función del portal desde donde comienza.

Para crear una asignación de directiva para los tipos de recursos no permitidos que bloquean la creación de credenciales de identidad federada en una suscripción o grupo de recursos:

- Inicie sesión en Azure Portal.

- Vaya a Directiva en Azure Portal.

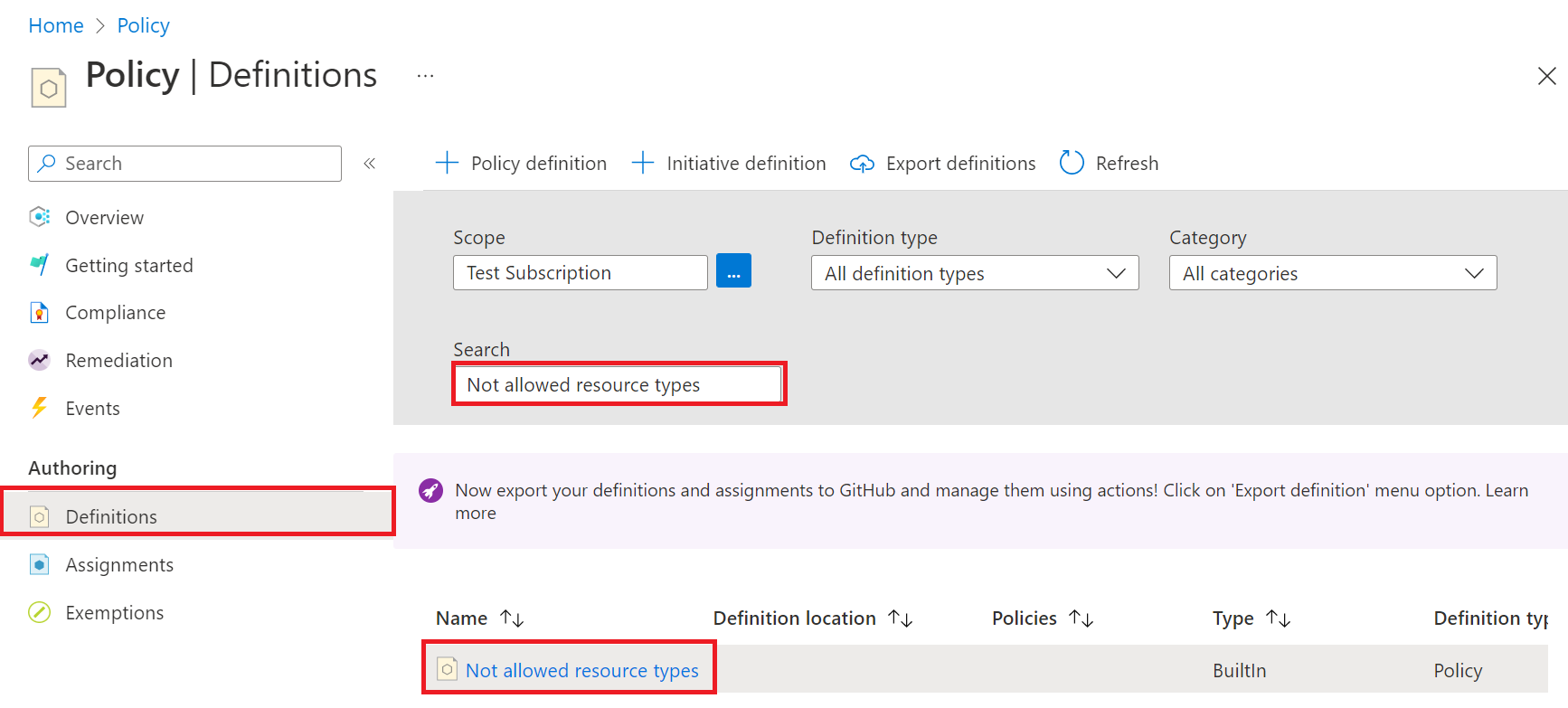

- Vaya al panel Definiciones.

- En el cuadro Buscar, busque "Tipos de recursos no permitidos" y seleccione la directiva Tipos de recursos no permitidos en la lista de elementos devueltos.

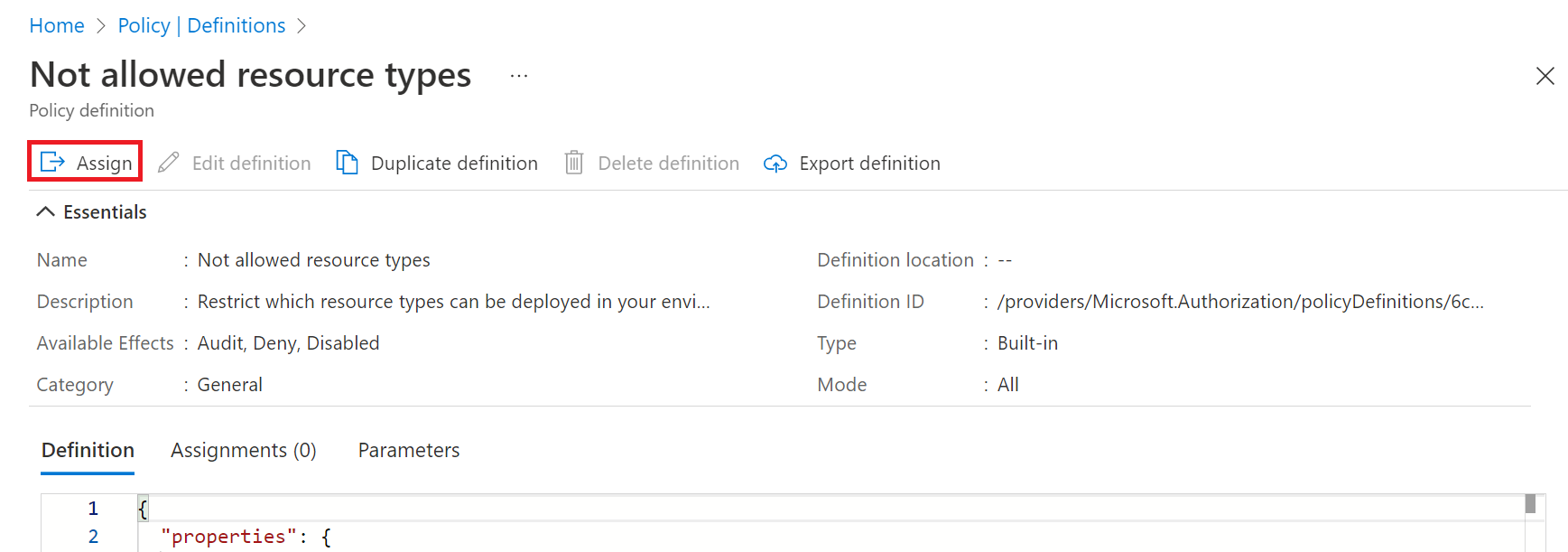

- Después de seleccionar la directiva, puede ver la pestaña Definición.

- Haga clic en el botón Asignar para crear una asignación.

- En la pestaña Conceptos básicos, rellene Ámbito estableciendo la Suscripción y, opcionalmente, establezca Grupo de recursos.

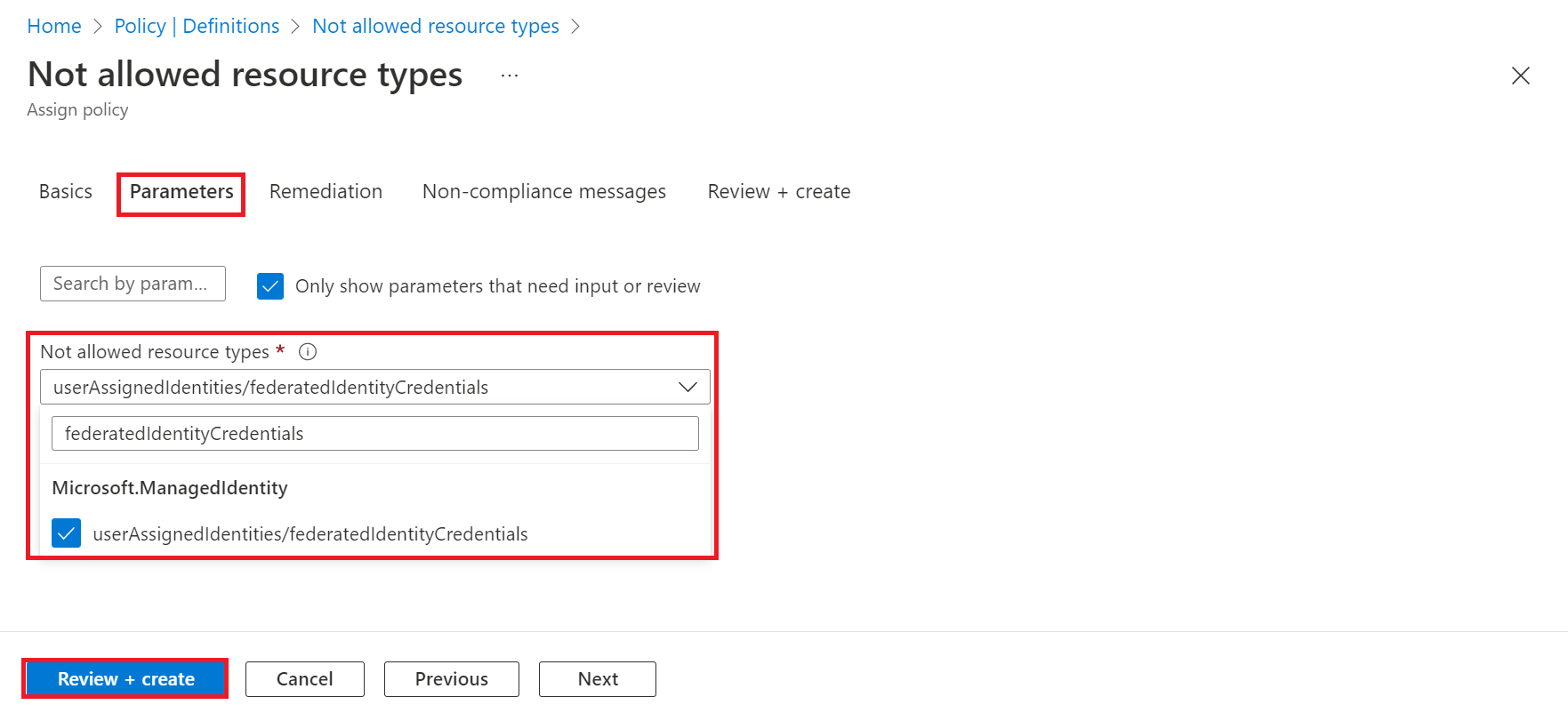

- En la pestaña Parámetros, seleccione userAssignedIdentities/federatedIdentityCredentials en la lista Tipos de recursos no permitidos. Seleccione Revisar y crear.

- Aplique la asignación; para ello, seleccione Crear.

- Vea la asignación en la pestaña Asignaciones situada junto a Definición.

Pasos siguientes

Aprenda cómo administrar una credencial de identidad federada en una identidad administrada asignada por el usuario en Microsoft Entra ID.