Conexión de la plataforma de inteligencia sobre amenazas a Microsoft Sentinel

Nota:

Este conector de datos está en una ruta de acceso para desuso. Se publicarán más detalles en la escala de tiempo precisa. Use el nuevo conector de datos de API de indicadores de carga de inteligencia sobre amenazas para nuevas soluciones en el futuro. Para más información, consulte Conexión de la plataforma de inteligencia sobre amenazas a Microsoft Sentinel con la API de indicadores de carga.

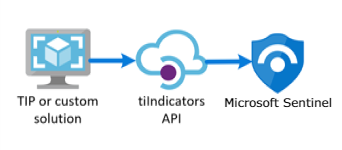

Muchas organizaciones usan soluciones de plataforma de inteligencia sobre amenazas (TIP) para agregar fuentes de indicadores de amenazas de diversos orígenes. Desde la fuente agregada, los datos se almacenan para aplicarse a soluciones de seguridad como dispositivos de red, soluciones EDR/XDR o SIEM, como Microsoft Sentinel. El conector de datos de plataformas de inteligencia sobre amenazas permite usar estas soluciones para importar indicadores de amenazas en Microsoft Sentinel.

Como el conector de datos de TIP funciona con la API tiIndicators de Microsoft Graph Security, para lograrlo puede usar el conector para enviar indicadores a Microsoft Sentinel y a otras soluciones de seguridad de Microsoft, como Microsoft Defender XDR, desde cualquier otra plataforma de inteligencia sobre amenazas personalizada que se pueda comunicar con dicha API.

Obtenga más información sobre la inteligencia sobre amenazas en Microsoft Sentinel y específicamente sobre los productos de la plataforma de inteligencia sobre amenazas que se pueden integrar con Microsoft Sentinel.

Nota

Para obtener información sobre la disponibilidad de características en las nubes de la Administración Pública de Estados Unidos, consulte las tablas de Microsoft Sentinel en Disponibilidad de características en la nube para clientes de la Administración Pública de Estados Unidos.

Importante

Microsoft Sentinel está disponible como parte de la versión preliminar pública de la plataforma unificada de operaciones de seguridad en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Requisitos previos

- Para instalar, actualizar y eliminar soluciones o contenido independiente en el centro de contenidos, se necesita el rol de Colaborador de Microsoft Sentinel en el nivel de grupo de recursos.

- Debe tener los roles de Microsoft Entra de Administrador global o de Administrador de seguridad para poder conceder permisos al producto de TIP o a cualquier otra aplicación personalizada que use la integración directa con la API tiIndicators de Microsoft Graph Security.

- Debe tener permisos de lectura y escritura en el área de trabajo de Microsoft Sentinel para almacenar los indicadores de amenazas.

Instructions

Siga estos pasos para importar indicadores de amenazas a Microsoft Sentinel desde su TIP integrada o solución de inteligencia sobre amenazas personalizada:

- Obtenga un id. de la aplicación y un secreto de cliente en Microsoft Entra ID

- Escriba esta información en la solución TIP o en la aplicación personalizada

- Habilite el conector de datos de plataformas de inteligencia sobre amenazas en Microsoft Sentinel.

Suscripción para un identificador de aplicación y un secreto de cliente desde Microsoft Entra ID

Tanto si trabaja con una TIP o con una solución personalizada, la API tiIndicators requiere cierta información básica para poder conectarse a la fuente y enviar a ella indicadores de amenazas. Los tres fragmentos de información que necesita son:

- Id. de aplicación (cliente)

- Id. de directorio (inquilino)

- Secreto del cliente

Puede obtener esta información de su instancia de Microsoft Entra ID a través de un proceso llamado Registro de aplicaciones que incluye los tres pasos siguientes:

- Registro de una aplicación con Microsoft Entra ID

- Especifique los permisos que necesita la aplicación para conectarse a la API tiIndicators de Microsoft Graph y enviar indicadores de amenazas

- Obtenga el consentimiento de la organización para conceder estos permisos a esta aplicación.

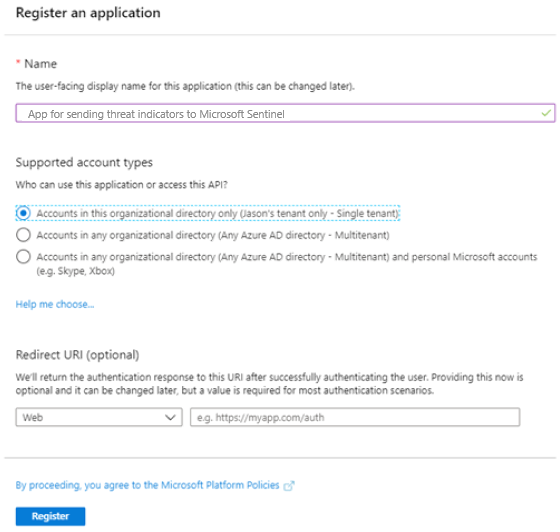

Registro de una aplicación con la Microsoft Entra ID

En Azure Portal, vaya al servicio Microsoft Entra ID.

Seleccione Registros de aplicaciones en el menú y Nuevo registro.

Elija un nombre para el registro de aplicación, seleccione el botón de radio Un solo inquilino y Registrar.

En la pantalla resultante, copie los valores Id. de la aplicación (cliente) e Id. de directorio (inquilino) . Estos son los dos primeros fragmentos de información que necesitará posteriormente para configurar su TIP o solución personalizada para enviar indicadores de amenazas a Microsoft Sentinel. El tercero, el Secreto de cliente, viene después.

Especifique los permisos que requiere la aplicación

Vuelva a la página principal del servicio Microsoft Entra ID.

Seleccione Registros de aplicaciones en el menú y la aplicación recién registrada.

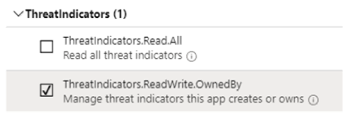

Seleccione Permisos de API en el menú y seleccione el botón Agregar un permiso.

En la página Seleccionar una API, seleccione Microsoft Graph API y elija de una lista de permisos de Microsoft Graph.

Cuando se le pregunte ¿Qué tipo de permiso necesita la aplicación?, seleccione Permisos de aplicación. Este es el tipo de permisos usados por aplicaciones que se autentican con el id. de la aplicación y secretos de aplicación (claves de API).

Seleccione ThreatIndicators.ReadWrite.OwnedBy y Agregar permisos para agregar este permiso a la lista de permisos de la aplicación.

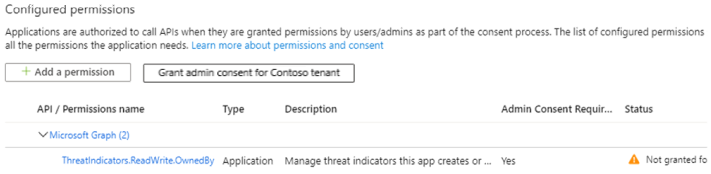

Obtener el consentimiento de la organización para conceder estos permisos

Para obtener el consentimiento, necesita un administrador global de Microsoft Entra para seleccionar el botón Grant admin consent for your tenant (Conceder consentimiento de administrador para el inquilino) en la página Permisos de API de la aplicación. Si no tiene el rol Administrador global en su cuenta, este botón no estará disponible y tendrá que pedir a un administrador global de la organización que realice este paso.

Una vez que se haya dado el consentimiento a la aplicación, debería ver una marca de verificación verde en Estado.

Ahora que se ha registrado la aplicación y que se han concedido permisos, puede obtener lo último de la lista: un secreto de cliente para la aplicación.

Vuelva a la página principal del servicio Microsoft Entra ID.

Seleccione Registros de aplicaciones en el menú y la aplicación recién registrada.

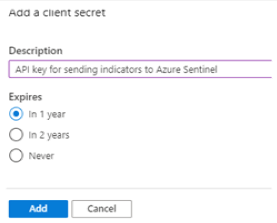

Seleccione Certificados y secretos en el menú y seleccione el botón Nuevo secreto de cliente para recibir un secreto (clave de API) para la aplicación.

Seleccione el botón Agregar y copie el secreto de cliente.

Importante

Debe copiar el secreto de cliente antes de salir de esta pantalla. No puede recuperar este secreto de nuevo si sale de esta página. Necesitará este valor al configurar su TIP o solución personalizada.

Escriba esta información en la solución TIP o en la aplicación personalizada

Ahora tiene los tres fragmentos de información que necesita para configurar su TIP o solución personalizada para enviar indicadores de amenazas a Microsoft Sentinel.

- Id. de aplicación (cliente)

- Id. de directorio (inquilino)

- Secreto del cliente

Escriba estos valores en la configuración de su TIP integrada o solución personalizada cuando sea necesario.

Para el producto de destino, especifique Azure Sentinel. (Si se especifica «Microsoft Sentinel», se producirá un error.)

Para la acción, especifique alerta.

Una vez completada esta configuración, los indicadores de amenazas se enviarán desde la TIP o la solución personalizada, a través de la API tiIndicators de Microsoft Graph, destinada a Microsoft Sentinel.

Habilite el conector de datos de plataformas de inteligencia sobre amenazas en Microsoft Sentinel

El último paso del proceso de integración es habilitar el conector Plataformas de inteligencia sobre amenazas en Microsoft Sentinel. Habilitar el conector es lo que permite a Microsoft Sentinel recibir los indicadores de amenazas enviados desde la TIP o la solución personalizada. Estos indicadores estarán disponibles para todas las áreas de trabajo de Microsoft Sentinel de la organización. Siga estos pasos para habilitar el conector de datos Plataformas de inteligencia sobre amenazas para cada área de trabajo:

Para Microsoft Sentinel en Azure Portal, en Administración de contenido, seleccione Centro de contenido.

Para Microsoft Sentinel en el Portal de Defender, seleccione Microsoft Sentinel>Administración de contenidos >Centro de contenido.Busque y seleccione la solución de inteligencia sobre amenazas.

Seleccione el botón

Instalar o actualizar.

Instalar o actualizar.

Para obtener más información sobre cómo administrar los componentes de la solución, consulte Detección e implementación de contenido de forma lista para su uso.

Para configurar el conector de datos TIP, seleccione Configuración>Conectores de datos.

Busque y seleccione el conector de datos Plataformas de inteligencia sobre amenazas y el botón >Abrir página del conector.

Como ya ha completado el registro de aplicaciones y configurado su TIP o solución personalizada para enviar indicadores de amenazas, el único paso que queda por hacer es seleccionar el botón Conectar.

En cuestión de minutos, los indicadores de amenazas deberían empezar a fluir en esta área de trabajo de Microsoft Sentinel. Puede encontrar los nuevos indicadores en la hoja Inteligencia sobre amenazas, a la que se puede acceder desde el menú de navegación de Microsoft Sentinel.

Contenido relacionado

En este documento, ha aprendido a conectar su plataforma de inteligencia sobre amenazas a Microsoft Sentinel. Para obtener más información sobre Microsoft Sentinel, consulte los siguientes artículos.