Información de inteligencia sobre suplantación de identidad en EOP

Sugerencia

¿Sabía que puede probar las características de Microsoft Defender XDR para Office 365 Plan 2 de forma gratuita? Use la prueba de Defender para Office 365 de 90 días en el centro de pruebas del portal de Microsoft Defender. Obtenga información sobre quién puede registrarse y los términos de prueba aquí.

En las organizaciones de Microsoft 365 con buzones de Exchange Online o organizaciones independientes de Exchange Online Protection (EOP) sin Exchange Online buzones, los mensajes de correo electrónico entrantes se protegen automáticamente contra la suplantación de identidad. EOP usa inteligencia de suplantación de identidad como parte de la defensa general de su organización contra la suplantación de identidad (phishing). Para obtener más información, vea Protección contra la suplantación de identidad en EOP.

Cuando un remitente suplanta una dirección de correo electrónico, parece ser un usuario de uno de los dominios de la organización o un usuario de un dominio externo que envía correo electrónico a su organización. Los atacantes que suplantan a los remitentes para enviar correo no deseado o correo electrónico de suplantación de identidad deben bloquearse. Pero hay escenarios en los que remitentes legítimos están suplantando la identidad. Por ejemplo:

Escenarios legítimos para suplantar dominios internos:

- Los remitentes de terceros usan su dominio para enviar correo masivo a sus propios empleados para los sondeos de la empresa.

- Una empresa externa genera y envía publicidad o actualizaciones de productos en su nombre.

- Un asistente debe enviar periódicamente correo electrónico a otra persona de su organización.

- Una aplicación interna envía notificaciones por correo electrónico.

Escenarios legítimos para suplantar dominios externos:

- El remitente está en una lista de distribución de correo (también conocida como lista de discusión) y la lista de distribución de correo retransmite el correo electrónico del remitente original a todos los participantes de la lista de distribución de correo.

- Una empresa externa envía correos electrónicos en nombre de otra empresa (por ejemplo, un informe automatizado o una empresa de software como servicio).

Puede usar la información de inteligencia sobre suplantación de identidad en el portal de Microsoft Defender para identificar rápidamente los remitentes suplantados que le envían legítimamente correo electrónico no autenticado (mensajes de dominios que no pasan comprobaciones de SPF, DKIM o DMARC) y permitir manualmente esos remitentes.

Al permitir que los remitentes conocidos envíen mensajes falsificados desde ubicaciones conocidas, puede reducir los falsos positivos (un buen correo electrónico marcado como incorrecto). Al supervisar los remitentes suplantados permitidos, proporciona una capa de seguridad adicional para evitar que lleguen mensajes no seguros a su organización.

Del mismo modo, puede usar la información de inteligencia de suplantación de identidad para revisar los remitentes suplantados permitidos por la inteligencia de suplantación de identidad y bloquear manualmente esos remitentes.

En el resto de este artículo se explica cómo usar la información de inteligencia sobre suplantación de identidad en el portal de Microsoft Defender y en PowerShell (Exchange Online PowerShell para organizaciones de Microsoft 365 con buzones en Exchange Online; PowerShell EOP independiente para organizaciones sin Exchange Online buzones).

Nota:

Solo aparecen en la información de inteligencia de suplantación de identidad los remitentes falsificados detectados por la inteligencia contra la suplantación de identidad. Al invalidar el veredicto de permitir o bloquear en la información, el remitente suplantado se convierte en una entrada de bloqueo o permiso manual que aparece solo en la pestaña Remitentes suplantados de la página Permitir o bloquear inquilinos Listas en https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem. También puede crear manualmente entradas de permiso o bloqueo para remitentes falsificados antes de que la inteligencia de suplantación de identidad las detecte. Para obtener más información, vea Remitentes suplantados en la lista de permitidos o bloqueados de inquilinos.

Los valores de AcciónPermitir o Bloquear en la información de inteligencia sobre suplantación hacen referencia a la detección de suplantación de identidad (independientemente de si Microsoft 365 identificó el mensaje como suplantado o no). El valor Action no afecta necesariamente al filtrado general del mensaje. Por ejemplo, para evitar falsos positivos, es posible que se entregue un mensaje suplantado si detectamos que no tiene intenciones malintencionadas.

La información de inteligencia de suplantación y la pestaña Remitentes suplantados de la lista Permitir o bloquear inquilinos reemplazan la funcionalidad de la directiva de inteligencia de suplantación que estaba disponible en la página de directivas contra correo no deseado del Centro de cumplimiento de seguridad &.

La información de inteligencia de suplantación muestra 7 días de datos. El cmdlet Get-SpoofIntelligenceInsight muestra datos de 30 días.

¿Qué necesita saber antes de empezar?

Abra el portal de Microsoft Defender en https://security.microsoft.com. Para ir directamente a la pestaña Remitentes suplantados de la página Permitir o bloquear Listas inquilino, use https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem. Para ir directamente a la página Spoof intelligence insight (Información de inteligencia de suplantación de identidad), use https://security.microsoft.com/spoofintelligence.

Para conectarse al PowerShell de Exchange Online, consulte Conexión a Exchange Online PowerShell. Para conectarse a EOP PowerShell independiente, consulte Connect to Exchange Online Protection PowerShell (Conexión a Exchange Online Protection PowerShell).

Debe tener asignados permisos para poder realizar los procedimientos de este artículo. Tiene las siguientes opciones:

- Microsoft Defender XDR control de acceso basado en rol unificado (RBAC) (afecta solo al portal de Defender, no a PowerShell): Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (administrar) o Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (lectura).

- permisos de Exchange Online:

- Permitir o bloquear remitentes suplantados o activar o desactivar la inteligencia de suplantación de identidad: Pertenencia a uno de los siguientes grupos de roles:

- Administración de organizaciones

- Administrador de seguridadyConfiguración de solo vista o Administración de la organización de solo vista.

- Acceso de solo lectura a la información de inteligencia de suplantación: pertenencia a los grupos de roles Lector global, Lector de seguridad o Administración de la organización de solo vista .

- Permitir o bloquear remitentes suplantados o activar o desactivar la inteligencia de suplantación de identidad: Pertenencia a uno de los siguientes grupos de roles:

- Microsoft Entra permisos: la pertenencia a los roles Administrador global, Administrador de seguridad, Lector global o Lector de seguridad proporciona a los usuarios los permisos y permisos necesarios para otras características de Microsoft 365.

Para ver nuestra configuración recomendada para las directivas contra suplantación de identidad (phishing), consulte Configuración de directivas contra suplantación de identidad (EOP).

Habilite y deshabilite la inteligencia de suplantación de identidad en las directivas contra suplantación de identidad en EOP y Microsoft Defender para Office 365. La inteligencia contra la suplantación de identidad está habilitada de forma predeterminada. Para obtener más información, vea Configurar directivas contra suplantación de identidad en EOP o Configurar directivas contra suplantación de identidad en Microsoft Defender para Office 365.

Para ver nuestra configuración recomendada para la inteligencia de suplantación de identidad, consulte Configuración de la directiva de suplantación de identidad (EOP).

Búsqueda de la información de inteligencia sobre suplantación de identidad en el portal de Microsoft Defender

En el portal de Microsoft Defender en https://security.microsoft.com, vaya a Email & Directivas de colaboración>& Directivas de amenazas> de reglas >Listas inquilino permitir o bloquear Listas en la sección Reglas. O bien, para ir directamente a la página Permitir o bloquear Listas inquilino, use https://security.microsoft.com/tenantAllowBlockList.

Seleccione la pestaña Remitentes suplantados .

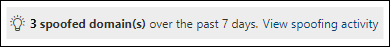

En la pestaña Remitentes suplantados , la información de inteligencia de suplantación tiene el siguiente aspecto:

La información tiene dos modos:

- Modo de información: si la inteligencia de suplantación está habilitada, la información muestra cuántos mensajes se detectaron mediante inteligencia suplantada durante los últimos siete días.

- Modo What if: si la inteligencia de suplantación de identidad está deshabilitada, la información muestra cuántos mensajes se habrían detectado mediante la inteligencia de suplantación de identidad durante los últimos siete días.

Para ver información sobre las detecciones de inteligencia suplantada, seleccione Ver actividad de suplantación de identidad en la información de inteligencia de suplantación para ir a la página Información de inteligencia suplantada .

Visualización de información sobre detecciones de suplantación de identidad

Nota:

Recuerde que solo aparecen en esta página los remitentes suplantados detectados por inteligencia de suplantación de identidad.

La página https://security.microsoft.com/spoofintelligenceInformación de inteligencia de suplantación en está disponible al seleccionar Ver actividad de suplantación de identidad de la información de inteligencia de suplantación en la pestaña Remitentes suplantados de la página Permitir o bloquear Listas de inquilinos.

En la página Información de inteligencia de suplantación, puede ordenar las entradas haciendo clic en un encabezado de columna disponible. Las columnas siguientes están disponibles:

- Usuario suplantado: dominio del usuario suplantado que se muestra en el cuadro De en los clientes de correo electrónico. La dirección From también se conoce como dirección

5322.From. - Infraestructura de envío: también conocida como infraestructura. La infraestructura de envío es uno de los siguientes valores:

- El dominio encontrado en una búsqueda inversa de DNS (registro PTR) de la dirección IP del servidor de correo electrónico de origen.

- Si la dirección IP de origen no tiene ningún registro PTR, la infraestructura de envío se identifica como <IP de origen>/24 (por ejemplo, 192.168.100.100/24).

- Un dominio DKIM comprobado.

- Recuento de mensajes: el número de mensajes de la combinación del dominio suplantado y la infraestructura de envío a la organización en los últimos siete días.

- Última vez que se ha visto: la última fecha en que se recibió un mensaje de la infraestructura de envío que contiene el dominio suplantado.

- Tipo de suplantación de identidad: uno de los siguientes valores:

- Interno: el remitente suplantado está en un dominio que pertenece a su organización (un dominio aceptado).

- Externo: el remitente suplantado está en un dominio externo.

- Acción: este valor es Permitido o Bloqueado:

- Permitido: el dominio no pudo realizar comprobaciones de autenticación explícita de correo electrónico SPF, DKIM y DMARC. Sin embargo, el dominio pasó nuestras comprobaciones implícitas de autenticación de correo electrónico (autenticación compuesta). Como resultado, no se realizó ninguna acción contra la suplantación de identidad en el mensaje.

- Bloqueado: los mensajes de la combinación del dominio suplantado y la infraestructura de envío están marcados como incorrectos por la inteligencia suplantada. La acción que se realiza en los mensajes suplantados con intención malintencionada se controla mediante las directivas de seguridad preestablecidas Estándar o Estricta, la directiva de anti phishing predeterminada o las directivas anti phishing personalizadas. Para obtener más información, vea Configurar directivas contra suplantación de identidad (antiphishing) en Microsoft Defender para Office 365.

Para cambiar la lista de remitentes suplantados de espaciado normal a compacto, seleccione ![]() Cambiar espaciado de lista a compacto o normal y, a continuación, seleccione

Cambiar espaciado de lista a compacto o normal y, a continuación, seleccione ![]() Lista compacta.

Lista compacta.

Para filtrar las entradas, seleccione ![]() Filtrar. Los filtros siguientes están disponibles en el control flotante Filtro que se abre:

Filtrar. Los filtros siguientes están disponibles en el control flotante Filtro que se abre:

- Tipo de suplantación: los valores disponibles son Interno y Externo.

- Acción: los valores disponibles son Permitir y Bloquear

Cuando haya terminado en el control flotante Filtro , seleccione Aplicar. Para borrar los filtros, seleccione ![]() Borrar filtros.

Borrar filtros.

Use el ![]() cuadro Búsqueda y un valor correspondiente para buscar entradas específicas.

cuadro Búsqueda y un valor correspondiente para buscar entradas específicas.

Use ![]() Exportar para exportar la lista de detecciones de suplantación de identidad a un archivo CSV.

Exportar para exportar la lista de detecciones de suplantación de identidad a un archivo CSV.

Ver detalles sobre las detecciones de suplantación de identidad

Al seleccionar una detección de suplantación de identidad de la lista haciendo clic en cualquier parte de la fila que no sea la casilla situada junto a la primera columna, se abre un control flotante de detalles que contiene la siguiente información:

¿Por qué hemos captado esto? sección: por qué hemos detectado este remitente como suplantación de identidad y qué puede hacer para obtener más información.

Sección de resumen de dominio : incluye la misma información de la página principal de información de inteligencia sobre suplantación de identidad.

Sección de datos whois : información técnica sobre el dominio del remitente.

Sección de investigación del Explorador: en Defender para Office 365 organización, esta sección contiene un vínculo para abrir el Explorador de amenazas para ver detalles adicionales sobre el remitente en la pestaña Phish.

Sección Correos electrónicos similares : contiene la siguiente información sobre la detección de suplantación de identidad:

- Date

- Asunto

- Destinatario

- Sender

- IP del remitente

Seleccione Personalizar columnas para quitar las columnas que se muestran. Cuando haya terminado, seleccione Aplicar.

Sugerencia

Para ver detalles sobre otras entradas sin salir del control flotante de detalles, use  Elemento anterior y Siguiente en la parte superior del control flotante.

Elemento anterior y Siguiente en la parte superior del control flotante.

Para cambiar la detección de suplantación de identidad de Permitir a Bloquear o viceversa, consulte la sección siguiente.

Invalidar el veredicto de inteligencia de suplantación

En la página Spoof intelligence insight (Información de inteligencia de suplantación de identidad) de https://security.microsoft.com/spoofintelligence, use cualquiera de los métodos siguientes para invalidar el veredicto de inteligencia sobre suplantación de identidad:

Seleccione una o varias entradas de la lista seleccionando la casilla situada junto a la primera columna.

- Seleccione la

acción Acciones masivas que aparece.

acción Acciones masivas que aparece. - En el control flotante Acciones masivas que se abre, seleccione Permitir la suplantación o Bloquear la suplantación y, a continuación, seleccione Aplicar.

- Seleccione la

Seleccione la entrada de la lista haciendo clic en cualquier lugar de la fila que no sea la casilla.

En el control flotante de detalles que se abre, seleccione Permitir la suplantación o Bloquear la suplantación en la parte superior del control flotante y, a continuación, seleccione Aplicar.

De nuevo en la página Información de inteligencia de suplantación, la entrada se quita de la lista y se agrega a la pestaña Remitentes suplantados de la página Permitir o bloquear inquilinos Listas en https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem.

Acerca de los remitentes falsificados permitidos

Los mensajes de un remitente suplantado permitido (detectados automáticamente o configurados manualmente) solo se permiten mediante la combinación del dominio suplantado y la infraestructura de envío. Por ejemplo, el siguiente remitente falsificado tiene permiso para suplantar la identidad:

- Dominio: gmail.com

- Infraestructura: tms.mx.com

Solo se permite suplantar el correo electrónico de ese par de infraestructura de dominio o envío. No se permiten automáticamente otros remitentes que intenten suplantar gmail.com. Los mensajes de remitentes de otros dominios que se originan en tms.mx.com siguen siendo comprobados por la inteligencia de suplantación de identidad y podrían bloquearse.

Uso de la información de inteligencia de suplantación de identidad en Exchange Online PowerShell o PowerShell de EOP independiente

En PowerShell, se usa el cmdlet Get-SpoofIntelligenceInsight para ver los remitentes suplantados permitidos y bloqueados detectados por la inteligencia de suplantación de identidad. Para permitir o bloquear manualmente los remitentes suplantados, debe usar el cmdlet New-TenantAllowBlockListSpoofItems . Para obtener más información, consulte Uso de PowerShell para crear entradas permitidas para remitentes suplantados en la lista de permitidos o bloqueados de inquilinos y Uso de PowerShell para crear entradas de bloque para remitentes suplantados en la lista de permitidos o bloqueados de inquilinos.

Para ver la información en la información de inteligencia de suplantación, ejecute el siguiente comando:

Get-SpoofIntelligenceInsight

Para obtener información detallada sobre la sintaxis y los parámetros, consulte Get-SpoofIntelligenceInsight.

Otras formas de administrar la suplantación de identidad y la suplantación de identidad (phishing)

Sea diligente sobre la suplantación de identidad y la protección contra suplantación de identidad (phishing). Estas son formas relacionadas de comprobar los remitentes que están suplantando el dominio y ayudar a evitar que dañen su organización:

Compruebe el informe de correo de suplantación de identidad. Use este informe a menudo para ver y ayudar a administrar remitentes suplantados. Para obtener información, vea Informe de detecciones de suplantación de identidad.

Revise la configuración de SPF, DKIM y DMARC. Para más información, consulte los siguientes artículos:

- Autenticación de correo electrónico en Microsoft 365

- Configurar SPF para ayudar a evitar la suplantación de identidad

- Usar DKIM para validar el correo electrónico saliente enviado desde su dominio personalizado

- Usar DMARC para validar el correo electrónico

- Configuración de selladores arc de confianza

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de