Uso de los indicadores de amenazas de Microsoft Sentinel

La inteligencia sobre amenazas (TI) se integra en Microsoft Sentinel mediante las actividades siguientes:

Importe inteligencia sobre amenazas a Microsoft Sentinel habilitando conectores de datos en varias plataformas y fuentes de inteligencia sobre amenazas.

Vea y administre la inteligencia sobre amenazas importada en Registros y en la página Inteligencia sobre amenazas de Microsoft Sentinel.

Detecte las amenazas y genere alertas e incidentes de seguridad utilizando las plantillas de reglas incorporadas de Análisis basadas en la inteligencia de amenazas importada.

Visualice información clave sobre la inteligencia de amenazas importada en Microsoft Sentinel con el libro de inteligencia sobre amenazas.

Importante

Microsoft Sentinel está disponible como parte de la versión preliminar pública de la plataforma unificada de operaciones de seguridad en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Visualización de los indicadores de amenazas de Microsoft Sentinel

Búsqueda y visualización de indicadores en la página Inteligencia sobre amenazas

En este procedimiento se describe cómo ver y administrar los indicadores en la nueva página Inteligencia sobre amenazas, accesible desde el menú principal de Microsoft Sentinel. Use la página Inteligencia sobre amenazas para ordenar, filtrar y buscar los indicadores de amenazas importados sin escribir una consulta de Log Analytics.

Para ver los indicadores de inteligencia sobre amenazas en la página Inteligencia sobre amenazas:

Para Microsoft Sentinel en el Azure portal, en Administración de amenazas, seleccione Inteligencia de amenazas.

Para Microsoft Sentinel en el Portal de Defender, seleccione Microsoft Sentinel>Administración de amenazas>Inteligencia de amenazas.En la cuadrícula, seleccione el indicador para el que quiere ver más detalles. Los detalles del indicador aparecen a la derecha, con información como niveles de confianza, etiquetas, tipos de amenazas, etc.

Microsoft Sentinel solo muestra la versión más reciente de los indicadores en esta vista. Para obtener más información sobre cómo se actualizan los indicadores, consulte Descripción de la inteligencia sobre amenazas.

Los indicadores de IP y nombres de dominio se enriquecen con datos adicionales de GeoLocation y WhoIs, que proporcionan más contexto para las investigaciones en las que se encuentra el indicador seleccionado.

Por ejemplo:

Importante

El enriquecimiento de GeoLocation y WhoIs está actualmente en versión preliminar. En la página Términos de uso complementarios para las Versiones preliminares de Microsoft Azure se incluyen términos legales adicionales que se aplican a las características de Azure que se encuentran en versión beta, versión preliminar o que todavía no se han publicado para su disponibilidad general.

Búsqueda y visualización de indicadores en Registros

En este procedimiento se describe cómo ver los indicadores de amenazas importados en el área Registros de Microsoft Sentinel, junto con otros datos de eventos de Microsoft Sentinel, independientemente de la fuente de origen o el conector usado.

Los indicadores de amenazas importados se enumeran en la tabla Microsoft Sentinel > ThreatIntelligenceIndicator, que es la base para que las consultas de inteligencia sobre amenazas se ejecuten en otra parte de Microsoft Sentinel, como en análisis o libros.

Para ver los indicadores de inteligencia sobre amenazas en registros:

Para Microsoft Sentinel en Azure portal, en General, seleccione Registros.

Para Microsoft Sentinel en el Portal de Defender, seleccione Investigación y respuesta>Búsqueda>Búsqueda avanzada.La tabla ThreatIntelligenceIndicator se encuentra en el grupo Microsoft Sentinel.

Seleccione el icono Vista previa de los datos (el ojo) junto al nombre de la tabla y seleccione el botón Ver en el editor de consultas para ejecutar una consulta que mostrará los registros de esta tabla.

Los resultados deberían parecerse al indicador de amenazas de ejemplo que se muestra en esta captura de pantalla:

Crear e etiquetar indicadores

La página Inteligencia sobre amenazas también permite crear indicadores de amenazas directamente dentro de la interfaz de Microsoft Sentinel, y realizar dos de las tareas administrativas de inteligencia sobre amenazas más comunes: el etiquetado de indicadores y la creación de nuevos indicadores relacionados con investigaciones de seguridad.

Creación de un nuevo indicador

Para Microsoft Sentinel en el Azure portal, en Administración de amenazas, seleccione Inteligencia de amenazas.

Para Microsoft Sentinel en el Portal de Defender, seleccione Microsoft Sentinel>Administración de amenazas>Inteligencia de amenazas.Seleccione el botón Agregar nuevo en la barra de menús de la parte superior de la página.

Elija el tipo de indicador y rellene el formulario en el panel Nuevo indicador. Los campos obligatorios están marcados con un asterisco rojo (*).

Seleccione Aplicar. El indicador se agrega a la lista Indicadores y se envía también a la tabla ThreatIntelligenceIndicator en Registros.

Etiquetado y edición de indicadores de amenazas

El etiquetado de indicadores de amenazas es una forma sencilla de agruparlos para que sean más fáciles de encontrar. Normalmente, podría aplicar una etiqueta a los indicadores relacionados con un incidente concreto, o bien a aquellos que representan amenazas de un actor conocido determinado o una campaña de ataques conocida. Etiquetar indicadores de amenazas de forma individual o realizar una selección múltiple de los indicadores y etiquetarlos todos a la vez. A continuación se muestra un ejemplo de etiquetado de varios indicadores con un identificador de incidente. Dado que el etiquetado es de forma libre, una práctica recomendada es crear convenciones de nomenclatura estándar para las etiquetas del indicador de amenazas. Los indicadores permiten aplicar varias etiquetas.

Microsoft Sentinel también permite editar indicadores, tanto si se han creado directamente en Microsoft Sentinel como si proceden de orígenes de asociados, como los servidores TIP y TAXII. En el caso de los indicadores creados en Microsoft Sentinel, todos los campos son editables. Para los indicadores que provienen de orígenes de asociados, solo se pueden editar campos específicos, incluidas etiquetas y los campos Fecha de expiración, Confianza y Revocado. En cualquier caso, tenga en cuenta que solo se muestra la versión más reciente del indicador en la vista de página Inteligencia sobre amenazas. Para obtener más información sobre cómo se actualizan los indicadores, consulte Descripción de la inteligencia sobre amenazas.

Los libros proporcionan información sobre la inteligencia sobre amenazas

Use un libro de Microsoft Sentinel especialmente diseñado para visualizar información clave sobre la inteligencia sobre amenazas en Microsoft Sentinel y personalice los libros según sus necesidades empresariales.

Aquí puede saber cómo buscar el libro de inteligencia sobre amenazas proporcionado en Microsoft Sentinel y un ejemplo de cómo realizar ediciones en el libro para personalizarlo.

En Azure Portal, vaya al servicio Microsoft Sentinel.

Elija el área de trabajo al que ha importado indicadores de amenazas mediante el conector de datos de inteligencia sobre amenazas.

Seleccione Workbooks en la sección Administración de amenazas del menú de Microsoft Sentinel.

Localice el libro titulado Inteligencia sobre amenazas y compruebe que tiene datos en la tabla ThreatIntelligenceIndicator como se muestra a continuación.

Seleccione el botón Guardar y elija una ubicación de Azure para almacenar el libro. Este paso es necesario si va a modificar el libro de cualquier manera y guardar los cambios.

Ahora, seleccione el botón Ver libro guardado para abrir el libro a fin de verlo y editarlo.

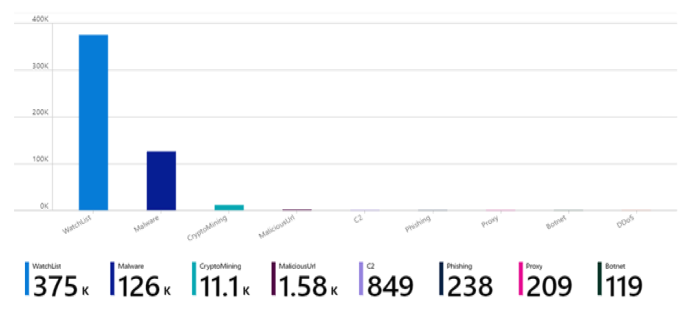

Ahora debería ver los gráficos predeterminados proporcionados por la plantilla. Para modificar el gráfico, seleccione el botón Editar en la parte superior de la página para especificar el modo de edición del libro.

Agregue un nuevo gráfico de indicadores de amenazas por tipo de amenaza. Desplácese a la parte inferior de la página y seleccione Agregar consulta.

Agregue el siguiente texto al cuadro de texto Consulta de registro del área de trabajo de Log Analytics:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeEn la lista desplegable Visualización, seleccione Gráfico de barras.

Seleccione el botón Edición finalizada. Ha creado un nuevo gráfico para el libro.

Los libros proporcionan paneles interactivos eficaces que proporcionan información sobre todos los aspectos de Microsoft Sentinel. Hay muchas cosas que puede hacer con los libros y, aunque las plantillas proporcionadas son un buen punto de partida, es probable que quiera profundizar en estas plantillas y personalizarlas, o bien crear nuevos paneles que combinen muchos orígenes de datos diferentes para visualizar los datos de maneras únicas. Dado que los libros de Microsoft Sentinel se basan en los libros de Azure Monitor, ya hay una amplia documentación disponible y muchas más plantillas. Un buen punto de partida es este artículo sobre cómo crear informes interactivos con los libros de Azure Monitor.

También hay una completa comunidad de libros de Azure Monitor en GitHub para descargar más plantillas y aportar las suyas.

Contenido relacionado

En este artículo ha aprendido todas las formas de trabajar con indicadores de inteligencia sobre amenazas en Microsoft Sentinel. Para más información sobre la inteligencia sobre amenazas en Microsoft Sentinel, consulte los siguientes artículos:

- Descripción de la inteligencia sobre amenazas en Microsoft Azure Sentinel.

- Conexión de Microsoft Sentinel a las fuentes de inteligencia sobre amenazas STIX/TAXII.

- Consulte qué TIP, fuentes TAXII y enriquecimientos se pueden integrar fácilmente con Microsoft Sentinel.