Mikä on Microsoft Defenderin haavoittuvuuksien hallinta

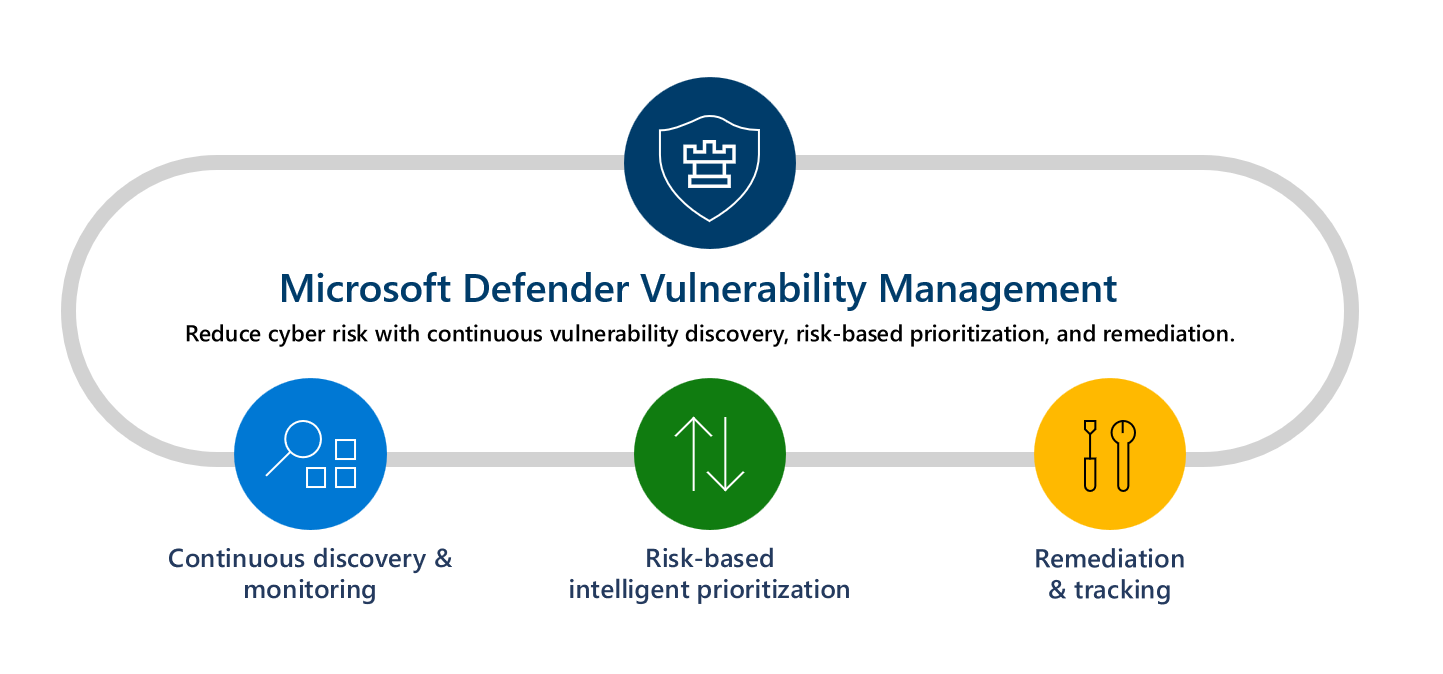

Kyberriskin vähentäminen edellyttää kattavaa riskipohjaisten haavoittuvuuksien hallintaa, jotta voit tunnistaa, arvioida, korjata ja seurata kaikkia tärkeimpiä haavoittuvuuksiasi kriittisimpien resurssiesi välillä, kaikki yhdessä ratkaisussa.

Defenderin haavoittuvuuden hallinta tarjoaa resurssien näkyvyyden, älykkäät arvioinnit ja sisäiset korjaustyökalut Windows-, macOS-, Linux-, Android-, iOS- ja verkkolaitteille. Microsoftin uhkatietojen, murtojen todennäköisyysennusteiden, liiketoimintakontekstien ja laitteiden arviointien avulla Defenderin haavoittuvuuden hallinta priorisoi nopeasti ja jatkuvasti kriittisimpien resurssiesi suurimmat haavoittuvuudet ja antaa suojaussuosituksia riskien vähentämiseksi.

Seuraavasta videosta saat lisätietoja Defenderin haavoittuvuuden hallinnasta.

Vihje

Tiesitkö, että voit kokeilla kaikkia Microsoft Defenderin haavoittuvuuksien hallinta ominaisuuksia ilmaiseksi? Katso, miten voit rekisteröityä ilmaiseen kokeiluversioon.

Lisätietoja kuhunkin tarjoomaan sisältyvistä ominaisuuksista ja ominaisuuksista on kohdassa Vertaile Microsoft Defenderin haavoittuvuuksien hallinta tarjouksia.

Defenderin haavoittuvuuden hallinnan avulla voit antaa tietoturva- ja IT-tiimeillesi mahdollisuuden kuroa umpeen työnkulun aukkoja ja priorisoida ja korjata kriittisiä haavoittuvuuksia ja vääriä määrityksiä koko organisaatiossasi. Vähennä kyberturvallisuusriskiä:

Resurssien jatkuva etsintä ja valvonta

Defender Vulnerability Managementin sisäiset ja agenttittomat skannerit seuraavat ja havaitsevat jatkuvasti riskejä organisaatiossasi, vaikka laitteita ei olisi yhdistetty yrityksen verkkoon.

Yhdistetyt varastot tarjoavat reaaliaikaisen näkymän organisaatiosi ohjelmistosovelluksista, digitaalisista varmenteista, laitteistoista ja laiteohjelmistoista sekä selainlaajennuksista, joiden avulla voit valvoa ja arvioida kaikkia organisaatiosi resursseja.

Kehittyneet haavoittuvuuden ja kokoonpanon arviointityökalut auttavat sinua ymmärtämään ja arvioimaan kyberalttiuttasi, mukaan lukien:

- Suojauksen perustason arviointi : luo mukautettavia perusprofiileja, joilla mitataan riskien yhteensopivuutta vakiintuneiden vertailuarvojen, kuten Center for Internet Securityn (CIS) ja suojauksen TEKNISTEN toteutusoppaiden (STIG) kanssa.

- Näkyvyys ohjelmistoihin ja haavoittuvuuksiin : näet organisaation ohjelmistovaraston ja ohjelmistomuutokset, kuten asennukset, asennuksen poistot ja ohjelmistokorjaukset.

- Verkkoresurssien arviointi – Arvioi haavoittuvassa asemassa olevien sisäisten verkkoresurssien määritystä toiminnallisten suojaussuositusten avulla.

- Windowsin todennettu tarkistus – Tarkista hallitsemattomat Windows-laitteet säännöllisesti ohjelmiston heikkouksien varalta antamalla Microsoft Defenderin haavoittuvuuksien hallinta tunnistetiedot laitteiden etäkäyttöä varten.

- Uhka-analytiikka & tapahtumien aikajanoja – Käytä tapahtuman aikajanoja ja entiteettitason haavoittuvuusarviointeja haavoittuvuuksien ymmärtämiseen ja priorisointiin.

- Selainlaajennusten arviointi – Tarkastele luetteloa organisaatiosi eri selaimista asennetuista selainlaajennuksista. Tarkastele tietoja laajennuksen käyttöoikeuksista ja niihin liittyvistä riskitasoista.

- Digitaalisten varmenteiden arviointi – Tarkastele luetteloa varmenteista, jotka on asennettu koko organisaatioon yhdellä keskitetyn varmenteen inventaariosivulla. Tunnista varmenteet ennen niiden vanhenemista ja havaitse heikoista allekirjoitusalgoritmeista johtuvat mahdolliset haavoittuvuudet.

- Laitteisto- ja laiteohjelmiston arviointi – Tarkastele organisaatiosi tunnettujen laitteistojen ja laiteohjelmistojen luetteloa järjestelmämallien, suorittimien ja BIOSin mukaan järjestettynä. Jokainen näkymä sisältää tietoja, kuten toimittajan nimen, heikkouksien määrän, uhkien merkitykselliset tiedot ja paljastettujen laitteiden määrän.

Riskipohjainen älykäs priorisointi

Defenderin haavoittuvuuden hallinta käyttää Microsoftin uhkatietoja, murtotodennäköisyyden ennusteita, liiketoimintakonteksteja ja laitearviointeja priorisoidakseen nopeasti organisaatiosi suurimmat haavoittuvuudet. Yksi näkymä useiden suojaussyötteiden priorisoiduista suosituksista sekä tärkeistä tiedoista, kuten niihin liittyvistä CVE:stä ja näytetyistä laitteista, auttaa korjaamaan nopeasti kriittisimpien resurssiesi suurimmat haavoittuvuudet. Riskipohjainen älykäs priorisointi:

- Keskittyy uusiin uhkiin – kohdistaa dynaamisesti suojaussuositusten priorisoinnin haavoittuvuuksiin, joita hyödynnetään tällä hetkellä luonnossa ja uusiin uhkiin, jotka aiheuttavat suurimman riskin.

- Aktiivisten tietomurtojen kiinnittäminen – korreloi haavoittuvuuden hallinnan ja EDR-merkitykselliset tiedot priorisoidakseen haavoittuvuuksia, joita hyödynnetään organisaation aktiivisessa tietomurrossa.

- Suojaa arvokkaita resursseja – tunnistaa altistuneet laitteet liiketoiminnan kannalta tärkeillä sovelluksilla, luottamuksellisilla tiedoilla tai arvokkailla käyttäjillä.

Korjaus ja seuranta

Salli suojauksen järjestelmänvalvojien ja IT-järjestelmänvalvojien tehdä yhteistyötä ja korjata saumattomasti ongelmia sisäisissä työnkuluissa.

- IT-tunnille lähetetyt korjauspyynnöt – Luo korjaustehtävä Microsoft Intune tietystä suojaussuosituksesta.

- Estä haavoittuvassa asemassa olevat sovellukset – Pienennä riskiä, jos haluat estää haavoittuvassa asemassa olevat sovellukset tietyille laiteryhmille.

- Vaihtoehtoiset lievennykset – Hanki merkityksellisiä tietoja muista lievennyksistä, kuten määritysmuutoksista, jotka voivat vähentää ohjelmistohaavoittuvuuksiin liittyviä riskejä.

- Reaaliaikainen korjaustila – Korjaustoimintojen tilan ja edistymisen reaaliaikainen seuranta koko organisaatiossa.

Siirtymisruudussa

| Alue | Kuvaus |

|---|---|

| Koontinäyttö | Hanki korkean tason näkymä organisaation altistumispisteistä, uhkatietoisuudesta, Microsoftin laitteiden suojauspisteistä, vanhentuvista varmenteista, laitteen altistumisen jakelusta, tärkeimmistä suojaussuosituksista, heikoimmassa asemassa olevista ohjelmistoista, tärkeimmistä korjaustoiminnoista ja käytetyimmistä näytetyistä laitetiedoista. |

| Suositukset | Katso luettelo suojaussuosituksista ja niihin liittyvistä uhkia koskevista tiedoista. Kun valitset kohteen luettelosta, näyttöön avautuu pikaikkuna, jossa on haavoittuvuustiedot, linkki ohjelmistosivun avaamiseen sekä korjaus- ja poikkeusasetukset. Voit myös avata lipun Intune, jos laitteesi on liitetty Microsoft Entra ID kautta ja olet ottanut Intune-yhteytesi käyttöön Defender for Endpointissa. |

| Korjaaminen | Näytä luomasi korjaustoiminnot ja suosituspoikkeukset. |

| Varastot | Etsi ja arvioi kaikki organisaatiosi resurssit yhdessä näkymässä. |

| Heikkouksia | Katso luettelo organisaatiosi yleisistä heikkouksista ja altistumisista. |

| Tapahtuman aikajana | Tarkastele tapahtumia, jotka voivat vaikuttaa organisaatiosi riskiin. |

| Perusaikataulujen arviointi | Valvo suojauksen perustason vaatimustenmukaisuutta ja tunnista reaaliaikaiset muutokset. |

Api

Voit automatisoida haavoittuvuuden hallintatyönkulkuja suorittamalla haavoittuvuuden hallintaan liittyviä API-kutsuja. Aloita artikkelista Tuetut Microsoft Defender for Endpoint-ohjelmointirajapinnat.

Seuraavista artikkeleista saat lisätietoja aiheeseen liittyvistä Defender for Endpoint -ohjelmointirajapinnoista:

- Koneen ohjelmointirajapinnat

- Suositus-ohjelmointirajapinnat

- Pistemäärän ohjelmointirajapinnat

- Ohjelmistojen ohjelmointirajapinnat

- Haavoittuvuuden ohjelmointirajapinnat

- Luettelo haavoittuvuuksista koneiden ja ohjelmistojen mukaan

Seuraavat vaiheet

- Vertaa Microsoft Defenderin haavoittuvuuksien hallinta suojausominaisuuksia

- Katso, miten saat Microsoft Defenderin haavoittuvuuksien hallinta

Tutustu myös seuraaviin ohjeartikkeleihin:

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle