Créer une révision d'accès aux ressources Azure et aux rôles Microsoft Entra dans PIM

La nécessité pour vos utilisateurs d’accéder aux ressources Azure privilégiées et aux rôles Microsoft Entra évolue au fil du temps. Pour réduire les risques associés aux attributions de rôles obsolètes, vous devez vérifier les accès régulièrement. Vous pouvez utiliser Microsoft Entra Privileged Identity Management (PIM) pour créer des révisions d’accès pour un accès privilégié aux ressources Azure et aux rôles Microsoft Entra. Vous pouvez également configurer des révisions d’accès périodiques qui interviennent automatiquement. Cet article explique comment créer une ou plusieurs révisions d’accès.

Prérequis

L’utilisation de Privileged Identity Management nécessite des licences. Pour plus d’informations sur les licences, consultez Principes fondamentaux des licences de gouvernance des ID Microsoft Entra.

Pour plus d’informations sur les licences pour PIM, consultez Exigences relatives aux licences pour l’utilisation de Privileged Identity Management.

Pour créer des révisions d’accès pour les ressources Azure, vous devez être affecté au rôle Propriétaire ou Administrateur de l’accès utilisateur pour les ressources Azure. Pour créer des révisions d'accès pour les rôles Microsoft Entra, vous devez être affecté au rôle d'administrateur global ou d'administrateur de rôles privilégiés.

Les révisions d’accès pour des Principaux de service nécessite un plan Microsoft Entra Workload ID Premium en plus des licences Microsoft Entra ID P2 ou Gouvernance Microsoft Entra ID.

- Licences d’identités de charge de travail Premium : vous pouvez voir et acquérir les licences dans le panneau Identités de charge de travail du Centre d’administration Microsoft Entra.

Remarque

Les révisions d’accès capturent un instantané des accès au début de chaque instance de révision. Toute modification effectuée lors du processus de révision est reflété dans le cycle de révision suivant. En substance, avec le début de chaque nouvelle occurrence, les données pertinentes liées aux utilisateurs, les ressources évaluées et leurs réviseurs respectifs sont récupérées.

Créer des révisions d’accès

Conseil

Les étapes décrites dans cet article pourraient varier légèrement en fonction du portail de départ.

Connectez-vous au Centre d’administration Microsoft Entra en tant qu’utilisateur affecté à l’un des rôles prérequis.

Accédez à Gouvernance des identités>Privileged Identity Management.

Pour les rôles Microsoft Entra, sélectionnez Rôles Microsoft Entra. Pour les ressources Azure, sélectionnez Ressources Azure

Pour les rôles Microsoft Entra, sélectionnez à nouveau les rôles Microsoft Entra sous Gérer. Pour Ressources Azure, sélectionnez l’abonnement que vous souhaitez gérer.

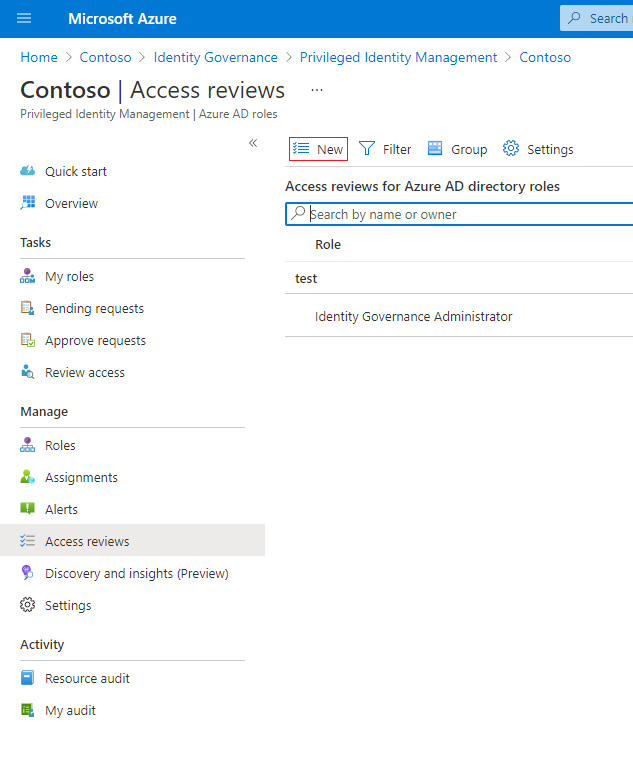

Sous Gérer, sélectionnez Révisions d’accès, puis sélectionnez Nouveau pour créer une révision d’accès.

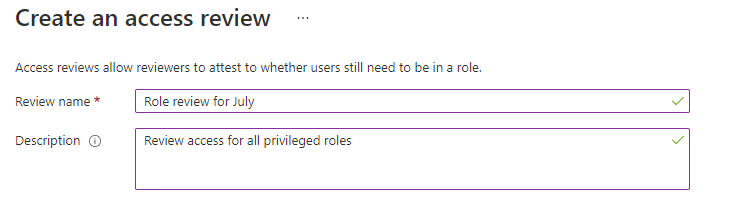

Nommez la révision d’accès. Si vous le souhaitez, vous pouvez fournir une description de cette révision. Les réviseurs ont accès au nom et à la description de la révision.

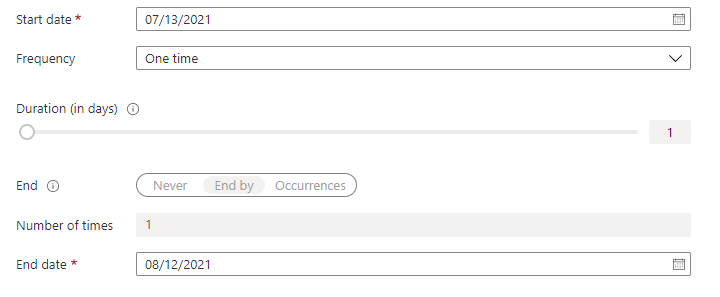

Définissez la Date de début. Par défaut, une révision d’accès se produit une seule fois, démarre le jour même de sa création et s’arrête un mois plus tard. Vous pouvez modifier les dates de début et de fin pour que la révision d’accès démarre ultérieurement et dure le nombre de jours souhaité.

Pour que la révision d’accès soit périodique, modifiez le paramètre Fréquence en remplaçant la valeur Une fois par Hebdomadaire, Mensuel, Trimestriel, Annuel ou Semestriel. Utilisez la zone de texte ou le curseur Durée pour définir le nombre de jours pendant lequel chaque révision de la série périodique pourra être modifiée par les réviseurs. Par exemple, la durée maximale d’une révision mensuelle est de 27 jours, ce qui permet d’éviter le chevauchement des révisions.

Utilisez le paramètre Fin pour spécifier comment mettre fin à la série de révisions d’accès récurrentes. Les séries accès récurrentes peuvent se terminer de trois façons : elles peuvent s’exécuter de façon continue pour démarrer des révisions indéfiniment, s’exécuter jusqu’à une date spécifique ou s’exécuter jusqu’à ce qu’un nombre défini d’occurrences se soient produites. Vous, ou un autre administrateur qui peut gérer les révisions, pouvez arrêter la série après sa création en modifiant la date dans Paramètres, de sorte qu’elle se termine à cette date.

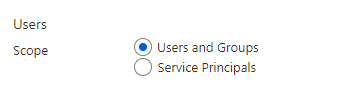

Dans la section Étendue des utilisateurs, sélectionnez l’étendue de la révision. Pour les rôles Microsoft Entra, la première option d’étendue est Utilisateurs et groupes. Les utilisateurs attribués directement et les groupes assignables à un rôle seront inclus dans cette sélection. Pour Rôles de ressources Azure, la première étendue est Utilisateurs. Les groupes affectés aux rôles de ressources Azure sont développés pour afficher les attributions transitives d’utilisateurs dans la révision avec cette sélection. Vous pouvez également sélectionner des principaux de service pour examiner les comptes de machine ayant un accès direct à la ressource Azure ou au rôle Microsoft Entra.

Vous pouvez également créer des révisions d’accès uniquement pour les utilisateurs inactifs. Dans la section Étendue des utilisateurs, définissez Utilisateurs inactifs (au niveau du locataire) uniquement sur true. Si le bouton bascule est défini sur true, l’étendue de la révision se concentre uniquement sur les utilisateurs inactifs. Ensuite, spécifiez Jours inactifs avec un nombre de jours inactif de jusqu’à 730 jours (deux ans). Les utilisateurs inactifs pour le nombre de jours spécifié seront les seuls utilisateurs dans la révision.

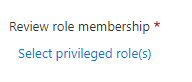

Sous Examiner l’appartenance au rôle, sélectionnez la ressource Azure privilégiée ou les rôles Microsoft Entra à examiner.

Remarque

La sélection de plusieurs rôles crée plusieurs révisions d’accès. Par exemple, en sélectionnant cinq rôles, vous créez cinq révisions d’accès distinctes.

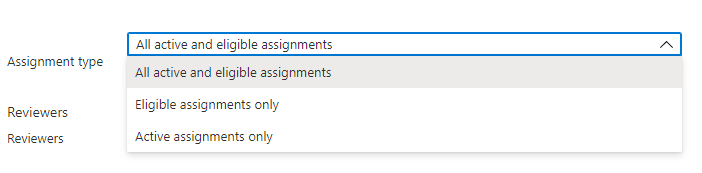

Dans type d’affectation, étendez la révision en fonction de la façon dont le rôle a été affecté au principal. Choisissez Affectations éligibles uniquement pour passer en revue les affectations éligibles (quel que soit l’état d’activation quand l’évaluation est créée) ou Affectations actives uniquement pour passer en revue les affectations actives. Choisissez toutes les affectations actives et éligibles pour passer en revue toutes les attributions, quel que soit le type.

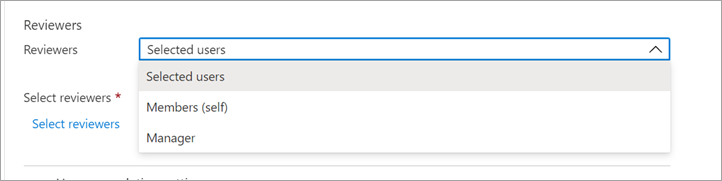

Dans la section Réviseurs, sélectionnez une ou plusieurs personnes pour vérifier tous les utilisateurs. Sinon, vous pouvez choisir de faire en sorte que les membres vérifient leur propre accès.

- Utilisateurs sélectionnés : utilisez cette option pour désigner un utilisateur spécifique pour terminer la révision. Cette option est disponible quelle que soit l’étendue de la révision, et les réviseurs sélectionnés peuvent réviser des utilisateurs, des groupes et des principaux du service.

- Membres (auto) : utilisez cette option pour demander aux utilisateurs de réviser leurs propres attributions de rôles. Cette option n’est disponible que si la révision est définie sur l’étendue Utilisateurs et groupes ou Utilisateurs. Pour les rôles Microsoft Entra, les groupes attribuables à des rôles ne feront pas partie de la révision lorsque cette option est sélectionnée.

- Manager : utilisez cette option pour que le manager de l’utilisateur révise son attribution de rôle. Cette option n’est disponible que si la révision est définie sur l’étendue Utilisateurs et groupes ou Utilisateurs. En sélectionnant Manager, vous aurez également la possibilité d’indiquer un réviseur de secours. Les réviseurs de secours sont invités à réviser un utilisateur lorsque celui-ci n’a aucun manager spécifié dans le répertoire. Pour les rôles Microsoft Entra, les groupes attribuables à des rôles seront examinés par le réviseur de secours s'il est sélectionné.

Paramètres de saisie semi-automatique

Pour spécifier ce qui se passe après la fin d’une révision, développez la section Paramètres de saisie semi-automatique.

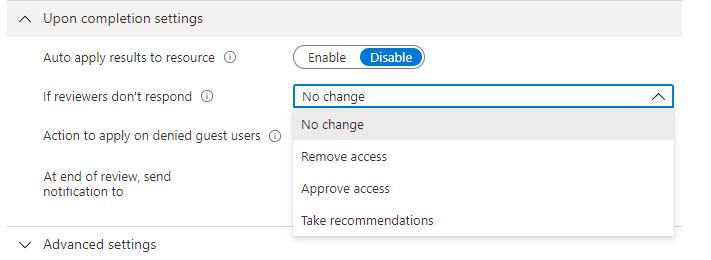

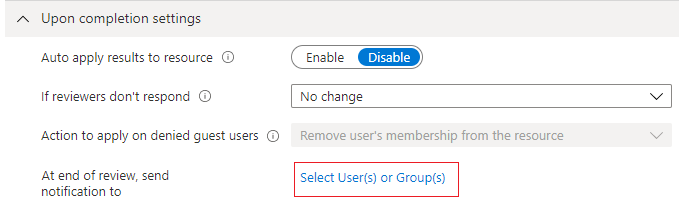

Si vous voulez supprimer automatiquement l’accès pour les utilisateurs qui ont été refusés, définissez Appliquer automatiquement les résultats à ressource sur Activer. Si vous voulez appliquer manuellement les résultats quand la révision est terminée, cliquez sur Désactiver.

Utilisez la liste Si les réviseurs ne répondent pas pour spécifier ce qui se passe pour les utilisateurs qui ne sont pas vérifiés par le réviseur au cours de la révision. Ce paramètre n’a pas d’impact sur les utilisateurs qui ont été vérifiés par les réviseurs.

- Aucune modification : laisser l’accès de l’utilisateur inchangé

- Supprimer l’accès : supprimer l’accès de l’utilisateur

- Approuver l’accès : approuver l’accès de l’utilisateur

- Accepter les recommandations : accepter la recommandation du système sur le refus ou l’approbation de la prolongation de l’accès de l’utilisateur

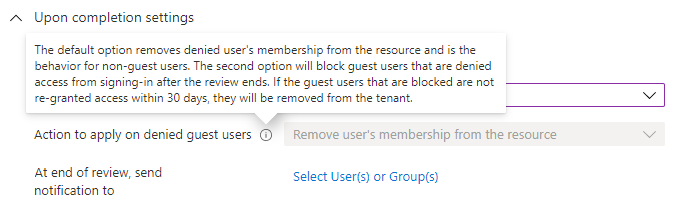

Utilisez la liste Action à appliquer aux utilisateurs invités refusés pour spécifier ce qui arrive aux utilisateurs invités s’ils sont refusés. Ce paramètre n’est pas modifiable pour le moment pour les révisions de rôles de ressources Microsoft Entra ID et Azure ; les utilisateurs invités, comme tous les utilisateurs, perdront toujours l'accès à la ressource s'ils sont refusés.

Vous pouvez envoyer des notifications à des utilisateurs ou groupes supplémentaires pour recevoir des mises à jour d’achèvement de révision. Cette fonctionnalité permet d’informer les parties prenantes autres que le créateur de la révision de la progression de la révision. Pour utiliser cette fonctionnalité, sélectionnez Sélectionner un ou plusieurs utilisateurs ou groupes et ajoutez un utilisateur ou groupe supplémentaire pour lequel vous souhaitez recevoir l’état d’achèvement.

Paramètres avancés

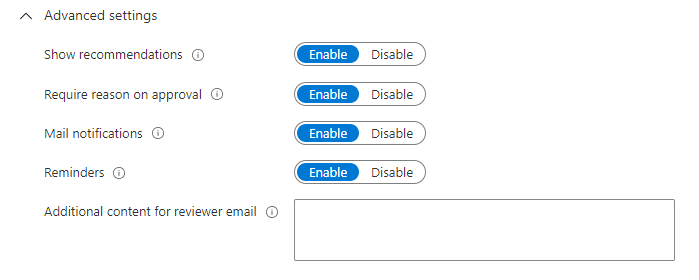

Pour spécifier d’autres paramètres, développez la section Paramètres avancés.

Définissez Afficher les recommandations sur Activer pour montrer aux réviseurs les recommandations du système basées sur les informations des accès de l’utilisateur. Les suggestions sont basées sur une période de 30 jours. Les utilisateurs qui se sont connectés au cours des 30 derniers jours sont affichés avec une approbation d’accès recommandée, tandis que les utilisateurs qui ne se sont pas connectés sont affichés avec un refus d’accès recommandé. Peu importe si ces connexions étaient interactives. La dernière connexion de l’utilisateur s’affiche également avec la recommandation.

Définissez Exiger la raison lors de l’approbation sur Activer afin d’exiger que le réviseur indique un motif pour l’approbation.

Réglez les Notifications par e-mail sur Activer pour que Microsoft Entra ID envoie des notifications par e-mail aux réviseurs quand une révision d’accès commence et aux administrateurs quand une révision se termine.

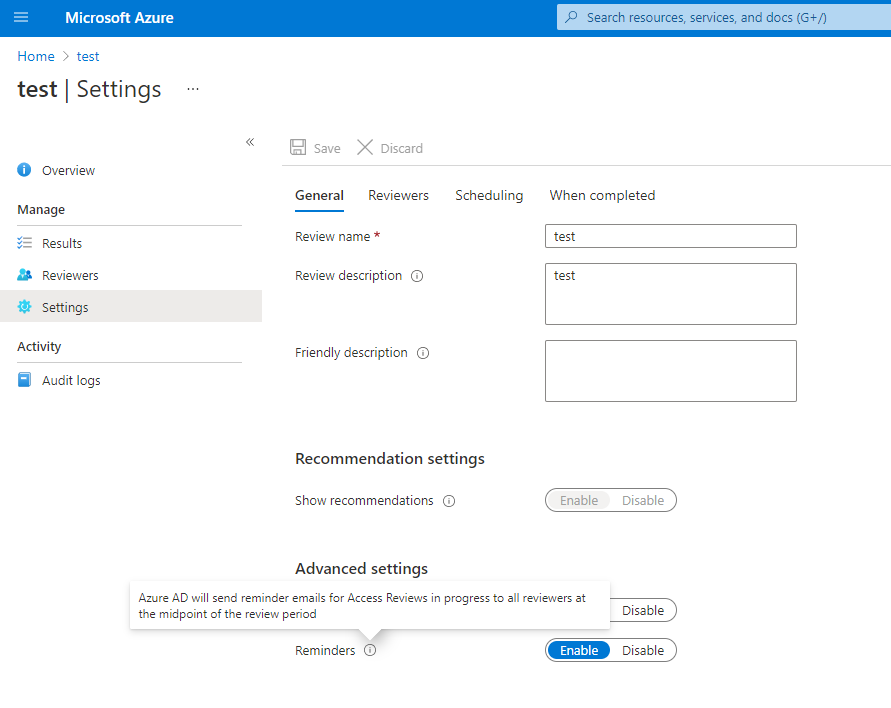

Réglez Rappels sur Activer pour que Microsoft Entra ID envoie des rappels concernant les révisions d’accès en cours aux réviseurs qui n’ont pas terminé leur révision.

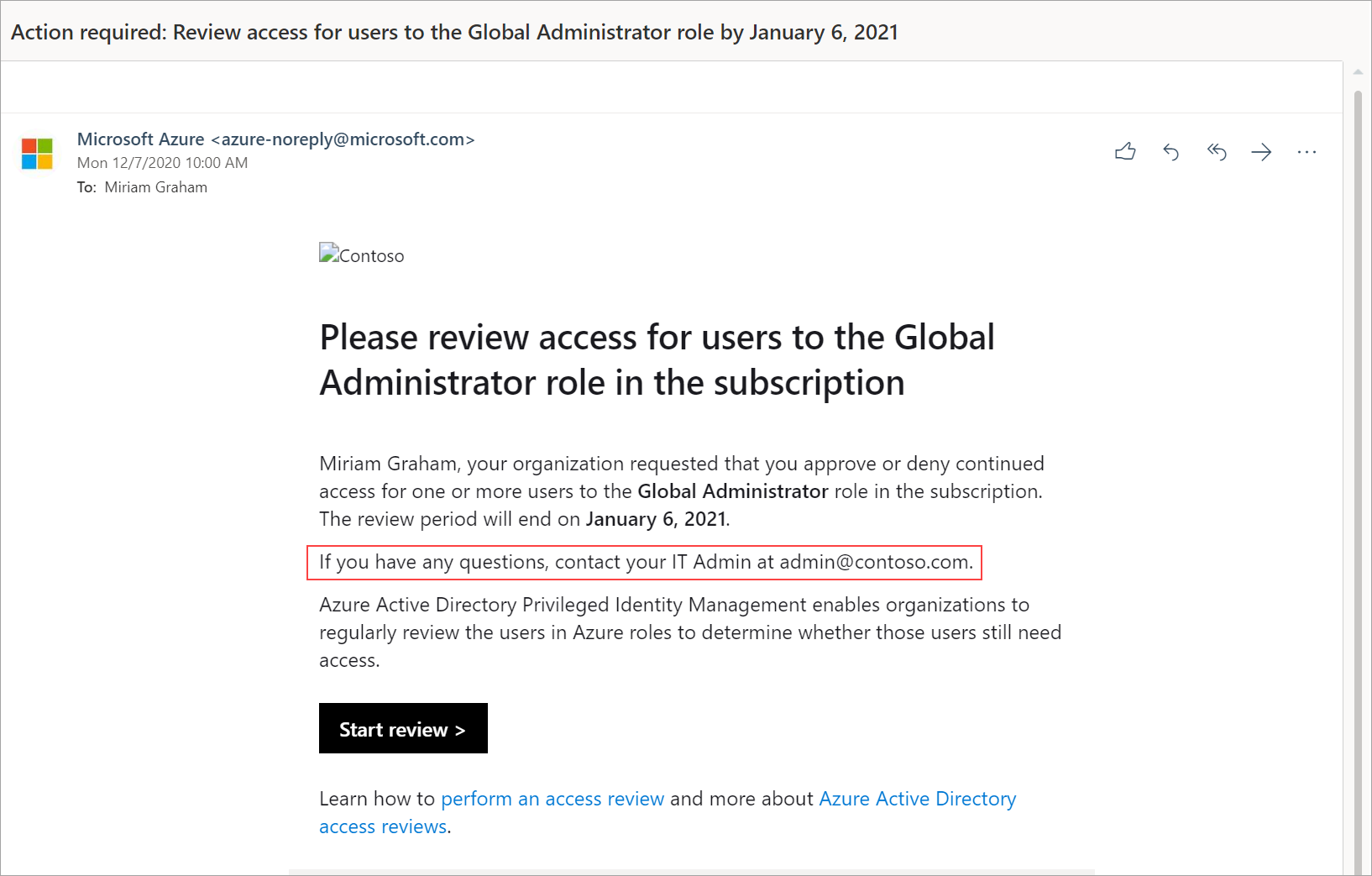

Le contenu de l’e-mail envoyé aux réviseurs est généré automatiquement en fonction des détails de la révision (nom de la révision, nom de la ressource, date d’échéance, etc.). Si vous souhaitez communiquer des informations supplémentaires telles que des instructions ou des coordonnées, vous pouvez les ajouter dans l’e-mail Contenu supplémentaire pour le réviseur qui sera inclus dans les e-mails d’invitation et de rappel envoyés aux réviseurs désignés. Ces informations seront affichées dans la section en surbrillance ci-dessous.

Gestion de la révision d’accès

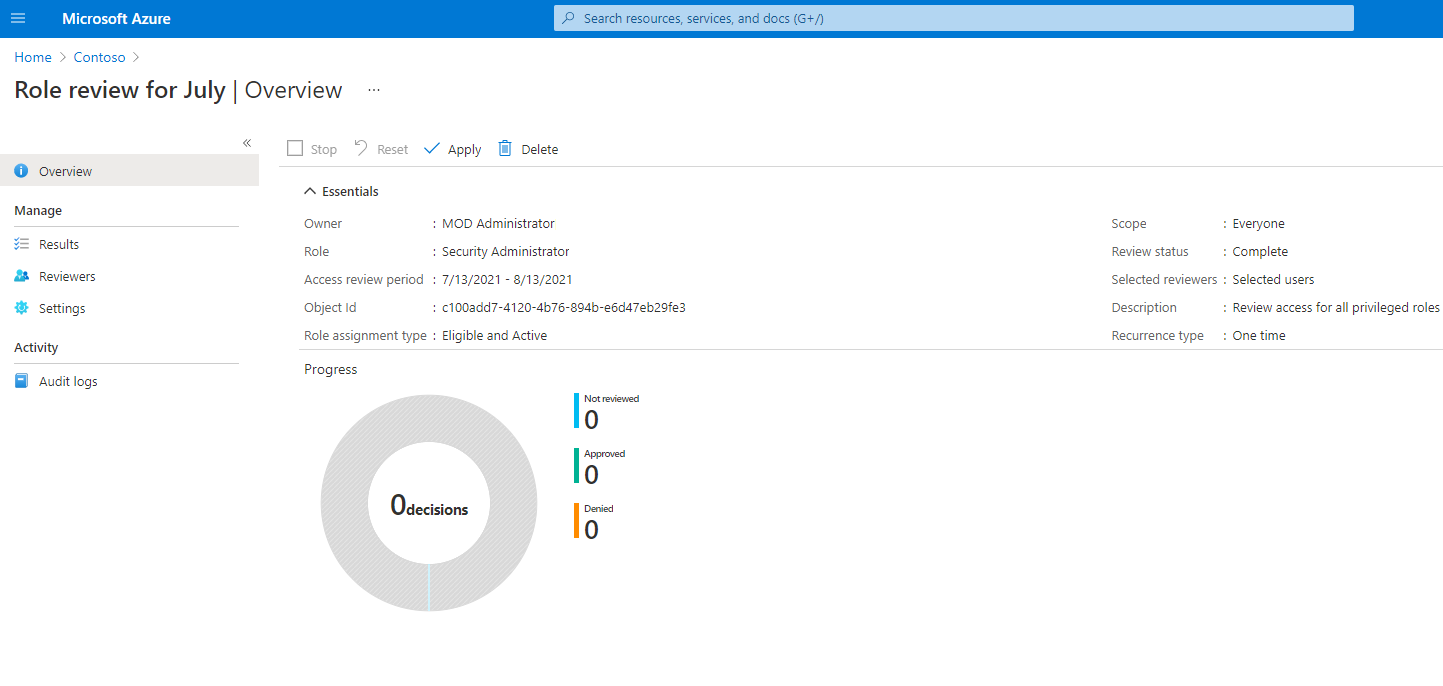

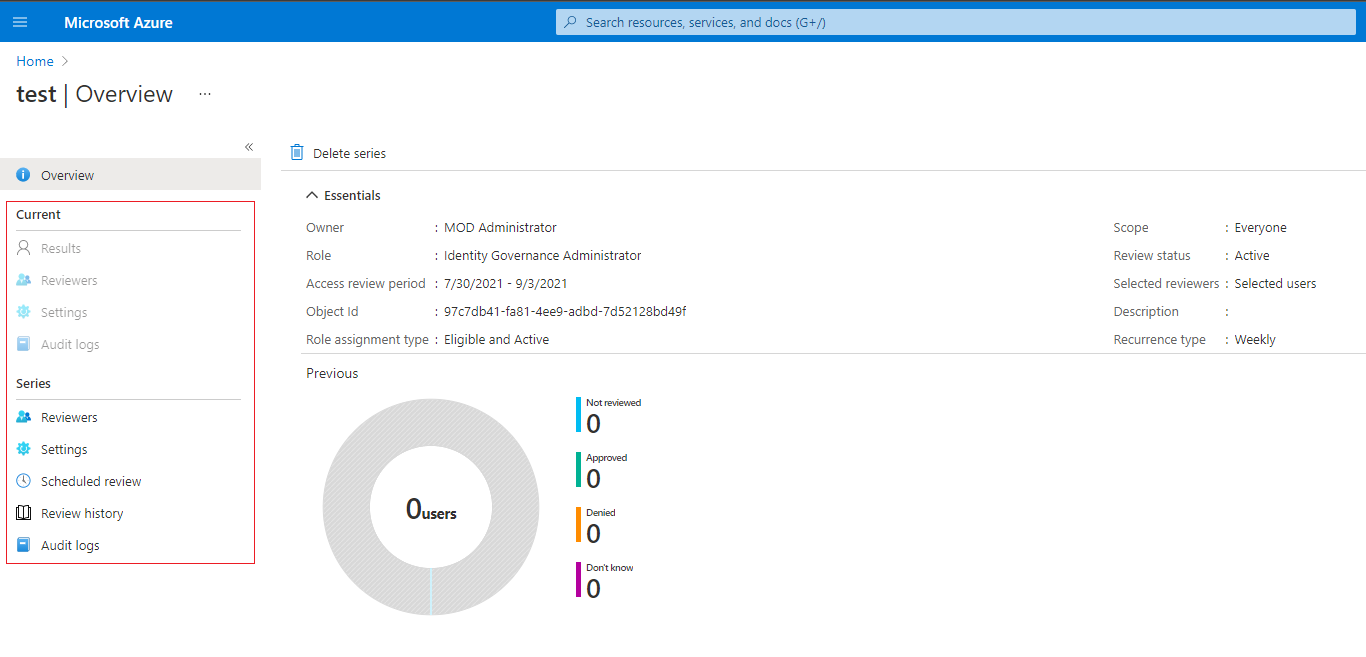

Vous pouvez suivre la progression des révisions des réviseurs sur la page Vue d’ensemble de la révision d’accès. Aucun droit d’accès n’est modifié dans le répertoire avant que la révision ne soit terminée. Vous trouverez ci-dessous une capture d’écran montrant la page de présentation des examens d’accès aux ressources Azure et aux rôles Microsoft Entra.

S'il s'agit d'une révision unique, une fois la période de révision des accès terminée ou si l'administrateur arrête la révision des accès, suivez les étapes décrites dans Effectuer une révision des accès aux ressources Azure et aux rôles Microsoft Entra pour voir et appliquer les résultats.

Pour gérer une série de révisions d’accès, accédez à la révision d’accès et vous y voyez les occurrences à venir dans les révisions planifiées, pour lesquelles vous pouvez modifier la date de fin, ou ajouter/supprimer des réviseurs en conséquence.

En fonction de vos sélections dans Paramètres de saisie semi-automatique, l’application automatique est exécutée après la date de fin de la révision ou lorsque vous arrêtez manuellement la révision. La révision passe alors de l’état Terminé à divers états intermédiaires, comme Application en cours, pour arriver enfin à l’état Appliqué. Les utilisateurs dont l’accès est refusé doivent perdre leurs rôles au bout de quelques minutes.

Impact des groupes attribués aux rôles Microsoft Entra et aux rôles de ressources Azure dans les révisions d'accès

• Pour les rôles Microsoft Entra, des groupes attribuables à des rôles peuvent être attribués au rôle à l'aide de groupes attribuables à des rôles. Lorsqu'une révision est créée sur un rôle Microsoft Entra avec des groupes attribuables à des rôles attribués, le nom du groupe apparaît dans la révision sans développer l'adhésion au groupe. Le réviseur peut approuver ou refuser l’accès de l’ensemble du groupe au rôle. Les groupes refusés perdent leur affectation au rôle lorsque les résultats de révision sont appliqués.

• Pour les rôles de ressources Azure, tout groupe de sécurité peut être affecté au rôle. Lorsqu’une révision est créée sur un rôle de ressource Azure avec un groupe de sécurité affecté, les utilisateurs affectés à ce groupe de sécurité sont entièrement développés et présentés au réviseur du rôle. Lorsqu’un réviseur refuse un utilisateur qui a été affecté au rôle via le groupe de sécurité, l’utilisateur n’est pas supprimé du groupe. La raison est qu’un groupe peut avoir été partagé avec d’autres ressources Azure ou non-Azure. Par conséquent, les modifications résultant de l’accès refusé doivent être apportées par l’administrateur.

Remarque

Il est possible que d’autres groupes soient affectés à un groupe de sécurité. Dans ce cas, seuls les utilisateurs affectés directement au groupe de sécurité affecté au rôle apparaissent dans la révision du rôle.

Mettre à jour la révision d’accès

Après le lancement d’une ou de plusieurs révisions d’accès, vous souhaiterez peut-être modifier ou mettre à jour les paramètres de vos révisions d’accès existantes. Voici quelques scénarios courants que vous pouvez envisager :

Ajout et suppression de réviseurs : Lors de la mise à jour des révisions d’accès, vous pouvez choisir d’ajouter un réviseur de secours en plus du réviseur principal. Les réviseurs principaux peuvent être supprimés lors de la mise à jour d’une révision d’accès. Toutefois, les réviseurs de secours ne peuvent pas être supprimés du fait de la conception.

Notes

Les réviseurs de secours ne peuvent être ajoutés que lorsque le type de réviseur est Manager. Les réviseurs principaux peuvent être ajoutés lorsque le type de réviseur est un utilisateur sélectionné.

Rappel aux réviseurs : Lors de la mise à jour des révisions d’accès, vous pouvez choisir d’activer l’option de rappel sous Paramètres avancés. Une fois cette option activée, les utilisateurs recevront une notification par e-mail à mi-parcours de la période de révision, qu’ils aient terminé ou non la révision.

Mise à jour des paramètres : Si une révision d’accès est récurrente, il existe des paramètres distincts sous « Actuel » et sous « Série ». La mise à jour des paramètres sous « Actuel » appliquera uniquement les modifications apportées à la révision d’accès actuelle, tandis que la mise à jour des paramètres sous « Série » mettra à jour le paramètre pour toutes les futures révisions.