Gérer l’accès à des espaces de travail Log Analytics

Les facteurs qui déterminent les données auxquelles vous pouvez accéder dans un espace de travail Log Analytics sont :

- Les paramètres de l’espace de travail lui-même.

- Vos autorisations d'accès aux ressources qui envoient des données à l'espace de travail.

- La méthode utilisée pour accéder à l’espace de travail.

Cet article explique comment gérer l'accès aux données dans un espace de travail Log Analytics.

Vue d’ensemble

Les facteurs qui définissent les données auxquelles vous pouvez accéder sont décrits dans le tableau suivant. Chaque facteur fait l’objet d’une description approfondie dans les sections qui suivent.

| Factor | Description |

|---|---|

| Mode d’accès | Méthode utilisée pour accéder à l’espace de travail. Définit l’étendue des données disponibles et le mode de contrôle d’accès qui est appliqué. |

| Mode de contrôle d’accès | Paramètre de l’espace de travail qui détermine si des autorisations sont appliquées au niveau de la ressource ou de l’espace de travail. |

| Contrôle d’accès en fonction du rôle Azure (RBAC) | Autorisations appliquées à des utilisateurs spécifiques ou à des groupes d’utilisateurs pour l’espace de travail ou la ressource qui envoie des données à l’espace de travail. Définit les données auxquelles vous avez accès. |

| Azure RBAC au niveau de la table | Autorisations facultatives qui définissent des types de données spécifiques dans l’espace de travail auxquels vous pouvez accéder. Peut s’appliquer à tous les modes d’accès ou modes de contrôle d’accès. |

Mode d’accès

Le mode d’accès fait référence à la façon dont vous accédez à un espace de travail Log Analytics et définit les données auxquelles vous pouvez accéder pendant la session actuelle. Le mode est déterminé en fonction de l’étendue que vous sélectionnez dans Log Analytics.

Il existe deux modes d’accès :

- Contexte d’espace de travail : vous pouvez visualiser tous les journaux dans l’espace de travail pour lequel vous disposez d’autorisations. Dans ce mode, l’étendue des requêtes englobe toutes les données de toutes les tables auxquelles vous avez accès dans l’espace de travail. Ce mode d’accès est utilisé quand vous accédez aux journaux alors que l’étendue définie est l’espace de travail, par exemple quand vous sélectionnez Journaux sur le menu Azure Monitor dans le portail Azure.

- Contexte de ressource : lorsque vous accédez à l’espace de travail pour une ressource, un groupe de ressources ou un abonnement spécifique, par exemple, lorsque vous sélectionnez Journaux à partir d’un menu de ressources dans le portail Azure, vous pouvez voir les journaux pour les ressources dans toutes les tables auxquelles vous avez accès uniquement. Dans ce mode, l’étendue des requêtes englobe uniquement les données associées à cette ressource. Ce mode autorise également le contrôle d’accès en fonction du rôle Azure (Azure RBAC) granulaire. Les espaces de travail utilisent un modèle de journal ressource-contexte où chaque enregistrement de journal émis par une ressource Azure est automatiquement associé à cette ressource.

Les enregistrements sont disponibles dans les requêtes ressource-contexte seulement s’ils sont associés à la ressource appropriée. Pour vérifier cette association, exécutez une requête et en vérifiant que la colonne _ResourceId est remplie.

Il existe des limitations connues avec les ressources suivantes :

- Ordinateurs en dehors d’Azure : Ressource-contexte est pris en charge seulement avec Azure Arc pour serveurs.

- Application Insights : prises en charge de ressource-contexte seulement lors de l’utilisation d’une ressource Application Insights basée sur un espace de travail.

- Azure Service Fabric

Comparer les modes d’accès

Le tableau suivant récapitule les modes d’accès :

| Problème | Contexte d’espace de travail | Contexte d’espace de ressource |

|---|---|---|

| À qui chaque modèle s’adresse-t-il ? | Administration centrale. Les administrateurs qui ont besoin de configurer une collecte de données et les utilisateurs qui ont besoin d’accéder à un large éventail de ressources. Également nécessaire pour les utilisateurs qui doivent accéder aux journaux des ressources situées en dehors d’Azure. |

Équipes d’application. Administrateurs de ressources Azure en cours de supervision. Leur permet de se concentrer sur leur ressource sans effectuer de filtrage. |

| De quoi un utilisateur a-t-il besoin pour voir les journaux ? | Autorisations sur l’espace de travail. Consultez « Autorisations d’espace de travail » dans Gérer l’accès en utilisant des autorisations d’espace de travail. |

Accès en lecture à la ressource. Consultez « Autorisations de ressources » dans Gérer l’accès en utilisant des autorisations Azure. Les autorisations peuvent être héritées du groupe de ressources ou de l’abonnement ou directement attribuées à la ressource. L’autorisation sur les journaux pour la ressource est automatiquement attribuée. L’utilisateur n’a pas besoin d’accéder à l’espace de travail. |

| Quelle est l’étendue des autorisations ? | Espace de travail. Les utilisateurs ayant accès à l’espace de travail peuvent interroger tous les journaux dans cet espace de travail à partir des tables sur lesquelles ils ont des autorisations. Consultez Définir un accès en lecture au niveau de la table. |

Ressource Azure. Les utilisateurs peuvent interroger les journaux pour des ressources, groupes de ressources ou abonnements auxquels ils ont accès dans n’importe quel espace de travail, mais ils ne peuvent pas interroger les journaux pour d’autres ressources. |

| Comment un utilisateur peut-il accéder aux journaux ? | Dans le menu Azure Monitor, sélectionnez Journaux. Sélectionnez Journaux dans Espaces de travail Log Analytics. Depuis des workbooks Azure Monitor. |

Sélectionnez Journaux dans le menu pour la ressource Azure. Les utilisateurs auront accès aux données pour cette ressource. Sélectionnez Journaux dans le menu Azure Monitor. Les utilisateurs auront accès aux données pour toutes les ressources auxquelles ils ont accès. Sélectionnez Journaux dans Espaces de travail Log Analytics, si les utilisateurs ont accès à l’espace de travail. Depuis des workbooks Azure Monitor. |

Mode de contrôle d’accès

Le mode de contrôle d’accès est un paramètre sur chaque espace de travail qui définit comment les autorisations sont déterminées pour l’espace de travail.

Exiger des autorisations d’espace de travail. Ce mode de contrôle n’autorise pas un contrôle Azure RBAC précis. Pour accéder à l’espace de travail, l’utilisateur doit avoir des autorisations sur l’espace de travail ou sur des tables spécifiques.

Si un utilisateur accède à l’espace de travail dans le contexte de l’espace de travail, il a accès à toutes les données de toutes les tables auxquelles il est autorisé à accéder. Si un utilisateur accède à l’espace de travail dans le contexte de la ressource, il a accès uniquement aux données de cette ressource dans les tables auxquelles il est autorisé à accéder.

Il s’agit du paramétrage par défaut pour tous les espaces de travail créés avant mars 2019.

Utiliser les autorisations de ressource ou d’espace de travail. Ce mode de contrôle autorise un contrôle Azure RBAC granulaire. Les utilisateurs peuvent être autorisés à accéder uniquement aux données associées aux ressources qu’ils peuvent afficher en attribuant l’autorisation

readAzure.Quand un utilisateur accède à l’espace de travail dans le contexte de l’espace de travail, les autorisations d’espace de travail s’appliquent. Quand un utilisateur accède à l’espace de travail dans le contexte de la ressource, seules les autorisations de ressource sont vérifiées, les autorisations d’espace de travail étant ignorées. Activez Azure RBAC pour un utilisateur en le supprimant des autorisations d’espace de travail et en permettant à ses autorisations de ressource d’être reconnues.

Il s’agit du paramétrage par défaut pour tous les espaces de travail créés après mars 2019.

Notes

Si un utilisateur a seulement des autorisations au niveau des ressources pour l’espace de travail, il peut accéder à l’espace de travail seulement en utilisant le mode ressource-contexte, à condition que le mode d’accès à l’espace de travail soit défini sur Utiliser les autorisations de ressource ou d’espace de travail.

Configurer le mode de contrôle d’accès pour un espace de travail

Affichez le mode de contrôle d’accès à l’espace de travail actuel dans la page Vue d’ensemble de l’espace de travail, dans le menu Espace de travail Log Analytics.

Changez ce paramètre dans la page Propriétés de l’espace de travail. Si vous n’avez pas les autorisations de configurer l’espace de travail, la possibilité de modifier le paramètre est désactivée.

Azure RBAC

L’accès à un espace de travail est géré en utilisant le contrôle d’accès en fonction du rôle Azure (Azure RBAC). Pour accorder l’accès à l’espace de travail Log Analytics en utilisant des autorisations Azure, suivez les étapes décrites dans Attribuer des rôles Azure pour gérer l’accès à vos ressources d’abonnement Azure.

Autorisations d’espace de travail

Plusieurs comptes peuvent être associés à chaque espace de travail. Chaque compte peut avoir accès à plusieurs espaces de travail. Le tableau suivant liste les autorisations Azure pour différentes actions d’espace de travail :

| Action | Autorisations Azure nécessaires | Notes |

|---|---|---|

| Changer le niveau tarifaire. | Microsoft.OperationalInsights/workspaces/*/write |

|

| Créer un espace de travail dans le portail Azure. | Microsoft.Resources/deployments/* Microsoft.OperationalInsights/workspaces/* |

|

| Visualiser les propriétés de base de l’espace de travail et entrer dans le panneau Espace de travail du portail. | Microsoft.OperationalInsights/workspaces/read |

|

| Interroger des journaux en utilisant n’importe quelle interface. | Microsoft.OperationalInsights/workspaces/query/read |

|

| Accéder à tous les types de journaux en utilisant des requêtes. | Microsoft.OperationalInsights/workspaces/query/*/read |

|

| Accéder à une table de journal spécifique - méthode héritée | Microsoft.OperationalInsights/workspaces/query/<table_name>/read |

|

| Lire les clés de l’espace de travail pour autoriser l’envoi de journaux à cet espace de travail. | Microsoft.OperationalInsights/workspaces/sharedKeys/action |

|

| Ajouter et supprimer des solutions de monitoring. | Microsoft.Resources/deployments/* Microsoft.OperationalInsights/* Microsoft.OperationsManagement/* Microsoft.Automation/* Microsoft.Resources/deployments/*/writeCes autorisations doivent être accordées au niveau du groupe de ressources ou de l’abonnement. |

|

| Visualiser des données dans les vignettes de solution Sauvegarde et Récupération de site. | Administrateur/coadministrateur Accède aux ressources déployées en utilisant le modèle de déploiement classique. |

|

| Exécuter une tâche de recherche. | Microsoft.OperationalInsights/workspaces/tables/write Microsoft.OperationalInsights/workspaces/searchJobs/write |

|

| Restaurez des données à partir d’une table archivée. | Microsoft.OperationalInsights/workspaces/tables/write Microsoft.OperationalInsights/workspaces/restoreLogs/write |

Rôles intégrés

Attribuez des utilisateurs à ces rôles pour leur donner accès à différentes étendues :

- Abonnement : accès à tous les espaces de travail de l’abonnement

- Groupe de ressources : accès à tous les espaces de travail du groupe de ressources

- Ressource : accès seulement à l’espace de travail spécifié

Créez des affectations au niveau de la ressource (espace de travail) afin d’assurer un contrôle d’accès précis. Pour créer des rôles avec les autorisations spécifiques nécessaires, utilisez des rôles personnalisés.

Notes

Pour ajouter et supprimer des utilisateurs au niveau d’un rôle utilisateur, vous devez avoir les autorisations Microsoft.Authorization/*/Delete et Microsoft.Authorization/*/Write.

Lecteur Log Analytics

Les membres du rôle Lecteur Log Analytics peuvent afficher la totalité des données et paramètres de supervision, notamment la configuration des diagnostics Azure sur toutes les ressources Azure.

Les membres du rôle Lecteur Log Analytics peuvent effectuer les opérations suivantes :

- Visualiser toutes les données de monitoring et y effectuer des recherches.

- Visualisation des paramètres d’analyse, notamment la configuration des diagnostics Azure sur toutes les ressources Azure

Le rôle Lecteur Log Analytics inclut les actions Azure suivantes :

| Type | Autorisation | Description |

|---|---|---|

| Action | */read |

Possibilité de visualiser toutes les ressources Azure et la configuration des ressources. Inclut la visualisation des éléments suivants : - État d’extension de machine virtuelle. - Configuration des diagnostics Azure sur les ressources. - Totalité des paramètres et propriétés de l’ensemble des ressources. Pour les espaces de travail, permet aux autorisations illimitées de lire les paramètres de l’espace de travail et d’interroger les données. Voir des options plus précises dans la liste précédente. |

| Action | Microsoft.Support/* |

Possibilité d’ouvrir des cas de support. |

| Non-action | Microsoft.OperationalInsights/workspaces/sharedKeys/read |

Interdiction de lecture de la clé d’espace de travail requise pour l’utilisation de l’API de collecte de données et pour l’installation des agents. Ceci empêche l’utilisateur d’ajouter de nouvelles ressources à l’espace de travail. |

Contributeur Log Analytics

Les membres du rôle Contributeur Log Analytics peuvent effectuer les opérations suivantes :

- Lecture de toutes les données de supervision autorisées par le rôle Lecteur Log Analytics.

- Modifier les paramètres de monitoring pour les ressources Azure, notamment :

- Ajout d’extension de machine virtuelle à des machines virtuelles.

- Configuration des diagnostics Azure sur toutes les ressources Azure.

- Création et configuration des comptes Automation. L’autorisation doit être accordée au niveau du groupe de ressources ou de l’abonnement.

- Ajout et suppression de solutions de gestion. L’autorisation doit être accordée au niveau du groupe de ressources ou de l’abonnement.

- Lire les clés du compte de stockage.

- Configurer la collecte de journaux depuis Stockage Azure.

- Configurez les règles d’exportation de données.

- Exécuter une tâche de recherche.

- Restaurer les journaux archivés.

Avertissement

Vous pouvez utiliser l’autorisation pour ajouter une extension de machine virtuelle à une machine virtuelle afin d’avoir un contrôle total sur une machine virtuelle.

Le rôle Contributeur Log Analytics inclut les actions Azure suivantes :

| Autorisation | Description |

|---|---|

*/read |

Possibilité de visualiser toutes les ressources Azure et la configuration des ressources. Inclut la visualisation des éléments suivants : - État d’extension de machine virtuelle. - Configuration des diagnostics Azure sur les ressources. - Totalité des paramètres et propriétés de l’ensemble des ressources. Pour les espaces de travail, permet aux autorisations illimitées de lire les paramètres de l’espace de travail et d’interroger les données. Voir des options plus précises dans la liste précédente. |

Microsoft.Automation/automationAccounts/* |

Possibilité de créer et de configurer des comptes Azure Automation, et notamment d’ajouter et de modifier des runbooks. |

Microsoft.ClassicCompute/virtualMachines/extensions/* Microsoft.Compute/virtualMachines/extensions/* |

Ajouter, mettre à jour et supprimer des extensions de machine virtuelle, notamment l’extension Microsoft Monitoring Agent et l’extension Agent OMS pour Linux. |

Microsoft.ClassicStorage/storageAccounts/listKeys/action Microsoft.Storage/storageAccounts/listKeys/action |

Visualisation de la clé du compte de stockage ; Obligatoire pour configurer Log Analytics pour la lecture des journaux provenant des comptes de stockage Azure. |

Microsoft.Insights/alertRules/* |

Ajouter, mettre à jour et supprimer des règles d’alerte. |

Microsoft.Insights/diagnosticSettings/* |

Ajouter, mettre à jour et supprimer des paramètres de diagnostic sur des ressources Azure. |

Microsoft.OperationalInsights/* |

Ajout, mise à jour et suppression de configuration pour les espaces de travail Log Analytics. Pour modifier des paramètres avancés d’espace de travail, l’utilisateur a besoin de Microsoft.OperationalInsights/workspaces/write. |

Microsoft.OperationsManagement/* |

Ajout et suppression de solutions de gestion. |

Microsoft.Resources/deployments/* |

Création et suppression de déploiements ; Obligatoire pour l’ajout et la suppression de solutions, d’espaces de travail et de comptes Automation. |

Microsoft.Resources/subscriptions/resourcegroups/deployments/* |

Création et suppression de déploiements ; Obligatoire pour l’ajout et la suppression de solutions, d’espaces de travail et de comptes Automation. |

Autorisations de ressource

Pour lire ou envoyer des données à un espace de travail dans le contexte de la ressource, vous avez besoin des autorisations suivantes sur la ressource :

| Autorisation | Description |

|---|---|

Microsoft.Insights/logs/*/read |

Possibilité de visualiser toutes les données de journal pour la ressource |

Microsoft.Insights/logs/<tableName>/readExemple : Microsoft.Insights/logs/Heartbeat/read |

Possibilité d’afficher une table spécifique pour cette ressource - méthode héritée |

Microsoft.Insights/diagnosticSettings/write |

Possibilité de configurer les paramètres de diagnostic pour autoriser la configuration des journaux pour cette ressource |

L’autorisation /read est généralement accordée à partir d’un rôle disposant d’autorisations */read ou*, comme les rôles prédéfinis Lecteur et Contributeur. Les rôles personnalisés qui incluent des actions spécifiques ou des rôles intégrés dédiés peuvent ne pas inclure cette autorisation.

Exemples de rôles personnalisés

Outre l’utilisation des rôles intégrés pour un espace de travail Log Analytics, vous pouvez créer des rôles personnalisés pour attribuer des autorisations plus précises. Voici quelques exemples courants.

Exemple 1 : accorder à un utilisateur l’autorisation de lire les données d’un journal à partir de ses ressources.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Accordez aux utilisateurs des autorisations d’accès

*/readouMicrosoft.Insights/logs/*/readà leurs ressources. S’ils ont déjà le rôle de Lecteur Log Analytics sur l’espace de travail, c’est suffisant.

Exemple 2 : accorder à un utilisateur l’autorisation de lire les données d’un journal à partir de ses ressources et d’exécuter un travail de recherche.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Accordez aux utilisateurs des autorisations d’accès

*/readouMicrosoft.Insights/logs/*/readà leurs ressources. S’ils ont déjà le rôle de Lecteur Log Analytics sur l’espace de travail, c’est suffisant. - Accordez aux utilisateurs les autorisations suivantes sur l’espace de travail :

Microsoft.OperationalInsights/workspaces/tables/write: obligatoire pour pouvoir créer la table de résultats de la recherche (_SRCH).Microsoft.OperationalInsights/workspaces/searchJobs/write: requis pour autoriser l’exécution de l’opération du travail de recherche.

Exemple 3 : accorder à un utilisateur l’autorisation de lire les données d’un journal à partir de ses ressources et de configurer ses ressources pour envoyer des journaux à l’espace de travail Log Analytics.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Accordez aux utilisateurs les autorisations suivantes sur l’espace de travail :

Microsoft.OperationalInsights/workspaces/readetMicrosoft.OperationalInsights/workspaces/sharedKeys/action. Avec ces autorisations, les utilisateurs ne peuvent pas exécuter des requêtes au niveau de l’espace de travail. Ils peuvent uniquement énumérer l’espace de travail et l’utiliser comme destination pour les paramètres de diagnostic ou la configuration de l’agent. - Accordez aux utilisateurs les autorisations d’accès suivantes à leurs ressources :

Microsoft.Insights/logs/*/readetMicrosoft.Insights/diagnosticSettings/write. Si le rôle Lecteur ou Contributeur Log Analytics leur est déjà attribué, ou s’ils disposent déjà des autorisations*/readsur cette ressource, c’est suffisant.

Exemple 4 : accorder à un utilisateur l’autorisation de lire les données d’un journal à partir de ses ressources, et non d’envoyer des journaux à l’espace de travail Log Analytics ou de lire des événements de sécurité.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Accordez aux utilisateurs les autorisations d’accès suivantes à leurs ressources :

Microsoft.Insights/logs/*/read. - Ajoutez la non-action suivante pour empêcher les utilisateurs de lire le type SecurityEvent :

Microsoft.Insights/logs/SecurityEvent/read. La non-action doit avoir le même rôle personnalisé que l’action qui fournit l’autorisation de lecture (Microsoft.Insights/logs/*/read). Si l’utilisateur hérite de l’action de lecture d’un autre rôle attribué à cette ressource, à l’abonnement ou au groupe de ressources, il peut lire tous les types de journaux. C’est également le cas s’il hérite de l’autorisation*/readqui est par exemple associée au rôle Lecteur ou Contributeur.

Exemple 5 : accorder à un utilisateur l’autorisation de lire les données d’un journal à partir de ses ressources et toutes les connexions Microsoft Entra et toutes les données de journal l’accès de la solution Update Management dans l’espace de travail Log Analytics.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Accordez aux utilisateurs les autorisations suivantes sur l’espace de travail :

Microsoft.OperationalInsights/workspaces/read: obligatoire pour que l’utilisateur puisse énumérer l’espace de travail et ouvrir le panneau correspondant dans le portail AzureMicrosoft.OperationalInsights/workspaces/query/read: obligatoire pour chaque utilisateur qui peut exécuter des requêtesMicrosoft.OperationalInsights/workspaces/query/SigninLogs/read: pour pouvoir lire les journaux de connexion Microsoft EntraMicrosoft.OperationalInsights/workspaces/query/Update/read: pour pouvoir lire les journaux de la solution Gestion des mises à jourMicrosoft.OperationalInsights/workspaces/query/UpdateRunProgress/read: pour pouvoir lire les journaux de la solution Gestion des mises à jourMicrosoft.OperationalInsights/workspaces/query/UpdateSummary/read: pour pouvoir lire les journaux de Gestion des mises à jourMicrosoft.OperationalInsights/workspaces/query/Heartbeat/read: obligatoire pour pouvoir utiliser les solutions Gestion des mises à jourMicrosoft.OperationalInsights/workspaces/query/ComputerGroup/read: obligatoire pour pouvoir utiliser les solutions Gestion des mises à jour

- Accorder aux utilisateurs les autorisations d’accès suivantes à leurs ressources :

*/read, attribué au rôle Lecteur, ouMicrosoft.Insights/logs/*/read

Exemple 6 : empêcher un utilisateur de restaurer des journaux archivés.

- Configurez le mode de contrôle d’accès pour utiliser les autorisations de ressource ou d’espace de travail.

- Attribuer le rôle de Contributeur Log Analytics à l’utilisateur.

- Ajoutez la valeur NonAction suivante pour empêcher les utilisateurs de restaurer les journaux archivés :

Microsoft.OperationalInsights/workspaces/restoreLogs/write

Définir un accès en lecture au niveau de la table

Les paramètres d'accès au niveau des tables vous permettent d'accorder à des utilisateurs ou à des groupes spécifiques une autorisation en lecture seule sur les données de certaines tables. Les utilisateurs disposant d'un accès en lecture au niveau des tables peuvent lire les données des tables spécifiées à la fois dans l'espace de travail et dans le contexte des ressources.

Remarque

Nous vous recommandons d'utiliser la méthode décrite ici, qui est actuellement en préversion, pour définir l'accès au niveau de la table. Vous pouvez également utiliser la méthode héritée de définition de l'accès en lecture au niveau de la table, qui présente certaines limitations liées aux tables de journal personnalisées. Pendant la préversion, la méthode recommandée décrite ici ne s'applique pas aux règles de détection Microsoft Sentinel, qui peuvent avoir accès à plus de tables que prévu. Avant d'utiliser l'une ou l'autre de ces méthodes, consultez Considérations et limitations relatives à l'accès au niveau de la table.

L'octroi d'un accès en lecture au niveau de la table implique l'attribution de deux rôles à un utilisateur :

- Au niveau de l'espace de travail – un rôle personnalisé qui fournit des autorisations limitées pour lire les détails de l'espace de travail et exécuter une requête dans l'espace de travail, mais pas pour lire les données des tables.

- Au niveau de la table – un rôle de lecteur, limité à la table spécifique.

Pour accorder à un utilisateur ou un groupe des autorisations limitées sur l’espace de travail Log Analytics :

Créez un rôle personnalisé au niveau de l'espace de travail pour permettre aux utilisateurs de lire les détails de l'espace de travail et d'exécuter une requête dans l'espace de travail, sans fournir d'accès en lecture aux données des tables :

Accédez à votre espace de travail, puis sélectionnez Contrôle d’accès (IAM)>Rôles.

Cliquez avec le bouton droit sur le rôle Lecteur, puis sélectionnez Cloner.

L’écran Créer un rôle personnalisé s’ouvre.

Dans l'onglet Général de l'écran :

- Entrez une valeur de nom de rôle personnalisé et, éventuellement, fournissez une description.

- Définissez les autorisations de base sur Démarrer à partir de zéro.

Sélectionnez l'onglet JSON>Modifier :

Dans la section

"actions", ajoutez ces actions :"Microsoft.OperationalInsights/workspaces/read", "Microsoft.OperationalInsights/workspaces/query/read"Dans la section

"not actions", ajoutez :"Microsoft.OperationalInsights/workspaces/sharedKeys/read"

Sélectionnez Enregistrer>Vérifier + créer au bas de l’écran, puis Créer dans la page suivante.

Attribuez votre rôle personnalisé à l'utilisateur concerné :

Sélectionnez Contrôle d’accès (IAM)>Ajouter>Ajouter une attribution de rôle.

Sélectionnez le rôle personnalisé que vous avez créé, puis sélectionnez Suivant.

L’onglet Membres de l’écran Ajouter une attribution de rôle personnalisé s’ouvre.

Cliquez sur + Sélectionner des membres pour ouvrir l’écran Sélectionner des membres.

Recherchez et sélectionnez un utilisateur et cliquez sur Sélectionner.

Sélectionnez Vérifier et attribuer.

L’utilisateur peut désormais lire les détails de l’espace de travail et exécuter une requête, mais ne peut pas lire les données des tables.

Pour accorder à l'utilisateur un accès en lecture à une table spécifique :

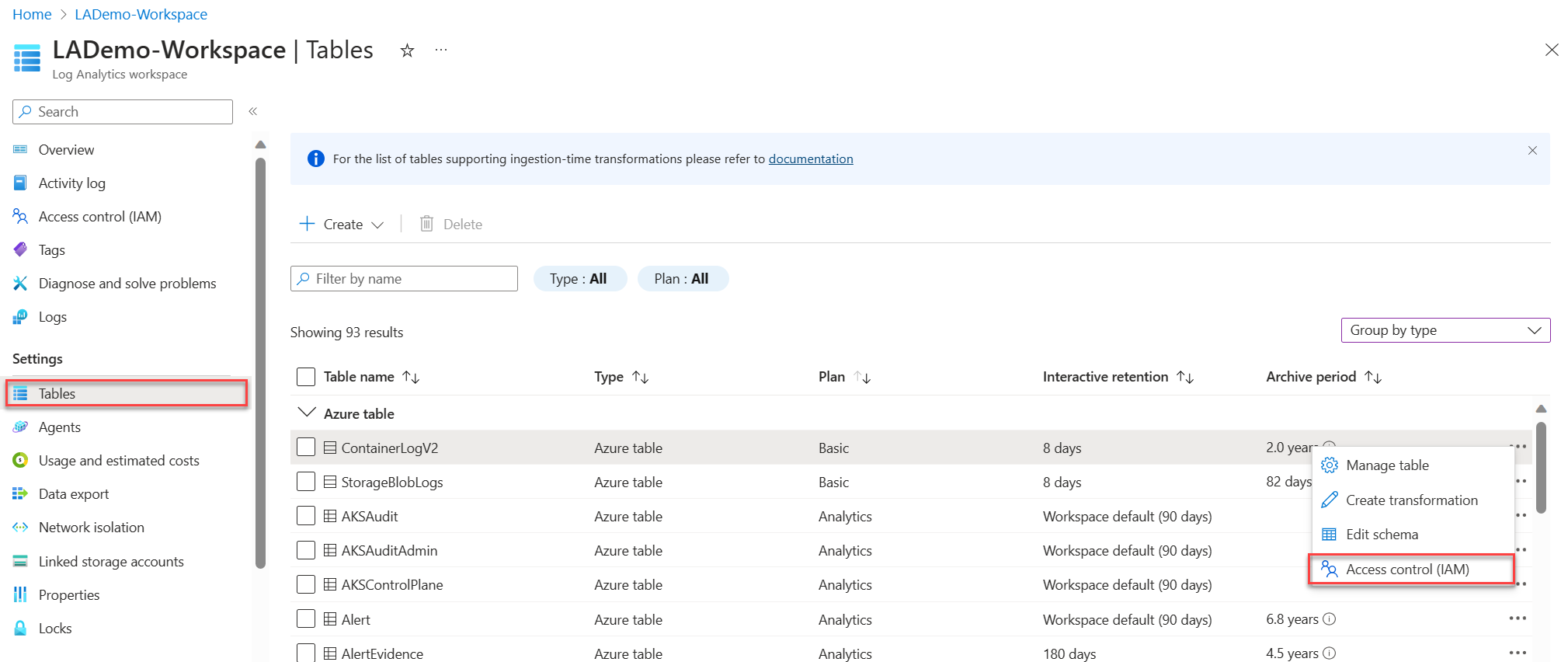

Dans le menu Espaces de travail Log Analytics, sélectionnez Tables.

Sélectionnez les points de suspension ( ... ) à droite de votre tableau et sélectionnez Contrôle d'accès (IAM).

Sur l'écran Contrôle d'accès (IAM), sélectionnez Ajouter>Ajouter une attribution de rôle.

Sélectionnez le rôle Lecteur, puis sélectionnez Suivant.

Cliquez sur + Sélectionner des membres pour ouvrir l’écran Sélectionner des membres.

Recherchez et sélectionnez l'utilisateur et cliquez sur Sélectionner.

Sélectionnez Vérifier et attribuer.

L'utilisateur peut maintenant lire les données de cette table spécifique. Accordez à l’utilisateur l’accès en lecture à d’autres tables de l’espace de travail, selon les besoins.

Méthode héritée de définition de l’accès en lecture au niveau de la table

La méthode héritée de niveau table utilise également des rôles personnalisés Azure pour vous permettre d’accorder à des utilisateurs ou à des groupes spécifiques l’accès à des tables spécifiques dans l’espace de travail. Les rôles personnalisés Azure s’appliquent aux espaces de travail ayant des modes de contrôle d’accès en fonction du contexte d’espace de travail ou du contexte de ressource, quel que soit le mode d’accès de l’utilisateur.

Pour définir l’accès à une table particulière, créez un rôle personnalisé :

- Définissez les autorisations de l’utilisateur dans la section Actions de la définition de rôle.

- Utilisez

Microsoft.OperationalInsights/workspaces/query/*pour octroyer l’accès à toutes les tables. - Pour exclure l’accès à des tables spécifiques quand vous utilisez un caractère générique dans Actions, listez les tables exclues dans la section NotActions de la définition de rôle.

Voici des exemples d’actions de rôle personnalisé pour accorder et refuser l’accès à des tables spécifiques.

Accorder l’accès aux tables Heartbeat et AzureActivity :

"Actions": [

"Microsoft.OperationalInsights/workspaces/read",

"Microsoft.OperationalInsights/workspaces/query/read",

"Microsoft.OperationalInsights/workspaces/query/Heartbeat/read",

"Microsoft.OperationalInsights/workspaces/query/AzureActivity/read"

],

Accorder l’accès seulement à la table SecurityBaseline :

"Actions": [

"Microsoft.OperationalInsights/workspaces/read",

"Microsoft.OperationalInsights/workspaces/query/read",

"Microsoft.OperationalInsights/workspaces/query/SecurityBaseline/read"

],

Accorder l’accès à toutes les tables à l’exception de la table SecurityAlert :

"Actions": [

"Microsoft.OperationalInsights/workspaces/read",

"Microsoft.OperationalInsights/workspaces/query/read",

"Microsoft.OperationalInsights/workspaces/query/*/read"

],

"notActions": [

"Microsoft.OperationalInsights/workspaces/query/SecurityAlert/read"

],

Limitations de la méthode héritée liées aux tables personnalisées

Les tables personnalisées stockent les données que vous collectez à partir de sources de données telles que les journaux de type texte et l’API de collecte de données HTTP. Pour identifier le type de table, consultez les informations relatives à la table dans Log Analytics.

En utilisant la méthode d’héritage de l’accès au niveau de la table, vous ne pouvez pas accorder l’accès aux tables de journaux personnalisé individuel au niveau table, mais vous pouvez accorder l’accès à toutes les tables des journaux personnalisés. Pour créer un rôle ayant accès à toutes les tables des journaux personnalisés, créez un rôle personnalisé en utilisant les actions suivantes :

"Actions": [

"Microsoft.OperationalInsights/workspaces/read",

"Microsoft.OperationalInsights/workspaces/query/read",

"Microsoft.OperationalInsights/workspaces/query/Tables.Custom/read"

],

Considérations et limites d'accès au niveau de la table

- Dans l'interface utilisateur de Log Analytics, les utilisateurs au niveau table peuvent voir la liste de toutes les tables de l'espace de travail, mais ne peuvent récupérer que les données des tables auxquelles ils ont accès.

- Les rôles standard de lecteur ou de contributeur, qui incluent l'action */read, remplacent le contrôle d'accès au niveau de la table et donnent aux utilisateurs l'accès à toutes les données du journal.

- Un utilisateur disposant d'un accès au niveau de la table, mais sans autorisation au niveau de l'espace de travail, peut accéder aux données du journal à partir de l'API, mais pas à partir du Portail Microsoft Azure.

- Les administrateurs et les propriétaires de l'abonnement ont accès à tous les types de données, quels que soient les autres paramètres d'autorisation.

- Les propriétaires d’espace de travail sont traités comme tout autre utilisateur pour le contrôle d’accès par table.

- Attribuez des rôles à des groupes de sécurité plutôt qu’à des utilisateurs individuels afin de réduire le nombre d’affectations. En outre, cette pratique facilite l’utilisation des outils de gestion de groupe existants pour configurer et vérifier l’accès.

Étapes suivantes

- Consultez Présentation de l’agent Log Analytics pour collecter des données à partir d’ordinateurs dans votre centre de données ou d’un autre environnement cloud.

- Pour configurer la collecte de données à partir de machines virtuelles Azure, voir Collecter des données sur les machines virtuelles Azure.