Archive des nouveautés de Defender pour le cloud ?

La page principale des notes de publication Nouveautés de Defender pour le cloud a trait aux mises à jour des six derniers mois, tandis que celle-ci a trait à des mises à jour plus anciennes.

Cette page fournit des informations sur les points suivants :

- Nouvelles fonctionnalités

- Résolution des bogues

- Fonctionnalités dépréciées

September 2023

Tableau de bord de la sécurité des données disponible en préversion publique

27 septembre 2023

Le tableau de bord de la sécurité des données est désormais disponible en préversion publique dans le cadre du plan CSPM Defender. Le tableau de bord de la sécurité des données est un tableau de bord interactif centré sur les données qui met en lumière les risques importants pour les données sensibles, en hiérarchisant les alertes et les chemins d’attaque éventuels pour les données sur les charges de travail cloud hybrides. Découvrez plus d’informations sur le tableau de bord de la sécurité des données.

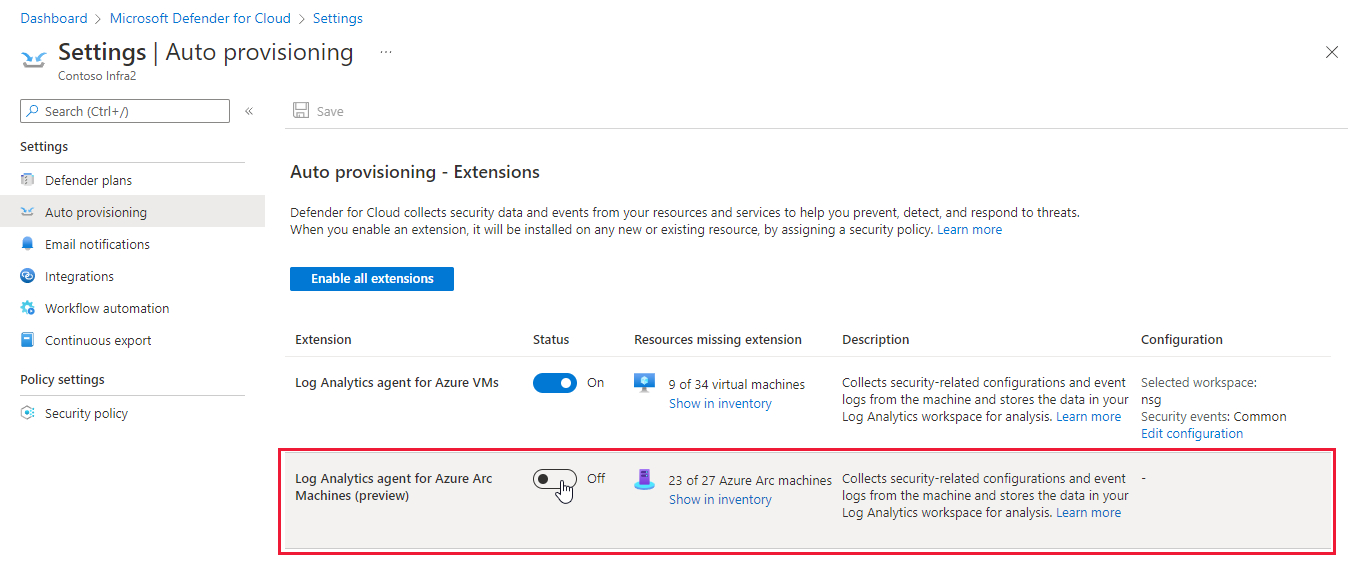

Version préliminaire : nouveau processus d’approvisionnement automatique pour SQL Server plan sur les machines

21 septembre 2023

Microsoft Monitoring Agent (MMA) sera déprécié en août 2024. Defender pour le cloud a mis à jour sa stratégie en remplaçant MMA par la publication d’un processus d’approvisionnement automatique de l’agent de surveillance Azure SQL Server ciblé.

Pendant la préversion, les clients qui utilisent le processus de provisionnement automatique MMA avec l’option Agent Azure Monitor (préversion) sont priés de migrer vers le nouveau processus de provisionnement automatique Azure Monitoring Agent pour SQL Server sur des machines (préversion). Le processus de migration est transparent et fournit une protection continue pour toutes les machines.

Pour plus d’informations, consultez Migrer vers le processus de provisionnement automatique Azure Monitoring Agent ciblé sur SQL Server.

Alertes GitHub Advanced Security pour Azure DevOps dans Defender pour le cloud

20 septembre 2023

Vous pouvez maintenant afficher GitHub Advanced Security pour les alertes Azure DevOps (GHAzDO) relatives à CodeQL, aux secrets et aux dépendances dans Defender pour le cloud. Les résultats sont affichés sur la page DevOps et dans Recommandations. Pour voir ces résultats, intégrez vos dépôts avec GHAzDO à Defender pour le cloud.

En savoir plus sur GitHub Advanced Security pour Azure DevOps.

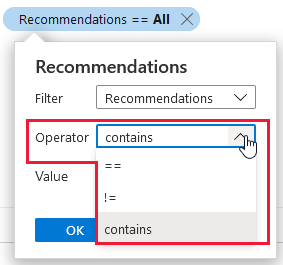

Fonctionnalité exemptée désormais disponible pour les recommandations de Defender pour API

11 septembre 2023

Vous pouvez désormais exempter les recommandations pour les recommandations de sécurité Defender pour API suivantes.

| Recommandation | Description et stratégie associée | Niveau de gravité |

|---|---|---|

| (Préversion) Les points de terminaison d’API inutilisés doivent être désactivés et supprimés du service Gestion des API Azure | Comme bonne pratique de sécurité, les points de terminaison d’API qui n’ont pas reçu de trafic depuis 30 jours sont considérés comme inutilisés et doivent être supprimés du service Gestion des API Azure. La conservation des points de terminaison d’API inutilisés peut présenter un risque de sécurité. Il s’agit peut-être d’API qui auraient dû être dépréciées du service Gestion des API Azure, mais qui ont été laissées actives par erreur. Ces API ne bénéficient généralement pas de la couverture de sécurité la plus récente. | Faible |

| (Préversion) Les points de terminaison d’API dans Gestion des API Azure doivent être authentifiés | Les points de terminaison d’API publiés dans Gestion des API Azure doivent appliquer l’authentification pour faciliter la réduction des risques de sécurité. Les mécanismes d’authentification sont parfois implémentés de manière incorrecte ou sont manquants. Cela permet aux attaquants d’exploiter les failles d’implémentation et d’accéder aux données. Pour les API publiées dans Gestion des API Azure, cette recommandation évalue l’exécution de l’authentification par le biais des clés d’abonnement, du jeton JWT et du certificat client configurés dans Gestion des API Azure. Si aucun de ces mécanismes d’authentification n’est exécuté pendant l’appel d’API, l’API reçoit cette recommandation. | Élevée |

En savoir plus sur les recommandations d’exemption dans Defender pour le cloud.

Créer des exemples d’alertes pour les détections de Defender pour API

11 septembre 2023

Vous pouvez maintenant générer des exemples d’alertes pour les détections de sécurité qui ont été publiées dans le cadre de la préversion publique de Defender pour API. Découvrez plus d’informations sur la génération d’exemples d’alertes dans Defender pour le cloud.

Préversion : l’évaluation des vulnérabilités des conteneurs optimisée par l’agent Gestion des vulnérabilités Microsoft Defender prend désormais en charge l’analyse lors de l’extraction

6 septembre 2023

L’évaluation des vulnérabilités des conteneurs optimisée par l’agent Gestion des vulnérabilités Microsoft Defender (MDVM) prend désormais en charge un déclencheur supplémentaire pour l’analyse des images extraites d’un ACR. Ce déclencheur nouvellement ajouté fournit une couverture supplémentaire pour les images actives en plus des déclencheurs existants qui analysent les images envoyées à un ACR au cours des 90 derniers jours et les images en cours d’exécution dans AKS.

Ce nouveau déclencheur commencera à être déployé aujourd’hui et devrait être disponible pour tous les clients d’ici la fin du mois de septembre.

Pour plus d’informations, consultez L’évaluation des vulnérabilités des conteneurs optimisée par MDVM

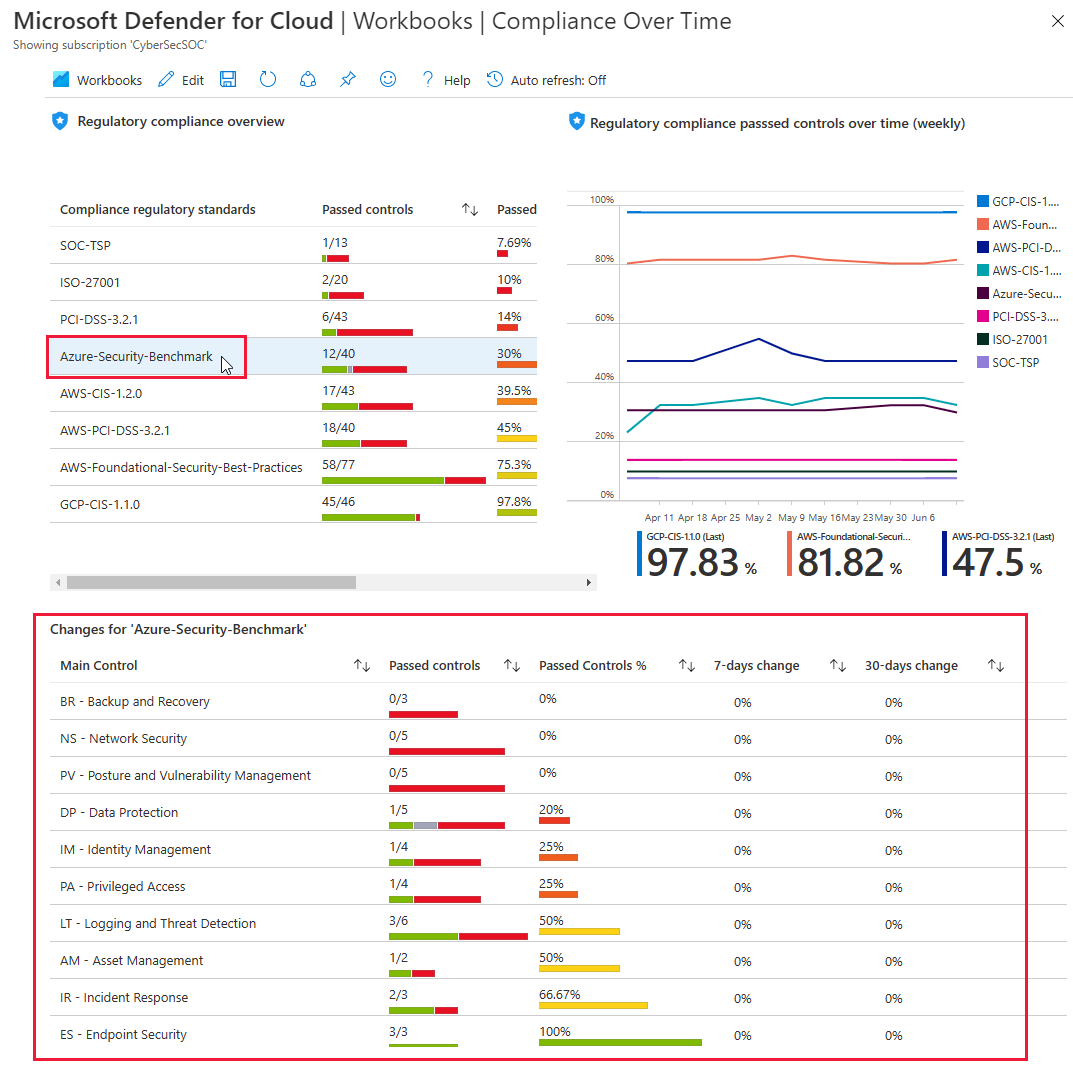

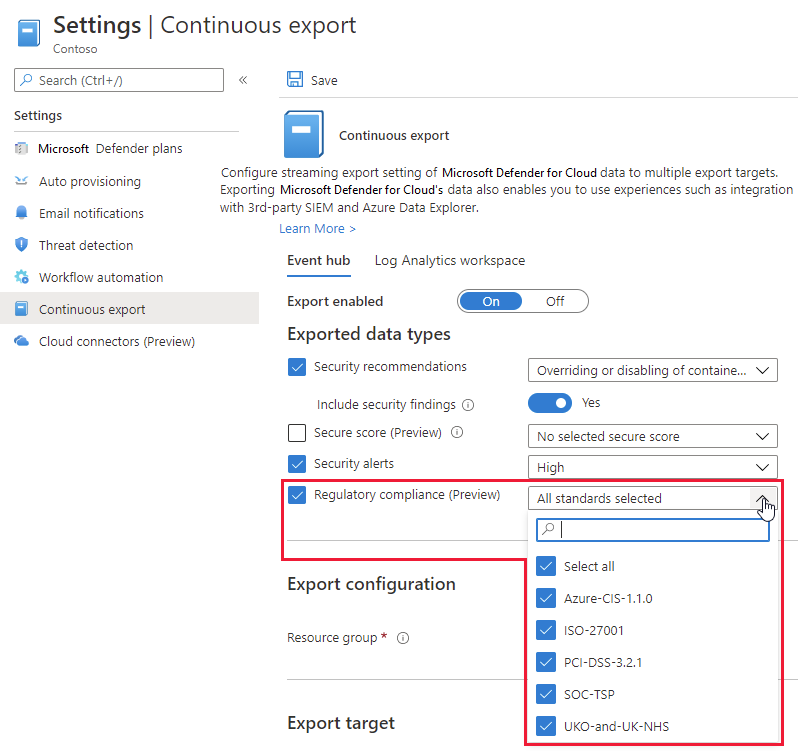

Format de nommage des normes de Center for Internet Security (CIS) en matière de conformité réglementaire mis à jour

6 septembre 2023

Le format de nommage des benchmarks de base CIS (Center for Internet Security) dans le tableau de bord de conformité passe de [Cloud] CIS [version number] à CIS [Cloud] Foundations v[version number]. Reportez-vous au tableau suivant :

| Nom actuel | Nouveau nom |

|---|---|

| Azure CIS 1.1.0 | CIS Azure Foundations v1.1.0 |

| Azure CIS 1.3.0 | CIS Azure Foundations v1.3.0 |

| Azure CIS 1.4.0 | CIS Azure Foundations v1.4.0 |

| AWS CIS 1.2.0 | CIS AWS Foundations v1.2.0 |

| AWS CIS 1.5.0 | CIS AWS Foundations v1.5.0 |

| GCP CIS 1.1.0 | CIS GCP Foundations v1.1.0 |

| GCP CIS 1.2.0 | CIS GCP Foundations v1.2.0 |

Découvrez comment améliorer votre conformité réglementaire.

Découverte de données sensibles pour les bases de données PaaS (préversion)

5 septembre 2023

Les fonctionnalités de la posture de sécurité sensible aux données pour la découverte de données sensibles sans friction pour les bases de données PaaS (bases de données Azure SQL et instances Amazon RDS de tout type) sont désormais en préversion publique. Cette préversion publique vous permet de créer une carte de vos données critiques où qu’elles se trouvent et du type des données qui se trouvent dans ces bases de données.

La découverte de données sensibles pour les bases de données Azure et AWS ajoute à la taxonomie et à la configuration partagées, qui sont déjà disponibles publiquement pour les ressources de stockage d’objets cloud (Stockage Blob Azure, compartiments AWS S3 et compartiments de stockage GCP) et fournit une expérience de configuration et d’activation unique.

Les bases de données sont analysées chaque semaine. Si vous activez sensitive data discovery, la découverte s’exécute dans les 24 heures. Les résultats peuvent être affichés dans le Cloud Security Explorer ou en examinant les nouveaux chemins d’attaque pour les bases de données managées comprenant des données sensibles.

La posture de sécurité sensible aux données pour les bases de données est disponible via le plan Defender CSPM et est automatiquement activée sur les abonnements où l’option sensitive data discovery est activée.

Pour en savoir plus sur la posture de sécurité sensible aux données, consultez les articles suivants :

- Prise en charge et conditions préalables pour la posture de sécurité prenant en charge les données

- Activer la posture de sécurité sensible aux données

- Explorer les risques concernant les données sensibles

Disponibilité générale (GA) : analyse des programmes malveillants dans Defender pour le stockage

1 septembre 2023

L’analyse des programmes malveillants est désormais en disponibilité générale (GA) en tant que module complémentaire de Defender pour le stockage. L'analyse des malwares dans Defender pour le stockage permet de protéger vos comptes de stockage contre les contenus malveillants en effectuant une analyse complète des programmes malveillants sur les contenus téléchargés en temps quasi réel, grâce aux fonctionnalités de Microsoft Defender Antivirus. Il est conçu pour aider à répondre aux exigences de sécurité et de conformité en matière de traitement des contenus non fiables. La fonctionnalité d’analyse des programmes malveillants est une solution SaaS sans agent qui permet une configuration à grande échelle et prend en charge l’automatisation de la réponse à grande échelle.

En savoir plus sur l’analyse des programmes malveillants dans Defender pour le stockage.

L’analyse des programmes malveillants est facturée en fonction de votre utilisation des données et du budget. La facturation commence le 3 septembre 2023. Pour plus d’informations, consultez la page de tarification.

Si vous utilisez le plan précédent (désormais renommé « Defender pour le stockage (classique) »), vous devez migrer vers le nouveau plan de manière proactive afin d’activer l’analyse des programmes malveillants.

Lire le billet de blog de l’annonce de Microsoft Defender pour le cloud.

Août 2023

Les mises à jour en août sont les suivantes :

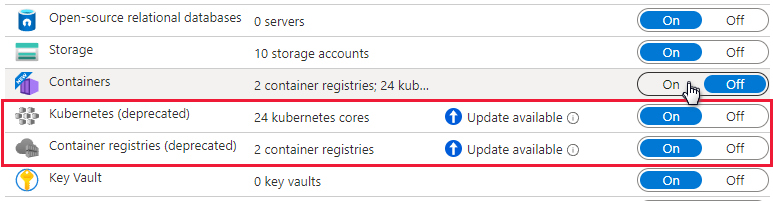

Defender pour conteneurs :découverte sans agent pour Kubernetes

30 août 2023

Nous sommes ravis de présenter Defender pour conteneurs :découverte sans agent pour Kubernetes. Cette version marque une étape importante en matière de sécurité des conteneurs, vous permettant d’obtenir des insights avancés et des fonctionnalités d’inventaire complètes pour les environnements Kubernetes. La nouvelle offre de conteneur est optimisée par le graphique de sécurité contextuelle Defender pour le cloud. Voici ce que vous pouvez attendre de cette dernière mise à jour :

- Découverte sans agent pour Kubernetes

- Fonctionnalités d’inventaire complètes

- Insights de sécurité spécifiques à Kubernetes

- Meilleure chasse aux risques avec Cloud Security Explorer

La découverte sans agent pour Kubernetes est désormais disponible pour tous les clients Defender pour conteneurs. Vous pouvez commencer à utiliser ces fonctionnalités avancées dès aujourd’hui. Nous vous encourageons à mettre à jour vos abonnements pour que l’ensemble complet d’extensions soit activé et tirer parti des derniers ajouts et fonctionnalités. Visitez le volet Environnement et paramètres de votre abonnement Defender pour conteneurs pour activer l’extension.

Remarque

L’activation des derniers ajouts n’entraîne pas de nouveaux coûts pour les clients Defender pour conteneurs actifs.

Pour plus d’informations, consultez Présentation de la sécurité de conteneur de Microsoft Defender pour les conteneurs.

Publication de recommandation : Microsoft Defender pour le stockage doit être activé avec l’analyse des programmes malveillants et la détection des menaces de données sensibles

22 août 2023

Une nouvelle recommandation dans Defender pour le stockage a été publiée. Cette recommandation garantit que Defender pour stockage est activé au niveau de l’abonnement avec des fonctionnalités d’analyse des programmes malveillants et de détection des menaces de données sensibles.

| Recommandation | Description |

|---|---|

| Microsoft Defender pour le stockage doit être activé avec l’analyse des programmes malveillants et la détection des menaces de données sensibles | Microsoft Defender pour le stockage détecte les menaces potentielles pour vos comptes de stockage. Il permet d’éviter les trois impacts majeurs sur vos données et votre charge de travail : les chargements de fichiers malveillants, l’exfiltration de données sensibles et l’altération des données. Le nouveau plan Defender pour le stockage inclut l’analyse des programmes malveillants et la détection des menaces de données sensibles. Ce plan fournit également une structure tarifaire prévisible (par compte de stockage) pour contrôler la couverture et les coûts. Avec une configuration simple sans agent à grande échelle, lorsqu’il est activé au niveau de l’abonnement, tous les comptes de stockage existants et nouvellement créés sous cet abonnement sont automatiquement protégés. Vous pouvez également exclure des comptes de stockage spécifiques des abonnements protégés. |

Cette nouvelle recommandation remplace la recommandation actuelle Microsoft Defender for Storage should be enabled (clé d’évaluation 1be22853-8ed1-4005-9907-ddad64cb1417). Toutefois, cette recommandation sera toujours disponible dans les clouds de gouvernement Azure.

En savoir plus sur Microsoft Defender pour stockage.

Les propriétés étendues dans les alertes de sécurité Defender pour le cloud sont masquées dans les journaux d’activité

17 août 2023

Nous avons récemment modifié la façon dont les alertes de sécurité et les journaux d’activité sont intégrés. Pour mieux protéger les informations sensibles sur les clients, nous n’incluons plus ces informations dans les journaux d’activité. Au lieu de cela, nous le masquons avec des astérisque. Toutefois, ces informations sont toujours disponibles via l’API alertes, l’exportation continue et le portail Defender pour le cloud.

Les clients qui s’appuient sur les journaux d’activité pour exporter des alertes vers leurs solutions SIEM doivent envisager d’utiliser une autre solution, car ce n’est pas la méthode recommandée pour exporter les alertes de sécurité Defender pour le cloud.

Pour obtenir des instructions sur l’exportation des alertes de sécurité Defender pour le cloud vers SIEM, SOAR et d’autres applications tierces, consultez Diffuser des alertes vers une solution SIEM, SOAR ou le management des services IT.

Préversion de la prise en charge de GCP dans Defender CSPM

15 août 2023

Nous annonçons la préversion du graphique contextuel de sécurité cloud et de l’analyse du chemin d’attaque de Defender CSPM avec prise en charge des ressources GCP. Vous pouvez appliquer la puissance de Defender CSPM pour une visibilité complète et une sécurité cloud intelligente sur les ressources GCP.

Les principales fonctionnalités de notre prise en charge GCP sont les suivantes :

- Analyse du chemin d’attaque : comprendre les itinéraires potentiels que les attaquants peuvent emprunter.

- Explorateur de sécurité cloud : identifiez de manière proactive les risques de sécurité en exécutant des requêtes basées sur des graphiques sur le graphique de sécurité.

- Analyse sans agent : analysez les serveurs et identifiez les secrets et les vulnérabilités sans installer d’agent.

- Posture de sécurité prenant en compte les données : découvrez et corrigez les risques pour les données sensibles dans les compartiments de stockage Google Cloud.

En savoir plus sur les options de plan Defender CSPM.

Nouvelles alertes de sécurité dans Defender pour serveurs Plan 2 : détection des attaques potentielles qui abusent des extensions de machines virtuelles Azure

7 août 2023

Cette nouvelle série d’alertes se concentre sur la détection des activités suspectes des extensions de machine virtuelle Azure et fournit des insights sur les tentatives d’attaquants de compromettre et d’effectuer des activités malveillantes sur vos machines virtuelles.

Microsoft Defender pour serveurs peut désormais détecter l’activité suspecte des extensions de machine virtuelle, ce qui vous permet d’obtenir une meilleure couverture de la sécurité des charges de travail.

Les extensions de machine virtuelle Azure sont de petites applications qui exécutent un post-déploiement sur des machines virtuelles et fournissent des fonctionnalités telles que la configuration, l’automatisation, la surveillance, la sécurité, etc. Bien que les extensions soient un outil puissant, elles peuvent être utilisées par les acteurs des menaces pour diverses intentions malveillantes, par exemple :

- Collecte et surveillance des données

- Déploiement de l’exécution et de la configuration du code avec des privilèges élevés

- Réinitialisation des informations d’identification et création d’utilisateurs administratifs

- Chiffrement des disques

Voici un tableau des nouvelles alertes.

| Alerte (type d’alerte) | Description | Tactiques MITRE | Gravité |

|---|---|---|---|

| Échec suspect lors de l’installation de l’extension GPU dans votre abonnement (préversion) (VM_GPUExtensionSuspiciousFailure) |

Intention suspecte d’installer une extension GPU sur des machines virtuelles non prises en charge. Cette extension doit être installée sur les machines virtuelles équipées d’un processeur graphique et, dans ce cas, les machines virtuelles ne sont pas équipées de ce type. Ces échecs peuvent être vus lorsque des adversaires malveillants exécutent plusieurs installations de cette extension à des fins de crypto-exploration. | Impact | Moyenne |

| Une installation suspecte d’une extension GPU a été détectée sur votre machine virtuelle (préversion) (VM_GPUDriverExtensionUnusualExecution) Cette alerte a été publiée en juillet 2023. |

L’analyse des opérations Azure Resource Manager dans votre abonnement a détecté dans votre machine virtuelle l’installation suspecte d’une extension GPU. Les attaquants peuvent utiliser l’extension de pilote GPU pour installer des pilotes GPU sur votre machine virtuelle via Azure Resource Manager pour effectuer le cryptojacking. Cette activité est considérée comme suspecte, car le comportement du principal s’écarte de ses modèles habituels. | Impact | Faible |

| Run Command avec un script suspect a été détecté sur votre machine virtuelle (préversion) (VM_RunCommandSuspiciousScript) |

Une Run Command avec un script suspect a été détectée sur votre machine virtuelle en analysant les opérations Azure Resource Manager dans votre abonnement. Des attaquants peuvent utiliser une Run Command pour exécuter un code malveillant sur votre machine virtuelle via Azure Resource Manager. Le script est considéré comme suspect, car certaines parties ont été identifiées comme potentiellement malveillantes. | Exécution | Élevé |

| Une utilisation suspecte non autorisée de Run Command a été détectée sur votre machine virtuelle (préversion) (VM_RunCommandSuspiciousFailure) |

L’utilisation suspecte non autorisée de Run Command a échoué et a été détectée sur votre machine virtuelle en analysant les opérations Azure Resource Manager dans votre abonnement. Les attaquants peuvent tenter d’utiliser Run Command pour exécuter du code malveillant avec des privilèges élevés sur vos machines virtuelles via le Resource Manager Azure. Cette activité est considérée comme suspecte, car elle n’a pas été couramment observée auparavant. | Exécution | Moyenne |

| Une utilisation suspecte de Run Command a été détectée sur votre machine virtuelle (préversion) (VM_RunCommandSuspiciousUsage) |

Une utilisation suspecte de Run Command a été détectée sur votre machine virtuelle en analysant les opérations Azure Resource Manager dans votre abonnement. Des attaquants peuvent utiliser une Run Command pour exécuter un code malveillant sur vos machines virtuelles via Azure Resource Manager. Cette activité est considérée comme suspecte, car elle n’a pas été couramment observée auparavant. | Exécution | Faible |

| Une utilisation suspecte de plusieurs extensions de surveillance ou de collecte de données a été détectée sur vos machines virtuelles (préversion) (VM_SuspiciousMultiExtensionUsage) |

L’utilisation suspecte de plusieurs extensions de surveillance ou de collecte de données a été détectée sur vos machines virtuelles en analysant les opérations Azure Resource Manager dans votre abonnement. Les attaquants peuvent abuser de ces extensions pour la collecte de données, la surveillance du trafic réseau, etc. dans votre abonnement. Cet usage est considéré comme suspect, car il n’a pas été couramment observé auparavant. | Reconnaissance | Moyenne |

| Une installation suspecte d’extensions de chiffrement de disque a été détectée sur vos machines virtuelles (préversion) (VM_DiskEncryptionSuspiciousUsage) |

Une installation suspecte d'extensions de chiffrement de disque a été détectée sur vos machines virtuelles en analysant les opérations d'Azure Resource Manager dans votre abonnement. Les attaquants peuvent abuser de l’extension de chiffrement de disque pour déployer des chiffrements de disque complets sur vos machines virtuelles via le Resource Manager Azure dans le but d’effectuer une activité de ransomware. Cette activité est considérée comme suspecte, car elle n’a pas été couramment observée auparavant et en raison du nombre élevé d’installations d’extension. | Impact | Moyenne |

| Une utilisation suspecte de l’extension d’accès aux machines virtuelles a été détectée sur vos machines virtuelles (préversion) (VM_VMAccessSuspiciousUsage) |

Une utilisation suspecte de l’extension d’accès aux machines virtuelles a été détectée sur vos machines virtuelles. Les attaquants peuvent abuser de l’extension d’accès aux machines virtuelles pour accéder à et compromettre vos machines virtuelles disposant de privilèges élevés en réinitialisant l’accès ou en gérant les utilisateurs administratifs. Cette activité est considérée comme suspecte, car le comportement du principal s’écarte de ses modèles habituels et en raison du nombre élevé d’installations d’extension. | Persistance | Moyenne |

| Desired State Configuration extension (DSC) avec un script suspect a été détecté sur votre machine virtuelle (préversion) (VM_DSCExtensionSuspiciousScript) |

L’extension Desired State Configuration (DSC) avec un script suspect a été détectée sur votre machine virtuelle en analysant les opérations Azure Resource Manager dans votre abonnement. Les attaquants peuvent utiliser l’extension Desired State Configuration (DSC) pour déployer des configurations malveillantes, telles que des mécanismes de persistance, des scripts malveillants, etc., avec des privilèges élevés, sur vos machines virtuelles. Le script est considéré comme suspect, car certaines parties ont été identifiées comme potentiellement malveillantes. | Exécution | Élevé |

| Une utilisation suspecte d’une extension Desired State Configuration (DSC) a été détectée sur vos machines virtuelles (préversion) (VM_DSCExtensionSuspiciousUsage) |

L’utilisation suspecte de plusieurs extensions Desired State Configuration (DSC) a été détectée sur vos machines virtuelles en analysant les opérations Azure Resource Manager dans votre abonnement. Les attaquants peuvent utiliser l’extension Desired State Configuration (DSC) pour déployer des configurations malveillantes, telles que des mécanismes de persistance, des scripts malveillants, etc., avec des privilèges élevés, sur vos machines virtuelles. Cette activité est considérée comme suspecte, car le comportement du principal s’écarte de ses modèles habituels et en raison du nombre élevé d’installations d’extension. | Impact | Faible |

| L’extension de script personnalisé avec un script suspect a été détectée sur votre machine virtuelle (préversion) (VM_CustomScriptExtensionSuspiciousCmd) (Cette alerte existe déjà et a été améliorée avec des méthodes de logique et de détection améliorées.) |

Une extension de script personnalisée avec un script suspect a été détectée sur votre machine virtuelle en analysant les opérations Azure Resource Manager dans votre abonnement. Les attaquants peuvent utiliser l'extension de script personnalisé pour exécuter un code malveillant avec des privilèges élevés sur votre machine virtuelle via Azure Resource Manager. Le script est considéré comme suspect, car certaines parties ont été identifiées comme potentiellement malveillantes. | Exécution | Élevé |

Consultez les alertes basées sur les extensions dans Defender pour serveurs.

Pour obtenir la liste complète des alertes, consultez le tableau de référence pour toutes les alertes de sécurité dans Microsoft Defender pour le cloud.

Mises à jour du modèle d’entreprise et des tarifs pour les plans Defender pour le cloud

1er août 2023

Microsoft Defender pour le cloud possède trois plans qui offrent une protection de la couche de service :

Defender pour Key Vault

Defender pour Resource Manager

Defender pour DNS

Ces plans sont passés à un nouveau modèle d’entreprise avec des prix et des emballages différents pour répondre aux commentaires des clients concernant la prévisibilité des dépenses et la simplification de la structure de coût globale.

Résumé des modifications de modèle d’entreprise et de tarification :

Les clients existants de Defender pour Key-Vault, Defender pour Resource Manager et Defender pour DNS conservent leur modèle d’entreprise et leur tarification actuels, sauf s’ils choisissent activement de basculer vers le nouveau modèle d’entreprise et la nouvelle tarification.

- Defender pour Resource Manager : ce plan a un prix fixe par abonnement et par mois. Les clients peuvent passer au nouveau modèle commercial en sélectionnant le nouveau modèle d’abonnement de Defender pour Resource Manager.

Les clients existants de Defender pour Key-Vault, Defender pour Resource Manager et Defender pour DNS conservent leur modèle d’entreprise et leur tarification actuels, sauf s’ils choisissent activement de basculer vers le nouveau modèle d’entreprise et la nouvelle tarification.

- Defender pour Resource Manager : ce plan a un prix fixe par abonnement et par mois. Les clients peuvent passer au nouveau modèle commercial en sélectionnant le nouveau modèle d’abonnement de Defender pour Resource Manager.

- Defender pour Key Vault : ce plan a un prix fixe par coffre et par mois, sans frais de dépassement. Les clients peuvent passer au nouveau modèle commercial en sélectionnant le nouveau modèle par chambre forte de Defender for Key Vault

- Defender pour DNS : les clients de Defender pour serveurs Plan 2 ont accès à la valeur Defender pour DNS dans le cadre de Defender pour serveurs Plan 2 sans frais supplémentaires. Les clients qui ont à la fois Defender pour serveur Plan 2 et Defender pour DNS ne sont plus facturés pour Defender pour DNS. Defender pour DNS n’est plus disponible en tant que plan autonome.

Pour en savoir plus sur la tarification de ces plans, consultez la page de tarification de Defender pour le cloud.

Juillet 2023

Les mises à jour du mois de juillet incluent :

Version préliminaire de l’évaluation des vulnérabilités des conteneurs avec Gestion des vulnérabilités de Microsoft Defender (MDVM) dans Defender pour les conteneurs et Defender pour les registres de conteneurs

31 juillet 2023

Nous annonçons la publication de l’évaluation des vulnérabilités (VA) pour des images de conteneurs Linux dans des registres de conteneurs Azure avec Gestion des vulnérabilités de Microsoft Defender (MDVM) dans Defender pour les conteneurs et Defender pour les registres de conteneurs. La nouvelle offre VA de conteneurs sera fournie parallèlement à notre offre VA de conteneurs existante avec Qualys dans Defender pour les conteneurs et Defender pour les registres de conteneurs, et inclura des réanalyses quotidiennes des images de conteneurs, des informations d’exploitabilité, une prise en charge du système d’exploitation et des langages de programmation (SCA) et bien plus encore.

Cette nouvelle offre commencera à être déployée aujourd'hui et devrait être disponible pour tous les clients d'ici le 7 août.

Si vous souhaitez obtenir plus d’informations, consultez Évaluation des vulnérabilités des conteneur optimisée par MDVM et Gestion des vulnérabilités de Microsoft Defender (MDVM).

La posture de conteneur sans agent dans CSPM Defender est désormais en disponibilité générale

30 juillet 2023

Les fonctionnalités de posture de conteneur sans agent sont désormais en disponibilité générale dans le cadre du plan Defender CSPM (Cloud Security Posture Management).

En savoir plus sur la posture de conteneur sans agent dans CSPM Defender.

Gestion des mises à jour automatiques de Defender pour point de terminaison pour Linux

20 juillet 2023

Par défaut, Defender pour le cloud tente de mettre à jour vos agents Defender pour point de terminaison pour Linux intégrés à l’extension MDE.Linux. Avec cette version, vous pouvez gérer ce paramètre et désactiver la configuration par défaut pour gérer manuellement vos cycles de mise à jour.

Découvrez comment gérer la configuration des mises à jour automatiques pour Linux.

Analyse des secrets sans agent pour les machines virtuelles dans Defender pour serveurs P2 &GPSI Defender

18 juillet 2023

L’analyse des secrets est désormais disponible dans le cadre de l’analyse sans agent dans Defender pour serveurs P2 et Defender CSPM. Cette fonctionnalité permet de détecter les secrets non managés et non sécurisés enregistrés sur des machines virtuelles, dans des ressources Azure ou AWS, qui peuvent être utilisés à des fins de mouvement latéral dans le réseau. En cas de détection de secrets, Defender pour le cloud peut vous aider à établir des priorités et à prendre des mesures correctives exploitables en vue de réduire le risque de mouvement latéral, tout cela sans nuire aux performances de votre machine.

Pour plus d’informations sur la protection de vos secrets avec l’analyse des secrets, consultez Gérer les secrets avec l’analyse des secrets sans agent.

Nouvelle alerte de sécurité dans Defender pour serveurs plan 2 : détection des attaques potentielles à l’aide des extensions de pilotes GPU de machine virtuelle Azure

12 juillet 2023

Cette alerte se concentre sur l’identification des activités suspectes à l’aide des extensions de pilote GPU de machine virtuelle Azure et fournit des insights sur les tentatives de compromission de vos machines virtuelles par des attaquants. L’alerte cible les déploiements suspects d’extensions de pilotes GPU. Ces extensions sont souvent utilisées par les acteurs de menace pour utiliser toute la puissance de la carte graphique et effectuer un cryptojacking.

| Nom d’affichage de l’alerte (Type d’alerte) |

Description | Gravité | Tactique MITRE |

|---|---|---|---|

| Installation suspecte de l’extension GPU sur votre machine virtuelle (préversion) (VM_GPUDriverExtensionUnusualExecution) |

L’analyse des opérations Azure Resource Manager dans votre abonnement a détecté l’installation suspecte d’une extension GPU dans votre machine virtuelle. Les attaquants peuvent utiliser l’extension de pilote GPU pour installer des pilotes GPU sur votre machine virtuelle via Azure Resource Manager pour effectuer le cryptojacking. | Faible | Impact |

Pour obtenir la liste complète des alertes, consultez le tableau de référence pour toutes les alertes de sécurité dans Microsoft Defender pour le cloud.

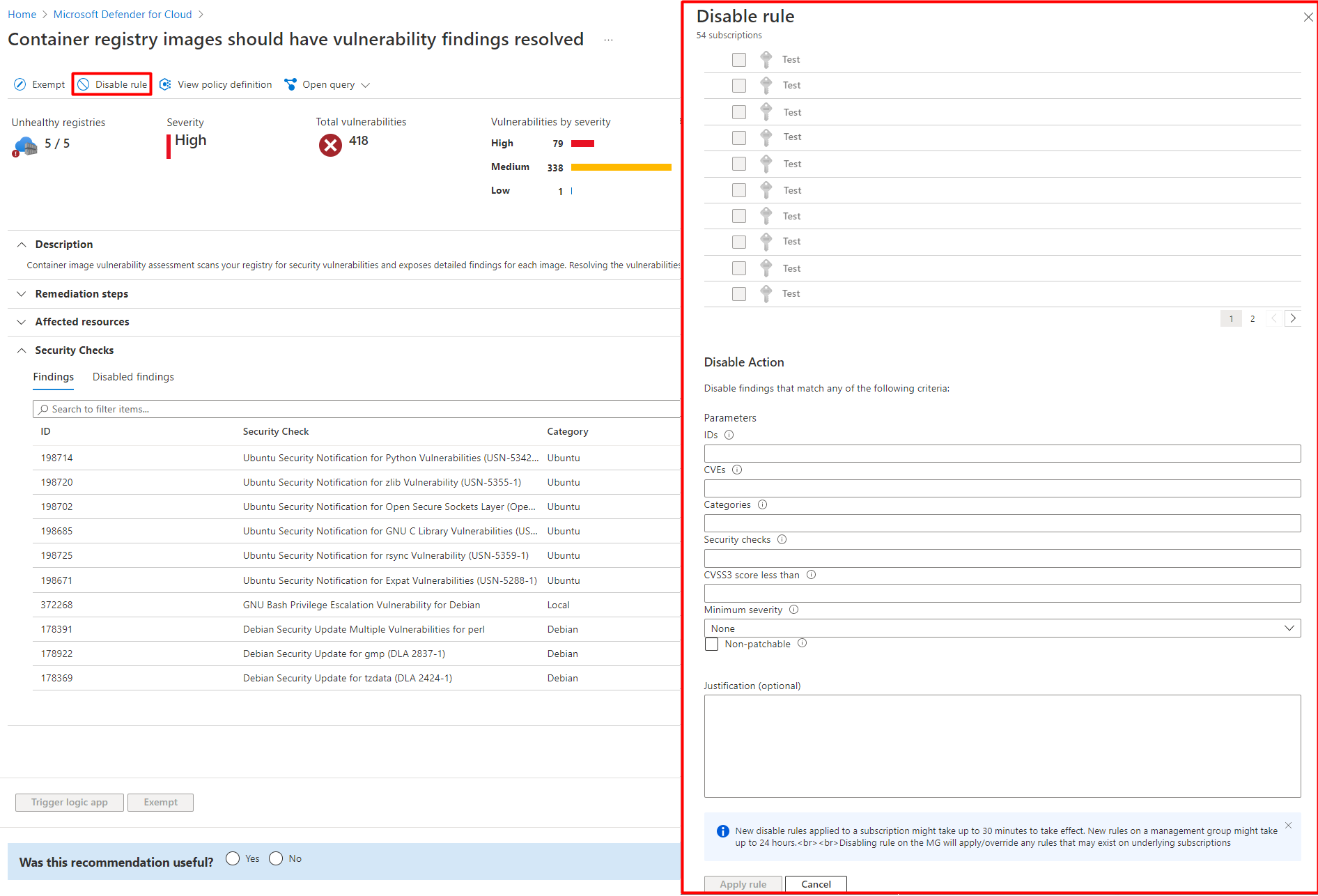

Prise en charge de la désactivation des résultats de vulnérabilité spécifiques

9 juillet 2023

Publication de la prise en charge pour désactiver les résultats des vulnérabilités pour vos images de registre de conteneurs ou pour l’exécution d’images dans le cadre d’une posture de conteneur sans agent. Si votre organisation a besoin d’ignorer un résultat de vulnérabilité sur votre image de registre de conteneurs plutôt que de le corriger, vous pouvez désactiver cette fonction. Les résultats désactivés n’ont pas d’effet sur votre degré de sécurisation, et ne génèrent aucun bruit indésirable.

Découvrez comment désactiver les résultats d’évaluation des vulnérabilités sur les images du registre de conteneurs.

La posture de sécurité prenant en charge les données est désormais en disponibilité générale

1er juillet 2023

La posture de sécurité prenant en charge les données dans Microsoft Defender pour le cloud est désormais en disponibilité générale. Elle aide les clients à réduire les risques liés aux données et à réagir aux violations de données. À l’aide de la posture de sécurité prenant en compte les données, vous pouvez :

- Découvrez automatiquement les ressources de données sensibles dans Azure et AWS.

- Évaluer la sensibilité des données, l’exposition des données et la façon dont les données circulent entre les organisations.

- Découvrir de manière proactive et continue les risques susceptibles d’entraîner des violations de données.

- Détectez des activités suspectes pouvant indiquer des menaces continues pour des ressources de données sensibles

Pour plus d’informations, consultez Posture de sécurité prenant en charge les données dans Microsoft Defender pour le cloud.

Juin 2023

Les mises à jour du mois de juin incluent :

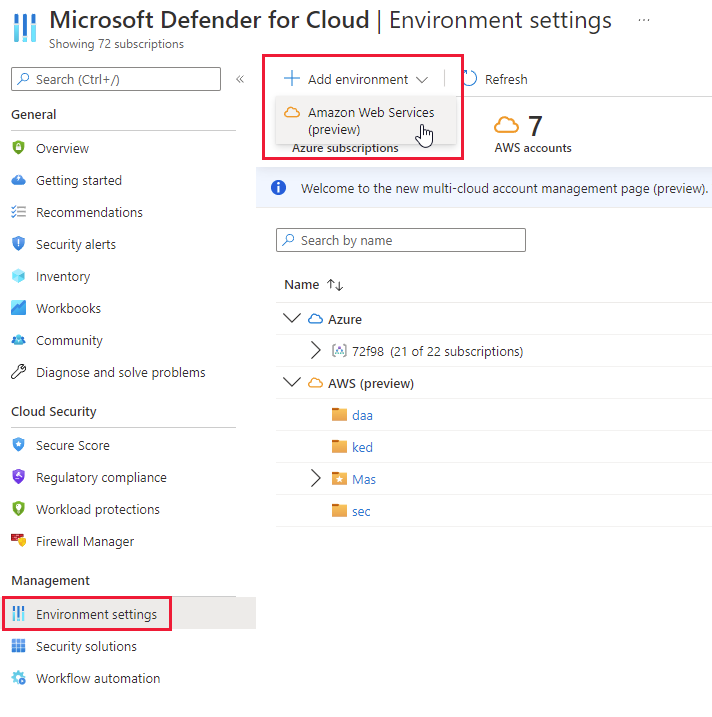

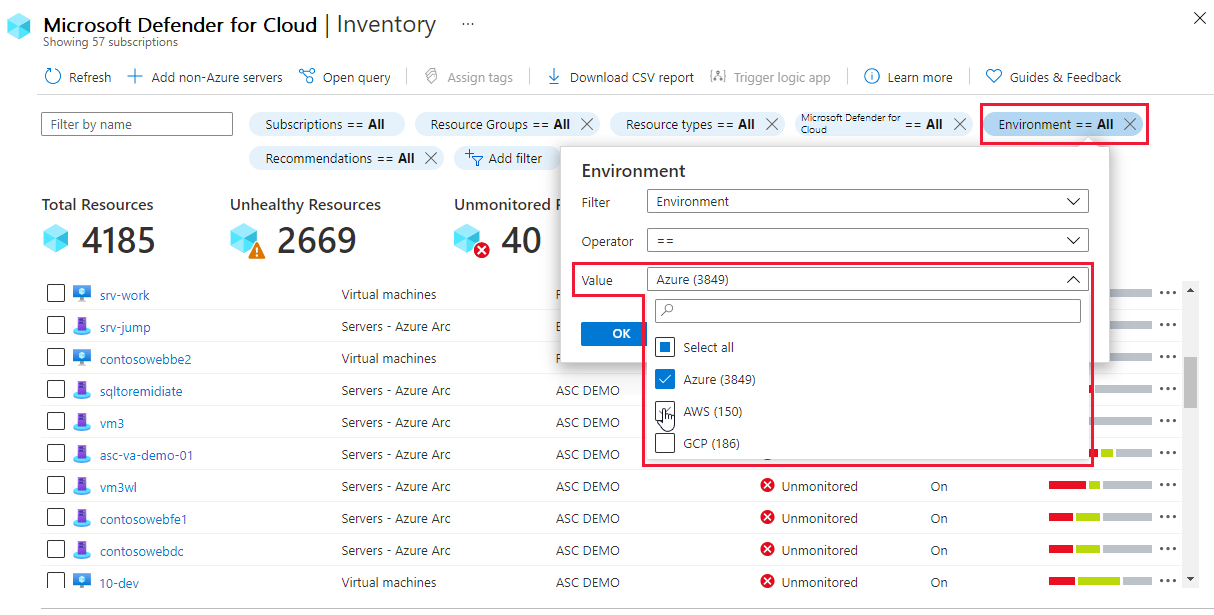

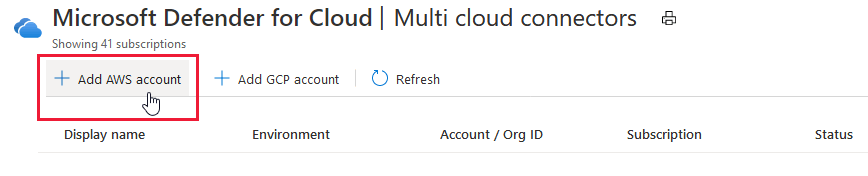

Intégration simplifiée de comptes multiclouds grâce à des paramètres améliorés

26 juin 2023

Defender pour le cloud a amélioré l’expérience d’intégration pour inclure une nouvelle interface utilisateur simplifiée et des instructions en plus de nouvelles fonctionnalités qui vous permettent d’intégrer vos environnements AWS et GCP tout en fournissant un accès à des fonctionnalités d’intégration avancées.

Pour les organisations ayant adopté Hashicorp Terraform pour l’automatisation, Defender pour le cloud offre désormais la possibilité d’utiliser Terraform comme méthode de déploiement avec AWS CloudFormation ou GCP Cloud Shell. Vous pouvez désormais personnaliser les noms de rôles requis lors de la création de l’intégration. Vous pouvez également choisir entre les options suivantes :

Accès par défaut : permet à Defender pour le cloud d’analyser vos ressources et d’inclure automatiquement de futures fonctionnalités.

Accès avec des privilèges minimum : accorde à Defender pour le cloud l’accès aux autorisations actuelles nécessaires pour les plans sélectionnés uniquement.

Si vous sélectionnez les autorisations avec des privilèges minimum, vous recevez uniquement des notifications relatives à de nouveaux rôles et autorisations nécessaires pour que l’intégrité du connecteur soit complètement opérationnelle.

Defender pour le cloud vous permet de différencier vos comptes cloud par leur nom natif des fournisseurs cloud. Par exemple, des alias de compte AWS et des noms de projet GCP.

Prise en charge des points de terminaison privés pour l’analyse des programmes malveillants dans Defender pour le stockage

25 juin 2023

La prise en charge des points de terminaison privés est désormais disponible dans le cadre de la préversion publique de l’analyse des programmes malveillants dans Defender pour le stockage. Cette fonctionnalité permet d’activer l’analyse des programmes malveillants sur des comptes de stockage utilisant des points de terminaison privés. Aucune configuration supplémentaire n’est nécessaire.

L’analyse des programmes malveillants (Préversion) dans Defender pour le stockage permet de protéger vos comptes de stockage contre du contenu malveillant en effectuant une analyse complète de ce dernier sur du contenu téléchargé en quasi-temps réel, grâce aux fonctionnalités de Microsoft Defender Antivirus. Il est conçu pour aider à répondre aux exigences de sécurité et de conformité en matière de traitement des contenus non fiables. Il s’agit d’une solution SaaS sans agent qui permet une configuration simple à grande échelle, sans aucune maintenance, et prend en charge l’automatisation de la réponse à grande échelle.

Les points de terminaison privés fournissent une connectivité sécurisée à vos services Stockage Azure, éliminant efficacement l’exposition à Internet public, et sont considérés comme une meilleure pratique en matière de sécurité.

Pour les comptes de stockage avec des points de terminaison privés pour lesquels l’analyse des programmes malveillants est déjà activée, vous devez désactiver et activer le plan avec l’analyse des programmes malveillants pour que celle-ci fonctionne.

Si vous souhaitez obtenir plus d’informations sur l’utilisation des points de terminaison privés dans Defender pour le stockage et mieux protéger vos services de stockage.

Recommandation de version pour la préversion : Les découvertes des vulnérabilités (fournies par Gestion des vulnérabilités Microsoft Defender) doivent être résolues sur les images de conteneur en cours d’exécution

21 juin 2023

Une nouvelle recommandation de conteneur dans CSPM Defender fournie par MDVM est publiée pour la préversion :

| Recommandation | Description | Clé d’évaluation |

|---|---|---|

| Les découvertes des vulnérabilités (fournies par Gestion des vulnérabilités Microsoft Defender) (préversion) doivent être résolues sur les images de conteneur en cours d’exécution | L’évaluation des vulnérabilités des images conteneur analyse votre registre à la recherche de vulnérabilités connues et fournit un rapport de vulnérabilité détaillé pour chaque image. Cette recommandation fournit une visibilité sur les images vulnérables en cours d’exécution dans vos clusters Kubernetes. La correction des vulnérabilités dans les images conteneur en cours d’exécution est essentielle pour améliorer votre posture de sécurité, ce qui réduit considérablement la surface d’attaque de vos charges de travail conteneurisées. | c609cf0f-71ab-41e9-a3c6-9a1f7fe1b8d5 |

Cette nouvelle recommandation remplace la recommandation actuelle du même nom, fournie par Qualys, seulement dans CSPM Defender (remplaçant la clé d’évaluation 41503391-efa5-47ee-9282-4eff6131462c).

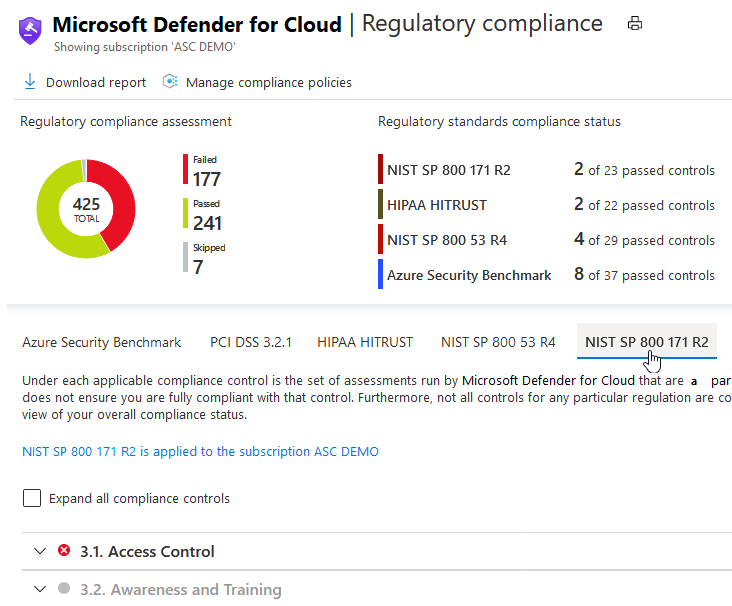

Des mises à jour de contrôle ont été apportées aux normes NIST 800-53 en matière de conformité réglementaire

15 juin 2023

Les normes NIST 800-53 (à la fois R4 et R5) ont récemment été mises à jour avec des modifications de contrôle apportées à la conformité réglementaire dans Microsoft Defender pour le cloud. Les contrôles gérés par Microsoft ont été supprimés de la norme et les informations sur l’implémentation de la responsabilité Microsoft (dans le cadre du modèle de responsabilité partagée du cloud) sont désormais disponibles uniquement dans le volet d’informations du contrôle sous Actions Microsoft.

Ces contrôles étaient auparavant calculés en tant que contrôles réussis. Vous pourriez donc constater une baisse significative de votre score de conformité pour des normes NIST entre avril 2023 et mai 2023.

Si vous souhaitez obtenir plus d’informations sur les contrôles de conformité, consultez Tutoriel : Améliorer votre conformité aux normes – Microsoft Defender pour le cloud.

La planification de la migration cloud, avec une analyse de rentabilité Azure Migrate, comprend désormais Defender pour le cloud

11 juin 2023

Vous pouvez désormais découvrir les économies éventuelles à réaliser en matière de sécurité en appliquant Defender pour le cloud dans le contexte d’une analyse de rentabilité Azure Migrate.

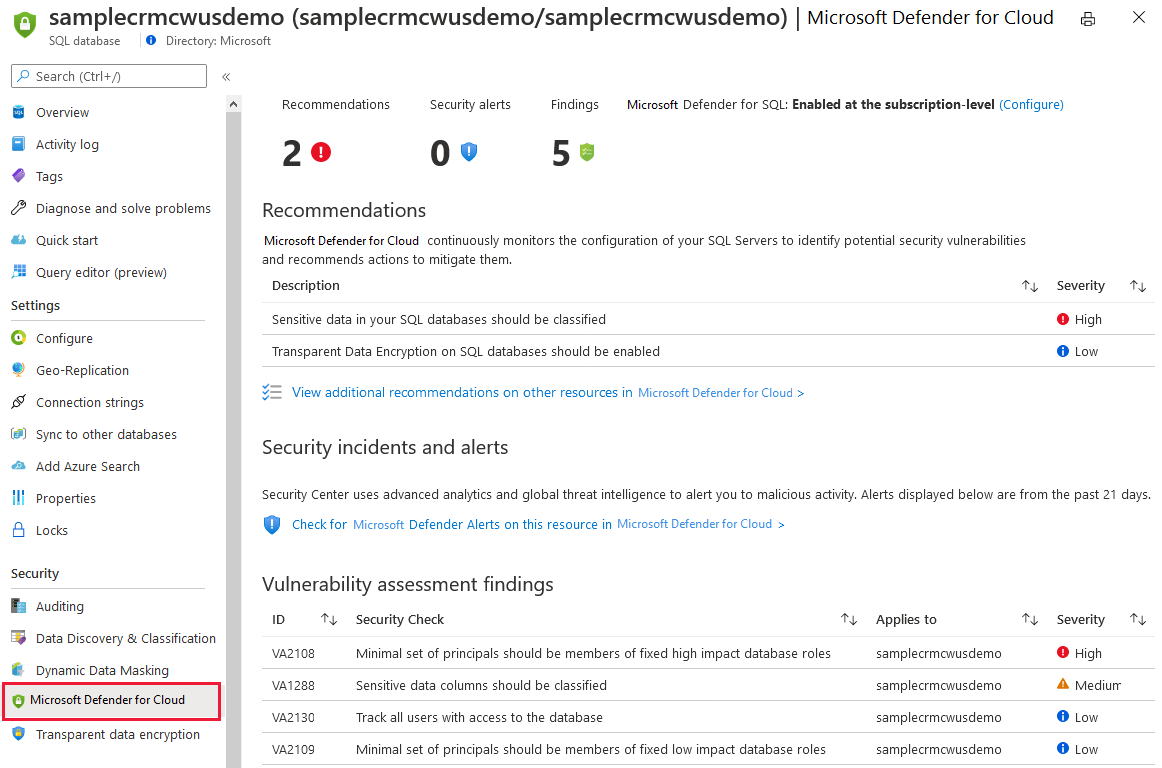

La configuration Express pour les évaluations des vulnérabilités dans Defender pour SQL est désormais en disponibilité générale

7 juin 2023

La configuration Express pour les évaluations des vulnérabilités dans Defender pour SQL est désormais en disponibilité générale. La configuration Express offre une expérience d’intégration simplifiée pour les évaluations des vulnérabilités SQL à l’aide d’une configuration en un clic (ou d’un appel d’API). Aucun paramètre ou dépendance supplémentaire n’est nécessaire sur les comptes de stockage managé.

Consultez ce blog pour en savoir plus sur la configuration Express.

Vous pouvez découvrir les différences entre la configuration express et la configuration classique.

Étendues supplémentaires ajoutées aux connecteurs Azure DevOps existants

6 juin 2023

Defender pour DevOps a ajouté les étendues supplémentaires suivantes à l’application Azure DevOps (ADO) :

Gestion avancée de la sécurité:

vso.advsec_manage. Qui est nécessaire pour vous permettre d’activer, de désactiver et de gérer GitHub Advanced Security pour ADO.Mappage de conteneurs :

vso.extension_manage,vso.gallery_manager; Qui est nécessaire pour vous permettre de partager l’extension de décorateur avec l’organisation ADO.

Seuls les nouveaux clients de Defender pour DevOps qui tentent d’intégrer des ressources ADO à Microsoft Defender pour le cloud sont concernés par ce changement.

L’intégration directe (sans Azure Arc) à Defender pour serveurs est désormais en disponibilité générale

5 juin 2023

Auparavant, Azure Arc devait intégrer des serveurs non Azure à Defender pour serveurs. Toutefois, avec la dernière version, vous pouvez également intégrer vos serveurs locaux à Defender pour les serveurs en utilisant uniquement l’agent Microsoft Defender for Endpoint.

Cette nouvelle méthode simplifie le processus d’intégration pour des clients axés sur la protection des points de terminaison de base et vous permet de tirer parti de la facturation basée sur la consommation de Defender pour serveurs pour les ressources cloud et non cloud. L’option d’intégration directe via Defender for Endpoint est désormais disponible, avec la facturation des machines intégrées à compter du 1er juillet.

Si vous souhaitez obtenir plus d’informations, consultez Connecter vos machines non-Azure à Microsoft Defender pour le cloud avec Defender for Endpoint.

Remplacement de la détection basée sur un agent par la détection sans agent pour des fonctionnalités de conteneurs dans la gestion de la posture de sécurité cloud (CSPM) Defender

4 juin 2023

Avec les fonctionnalités de la posture de conteneur sans agent disponibles dans la gestion de la posture de sécurité cloud (CSPM) Defender, les fonctionnalités de détection basées sur un agent sont désormais mises hors service. Si vous utilisez actuellement des fonctionnalités de conteneur dans la gestion de la posture de sécurité cloud (CSPM) Defender, vérifiez que les extensions appropriées sont activées pour continuer bénéficier de la valeur liée au conteneur des nouvelles fonctionnalités sans agent, comme les chemins d’attaque liés aux conteneurs, les insights et les inventaires. (L’activation des extensions peut prendre jusqu’à 24 heures).

Si vous souhaitez obtenir plus d’informations, consultez Posture de conteneur sans agent.

Mai 2023

Les mises à jour du mois de mars incluent :

- Nouvelle alerte pour Defender pour Key Vault

- L’analyse sans agent prend désormais en charge les disques chiffrés dans AWS

- Conventions d’affectation de noms des règles JIT (juste-à-temps) révisées dans Defender pour le cloud

- Intégrer des régions AWS sélectionnées

- Changements multiples apportés aux recommandations sur l’identité

- Dépréciation des normes héritées dans le tableau de bord de conformité

- Deux recommandations Defender pour DevOps incluent désormais les résultats de l’analyse Azure DevOps

- Nouveau paramètre par défaut pour la solution d’évaluation des vulnérabilités Defender pour serveurs

- Télécharger un rapport CSV des résultats de votre requête de l’Explorateur de sécurité cloud (préversion)

- Publication de l’évaluation des vulnérabilités des conteneurs optimisée par l’agent Gestion des vulnérabilités Microsoft Defender (MDVM) dans CSPM Defender

- Renommer les recommandations de conteneur optimisées par Qualys

- Mise à jour de l’application GitHub Defender pour DevOps

- Les annotations de demande de tirage (pull request) Defender pour DevOps dans des référentiels Azure DevOps incluent désormais des configurations incorrectes de l’infrastructure en tant que code

Nouvelle alerte dans Defender pour Key Vault

| Alerte (type d’alerte) | Description | Tactiques MITRE | severity |

|---|---|---|---|

| Accès inhabituel au coffre de clés à partir d’une adresse IP suspecte (non Microsoft ou externe) (KV_UnusualAccessSuspiciousIP) |

Un utilisateur ou un principal de service a tenté d’accéder de manière inhabituelle à des coffres de clés à partir d’une adresse IP non Microsoft au cours des dernières 24 heures. Ce modèle d’accès anormal peut être une activité légitime. Il peut s’agir d’une tentative possible d’accès au coffre de clés et aux secrets qu’il contient. Nous vous recommandons de faire des investigations supplémentaires. | Accès aux informations d’identification | Moyenne |

Pour toutes les alertes disponibles, consultez Alertes pour Azure Key Vault.

L’analyse sans agent prend désormais en charge les disques chiffrés dans AWS

L’analyse sans agent pour les machines virtuelles prend désormais en charge le traitement des instances avec des disques chiffrés dans AWS, à l’aide de CMK et de PMK.

Cette prise en charge étendue augmente la couverture et la visibilité de votre patrimoine cloud sans impacter vos charges de travail en cours d’exécution. La prise en charge des disques chiffrés conserve la même méthode sans impact sur les instances en cours d’exécution.

- Pour les nouveaux clients qui activent l’analyse sans agent dans AWS, la couverture des disques chiffrés est intégrée et prise en charge par défaut.

- Pour les clients existants qui ont déjà un connecteur AWS dont l’analyse sans agent est activée, vous devez réappliquer la pile CloudFormation à vos comptes AWS intégrés pour mettre à jour et ajouter les nouvelles autorisations requises pour traiter les disques chiffrés. Le modèle CloudFormation mis à jour inclut de nouvelles affectations qui permettent à Defender pour le cloud de traiter des disques chiffrés.

Vous pouvez en savoir plus sur les autorisations utilisées pour analyser les instances AWS.

Pour réappliquer votre pile CloudFormation :

- Accédez aux paramètres d’environnement Defender pour le cloud et ouvrez votre connecteur AWS.

- Accédez à l’onglet Configurer l’accès.

- Sélectionnez Cliquez pour télécharger le modèle CloudFormation.

- Accédez à votre environnement AWS et appliquez le modèle mis à jour.

En savoir plus sur l’analyse sans agent et sur l’activation de l’analyse sans agent dans AWS.

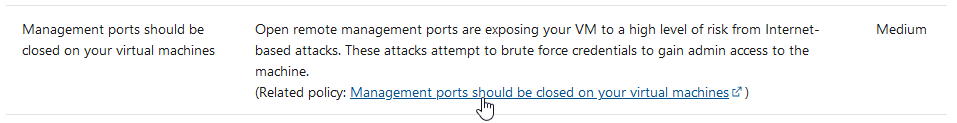

Conventions d’affectation de noms des règles JIT (juste-à-temps) révisées dans Defender pour le cloud

Nous avons révisé les règles JIT (juste-à-temps) pour qu’elles s’alignent sur la marque Microsoft Defender pour le cloud. Nous avons modifié les conventions d’affectation de noms pour les règles Pare-feu Azure et NSG (groupe de sécurité réseau).

Les modifications sont répertoriées ci-dessous :

| Description | Ancien nom | Nouveau nom |

|---|---|---|

| Noms de règles JIT (autoriser et refuser) dans NSG (groupe de sécurité réseau) | SecurityCenter-JITRule | MicrosoftDefenderForCloud-JITRule |

| Descriptions des règles JIT dans NSG | Règle d’accès réseau JIT ASC | Règle d’accès réseau JIT MDC |

| Noms des collections de règles de pare-feu JIT | ASC-JIT | MDC-JIT |

| Noms des règles de pare-feu JIT | ASC-JIT | MDC-JIT |

Découvrez comment sécuriser vos ports de gestion avec un accès juste-à-temps.

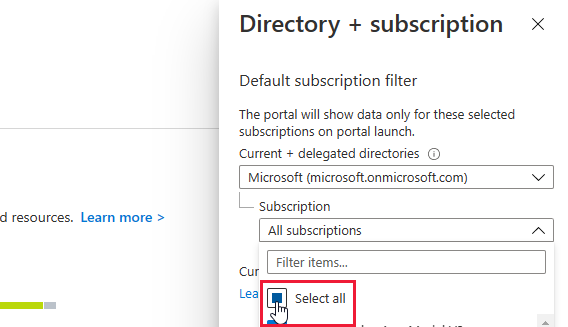

Intégrer des régions AWS sélectionnées

Pour vous aider à gérer vos coûts AWS CloudTrail et vos besoins en matière de conformité, vous pouvez désormais sélectionner les régions AWS à analyser quand vous ajoutez ou modifiez un connecteur cloud. Vous pouvez à présent analyser des régions AWS sélectionnées ou toutes les régions disponibles (par défaut) quand vous intégrez vos comptes AWS à Defender pour le cloud. Pour en savoir plus, consultez l’article Connecter vos comptes AWS à Microsoft Defender pour le cloud.

Changements multiples apportés aux recommandations sur l’identité

Les recommandations suivantes sont désormais publiées en disponibilité générale et remplacent les recommandations V1 qui sont désormais déconseillées.

Version en disponibilité générale (GA) des recommandations d’identité V2

La version V2 des recommandations relatives aux identités introduit les améliorations suivantes :

- L’étendue de l’analyse a été agrandie pour inclure toutes les ressources Azure, pas seulement les abonnements. Cela permet aux administrateurs de sécurité d’afficher les attributions de rôles par compte.

- Des comptes spécifiques peuvent désormais être exemptés de l’évaluation. Les comptes tels que les comptes de secours ou de service peuvent être exclus par les administrateurs de sécurité.

- La fréquence d’analyse a été augmentée de 24 heures à 12 heures pour garantir une meilleure actualisation et une plus grande précision des recommandations d’identité.

Les recommandations de sécurité suivantes sont proposées en disponibilité générale et remplacent les recommandations V1 :

| Recommandation | Clé d’évaluation |

|---|---|

| Les comptes disposant d’autorisations de propriétaire sur les ressources Azure doivent être compatibles avec l’authentification multifacteur | 6240402e-f77c-46fa-9060-a7ce53997754 |

| Les comptes disposant d’autorisations en écriture sur les ressources Azure doivent être compatibles avec l’authentification multifacteur | c0cb17b2-0607-48a7-b0e0-903ed22de39b |

| Les comptes disposant d’autorisations en lecture sur les ressources Azure doivent être compatibles avec l’authentification multifacteur | dabc9bc4-b8a8-45bd-9a5a-43000df8aa1c |

| Les comptes invités disposant d’autorisations de propriétaire sur les ressources Azure doivent être supprimés | 20606e75-05c4-48c0-9d97-add6daa2109a |

| Les comptes invités disposant d’autorisations en écriture sur les ressources Azure doivent être supprimés | 0354476c-a12a-4fcc-a79d-f0ab7ffffdbb |

| Les comptes invités disposant d’autorisations en lecture sur les ressources Azure doivent être supprimés | fde1c0c9-0fd2-4ecc-87b5-98956cbc1095 |

| Les comptes bloqués disposant d’autorisations de propriétaire sur les ressources Azure doivent être supprimés | 050ac097-3dda-4d24-ab6d-82568e7a50cf |

| Les comptes bloqués disposant d’autorisations en lecture et en écriture sur les ressources Azure doivent être supprimés | 1ff0b4c9-ed56-4de6-be9c-d7ab39645926 |

Dépréciation des recommandations d’identité V1

Les recommandations de sécurité suivantes sont désormais déconseillées :

| Recommandation | Clé d’évaluation |

|---|---|

| L’authentification multifacteur doit être activée sur les comptes disposant d’autorisations de propriétaire sur les abonnements | 94290b00-4d0c-d7b4-7cea-064a9554e681 |

| L’authentification multifacteur doit être activée sur les comptes disposant d’autorisations d’accès en écriture sur les abonnements | 57e98606-6b1e-6193-0e3d-fe621387c16b |

| L’authentification multifacteur doit être activée sur les comptes disposant d’autorisations d’accès en lecture les abonnements | 151e82c5-5341-a74b-1eb0-bc38d2c84bb5 |

| Les comptes externes disposant d’autorisations de propriétaire doivent être supprimés des abonnements | c3b6ae71-f1f0-31b4-e6c1-d5951285d03d |

| Les comptes externes disposant d’autorisations d’accès en écriture doivent être supprimés des abonnements | 04e7147b-0deb-9796-2e5c-0336343ceb3d |

| Les comptes externes disposant d’autorisations d’accès en lecture doivent être supprimés des abonnements | a8c6a4ad-d51e-88fe-2979-d3ee3c864f8b |

| Les comptes déconseillés disposant d’autorisations de propriétaire doivent être supprimés des abonnements | e52064aa-6853-e252-a11e-dffc675689c2 |

| Les comptes déconseillés doivent être supprimés des abonnements | 00c6d40b-e990-6acf-d4f3-471e747a27c4 |

Nous vous recommandons de mettre à jour vos scripts personnalisés, workflows et règles de gouvernance afin qu’ils correspondent aux recommandations V2.

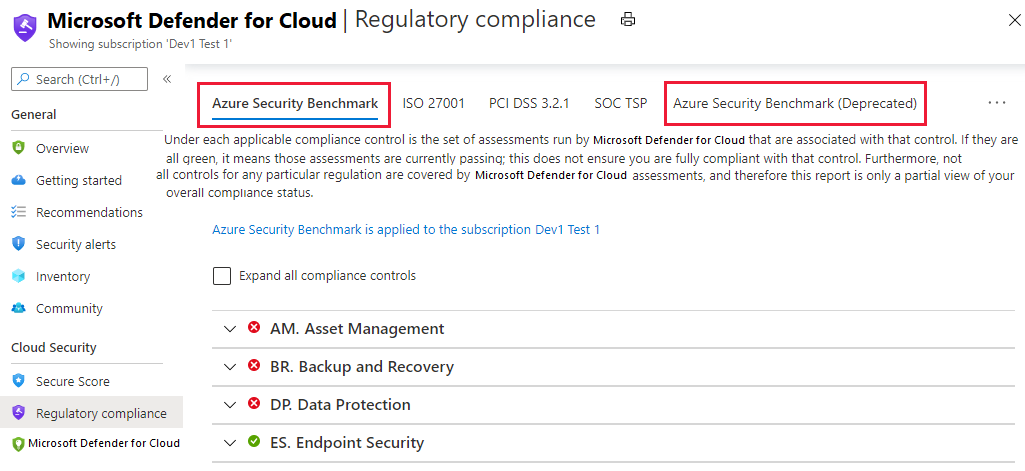

Dépréciation des normes héritées dans le tableau de bord de conformité

PCI DSS v3.2.1 et SOC TSP hérités ont été entièrement déconseillés dans le tableau de bord de conformité Defender pour le cloud et remplacés par l’initiative SOC 2 Type 2 et les normes de conformité basées sur une initiative PCI DSS v4. Nous avons totalement déprécié la prise en charge de la norme/initiative PCI DSS dans Microsoft Azure exploité par 21Vianet.

Découvrez comment personnaliser l’ensemble de normes dans votre tableau de bord de conformité réglementaire.

Deux recommandations Defender pour DevOps incluent désormais les résultats de l’analyse Azure DevOps

Defender pour DevOps Code et IaC a étendu sa couverture de recommandations dans Microsoft Defender pour le cloud afin d’inclure les résultats de sécurité Azure DevOps pour les deux recommandations suivantes :

Code repositories should have code scanning findings resolvedCode repositories should have infrastructure as code scanning findings resolved

Auparavant, la couverture de l’analyse de sécurité Azure DevOps ne comprenait que la recommandation relative aux secrets.

Apprenez-en davantage sur Defender pour DevOps.

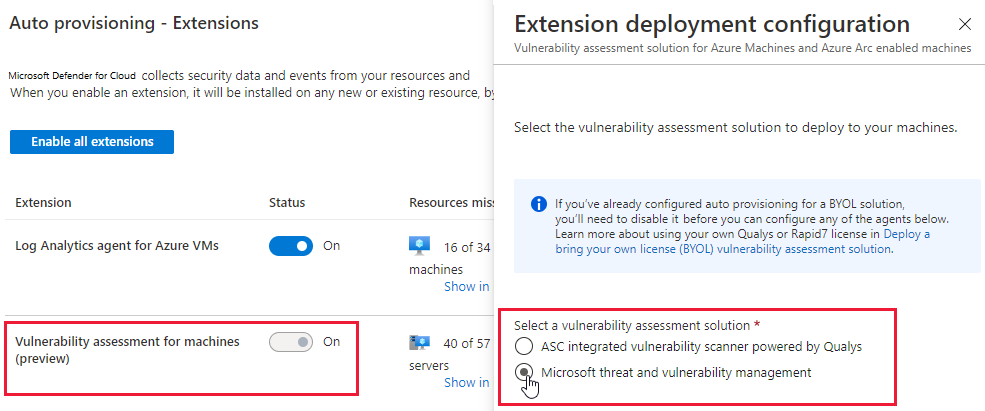

Nouveau paramètre par défaut pour la solution d’évaluation des vulnérabilités Defender pour serveurs

Les solutions d’évaluation des vulnérabilités sont essentielles pour protéger les ordinateurs contre les cyberattaques et les violations de données.

Gestion des vulnérabilités Microsoft Defender (MDVM) est désormais activé en tant que solution intégrée par défaut pour tous les abonnements protégés par Defender pour les serveurs qui n’ont pas encore de solution VA sélectionnée.

Si une solution d’évaluation des vulnérabilités est activée pour un abonnement sur l’une de ses machines virtuelles, aucune modification n’est apportée et MDVM n’est pas activé par défaut sur les machines virtuelles restantes de cet abonnement. Vous pouvez choisir d’activer une solution d’évaluation des vulnérabilités sur les machines virtuelles restantes de vos abonnements.

Découvrez comment rechercher les vulnérabilités et collecter l’inventaire logiciel avec une analyse sans agent (préversion).

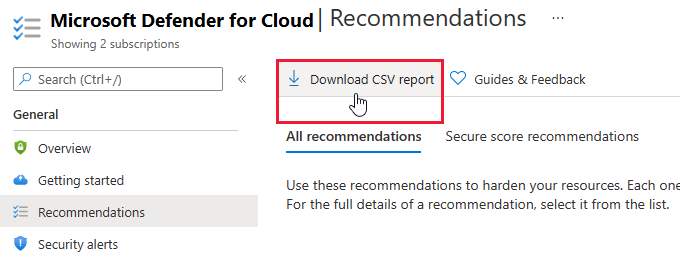

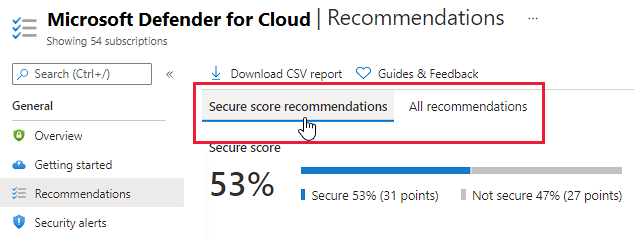

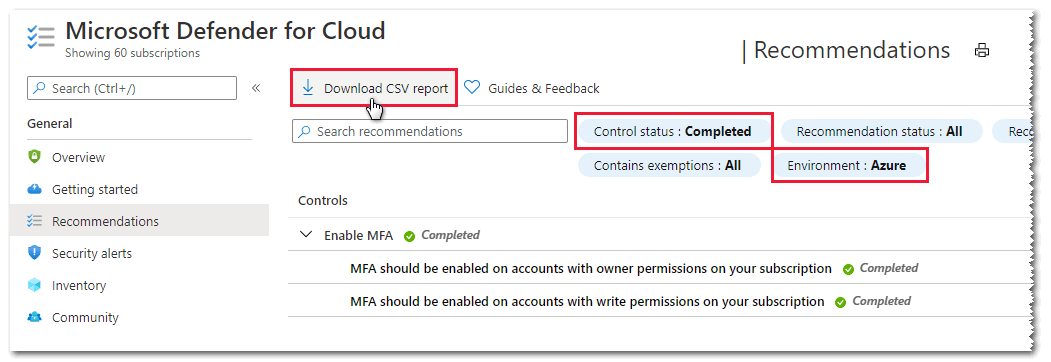

Télécharger un rapport CSV des résultats de votre requête de l’Explorateur de sécurité cloud (préversion)

Defender pour le cloud a ajouté la possibilité de télécharger un rapport CSV des résultats de votre requête de l’Explorateur de sécurité cloud.

Après avoir exécuté une recherche d’une requête, vous pouvez sélectionner le bouton Télécharger le rapport CSV (préversion) dans la page Explorateur de Sécurité cloud de Defender pour le cloud.

Découvrez comment créer des requêtes avec l’explorateur de sécurité du cloud

Publication de l’évaluation des vulnérabilités des conteneurs optimisée par l’agent Gestion des vulnérabilités Microsoft Defender (MDVM) dans CSPM Defender

Nous annonçons la publication de l’évaluation des vulnérabilités pour les images Linux dans les registres de conteneurs Azure optimisés par l’agent Gestion des vulnérabilités Microsoft Defender (MDVM) dans CSPM Defender. Cette version inclut l’analyse quotidienne des images. Les résultats utilisés dans les chemins de l’Explorateur de sécurité et des attaques s’appuient sur l’évaluation des vulnérabilités MDVM au lieu de l’analyseur Qualys.

La recommandation Container registry images should have vulnerability findings resolved existante est remplacée par une nouvelle recommandation avec MDVM :

| Recommandation | Description | Clé d’évaluation |

|---|---|---|

| Les images de registre de conteneurs doivent avoir des résultats de vulnérabilité résolus (optimisé par l’agent Gestion des vulnérabilités Microsoft Defender) | L’évaluation des vulnérabilités des images conteneur analyse votre registre à la recherche de vulnérabilités connues et fournit un rapport de vulnérabilité détaillé pour chaque image. Cette recommandation fournit une visibilité sur les images vulnérables en cours d’exécution dans vos clusters Kubernetes. La correction des vulnérabilités dans les images conteneur en cours d’exécution est essentielle pour améliorer votre posture de sécurité, ce qui réduit considérablement la surface d’attaque de vos charges de travail conteneurisées. | dbd0cb49-b563-45e7-9724-889e799fa648 est remplacé par c0b7cfc6-3172-465a-b378-53c7ff2cc0d5 |

En savoir plus sur la posture des conteneurs sans agent dans CSPM Defender.

En savoir plus sur l’agent Gestion des vulnérabilités de Microsoft Defender (MDVM).

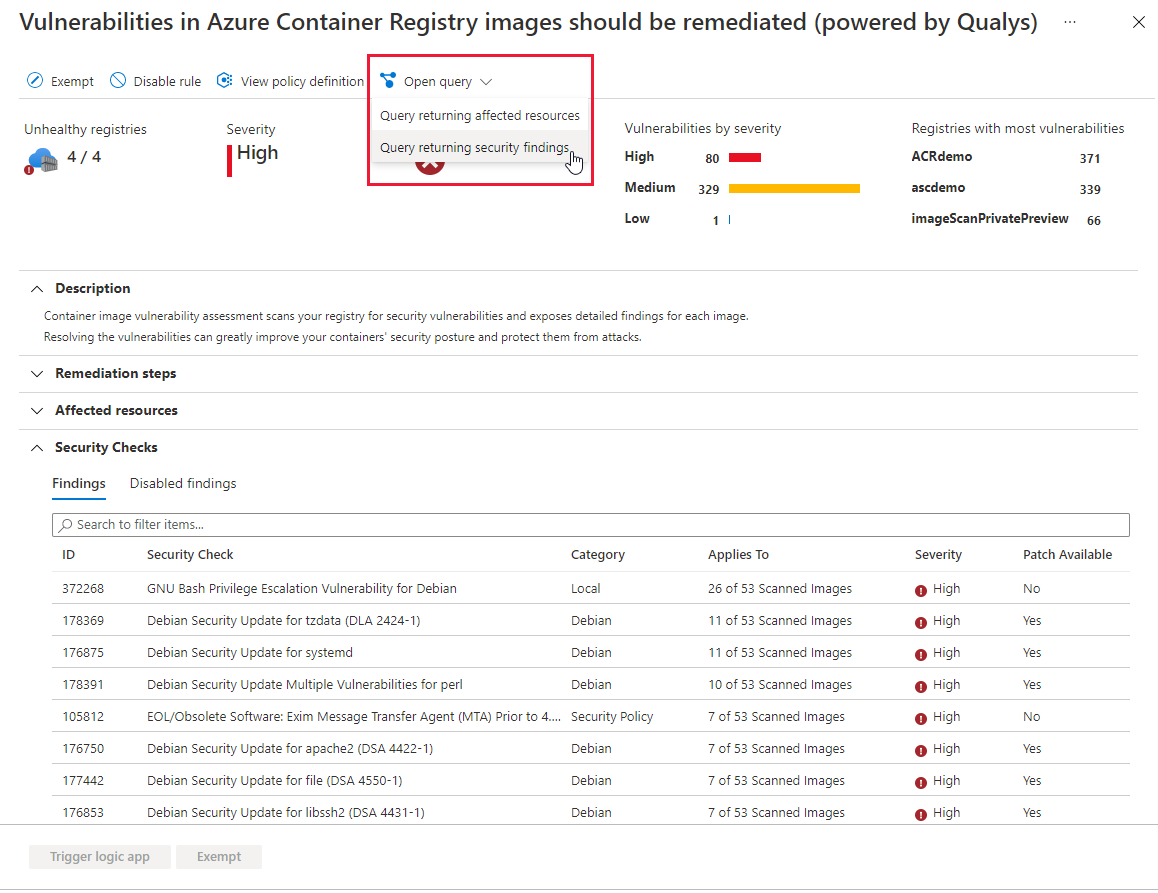

Renommer les recommandations de conteneur optimisées par Qualys

Les recommandations de conteneur actuelles dans Defender pour les conteneurs seront renommées comme suit :

| Recommandation | Description | Clé d’évaluation |

|---|---|---|

| Les images de registre de conteneurs doivent avoir des résultats de vulnérabilité résolus (avec Qualys) | L’évaluation des vulnérabilités des images conteneur analyse votre registre à la recherche de failles de sécurité et présente des résultats détaillés pour chaque image. La résolution des vulnérabilités peut améliorer significativement la sécurité de vos conteneurs et les protéger contre les attaques. | dbd0cb49-b563-45e7-9724-889e799fa648 |

| Les résultats de l’analyse des vulnérabilités doivent être résolus pour exécuter des images conteneurs (optimisé par Qualys) | L’évaluation des vulnérabilités des images conteneur analyse les images conteneur exécutées sur vos clusters Kubernetes à la recherche de vulnérabilités de sécurité et expose les résultats détaillés pour chaque image. La résolution des vulnérabilités peut améliorer significativement la sécurité de vos conteneurs et les protéger contre les attaques. | 41503391-efa5-47ee-9282-4eff6131462c |

Mise à jour de l’application GitHub Defender pour DevOps

Microsoft Defender pour DevOps apporte constamment des modifications et des mises à jour qui demandent aux clients Defender pour DevOps ayant intégré leurs environnements GitHub à Defender pour le cloud de fournir des autorisations dans le cadre de l’application déployée dans leur organisation GitHub. Ces autorisations sont nécessaires pour garantir un comportement optimal de toutes les fonctionnalités de sécurité de Defender pour DevOps.

Nous vous suggérons de mettre à jour les autorisations dès que possible pour garantir un accès continu à toutes les fonctionnalités disponibles de Defender pour DevOps.

Vous pouvez accorder les autorisations de deux manières différentes :

Dans votre organisation, sélectionnez Applications GitHub. Recherchez votre organisation, puis sélectionnez Examiner la demande.

Vous recevrez un e-mail automatisé du support GitHub. Dans l’e-mail, sélectionnez Examiner la demande d’autorisation pour accepter ou rejeter cette modification.

Une fois que vous avez suivi l’une de ces options, vous accédez à l’écran de révision où vous devez examiner la demande. Sélectionnez Accepter de nouvelles autorisations pour approuver la demande.

Si vous avez besoin d’aide pour mettre à jour des autorisations, vous pouvez créer une demande de support Azure.

Vous pouvez également en savoir plus sur Defender pour DevOps. Si une solution d’évaluation des vulnérabilités est activée pour un abonnement sur l’une de ses machines virtuelles, aucune modification n’est apportée et MDVM n’est pas activé par défaut sur les machines virtuelles restantes de cet abonnement. Vous pouvez choisir d’activer une solution d’évaluation des vulnérabilités sur les machines virtuelles restantes de vos abonnements.

Découvrez comment rechercher les vulnérabilités et collecter l’inventaire logiciel avec une analyse sans agent (préversion).

Les annotations de demande de tirage (pull request) Defender pour DevOps dans des référentiels Azure DevOps incluent désormais des configurations incorrectes de l’infrastructure en tant que code

Defender pour DevOps a étendu sa couverture d’annotations de demande de tirage (PR) dans Azure DevOps pour inclure les configurations incorrectes de l’infrastructure en tant que code (IaC) détectées dans des modèles Azure Resource Manager et Bicep.

Les développeurs peuvent désormais voir des annotations pour les configurations incorrectes IaC directement dans leurs demandes de tirage. Les développeurs peuvent également corriger des problèmes de sécurité critiques avant que l’infrastructure ne soit approvisionnée dans des charges de travail cloud. Pour simplifier la correction, les développeurs reçoivent un niveau de gravité, une description de configuration incorrecte et des instructions de correction dans chaque annotation.

Auparavant, la couverture des annotations de demande de tirage Defender pour DevOps dans Azure DevOps incluait uniquement des secrets.

Apprenez-en davantage sur Defender pour DevOps et les Annotations de demande de tirage.

Avril 2023

Les mises à jour du mois d’avril incluent :

- Posture de conteneur sans agent dans Defender CSPM (préversion)

- Nouvelle recommandation de préversion pour le chiffrement de disque unifié

- Modifications apportées à la recommandation Les machines doivent être configurées en toute sécurité

- Dépréciation des stratégies de surveillance de langages App Service

- Nouvelle alerte dans Defender pour Resource Manager

- Trois alertes du plan Defender pour Azure Resource Manager ont été dépréciées

- L’exportation automatique des alertes vers l’espace de travail Log Analytics a été dépréciée

- Dépréciation et amélioration des alertes sélectionnées pour les serveurs Windows et Linux

- Nouvelles recommandations relatives à l’authentification Azure Active Directory pour Azure Data Services

- Deux recommandations relatives aux mises à jour manquantes du système d’exploitation ont été publiées en disponibilité générale

- Defender pour les API (préversion)

Posture de conteneur sans agent dans Defender CSPM (préversion)

Les nouvelles fonctionnalités de posture de conteneur sans agent (préversion) sont disponibles dans le cadre du plan Defender CSPM (Cloud Security Posture Management).

La posture de conteneur sans agent permet aux équipes de sécurité d’identifier les risques liés à la sécurité dans des conteneurs et des domaines Kubernetes. Une approche sans agent permet aux équipes de sécurité d’avoir une meilleure visibilité de leurs registres Kubernetes et conteneurs au cours de la SDLC et de l’exécution, éliminant les frictions et l’empreinte des charges de travail.

La posture de conteneur sans agent offre des évaluations de la vulnérabilité d’un conteneur qui, combinées à l’analyse du chemin d’attaque, permettent aux équipes de sécurité de hiérarchiser et de zoomer sur des vulnérabilités d’un conteneur spécifique. Vous pouvez également utiliser l’explorateur de sécurité cloud pour déceler les risques et rechercher des insights de la posture de conteneur, telles que la découverte d’applications exécutant des images vulnérables ou exposées à Internet.

Pour plus d’informations, consultez Posture de conteneur sans agent (préversion).

Recommandation de chiffrement de disque unifié (préversion)

Nous avons introduit une recommandation de chiffrement de disque unifié en préversion publique, Windows virtual machines should enable Azure Disk Encryption or EncryptionAtHost et Linux virtual machines should enable Azure Disk Encryption or EncryptionAtHost.

Ces recommandations remplacent Virtual machines should encrypt temp disks, caches, and data flows between Compute and Storage resources, qui a détecté Azure Disk Encryption et la stratégie Virtual machines and virtual machine scale sets should have encryption at host enabled, qui a détecté EncryptionAtHost. ADE et EncryptionAtHost offrent une couverture de chiffrement au repos comparable, et nous vous recommandons d’activer l’une de ces deux options sur chaque machine virtuelle. Les nouvelles recommandations détectent si ADE ou EncryptionAtHost sont activés et avertissent uniquement si ni l’un ni l’autre n’est activé. Nous avertissons également si ADE est activé sur certains disques, mais pas sur tous les disques d’une machine virtuelle (cette condition ne s’applique pas à EncryptionAtHost).

Les nouvelles recommandations nécessitent Azure Automanage Machine Configuration.

Ces recommandations sont basées sur les stratégies suivantes :

- (Préversion) Les machines virtuelles Windows doivent activer Azure Disk Encryption ou EncryptionAtHost

- (Préversion) Les machines virtuelles Linux doivent activer Azure Disk Encryption ou EncryptionAtHost

Découvrez ADE et EncryptionAtHost, et comment activer l’un d’entre eux.

Modifications apportées à la recommandation Les machines doivent être configurées en toute sécurité

La recommandation Machines should be configured securelya été annulée. La mise à jour améliore les performances et la stabilité de la suggestion et aligne son expérience sur le comportement générique des recommandations de Defender pour le cloud.

Dans le cadre de cette mise à jour, l’ID de recommandation181ac480-f7c4-544b-9865-11b8ffe87f47 a été remplacé par c476dc48-8110-4139-91af-c8d940896b98.

Aucune action n’est requise côté client et aucun effet n’est attendu sur le degré de sécurisation.

Dépréciation des stratégies de surveillance de langages App Service

Les stratégies d’analyse langage App Service suivantes ont été dépréciées en raison de leur aptitude à générer des faux négatifs et parce qu’elles n’offrent pas nécessairement une meilleure sécurité. Vous devez toujours vous assurer d’utiliser une version de langage sans vulnérabilités connues.

| Nom de stratégie | ID de stratégie |

|---|---|

| Les applications App Service qui utilisent Java doivent utiliser la dernière « version Java » | 496223c3-ad65-4ecd-878a-bae78737e9ed |

| Les applications App Service qui utilisent Python doivent utiliser la dernière « version Python » | 7008174a-fd10-4ef0-817e-fc820a951d73 |

| Les applications de fonctions qui utilisent Java doivent utiliser la dernière « version Java » | 9d0b6ea4-93e2-4578-bf2f-6bb17d22b4bc |

| Les applications de fonctions qui utilisent Python doivent utiliser la dernière « version Python » | 7238174a-fd10-4ef0-817e-fc820a951d73 |

| Les applications App Service qui utilisent PHP doivent utiliser la dernière « version PHP » | 7261b898-8a84-4db8-9e04-18527132abb3 |

Les clients peuvent utiliser d’autres stratégies intégrées pour surveiller n’importe quelle version de langage spécifiée pour leurs services App Services.

Ces stratégies ne seront plus disponibles dans les recommandations intégrées de Defender pour le cloud. Vous pouvez les ajouter en tant que recommandations personnalisées pour que Defender pour le cloud les analyse.

Nouvelle alerte dans Defender pour Resource Manager

Defender pour Resource Manager dispose de la nouvelle alerte suivante :

| Alerte (type d’alerte) | Description | Tactiques MITRE | severity |

|---|---|---|---|

| PRÉVERSION - Création suspecte de ressources de calcul détectée (ARM_SuspiciousComputeCreation) |

Microsoft Defender pour Resource Manager a identifié une création suspecte de ressources de calcul dans votre abonnement utilisant Machines Virtuelles/Azure Scale Set. Les opérations identifiées sont conçues pour permettre aux administrateurs de gérer efficacement leurs environnements en déployant de nouvelles ressources si besoin. Bien que cette activité puisse être légitime, il est possible qu’un acteur malveillant exploite ces opérations pour réaliser une exploration cryptographique. L’activité est considérée comme suspecte, car l’échelle des ressources de calcul est plus élevée que celle observée précédemment dans l’abonnement. Cela peut indiquer que le principal est compromis et qu’il est utilisé dans une intention malveillante. |

Impact | Moyenne |

Vous pouvez voir une liste de toutes les alertes disponibles pour Resource Manager.

Trois alertes du plan Defender pour Azure Resource Manager ont été dépréciées

Les trois alertes du plan Defender pour Azure Resource Manager suivantes ont été dépréciées :

Activity from a risky IP address (ARM.MCAS_ActivityFromAnonymousIPAddresses)Activity from infrequent country (ARM.MCAS_ActivityFromInfrequentCountry)Impossible travel activity (ARM.MCAS_ImpossibleTravelActivity)

Dans un scénario où une activité provenant d’une adresse IP suspecte est détectée, l’une des alertes du plan Defender pour Azure Resource Manager Azure Resource Manager operation from suspicious IP address ou Azure Resource Manager operation from suspicious proxy IP address suivantes est présente.

L’exportation automatique des alertes vers l’espace de travail Log Analytics a été dépréciée

Les alertes de sécurité de Defender pour le cloud sont automatiquement exportées vers un espace de travail Log Analytics par défaut au niveau de la ressource. Cela entraîne un comportement indéterminé et, par conséquent, cette fonctionnalité a été dépréciée.

Vous pouvez plutôt exporter vos alertes de sécurité vers un espace de travail Log Analytics dédié avec Exportation continue.

Si vous avez déjà configuré l’exportation continue de vos alertes vers un espace de travail Log Analytics, aucune autre action n’est nécessaire.

Dépréciation et amélioration des alertes sélectionnées pour les serveurs Windows et Linux

Le processus d’amélioration de la qualité des alertes de sécurité pour Defender pour serveurs inclut la dépréciation de certaines alertes pour les serveurs Windows et Linux. Les alertes dépréciées proviennent désormais des alertes de menace Defender pour point de terminaison et sont couvertes par celles-ci.

Si l’intégration de Defender for Endpoint est déjà activée, aucune action supplémentaire n’est requise. Vous pourriez constater une diminution du volume de vos alertes en avril 2023.

Si l’intégration de Defender for Endpoint n’est pas activée dans Defender pour serveurs, vous devez activer l’intégration de Defender for Endpoint afin de maintenir et d’améliorer votre couverture des alertes.

Tous les clients Defender pour serveurs bénéficient d’un accès complet à l’intégration de Defender for Endpoint dans le cadre du plan Defender pour serveurs.

Vous pouvez en apprendre davantage sur les options d’intégration de Microsoft Defender for Endpoint.

Vous pouvez également consulter la liste complète des alertes qui seront dépréciées.

Lisez le Blog Microsoft Defender pour le cloud.

Nouvelles recommandations relatives à l’authentification Azure Active Directory pour Azure Data Services

Nous avons ajouté de nouvelles recommandations relatives à l’authentification Azure Active Directory pour Azure Data Services.

| Nom de la recommandation | Description de la recommandation | Stratégie |

|---|---|---|

| Le mode d’authentification Azure SQL Managed Instance doit être Azure Active Directory uniquement | La désactivation des méthodes d’authentification locales et l’autorisation de l’authentification Azure Active Directory seule améliorent la sécurité en garantissant que les instances managées Azure SQL sont accessibles exclusivement par les identités Azure Active Directory. | Azure SQL Managed Instance doit avoir uniquement l’authentification Azure Active Directory activée |

| Le mode d’authentification de l’espace de travail Azure Synapse doit être Azure Active Directory uniquement | Les seules méthodes d’authentification Azure Active Directory améliorent la sécurité en veillant à ce que les espaces de travail Synapse exigent exclusivement des identités Azure AD pour l’authentification. Plus d’informations | Les espaces de travail Synapse doivent utiliser uniquement des identités Azure Active Directory pour l’authentification |

| Un administrateur Azure Active Directory doit être approvisionné pour Azure Database pour MySQL | Approvisionnez un administrateur Azure AD pour votre Azure Database pour MySQL afin d’activer l’authentification Azure AD. L’authentification Azure AD permet une gestion simplifiée des autorisations et une gestion centralisée des utilisateurs de bases de données et d’autres services Microsoft | Un administrateur Azure Active Directory doit être provisionné pour les serveurs MySQL |

| Azure Database pour PostgreSQL doit avoir un administrateur Azure Active Directory approvisionné | Approvisionnez un administrateur Azure AD pour votre Azure Database pour PostgreSQL afin d’activer l’authentification Azure AD. L’authentification Azure AD permet une gestion simplifiée des autorisations et une gestion centralisée des utilisateurs de bases de données et d’autres services Microsoft | Un administrateur Azure Active Directory doit être provisionné pour les serveurs PostgreSQL |

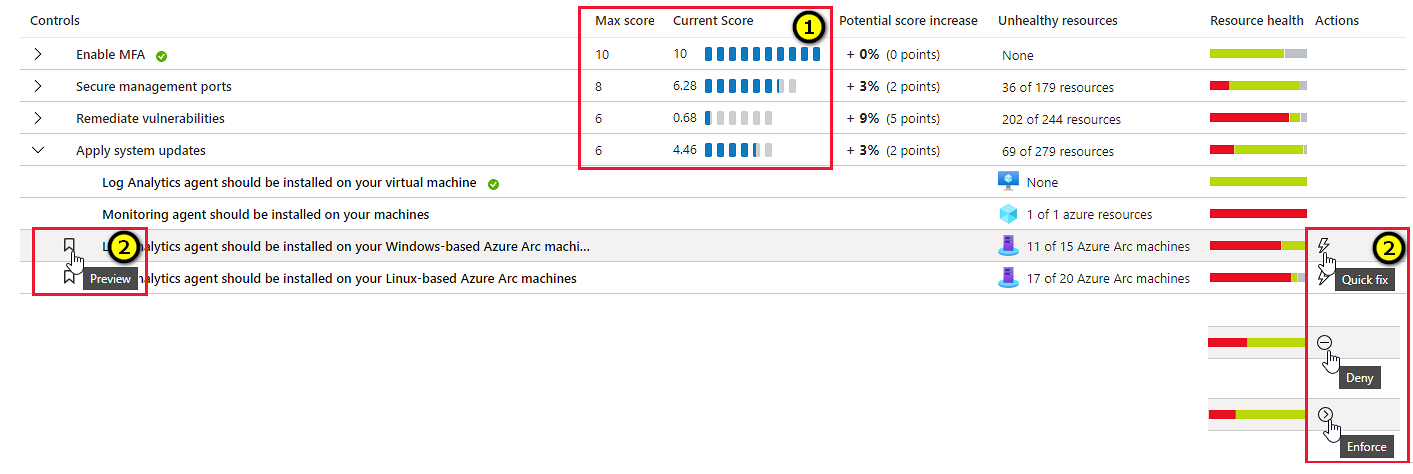

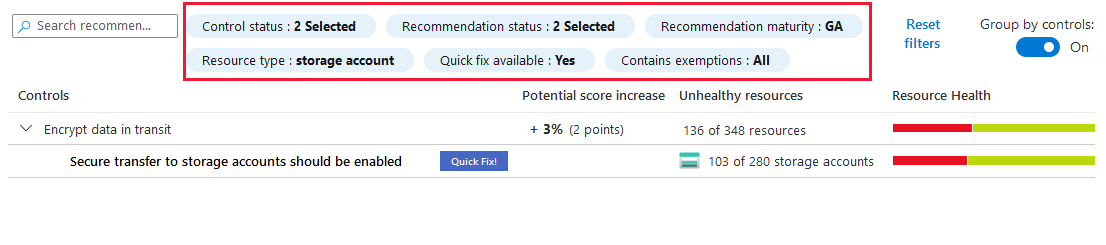

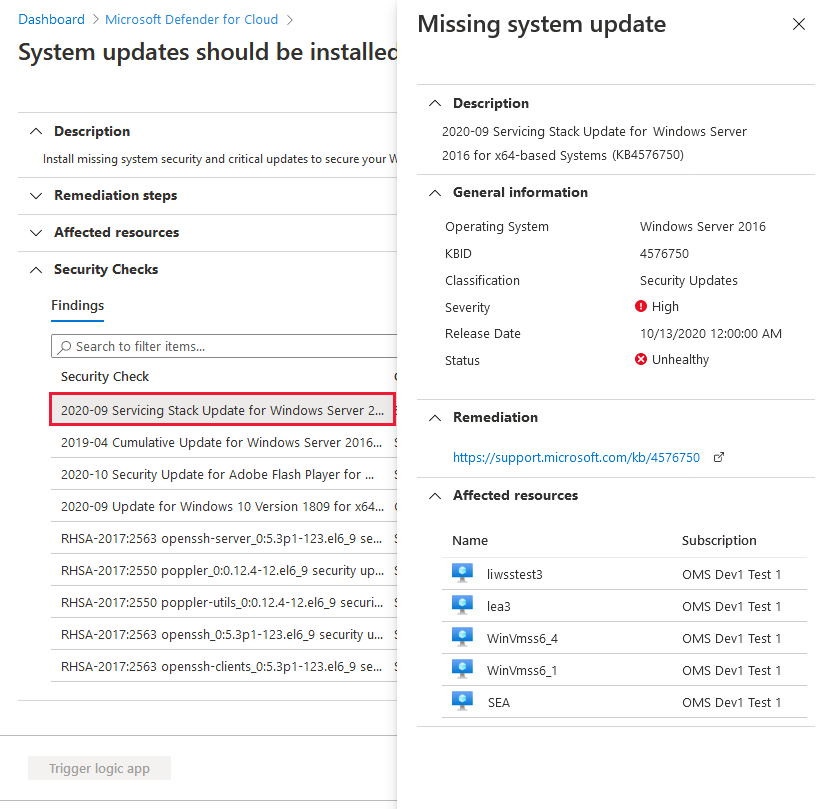

Deux recommandations relatives aux mises à jour manquantes du système d’exploitation ont été publiées en disponibilité générale

Les recommandations System updates should be installed on your machines (powered by Azure Update Manager) et Machines should be configured to periodically check for missing system updates ont été publiées pour la disponibilité générale.

Pour utiliser la nouvelle recommandation, vous devez :

- Connectez vos machines non Azure à Arc.

- Activez la propriété d’évaluation périodique. Vous pouvez utiliser le bouton Corriger.

dans la nouvelle recommandation

Machines should be configured to periodically check for missing system updatespour corriger la recommandation.

Après avoir effectué ces étapes, vous pouvez supprimer l’ancienne recommandation System updates should be installed on your machines en la désactivant de l’initiative intégrée de Defender pour le cloud dans la stratégie Azure.

Les deux versions des recommandations :

System updates should be installed on your machinesSystem updates should be installed on your machines (powered by Azure Update Manager)

seront toutes deux disponibles jusqu’à ce que l’agent Log Analytics soit déprécié le 31 août 2024, c’est-à-dire lorsque l’ancienne version (System updates should be installed on your machines) de la recommandation sera également dépréciée. Les deux recommandations retournent les mêmes résultats et sont disponibles sous le même contrôle Apply system updates.

La nouvelle recommandation System updates should be installed on your machines (powered by Azure Update Manager) a un flux de correction disponible via le bouton Corriger, qui peut être utilisé pour corriger tous les résultats via le Gestionnaire des mises à jour (préversion). Ce processus de correction est toujours en préversion.

La nouvelle recommandation System updates should be installed on your machines (powered by Azure Update Manager) ne devrait pas affecter votre degré de sécurisation, car elle a les mêmes résultats que l’ancienne recommandation System updates should be installed on your machines.

La recommandation de prérequis (Activer la propriété d’évaluation périodique) a un effet négatif sur votre degré de sécurisation. Vous pouvez corriger l’effet à l’aide du bouton Corriger disponible.

Defender pour les API (préversion)

Defender pour le cloud de Microsoft annonce que le nouveau Defender pour les API est disponible en préversion.

Defender pour les API offre une couverture complète de protection, détection et réponse du cycle de vie pour des API.

Defender pour les API vous permet d’obtenir une visibilité sur des API vitales pour l’entreprise. Vous pouvez examiner et améliorer votre posture de sécurité des API, hiérarchiser des correctifs de vulnérabilité et détecter rapidement des menaces actives en temps réel.

Si vous souhaitez en savoir plus sur Defender pour les API.

Mars 2023

Les mises à jour du mois de mars incluent :

- Un nouveau plan Defender pour le stockage est disponible, comprenant l’analyse des programmes malveillants en quasi-temps réel et la détection des menaces de données sensibles

- Posture de sécurité sensible aux données (préversion)

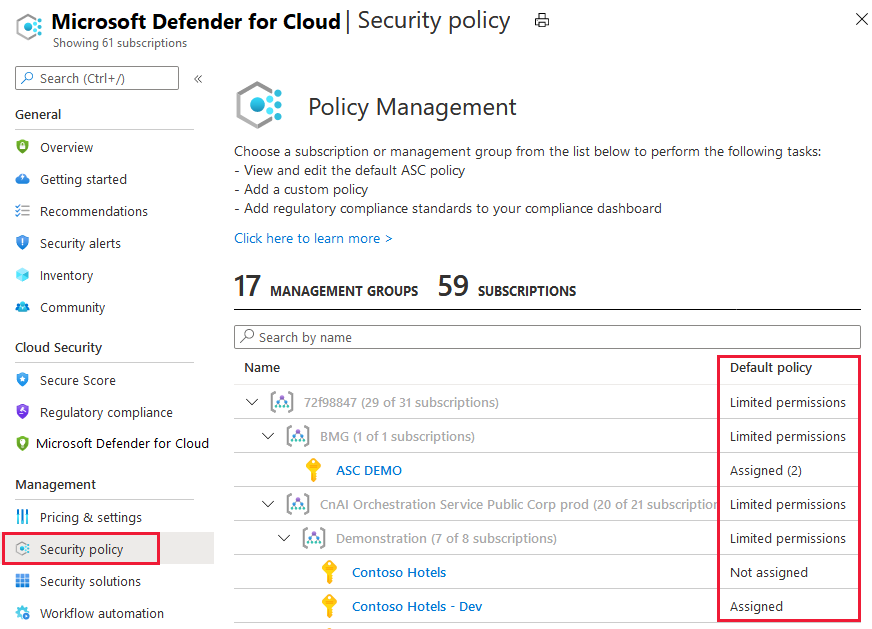

- Expérience améliorée pour la gestion des stratégies de sécurité Azure par défaut

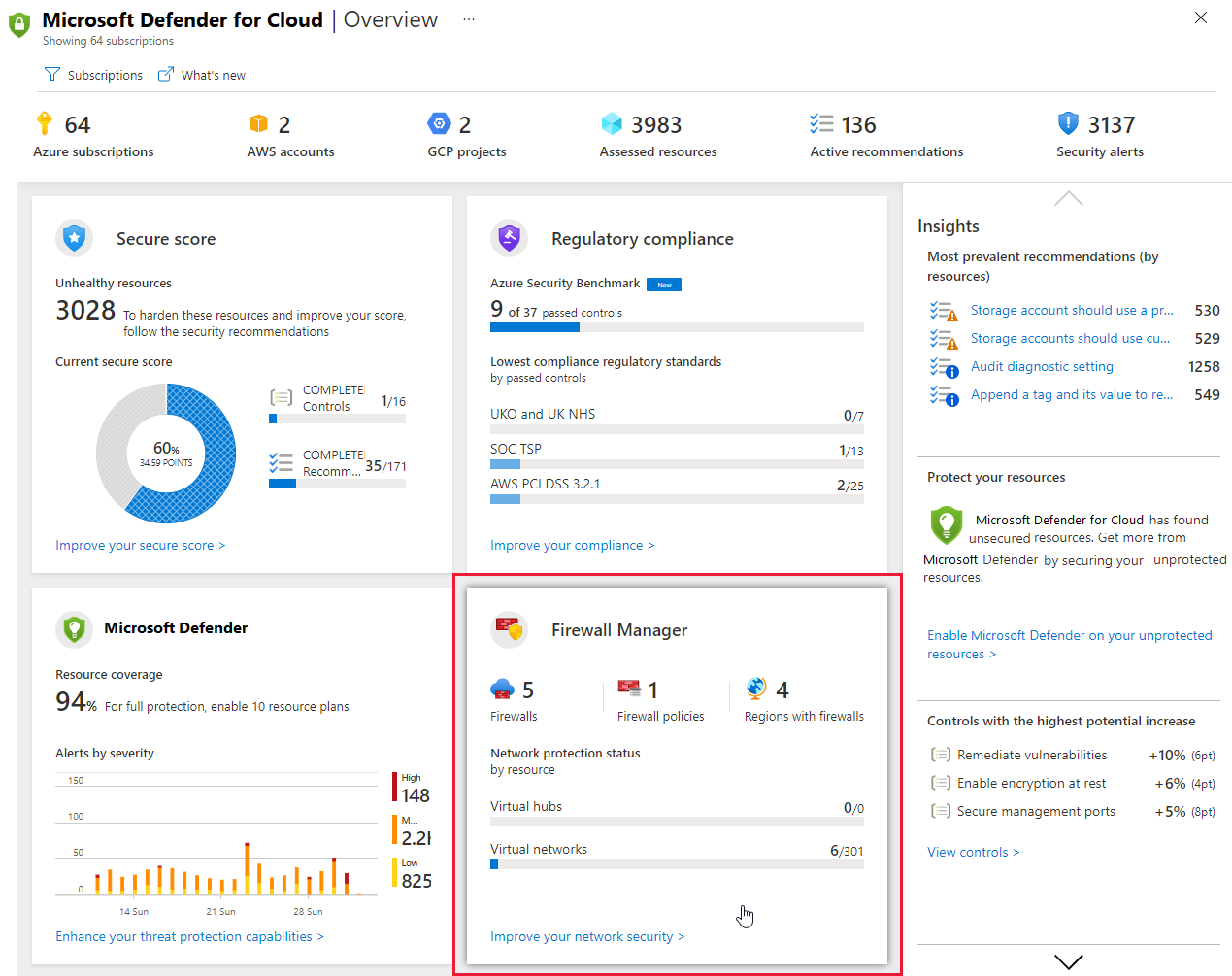

- Defender CSPM (Cloud Security Posture Management, gestion de la posture de sécurité cloud) est désormais en disponibilité générale (GA)

- Option permettant de créer des recommandations personnalisées et des normes de sécurité dans Microsoft Defender pour le cloud

- La version 1.0 du Benchmark de la sécurité Microsoft Cloud (MCSB) est désormais en disponibilité générale (GA)

- Certaines normes de conformité réglementaire sont désormais disponibles dans les clouds gouvernementaux

- Nouvelle recommandation de préversion pour les serveurs Azure SQL Server

- Nouvelle alerte pour Defender pour Key Vault

Un nouveau plan Defender pour le stockage est disponible, comprenant l’analyse des programmes malveillants en quasi-temps réel et la détection des menaces de données sensibles

Le stockage cloud joue un rôle clé dans l’organisation et stocke de grands volumes de données précieuses et sensibles. Nous annonçons aujourd’hui un nouveau plan Defender pour le Stockage. Si vous utilisez le plan précédent (désormais renommé « Defender pour le stockage (classique) »), vous devez migrer vers le nouveau plan de manière proactive afin d’utiliser les nouvelles fonctionnalités et avantages.

Le nouveau plan inclut des fonctionnalités de sécurité avancées pour vous protéger contre les chargements de fichiers malveillants, l’exfiltration de données sensibles et l’altération des données. Ce plan fournit également une structure tarifaire plus prévisible et plus souple pour un meilleur contrôle de la couverture et des coûts.

Les nouvelles fonctionnalités de ce nouveau plan sont désormais disponibles en préversion publique :

Détection des événements d’exposition et d’exfiltration de données sensibles

Analyse en quasi-temps réel des programmes malveillants d’objets blob lors du chargement sur tous les types de fichiers

Détection d’entités sans identité à l’aide de jetons SAP

Ces fonctionnalités améliorent la capacité existante de surveillance des activités, basée sur l’analyse des journaux de contrôle et de plan de données et sur la modélisation comportementale pour identifier les premiers signes d’une violation.

Toutes ces fonctionnalités sont disponibles dans le cadre d’un nouveau plan tarifaire prévisible et souple qui permet un contrôle granulaire de la protection des données au niveau de l’abonnement et des ressources.

Pour en savoir plus, consultez Vue d’ensemble de Microsoft Defender pour le stockage.

Posture de sécurité sensible aux données (préversion)