Tutoriel : Filtrer le trafic réseau avec un groupe de sécurité réseau à l’aide du portail Azure

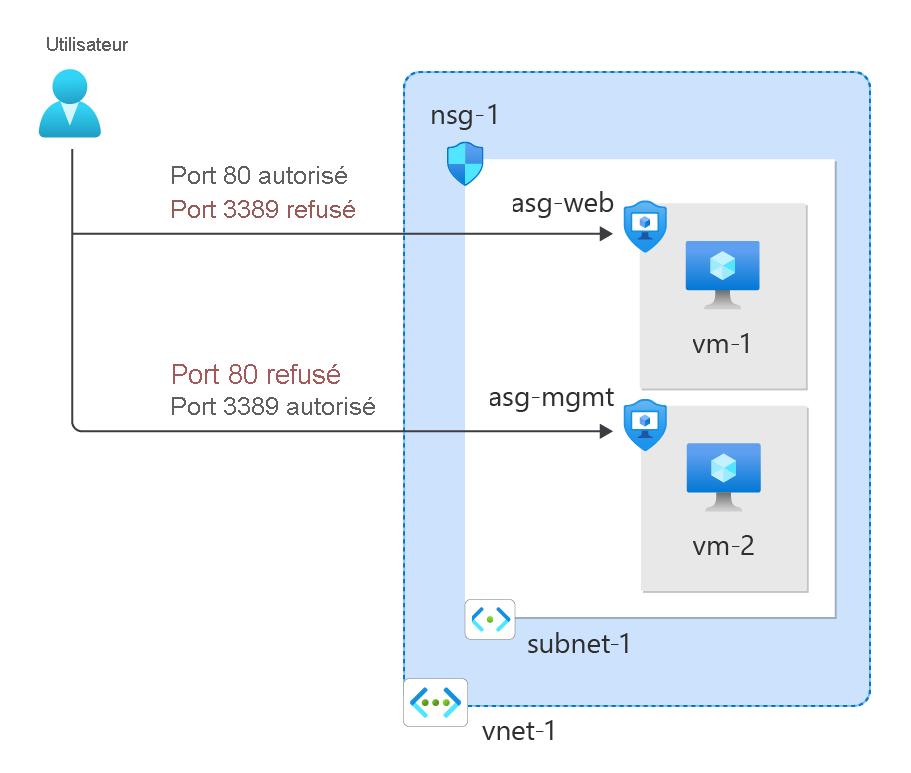

Vous pouvez utiliser un groupe de sécurité réseau pour filtrer le trafic réseau sortant et entrant respectivement à destination et en provenance de ressources Azure dans un réseau virtuel Azure.

Les groupes de sécurité réseau contiennent des règles de sécurité qui filtrent le trafic réseau par adresse IP, port et protocole. Quand un groupe de sécurité réseau est associé à un sous-réseau, des règles de sécurité sont appliquées aux ressources déployées dans ce sous-réseau.

Dans ce tutoriel, vous allez apprendre à :

- Créer un groupe de sécurité réseau et les règles associées

- Créer des groupes de sécurité d’application

- Créer un réseau virtuel et associer un groupe de sécurité réseau à un sous-réseau

- Déployer des machines virtuelles et associer leurs interfaces réseau aux groupes de sécurité d’application

Prérequis

- Compte Azure avec un abonnement actif. Vous pouvez créer un compte gratuitement.

Connexion à Azure

Connectez-vous au portail Azure.

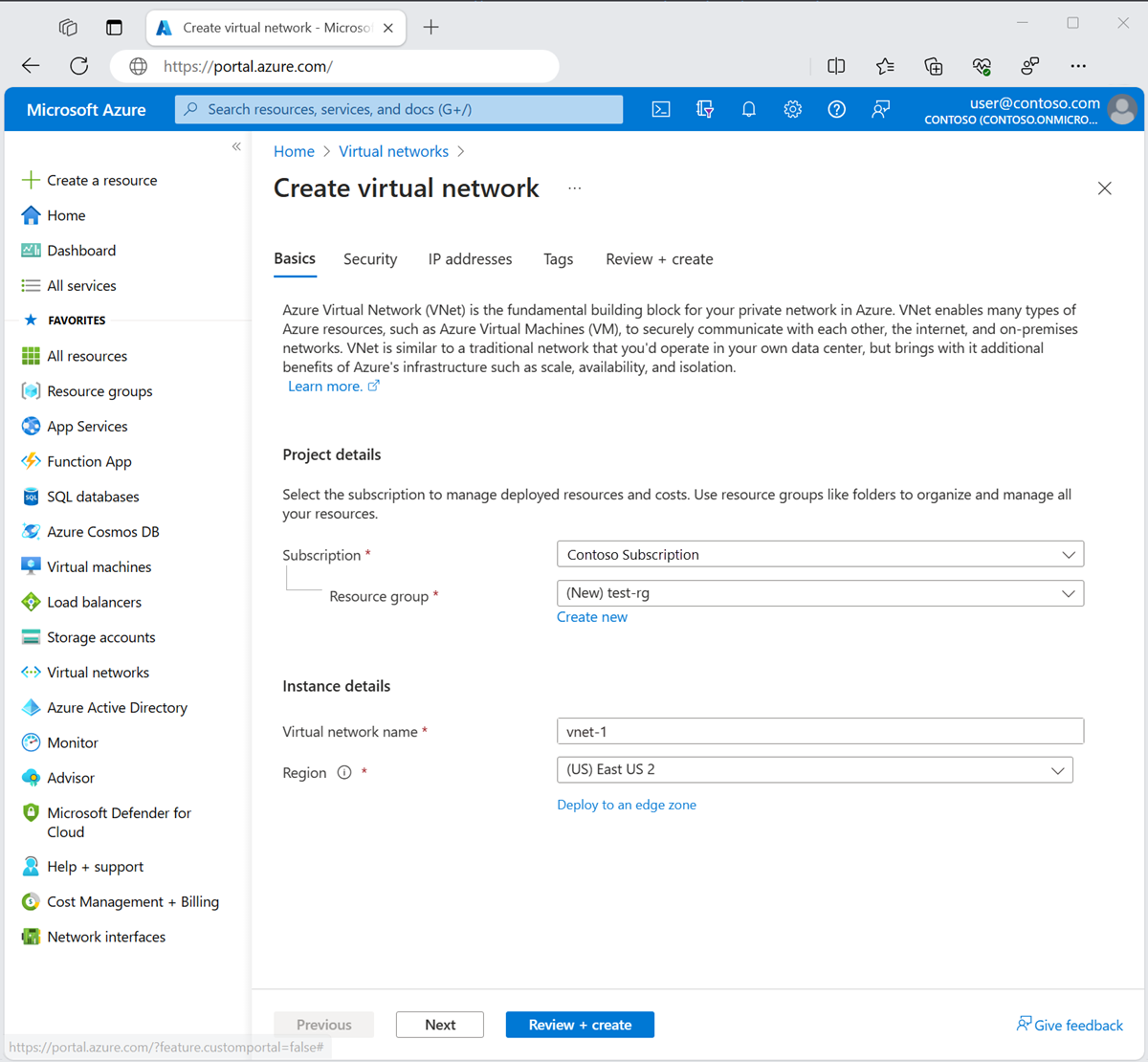

Créez un réseau virtuel

La procédure suivante crée un réseau virtuel avec un sous-réseau ressource.

Dans le portail, recherchez et sélectionnez Réseaux virtuels.

Dans la page Réseaux virtuels, sélectionnez + Créer.

Sous l’onglet Général de la page Créer un réseau virtuel, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez Créer nouveau. Entrez test-rg dans Nom. Sélectionnez OK. Détails de l’instance Nom Entrez vnet-1. Région Sélectionnez USA Est. Sélectionnez Suivant pour passer à l’onglet Sécurité.

Sélectionnez Suivant pour passer à l’onglet Adresses IP.

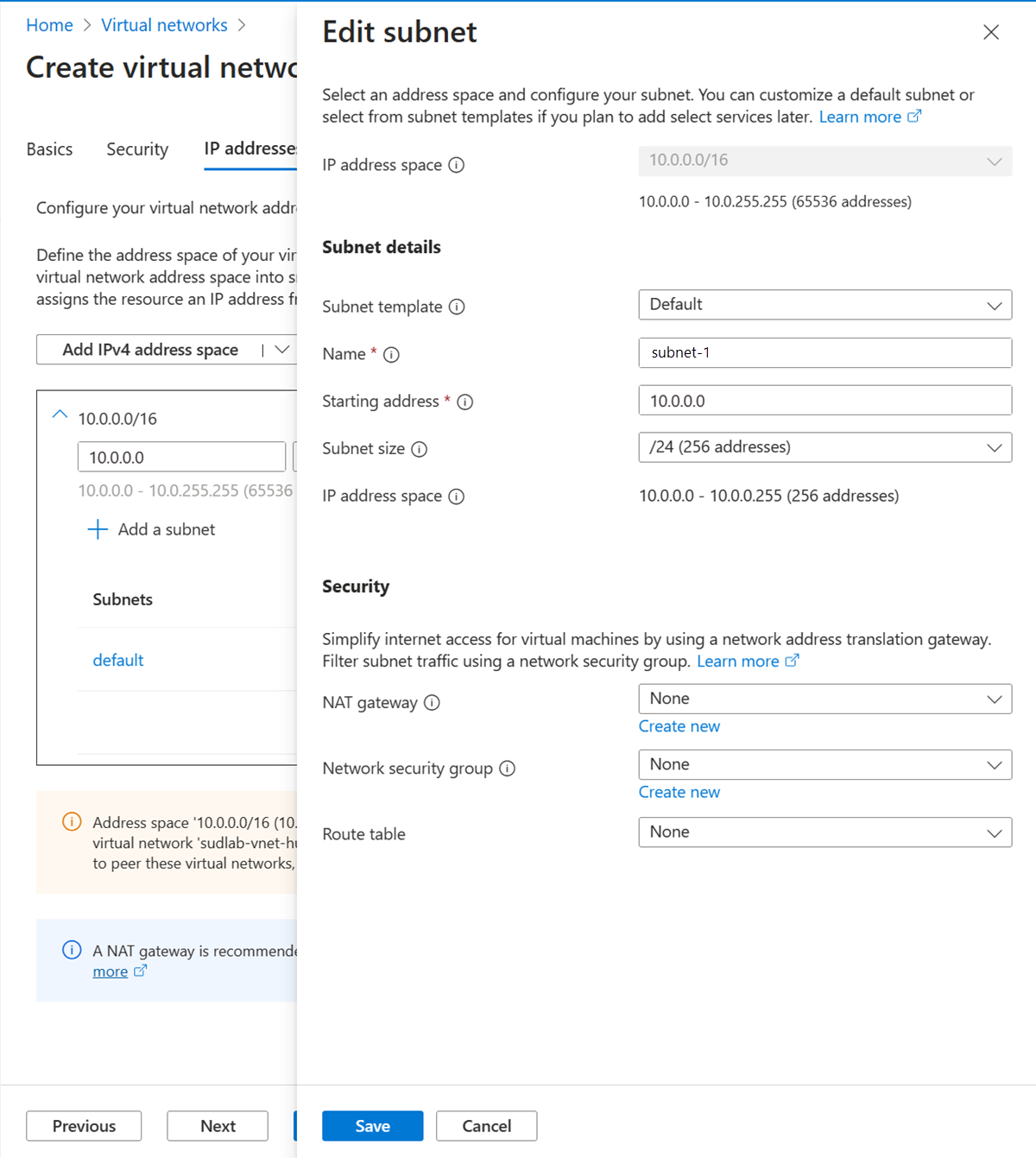

Dans la zone Espace d’adressage de Sous-réseaux, sélectionnez le sous-réseau par défaut.

Dans Modifier le sous-réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Détails du sous-réseau Modèle de sous-réseau Laissez la valeur par défaut sur Par défaut. Nom Entrez subnet-1. Adresse de début Laissez la valeur par défaut sur 10.0.0.0. Taille du sous-réseau Laissez la valeur par défaut sur /24(256 adresses).

Cliquez sur Enregistrer.

Sélectionnez Vérifier + créer dans la partie inférieure de l’écran, puis une fois la validation réussie, sélectionnez Créer.

Créer des groupes de sécurité d’application

Un groupe de sécurité d’application vous permet de regrouper des serveurs dont les fonctions sont similaires, comme des serveurs Web.

Dans la zone de recherche située en haut du portail, entrez Groupe de sécurité application. Dans les résultats de la recherche, sélectionnez Groupes de sécurité d’application.

Sélectionnez + Créer.

Dans Créer un groupe de sécurité d’application, sous l’onglet De base, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom Entrez asg-web. Région Sélectionnez USA Est. Sélectionnez Revoir + créer.

Sélectionnez + Créer.

Répétez les étapes précédentes en spécifiant les valeurs suivantes :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom Entrez asg-mgmt. Région Sélectionnez USA Est. Sélectionnez Revoir + créer.

Sélectionnez Create (Créer).

Créer un groupe de sécurité réseau

Un groupe de sécurité réseau (NSG) sécurise le trafic réseau dans votre réseau virtuel.

Dans la zone de recherche située en haut du portail, entrez Groupe de sécurité réseau. Dans les résultats de la recherche, sélectionnez Groupe de sécurité réseau.

Remarque

Dans les résultats de recherche pour Groupes de sécurité réseau, vous pouvez voir Groupes de sécurité réseau (classique). Sélectionnez Groupes de sécurité réseau.

Sélectionnez + Créer.

Dans Créer un groupe de sécurité réseau, sous l’onglet De base, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom Entrez nsg-1. Emplacement Sélectionnez USA Est. Sélectionnez Revoir + créer.

Sélectionnez Create (Créer).

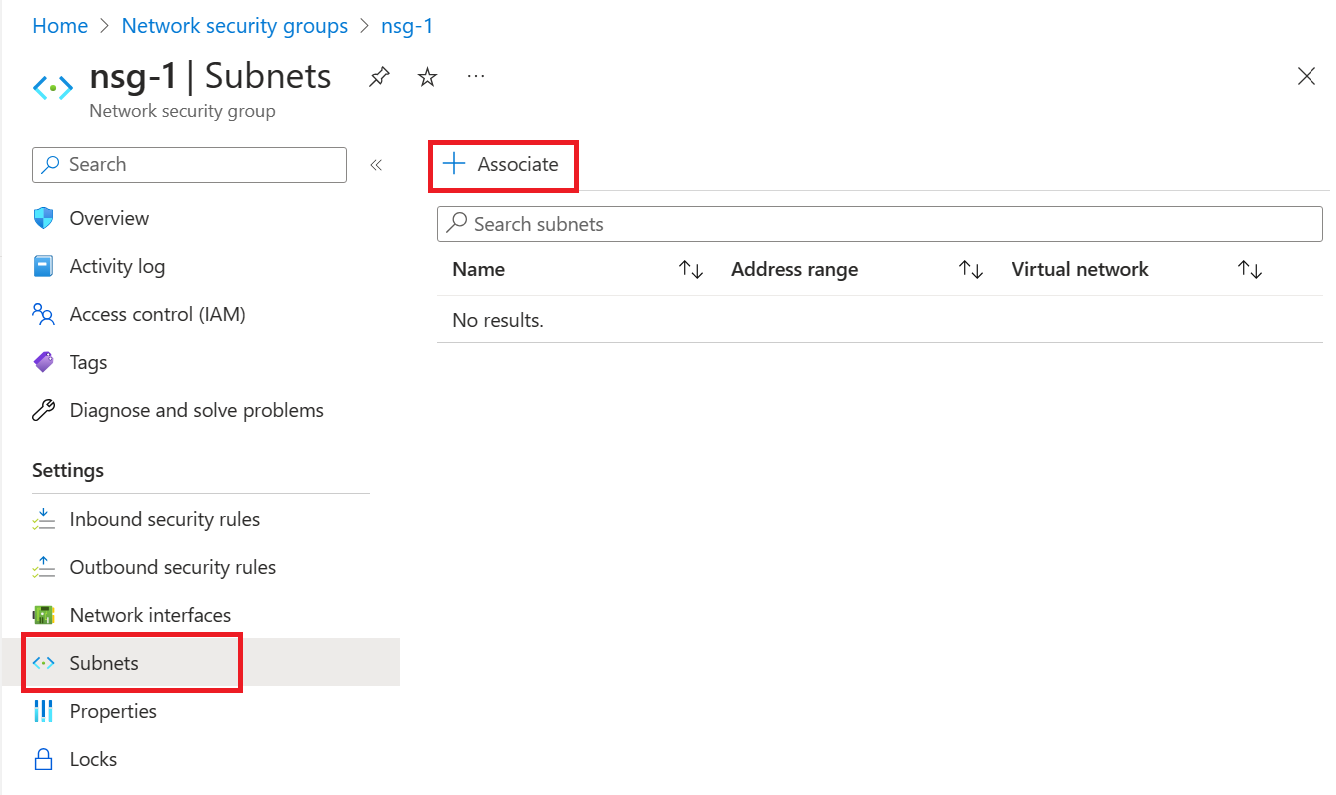

Associer le groupe de sécurité réseau au sous-réseau

Dans cette section, vous allez associer le groupe de sécurité réseau au sous-réseau du réseau virtuel que vous avez créé.

Dans la zone de recherche située en haut du portail, entrez Groupe de sécurité réseau. Dans les résultats de la recherche, sélectionnez Groupe de sécurité réseau.

Sélectionnez nsg-1.

Dans la section Paramètres de nsg-1, sélectionnez Sous-réseaux.

Dans la page Sous-réseaux, sélectionnez + Associer :

Sous Associer un sous-réseau, pour Réseau virtuel, sélectionnez vnet-1 (test-rg).

Pour Sous-réseau, sélectionnez subnet-1, puis OK.

Créer des règles de sécurité

Dans la section Paramètres de nsg-1, sélectionnez Règles de sécurité de trafic entrant.

Dans la page Règles de sécurité de trafic entrant, sélectionnez + Ajouter.

Créez une règle de sécurité qui autorise les ports 80 et 443 dans le groupe de sécurité d’application asg-web. À la page Ajouter une règle de sécurité de trafic entrant, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Source Conservez la valeur par défaut Tous. Source port ranges Conservez la valeur par défaut de (*). Destination Sélectionnez Groupe de sécurité d’application. Groupes de sécurité d’application de destination Sélectionnez asg-web. Service Conservez la valeur par défaut Personnalisé. Plages de ports de destination Entrez 80,443. Protocol Sélectionnez TCP. Action Conservez la valeur par défaut Autoriser. Priority Conservez la valeur par défaut 100. Nom Entrez allow-web-all. Sélectionnez Ajouter.

Effectuez les étapes précédentes avec les informations suivantes :

Paramètre Valeur Source Conservez la valeur par défaut Tous. Source port ranges Conservez la valeur par défaut de (*). Destination Sélectionnez Groupe de sécurité d’application. Groupe de sécurité d’application de destination Sélectionnez asg-mgmt. Service Sélectionnez RDP. Action Conservez la valeur par défaut Autoriser. Priority Conservez la valeur par défaut 110. Nom Entrez allow-rdp-all. Sélectionnez Ajouter.

Attention

Dans cet article, le protocole RDP (port 3389) est exposé à Internet pour la machine virtuelle affectée au groupe de sécurité d’application asg-mgmt.

Pour les environnements de production, au lieu d’exposer le port 3389 sur Internet, il est recommandé de vous connecter aux ressources Azure à gérer via un réseau VPN ou Azure Bastion.

Pour plus d'informations sur Azure Bastion, consultez Présentation d'Azure Bastion.

Créer des machines virtuelles

Créez deux machines virtuelles dans le réseau virtuel.

Dans le portail, recherchez et sélectionnez Machines virtuelles.

Dans Machines virtuelles, sélectionnez + Créer, puis Machine virtuelle Azure.

Dans Créer une machine virtuelle, entrez ou sélectionnez les informations suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom de la machine virtuelle Entrez vm-1. Région Sélectionnez (États-Unis) USA Est 2. Options de disponibilité Conservez la valeur par défaut Aucune redondance d’infrastructure requise. Type de sécurité Sélectionnez Standard. Image Sélectionnez Windows Server 2022 Datacenter - x64 Gen2. Instance Azure Spot Conservez la valeur par défaut (case non cochée). Taille Sélectionnez une taille. Compte administrateur Nom d’utilisateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Confirmer le mot de passe Retapez le mot de passe. Règles des ports d’entrée Sélectionner des ports d’entrée Sélectionnez Aucun. Sélectionnez Suivant : Disques, puis Suivant : Réseaux.

Sous l’onglet Mise en réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Interface réseau Réseau virtuel Sélectionnez vnet-1. Subnet Sélectionnez subnet-1 (10.0.0.0/24). Adresse IP publique Conservez la valeur par défaut indiquant une nouvelle IP publique. Groupe de sécurité réseau de la carte réseau Sélectionnez Aucun. Sélectionnez l’onglet Vérifier + créer, ou sélectionnez le bouton bleu Vérifier + créer situé au bas de la page.

Sélectionnez Create (Créer). Le déploiement de la machine virtuelle peut prendre quelques minutes.

Répétez les étapes précédentes pour créer une deuxième machine virtuelle nommée vm-2.

Associer des interfaces réseau à un groupe de sécurité d’application

Quand vous avez créé les machines virtuelles, Azure a créé une interface réseau pour chacune d’elles et l’a attachée à celle-ci.

Ajoutez l’interface réseau de chaque machine virtuelle à l’un des groupes de sécurité d’application que vous avez créés précédemment :

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez vm-1.

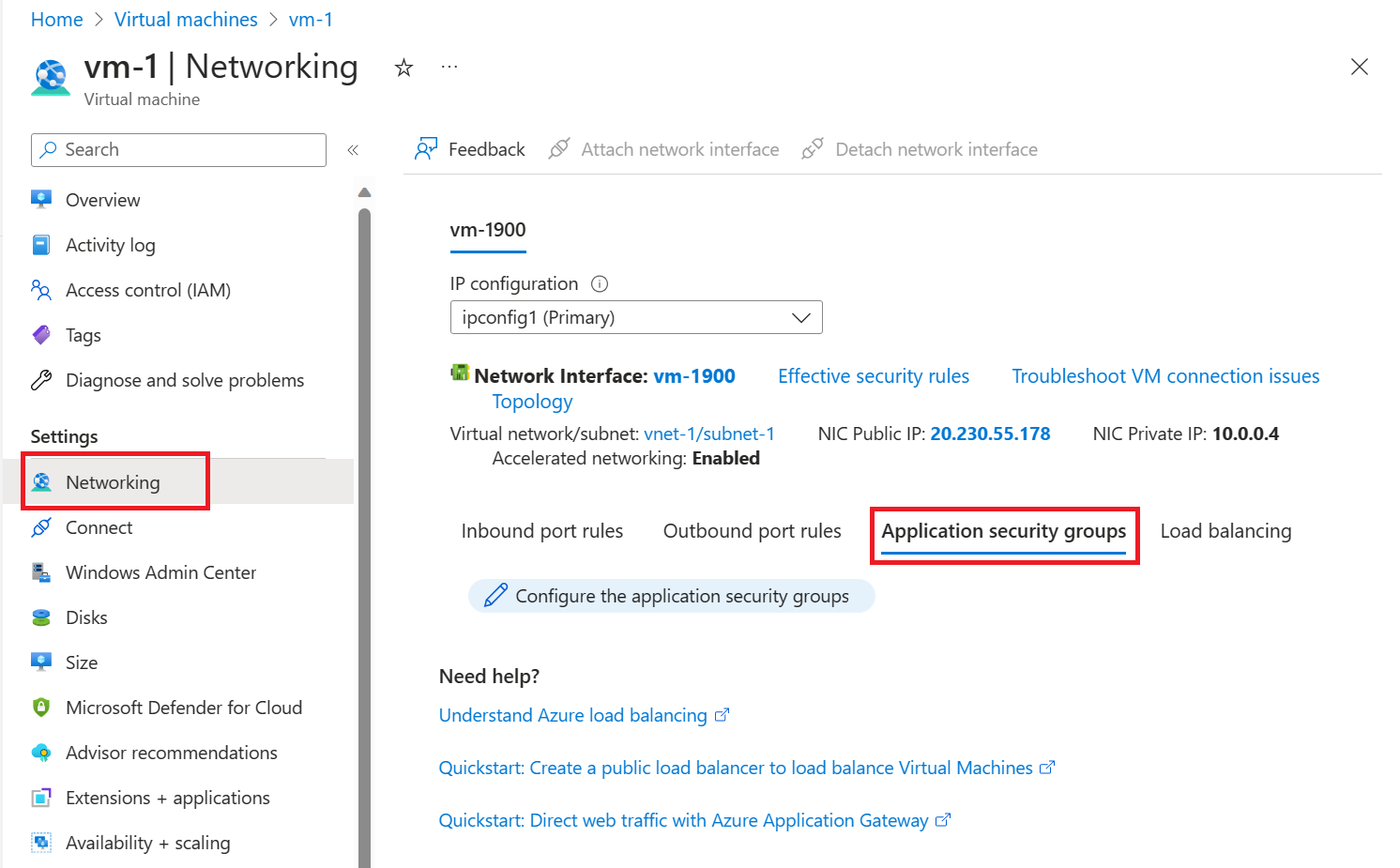

Dans la section Paramètres de la machine virtuelle vm-1, sélectionnez Mise en réseau.

Sélectionnez l’onglet Groupes de sécurité d’application, puis sélectionnez Configurer les groupes de sécurité d’application.

Dans Configurer les groupes de sécurité d’application, sélectionnez asg-web dans le menu déroulant Groupes de sécurité d’application, puis sélectionnez Enregistrer.

Répétez les étapes précédentes pour vm-2, en sélectionnant asg-mgmt dans le menu déroulant Groupes de sécurité d’application.

Tester les filtres de trafic

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez vm-2.

Sur la page Vue d’ensemble, sélectionnez le bouton Se connecter, puis RDP natif.

Sélectionnez Télécharger le fichier RDP.

Ouvrez le fichier RDP téléchargé et sélectionnez Connecter. Entrez le nom d’utilisateur et le mot de passe spécifiés lors de la création de la machine virtuelle.

Sélectionnez OK.

Vous pouvez éventuellement recevoir un avertissement lié au certificat pendant le processus de connexion. Si vous recevez l’avertissement, sélectionnez Oui ou Continuer pour poursuivre le processus de connexion.

La connexion aboutit parce que le trafic entrant en provenance d’Internet à destination du groupe de sécurité d’application asg-mgmt est autorisé via le port 3389.

L’interface réseau de vm-2 est associée au groupe de sécurité d’application asg-mgmt et autorise la connexion.

Ouvrez une session PowerShell sur vm-2. Connectez-vous à vm-1 en procédant comme suit :

mstsc /v:vm-1La connexion RDP de vm-2 à vm-1 aboutit parce que des machines virtuelles dans le même réseau peuvent communiquer entre elles sur n’importe quel port par défaut.

Vous ne pouvez pas créer de connexion RDP à la machine virtuelle vm-1 à partir d’Internet. La règle de sécurité de asg-web empêche les connexions entrantes en provenance d’Internet sur le port 3389. Par défaut, le trafic entrant en provenance d’Internet est refusé pour toutes les ressources.

Pour installer Microsoft IIS sur la machine virtuelle vm-1, entrez la commande suivante à partir d’une session PowerShell sur la machine virtuelle vm-1 :

Install-WindowsFeature -name Web-Server -IncludeManagementToolsUne fois l’installation d’IIS effectuée, déconnectez-vous de la machine virtuelle vm-1. Cela vous laisse ensuite uniquement la connexion Bureau à distance de la machine virtuelle vm-2.

Déconnectez-vous de la machine virtuelle vm-2.

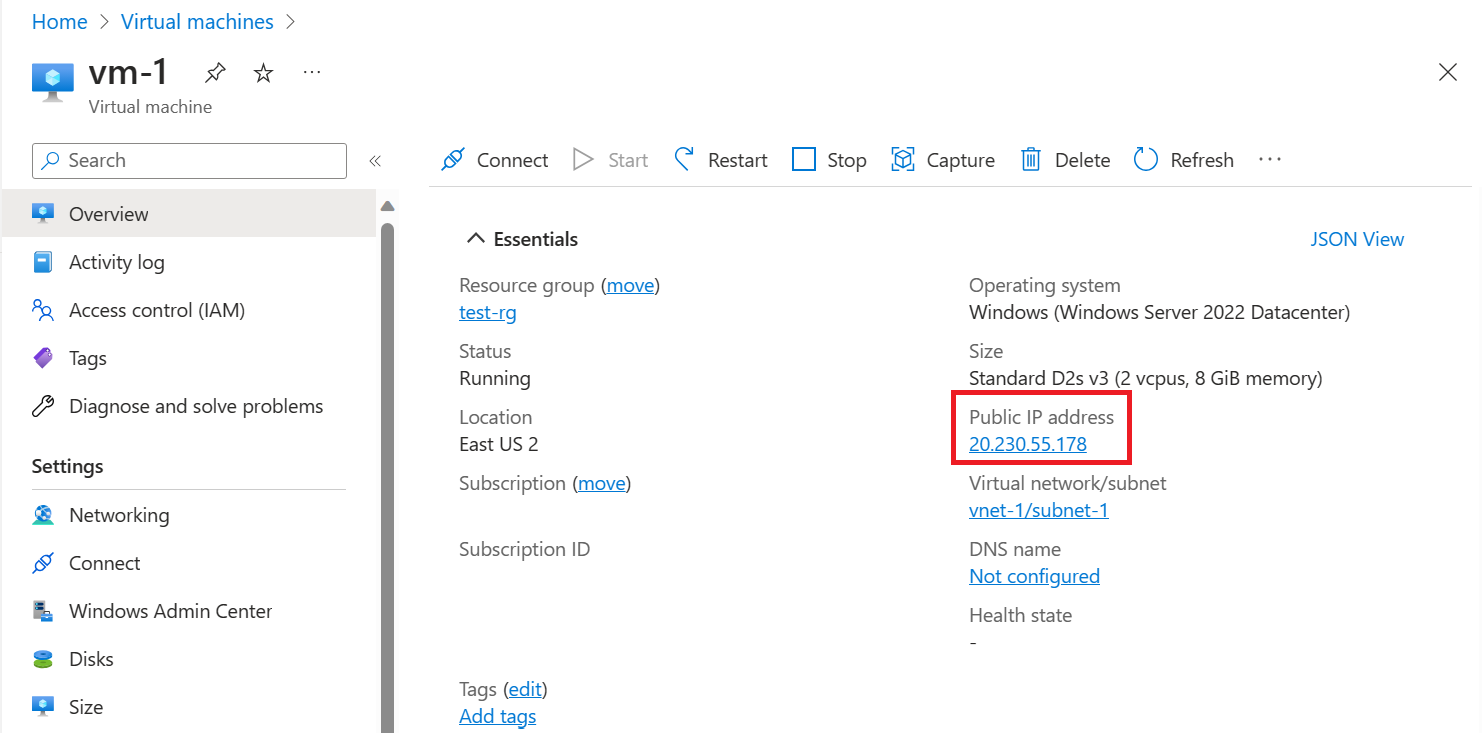

Dans la zone de recherche du portail, recherchez vm-1.

Dans la page Vue d’ensemble de vm-1, notez l’adresse IP publique de votre machine virtuelle. L’adresse affichée dans l’exemple suivant est 20.230.55.178, mais votre adresse est différente :

Pour vérifier si vous pouvez accéder au serveur web cm-1 depuis Internet, ouvrez un navigateur Internet sur votre ordinateur et accédez à

http://<public-ip-address-from-previous-step>.

Vous voyez cette page par défaut IIS parce que le trafic entrant en provenance d’Internet à destination du groupe de sécurité d’application asg-web est autorisé via le port 80.

L’interface réseau attachée à vm-1 est associée au groupe de sécurité d’application asg-web et autorise la connexion.

Nettoyer les ressources

Lorsque vous avez terminé d’utiliser les ressources que vous avez créées, vous pouvez supprimer le groupe de ressources et toutes les ressources qu’il contient :

Depuis le portail Azure, recherchez et sélectionnez Groupes de ressources.

Dans la page Groupes de ressources, sélectionnez le groupe de ressources test-rg.

Dans la page test-rg, sélectionnez Supprimer le groupe de ressources.

Dans Entrer le nom du groupe de ressources pour confirmer la suppression, entrez test-rg, puis sélectionnez Supprimer.

Étapes suivantes

Dans ce tutoriel, vous allez :

- Vous avez créé un groupe de sécurité réseau, et vous l’avez associé à un sous-réseau de réseau virtuel.

- Vous avez créé des groupes de sécurité d’application pour le web et la gestion.

- Créez deux machines virtuelles et associez leurs interfaces réseau aux groupes de sécurité d’application.

- Vous avez testé le filtrage réseau du groupe de sécurité d’application.

Pour en savoir plus sur les groupes de sécurité réseau, consultez Vue d’ensemble d’un groupe de sécurité réseau et Gérer un groupe de sécurité réseau.

Azure achemine par défaut le trafic entre les sous-réseaux. À la place, vous pouvez choisir par exemple d’acheminer le trafic entre les sous-réseaux via une machine virtuelle, agissant comme un pare-feu.

Pour apprendre à créer une table de routage, passez au didacticiel suivant.