Comprendre l’analyse de l’état de la machine dans Microsoft 365

Quelle que soit la conception d’un système, les conditions de sécurité peuvent se détériorer au fil du temps. Les ordinateurs peuvent être dépourvus de correctifs, des modifications de configuration peuvent être involontairement incluses et des régressions du code de sécurité peuvent s’accumuler. Tous ces problèmes peuvent rendre un système moins sécurisé que lors de son déploiement initial. Microsoft a conçu une automatisation pour évaluer en permanence ses systèmes dans le cadre de ce type de dégradation, nous permettant de corriger des problèmes liés aux conditions de sécurité.

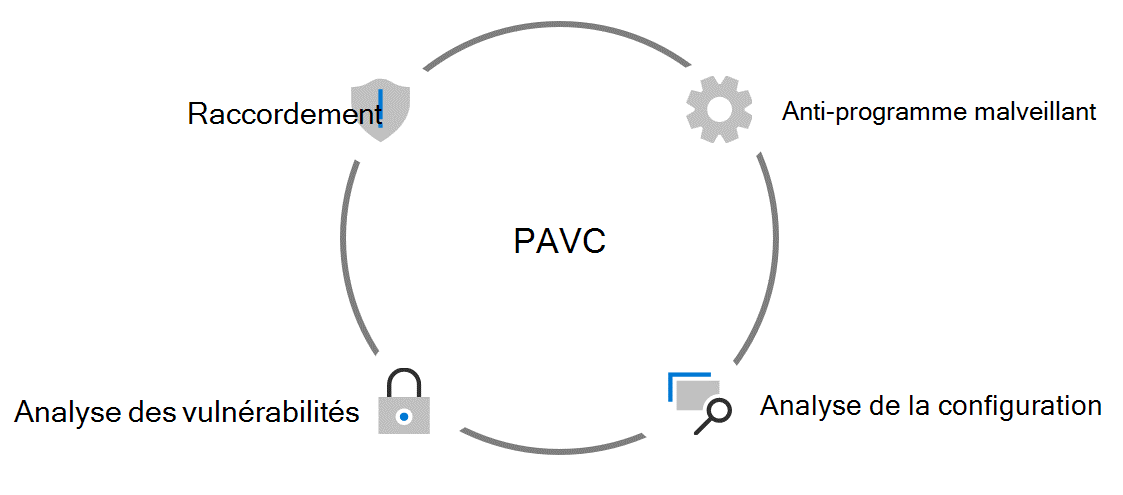

Microsoft 365 utilise l’analyse de l’état des ordinateurs pour vérifier que les ordinateurs de notre infrastructure disposent des derniers correctifs et que leur configuration de base est conforme aux dispositifs applicables, telles que les Guides d’implémentation technique de la sécurité (STIG) du Ministère de la défense. L’analyse de l’état des ordinateurs est régulièrement appelée PAVC : mise à jour corrective, protection contre les programmes malveillants, analyse de la vulnérabilité et de la configuration.

Une PAVC efficace exige une analyse cohérente et fiable de l’état de l’ordinateur au sein de l’environnement. Pour cela, nous incluons un agent de sécurité personnalisé en partenariat avec Qualys (un fournisseur tiers d'analyse de vulnérabilité disponible sur le marché) pour le déploiement des ressources. L’environnement Microsoft 365 est dynamique et souple, comportant des ressources en constante évolution pour répondre à la demande et offrir des performances optimales. Bien que les services Microsoft 365 s’adaptent à l’échelle dynamique afin d’équilibrer les charges de travail des clients et de maintenir une disponibilité élevée, chaque ressource active inclut notre agent de sécurité pour analyser l’état des ordinateurs et signaler les résultats aux équipes concernées. Les équipes du service déploient l’agent de sécurité lors de la mise en service des ressources.