Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce tutoriel, vous allez apprendre à intégrer uniFLOW Online à Microsoft Entra ID. Lorsque vous intégrez uniFLOW Online à Microsoft Entra ID, vous pouvez :

Pour commencer, vous avez besoin des éléments suivants :

Dans ce tutoriel, vous allez configurer et tester l’authentification unique Microsoft Entra dans un environnement de test.

Pour configurer l’intégration de uniFLOW Online à Microsoft Entra ID, vous devez ajouter uniFLOW Online à partir de la galerie à votre liste d’applications SaaS gérées.

Vous pouvez également utiliser l’Assistant de Configuration d'Applications d’Entreprise . Dans cet Assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais aussi parcourir les étapes de configuration de l’authentification unique. En savoir plus sur les Assistants Microsoft 365.

Configurez et testez l’authentification unique Microsoft Entra avec uniFLOW Online à l’aide d’un utilisateur de test appelé B.Simon. Pour que l’authentification unique fonctionne, vous devez établir un lien entre un utilisateur Microsoft Entra et l’utilisateur uniFLOW Online associé.

Pour configurer et tester l’authentification unique Microsoft Entra avec uniFLOW Online, procédez comme suit :

Suivez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration Microsoft Entra au moins en tant qu’administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>uniFLOW Online>d’authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

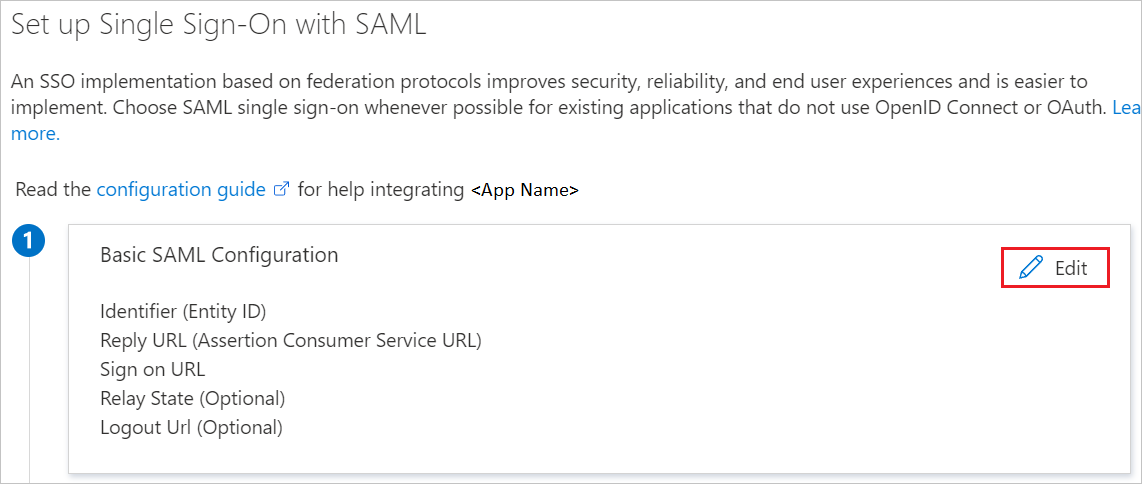

Dans la page Configurer l'authentification unique avec SAML, sélectionnez l'icône de crayon pour Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, procédez comme suit :

a. Dans la zone de texte Identificateur (ID d’entité), tapez une URL à l’aide de l’un des modèles suivants :

| Identificateur |

|---|

https://<tenant_domain_name>.eu.uniflowonline.com |

https://<tenant_domain_name>.uk.uniflowonline.com |

https://<tenant_domain_name>.us.uniflowonline.com |

https://<tenant_domain_name>.sg.uniflowonline.com |

https://<tenant_domain_name>.jp.uniflowonline.com |

https://<tenant_domain_name>.au.uniflowonline.com |

https://<tenant_domain_name>.ca.uniflowonline.com |

b. Dans la zone de texte Sign on URL, tapez une URL à l’aide de l’un des modèles suivants :

| URL de connexion |

|---|

https://<tenant_domain_name>.eu.uniflowonline.com |

https://<tenant_domain_name>.uk.uniflowonline.com |

https://<tenant_domain_name>.us.uniflowonline.com |

https://<tenant_domain_name>.sg.uniflowonline.com |

https://<tenant_domain_name>.jp.uniflowonline.com |

https://<tenant_domain_name>.au.uniflowonline.com |

https://<tenant_domain_name>.ca.uniflowonline.com |

Note

Ces valeurs ne sont pas réelles. Mettez à jour ces valeurs avec l’IDENTIFICATEUR réel et l’URL de connexion. Pour obtenir ces valeurs, contactez l’équipe de support uniFLOW Online. Vous pouvez également faire référence aux modèles indiqués dans la section Configuration SAML de base dans le portail Azure ou faire référence à l’URL de réponse affichée dans votre locataire uniFLOW Online.

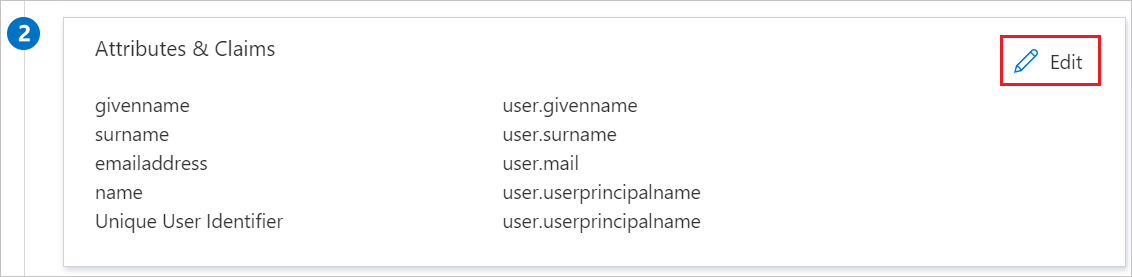

L’application uniFLOW Online attend les assertions SAML dans un format spécifique, ce qui vous oblige à ajouter des mappages d’attributs personnalisés à votre configuration d’attributs de jeton SAML. La capture d’écran suivante montre la liste des attributs par défaut, tandis que nameidentifier est mappé avec user.userprincipalname. L’application uniFLOW Online s’attend à ce que nameidentifier soit mappé avec user.objectid. Vous devez donc modifier le mappage d’attributs en cliquant sur l’icône Modifier et changer le mappage d’attributs.

En plus de ce qui précède, l’application uniFLOW Online s’attend à ce que quelques attributs supplémentaires soient repassés dans la réponse SAML qui sont indiqués ci-dessous. Ces attributs sont également préremplis, mais vous pouvez les examiner en fonction de vos besoins.

| Nom | Attribut source |

|---|---|

| le nom d’affichage | user.displayname |

| surnom | user.onpremisessamaccountname |

Note

L’attribut user.onpremisessamaccountname contient une valeur uniquement si vos utilisateurs Microsoft Entra sont synchronisés à partir d’un annuaire Windows Active Directory local.

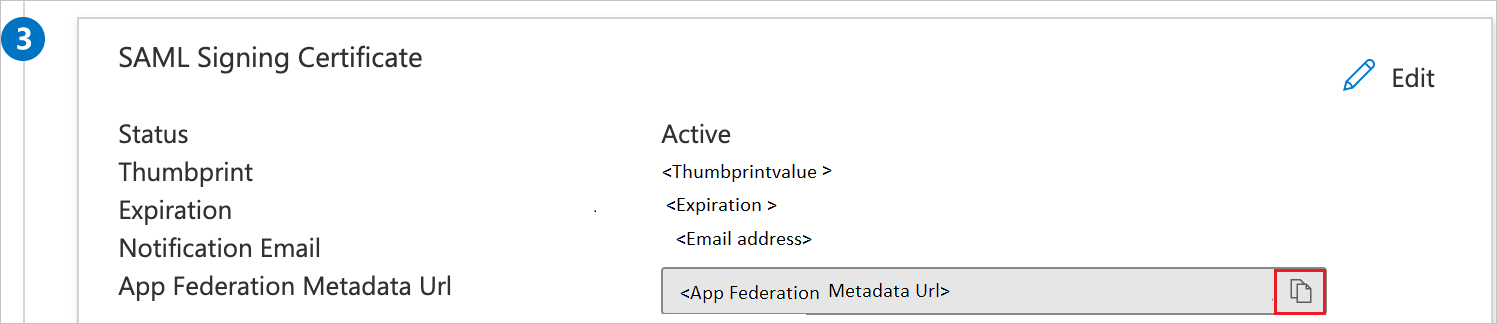

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, sélectionnez le bouton de copie pour copier l’URL des métadonnées de fédération d’application et enregistrez-la sur votre ordinateur.

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

B.Simon.B.Simon@contoso.com.Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à uniFLOW Online.

Note

Pour permettre à tous les utilisateurs d’accéder à l’application sans affectation manuelle, accédez à la section Gérer, puis sélectionnez Propriétés. Ensuite, modifiez le paramètre Attribution utilisateur requise en NON.

Dans une autre fenêtre de navigateur web, connectez-vous au site web uniFLOW Online en tant qu’administrateur.

Dans le volet de navigation gauche, sélectionnez l'onglet Extensions.

Sélectionnez Fournisseurs d’identité.

Sélectionnez Configurer des fournisseurs d’identité

Sélectionnez l'option Ajouter un fournisseur d’identité.

Dans la section ADD IDENTITY PROVIDER, effectuez les étapes suivantes :

a. Entrez le nom d’affichage Ex : Microsoft Entra SSO.

b. Pour Provider type (Type de fournisseur), sélectionnez l’option WS-Federation dans la liste déroulante.

c. Sélectionnez l'option Microsoft Entra ID pour le type WS-Federationdans la liste déroulante.

d. Sélectionnez Enregistrer.

Sous l’onglet Général, procédez comme suit :

a. Entrez le nom d’affichage Ex : Microsoft Entra SSO.

b. Sélectionnez fournisseur d'identité en tant que Activer Microsoft Entra SSO.

c. Sélectionnez l’option From URL (À partir d’une URL) pour ADFS Federation Metadata (Métadonnées de fédération ADFS).

d. Dans la zone de texte URL des métadonnées de fédération, collez la valeur de l'URL des métadonnées de fédération de l'application que vous avez copiée précédemment.

e. Pour Automatic user registration (Inscription automatique des utilisateurs), cochez la case Activated (Activé).

f. Sélectionnez Enregistrer.

Note

URL de réponse est automatiquement préremplie et ne peut pas être modifiée.

Dans une autre fenêtre de navigateur web, accédez à l’URL uniFLOW Online de votre locataire.

Sélectionnez le fournisseur d’identité créé précédemment pour vous connecter via votre instance Microsoft Entra.

Connectez-vous avec un utilisateur test.

Dans cette section, vous allez tester la configuration de l’authentification unique Microsoft Entra avec les options suivantes.

Sélectionnez Tester cette application, cela vous redirigera vers l'URL de connexion uniFLOW Online où vous pouvez démarrer le processus de connexion.

Accédez directement à l'URL de connexion de uniFLOW Online et commencez le processus de connexion à partir de là.

Vous pouvez utiliser Microsoft My Apps. Lorsque vous sélectionnez la vignette uniFLOW Online dans Mes applications, vous êtes redirigé vers l’URL de connexion uniFLOW Online. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Une fois que vous avez configuré uniFLOW Online, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session s’étend de l’accès conditionnel. Découvrez comment appliquer le contrôle de session avec Microsoft Defender pour Cloud Apps.

Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantFormation

Module

Le déploiement et la surveillance des applications d’entreprise sur des solutions Azure peuvent garantir la sécurité. Découvrez comment déployer des applications sur site et basées sur le cloud pour les utilisateurs.

Certification

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Expliquez les fonctionnalités de Microsoft Entra ID pour moderniser des solutions d’identité, implémenter des solutions hybrides et une gouvernance des identités.

Documentation

Découvrez comment approvisionner et déprovisionner automatiquement des comptes d’utilisateur de Microsoft Entra ID vers uniFLOW Online.