Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce didacticiel, vous apprendrez comment intégrer UserEcho à Microsoft Entra ID. Lorsque vous intégrez UserEcho à Microsoft Entra ID, vous pouvez :

Pour configurer l'intégration de Microsoft Entra avec UserEcho, vous avez besoin des éléments suivants :

Dans ce didacticiel, vous configurez et testez l’authentification unique Microsoft Entra dans un environnement de test.

Pour configurer l'intégration de UserEcho dans Microsoft Entra ID, vous devez ajouter UserEcho depuis la galerie à votre liste d'applications SaaS gérées.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurez et testez Microsoft Entra SSO avec UserEcho à l'aide d'un utilisateur test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l'utilisateur associé dans UserEcho.

Pour configurer et tester Microsoft Entra SSO avec UserEcho, effectuez les étapes suivantes :

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>UserEcho>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

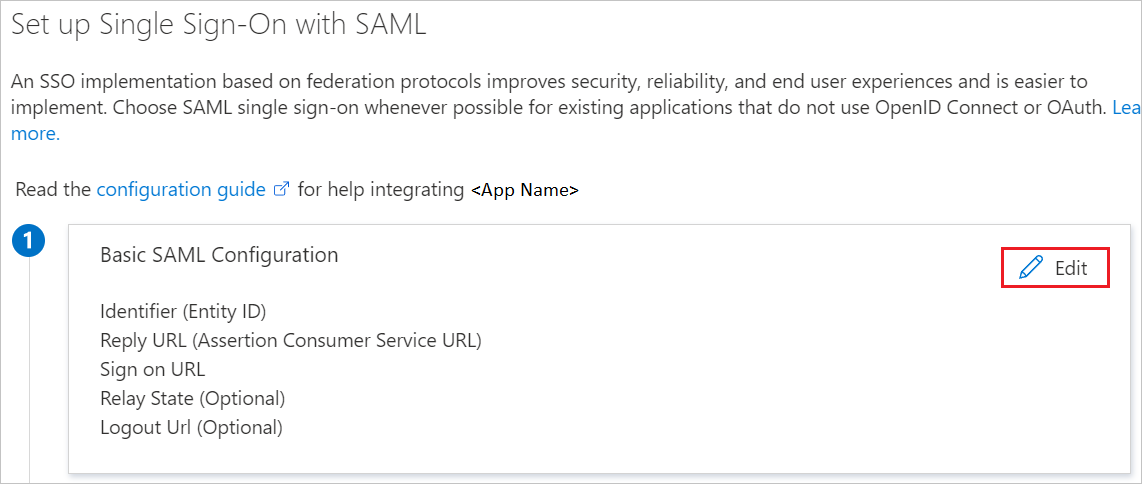

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon de Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, effectuez les étapes suivantes :

a. Dans la zone de texte Identificateur (ID d’entité) , saisissez une URL au format suivant : https://<companyname>.userecho.com/saml/metadata/

b. Dans la zone de texte URL de connexion, saisissez une URL au format suivant : https://<companyname>.userecho.com/

Note

Il ne s’agit pas de valeurs réelles. Mettez à jour ces valeurs avec l’identificateur et l’URL de connexion réels. Pour obtenir ces valeurs, contactez l’équipe de support technique de UserEcho. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

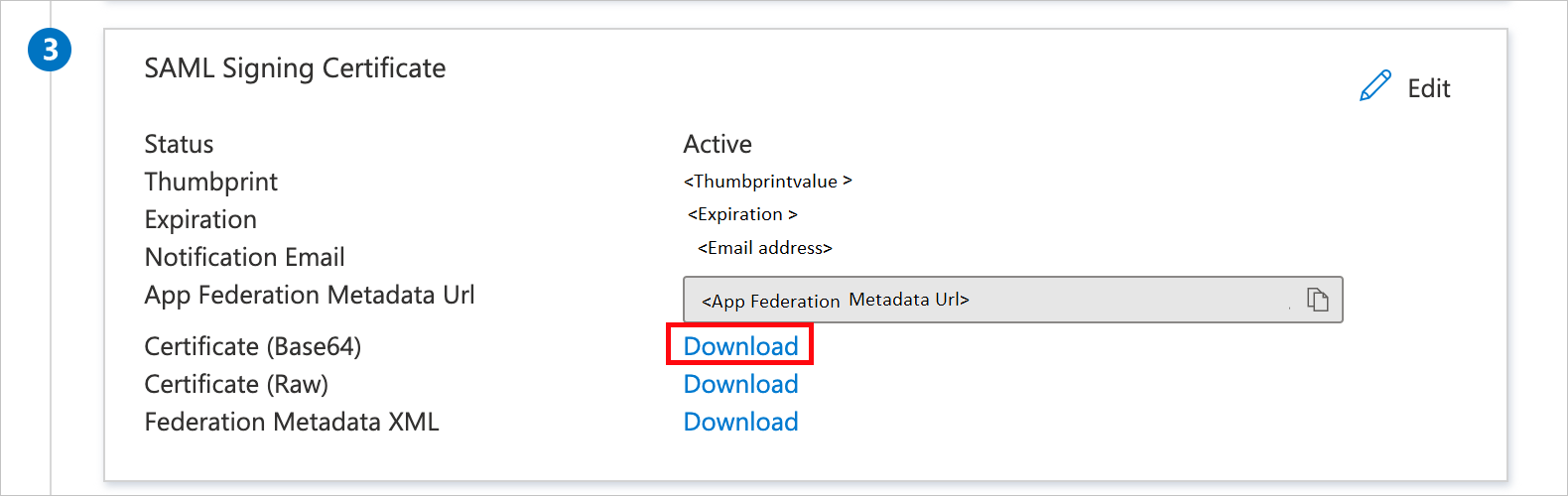

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, cliquez sur Télécharger pour télécharger le Certificat (Base64) en fonction des options définies par rapport à vos besoins, puis enregistrez-le sur votre ordinateur.

Dans la section Configurer UserEcho, copiez la ou les URL appropriées en fonction de vos besoins.

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

B.Simon.B.Simon@contoso.com.Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à UserEcho.

Dans une autre fenêtre de navigateur, connectez-vous à votre site d’entreprise UserEcho en tant qu’administrateur.

Dans la barre d’outils située en haut, cliquez sur votre nom d’utilisateur pour développer le menu, puis cliquez sur Setup.

Cliquez sur Integrations.

Cliquez sur Website, puis sur Single sign-on (SAML2) .

Sur la page Single sign-on (SAML) , procédez comme suit :

a. Pour SAML-enabled, sélectionnez Yes.

b. Collez la valeur URL de connexion dans la zone de texte URL d’authentification unique SAML.

c. Collez la valeur URL de déconnexion dans la zone de texte URL de déconnexion distante.

d. Ouvrez le certificat que vous avez téléchargé dans le Bloc-notes, copiez son contenu, puis collez-le dans la zone de texte Certificat X.509 .

e. Cliquez sur Enregistrer.

L’objectif de cette section est de créer un utilisateur appelé Britta Simon dans UserEcho.

Pour créer un utilisateur appelé Britta Simon dans UserEcho, procédez comme suit :

Connectez-vous à votre site d’entreprise UserEcho en tant qu’administrateur.

Dans la barre d’outils située en haut, cliquez sur votre nom d’utilisateur pour développer le menu, puis cliquez sur Setup.

Cliquez sur Users, pour développer la section Users.

Cliquez sur Utilisateurs.

Cliquez sur Invite a new user.

Dans la boîte de dialogue Invite a new user , procédez comme suit :

a. Dans la zone de texte Name, tapez le nom complet d’un utilisateur, par exemple Britta Simon.

b. Dans la zone de texte Email (E-mail), tapez l’adresse e-mail d’un utilisateur, par exemple, Brittasimon@contoso.com.

c. Cliquez sur Invite.

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application. Vous êtes alors redirigé vers l’URL de connexion à UserEcho, d’où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL d’authentification d’UserEcho pour lancer le processus de connexion.

Vous pouvez utiliser Mes applications de Microsoft. Lorsque vous cliquez sur la vignette UserEcho dans Mes applications, vous êtes redirigé vers l’URL d’authentification d’UserEcho. Pour plus d’informations, consultez Mes applications Microsoft Entra.

Une fois que vous avez configuré UserEcho, vous pouvez appliquer le contrôle de session, qui protège en temps réel contre l’exfiltration et l’infiltration des données sensibles de votre organisation. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Cloud App Security.

Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantFormation

Module

Découvrez comment l’ID externe Microsoft Entra peut fournir des expériences de connexion sécurisées et transparentes pour vos consommateurs et clients professionnels. Explorez la création du locataire, l’inscription d’applications, la personnalisation des flux et la sécurité des comptes.

Certification

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Expliquez les fonctionnalités de Microsoft Entra ID pour moderniser des solutions d’identité, implémenter des solutions hybrides et une gouvernance des identités.