Définir des autorisations au niveau de l’objet

Azure DevOps Services | Azure DevOps Server 2022 | Azure DevOps Server 2019

Lorsque vous gérez la sécurité de votre organisation, vous pouvez définir des autorisations au niveau de l’organisation/collection, au niveau du projet et de l’objet. Cet article vous aide à accéder aux boîtes de dialogue de sécurité pour définir des autorisations au niveau de l’objet, car l’interface utilisateur varie un peu dans Azure Devops. Pour plus d’informations, consultez Prise en main des autorisations, accès et groupes de sécurité.

Les éléments suivants sont considérés comme des objets :

- Général : Tableaux de bord, vues analytiques, Wikis et notifications

- Tableaux : chemins d’accès aux zones, chemins d’itération, requêtes partagées et dossiers de requête, etc.

- Pipelines : Générer et libérer des pipelines, des groupes de déploiement, des groupes de tâches, etc.

- Dépôts : référentiels et branches Git, dossiers ou branches TFVC

- Artefacts : Artefacts et flux

Les éléments de travail, les étiquettes d’élément de travail, les balises de référentiel Git, les plans de test, les suites de tests, les cas de test et d’autres artefacts de test ne sont pas des objets, mais sont soumis aux paramètres de sécurité ou aux autorisations, généralement définis au niveau du projet ou pour un chemin d’accès de zone.

Pour définir la plupart des autorisations au niveau de l’objet, vous devez être membre du groupe Project Administration istrators ou accorder une autorisation explicite via la boîte de dialogue de sécurité d’objet individuelle. Toutes les autorisations accordées à Project Administration istrators sont également accordées aux membres du groupe Administration istrators de la collection de projets.

Remarque

TFVC prend uniquement en charge un référentiel unique par projet. Vous pouvez définir des autorisations pour le référentiel ou les dossiers/branches du référentiel, qui héritent du dépôt.

Ouvrir la boîte de dialogue Autorisations d’une section d’objet

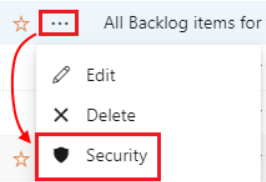

Il existe différentes façons d’accéder à la boîte de dialogue Autorisations d’un objet. La façon la plus simple consiste à commencer à partir de l’objet, puis à sélectionner Plus ... >Sécurité.

Remarque

Certains objets, tels que les dépôts et les vues Analytics, nécessitent un accès de base ou des niveaux supérieurs. Pour plus d’informations, consultez Niveaux d’accès.

Définir des autorisations pour les tableaux de bord, les wikis et les vues analytiques

Vous pouvez définir des autorisations au niveau du projet et de l’organisation/collection pour certains éléments généraux, tels que la création, la suppression et le renommage de projets. Le tableau suivant fournit des informations sur la définition des autorisations au niveau de l’objet pour les tableaux de bord, wiki et vues analytiques.

Object

Appartenance au groupe par défaut

Comment accéder à la sécurité

Hérité?

Contributeur

Ouvrez Tableaux de bord, sélectionnez le chemin d’accès à la zone, puis plus ... >Sécurité.

✔️ (paramètres du projet pour le tableau de bord de l’équipe)

Contributeur

Ouvrez le wiki, choisissez Plus ... >Sécurité wiki. Pour plus d’informations, consultez Gérer les autorisations Wiki.

non

Contributeur et de base

Ouvrez la vue analytique, choisissez Plus ... >Sécurité.

non

Définir des autorisations pour les objets Boards

Le tableau suivant fournit des informations sur la définition des autorisations au niveau de l’objet pour les chemins de zone et d’itération, les éléments de travail, etc.

Object

Appartenance au groupe par défaut

Comment accéder à la sécurité

Hérité?

Ouvrir les paramètres>de projet Zones> de configuration>de projet en regard d’une zone, Plus ... >Sécurité.

✔️ (nœud enfant à partir du nœud parent)

Ouvrir les paramètres>de projet Itérations> de configuration>de projet en regard d’une itération, Plus ... >Sécurité.

✔️ (nœud enfant à partir du nœud parent)

Contributeur

Ouvrez la zone Zones>de configuration>de projet des paramètres>de projet chemin d’accès> à l’élément de travail.

non

Créateur de la requête ou du dossier ou project Administration istrator

Ouvrez la requête d’élément de travail ou le dossier >de requête Plus ... >Sécurité.

non

Project Administration istrator ou créateur du plan de livraison.

Plans de livraison> Open Boards>en regard d’un plan de livraison, Plus ... >Sécurité.

non

Sélectionner plus ... >Sécurité.

✔️ (à partir des paramètres d’organisation/collecte)

Remarque

Balises d’élément de travail : autorisations définies au niveau du projet, définition de balise créer. Les balises d’élément de travail ne sont pas qualifiées d’objet, elles sont définies par le biais d’éléments de travail.

Conseils

Pour les membres de l’équipe par rôle, les deux rôles suivants sont expliqués.

- Les réviseurs modifiés s’appliquent à tout réviseur ajouté ou supprimé, en raison de stratégies définies pour l’ensemble de fichiers. Par exemple, un envoi (push) vers une demande de tirage (PULL) peut introduire une modification de File1.cs. Si une stratégie indique qu’une personne A doit passer en revue les modifications apportées à File1.cs, elle est dans le rôle Réviseurs modifiés pour cette itération de la demande de tirage.

- Le rôle Réinitialiser les réviseurs est lié à la stratégie « réinitialiser les votes ». Par exemple, le dépôt a configuré la stratégie , « Réinitialiser les votes sur les nouvelles transmissions ». La personne B, qui a été requise sur la demande de tirage, a déjà approuvé cette demande de tirage. En raison de la « stratégie de réinitialisation des votes », leur vote est réinitialisé. Ils sont donc dans le rôle Réinitialiser les réviseurs pour cette itération.

Définir des autorisations pour les objets Repos

Le tableau suivant fournit des informations sur la définition des autorisations au niveau de l’objet pour les dépôts, les dépôts Git, les branches Git et les dépôts TFVC.

| Object | Appartenance au groupe par défaut | Comment accéder à la sécurité | Hérité? |

|---|---|---|---|

| Référentiels | Administrateur du projet | Ouvrez les paramètres du projet, les référentiels> mettent en évidence votre sécurité de dépôt>. | ✔️ |

| Référentiel Git | Administrateur du projet | Ouvrez référentiels des paramètres>de projet et référentiel Git. | ✔️ (à partir des paramètres de projet pour le dépôt Git) |

| Branche Git | Administrateur du projet | Ouvrir les branches de repos>de votre branche >Plus ...>>Sécurité des branches. | ✔️ |

| Référentiel TFVC | Administrateur du projet | Ouvrez référentiels des paramètres>de projet et référentiel TFVC. | ✔️ |

Conseils

- Les branches héritent d’un sous-ensemble d’autorisations des affectations effectuées au niveau du référentiel. Pour plus d’informations sur les autorisations et les stratégies de branche, consultez Définir des autorisations de branche et Améliorer la qualité du code avec les stratégies de branche

- Créez un dossier de requête partagé pour chaque équipe et fournissez des autorisations pour créer et modifier des requêtes sous ce dossier à tous les membres de l’équipe.

- Si vous ajoutez un utilisateur au groupe Contributeurs, il peut ajouter et modifier des éléments de travail. Vous pouvez restreindre les autorisations d’utilisateur et de groupe en fonction du chemin d’accès à la zone. Pour plus d’informations, consultez Définir les autorisations et l’accès pour le suivi du travail, Modifier les éléments de travail sous un chemin d’accès de zone.

- La collection de projets Administration istrators peut télécharger le rapport d’autorisations d’un référentiel. Le bouton d’interface utilisateur n’apparaît pas pour les utilisateurs qui ne sont pas membres de ce groupe.

Définir des autorisations pour les objets Pipelines

Le tableau suivant fournit des informations sur la définition des autorisations au niveau de l’objet pour les pipelines de build, les pipelines de mise en production, les groupes de déploiement, etc.

| Object | Appartenance au groupe par défaut | Comment accéder à la sécurité | Hérité? |

|---|---|---|---|

| Pipelines | Administrateur du projet | Ouvrir pipelines Pipelines>>Tout> votre pipeline >plus ... >Gérer la sécurité. | ✔️ |

| Pipelines de build | Administrateur du projet | Ouvrez votre pipeline >de build Plus ... >Gérer la sécurité. | ✔️ |

| Exécutions de pipeline de génération | Administrateur du projet | Ouvrez votre pipeline de build en exécutant >Plus ... >Gérer la sécurité. | ✔️ |

| Pipelines de mise en production | Administrateur du projet | Ouvrez votre pipeline >de mise en production Plus ... >Gérer la sécurité. | ✔️ |

| Groupes de tâches (classique) | Administrateur du projet | Ouvrez votre groupe >de tâches Plus ... >Gérer la sécurité. | ✔️ |

| Groupes de déploiement | Administrateur du projet | Ouvrez votre groupe >de déploiement Plus ... >Gérer la sécurité. | ✔️ |

| Pools de déploiement | Administrateur du projet | Ouvrez votre pool >de déploiement plus ... >Gérer la sécurité. | ✔️ |

| Environnements | Administrateur du projet | Ouvrez votre environnement >Plus ... >Gérer la sécurité. | ✔️ (à partir des paramètres d’autorisation d’environnement) |

| Groupes de variables | Administrateur du projet | Ouvrez votre groupe >de variables Plus ... >Gérer la sécurité. | ✔️ (à partir des paramètres d’autorisation de la bibliothèque) |

| Fichiers sécurisés | Administrateur du projet | Ouvrez votre fichier >sécurisé Plus ... >Gérer la sécurité. | ✔️ (à partir des paramètres d’autorisation de la bibliothèque) |

Définir des autorisations pour les objets Artifacts

Le tableau suivant fournit des informations sur la définition des autorisations au niveau de l’objet pour les artefacts et les flux.

| Object | Appartenance au groupe par défaut | Comment accéder à la sécurité | Hérité? |

|---|---|---|---|

| Artefacts | Administrateur du projet | Ouvrez l’icône des paramètres d’Artefacts> Azure Artifacts. Vous ne voyez pas l’icône si vous n’avez pas les autorisations appropriées. | non |

| Flux | Project Administration istrator ou Feed Administration istrator | Ouvrez votre icône d’engrenage>de flux >Autorisations>+ Ajouter des utilisateurs/groupes. | non |

Définir des autorisations pour les objets de plans de test

- Les plans de test, les suites de tests, les cas de test et d’autres objets de test sont gérés de la même façon que les éléments de travail. Cela est dû au fait qu’ils représentent des types d’éléments de travail spécifiques aux tests, comme indiqué dans les objets de test et les termes.

- Vous pouvez gérer les autorisations de niveau test via les paramètres au niveau du projet ou via les paramètres au niveau de l’objet Area Path. Pour plus d’informations, consultez Définir les autorisations et l’accès pour les tests.

Définir des autorisations d’objet via la ligne de commande

Vous pouvez utiliser l’outil en ligne de commande az devops security pour afficher et gérer les autorisations.

Certaines autorisations et autorisations plus granulaires pour sélectionner des objets et des fonctionnalités peuvent uniquement être gérées via la ligne de commande. Par exemple :

- Notifications utilisant les espaces de noms et

EventSubscriberlesEventSubscriptionespaces de noms - Lire ou créer des tableaux de bord à l’aide de l’espace

DashboardPriveligesde noms - Utiliser, gérer ou afficher des points de terminaison de service via l’espace

ServiceEndpointsde noms - Afficher les plans de remise via l’espace

Plansde noms

Pour plus d’informations sur les espaces de noms, consultez référence sur l’espace de noms et l’autorisation de sécurité.

Définir des autorisations pour les notifications d’objets

Les notifications peuvent être définies au niveau de l’utilisateur, de l’équipe, du projet et de l’organisation/du regroupement. Bien qu’il n’existe pas d’interface utilisateur pour définir des autorisations de notification, certaines autorisations peuvent être définies via les outils en ligne de commande et l’espace EventSubscription de noms. Pour plus d’informations, consultez Espace de noms de sécurité et la référence d’autorisation.

Voici quelques conseils supplémentaires pour la gestion des notifications.

- Si vous ne souhaitez pas recevoir de notification pour un événement que vous avez démarré, vous pouvez activer l’option Ignorer l’initiateur. Pour plus d’informations, consultez Exclure vous-même des e-mails de notification pour les événements que vous démarrez.

- Nous ne prenons pas en charge les notifications à l’échelle de l’organisation. En guise d’alternative, vous pouvez fournir une liste de distribution de courrier électronique qui va à l’ensemble de votre organisation. En outre, vous pouvez générer une bannière avec la

az devops bannercommande que tous les utilisateurs voient lorsqu’ils se connectent.

Articles connexes

- Modifier les autorisations au niveau du projet

- Modifier les autorisations au niveau de la collection de projets

- Télécharger le rapport sur les autorisations pour un dépôt

- Gérer les autorisations avec l’outil en ligne de commande

- Bien démarrer avec les autorisations, l’accès et les groupes de sécurité

- Informations de référence sur la recherche d’autorisations

- Gérer les équipes et configurer les outils d’équipe

- Outils de gestion de la sécurité et des autorisations

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour