Utiliser l’inventaire des ressources pour gérer l’état de sécurité de vos ressources

La page d’inventaire des ressources de Microsoft Defender pour le cloud montre la posture de sécurité des ressources que vous avez connectées à Defender pour le cloud. Defender pour le cloud analyse régulièrement l’état de sécurité des ressources connectées à vos abonnements pour identifier les failles de sécurité potentielles, et vous fournit des recommandations actives. Les recommandations actives sont des recommandations qui peuvent être résolues pour améliorer votre posture de sécurité.

Utilisez cette vue et ses filtres pour répondre à des questions telles que les suivantes :

- Parmi mes abonnements qui ont des plans Defender activés, lesquels ont des recommandations en suspens ?

- Parmi mes machines ayant la balise « Production », lesquelles n’ont pas l’agent Log Analytics ?

- Combien de mes machines, marquées d’une balise spécifique, ont des recommandations en suspens ?

- Quels ordinateurs d’un groupe de ressources spécifique présentent une vulnérabilité connue (à l’aide d’un numéro de CVE) ?

Les recommandations de sécurité de la page d’inventaire des ressources sont également dans la page Recommandations, mais ici, elles sont affichées selon la ressource affectée. En savoir plus sur l’implémentation des recommandations de sécurité.

Disponibilité

| Aspect | Détails |

|---|---|

| État de sortie : | Disponibilité générale |

| Prix : | Gratuit Certaines fonctionnalités de la page d’inventaire, notamment l’inventaire logiciel, nécessitent la mise en place de solutions payantes |

| Rôles et autorisations obligatoires : | tous les utilisateurs |

| Clouds : | L’inventaire logiciel n’est actuellement pas pris en charge dans les clouds nationaux. |

Quelles sont les principales fonctionnalités de l’inventaire des ressources ?

La page d’inventaire fournit les outils suivants :

1 - Résumés

Avant de définir des filtres, sachez qu'une bande de valeurs bien visible en haut de la vue de l'inventaire affiche les éléments suivants :

- Total des ressources : nombre total de ressources connectées à Defender pour le cloud.

- Ressources non saines : Ressources avec des recommandations de sécurité actives que vous pouvez implémenter. En savoir plus sur l’implémentation des recommandations de sécurité.

- Ressources non analysées : Ressources ayant des problèmes d’analyse de l’agent (l’agent Log Analytics est déployé, mais il n’envoie pas de données ou a d’autres problèmes d’intégrité).

- Abonnements non inscrits : Tout abonnement dans l’étendue sélectionnée qui n’a pas encore été connecté à Microsoft Defender pour le cloud.

2 - Filtres

Les différents filtres situés en haut de la page permettent d'affiner rapidement la liste des ressources en fonction de la question à laquelle vous tentez de répondre. Par exemple, si vous souhaitez savoir quelles machines avec l’étiquette « Production » manquent à l’agent Log Analytics, vous pouvez filtrer la liste sur Agent de surveillance : « Non installé » et Étiquettes : « Production ».

Dès que vous avez appliqué des filtres, les valeurs récapitulatives sont mises à jour pour se rapporter aux résultats de la requête.

3 - Outils d'exportation et de gestion des ressources

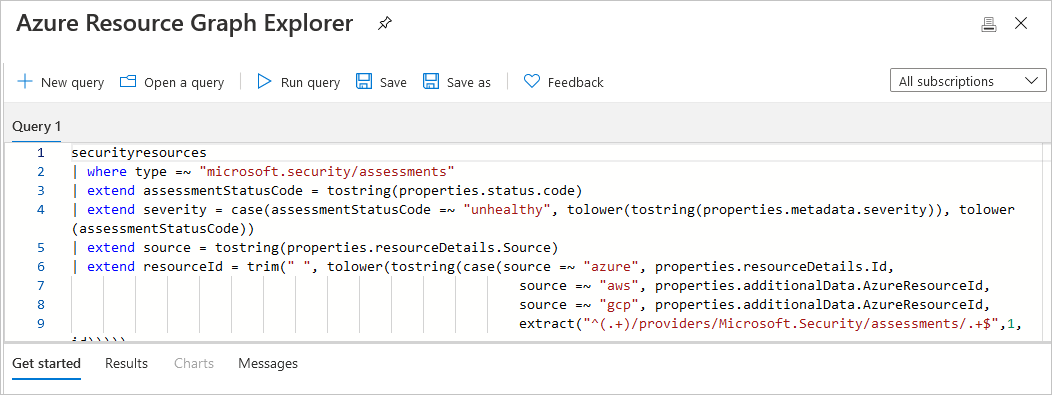

Options d'exportation : l'inventaire contient une option permettant d'exporter vers un fichier CSV les résultats des options de filtrage que vous avez sélectionnées. Vous pouvez également exporter la requête proprement dite vers Azure Resource Graph Explorer pour affiner, enregistrer ou modifier la requête KQL (Kusto Query Language).

Conseil

La documentation KQL fournit une base de données avec quelques exemples de données ainsi que quelques requêtes simples pour vous faire une idée du langage. Pour en savoir plus, consultez ce didacticiel KQL.

Options de gestion des ressources : une fois que vous avez trouvé les ressources qui correspondent à vos requêtes, l’inventaire fournit des raccourcis pour les opérations telles que :

- Attribuer des balises aux ressources filtrées : activez les cases à cocher à côté des ressources que vous souhaitez baliser.

- Intégrer de nouveaux serveurs à Defender pour le cloud : utilisez le bouton de barre d’outils Ajouter des serveurs non-Azure.

- Automatiser les charges de travail avec Azure Logic Apps : utilisez le bouton Déclencher l’application logique pour exécuter une application logique sur une ou plusieurs ressources. Vos applications logiques doivent être préparées à l’avance et accepter le type de déclencheur approprié (requête HTTP). En savoir plus sur Logic Apps.

Fonctionnement de l’inventaire des ressources

L’inventaire des ressources utilise Azure Resource Graph (ARG), service Azure qui vous permet d’interroger les données de posture de sécurité de Defender pour le cloud sur plusieurs abonnements.

ARG est conçu pour permettre une exploration efficace des ressources avec la possibilité d’interroger à grande échelle.

Vous pouvez utiliser le langage de requête Kusto (KQL) dans l’inventaire des ressources pour produire rapidement des insights détaillés en croisant les données de Defender pour le cloud avec les propriétés d’autres ressources.

Utilisation de l’inventaire des ressources

Dans la barre latérale de Defender pour le cloud, sélectionnez Inventaire.

Utilisez la zone Filtrer par nom pour afficher une ressource spécifique, ou utilisez les filtres pour vous concentrer sur des ressources spécifiques.

Par défaut, les ressources sont triées selon le nombre de recommandations de sécurité actives.

Important

Les options de chaque filtre sont spécifiques aux ressources des abonnements actuellement sélectionnés et à vos sélections dans les autres filtres.

Par exemple, si vous avez sélectionné un seul abonnement et que celui-ci ne comporte aucune ressource avec des recommandations de sécurité à corriger (0 ressource non saine), le filtre Recommandations n’aura aucune option.

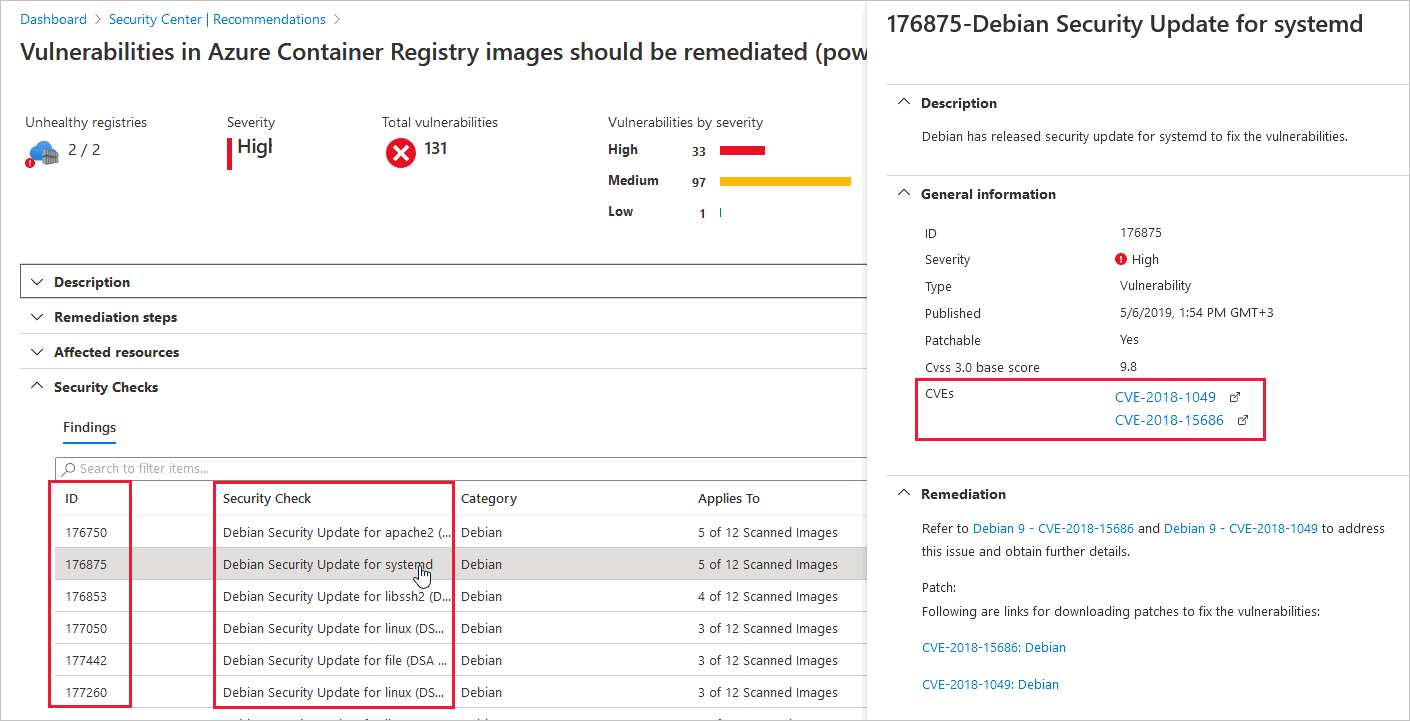

Pour utiliser le filtre Les résultats de sécurité contiennent, entrez en texte libre l’ID, la vérification de sécurité ou le nom CVE du résultat d’une vulnérabilité pour filtrer les ressources concernées :

Conseil

Les filtres Les résultats de sécurité contiennent et Balises n’acceptent qu’une seule valeur. Pour filtrer sur plusieurs valeurs, utilisez Ajouter des filtres.

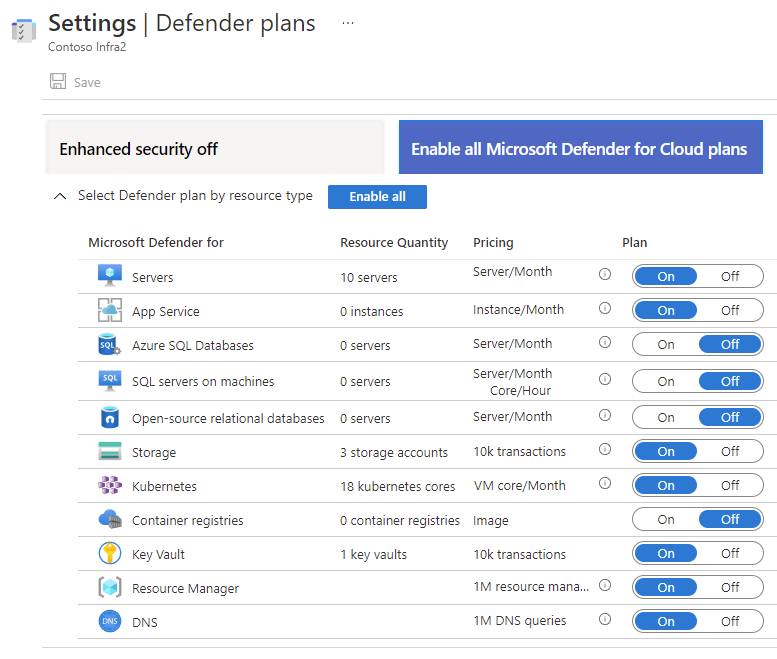

Pour utiliser le filtre Defender pour le cloud, sélectionnez une ou plusieurs options (Désactivé, Activé ou Partiel) :

Désactivé - Ressources non protégées par un plan Microsoft Defender. Vous pouvez cliquer avec le bouton droit sur les ressources et les mettre à niveau :

Activé - Ressources protégées par un plan Microsoft Defender.

Partiel - Abonnements avec quelques plans Microsoft Defender désactivés, mais pas tous. Par exemple, l’abonnement suivant a sept plans Microsoft Defender désactivés.

Pour examiner plus en détail les résultats de votre requête, sélectionnez les ressources qui vous intéressent.

Pour afficher les options de filtre actuellement sélectionnées en tant que requête dans l’Explorateur Resource Graph, sélectionnez Ouvrir la requête.

Si vous avez défini des filtres et laissé la page ouverte, Defender pour le cloud ne met pas à jour les résultats automatiquement. Les modifications apportées aux ressources n’ont pas d’impact sur les résultats affichés, sauf si vous rechargez manuellement la page ou si vous sélectionnez Actualiser.

Accéder à un inventaire logiciel

Pour accéder à l’inventaire logiciel, vous avez besoin de l’une des solutions payantes suivantes :

- Analyse des machines sans agent à partir de Defender Cloud Security Posture Management (CSPM).

- Analyse des machines sans agent à partir de Defender pour les serveurs P2.

- Intégration de Microsoft Defender pour point de terminaison à partir de Defender pour les serveurs.

Si vous avez déjà activé l’intégration avec Microsoft Defender pour point de terminaison et activé Microsoft Defender pour serveurs, vous aurez accès à l’inventaire logiciel.

Notes

L’option « Vide » montre les ordinateurs sans Microsoft Defender for Endpoint ou sans Microsoft Defender pour serveurs.

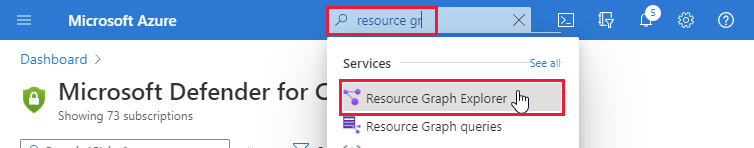

En plus des filtres de la page d’inventaire des ressources, vous pouvez explorer les données de l’inventaire logiciel à partir de l’Explorateur Azure Resource Graph.

Exemples d'utilisation d’Azure Resource Graph Explorer pour accéder aux données de l'inventaire logiciel et les explorer :

Ouvrez l’Explorateur Azure Resource Graph.

Sélectionnez l’étendue d'abonnement suivante : securityresources/softwareinventories

Entrez l’une des requêtes suivantes (ou personnalisez-les ou écrivez votre propre !), puis sélectionnez Exécuter la requête.

Pour générer une liste de base des logiciels installés :

securityresources | where type == "microsoft.security/softwareinventories" | project id, Vendor=properties.vendor, Software=properties.softwareName, Version=properties.versionPour filtrer par numéros de version :

securityresources | where type == "microsoft.security/softwareinventories" | project id, Vendor=properties.vendor, Software=properties.softwareName, Version=tostring(properties. version) | where Software=="windows_server_2019" and parse_version(Version)<=parse_version("10.0.17763.1999")Pour identifier les ordinateurs avec une combinaison de produits logiciels :

securityresources | where type == "microsoft.security/softwareinventories" | extend vmId = properties.azureVmId | where properties.softwareName == "apache_http_server" or properties.softwareName == "mysql" | summarize count() by tostring(vmId) | where count_ > 1Combinaison d’un produit logiciel avec une autre recommandation de sécurité :

(Dans cet exemple, ordinateurs sur lesquels MySQL est installé et dont les ports de gestion sont exposés)

securityresources | where type == "microsoft.security/softwareinventories" | extend vmId = tolower(properties.azureVmId) | where properties.softwareName == "mysql" | join ( securityresources | where type == "microsoft.security/assessments" | where properties.displayName == "Management ports should be closed on your virtual machines" and properties.status.code == "Unhealthy" | extend vmId = tolower(properties.resourceDetails.Id) ) on vmId

Étapes suivantes

Cet article a décrit la page inventaire des ressources de Microsoft Defender pour le cloud.

Pour plus d’informations sur les outils connexes, consultez les pages suivantes :

- Azure Resource Graph (ARG)

- Langage de requête Kusto (KQL)

- Afficher la question courante sur l’inventaire des ressources