Événements

31 mars, 23 h - 2 avr., 23 h

Le plus grand événement d’apprentissage Fabric, Power BI et SQL. 31 mars au 2 avril. Utilisez le code FABINSIDER pour économiser 400 $.

Inscrivez-vous aujourd’huiCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Vous pouvez configurer votre compte de stockage pour accepter les demandes émanant des connexions sécurisées uniquement en définissant la propriété Transfert sécurisé requis pour le compte de stockage. Lorsque vous avez besoin d’un transfert sécurisé, toutes les demandes provenant d’une connexion non sécurisée sont rejetées. Microsoft vous recommande de toujours exiger un transfert sécurisé pour tous vos comptes de stockage, sauf si vous utilisez des partages de fichiers Azure NFS. Vous devez désactiver la propriété Transfert sécurisé requis pour que les partages de fichiers Azure NFS fonctionnent.

Lorsque le transfert sécurisé est exigé, un appel vers une opération de l’API REST de stockage Azure doit être effectué via HTTPS. Toute requête effectuée via HTTP est rejetée. Par défaut, la propriété Transfert sécurisé requis est activée quand vous créez un compte de stockage.

Azure Policy fournit une stratégie intégrée pour veiller à ce qu’un transfert sécurisé soit exigé pour vos comptes de stockage. Pour plus d’informations, consultez la section Stockage dans Définitions de stratégies intégrées Azure Policy.

La connexion à un partage de fichiers Azure via SMB sans chiffrement échoue lorsque le transfert sécurisé est requis pour le compte de stockage. Parmi les exemples de connexions non sécurisées figurent celles effectuées sur SMB 2.1 ou SMB 3 sans chiffrement.

Notes

Dans la mesure où le Stockage Azure ne prend pas en charge le protocole HTTPS pour les noms de domaine personnalisés, cette option n’est pas appliquée lorsque vous utilisez un nom de domaine personnalisé.

Ce paramètre de transfert sécurisé ne s’applique pas au protocole TCP. Les connexions établies via le protocole NFS 3.0 dans le Stockage Blob Azure avec le protocole TCP (qui n’est pas sécurisé) aboutissent.

Vous pouvez activer la propriété Transfert sécurisé requis lorsque vous créez un compte de stockage dans le portail Azure. Vous pouvez également l’activer pour les comptes de stockage existants.

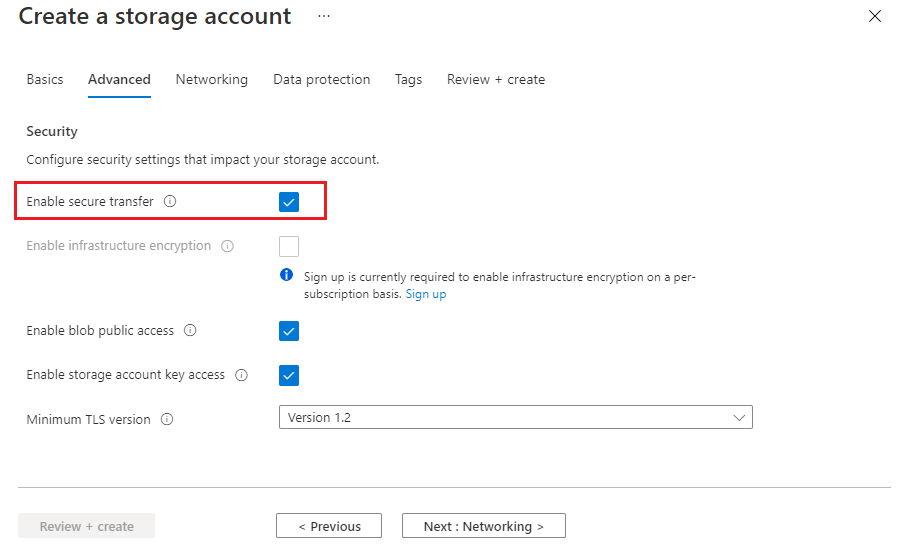

Ouvrez le volet Créer un compte de stockage dans le portail Azure.

Sur la page Avancé, cochez la case Activer le transfert sécurisé.

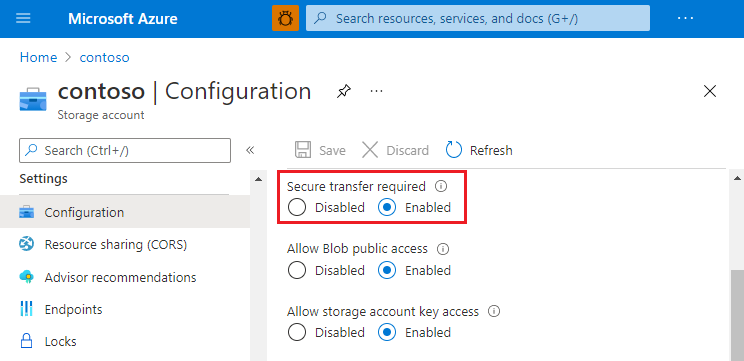

Sélectionnez un compte de stockage existant dans le portail Azure.

Dans le volet de menu du compte de stockage, sous Paramètres, sélectionnez Configuration.

Sous Transfert sécurisé requis, sélectionnez Activé.

Pour exiger un transfert sécurisé par programme, définissez la propriété enableHttpsTrafficOnly sur True sur le compte de stockage. Vous pouvez définir cette propriété à l’aide de l’API REST du fournisseur de ressources de stockage, de bibliothèques clientes ou d’outils :

Notes

Nous vous recommandons d’utiliser le module Azure Az PowerShell pour interagir avec Azure. Pour bien démarrer, consultez Installer Azure PowerShell. Pour savoir comment migrer vers le module Az PowerShell, consultez Migrer Azure PowerShell depuis AzureRM vers Az.

Cet exemple nécessite le module Az Azure PowerShell version 0.7 ou ultérieure. Exécutez Get-Module -ListAvailable Az pour trouver la version. Si vous devez installer ou mettre à niveau, consultez Installer le module Azure PowerShell.

Exécutez Connect-AzAccount pour créer une connexion avec Azure.

Utilisez la ligne de commande ci-dessous pour vérifier le paramètre :

Get-AzStorageAccount -Name "{StorageAccountName}" -ResourceGroupName "{ResourceGroupName}"

StorageAccountName : {StorageAccountName}

Kind : Storage

EnableHttpsTrafficOnly : False

...

Utilisez la ligne de commande ci-dessous pour activer le paramètre :

Set-AzStorageAccount -Name "{StorageAccountName}" -ResourceGroupName "{ResourceGroupName}" -EnableHttpsTrafficOnly $True

StorageAccountName : {StorageAccountName}

Kind : Storage

EnableHttpsTrafficOnly : True

...

Pour exécuter cet exemple, installez la dernière version d’Azure CLI. Pour démarrer, exécutez az login pour créer une connexion avec Azure.

Des exemples pour l’interface CLI sont écrits pour l’interpréteur de commandes bash. Pour exécuter cet exemple dans Windows PowerShell ou à une invite de commandes, vous devrez peut-être modifier certains éléments du script.

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit Azure avant de commencer.

Utilisez la commande ci-dessous pour vérifier le paramètre :

az storage account show -g {ResourceGroupName} -n {StorageAccountName}

{

"name": "{StorageAccountName}",

"enableHttpsTrafficOnly": false,

"type": "Microsoft.Storage/storageAccounts"

...

}

Utilisez la commande ci-dessous pour activer le paramètre :

az storage account update -g {ResourceGroupName} -n {StorageAccountName} --https-only true

{

"name": "{StorageAccountName}",

"enableHttpsTrafficOnly": true,

"type": "Microsoft.Storage/storageAccounts"

...

}

Événements

31 mars, 23 h - 2 avr., 23 h

Le plus grand événement d’apprentissage Fabric, Power BI et SQL. 31 mars au 2 avril. Utilisez le code FABINSIDER pour économiser 400 $.

Inscrivez-vous aujourd’huiEntrainement

Module

Sécuriser votre compte de stockage Azure - Training

Découvrez comment le stockage Azure assure une sécurité multicouche pour protéger vos données avec des clés d’accès, des réseaux sécurisés et la supervision Advanced Threat Protection.

Certification

Microsoft Certified: Azure Security Engineer Associate - Certifications

Démontrez les compétences nécessaires afin de mettre en œuvre des contrôles de sécurité, de maintenir la posture de sécurité d’une organisation, et d’identifier et de remédier aux vulnérabilités en matière de sécurité.