A Docker-gazdagépek megkeményítési javaslatainak áttekintése

Felhőhöz készült Microsoft Defender azonosítja az IaaS Linux rendszerű virtuális gépeken vagy más, Docker-tárolókat futtató Linux-gépeken üzemeltetett nem felügyelt tárolókat. Felhőhöz készült Defender folyamatosan értékeli ezeknek a tárolóknak a konfigurációit. Ezután összehasonlítja őket a Center for Internet Security (CIS) Docker Benchmarktal.

Felhőhöz készült Defender tartalmazza a CIS Docker Benchmark teljes szabálykészletét, és riasztásokat küld, ha a tárolók nem felelnek meg a vezérlők egyikének sem. Ha helytelen konfigurációkat talál, Felhőhöz készült Defender biztonsági javaslatokat hoz létre. A javaslatok megtekintéséhez és a problémák elhárításához használja Felhőhöz készült Defender javaslatoldalát.

Ha biztonsági réseket talál, azok egyetlen javaslatba vannak csoportosítva.

Feljegyzés

Ezek a CIS-teljesítményteszt-ellenőrzések nem futnak az AKS által felügyelt példányokon vagy a Databricks által felügyelt virtuális gépeken.

Elérhetőség

Biztonsági rések azonosítása és elhárítás a Docker-konfigurációban

A Felhőhöz készült Defender menüjében nyissa meg a Javaslatok lapot.

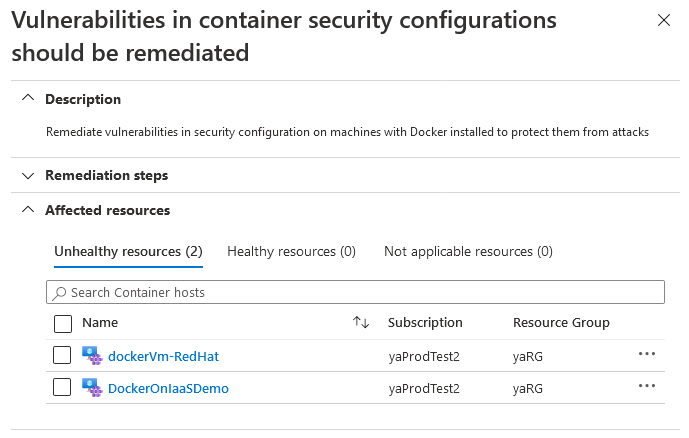

Szűrjön a javaslatra A tárolóbiztonsági konfigurációk biztonsági réseit orvosolni kell, és ki kell választani a javaslatot.

A javaslati oldalon az érintett erőforrások (Docker-gazdagépek) láthatók.

Feljegyzés

A Dockert nem futtató gépek a Nem alkalmazható erőforrások lapon jelennek meg. Az Azure Policyban megfelelőként jelennek meg.

Ha meg szeretné tekinteni és kijavítani azokat a CIS-vezérlőket, amelyeket egy adott gazdagép sikertelen volt, válassza ki a vizsgálandó gazdagépet.

Tipp.

Ha az eszközleltár oldalán kezdte, és onnan érte el ezt a javaslatot, válassza a Művelet végrehajtása gombot a javaslatoldalon.

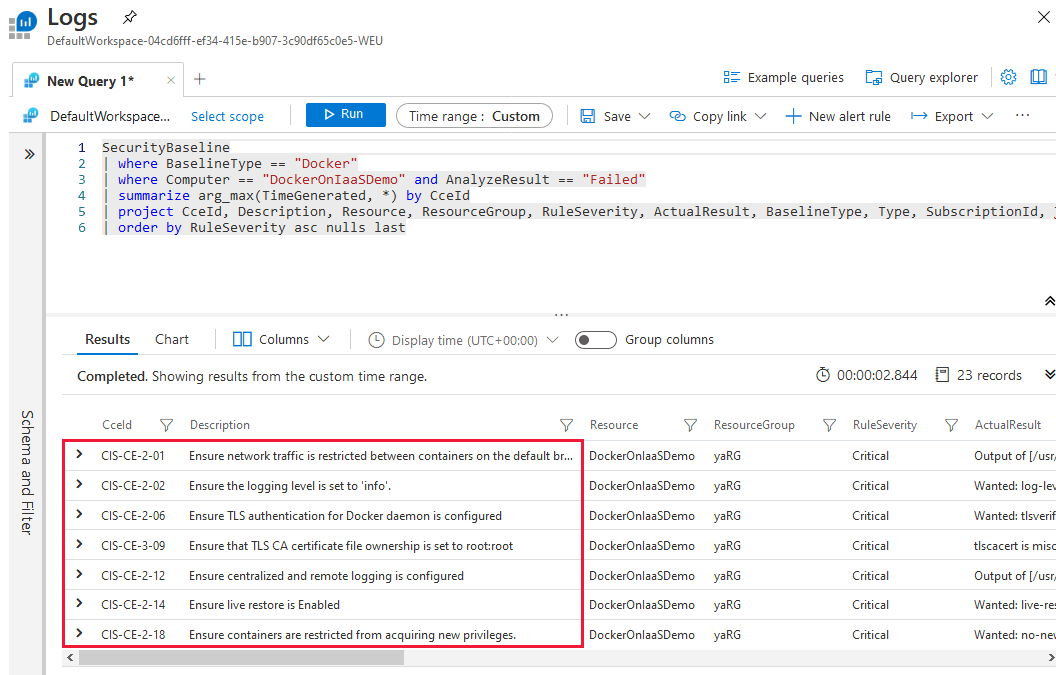

A Log Analytics egy futtatásra kész egyéni művelettel nyílik meg. Az alapértelmezett egyéni lekérdezés tartalmazza az összes értékelt sikertelen szabály listáját, valamint útmutatást a problémák megoldásához.

Szükség esetén módosítsa a lekérdezési paramétereket.

Ha biztos benne, hogy a parancs megfelelő és készen áll a gazdagépre, válassza a Futtatás lehetőséget.

Következő lépés

A Docker-megkeményedés Felhőhöz készült Defender tárolóbiztonsági funkcióinak egyetlen aspektusa.

További információ a tárolóbiztonságról Felhőhöz készült Defender.