CEF-formátumú naplók lekérése az eszközről vagy berendezésről a Microsoft Sentinelbe

Megjegyzés

Az US Government-felhőkben elérhető funkciókról a Microsoft Sentinel felhőbeli funkcióinak rendelkezésre állása az USA kormányzati ügyfelei számára című cikkben talál további információt.

Számos hálózati és biztonsági eszköz és berendezés elküldi a rendszernaplókat a Syslog protokollon keresztül a Common Event Format (CEF) néven ismert speciális formátumban. Ez a formátum több információt tartalmaz, mint a standard Syslog formátum, és az információkat egy elemzett kulcs-érték elrendezésben jeleníti meg. A Log Analytics-ügynök elfogadja a CEF-naplókat, és kifejezetten a Microsoft Sentinelhez való használatra formázja őket, mielőtt továbbküldené őket a Microsoft Sentinel-munkaterületre.

Megtudhatja, hogyan gyűjtheti össze a Syslogot az AMA-val, beleértve a Syslog konfigurálását és a DCR létrehozását.

Fontos

Közelgő változások:

- 2023. február 28-án bevezettük a CommonSecurityLog táblaséma módosításait.

- A módosítást követően előfordulhat, hogy át kell tekintenie és frissítenie kell az egyéni lekérdezéseket. További részletekért tekintse meg a blogbejegyzés ajánlott műveletek szakaszát . A Microsoft Sentinel frissítette a beépített tartalmakat (észleléseket, keresési lekérdezéseket, munkafüzeteket, elemzőket stb.).

- A módosítás előtt streamelt és betöltött adatok továbbra is elérhetők lesznek a korábbi oszlopaiban és formátumaiban. A régi oszlopok ezért megmaradnak a sémában.

- 2024. augusztus 31-énkivezetjük a Log Analytics-ügynököt. Ha a Log Analytics-ügynököt használja a Microsoft Sentinel üzemelő példányában, javasoljuk, hogy kezdje el megtervezni az AMA-ba való migrálást. Tekintse át a CEF és Syslog formátumú naplók Microsoft Sentinelbe való streamelésére vonatkozó lehetőségeket.

Ez a cikk azt ismerteti, hogyan lehet CEF-formátumú naplókat használni az adatforrások csatlakoztatásához. Az ezt a módszert használó adatösszekötőkről további információt a Microsoft Sentinel adatösszekötők referenciája című témakörben talál.

Ennek a kapcsolatnak két fő lépése van, amelyeket az alábbiakban részletesen ismertetünk:

Linux rendszerű gép vagy virtuális gép dedikált naplótovábbítóként való megtervezése, a Log Analytics-ügynök telepítése és az ügynök konfigurálása a naplók Microsoft Sentinel-munkaterületre való továbbítására. Az ügynök telepítését és konfigurációját egy üzembehelyezési szkript kezeli.

Az eszköz konfigurálása a naplók CEF formátumban való elküldésére egy Syslog-kiszolgálóra.

Megjegyzés

Az adatokat annak a munkaterületnek a földrajzi helyén tárolja a rendszer, amelyen a Microsoft Sentinelt futtatja.

Támogatott architektúrák

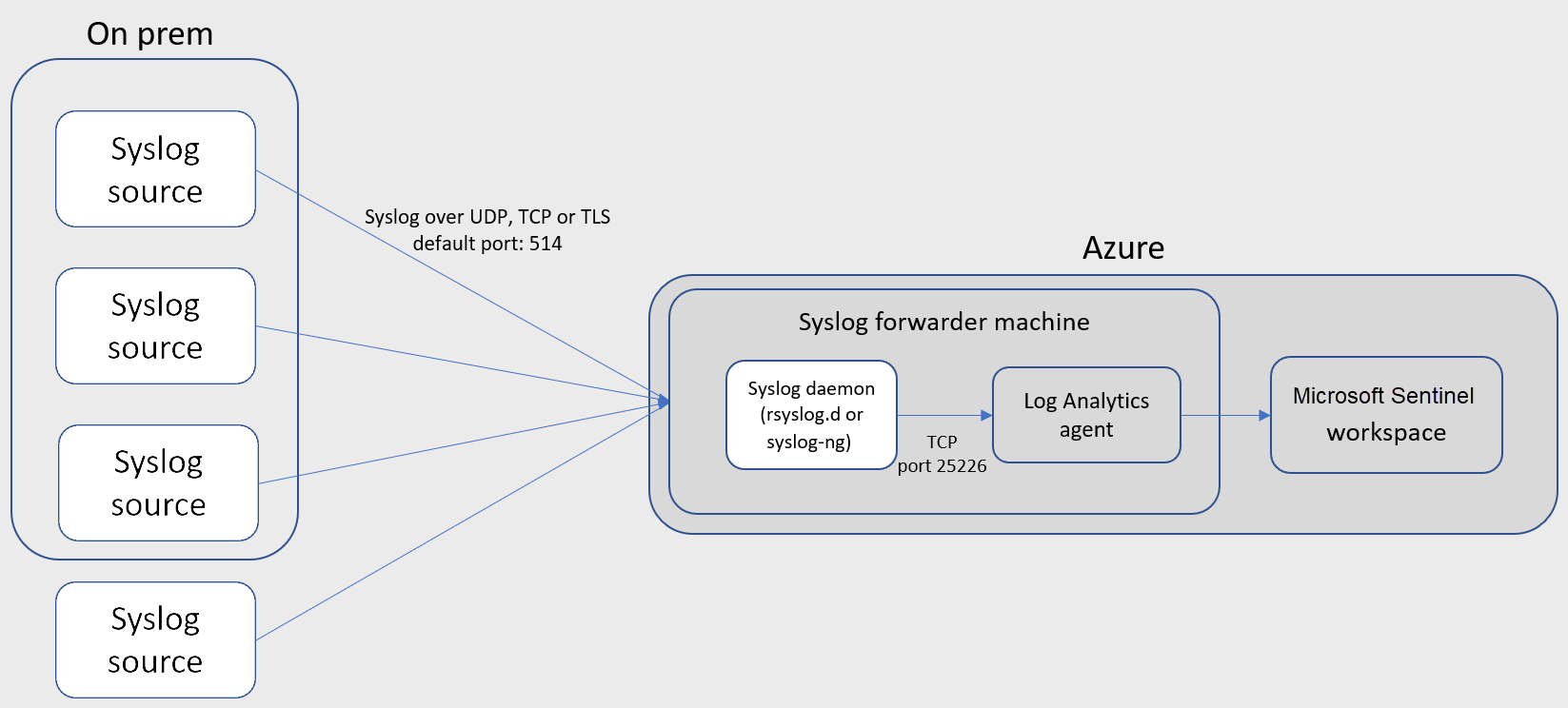

Az alábbi ábra az Azure-beli Linux rendszerű virtuális gépek beállítását ismerteti:

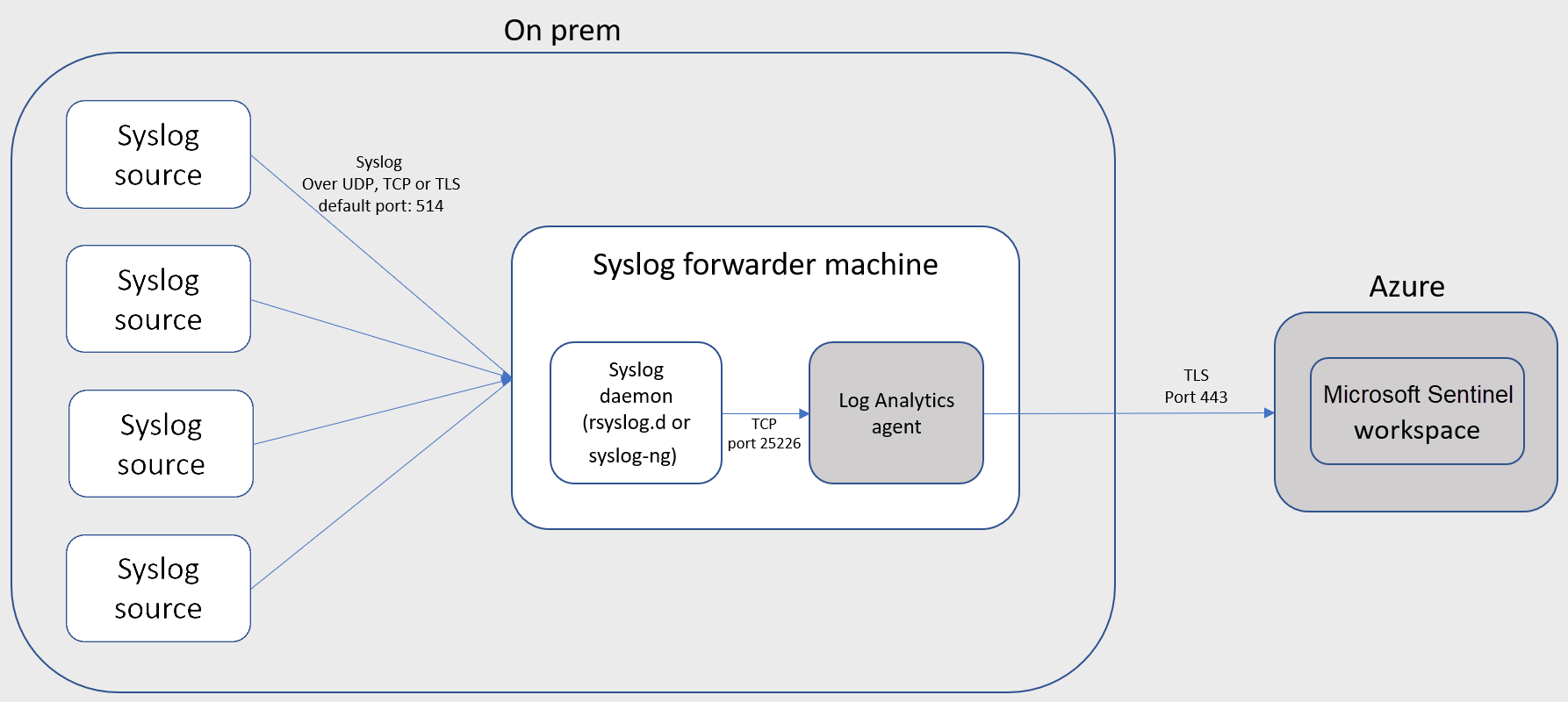

Másik lehetőségként a következő beállítást fogja használni, ha virtuális gépet használ egy másik felhőben vagy egy helyszíni gépen:

Előfeltételek

A CEF-adatok Log Analyticsbe való betöltéséhez Microsoft Sentinel-munkaterületre van szükség.

Olvasási és írási engedélyekkel kell rendelkeznie ezen a munkaterületen.

Olvasási engedéllyel kell rendelkeznie a munkaterület megosztott kulcsaihoz. További információ a munkaterületi kulcsokról.

Jelöljön ki egy naplótovábbítót, és telepítse a Log Analytics-ügynököt

Ez a szakasz azt ismerteti, hogyan jelölheti ki és konfigurálhatja azt a Linux rendszerű gépet, amely a naplókat az eszközről a Microsoft Sentinel-munkaterületre továbbítja.

A Linux-gép lehet egy fizikai vagy virtuális gép a helyszíni környezetben, egy Azure-beli virtuális gép vagy egy másik felhőben lévő virtuális gép.

A Common Event Format (CEF) adatösszekötő oldalán található hivatkozással szkriptet futtathat a kijelölt gépen, és végrehajthatja a következő feladatokat:

Telepíti a Linuxhoz készült Log Analytics-ügynököt (más néven OMS-ügynököt), és a következő célokra konfigurálja:

- CEF-üzenetek figyelése a beépített Linux Syslog démontól a 25226-os TCP-porton

- az üzenetek biztonságos küldése TLS-en keresztül a Microsoft Sentinel-munkaterületre, ahol az üzenetek elemzésre és bővítésre kerülnek

A beépített Linux Syslog-démont (rsyslog.d/syslog-ng) a következő célokra konfigurálja:

- az 514-ös TCP-porton lévő biztonsági megoldások syslog-üzeneteinek figyelésekor

- csak a CEF-ként azonosított üzenetek továbbítása a localhost log analytics-ügynökének a 25226-os TCP-port használatával

További információ: Naplótovábbító üzembe helyezése a Syslog- és CEF-naplók Microsoft Sentinelbe való betöltéséhez.

Biztonsági szempontok

Győződjön meg arról, hogy a gép biztonságát a szervezet biztonsági szabályzata szerint konfigurálja. Konfigurálhatja például a hálózatot úgy, hogy megfeleljen a vállalati hálózati biztonsági szabályzatnak, és módosítsa a démon portjait és protokolljait a követelményeknek megfelelően.

További információ: Virtuális gép védelme az Azure-ban és ajánlott eljárások a hálózati biztonsághoz.

Ha az eszközei Syslog- és CEF-naplókat küldenek TLS-en keresztül, például amikor a naplótovábbító a felhőben van, konfigurálnia kell a Syslog démont (rsyslog vagy syslog-ng) a TLS-ben való kommunikációhoz.

További információkért lásd:

- Syslog-forgalom titkosítása TLS használatával – rsyslog

- Naplóüzenetek titkosítása TLS használatával – syslog-ng

Az eszköz konfigurálása

Keresse meg és kövesse az eszköz gyártójának konfigurációs utasításait a naplók CEF formátumban történő SIEM-nek vagy naplókiszolgálóra való küldéséhez.

Ha a termék megjelenik az adatösszekötők gyűjteményében, segítségért tekintse meg a Microsoft Sentinel adatösszekötők referenciáját , ahol a konfigurációs utasításoknak tartalmazniuk kell a beállításokat az alábbi listában.

- Protokoll = TCP

- Port = 514

- Formátum = CEF

- IP-cím – győződjön meg arról, hogy a CEF-üzeneteket az erre a célra dedikált virtuális gép IP-címére küldi.

Ez a megoldás támogatja a Syslog RFC 3164-et vagy az RFC 5424-et.

Tipp

Szükség szerint adjon meg egy másik protokollt vagy portszámot az eszközén, feltéve, hogy ugyanazokat a módosításokat hajtja végre a naplótovábbító Syslog démonában is.

Az adatok megkeresése

A kapcsolat létrejötte után akár 20 percig is eltarthat, amíg az adatok megjelennek a Log Analyticsben.

Ha CEF-eseményeket szeretne keresni a Log Analyticsben, kérdezze le a CommonSecurityLog táblát a lekérdezési ablakban.

Az adatösszekötők gyűjteményében felsorolt egyes termékek további elemzőket igényelnek a legjobb eredmény érdekében. Ezek az elemzők a Kusto-függvények használatával implementálódnak. További információért tekintse meg a termékhez tartozó szakaszt a Microsoft Sentinel adatösszekötők referenciaoldalán .

A termékek CEF-eseményeinek megkereséséhez írja be a Kusto függvény nevét lekérdezés tárgyaként a "CommonSecurityLog" helyett.

Hasznos mintalekérdezéseket, munkafüzeteket és elemzési szabálysablonokat találhat, amelyeket különösen a termékéhez készítettek a termék adatösszekötőjének Következő lépések lapján a Microsoft Sentinel portálon.

Ha nem lát adatokat, útmutatásért tekintse meg a CEF hibaelhárítási oldalát.

A TimeGenerated mező forrásának módosítása

Alapértelmezés szerint a Log Analytics-ügynök feltölti a séma TimeGenerated mezőjét azzal az idővel, amikor az ügynök megkapta az eseményt a Syslog démontól. Ennek eredményeképpen az esemény forrásrendszeren való létrehozásának időpontja nem lesz rögzítve a Microsoft Sentinelben.

Futtathatja azonban a következő parancsot, amely letölti és futtatja a TimeGenerated.py szkriptet. Ez a szkript úgy konfigurálja a Log Analytics-ügynököt, hogy töltse fel a TimeGenerated mezőt az esemény eredeti idejével a forrásrendszerben, ahelyett, hogy az ügynök megkapta volna.

wget -O TimeGenerated.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/CEF/TimeGenerated.py && python TimeGenerated.py {ws_id}

Következő lépések

Ebben a dokumentumban megtanulta, hogyan gyűjti a Microsoft Sentinel a CEF-naplókat az eszközökről és berendezésekről. Ha többet szeretne megtudni a termék Microsoft Sentinelhez való csatlakoztatásáról, tekintse meg az alábbi cikkeket:

- Syslog/CEF-továbbító üzembe helyezése

- Microsoft Sentinel-adatösszekötők referenciája

- Naplótovábbító kapcsolatainak hibaelhárítása

A Microsoft Sentinelben gyűjtött adatokkal kapcsolatos további információkért tekintse meg az alábbi cikkeket:

- További információ a CEF-ről és a CommonSecurityLog mezőleképezésről.

- Megtudhatja, hogyan ismerheti meg az adatokat és a potenciális fenyegetéseket.

- Ismerkedés a fenyegetések Microsoft Sentinellel való észlelésével.