A fenyegetések észleléséhez használjon egyező elemzést

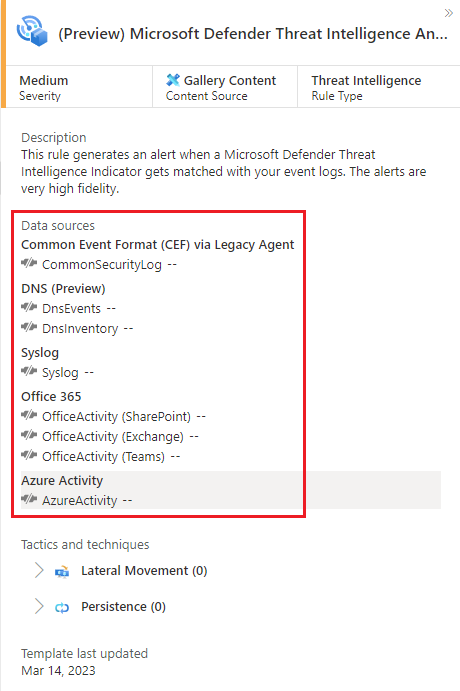

Használja ki a Microsoft által előállított fenyegetésintelligencia előnyeit a Microsoft Defender Intelligens veszélyforrás-felderítés Analytics-szabálysal kapcsolatos magas megbízhatósági riasztások és incidensek létrehozásához. A Microsoft Sentinel beépített szabálya megegyezik a Common Event Format (CEF) naplókkal, a Tartomány- és IPv4-fenyegetésjelzőkkel rendelkező Windows DNS-események, a syslog-adatok stb.

Fontos

A megfelelő elemzés jelenleg előzetes verzióban érhető el. A Microsoft Azure Előzetes verzió kiegészítő használati feltételeiben további jogi feltételeket talál, amelyek a bétaverzióban, előzetes verzióban vagy más módon még nem általánosan elérhető Azure-funkciókra vonatkoznak.

Előfeltételek

A magas megbízhatósági riasztások és incidensek létrehozásához telepíteni kell egy vagy több támogatott adatösszekötőt, de nincs szükség prémium szintű MDTI-licencre. Telepítse a megfelelő megoldásokat a tartalomközpontból ezeknek az adatforrásoknak a csatlakoztatásához.

- Common Event Format (CEF)

- DNS (előzetes verzió)

- Rendszernapló

- Office-tevékenységnaplók

- Azure-tevékenységnaplók

Az adatforrástól függően például az alábbi megoldásokat és adatösszekötőket használhatja.

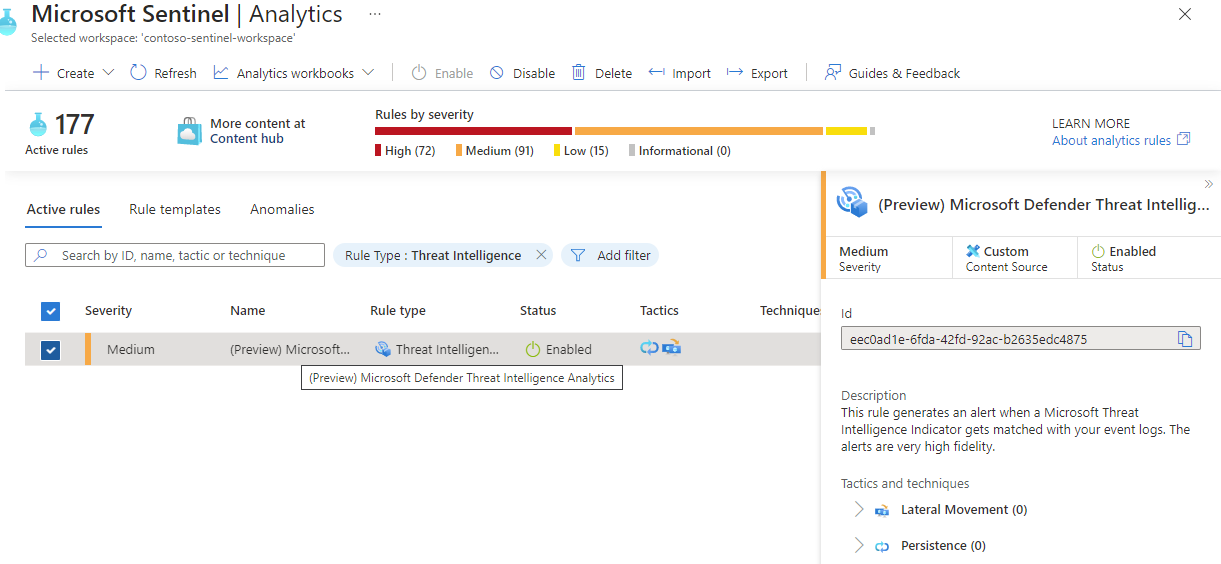

Az egyező elemzési szabály konfigurálása

Az egyező elemzések akkor konfigurálhatók, ha engedélyezi a Microsoft Defender Intelligens veszélyforrás-felderítés Analytics-szabályt.

Kattintson az Elemzés menüre a Konfiguráció szakaszban.

Válassza a Szabálysablonok menülapot.

A keresési ablakban írja be a fenyegetésfelderítést.

Válassza ki a Microsoft Defender Intelligens veszélyforrás-felderítés Analytics-szabálysablont.

Kattintson a Szabály létrehozása gombra. A szabály részletei csak olvashatók, és a szabály alapértelmezett állapota engedélyezve van.

Kattintson a Létrehozás áttekintése>gombra.

Adatforrások és mutatók

Microsoft Defender Intelligens veszélyforrás-felderítés (MDTI) Az Elemzés a következő módon egyezik a naplókkal tartomány- és IP-címjelzőkkel:

A Log Analytics CommonSecurityLog táblába beszúrt CEF-naplók megfelelnek az URL-címnek és a tartományjelzőknek, ha a

RequestURLmezőben fel van töltve, és az IPv4-mutatók aDestinationIPmezőben.A Windows DNS naplói, ahol a DnsEvents táblába betöltött esemény

SubType == "LookupQuery"megegyezik a mezőben kitöltött tartományjelzőkkel és aNameIPAddressesmezőben lévő IPv4-jelzőkkel.A Syslog táblába betöltött syslog-események

Facility == "cron"közvetlenül a mezőből egyeznek meg a tartománysal és azSyslogMessageIPv4-jelzőkkel.Az OfficeActivity táblába betöltött Office-tevékenységnaplók közvetlenül a mezőből egyeznek az

ClientIPIPv4-jelölőkkel.Az AzureActivity táblába betöltött Azure-tevékenységnaplók közvetlenül a mezőből egyeznek meg az

CallerIpAddressIPv4-jelölőkkel.

Az egyező elemzések által generált incidensek osztályozása

Ha a Microsoft elemzése egyezést talál, a létrehozott riasztások incidensek szerint vannak csoportosítva.

A Microsoft Defender Intelligens veszélyforrás-felderítés Analytics-szabály által generált incidensek osztályozásához kövesse az alábbi lépéseket:

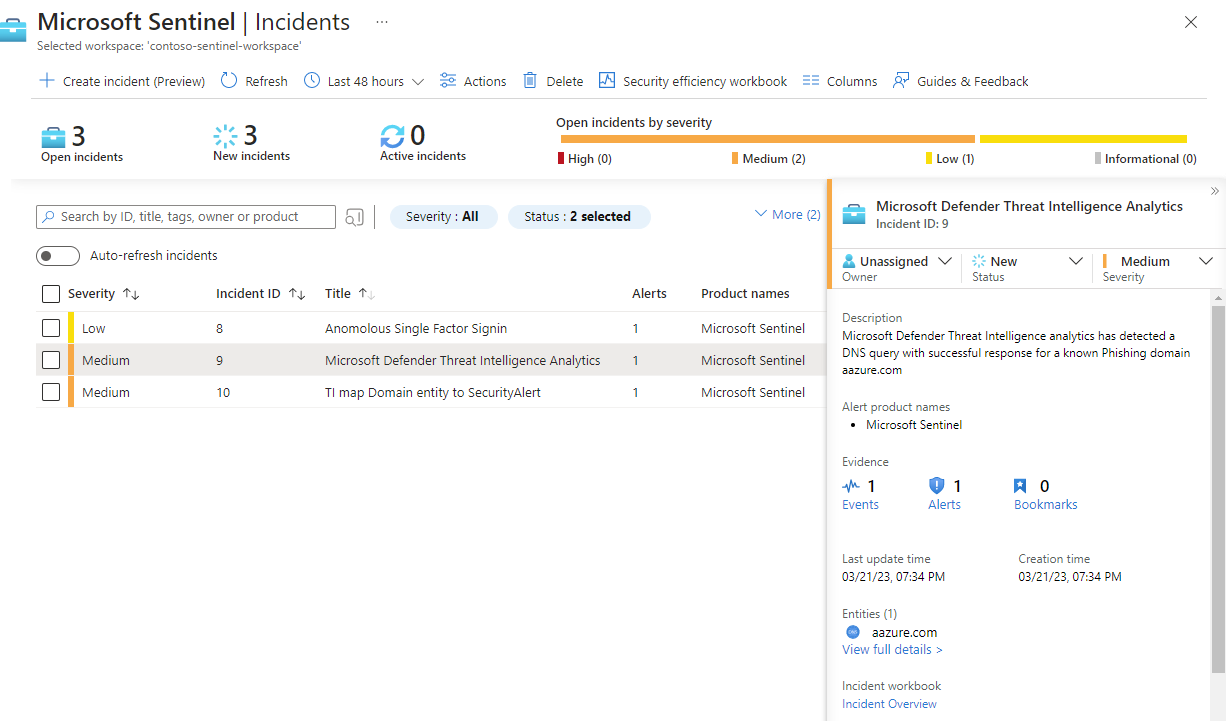

A Microsoft Sentinel munkaterületen, ahol engedélyezte a Microsoft Defender Intelligens veszélyforrás-felderítés Analytics-szabályt, válassza az Incidensek lehetőséget, és keresse meg a Microsoft Defender Intelligens veszélyforrás-felderítés Elemzés.

A talált incidensek a rácson jelennek meg.

Válassza a Teljes adatok megtekintése lehetőséget az entitások és az incidens egyéb részleteinek( például adott riasztások) megtekintéséhez.

Példa:

Figyelje meg a riasztásokhoz és az incidenshez rendelt súlyosságot. A mutató egyeztetésének módjától függően a rendszer a megfelelő súlyosságot rendeli hozzá a riasztáshoz

InformationalHigh. Ha például a jelző megegyezik a forgalmat engedélyező tűzfalnaplókkal, a rendszer magas súlyossági riasztást hoz létre. Ha ugyanazt a jelzőt a forgalmat letiltó tűzfalnaplókkal egyeztetik, a létrehozott riasztás alacsony vagy közepes lehet.A riasztások ezután a mutató megfigyelhető alapján vannak csoportosítva. Például a tartománynak megfelelő

contoso.com24 órás időtartamban létrehozott összes riasztás egyetlen incidensbe van csoportosítva, a legmagasabb riasztási súlyosság alapján hozzárendelt súlyossággal.Figyelje meg a mutató részleteit. Ha talál egyezést, a mutató megjelenik a Log Analytics ThreatIntelligenceIndicators táblában, és megjelenik a Fenyegetésintelligencia lapon. A szabályból közzétett mutatók esetében a forrás Microsoft Defender Intelligens veszélyforrás-felderítés Analyticsként van definiálva.

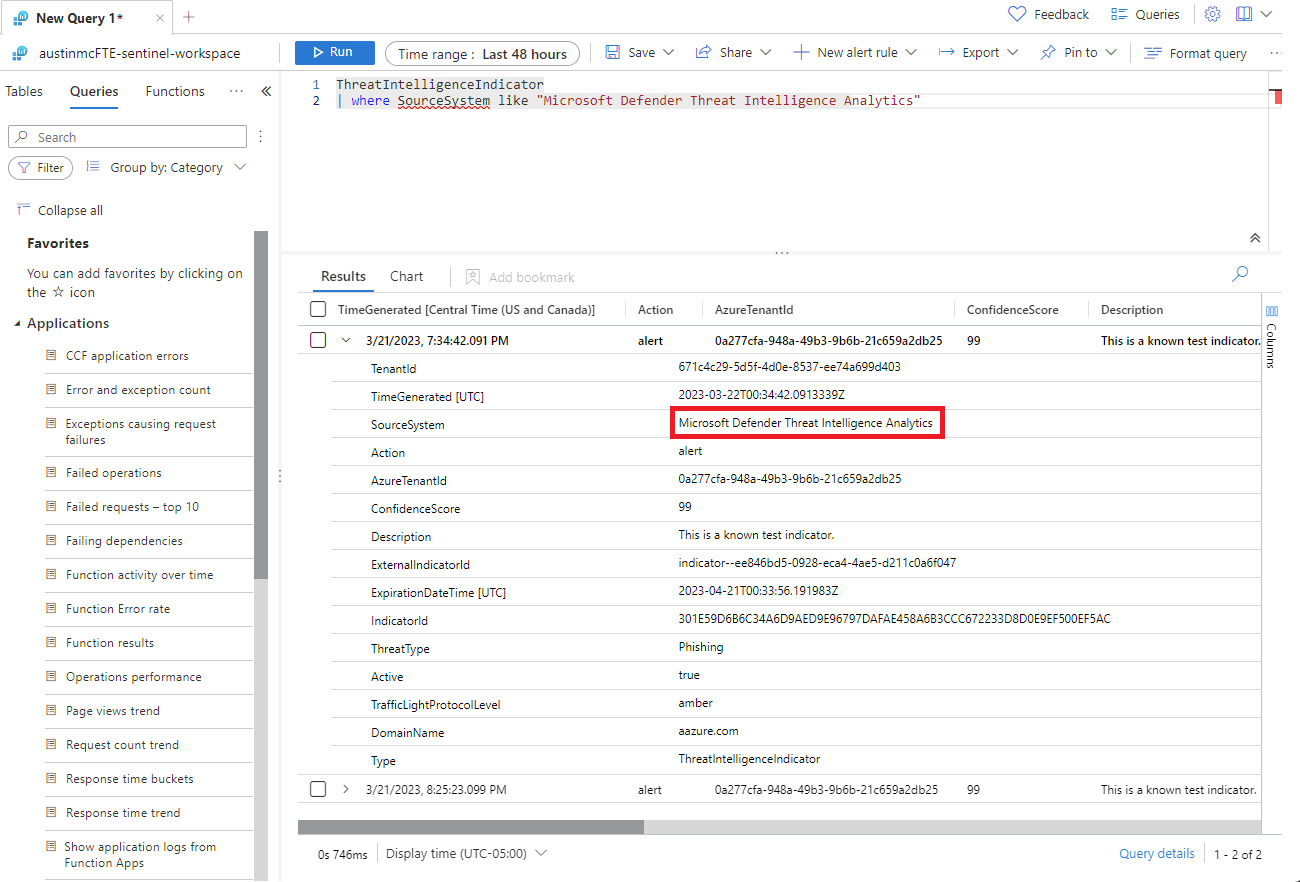

Például a ThreatIntelligenceIndicators táblában:

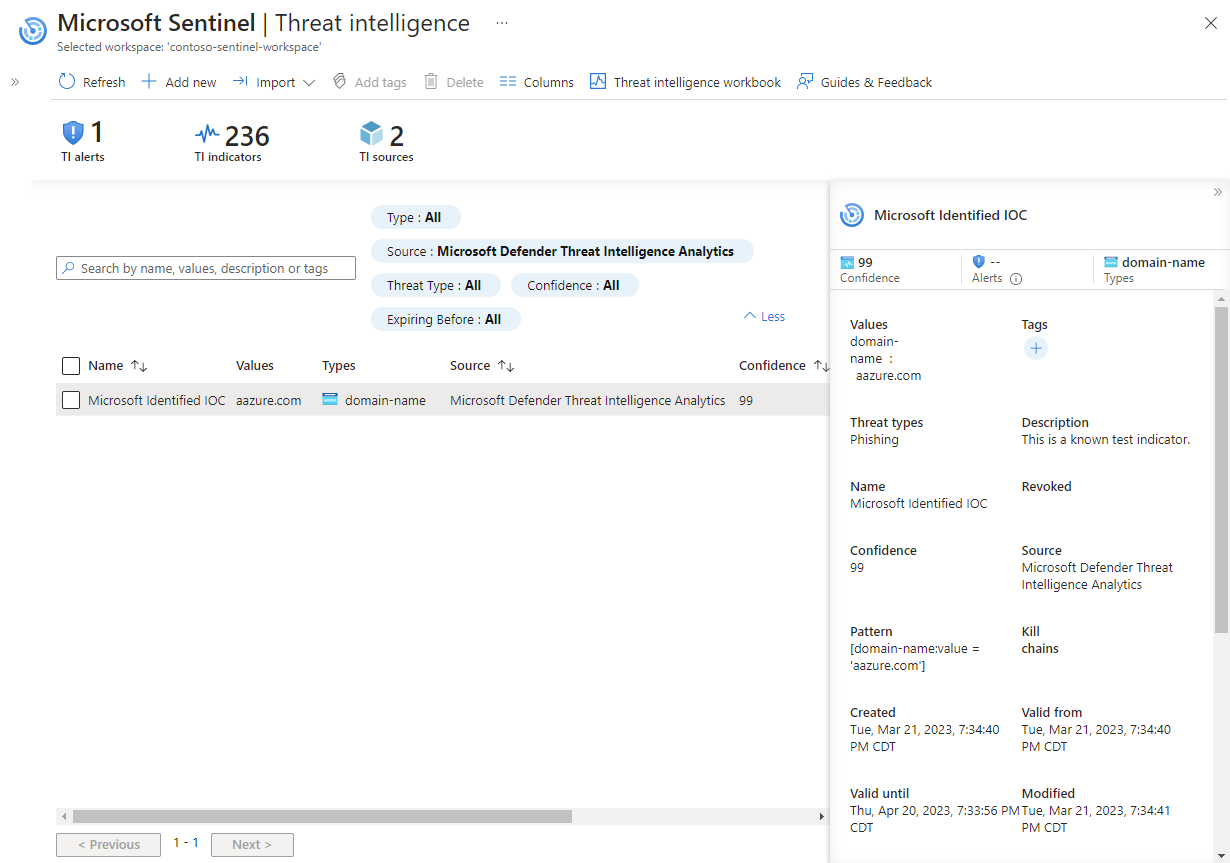

A Fenyegetésfelderítés lapon:

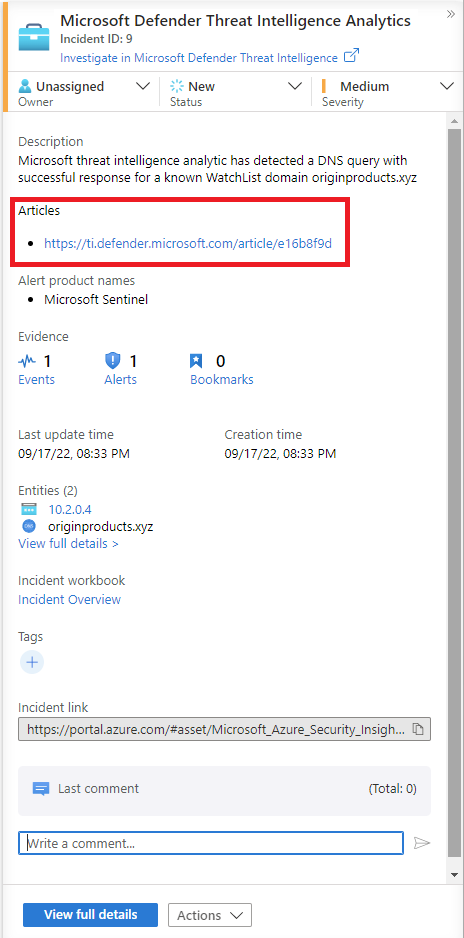

További környezet a Microsoft Defender Intelligens veszélyforrás-felderítés

A magas megbízhatósági riasztások és incidensek mellett néhány MDTI-mutató tartalmaz egy hivatkozási cikket az MDTI közösségi portálján.

További információt az MDTI portálján és a Mi Microsoft Defender Intelligens veszélyforrás-felderítés?

Kapcsolódó tartalom

Ebben a cikkben megtanulhatta, hogyan kapcsolhatja össze a Microsoft által létrehozott fenyegetésfelderítést riasztások és incidensek létrehozásához. A Microsoft Sentinel fenyegetésfelderítésével kapcsolatos további információkért tekintse meg az alábbi cikkeket:

- Fenyegetésjelzők használata a Microsoft Sentinelben.

- Csatlakozás Microsoft Sentinel STIX/TAXII fenyegetésintelligencia-hírcsatornák.

- Csatlakozás fenyegetésfelderítési platformokat a Microsoft Sentinelnek.

- Megtekintheti, hogy mely TIP-platformok, TAXII-csatornák és -gazdagítások integrálhatók könnyen a Microsoft Sentinelrel.