Hozzáférés engedélyezése az Azure Service Bus-névtérhez adott virtuális hálózatokról

A Service Bus és a virtuális hálózat szolgáltatásvégpontjainak integrálása biztonságos hozzáférést biztosít az üzenetkezelési képességekhez olyan számítási feladatokból, mint a virtuális hálózatokhoz kötött virtuális gépek, és mindkét végén biztonságossá válik a hálózati forgalom útvonala.

Ha úgy van konfigurálva, hogy legalább egy virtuális hálózati alhálózati szolgáltatásvégponthoz legyen kötve, a megfelelő Service Bus-névtér a továbbiakban nem fogadja el a forgalmat bárhonnan, csak az engedélyezett virtuális hálózat(ok) és adott internetes IP-címek. A virtuális hálózat szempontjából a Service Bus-névtér szolgáltatásvégponthoz való kötése egy izolált hálózati alagutat konfigurál a virtuális hálózati alhálózattól az üzenetkezelési szolgáltatásig.

Az eredmény egy privát és izolált kapcsolat az alhálózathoz kötött számítási feladatok és a megfelelő Service Bus-névtér között annak ellenére, hogy az üzenetkezelési szolgáltatásvégpont megfigyelhető hálózati címe nyilvános IP-tartományban van.

Fontos tudnivalók

A virtuális hálózatok csak prémium szintű Service Bus-névterekben támogatottak. Ha vNet-szolgáltatásvégpontokat használ a Service Bus használatával, nem szabad engedélyeznie ezeket a végpontokat olyan alkalmazásokban, amelyek standard és prémium szintű Service Bus-névtereket kevernek. Mivel a standard szint nem támogatja a virtuális hálózatokat. A végpont csak prémium szintű névterekre korlátozódik.

A virtuális hálózatok integrációjának megvalósítása megakadályozhatja, hogy más Azure-szolgáltatások interakcióba lépjenek a Service Bus szolgáltatással. Kivételként engedélyezheti a Service Bus-erőforrások elérését bizonyos megbízható szolgáltatásokból még akkor is, ha a hálózati szolgáltatásvégpontok engedélyezve vannak. A megbízható szolgáltatások listáját a Megbízható szolgáltatások című témakörben találja.

A következő Microsoft-szolgáltatások kell lennie egy virtuális hálózaton

- Azure App Service

- Azure Functions

Adjon meg legalább egy IP-szabályt vagy virtuális hálózati szabályt a névtérhez, hogy csak egy virtuális hálózat megadott IP-címéről vagy alhálózatáról engedélyezze a forgalmat. Ha nincsenek IP- és virtuális hálózati szabályok, a névtér a nyilvános interneten keresztül (a hozzáférési kulcs használatával) érhető el.

A VNet-integráció által engedélyezett speciális biztonsági forgatókönyvek

Azok a megoldások, amelyek szigorú és térbeli biztonságot igényelnek, és ahol a virtuális hálózati alhálózatok biztosítják a szegmenses szolgáltatások szegmentálását, általában továbbra is szükség van az ezekben a rekeszekben található szolgáltatások közötti kommunikációs útvonalakra.

A rekeszek közötti bármely közvetlen IP-útvonal, beleértve a TCP/IP protokollon keresztül https-t szállítókat is, a hálózati réteg biztonsági réseinek kihasználását kockáztatja. Az üzenetkezelési szolgáltatások szigetelt kommunikációs útvonalakat biztosítanak, ahol az üzenetek akár lemezre is írhatók a felek közötti váltás során. Az ugyanazon Service Bus-példányhoz kötött két különálló virtuális hálózat számítási feladatai üzeneteken keresztül hatékonyan és megbízhatóan kommunikálhatnak, miközben a megfelelő hálózati elkülönítési határ integritása megmarad.

Ez azt jelenti, hogy a biztonsági szempontból érzékeny felhőmegoldások nem csak az Azure iparágvezető megbízható és méretezhető aszinkron üzenetkezelési képességeihez férnek hozzá, hanem mostantól üzenetkezeléssel is létrehozhatnak olyan kommunikációs útvonalakat a biztonságos megoldási rekeszek között, amelyek eredendően biztonságosabbak, mint a társközi kommunikációs móddal elérhetőek, beleértve a HTTPS-t és más TLS-védelemmel ellátott szoftvercsatorna-protokollokat is.

Service Bus kötése virtuális hálózatokhoz

A virtuális hálózati szabályok a tűzfal biztonsági funkciója, amely azt szabályozza, hogy az Azure Service Bus-kiszolgáló elfogad-e kapcsolatokat egy adott virtuális hálózati alhálózatról.

A Service Bus-névtér virtuális hálózathoz való kötése kétlépéses folyamat. Először létre kell hoznia egy virtuális hálózati szolgáltatásvégpontot egy virtuális hálózati alhálózaton, és engedélyeznie kell azt a Microsoft.ServiceBus számára a szolgáltatásvégpont áttekintésében leírtak szerint. Miután hozzáadta a szolgáltatásvégpontot, a Service Bus-névteret egy virtuális hálózati szabmánnyal köti hozzá.

A virtuális hálózati szabály a Service Bus-névtér és egy virtuális hálózati alhálózat társítása. Bár a szabály létezik, az alhálózathoz kötött összes számítási feladat hozzáférést kap a Service Bus-névtérhez. Maga a Service Bus soha nem hoz létre kimenő kapcsolatokat, nem kell hozzáférést szereznie, ezért soha nem kap hozzáférést az alhálózathoz a szabály engedélyezésével.

Megjegyzés:

Ne feledje, hogy egy hálózati szolgáltatásvégpont a virtuális hálózaton futó alkalmazásokat biztosít a Service Bus-névtérhez való hozzáféréshez. A virtuális hálózat szabályozza a végpont elérhetőségét, de a Service Bus-entitásokon (üzenetsorokon, témakörökön vagy előfizetéseken) nem végezhető műveletek. A Microsoft Entra ID használatával engedélyezheti azokat a műveleteket, amelyeket az alkalmazások a névtéren és annak entitásaiban hajthatnak végre. További információt a Service Bus-entitások eléréséhez a Microsoft Entra-azonosítóval rendelkező alkalmazások hitelesítése és engedélyezése című témakörben talál.

Use Azure portal

Névtér létrehozásakor engedélyezheti a névtérhez csak nyilvános (minden hálózatból származó) vagy csak privát (csak privát végpontokon keresztüli) hozzáférést. A névtér létrehozása után engedélyezheti a hozzáférést adott IP-címekről vagy adott virtuális hálózatokról (hálózati szolgáltatásvégpontok használatával).

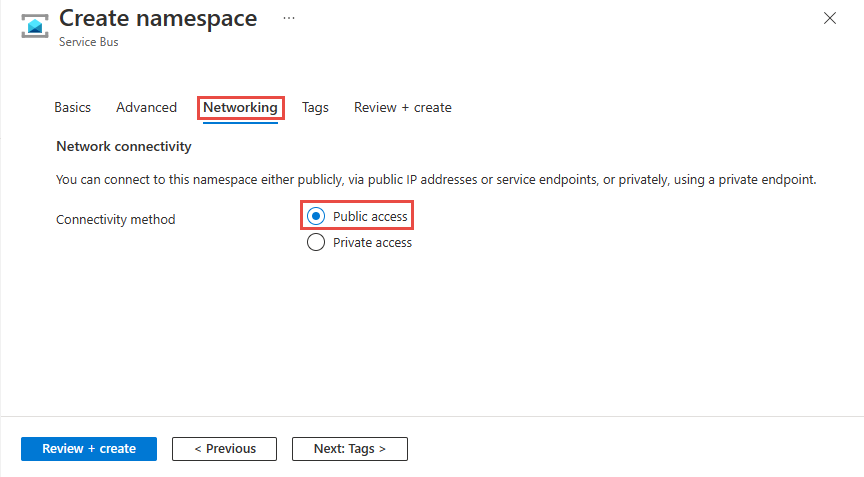

Nyilvános hozzáférés konfigurálása névtér létrehozásakor

A nyilvános hozzáférés engedélyezéséhez válassza a Nyilvános hozzáférés lehetőséget a névtérlétrehozás varázsló Hálózatkezelés lapján.

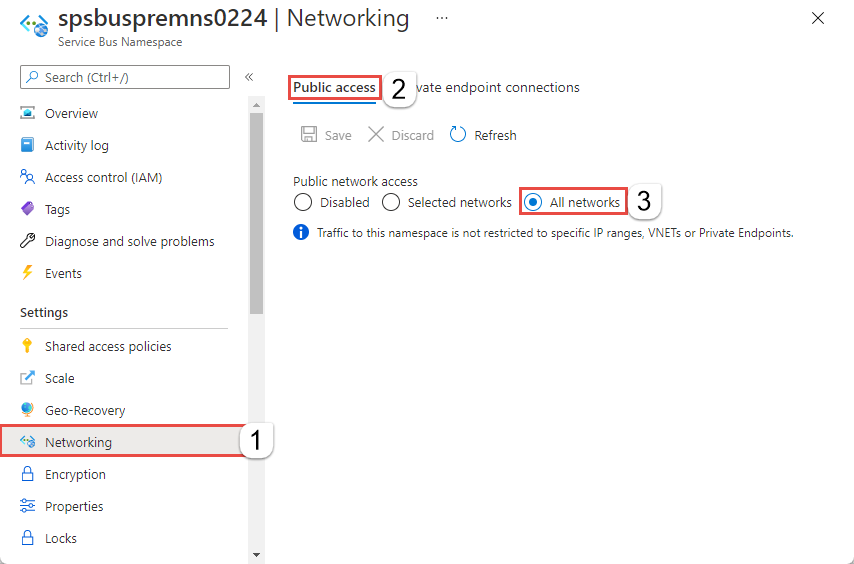

A névtér létrehozása után válassza a Service Bus névtérlapjának bal oldali menüjében a Hálózatkezelés lehetőséget. Láthatja, hogy a Minden hálózat beállítás be van jelölve. Kiválaszthatja a Kiválasztott hálózatok lehetőséget, és engedélyezheti a hozzáférést adott IP-címekről vagy adott virtuális hálózatokról. A következő szakasz részletesen ismerteti azokat a hálózatokat, amelyekről a hozzáférés engedélyezve van.

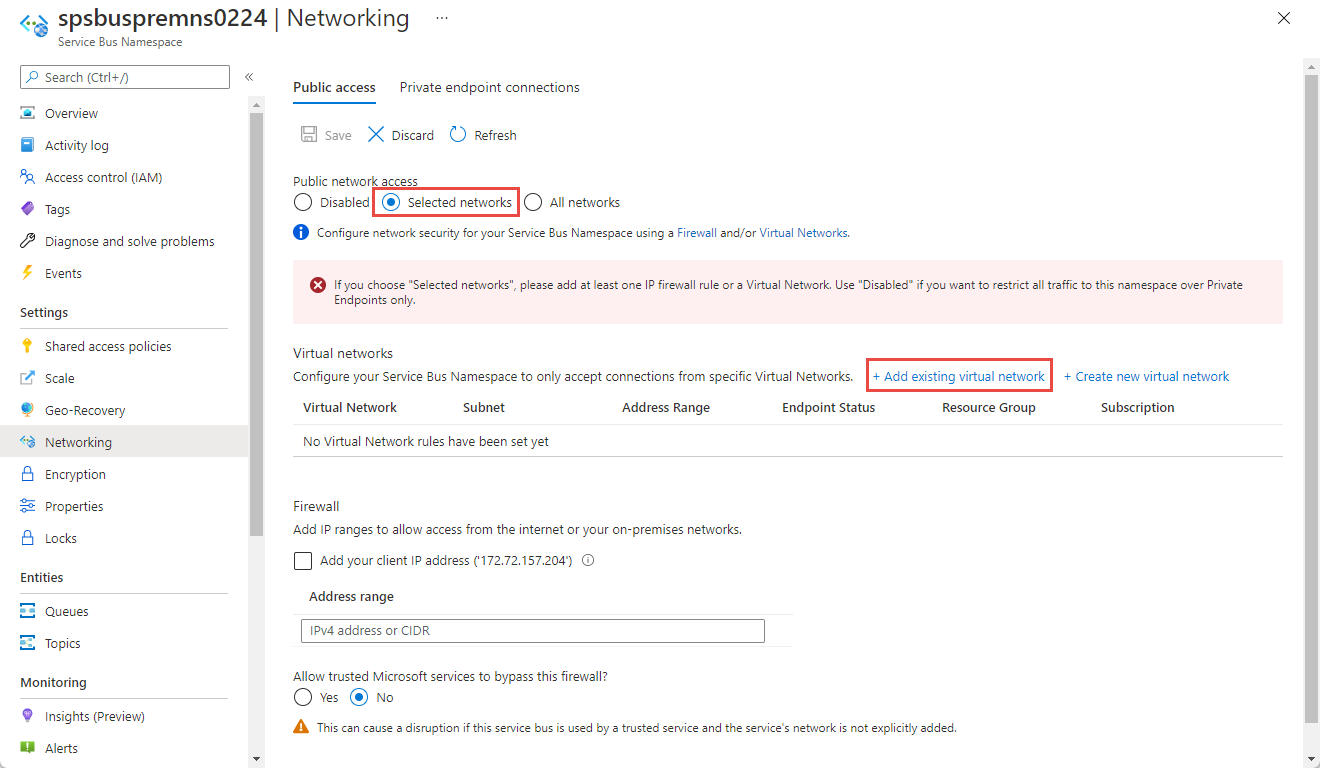

Kijelölt hálózatok konfigurálása meglévő névtérhez

Ez a szakasz bemutatja, hogyan adhat hozzá virtuális hálózati szolgáltatásvégpontot az Azure Portallal. A hozzáférés korlátozásához integrálnia kell az Event Hubs-névtérhez tartozó virtuális hálózati szolgáltatásvégpontot.

Lépjen a Service Bus-névtérre az Azure Portalon.

A bal oldali menüben válassza a Hálózatkezelés lehetőséget a Gépház alatt.

Megjegyzés:

A Hálózatkezelés lap csak a prémium szintű névterek esetében jelenik meg.

A Hálózatkezelés lapon a nyilvános hálózati hozzáféréshez az alábbi három lehetőség egyikét állíthatja be. Ha csak a megadott IP-címekről szeretné engedélyezni a hozzáférést, válassza a Kiválasztott hálózatok lehetőséget.

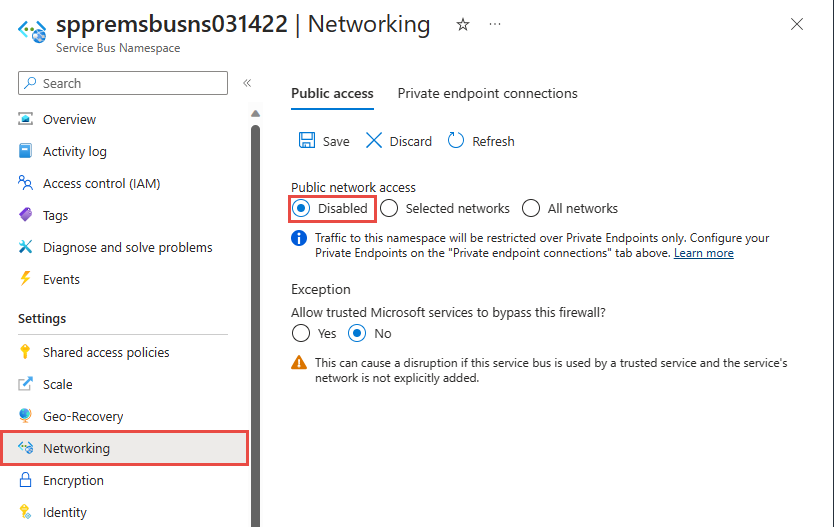

Letiltva. Ez a beállítás letiltja a névtérhez való nyilvános hozzáférést. A névtér csak privát végpontokon keresztül érhető el.

Adja meg, hogy engedélyezi-e a megbízható Microsoft-szolgáltatások a tűzfal megkerülését. Az Azure Service Bus megbízható Microsoft-szolgáltatások listáját a Megbízható Microsoft-szolgáltatások szakaszban találja.

Kijelölt hálózatok. Ez a beállítás lehetővé teszi a névtérhez való nyilvános hozzáférést a kiválasztott hálózatok hozzáférési kulcsával.

Minden hálózat (alapértelmezett). Ez a beállítás egy hozzáférési kulccsal teszi lehetővé az összes hálózat nyilvános elérését. Ha a Minden hálózat lehetőséget választja, a Service Bus bármilyen IP-címről fogad kapcsolatokat (a hozzáférési kulcs használatával). Ez a beállítás egyenértékű a 0.0.0.0/0 IP-címtartományt elfogadó szabvánnyal.

Ha korlátozni szeretné az adott virtuális hálózatokhoz való hozzáférést, válassza a Kijelölt hálózatok lehetőséget, ha még nincs kijelölve.

A lap Virtuális hálózat szakaszában válassza a +Meglévő virtuális hálózat hozzáadása lehetőséget. Ha új virtuális hálózatot szeretne létrehozni, válassza a + Új virtuális hálózat létrehozása lehetőséget.

Figyelmeztetés

Ha a Kiválasztott hálózatok lehetőséget választja, és nem ad hozzá legalább egy IP-tűzfalszabályt vagy virtuális hálózatot ezen a lapon, a névtér nyilvános interneten keresztül (a hozzáférési kulcs használatával) érhető el.

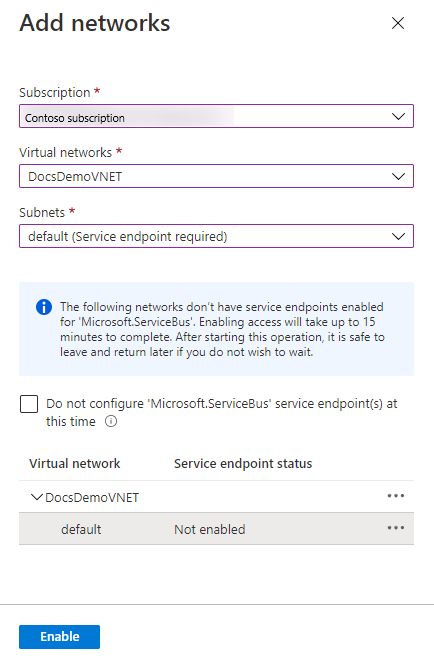

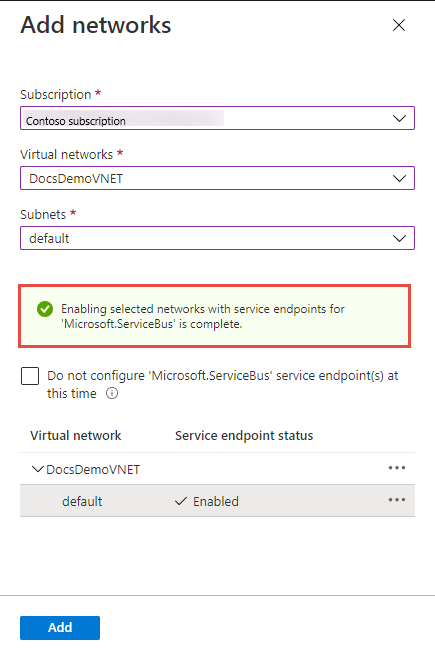

Válassza ki a virtuális hálózatot a virtuális hálózatok listájából, majd válassza ki az alhálózatot. Mielőtt hozzáadja a virtuális hálózatot a listához, engedélyeznie kell a szolgáltatásvégpontot. Ha a szolgáltatásvégpont nincs engedélyezve, a portál kéri annak engedélyezését.

A következő sikeres üzenetnek kell megjelennie, miután az alhálózat szolgáltatásvégpontja engedélyezve van a Microsoft.ServiceBus esetében. A hálózat hozzáadásához válassza a lap alján található Hozzáadás lehetőséget.

Megjegyzés:

Ha nem tudja engedélyezni a szolgáltatásvégpontot, figyelmen kívül hagyhatja a hiányzó virtuális hálózati szolgáltatásvégpontot a Resource Manager-sablon használatával. Ez a funkció nem érhető el a portálon.

A beállítások mentéséhez válassza a Mentés az eszköztáron lehetőséget. Várjon néhány percet, amíg a megerősítés megjelenik a portál értesítéseiben. A Mentés gombot le kell tiltani.

Megjegyzés:

Az adott IP-címekről vagy -tartományokból való hozzáférés engedélyezésével kapcsolatos utasításokért lásd: Hozzáférés engedélyezése adott IP-címekről vagy tartományokból.

Trusted Microsoft services

Ha engedélyezi, hogy a megbízható Microsoft-szolgáltatások megkerülje ezt a tűzfalbeállítást, a következő szolgáltatások kapnak hozzáférést a Service Bus-erőforrásokhoz.

| Megbízható szolgáltatás | Támogatott használati forgatókönyvek |

|---|---|

| Azure Event Grid | Lehetővé teszi, hogy az Azure Event Grid eseményeket küldjön a Service Bus-névtér üzenetsoraiba vagy témaköreibe. A következő lépéseket is el kell végeznie:

További információ: Eseménykézbesítés felügyelt identitással |

| Azure Stream Analytics | Lehetővé teszi, hogy egy Azure Stream Analytics-feladat adatokat kimeneteljen a Service Bus-üzenetsorok számára témakörökbe. Fontos: A Stream Analytics-feladatot úgy kell konfigurálni, hogy felügyelt identitást használjon a Service Bus-névtér eléréséhez. Adja hozzá az identitást az Azure Service Bus-adatküldő szerepkörhöz a Service Bus-névtérben. |

| Azure IoT Hub | Lehetővé teszi, hogy az IoT Hub üzeneteket küldjön a Service Bus-névtér üzenetsoraiba vagy témaköreibe. A következő lépéseket is el kell végeznie:

|

| Azure API Management | Az API Management szolgáltatással üzeneteket küldhet a Service Bus-üzenetsorba vagy -témakörbe a Service Bus-névtérben.

|

| Azure IoT Central | Lehetővé teszi, hogy az IoT Central adatokat exportáljon Service Bus-üzenetsorba vagy a Service Bus-névtérben lévő témakörökbe. A következő lépéseket is el kell végeznie:

|

| Azure Digital Twins | Lehetővé teszi az Azure Digital Twins számára, hogy adatokat adjon ki a Service Bus-témakörökbe a Service Bus-névtérben. A következő lépéseket is el kell végeznie:

|

| Azure Monitor (diagnosztikai Gépház és műveletcsoportok) | Lehetővé teszi, hogy az Azure Monitor diagnosztikai információkat és riasztási értesítéseket küldjön a Service Busnak a Service Bus-névtérben. Az Azure Monitor képes adatokat olvasni és írni a Service Bus-névtérbe. |

| Azure Synapse | Lehetővé teszi, hogy az Azure Synapse a Synapse-munkaterület felügyelt identitásával csatlakozzon a service bushoz. Adja hozzá az Azure Service Bus adatküldő, fogadó vagy tulajdonos szerepkört a Service Bus-névtér identitásához. |

Az Azure Service Bus többi megbízható szolgáltatása az alábbiakban található:

- Azure Data Explorer

- Azure Health Data Services

- Azure Arc

- Azure Kubernetes

- Azure Machine Learning

- Microsoft Purview

Resource Manager-sablon használata

Az alábbi Resource Manager-mintasablon egy virtuális hálózati szabályt ad hozzá egy meglévő Service Bus-névtérhez. A hálózati szabály egy virtuális hálózat alhálózatának azonosítóját adja meg.

Az azonosító a virtuális hálózati alhálózat teljes Resource Manager-elérési útja. Például /subscriptions/{id}/resourceGroups/{rg}/providers/Microsoft.Network/virtualNetworks/{vnet}/subnets/default egy virtuális hálózat alapértelmezett alhálózatához.

Megjegyzés:

Az alapértelmezett érték a defaultAction következő Allow. Virtuális hálózat vagy tűzfalszabályok hozzáadásakor győződjön meg arról, hogy a defaultAction következőre Denyvan állítva: .

Sablon:

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"servicebusNamespaceName": {

"type": "string",

"metadata": {

"description": "Name of the Service Bus namespace"

}

},

"virtualNetworkName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Rule"

}

},

"subnetName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Sub Net"

}

},

"location": {

"type": "string",

"metadata": {

"description": "Location for Namespace"

}

}

},

"variables": {

"namespaceNetworkRuleSetName": "[concat(parameters('servicebusNamespaceName'), concat('/', 'default'))]",

"subNetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets/', parameters('virtualNetworkName'), parameters('subnetName'))]"

},

"resources": [{

"apiVersion": "2022-10-01-preview",

"name": "[parameters('servicebusNamespaceName')]",

"type": "Microsoft.ServiceBus/namespaces",

"location": "[parameters('location')]",

"sku": {

"name": "Premium",

"tier": "Premium",

"capacity": 1

},

"properties": {

"premiumMessagingPartitions": 1,

"minimumTlsVersion": "1.2",

"publicNetworkAccess": "Enabled",

"disableLocalAuth": false,

"zoneRedundant": true

}

},

{

"apiVersion": "2022-07-01",

"name": "[parameters('virtualNetworkName')]",

"location": "[parameters('location')]",

"type": "Microsoft.Network/virtualNetworks",

"properties": {

"addressSpace": {

"addressPrefixes": [

"10.0.0.0/23"

]

},

"subnets": [{

"name": "[parameters('subnetName')]",

"properties": {

"addressPrefix": "10.0.0.0/23",

"serviceEndpoints": [{

"service": "Microsoft.ServiceBus"

}]

}

}]

}

},

{

"apiVersion": "2022-10-01-preview",

"name": "[variables('namespaceNetworkRuleSetName')]",

"type": "Microsoft.ServiceBus/namespaces/networkruleset",

"dependsOn": [

"[concat('Microsoft.ServiceBus/namespaces/', parameters('servicebusNamespaceName'))]"

],

"properties": {

"publicNetworkAccess": "Enabled",

"defaultAction": "Deny",

"virtualNetworkRules": [{

"subnet": {

"id": "[variables('subNetId')]"

},

"ignoreMissingVnetServiceEndpoint": false

}],

"ipRules": [],

"trustedServiceAccessEnabled": false

}

}

],

"outputs": {}

}

A sablon üzembe helyezéséhez kövesse az Azure Resource Manager utasításait.

Fontos

Ha nincsenek IP- és virtuális hálózati szabályok, az összes forgalom a névtérbe áramlik, még akkor is, ha be van állítva a defaultAction következőre deny. A névtér a nyilvános interneten keresztül (a hozzáférési kulccsal) érhető el. Adjon meg legalább egy IP-szabályt vagy virtuális hálózati szabályt a névtérhez, hogy csak egy virtuális hálózat megadott IP-címéről vagy alhálózatáról engedélyezze a forgalmat.

Use Azure CLI

Parancsok az servicebus namespace network-rule-set hozzáadása, listázása, frissítése és eltávolítása a Service Bus-névtér virtuális hálózati szabályainak kezeléséhez.

Use Azure PowerShell

A következő Azure PowerShell-parancsokkal adhat hozzá, listázhat, távolíthat el, frissíthet és törölhet hálózati szabályokat egy Service Bus-névtérhez.

Set-AzServiceBusNetworkRuleSetvirtuális hálózati szabály hozzáadásához.New-AzServiceBusVirtualNetworkRuleConfigvirtuálisSet-AzServiceBusNetworkRuleSethálózati szabály hozzáadásához.

alapértelmezett művelet és nyilvános hálózati hozzáférés

REST API

A tulajdonság alapértelmezett értéke az defaultAction API 2021-01-01-preview és korábbi verziója voltDeny. A megtagadási szabályt azonban csak akkor kényszeríti ki a rendszer, ha IP-szűrőket vagy virtuális hálózati (VNet-) szabályokat állít be. Vagyis ha nem rendelkezik IP-szűrőkkel vagy VNet-szabályokkal, a rendszer úgy kezeli, mint Allow.

Az API 2021-06-01 előzetes verziójától kezdve a tulajdonság Allowalapértelmezett értéke a defaultAction szolgáltatásoldali kényszerítés pontos tükrözése. Ha az alapértelmezett művelet be van állítva Deny, az IP-szűrők és a virtuális hálózati szabályok érvénybe lépnek. Ha az alapértelmezett művelet be van állítva Allow, a rendszer nem kényszeríti ki az IP-szűrőket és a virtuális hálózati szabályokat. A szolgáltatás megjegyzi a szabályokat, amikor kikapcsolja őket, majd újra bekapcsolja őket.

Az API 2021-06-01-preview verziója egy új tulajdonságot publicNetworkAccessis bevezet. Ha be van állítva Disabled, a műveletek csak a privát hivatkozásokra korlátozódnak. Ha be van állítva Enabled, a műveletek engedélyezettek a nyilvános interneten keresztül.

Ezekről a tulajdonságokról további információt a Hálózati szabálykészlet létrehozása vagy frissítése, valamint a Privát végpont Csatlakozás létrehozása vagy frissítése című témakörben talál.

Megjegyzés:

A fenti beállítások egyike sem kerüli el a jogcímek SAS vagy Microsoft Entra hitelesítésen keresztüli érvényesítését. A hitelesítési ellenőrzés mindig akkor fut, ha a szolgáltatás ellenőrzi a beállítások publicNetworkAccessprivateEndpointConnections által defaultActionkonfigurált hálózati ellenőrzéseket.

Azure Portal

Az Azure Portal mindig a legújabb API-verziót használja a tulajdonságok lekéréséhez és beállításához. Ha korábban a névteret a 2021-01-01 előzetes verzióban, korábban pedig nulla IP-szűrőkkel és virtuális hálózatokra vonatkozó Denyszabályokkal defaultAction konfigurálta, a portál korábban a Névtér Hálózat lapján ellenőrizte a Kijelölt hálózatok lehetőséget. Most a Minden hálózat lehetőséget ellenőrzi.

További lépések

A virtuális hálózatokkal kapcsolatos további információkért tekintse meg az alábbi hivatkozásokat: