Alkalmazásonkénti virtuális magánhálózat (VPN) beállítása iOS-/iPadOS-eszközökhöz az Intune-ban

A Microsoft Intune-ban létrehozhat és használhat alkalmazáshoz rendelt virtuális magánhálózatokat (VPN-eket). Ezt a funkciót alkalmazásonkénti VPN-nek nevezzük. Kiválaszthatja azokat a felügyelt alkalmazásokat, amelyek használhatják a VPN-t az Intune által felügyelt eszközökön. Ha alkalmazásonkénti VPN-eket használ, a végfelhasználók automatikusan csatlakoznak a VPN-en keresztül, és hozzáférést kapnak a szervezeti erőforrásokhoz, például a dokumentumokhoz.

Ez a funkció az alábbiakra vonatkozik:

- iOS 9 és újabb

- iPadOS 13.0 és újabb

Tekintse meg a VPN-szolgáltató dokumentációját, és ellenőrizze, hogy a VPN támogatja-e az alkalmazásonkénti VPN-t.

Ez a cikk bemutatja, hogyan hozhat létre alkalmazásonkénti VPN-profilt, és hogyan rendelheti hozzá ezt a profilt az alkalmazásaihoz. Ezekkel a lépésekkel zökkenőmentes alkalmazásonkénti VPN-élményt hozhat létre a végfelhasználók számára. Az alkalmazásonkénti VPN-t támogató legtöbb VPN esetében a felhasználó megnyit egy alkalmazást, és automatikusan csatlakozik a VPN-hez.

Egyes VPN-ek lehetővé teszik a felhasználónév és a jelszó hitelesítését alkalmazásonkénti VPN-sel. Ez azt jelenti, hogy a felhasználóknak meg kell adniuk egy felhasználónevet és egy jelszót a VPN-hez való csatlakozáshoz.

Fontos

- iOS/iPadOS rendszeren az alkalmazásonkénti VPN nem támogatott az IKEv2 VPN-profilok esetében.

Alkalmazásonkénti VPN a Microsoft Tunnel vagy a Zscaler használatával

A Microsoft Tunnel és a Zscaler Private Access (ZPA) integrálható a Microsoft Entra-azonosítóval a hitelesítéshez. Alagút vagy ZPA használatakor nincs szükség megbízható tanúsítványra , SCEP- vagy PKCS-tanúsítványprofilra (erről ebben a cikkben olvashat).

Ha alkalmazásonkénti VPN-profil van beállítva a Zscalerhez, akkor az egyik társított alkalmazás megnyitása nem csatlakozik automatikusan a ZPA-hoz. Ehelyett a felhasználónak be kell jelentkeznie a Zscaler alkalmazásba. Ezután a távelérés a társított alkalmazásokra korlátozódik.

Előfeltételek

A VPN-szállító más követelményekkel is rendelkezhet az alkalmazásonkénti VPN-hez, például adott hardverhez vagy licenceléshez. Mielőtt alkalmazásonkénti VPN-t állít be az Intune-ban, mindenképpen tekintse meg a dokumentációt, és győződjön meg arról, hogy megfelel ezeknek az előfeltételeknek.

Exportálja a megbízható főtanúsítvány-fájlt

.cera VPN-kiszolgálóról. Ezt a fájlt hozzáadja az Intune-ban létrehozott megbízható tanúsítványprofilhoz, amelyet ebben a cikkben ismertetünk.A fájl exportálása:

A VPN-kiszolgálón nyissa meg a felügyeleti konzolt.

Ellenőrizze, hogy a VPN-kiszolgáló tanúsítványalapú hitelesítést használ-e.

Exportálja a megbízható főtanúsítvány-fájlt. Kiterjesztéssel

.cerrendelkezik.Adja meg annak a hitelesítésszolgáltatónak (CA) a nevét, amely a tanúsítványt a VPN-kiszolgálóhoz való hitelesítéshez kibocsátja.

Ha az eszköz által bemutatott hitelesítésszolgáltató megegyezik a VPN-kiszolgáló megbízható hitelesítésszolgáltatói listájában szereplő hitelesítésszolgáltatóval, akkor a VPN-kiszolgáló sikeresen hitelesíti az eszközt.

Az identitás igazolásához a VPN-kiszolgáló bemutatja a tanúsítványt, amelyet az eszköz kérése nélkül el kell fogadnia. A tanúsítvány automatikus jóváhagyásának megerősítéséhez hozzon létre egy megbízható tanúsítványprofilt az Intune-ban (ebben a cikkben). Az Intune megbízható tanúsítványprofiljának tartalmaznia kell a VPN-kiszolgáló hitelesítésszolgáltató (CA) által kiadott főtanúsítványát (

.cerfájlját).-

A szabályzat létrehozásához legalább jelentkezzen be a Microsoft Intune Felügyeleti központba egy beépített Házirend- és Profilkezelő szerepkörrel rendelkező fiókkal. A beépített szerepkörökről további információt a Szerepköralapú hozzáférés-vezérlés a Microsoft Intune-hoz című témakörben talál.

1. lépés – Csoport létrehozása a VPN-felhasználók számára

Hozzon létre vagy válasszon ki egy meglévő csoportot a Microsoft Entra ID-ban. Ez a csoport:

- Tartalmaznia kell az alkalmazásonkénti VPN-t használó felhasználókat vagy eszközöket.

- Megkapja az összes létrehozott Intune-szabályzatot.

Az új csoport létrehozásának lépéseit a Csoportok hozzáadása a felhasználók és eszközök rendszerezéséhez című témakörben találja.

2. lépés – Megbízható tanúsítványprofil létrehozása

Importálja a VPN-kiszolgáló hitelesítésszolgáltató által kiadott főtanúsítványát egy Intune-profilba. Ez a főtanúsítvány az .cerelőfeltételek között exportált fájl (ebben a cikkben). A megbízható tanúsítványprofil arra utasítja az iOS/iPadOS-eszközt, hogy automatikusan megbízhatónak minősítse a VPN-kiszolgáló által megjelenített hitelesítésszolgáltatót.

Jelentkezzen be a Microsoft Intune felügyeleti központba.

Válassza az Eszközök>Eszközök kezelése>Konfiguráció>Létrehozás>Új házirend lehetőséget.

Adja meg a következő tulajdonságokat:

- Platform: Válassza az iOS/iPadOS lehetőséget.

- Profil típusa: Válassza a Megbízható tanúsítvány lehetőséget.

Válassza a Létrehozás lehetőséget.

Az Alapadatok között adja meg a következő tulajdonságokat:

- Név: Adja meg a profil leíró nevét. Nevezze el a profilokat, hogy később könnyen azonosíthassa őket. A jó profilnév például az iOS/iPadOS megbízható tanúsítvány VPN-profilja a teljes vállalat számára.

- Leírás: Itt adhatja meg a profil leírását. A beállítás használata nem kötelező, de ajánlott.

Válassza a Tovább gombot.

A Konfigurációs beállítások területen válassza a mappa ikont, és keresse meg a VPN felügyeleti konzoljáról exportált VPN-tanúsítványt (

.cerfájlt).Válassza a Tovább gombot, és folytassa a profil létrehozását. További információ: VPN-profil létrehozása.

3. lépés – SCEP- vagy PKCS-tanúsítványprofil létrehozása

A 2. lépésben létrehozott megbízható főtanúsítvány-profil lehetővé teszi, hogy az eszköz automatikusan megbízzon a VPN-kiszolgálón.

Ebben a lépésben hozza létre az SCEP- vagy PKCS-tanúsítványprofilt az Intune-ban. Az SCEP- vagy PKCS-tanúsítvány hitelesítő adatokat biztosít az iOS/iPadOS VPN-ügyfélről a VPN-kiszolgálónak. A tanúsítvány lehetővé teszi az eszköz csendes hitelesítését anélkül, hogy felhasználónevet és jelszót kér.

Az ügyfél-hitelesítési tanúsítvány Intune-ban való konfigurálásához és hozzárendeléséhez tekintse meg az alábbi cikkek egyikét:

- Infrastruktúra konfigurálása az SCEP intune-nal való támogatásához

- PKCS-tanúsítványok konfigurálása és kezelése az Intune-nal

Mindenképpen konfigurálja a tanúsítványt az ügyfél-hitelesítéshez. Az ügyfél-hitelesítést közvetlenül az SCEP-tanúsítványprofilokban állíthatja be (kiterjesztett kulcshasználati lista >Ügyfél-hitelesítés). PKCS esetén állítsa be az ügyfél-hitelesítést a hitelesítésszolgáltató (CA) tanúsítványsablonjában.

4. lépés – Alkalmazásonkénti VPN-profil létrehozása

Ez a VPN-profil tartalmazza az ügyfél-hitelesítő adatokkal, a VPN-kapcsolati adatokkal és az alkalmazásonkénti VPN-jelzővel rendelkező SCEP- vagy PKCS-tanúsítványt, amely lehetővé teszi az iOS/iPadOS-alkalmazás által használt alkalmazásonkénti VPN-t.

A Microsoft Intune Felügyeleti központban válassza az Eszközök kezelése>eszközök>konfigurációja>Új szabályzatlétrehozása lehetőséget>.

Adja meg a következő tulajdonságokat, majd válassza a Létrehozás lehetőséget:

- Platform: Válassza az iOS/iPadOS lehetőséget.

- Profil típusa: Válassza a VPN lehetőséget.

Az Alapadatok között adja meg a következő tulajdonságokat:

- Név: Adjon meg egy leíró nevet az egyéni profilnak. Nevezze el a profilokat, hogy később könnyen azonosíthassa őket. A jó profilnév például a myApp alkalmazásonkénti iOS/iPadOS VPN-profilja.

- Leírás: Itt adhatja meg a profil leírását. A beállítás használata nem kötelező, de ajánlott.

A Konfigurációs beállítások területen konfigurálja a következő beállításokat:

Kapcsolat típusa: Válassza ki a VPN-ügyfélalkalmazást.

AlapSZINTŰ VPN: Konfigurálja a beállításokat. Az iOS/iPadOS VPN-beállításai az összes beállítást ismertetik. Alkalmazásonkénti VPN használata esetén győződjön meg arról, hogy a következő tulajdonságokat konfigurálja a felsoroltak szerint:

- Hitelesítési módszer: Válassza a Tanúsítványok lehetőséget.

- Hitelesítési tanúsítvány: Válasszon ki egy meglévő SCEP- vagy PKCS-tanúsítványt>.

- Osztott bújtatás: Válassza a Letiltás lehetőséget, ha az összes forgalmat a VPN-alagút használatára szeretné kényszeríteni, amikor a VPN-kapcsolat aktív.

A többi beállításról további információt az iOS/iPadOS VPN-beállítások című témakörben talál.

Automatikus VPN>Az automatikus VPN> típusaAlkalmazásonkénti VPN

Válassza a Tovább gombot, és folytassa a profil létrehozását. További információ: VPN-profil létrehozása.

5. lépés – Alkalmazás társítása a VPN-profillal

A VPN-profil hozzáadása után társítsa az alkalmazást és a Microsoft Entra-csoportot a profilhoz.

A Microsoft Intune Felügyeleti központban válassza az Alkalmazások>Minden alkalmazás lehetőséget.

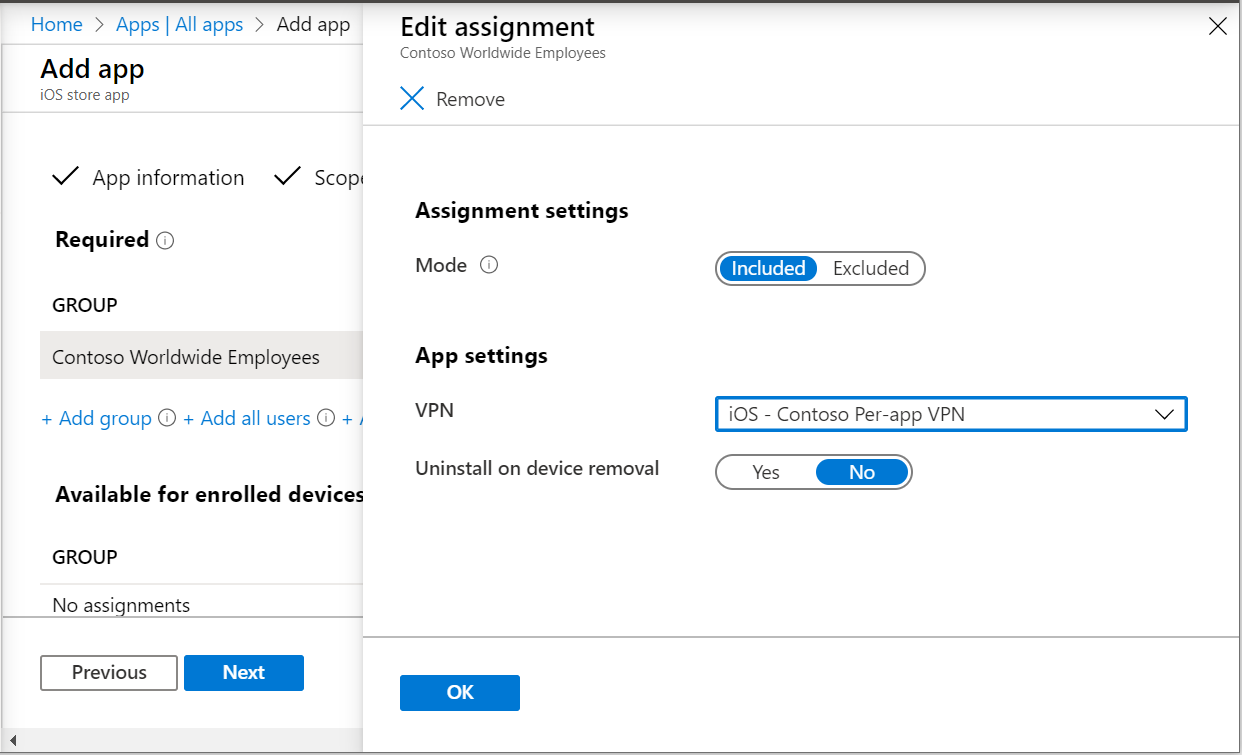

Válasszon ki egy alkalmazást a Tulajdonságok>Hozzárendelések>szerkesztése listából>.

Lépjen a Kötelező vagy az Elérhető a regisztrált eszközökhöz szakaszra .

Válassza a Csoport> hozzáadása: Válassza ki a létrehozott csoportot (ebben a cikkben) >Válassza ki.

A VPN-ekben válassza ki a létrehozott alkalmazásonkénti VPN-profilt (ebben a cikkben).

Válassza az OK>Mentés lehetőséget.

Ha az alábbi feltételek mindegyike teljesül, az alkalmazás és a profil közötti társítás mindaddig megmarad, amíg a felhasználó újra nem kéri a Céges portál alkalmazás újratelepítését:

- Az alkalmazás az elérhető telepítési szándékkal lett megcélzva.

- A profil és az alkalmazás ugyanahhoz a csoporthoz van rendelve.

- A végfelhasználó kérte az alkalmazás telepítését a Céges portál alkalmazásban. Ez a kérés azt eredményezi, hogy az alkalmazás és a profil telepítve lesz az eszközön.

- Eltávolítja vagy módosítja az alkalmazásonkénti VPN-konfigurációt az alkalmazás-hozzárendelésből.

Ha az alábbi feltételek mindegyike fennáll, az alkalmazás és a profil közötti társítás törlődik a következő eszközbeadás során:

- Az alkalmazás a szükséges telepítési szándékkal lett megcélzva.

- A profil és az alkalmazás ugyanahhoz a csoporthoz van rendelve.

- Eltávolítja az alkalmazásonkénti VPN-konfigurációt az alkalmazás-hozzárendelésből.

A kapcsolat ellenőrzése az iOS/iPadOS-eszközön

Az alkalmazásonkénti VPN beállításával és az alkalmazáshoz való társításával ellenőrizze, hogy működik-e a kapcsolat egy eszközről.

Mielőtt csatlakozni próbál

Győződjön meg arról, hogy a cikkben ismertetett összes szabályzatot ugyanarra a csoportra telepíti. Ellenkező esetben az alkalmazásonkénti VPN-felület nem fog működni.

Ha a Pulse Secure VPN-alkalmazást vagy egy egyéni VPN-ügyfélalkalmazást használ, választhatja az alkalmazásréteg- vagy csomagrétegbeli bújtatást:

- Az alkalmazásrétegbeli bújtatáshoz állítsa a ProviderType értéket app-proxy értékre.

- Csomagrétegbeli bújtatáshoz állítsa a ProviderType értéket csomagalagútra.

Ellenőrizze a VPN-szolgáltató dokumentációjában, hogy a megfelelő értéket használja-e.

Csatlakozás az alkalmazásonkénti VPN használatával

Ellenőrizze az érintésmentes élményt a csatlakozással anélkül, hogy ki kellene választania a VPN-t, vagy be kellene gépelnie a hitelesítő adatait. A érintésmentes felület a következőt jelenti:

- Az eszköz nem kéri, hogy megbízhatónak minősítse a VPN-kiszolgálót. Ez azt jelenti, hogy a felhasználó nem látja a Dinamikus megbízhatóság párbeszédpanelt.

- A felhasználónak nem kell megadnia a hitelesítő adatokat.

- Amikor a felhasználó megnyitja az egyik társított alkalmazást, a felhasználó eszköze csatlakozik a VPN-hez.

Források

- Az iOS/iPadOS-beállítások áttekintéséhez lépjen az iOS/iPadOS-eszközök VPN-beállításaihoz a Microsoft Intune-ban.

- A VPN-beállításról és az Intune-ról a VPN-beállítások konfigurálása a Microsoft Intune-ban című témakörben olvashat bővebben.