Arsitektur keamanan pengembangan

Artikel ini menjelaskan langkah-langkah untuk membantu Anda mencapai status akhir yang ideal untuk keamanan pengembangan di organisasi Anda.

Arsitektur keamanan pengembangan Anda harus mengintegrasikan komponen utama ini:

- praktik terbaik keamanan

- inovasi dalam budaya, alat, proses, dan teknologi DevOps

- Infrastruktur sebagai Kode (IaC), untuk memastikan konsistensi penyebaran

Menyelaraskan praktik dan teknologi terbaik keamanan dengan proses dan alur kerja yang mengoprasionalkan arsitektur DevOps. Maksimalkan otomatisasi alat analisis keamanan Anda, proses pemodelan ancaman, manajemen postur keamanan, dan teknik keamanan lainnya, bersama dengan integrasi mereka dengan proses CI/CD. Menetapkan peran dan tanggung jawab yang jelas untuk elemen keamanan.

Konsistensi penyebaran IaC

Mengotomatiskan tugas menggunakan Infrastruktur sebagai Kode (IaC) membantu Anda memastikan eksekusinya yang konsisten dan benar serta memenuhi tujuan efisiensi dan keamanan organisasi Anda. IaC memungkinkan penyebaran infrastruktur berulang dan konfigurasi desain lingkungan sehingga Anda dapat mengelola, mengatur, atau mendukung beberapa beban kerja secara konsisten. Bekerja dengan pengembang IaC untuk memastikan bahwa keamanan diintegrasikan ke dalam semua otomatisasi dan bahwa arsitektur iaC dan proses pengembangan mengikuti praktik terbaik keamanan.

Zona pendaratan Azure berisi kode yang sudah ada sebelumnya dan memudahkan tim TI dan keamanan organisasi Anda. Zona pendaratan Azure menyediakan metode berulang dan dapat diprediksi untuk menerapkan implementasi zona pendaratan templat dengan pertimbangan area desain untuk keamanan, manajemen, tata kelola, dan otomatisasi platform/DevOps.

Sertakan alat keamanan dalam implementasi arsitektur zona pendaratan Azure Anda yang lebih luas yang melibatkan:

- Status akhir arsitektur target untuk sebagian besar organisasi

- Lingkungan yang diskalakan dan matang

- Berbagai praktik terbaik Microsoft untuk desain lingkungan Azure

- Fondasi kuat yang memungkinkan organisasi untuk membangun proses manajemen, tata kelola, dan keamanan yang terus meningkat

Proses terintegrasi untuk pengembangan keamanan

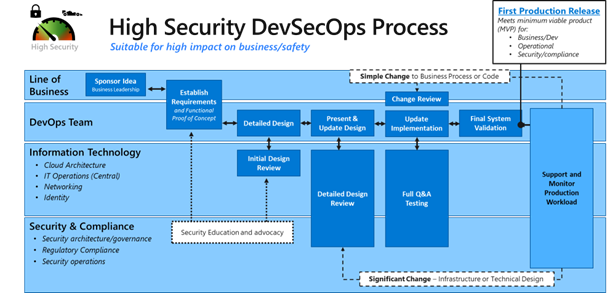

Keamanan kode di cloud perlu diintegrasikan dengan proses yang ada sehingga Anda berhasil mengoprasikan dan mempertahankannya dari waktu ke waktu. Diagram berikut menunjukkan metode contoh mengintegrasikan praktik pengembangan dan operasi yang aman ke dalam proses inovasi.

Contoh proses yang ditunjukkan dalam diagram ini cocok untuk fungsi penting bisnis yang memerlukan tingkat kekakuan keamanan tertinggi (misalnya, API dan aplikasi yang memproses transaksi keuangan atau informasi penting bisnis).

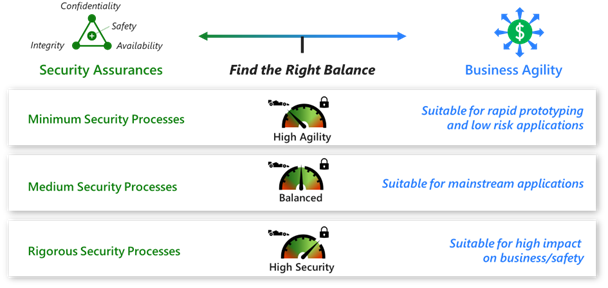

Pertimbangkan untuk mengembangkan versi proses ini yang lebih sederhana dan efisien untuk kasus penggunaan yang berbeda, seperti yang ditunjukkan dalam diagram berikut:

Identifikasi langkah-langkah yang terlibat dalam alur kerja pengembangan, orang, dan teknologi organisasi Anda yang diperlukan untuk maju dari ide hingga produksi dan operasi yang sedang berlangsung. Identifikasi juga proses untuk menyelesaikan perubahan besar dan kecil serta perbaikan bug selama siklus hidup pengembangan.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk