Replikasi mesin maya mengaktifkan Azure Disk Encryption ke wilayah Azure lain

Artikel ini menjelaskan cara mereplikasi komputer virtual Azure dengan Azure Disk Encryption (ADE) yang diaktifkan, dari satu wilayah Azure ke wilayah Lainnya.

Catatan

Site Recovery saat ini mendukung ADE, dengan dan tanpa Microsoft Entra ID untuk VM yang menjalankan sistem operasi Windows. Untuk sistem operasi Linux, kami hanya mendukung ADE tanpa Microsoft Extra ID. Selain itu, untuk mesin yang menjalankan ADE 1.1 (tanpa Microsoft Entra ID), VM harus menggunakan disk terkelola. Komputer virtual dengan disk yang tidak terkelola tidak didukung. Jika Anda beralih dari ADE 0.1 (dengan Microsoft Entra ID) ke 1.1, Anda perlu menonaktifkan replikasi dan mengaktifkan replikasi untuk VM setelah mengaktifkan versi 1.1.

Izin pengguna yang diperlukan

Site Recovery mengharuskan pengguna memiliki izin untuk membuat brankas kunci di wilayah target dan menyalinnya dari brankas kunci wilayah sumber ke wilayah target.

Untuk mengaktifkan replikasi komputer virtual yang mengaktifkan Disk Encryption dari portal Microsoft Azure, pengguna memerlukan izin berikut di wilayah sumber dan brankas kunci wilayah target.

Izin brankas kunci

- Daftar, Buat, dan Dapatkan

Izin rahasia brankas kunci

- Operasi Manajemen Rahasia

- Dapatkan, Daftar, dan Set

- Operasi Manajemen Rahasia

Izin akses brankas kunci (hanya diperlukan jika komputer virtual menggunakan kunci enkripsi kunci untuk mengenkripsi kunci enkripsi disk)

- Operasi Manajemen Kunci

- Dapatkan, Daftar, dan Buat

- Operasi Kriptografi

- Dekripsi dan Enkripsi

- Operasi Manajemen Kunci

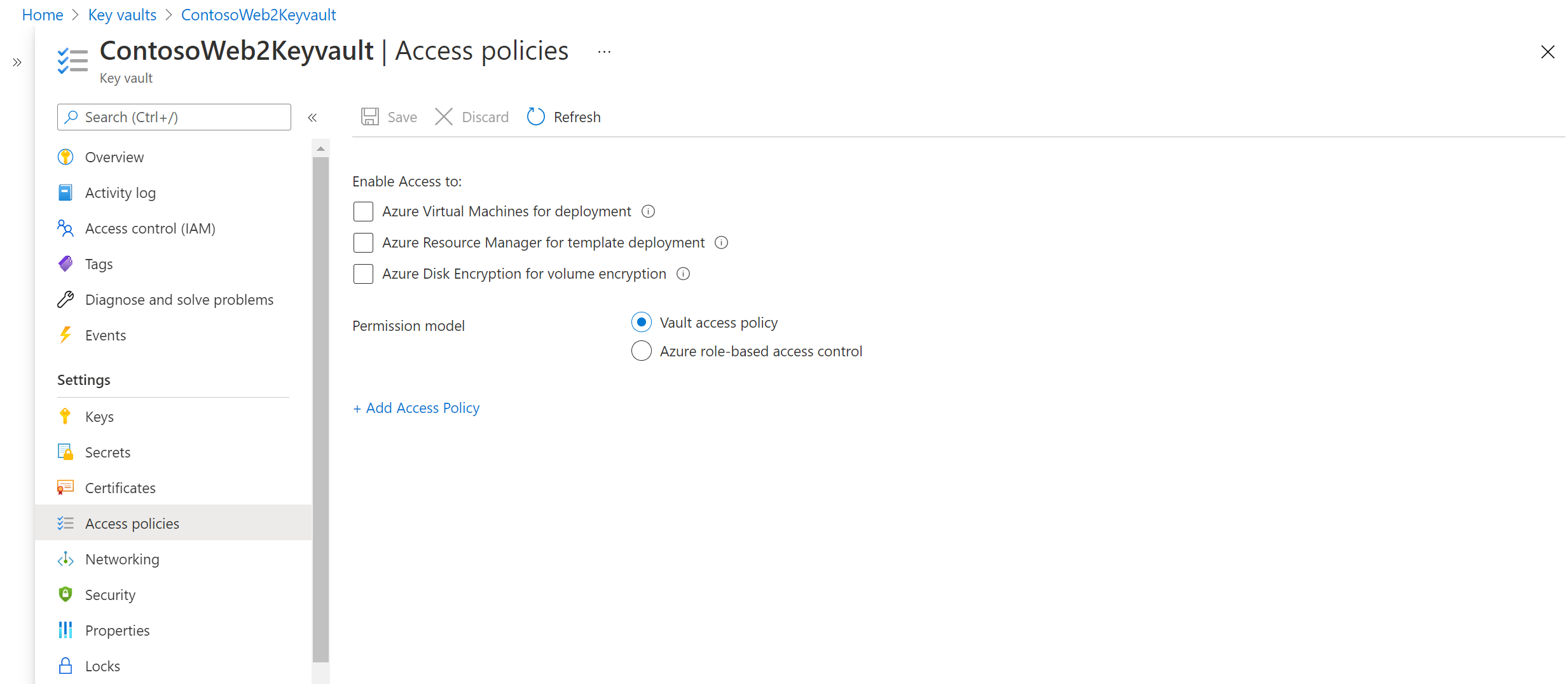

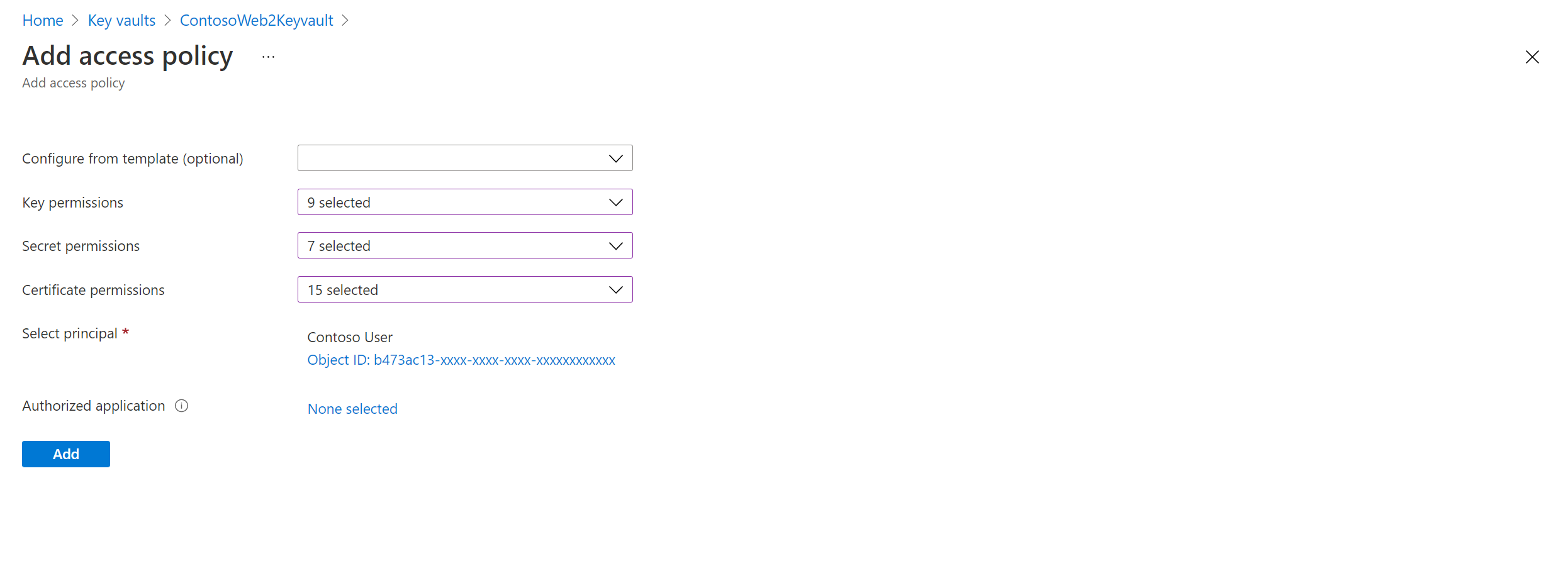

Untuk mengelola izin, buka sumber brankas kunci di dalam portal. Tambahkan izin yang diperlukan untuk pengguna. Contoh berikut menunjukkan cara mengaktifkan izin ke brankas kunci ContosoWeb2Keyvault, yang berada di wilayah sumber.

Buka Beranda>Keyvaults>ContosoWeb2KeyVault > Kebijakan akses.

Anda dapat melihat bahwa tidak ada izin pengguna. Pilih Tambahkan baru. Masukkan informasi pengguna dan izin akses.

Jika pengguna yang mengaktifkan pemulihan bencana (DR) tidak memiliki izin untuk menyalin kunci, administrator keamanan yang memiliki izin akses dapat menggunakan skrip berikut untuk menyalin rahasia dan kunci enkripsi ke wilayah target.

Untuk memecahkan masalah izin akses, lihat masalah izin brankas kunci di artikel ini.

Catatan

Untuk mengaktifkan replikasi komputer virtual yang mendukung Enkripsi Disk dari portal, Anda memerlukan setidaknya izin "Daftar" di brankas kunci, rahasia, dan kunci.

Salin kunci Enkripsi Disk ke wilayah DR dengan menggunakan skrip PowerShell

Salin skrip ke file, dan beri nama Copy-keys.ps1.

Buka aplikasi Windows PowerShell, dan masuk ke folder tempat Anda menyimpan file.

Jalankan Copy-keys.ps1.

Berikan kredensial Azure untuk masuk.

Pilih langganan Azure pada komputer virtual Anda.

Tunggu hingga grup sumber daya dimuat, kemudian pilih grup Sumber Daya komputer virtual Anda.

Pilih komputer virtual dari daftar yang ditampilkan. Hanya komputer virtual yang diaktifkan untuk enkripsi disk yang ada di dalam daftar.

Pilih lokasi Target.

- Brankas kunci enkripsi disk

- Brankas kunci enkripsi kunci

Secara default, Site Recovery membuat brankas kunci baru di wilayah target. Nama brankas memiliki akhiran "asr" yang didasarkan pada kunci enkripsi disk komputer virtual sumber. Brankas kunci digunakan kembali jika sudah ada yang dibuat oleh Site Recovery. Pilih brankas kunci yang berbeda dari daftar jika perlu.

Aktifkan replikasi

Gunakan prosedur berikut untuk mereplikasi VM berkemampuan Azure Disk Encryption ke wilayah Azure lainnya. Sebagai contoh, wilayah Azure utama adalah Asia Timur, dan sekunder adalah Asia Tenggara.

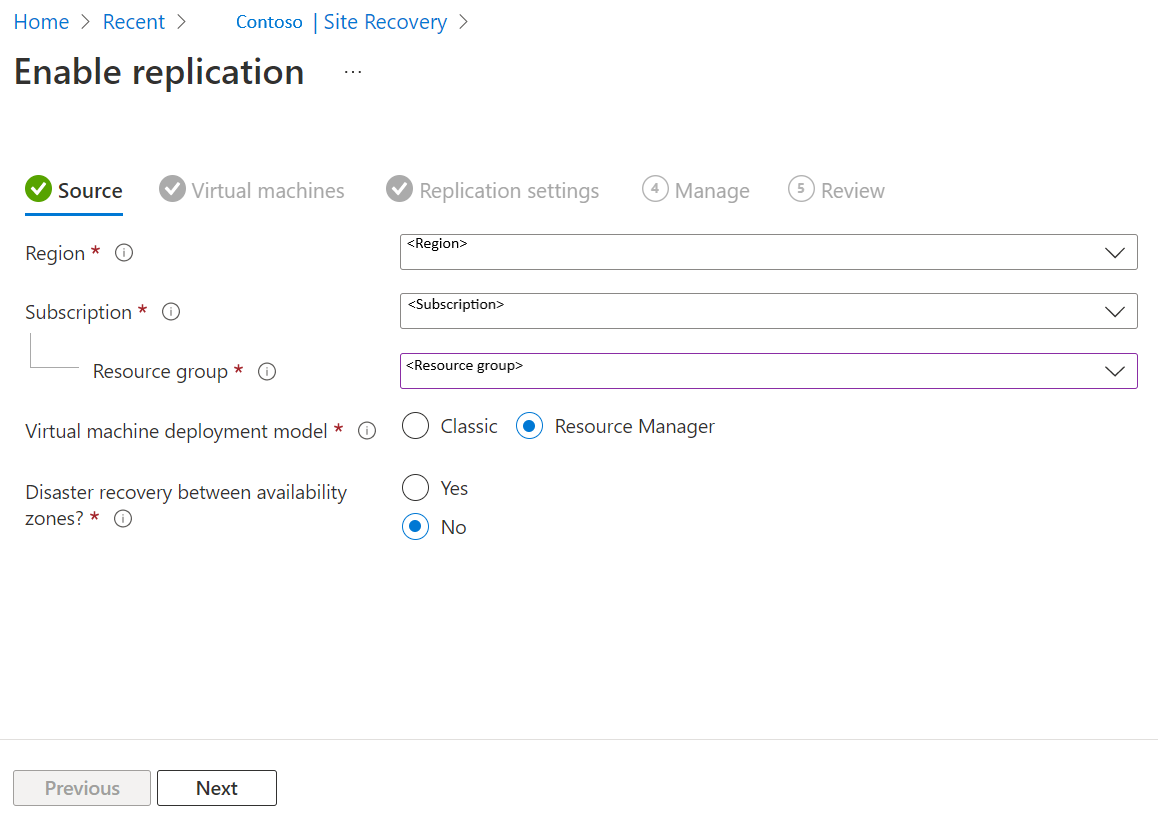

Di brankas halaman >Site Recovery, di bawah mesin virtual Azure, pilih Aktifkan replikasi.

Di halaman Aktifkan replikasi , di bawah Sumber, lakukan hal berikut:

- Wilayah: Pilih wilayah Azure tempat Anda ingin melindungi komputer virtual Anda. Misalnya, lokasi sumbernya adalah Asia Timur.

- Langganan: Pilih langganan tempat komputer virtual sumber Anda berada. Ini bisa menjadi langganan apa pun yang berada di penyewa Microsoft Entra yang sama dengan vault layanan pemulihan Anda.

- Grup sumber daya: Pilih grup sumber daya tempat komputer virtual sumber Anda berada. Semua komputer virtual dalam grup sumber daya yang dipilih dicantumkan untuk perlindungan di langkah berikutnya.

- Model penyebaran komputer virtual: Pilih model penyebaran Azure dari komputer sumber.

- Pemulihan bencana antar zona ketersediaan: Pilih Ya jika Anda ingin melakukan pemulihan bencana zona pada komputer virtual.

Pilih Selanjutnya.

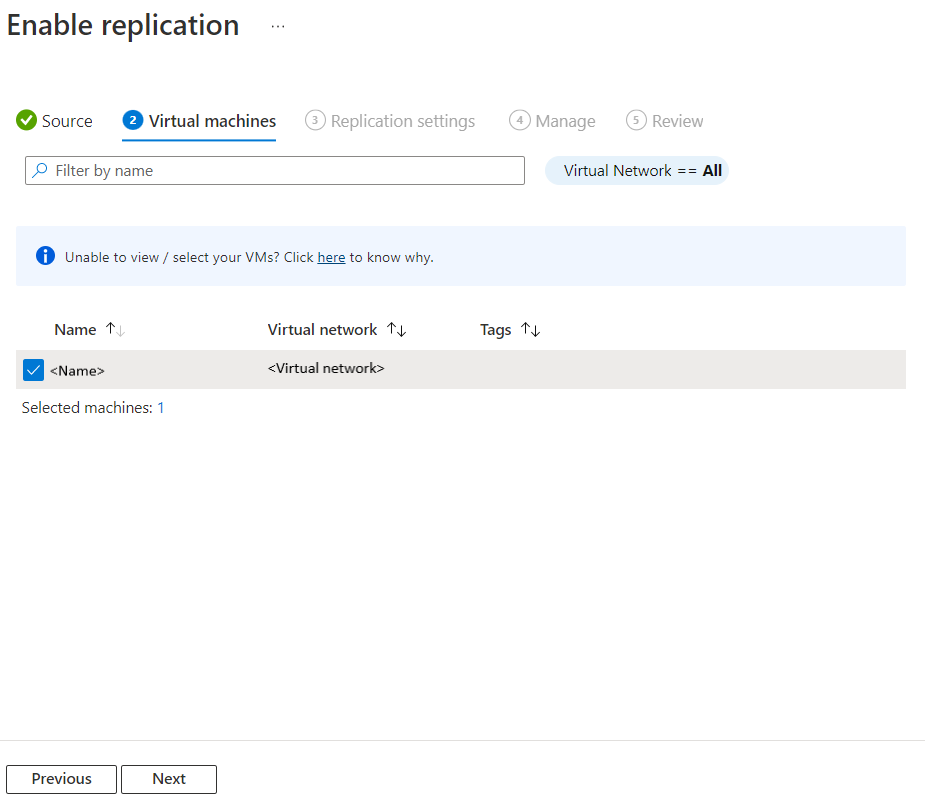

Di Komputer virtual, pilih setiap VM yang ingin Anda replikasi. Anda hanya dapat memilih komputer yang replikasinya dapat diaktifkan. Anda dapat memilih hingga sepuluh VM. Kemudian, pilih Berikutnya.

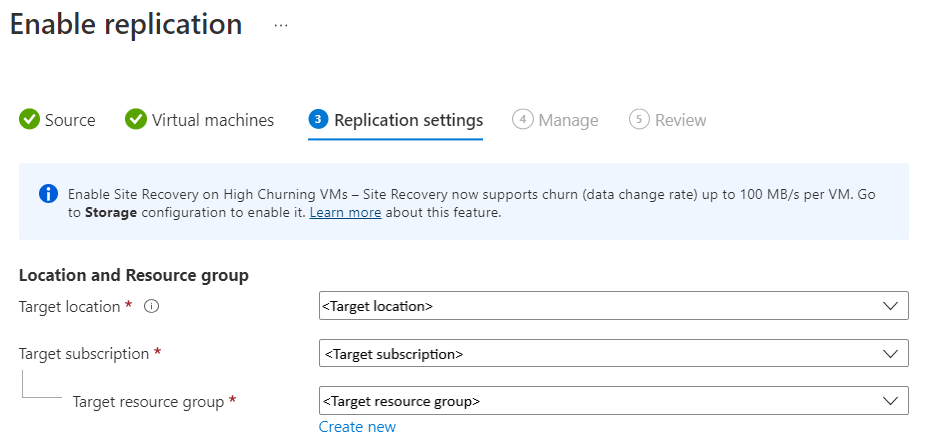

Di Pengaturan replikasi, Anda dapat mengonfigurasi pengaturan berikut:

Di bawah Lokasi dan Grup sumber daya,

Lokasi target: Pilih lokasi tempat data komputer virtual sumber Anda harus direplikasi. Bergantung pada lokasi komputer yang dipilih, Site Recovery akan memberi Anda daftar wilayah target yang sesuai. Kami menyarankan agar Anda menjaga lokasi target tetap sama dengan lokasi vault Layanan Pemulihan.

Langganan target: Pilih langganan target yang digunakan untuk pemulihan bencana. Secara default, langganan target akan sama dengan langganan sumber.

Grup sumber daya target: Pilih grup sumber daya tempat semua komputer virtual anda yang direplikasi berada.

- Secara default, Site Recovery membuat grup sumber daya baru di wilayah target dengan akhiran asr dalam nama.

- Jika grup sumber daya yang dibuat oleh Site Recovery sudah ada, maka grup tersebut akan digunakan kembali.

- Anda dapat menyesuaikan setelan grup sumber daya.

- Lokasi grup sumber daya target dapat berada di wilayah Azure mana pun kecuali wilayah tempat sumber VM di-hosting.

Catatan

Anda juga dapat membuat grup sumber daya target baru dengan memilih Buat baru.

Di bawah Jaringan,

Jaringan virtual failover: Pilih jaringan virtual failover.

Catatan

Anda juga dapat membuat jaringan virtual failover baru dengan memilih Buat baru.

Subnet failover: Pilih subnet failover.

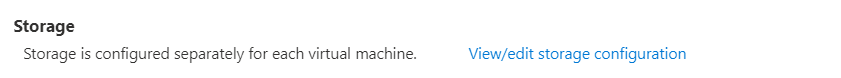

Penyimpanan: Pilih Tampilkan/edit konfigurasi penyimpanan. Kustomisasi halaman pengaturan target terbuka.

- Disk yang dikelola replika: Site Recovery membuat disk baru yang dikelola replika di wilayah target untuk mencerminkan disk terkelola VM sumber dengan jenis penyimpanan yang sama (Standar atau premium) sebagai disk terkelola VM sumber.

- Penyimpanan cache: Site Recovery memerlukan akun penyimpanan tambahan yang disebut penyimpanan cache di wilayah sumber. Semua perubahan yang terjadi pada VM sumber dilacak dan dikirim ke akun penyimpanan cache sebelum mereplikasinya ke lokasi target.

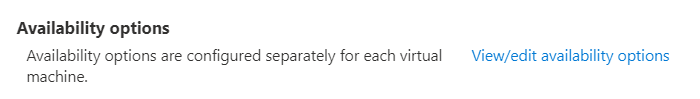

Opsi ketersediaan: Pilih opsi ketersediaan yang sesuai untuk VM Anda di wilayah target. Set ketersediaan yang sudah ada dari Site Recovery dapat digunakan kembali. Pilih Tampilkan/edit opsi ketersediaan untuk melihat atau mengedit opsi ketersediaan.

Catatan

- Saat mengonfigurasi set ketersediaan target, konfigurasikan set ketersediaan yang berbeda untuk VM berukuran berbeda.

- Anda tidak dapat mengubah jenis ketersediaan (instans tunggal), set ketersediaan, atau zona ketersediaan, setelah replikasi diaktifkan. Anda harus menonaktifkan dan mengaktifkan replikasi untuk mengubah jenis ketersediaan.

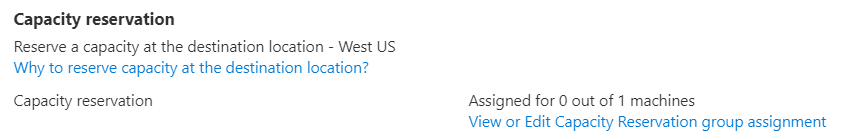

Reservasi kapasitas: Reservasi Kapasitas memungkinkan Anda membeli kapasitas di wilayah pemulihan, lalu failover ke kapasitas tersebut. Anda dapat membuat Grup Reservasi Kapasitas baru atau menggunakan yang sudah ada. Untuk informasi selengkapnya, lihat cara kerja reservasi kapasitas. Pilih Tampilkan atau Edit penetapan grup Reservasi Kapasitas untuk mengubah pengaturan reservasi kapasitas. Saat memicu Failover, mesin virtual baru akan dibuat di Grup Reservasi Kapasitas yang ditetapkan.

Pengaturan enkripsi: Pilih Konfigurasi Tampilan/edit untuk mengonfigurasi Vault kunci Enkripsi Disk dan Enkripsi Kunci.

- Brankas kunci enkripsi disk: Secara default, Site Recovery membuat brankas kunci baru di wilayah target. Ini memiliki akhiran asr yang didasarkan pada kunci enkripsi disk VM sumber. Brankas kunci yang sudah ada dari Azure Site Recovery dapat digunakan kembali.

- Brankas kunci enkripsi disk: Secara default, Site Recovery membuat brankas kunci baru di wilayah target. Nama ini memiliki akhiran asr yang didasarkan pada kunci enkripsi kunci VM sumber. Brankas kunci yang sudah ada dari Azure Site Recovery dapat digunakan kembali.

Pilih Selanjutnya.

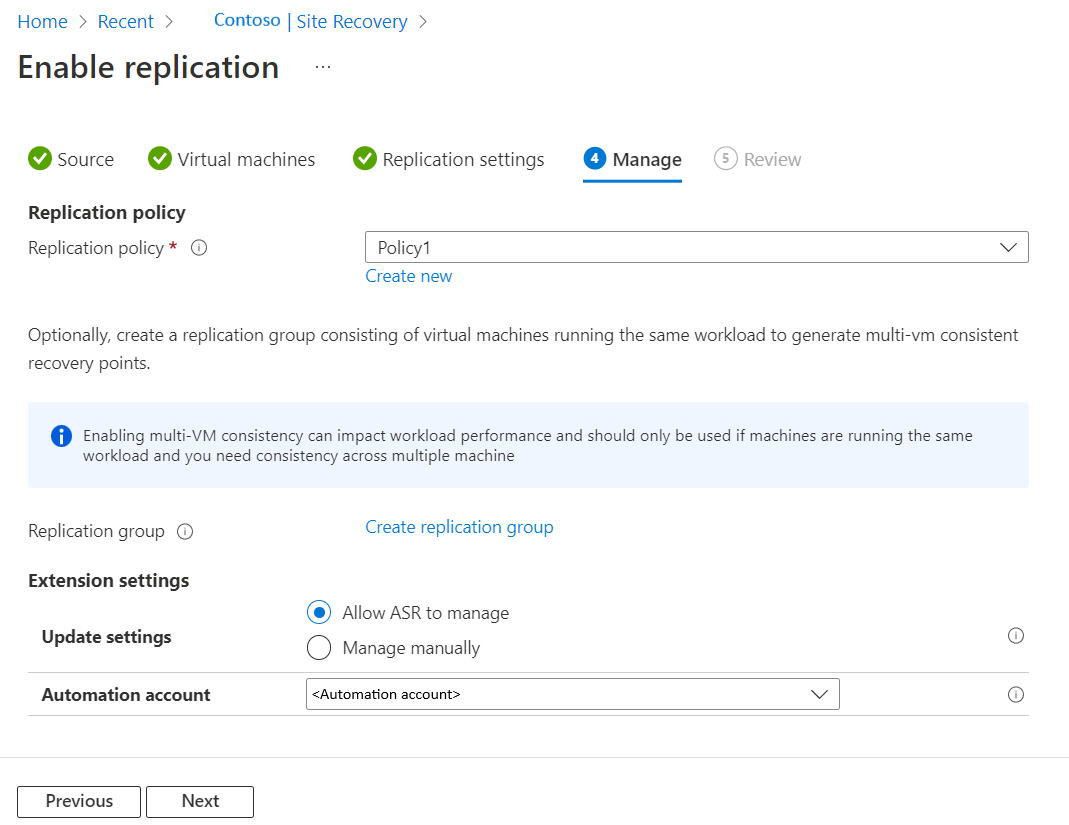

Di Kelola, lakukan hal berikut:

- Di bawah Kebijakan replikasi,

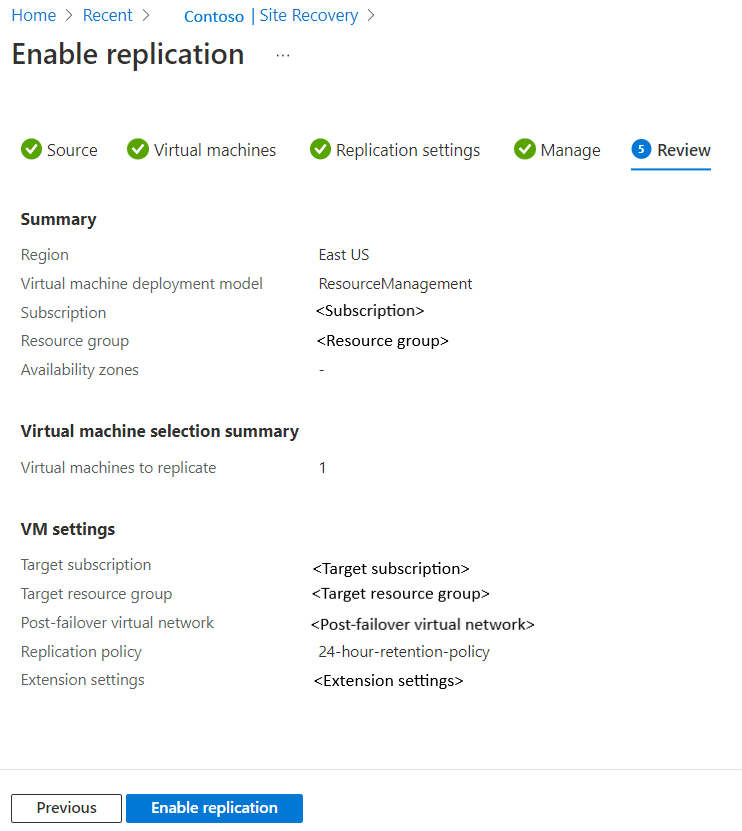

- Kebijakan replikasi: Pilih kebijakan replikasi. Menentukan pengaturan untuk riwayat retensi titik pemulihan dan frekuensi rekam jepret yang konsisten dengan aplikasi. Secara default, Site Recovery membuat kebijakan replikasi baru dengan pengaturan default 24 jam untuk retensi titik pemulihan.

- Grup replikasi: Buat grup replikasi untuk mereplikasi VM bersama-sama untuk menghasilkan titik pemulihan yang konsisten multi-VM. Perhatikan bahwa mengaktifkan konsistensi multi-VM dapat memengaruhi performa beban kerja dan hanya boleh digunakan jika mesin menjalankan beban kerja yang sama dan Anda memerlukan konsistensi di beberapa komputer.

- Di bawah Pengaturan ekstensi,

- Pilih Perbarui pengaturan dan akun Automation.

- Di bawah Kebijakan replikasi,

Pilih Selanjutnya.

Di Tinjau, tinjau pengaturan VM dan pilih Aktifkan replikasi.

Catatan

Selama replikasi awal, status akan membutuhkan waktu untuk refresh, tanpa kemajuan yang jelas. Klik Refresh untuk mendapatkan status terbaru.

Perbarui pengaturan enkripsi komputer virtual target

Dalam skenario berikut, Anda akan diminta untuk memperbarui pengaturan enkripsi komputer virtual target:

- Anda mengaktifkan replikasi Site Recovery pada komputer virtual. Kemudian, Anda mengaktifkan enkripsi disk pada komputer virtual sumber.

- Anda mengaktifkan replikasi Site Recovery pada komputer virtual. Kemudian, Anda mengubah kunci enkripsi disk atau kunci enkripsi kunci pada komputer virtual sumber.

Karena alasan di atas, kunci tidak sinkron antara sumber dan target. Jadi, Anda perlu menyalin kunci untuk menargetkan dan memperbarui penyimpanan metadata Azure Site Recovery melalui:

- Portal

- REST API

- PowerShell

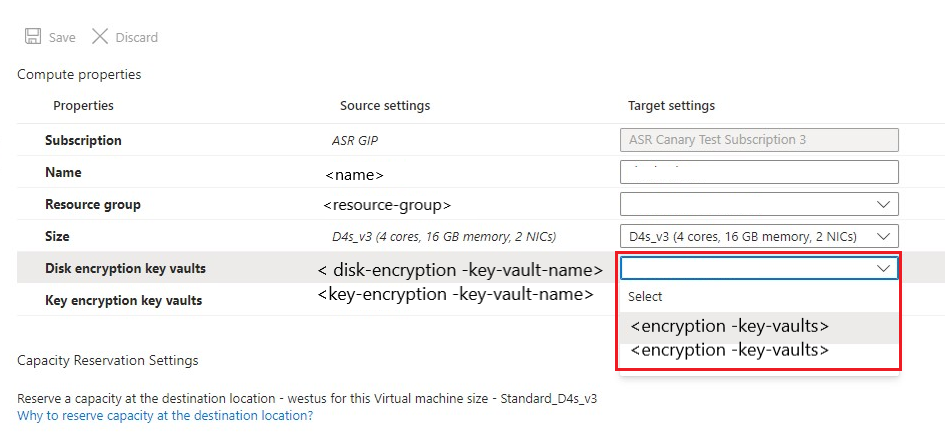

Memperbarui pengaturan enkripsi VM target dari portal Azure

Jika Anda menggunakan Site Recovery pada VM dan telah mengaktifkan enkripsi disk di kemudian hari, maka Anda mungkin tidak memiliki brankas kunci apa pun di pengaturan target. Anda harus menambahkan brankas kunci baru di target.

Jika Anda menggunakan brankas kunci, misalnya KV1, di pengaturan target, Anda dapat mengubah kunci dengan menggunakan brankas kunci yang berbeda di wilayah target. Anda dapat memilih brankas kunci yang ada yang berbeda dari brankas KV1 kunci asli atau menggunakan brankas kunci baru. Karena Azure Site Recovery tidak mengizinkan perubahan kunci di tempat, Anda harus menggunakan brankas kunci yang berbeda di wilayah target.

Untuk contoh ini, kami berasumsi bahwa Anda membuat brankas KV2 kunci kosong baru dengan izin yang diperlukan. Anda kemudian dapat memperbarui vault menggunakan langkah-langkah berikut:

- Navigasikan ke vault layanan Pemulihan di portal.

- Pilih Komputasi Properti>item>yang direplikasi

- Pilih

KV2dari menu untuk memperbarui brankas kunci target.

- Pilih Simpan untuk menyalin kunci sumber ke brankas

KV2kunci target baru dengan kunci/rahasia baru dan perbarui metadata Azure Site Recovery.Catatan

Membuat brankas kunci baru mungkin memiliki implikasi biaya. Jika Anda ingin menggunakan brankas kunci target asli (

KV1) yang Anda gunakan sebelumnya, Anda dapat melakukannya setelah menyelesaikan langkah-langkah di atas dengan brankas kunci yang berbeda.

Setelah Anda memperbarui vault menggunakan brankas kunci yang berbeda, untuk menggunakan brankas kunci target asli Anda (KV1), ulangi langkah 1 hingga 4 dan pilihKV1di brankas kunci target. Ini menyalin kunci/ rahasia baru diKV1dan menggunakannya untuk target.

Memperbarui pengaturan enkripsi VM target menggunakan REST API

- Anda harus menyalin kunci ke vault target menggunakan skrip Copy-Keys .

Replication Protected Items - UpdateGunakan Rest API untuk memperbarui metadata Azure Site Recovery.

Memperbarui pengaturan enkripsi VM target menggunakan PowerShell

- Salin kunci ke vault target menggunakan skrip Copy-Keys .

Set-AzRecoveryServicesAsrReplicationProtectedItemGunakan perintah untuk memperbarui metadata Azure Site Recovery.

Memecahkan masalah izin brankas kunci selama replikasi komputer virtual Azure-ke-Azure

Azure Site Recovery memerlukan setidaknya izin baca pada brankas kunci wilayah sumber dan izin tulis pada brankas kunci wilayah target untuk membaca rahasia dan menyalinnya ke brankas kunci wilayah target.

Penyebab 1: Anda tidak memiliki izin "DAPATKAN" di wilayah sumber Brankas kunci untuk membaca kunci. Cara memperbaiki: Terlepas dari apakah Anda adalah admin langganan atau bukan, penting bagi Anda untuk mendapatkan izin pada brankas kunci.

- Buka Brankas kunci wilayah sumber yang contohnya adalah "ContososourceKeyvault" >Kebijakan akses

- Di bawahPilih Utama tambahkan nama pengguna Anda, contohnya: "dradmin@contoso.com"

- Di bawah Izin kunci, pilih DAPATKAN

- Di bawahIzin Rahasia, pilih DAPATKAN

- Simpan kebijakan akses

Penyebab 2: Anda tidak memerlukan izin pada Brankas kunci Wilayah target untuk menulis kunci.

Misalnya:Anda mencoba mereplikasi komputer virtual yang memiliki brankas kunci ContososourceKeyvault pada wilayah sumber. Anda memiliki semua izin pada brankas kunci wilayah sumber. Tetapi selama perlindungan, Anda memilih brankas kunci yang sudah dibuat ContosotargetKeyvault, yang tidak memiliki izin. Muncul kesalahan.

Izin diperlukan pada Brankas target

Cara memperbaiki: Buka Beranda kebijakan akses>Keyvaults>ContosotargetKeyvault>dan tambahkan izin yang sesuai.

Langkah berikutnya

- Pelajari selengkapnya tentang menjalankan uji kegagalan.