Azure Disk Encryption untuk Linux VMs

Perhatian

Artikel ini mereferensikan CentOS, distribusi Linux yang mendekati status End Of Life (EOL). Harap pertimbangkan penggunaan dan rencanakan yang sesuai. Untuk informasi selengkapnya, lihat panduan Akhir Masa Pakai CentOS.

Berlaku untuk: ✔️ Mesin Virtual Linux ✔️ Set skala fleksibel

Azure Disk Encryption membantu melindungi dan mengamankan data Anda untuk memenuhi komitmen keamanan dan kepatuhan organisasi Anda. Ia menggunakan fitur DM-Crypt Linux untuk menyediakan enkripsi volume untuk OS dan disk data komputer virtual (VM) Azure, dan terintegrasi dengan Azure Key Vault untuk membantu Anda mengontrol dan mengelola kunci enkripsi dan rahasia disk.

Azure Disk Encryption tahan zona, sama seperti Virtual Machines. Untuk detailnya, lihat Layanan Azure yang mendukung Zona Ketersediaan.

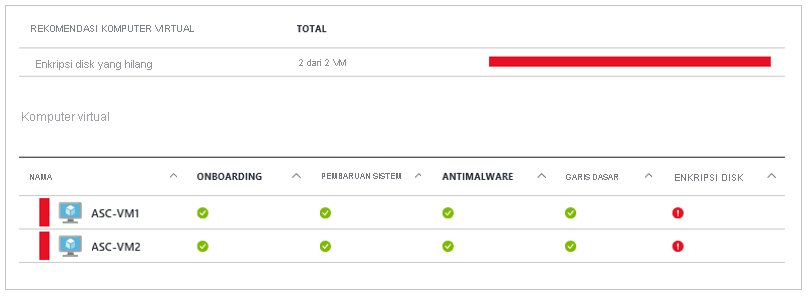

Jika Anda menggunakan Pertahanan Microsoft untuk Cloud, Anda akan diberi tahu jika Anda memiliki VM yang tidak terenkripsi. Pemberitahuan tersebut muncul sebagai Keparahan tingkat Tinggi dan direkomendasikan untuk mengenkripsi mesin virtual ini.

Peringatan

- Jika sebelumnya Anda telah menggunakan Azure Disk Encryption dengan MICROSOFT Entra ID untuk mengenkripsi VM, Anda harus terus menggunakan opsi ini untuk mengenkripsi VM Anda. Lihat Azure Disk Encryption dengan Microsoft Entra ID (rilis sebelumnya) untuk detailnya.

- Rekomendasi tertentu mungkin meningkatkan penggunaan sumber daya data, jaringan, atau komputasi, yang menyebabkan biaya lisensi atau biaya langganan tambahan. Anda harus memiliki langganan Azure aktif yang valid untuk membuat sumber daya di Azure di wilayah yang didukung.

Anda dapat mempelajari dasar-dasar Azure Disk Encryption untuk Linux hanya dalam beberapa menit dengan Membuat dan mengenkripsi Linux VM dengan mulai cepat Azure CLI atau Membuat dan mengenkripsi Linux VM dengan mulai cepat Azure PowerShell.

Mesin virtual dan sistem operasi yang didukung

Mesin virtual yang didukung

Linux VM tersedia dalam berbagai ukuran. Azure Disk Encryption didukung pada mesin virtual Generasi 1 dan Generasi 2. Azure Disk Encryption juga tersedia untuk mesin virtual dengan penyimpanan premium.

Lihat Ukuran Azure VM tanpa disk sementara lokal.

Azure Disk Encryption juga tidak tersedia di VM seri A dasar, atau di komputer virtual yang tidak memenuhi persyaratan memori minimum ini:

Persyaratan memori

| Komputer virtual | Persyaratan memori minimum |

|---|---|

| Mesin virtual Linux hanya mengenkripsi volume data | 2 GB |

| VM Linux saat mengenkripsi volume data dan OS, dan di mana penggunaan sistem file root (/) adalah 4 GB atau kurang | 8 GB |

| VM Linux saat mengenkripsi volume data dan OS, dan di mana penggunaan sistem file root (/) lebih besar dari 4 GB | Penggunaan sistem file akar * 2. Misalnya, penggunaan sistem file akar 16 GB memerlukan setidaknya 32 GB RAM |

Setelah proses enkripsi disk OS selesai pada mesin virtual Linux, mesin virtual dapat dikonfigurasi untuk berjalan dengan lebih sedikit memori.

Untuk pengecualian lainnya, lihat Azure Disk Encryption: Pembatasan.

Sistem operasi yang didukung

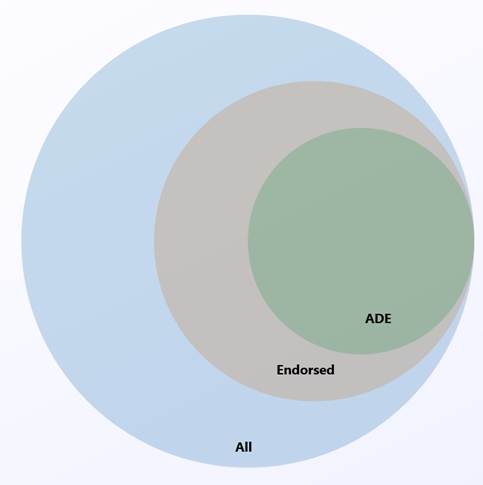

Azure Disk Encryption didukung di subset distribusi Linux yang didukung Azure, yang merupakan subset dari semua distribusi server Linux.

Distribusi server Linux yang tidak didukung oleh Azure tidak mendukung Azure Disk Encryption; dari yang didukung, hanya distribusi dan versi berikut yang mendukung Azure Disk Encryption:

| Publisher | Penawaran | SKU | URN | Jenis volume yang didukung untuk enkripsi |

|---|---|---|---|---|

| Kanonis | Ubuntu | 22.04-LTS | Canonical:0001-com-ubuntu-server-jammy:22_04-lts:latest | OS dan disk data |

| Kanonis | Ubuntu | 22.04-LTS Gen2 | Canonical:0001-com-ubuntu-server-jammy:22_04-lts-gen2:latest | OS dan disk data |

| Kanonis | Ubuntu | 20.04-LTS | Canonical:0001-com-ubuntu-server-focal:20_04-lts:latest | OS dan disk data |

| Kanonis | Ubuntu | 20.04-DAILY-LTS | Canonical:0001-com-ubuntu-server-focal-daily:20_04-daily-lts:latest | OS dan disk data |

| Kanonis | Ubuntu | 20.04-LTS Gen2 | Canonical:0001-com-ubuntu-server-focal:20_04-lts-gen2:latest | OS dan disk data |

| Kanonis | Ubuntu | 20.04-DAILY-LTS Gen2 | Canonical:0001-com-ubuntu-server-focal-daily:20_04-daily-lts-gen2:latest | OS dan disk data |

| Kanonis | Ubuntu | 18.04-LTS | Canonical:UbuntuServer:18.04-LTS:latest | OS dan disk data |

| Kanonis | Ubuntu 18.04 | 18.04-DAILY-LTS | Canonical:UbuntuServer:18.04-DAILY-LTS:latest | OS dan disk data |

| MicrosoftCBLMariner | cbl-mariner | cbl-mariner-2 | MicrosoftCBLMariner:cbl-mariner:cbl-mariner-2:latest* | OS dan disk data |

| MicrosoftCBLMariner | cbl-mariner | cbl-mariner-2-gen2 | MicrosoftCBLMariner:cbl-mariner:cbl-mariner-2-gen2:latest* | OS dan disk data |

| OpenLogic | CentOS 8-LVM | 8-LVM | OpenLogic:CentOS-LVM:8-LVM:latest | OS dan disk data |

| OpenLogic | CentOS 8.4 | 8_4 | OpenLogic:CentOS:8_4:latest | OS dan disk data |

| OpenLogic | CentOS 8.3 | 8_3 | OpenLogic:CentOS:8_3:latest | OS dan disk data |

| OpenLogic | CentOS 8.2 | 8_2 | OpenLogic:CentOS:8_2:latest | OS dan disk data |

| OpenLogic | CentOS 7-LVM | 7-LVM | OpenLogic:CentOS-LVM:7-LVM:7.9.2021020400 | OS dan disk data |

| OpenLogic | CentOS 7.9 | 7_9 | OpenLogic:CentOS:7_9:latest | OS dan disk data |

| OpenLogic | CentOS 7.8 | 7_8 | OpenLogic:CentOS:7_8:latest | OS dan disk data |

| OpenLogic | CentOS 7.7 | 7.7 | OpenLogic:CentOS:7.7:latest | OS dan disk data |

| OpenLogic | CentOS 7.6 | 7.6 | OpenLogic:CentOS:7.6:latest | OS dan disk data |

| OpenLogic | CentOS 7.5 | 7.5 | OpenLogic:CentOS:7.5:latest | OS dan disk data |

| OpenLogic | CentOS 7.4 | 7.4 | OpenLogic:CentOS:7.4:latest | OS dan disk data |

| OpenLogic | CentOS 6.8 | 6.8 | OpenLogic:CentOS:6.8:latest | Hanya disk data |

| Oracle | Oracle Linux 8.6 | 8.6 | Oracle:Oracle-Linux:ol86-lvm:latest | OS dan disk data (lihat catatan di bawah) |

| Oracle | Oracle Linux 8.6 Gen 2 | 8.6 | Oracle:Oracle-Linux:ol86-lvm-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| Oracle | Oracle Linux 8.5 | 8.5 | Oracle:Oracle-Linux:ol85-lvm:latest | OS dan disk data (lihat catatan di bawah) |

| Oracle | Oracle Linux 8.5 Gen 2 | 8.5 | Oracle:Oracle-Linux:ol85-lvm-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9.2 | 9.2 | RedHat:RHEL:9_2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9.2 Gen 2 | 9.2 | RedHat:RHEL:92-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9.0 | 9.0 | RedHat:RHEL:9_0:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9.0 Gen 2 | 9.0 | RedHat:RHEL:90-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9-lvm | 9-lvm | RedHat:RHEL:9-lvm:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 9-lvm Gen 2 | 9-lvm-gen2 | RedHat:RHEL:9-lvm-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.9 | 8.9 | RedHat:RHEL:8_9:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.9 Gen 2 | 8.9 | RedHat:RHEL:89-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.8 | 8.8 | RedHat:RHEL:8_8:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.8 Gen 2 | 8.8 | RedHat:RHEL:88-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.7 | 8.7 | RedHat:RHEL:8_7:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.7 Gen 2 | 8.7 | RedHat:RHEL:87-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.6 | 8.6 | RedHat:RHEL:8_6:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.6 Gen 2 | 8.6 | RedHat:RHEL:86-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.5 | 8.5 | RedHat:RHEL:8_5:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.5 Gen 2 | 8.5 | RedHat:RHEL:85-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.4 | 8.4 | RedHat:RHEL:8.4:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.3 | 8.3 | RedHat:RHEL:8.3:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8-LVM | 8-LVM | RedHat:RHEL:8-LVM:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8-LVM Gen 2 | 8-lvm-gen2 | RedHat:RHEL:8-lvm-gen2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.2 | 8.2 | RedHat:RHEL:8.2:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 8.1 | 8.1 | RedHat:RHEL:8.1:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7-LVM | 7-LVM | RedHat:RHEL:7-LVM:7.9.2020111202 | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.9 | 7_9 | RedHat:RHEL:7_9:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.8 | 7.8 | RedHat:RHEL:7.8:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.7 | 7.7 | RedHat:RHEL:7.7:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.6 | 7.6 | RedHat:RHEL:7.6:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.5 | 7.5 | RedHat:RHEL:7.5:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 7.4 | 7.4 | RedHat:RHEL:7.4:latest | OS dan disk data (lihat catatan di bawah) |

| RedHat | RHEL 6.8 | 6.8 | RedHat:RHEL:6.8:latest | Disk data (lihat catatan di bawah) |

| RedHat | RHEL 6.7 | 6.7 | RedHat:RHEL:6.7:latest | Disk data (lihat catatan di bawah) |

| SUSE | openSUSE 42.3 | 42.3 | SUSE:openSUSE-Leap:42.3:latest | Hanya disk data |

| SUSE | SLES 12-SP4 | 12-SP4 | SUSE:SLES:12-SP4:latest | Hanya disk data |

| SUSE | SLES HPC 12-SP3 | 12-SP3 | SUSE:SLES-HPC:12-SP3:latest | Hanya disk data |

* Untuk versi gambar yang lebih besar dari atau sama dengan Mei 2023.

Catatan

RHEL:

- Implementasi Azure Disk Encryption baru didukung untuk RHEL OS dan disk data untuk citra RHEL7 Pay-As-You-Go.

- ADE juga didukung untuk RHEL Bring-Your-Own-Subscription Gold Images, tetapi hanya setelah langganan terdaftar. Untuk informasi selengkapnya, lihat Red Hat Enterprise Linux Bring-Your-Own-Subscription Gold Images di Azure

Semua distro:

- Dukungan ADE untuk jenis penawaran tertentu tidak melampaui tanggal akhir masa pakai yang disediakan oleh penerbit.

- Solusi ADE warisan (menggunakan kredensial Microsoft Entra) tidak disarankan untuk VM baru dan tidak kompatibel dengan versi RHEL yang lebih baru dari RHEL 7.8 atau dengan Python 3 sebagai default.

Persyaratan VM tambahan

Azure Disk Encryption memerlukan adanya modul dm-crypt dan vfat di sistem. Menghapus atau menonaktifkan vfat dari citra default akan mencegah sistem membaca volume kunci dan mendapatkan kunci yang diperlukan untuk membuka disk di reboot berikutnya. Langkah-langkah pengerasan sistem yang menghapus modul vfat dari sistem atau memberlakukan perluasan mountpoint/folder OS di drive data tidak kompatibel dengan Azure Disk Encryption.

Sebelum mengaktifkan enkripsi, disk data yang akan dienkripsi harus terdaftar dengan benar di /etc/fstab. Gunakan opsi "nofail" saat membuat entri, dan pilih nama perangkat blok persisten (karena nama perangkat dalam format "/dev/sdX" mungkin tidak terkait dengan disk yang sama di seluruh reboot, terutama setelah enkripsi; untuk detail lebih lanjut tentang perilaku ini, lihat: Memecahkan masalah perubahan nama perangkat Linux VM).

Pastikan pengaturan /etc/fstab dikonfigurasi dengan benar untuk pemasangan. Untuk mengonfigurasi pengaturan ini, jalankan perintah mount -a atau reboot VM dan picu pemasangan ulang dengan cara itu. Setelah selesai, periksa output perintah lsblk untuk memastikan bahwa drive masih dipasang.

- Jika file /etc/fstab tidak memasang drive dengan benar sebelum mengaktifkan enkripsi, Azure Disk Encryption tidak akan dapat memasangnya dengan benar.

- Proses Azure Disk Encryption akan memindahkan informasi pemasangan keluar dari /etc/fstab dan ke dalam file konfigurasinya sendiri sebagai bagian dari proses enkripsi. Jangan khawatir melihat entri hilang dari /etc/fstab setelah enkripsi drive data selesai.

- Sebelum memulai enkripsi, pastikan untuk menghentikan semua layanan dan proses yang dapat menulis ke disk data terpasang dan menonaktifkannya, sehingga layanan dan proses itu tidak memulai ulang secara otomatis setelah reboot. Ini dapat membuat file tetap terbuka di partisi ini, mencegah prosedur enkripsi untuk memasang ulang, menyebabkan kegagalan enkripsi.

- Setelah reboot, proses Azure Disk Encryption akan membutuhkan waktu untuk memasang disk yang baru dienkripsi. Disk-disk tersebut tidak akan segera tersedia setelah reboot. Proses ini membutuhkan waktu untuk memulai, membuka kunci, lalu memasang drive terenkripsi sebelum tersedia untuk diakses oleh proses lain. Proses ini mungkin memakan waktu lebih dari satu menit setelah reboot tergantung pada karakteristik sistem.

Berikut adalah contoh perintah yang digunakan untuk memasang disk data dan membuat entri /etc/fstab yang diperlukan:

sudo UUID0="$(blkid -s UUID -o value /dev/sda1)"

sudo UUID1="$(blkid -s UUID -o value /dev/sda2)"

sudo mkdir /data0

sudo mkdir /data1

sudo echo "UUID=$UUID0 /data0 ext4 defaults,nofail 0 0" >>/etc/fstab

sudo echo "UUID=$UUID1 /data1 ext4 defaults,nofail 0 0" >>/etc/fstab

sudo mount -a

Persyaratan jaringan

Untuk mengaktifkan fitur Azure Disk Encryption, Linux VM harus memenuhi persyaratan konfigurasi titik akhir jaringan berikut:

- Untuk mendapatkan token untuk terhubung ke brankas kunci Anda, VM Linux harus dapat terhubung ke titik akhir Microsoft Entra, [login.microsoftonline.com].

- Untuk menulis kunci enkripsi ke brankas kunci Anda, Linux VM harus dapat terhubung ke titik akhir brankas kunci.

- Linux VM harus dapat terhubung ke titik akhir penyimpanan Azure yang meng-hosting repositori ekstensi Azure dan akun penyimpanan Azure yang meng-hosting file VHD.

- Jika kebijakan keamanan membatasi akses dari Azure VM ke Internet, Anda dapat mengatasi URI sebelumnya dan mengonfigurasi aturan tertentu untuk mengizinkan konektivitas keluar ke IP. Untuk mengetahui informasi selengkapnya, lihat Azure Key Vault di balik firewall.

Persyaratan penyimpanan kunci enkripsi

Azure Disk Encryption memerlukan Azure Key Vault untuk mengontrol dan mengelola kunci enkripsi disk dan rahasia. Brankas kunci dan mesin virtual Anda harus berada di wilayah Azure dan langganan yang sama.

Untuk detailnya, lihat Membuat dan mengonfigurasi brankas kunci untuk Azure Disk Encryption.

Terminologi

Tabel berikut mendefinisikan beberapa istilah umum yang digunakan di dokumentasi enkripsi disk Azure:

| Terminologi | Definisi |

|---|---|

| Azure Key Vault | Key Vault adalah layanan manajemen kunci kriptografi yang didasarkan pada modul keamanan perangkat keras yang divalidasi Federal Information Processing Standards (FIPS). Standar ini membantu melindungi kunci kriptografi dan rahasia sensitif Anda. Untuk mengetahui informasi selengkapnya, lihat dokumentasi Azure Key Vault dan Membuat dan mengonfigurasi brankas kunci untuk Azure Disk Encryption. |

| Azure CLI | Azure CLI dioptimalkan untuk mengelola dan menjalankan sumber daya Azure dari baris perintah. |

| DM-Crypt | DM-Crypt adalah subsistem enkripsi disk transparan berbasis Linux yang digunakan untuk mengaktifkan enkripsi disk di Linux VM. |

| Kunci enkripsi kunci (KEK) | Kunci asimetris (RSA 2048) yang dapat Anda gunakan untuk melindungi atau membungkus rahasia. Anda dapat menyediakan kunci yang dilindungi modul keamanan perangkat keras (HSM) atau kunci yang dilindungi perangkat lunak. Untuk mengetahui informasi selengkapnya, lihat dokumentasi Azure Key Vault dan Membuat dan mengonfigurasi brankas kunci untuk Azure Disk Encryption. |

| Cmdlet PowerShell | Untuk mengetahui informasi selengkapnya, lihat cmdlet Azure PowerShell. |

Langkah berikutnya

- Mulai Cepat - Membuat dan mengenkripsi Linux VM dengan Azure CLI

- Mulai Cepat - Membuat dan mengenkripsi Linux VM dengan Azure PowerShell

- Skenario Azure Disk Encryption di Linux VM

- Skrip CLI prasyarat Azure Disk Encryption

- Prasyarat Azure Disk Encryption skrip PowerShell

- Membuat dan mengonfigurasi key vault untuk Azure Disk Encryption