Lewati penghapusan akun pengguna yang keluar dari cakupan di ID Microsoft Entra

Secara default, mesin provisi Microsoft Entra menghapus sementara atau menonaktifkan pengguna yang keluar dari cakupan. Namun, untuk skenario tertentu seperti Provisi Masuk Pengguna Workday hingga AD, perilaku ini mungkin bukan yang diharapkan dan Anda mungkin ingin mengambil alih perilaku default ini.

Artikel ini menjelaskan cara menggunakan Microsoft Graph API dan Microsoft Graph API explorer untuk menyetel tanda SkipOutOfScopeDeletions yang mengontrol pemrosesan akun yang berada di luar cakupan.

- Jika SkipOutOfScopeDeletions diatur ke 0 (false), akun yang keluar dari cakupan dinonaktifkan di target.

- Jika SkipOutOfScopeDeletions diatur ke 1 (true), akun yang keluar dari cakupan tidak dinonaktifkan di target. Tanda ini disetel pada tingkat Aplikasi Penyedia dan dapat dikonfigurasi menggunakan API Graph.

Karena konfigurasi ini banyak digunakan dengan aplikasi Provisi pengguna Workday ke Direktori Aktif, langkah berikut mencakup cuplikan layar aplikasi Workday. Namun, konfigurasi juga dapat digunakan dengan semua aplikasi lain, seperti ServiceNow, Salesforce, dan Dropbox. Agar berhasil menyelesaikan prosedur ini, Anda harus terlebih dahulu menyiapkan provisi aplikasi untuk aplikasi. Setiap aplikasi memiliki artikel konfigurasinya sendiri. Misalnya, untuk mengonfigurasi aplikasi Workday, lihat Tutorial: Mengonfigurasi Workday ke provisi pengguna Microsoft Entra. SkipOutOfScopeDeletions tidak berfungsi untuk sinkronisasi lintas penyewa.

Langkah 1: Mengambil ID Perwakilan Layanan Aplikasi Provisi Anda (ID Objek)

Tip

Langkah-langkah dalam artikel ini mungkin sedikit berbeda berdasarkan portal tempat Anda memulai.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi.

Telusuri aplikasi Identity>Applications>Enterprise.

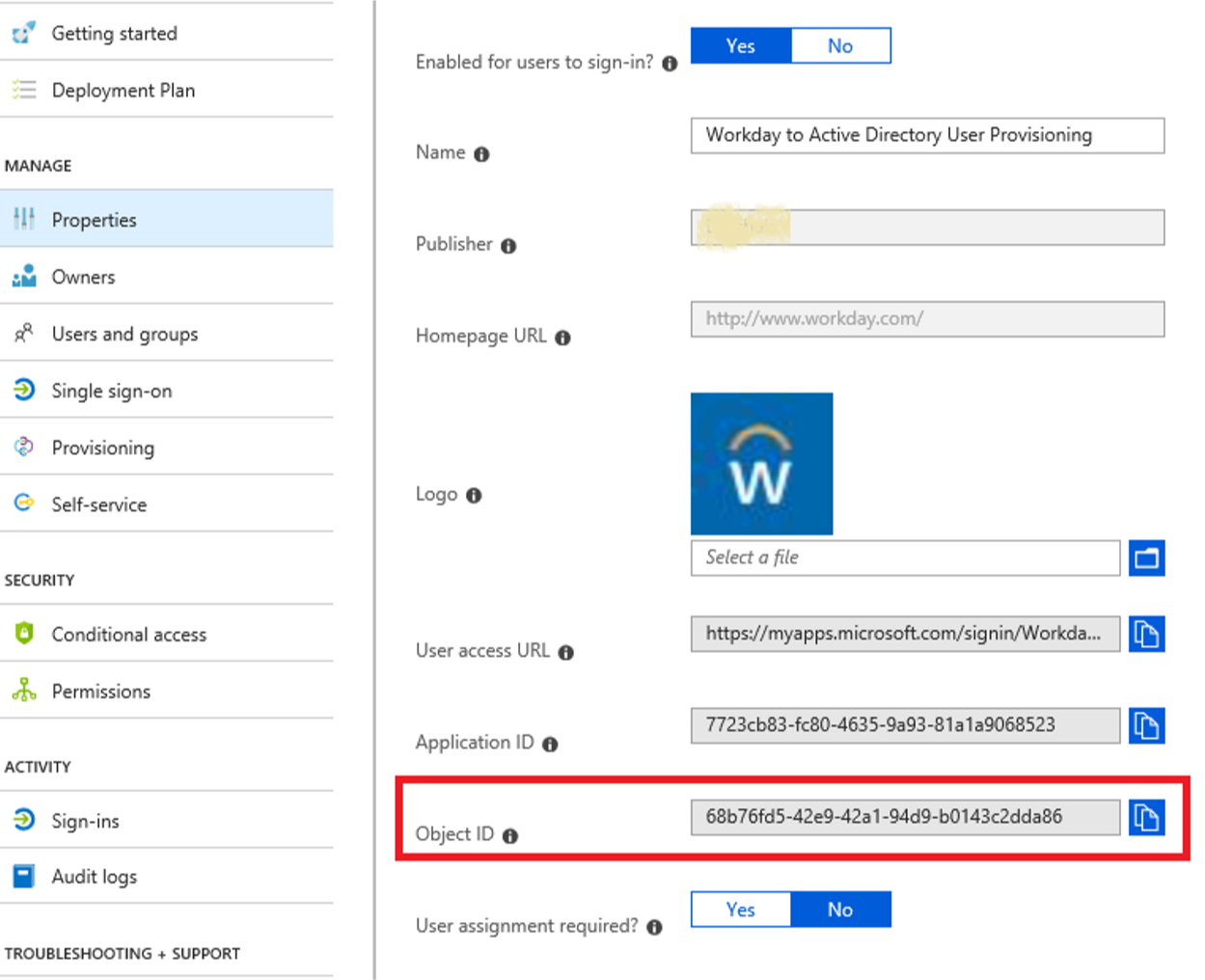

Pilih aplikasi Anda dan buka bagian Properti dari aplikasi provisi Anda. Dalam contoh ini kita menggunakan Workday.

Salin nilai GUID di bidang ID Objek. Nilai ini juga disebut ServicePrincipalId aplikasi Anda dan digunakan dalam operasi Graph Explorer.

Langkah 2: Masuk ke Penjelajah Microsoft Graph

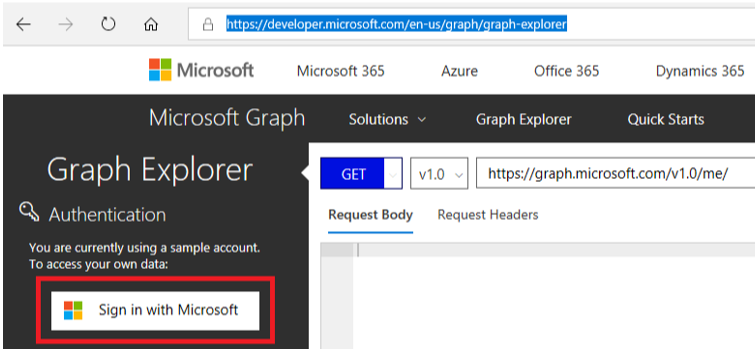

Meluncurkan Penjelajah Microsoft Graph

Klik tombol "Masuk dengan Microsoft" dan masuk menggunakan info masuk Microsoft Entra Global Administrator atau Admin Aplikasi.

Setelah berhasil masuk, detail akun pengguna muncul di panel sebelah kiri.

Langkah 3: Mendapatkan info masuk aplikasi dan detail konektivitas yang sudah ada

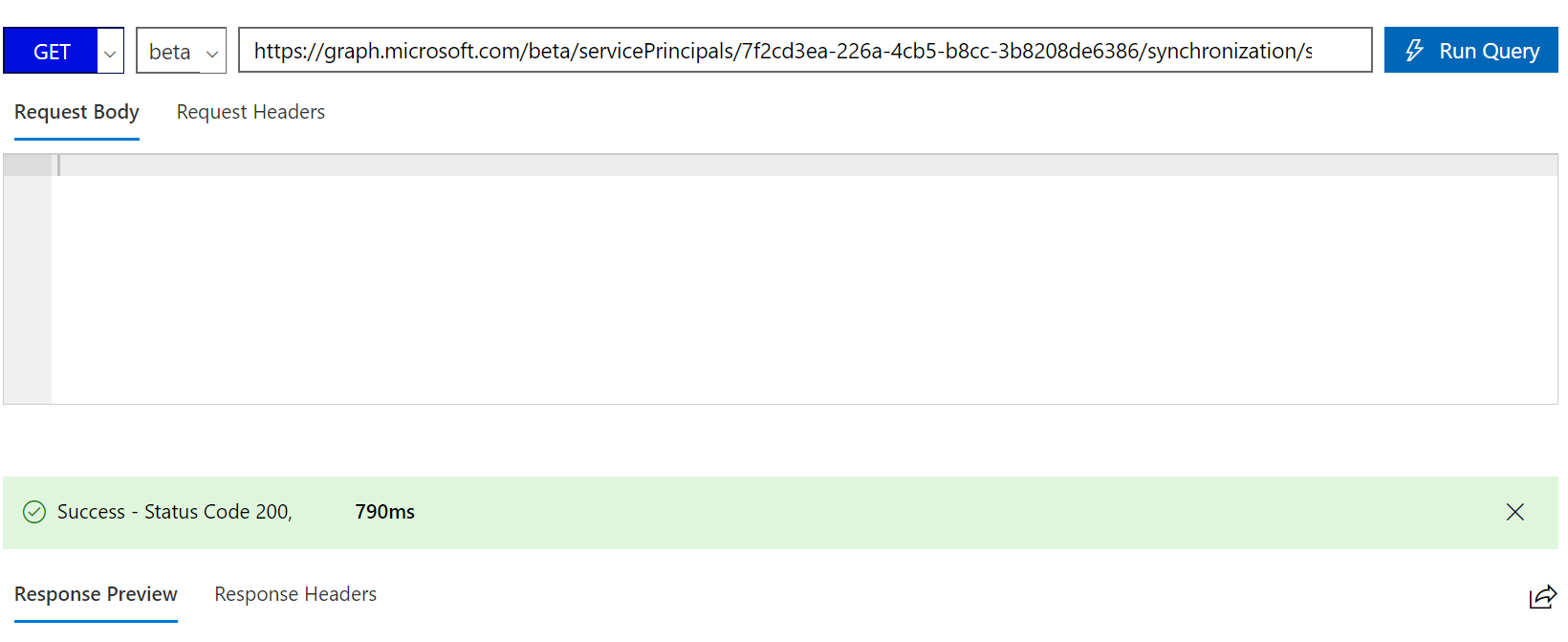

Di Penjelajah Microsoft Graph, jalankan kueri GET berikut yang mengganti [servicePrincipalId] dengan ServicePrincipalId yang diekstrak dari Langkah 1.

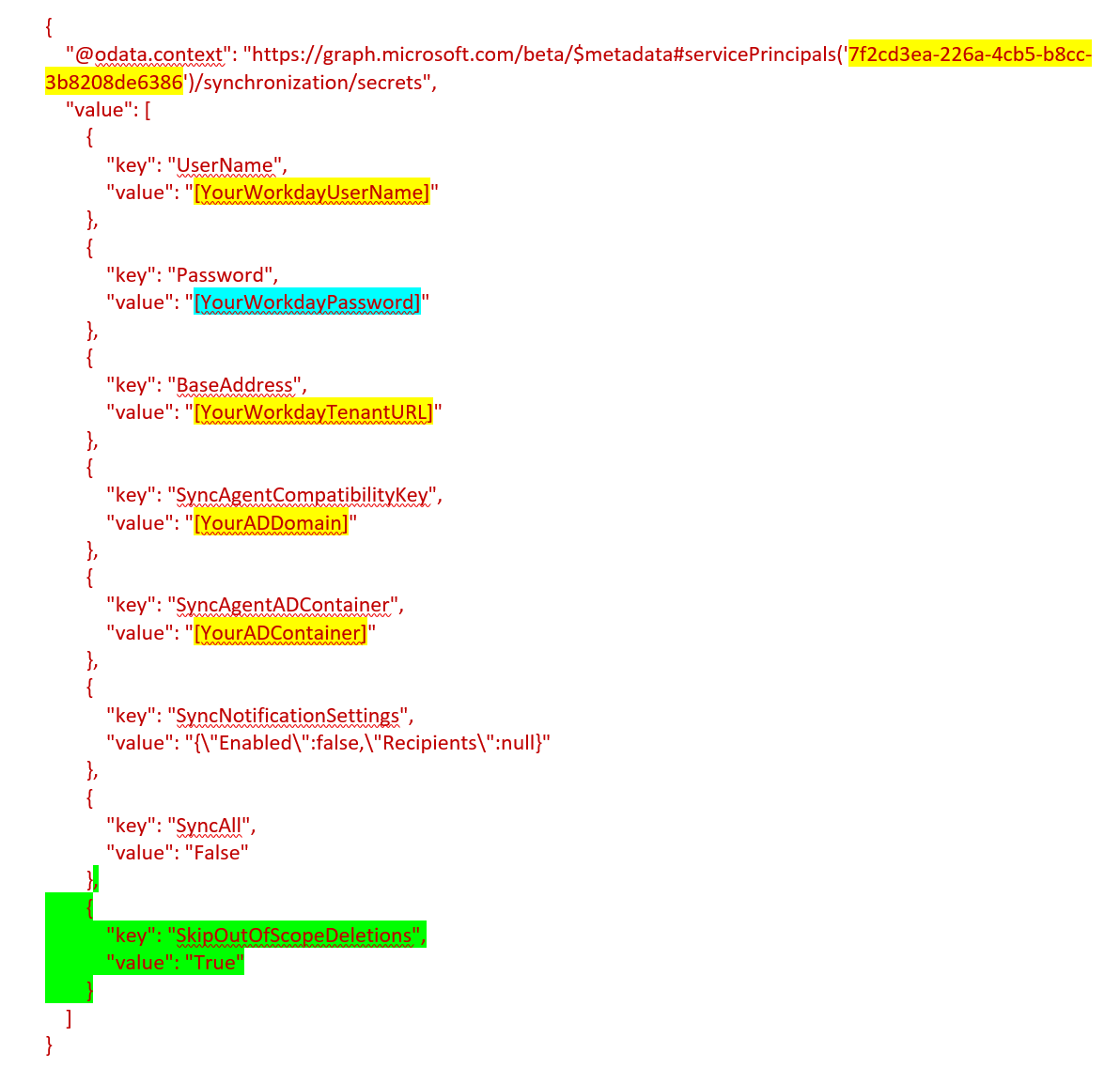

GET https://graph.microsoft.com/beta/servicePrincipals/[servicePrincipalId]/synchronization/secrets

Salin Respons ke dalam file teks. Sepertinya teks JSON ditampilkan, dengan nilai disorot dalam warna kuning khusus untuk penyebaran Anda. Tambahkan garis yang disorot dengan warna hijau ke akhir dan perbarui kata sandi koneksi Workday yang disorot dengan warna biru.

Berikut adalah blok JSON untuk ditambahkan ke pemetaan.

{

"key": "SkipOutOfScopeDeletions",

"value": "True"

}

Langkah 4: Memperbarui titik akhir rahasia dengan bendera SkipOutOfScopeDeletions

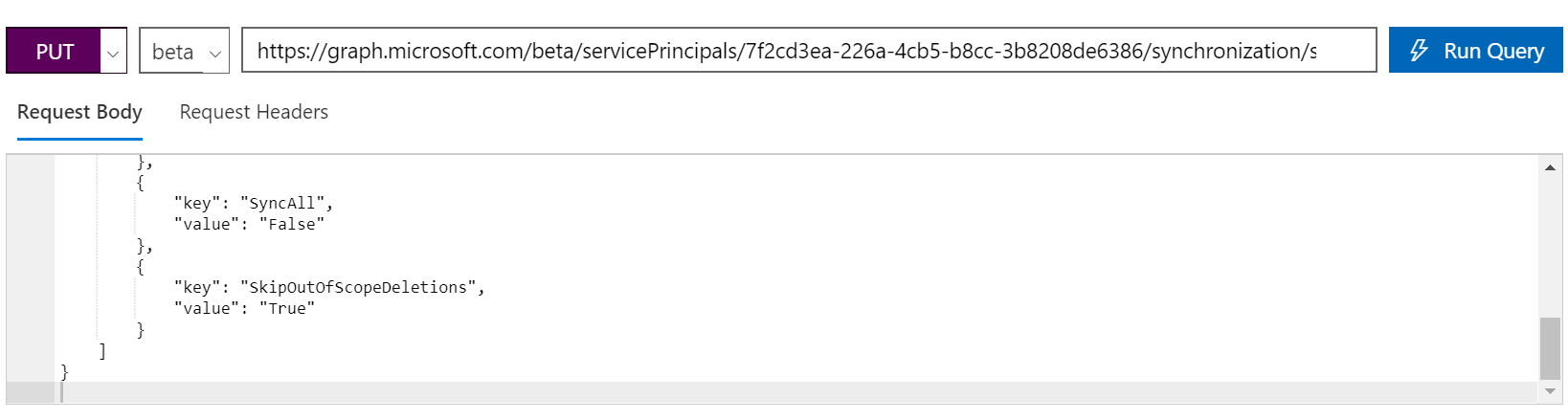

Di Graph Explorer, jalankan perintah untuk memperbarui titik akhir rahasia dengan bendera SkipOutOfScopeDeletions.

Di URL, ganti [servicePrincipalId] dengan ServicePrincipalId yang diekstrak dari Langkah 1.

PUT https://graph.microsoft.com/beta/servicePrincipals/[servicePrincipalId]/synchronization/secrets

Salin teks yang diperbarui dari Langkah 3 ke "Badan Permintaan".

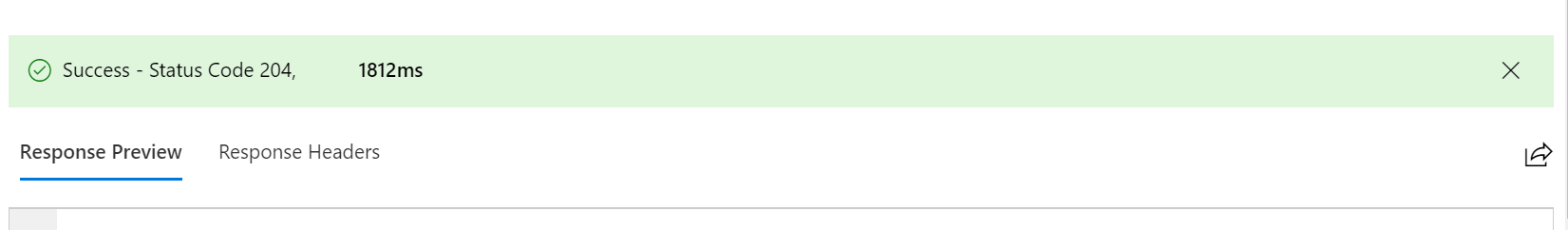

Klik "Jalankan Kueri".

Anda harus mendapatkan output sebagai "Sukses - Kode Status 204". Jika Anda menerima kesalahan, Anda mungkin perlu memeriksa bahwa akun Anda memiliki izin Baca/Tulis untuk ServicePrincipalEndpoint. Anda dapat menemukan izin ini dengan mengklik tab Ubah izin di Penjelajah Graph.

Langkah 5: Memverifikasi bahwa pengguna di luar cakupan tidak dinonaktifkan

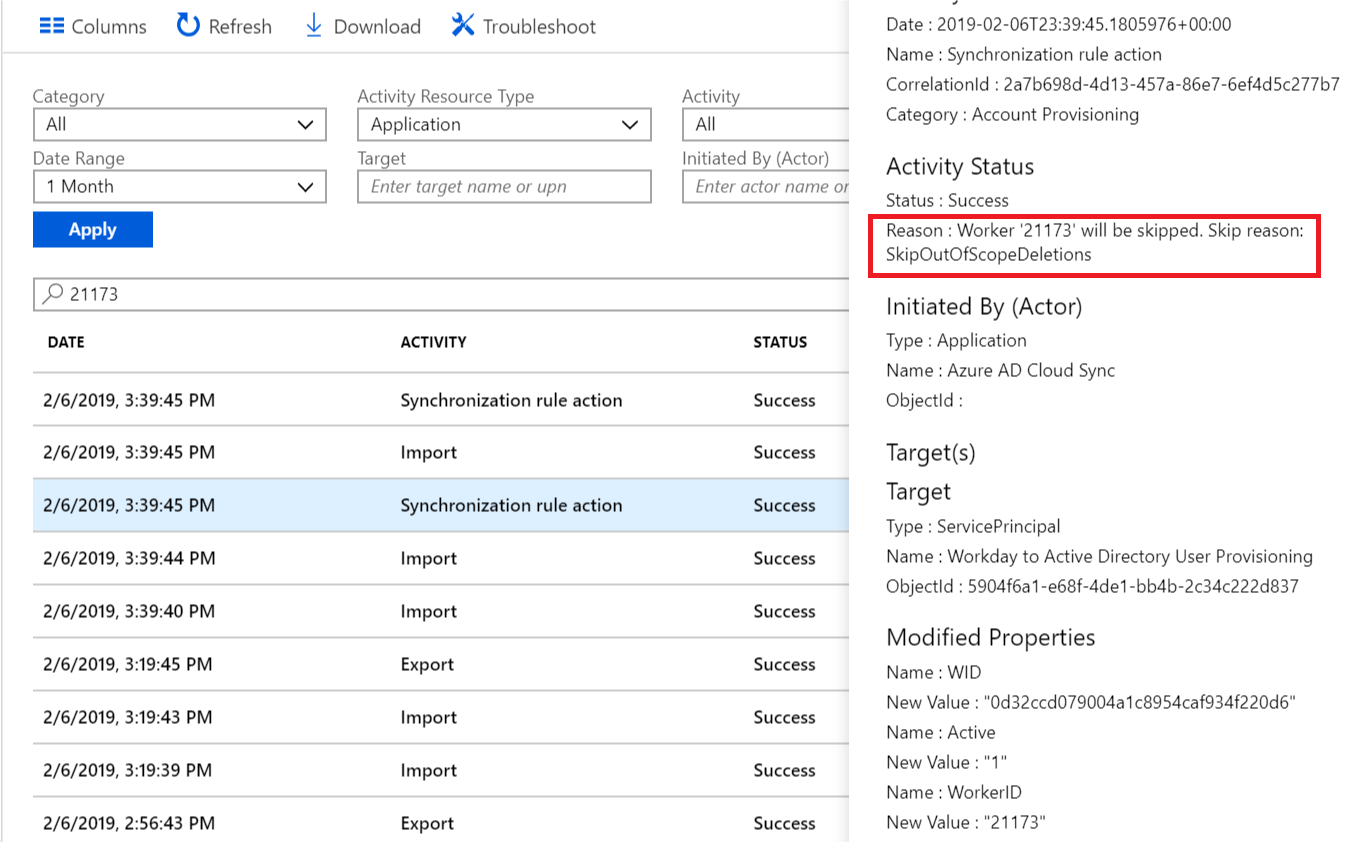

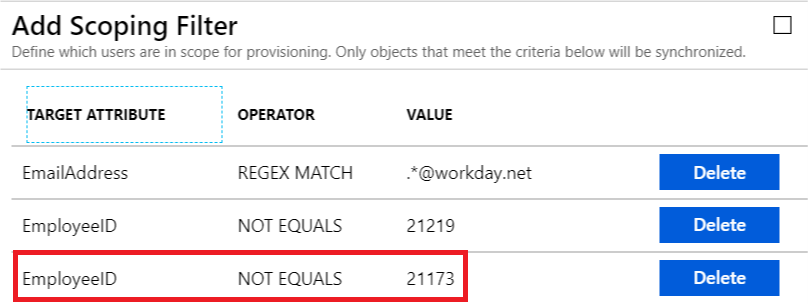

Anda dapat menguji bendera ini menghasilkan perilaku yang diharapkan dengan memperbarui aturan cakupan untuk melompati pengguna tertentu. Dalam contoh, kami mengecualikan karyawan dengan ID 21173 (yang lebih awal dalam cakupan) dengan menambahkan aturan cakupan baru:

Dalam siklus provisi berikutnya, layanan provisi Microsoft Entra mengidentifikasi bahwa pengguna 21173 telah keluar dari cakupan. SkipOutOfScopeDeletions Jika properti diaktifkan, maka aturan sinkronisasi untuk pengguna tersebut menampilkan pesan seperti yang ditunjukkan: