Pelajari tentang grup dan hak akses di ID Microsoft Entra

MICROSOFT Entra ID menyediakan beberapa cara untuk mengelola akses ke sumber daya, aplikasi, dan tugas. Dengan grup Microsoft Entra, Anda dapat memberikan akses dan izin kepada sekelompok pengguna alih-alih untuk setiap pengguna individual. Membatasi akses ke sumber daya Microsoft Entra hanya untuk pengguna yang membutuhkan akses adalah salah satu prinsip keamanan inti Zero Trust.

Artikel ini memberikan gambaran umum tentang bagaimana grup dan hak akses dapat digunakan bersama-sama untuk membuat pengelolaan pengguna Microsoft Entra Anda lebih mudah sekaligus menerapkan praktik terbaik keamanan.

MICROSOFT Entra ID memungkinkan Anda menggunakan grup untuk mengelola akses ke aplikasi, data, dan sumber daya. Sumber daya dapat berbentuk:

- Bagian dari organisasi Microsoft Entra, seperti izin untuk mengelola objek melalui peran di ID Microsoft Entra

- Eksternal organisasi, seperti untuk aplikasi Software as a Service (SaaS)

- Layanan Azure

- Situs SharePoint

- Sumber daya lokal

Beberapa grup tidak dapat dikelola di portal Azure:

- Grup yang disinkronkan dari Direktori Aktif lokal hanya dapat dikelola di Direktori Aktif lokal.

- Daftar distribusi dan grup keamanan dengan dukungan email hanya dikelola di pusat admin Exchange atau pusat admin Microsoft 365. Anda harus masuk ke pusat admin Exchange atau pusat admin Microsoft 365 untuk mengelola grup ini.

Apa yang harus diketahui sebelum membuat grup

Ada dua jenis grup dan tiga jenis keanggotaan grup. Tinjau opsi untuk menemukan kombinasi yang tepat untuk skenario Anda.

Jenis grup:

Keamanan: Digunakan untuk mengelola akses pengguna dan komputer ke sumber daya bersama.

Misalnya, Anda dapat membuat grup keamanan sehingga semua anggota grup memiliki sekumpulan izin keamanan yang sama. Anggota grup keamanan dapat mencakup pengguna, perangkat, perwakilan layanan, dan grup lainnya (juga dikenal sebagai grup berlapis), yang menentukan kebijakan dan izin akses. Pemilik kelompok keamanan dapat menyertakan pengguna dan perwakilan layanan.

Catatan

Saat menumpuk grup keamanan yang ada ke grup keamanan lain, hanya anggota dalam grup induk yang akan memiliki akses ke sumber daya dan aplikasi bersama. Anggota grup berlapis tidak memiliki keanggotaan yang ditetapkan yang sama dengan anggota grup induk. Untuk informasi selengkapnya tentang mengelola grup berlapis, lihat Cara mengelola grup.

Microsoft 365: Memberikan peluang kolaborasi dengan memberi anggota grup akses ke kotak surat bersama, kalender, file, situs SharePoint, dan banyak lagi.

Opsi ini juga memungkinkan Anda memberi orang di luar organisasi Anda akses ke grup. Anggota grup Microsoft 365 hanya dapat menyertakan pengguna. Pemilik grup Microsoft 365 dapat menyertakan pengguna dan perwakilan layanan. Untuk informasi selengkapnya tentang Grup Microsoft 365, lihat Mempelajari tentang Grup Microsoft 365.

Jenis keanggotaan:

Ditetapkan: Memungkinkan Anda menambahkan pengguna tertentu sebagai anggota grup dan memiliki izin unik.

Pengguna dinamis: Memungkinkan Anda menggunakan aturan keanggotaan dinamis untuk menambah dan menghapus anggota secara otomatis. Jika atribut anggota berubah, sistem melihat aturan grup dinamis Anda untuk direktori untuk melihat apakah anggota memenuhi persyaratan aturan (ditambahkan), atau tidak lagi memenuhi persyaratan aturan (dihapus).

Perangkat dinamis: Memungkinkan Anda menggunakan aturan grup dinamis untuk menambah dan menghapus perangkat secara otomatis. Jika atribut perangkat berubah, sistem melihat aturan grup dinamis Anda untuk direktori untuk melihat apakah perangkat memenuhi persyaratan aturan (ditambahkan), atau tidak lagi memenuhi persyaratan aturan (dihapus).

Penting

Anda dapat membuat grup dinamis untuk perangkat atau pengguna, tetapi tidak untuk keduanya. Anda tidak dapat membuat grup perangkat berdasarkan atribut pemilik perangkat. Aturan keanggotaan perangkat hanya dapat mereferensikan atribusi perangkat. Untuk informasi selengkapnya tentang membuat grup dinamis untuk pengguna dan perangkat, lihat Membuat grup dinamis dan memeriksa status.

Apa yang harus diketahui sebelum menambahkan hak akses ke grup

Setelah membuat grup Microsoft Entra, Anda perlu memberinya akses yang sesuai. Setiap aplikasi, sumber daya, dan layanan yang memerlukan izin akses perlu dikelola secara terpisah karena izin untuk satu aplikasi mungkin tidak sama dengan yang lain. Berikan akses menggunakan prinsip hak istimewa paling rendah untuk membantu mengurangi risiko serangan atau pelanggaran keamanan.

Cara kerja manajemen akses di ID Microsoft Entra

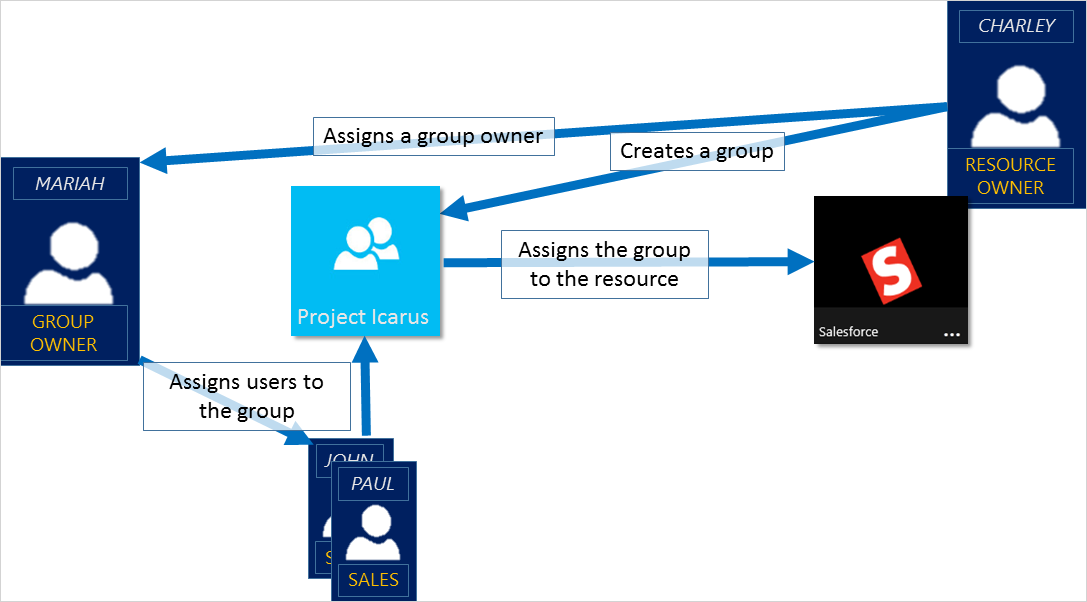

ID Microsoft Entra membantu Anda memberikan akses ke sumber daya organisasi Anda dengan memberikan hak akses kepada satu pengguna atau ke seluruh grup Microsoft Entra. Menggunakan grup memungkinkan pemilik sumber daya atau pemilik direktori Microsoft Entra menetapkan serangkaian izin akses ke semua anggota grup. Pemilik sumber daya atau direktori juga dapat memberikan hak pengelolaan kepada seseorang seperti manajer departemen atau administrator meja bantuan, membiarkan orang tersebut menambah dan menghapus anggota. Untuk mengetahui informasi selengkapnya tentang cara mengelola pemilik grup, lihat artikel Mengelola grup.

Cara untuk menetapkan hak akses

Setelah membuat grup, Anda perlu memutuskan cara menetapkan hak akses. Jelajahi cara menetapkan hak akses untuk menentukan proses terbaik untuk skenario Anda.

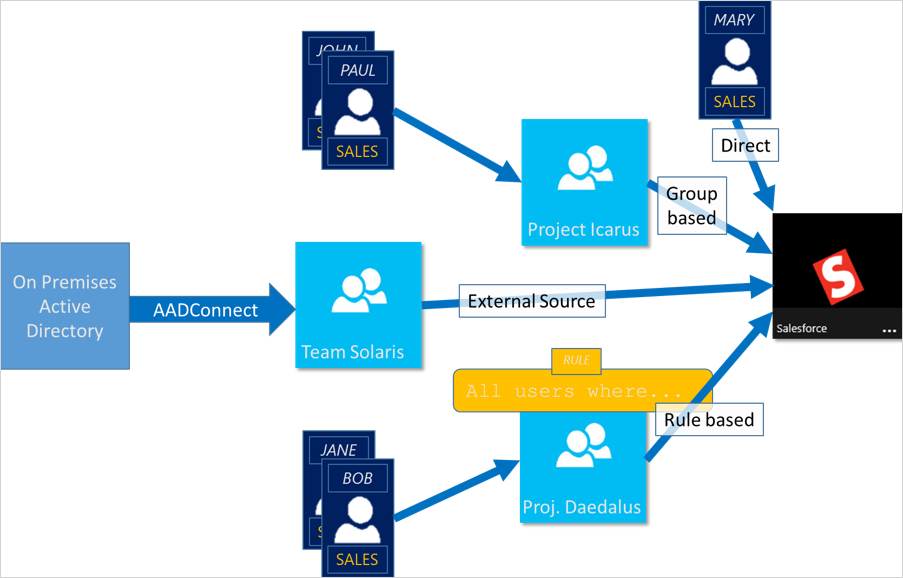

Penetapan langsung. Pemilik sumber daya secara langsung menetapkan pengguna ke sumber daya.

Penetapan grup. Pemilik sumber daya menetapkan grup Microsoft Entra ke sumber daya, yang secara otomatis memberi semua anggota grup akses ke sumber daya. Keanggotaan grup dikelola oleh pemilik grup dan pemilik sumber daya, pemilik dapat menambahkan atau menghapus anggota dari grup. Untuk mengetahui informasi selengkapnya tentang mengelola keanggotaan grup, lihat artikel Mengelola grup.

Penetapan berbasis aturan. Pemilik sumber daya membuat grup dan menggunakan aturan untuk menentukan pengguna mana saja yang ditetapkan ke sumber daya tertentu. Aturan ini berbasis pada atribut yang ditetapkan untuk pengguna individual. Pemilik sumber daya mengelola aturan, menentukan atribut dan nilai mana yang diperlukan untuk memungkinkan akses sumber daya. Untuk informasi selengkapnya, lihat Membuat grup dinamis dan memeriksa status.

Penetapan otoritas eksternal. Akses berasal dari sumber eksternal, seperti direktori lokal atau aplikasi SaaS. Dalam situasi ini, pemilik sumber daya menetapkan grup untuk menyediakan akses ke sumber daya, lalu sumber eksternal mengelola anggota grup.

Bisakah pengguna bergabung ke grup tanpa ditetapkan?

Pemilik grup dapat mengizinkan pengguna menemukan grup mereka sendiri untuk bergabung, alih-alih menetapkannya. Pemilik juga dapat menyiapkan grup untuk menerima semua pengguna yang bergabung atau memerlukan persetujuan secara otomatis.

Setelah pengguna meminta untuk bergabung dengan grup, permintaan diteruskan ke pemilik grup. Jika diperlukan, pemilik dapat menyetujui permintaan dan pengguna diberitahu tentang keanggotaan grup. Jika Anda memiliki beberapa pemilik dan salah satunya tidak menyetujui, pengguna akan diberi tahu, tetapi tidak ditambahkan ke grup. Untuk informasi selengkapnya dan instruksi tentang cara mengizinkan pengguna Anda meminta untuk bergabung dengan grup, lihat Menyiapkan ID Microsoft Entra sehingga pengguna dapat meminta untuk bergabung dengan grup.

Langkah berikutnya

- Membuat dan mengelola grup Microsoft Entra dan keanggotaan grup

- Pelajari tentang lisensi berbasis grup di MICROSOFT Entra ID

- Mengelola akses ke aplikasi SaaS menggunakan grup

- Mengelola aturan dinamis untuk pengguna dalam grup

- Pelajari tentang Privileged Identity Management (PIM) untuk peran Microsoft Entra