Merencanakan migrasi aplikasi ke ID Microsoft Entra

Dalam artikel ini, Anda mempelajari tentang manfaat ID Microsoft Entra dan cara merencanakan migrasi autentikasi aplikasi Anda. Artikel ini memberikan gambaran umum tentang kriteria perencanaan dan keluar untuk membantu Anda merencanakan strategi migrasi dan memahami bagaimana autentikasi Microsoft Entra dapat mendukung tujuan organisasi Anda.

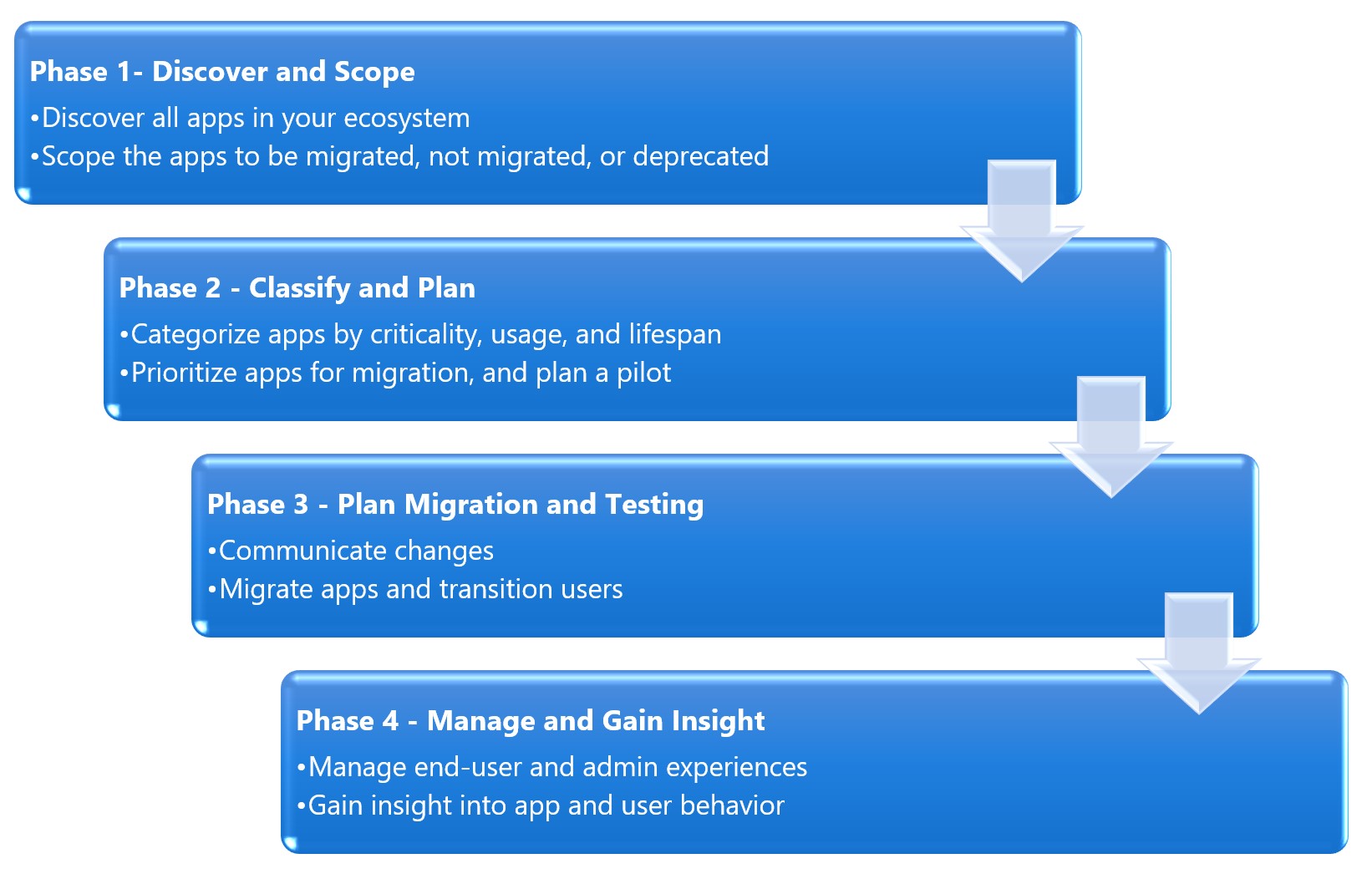

Proses ini dipecah menjadi empat fase. Setiap fase berisi kriteria perencanaan dan keluar terperinci yang membantu Anda merencanakan strategi migrasi dan memahami bagaimana autentikasi Microsoft Entra mendukung tujuan organisasi Anda.

Pengantar

Saat ini, organisasi Anda memerlukan banyak aplikasi bagi pengguna untuk menyelesaikan pekerjaan. Anda kemungkinan akan terus menambahkan, mengembangkan, atau menghentikan aplikasi setiap hari. Pengguna mengakses aplikasi dari berbagai perangkat perusahaan dan pribadi, serta berbagai lokasi. Pengguna membuka aplikasi dengan banyak cara, di antaranya:

- Melalui beranda perusahaan, atau portal

- Dengan menandai atau menambahkan favorit di browser mereka

- Melalui URL vendor untuk aplikasi software as a service (SaaS)

- Tautan yang didorong langsung ke desktop atau perangkat seluler pengguna melalui solusi manajemen perangkat seluler/aplikasi (MDM/MAM)

Aplikasi Anda kemungkinan menggunakan jenis autentikasi berikut:

Security Assertion Markup Language (SAML) atau OpenID Koneksi (OIDC) melalui solusi federasi solusi Identity and Access Management (IAM) lokal atau yang dihosting cloud (seperti Active Directory Federation Services (ADFS), Okta, atau Ping)

Kerberos atau NTLM melalui Direktori Aktif

Autentikasi berbasis header melalui Ping Access

Untuk memastikan pengguna dapat mengakses aplikasi dengan mudah dan aman, Anda perlu memiliki satu set tunggal kontrol akses dan kebijakan di seluruh lingkungan lokal dan cloud Anda.

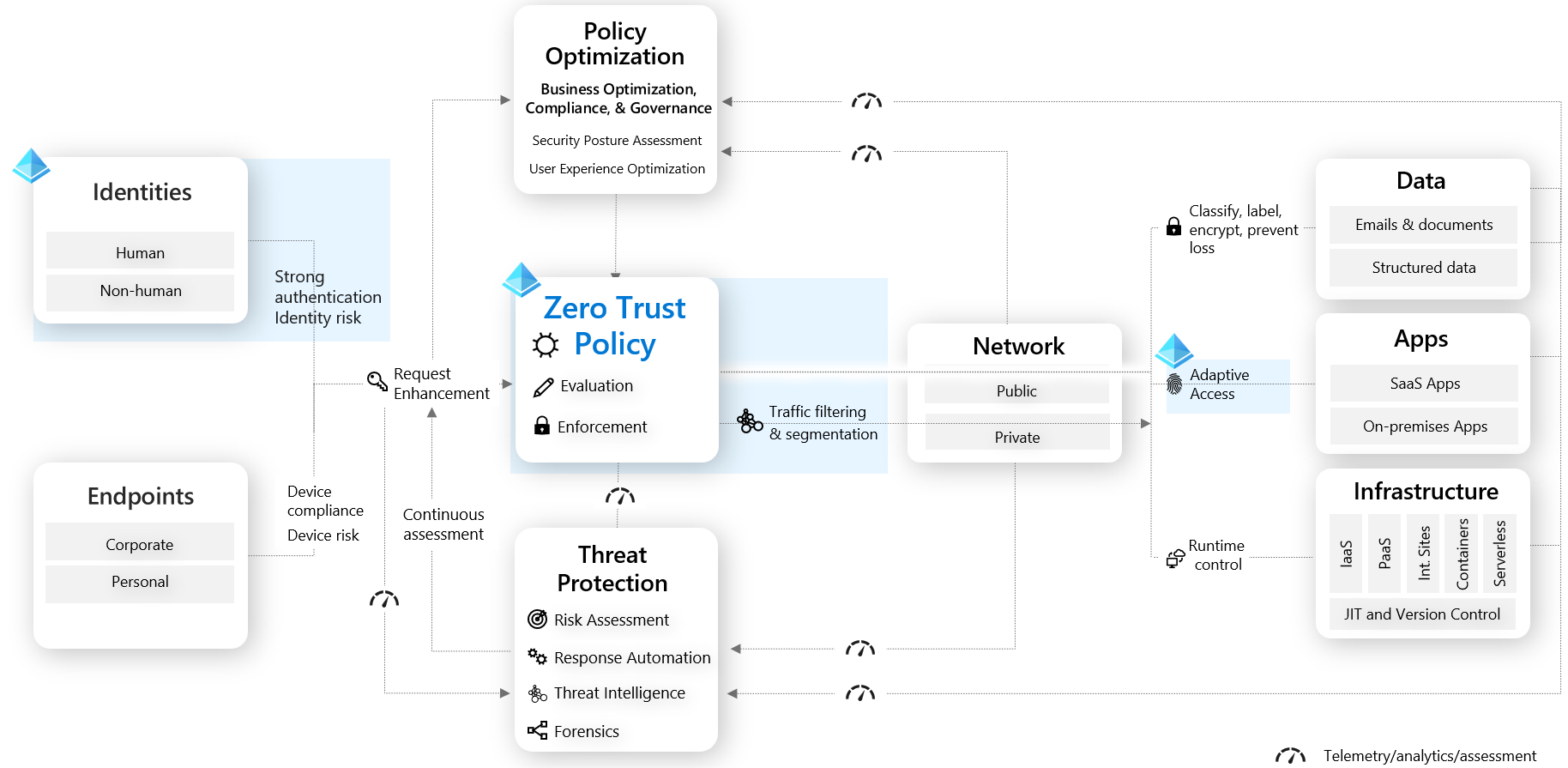

MICROSOFT Entra ID menawarkan platform identitas universal yang menyediakan satu identitas kepada karyawan, mitra, dan pelanggan Anda untuk mengakses aplikasi yang mereka inginkan. Platform ini meningkatkan kolaborasi dari platform dan perangkat apa pun.

MICROSOFT Entra ID memiliki serangkaian kemampuan manajemen identitas lengkap. Menstandarkan autentikasi dan otorisasi aplikasi Anda ke MICROSOFT Entra ID memberi Anda manfaat yang diberikan kemampuan ini.

Anda dapat menemukan sumber daya migrasi lainnya di https://aka.ms/migrateapps

Merencanakan fase migrasi dan strategi proyek Anda

Ketika proyek teknologi gagal, sering kali karena ekspektasi yang tidak cocok, pemangku kepentingan yang tepat tidak terlibat, atau kurangnya komunikasi. Memastikan keberhasilan Anda dengan merencanakan proyek itu sendiri.

Fase migrasi

Sebelum membahas alat yang dipakai, Anda harus memahami cara mempertimbangkan proses migrasi. Melalui beberapa lokakarya langsung ke pelanggan, kami merekomendasikan empat fase berikut:

Mengumpulkan tim proyek

Migrasi aplikasi adalah upaya tim, dan Anda perlu memastikan semua posisi penting sudah terisi. Dukungan dari para pemimpin bisnis senior adalah hal yang penting. Pastikan Anda melibatkan kelompok sponsor eksekutif, pembuat keputusan bisnis, dan ahli bidang studi (SME) yang tepat

Selama proyek migrasi, satu orang mungkin memenuhi beberapa peran, atau beberapa orang memenuhi setiap peran, tergantung pada ukuran dan struktur organisasi Anda. Anda mungkin juga memiliki dependensi pada tim lain yang memainkan peran kunci dalam lanskap keamanan Anda.

Tabel berikut ini memasukkan peran kunci dan kontribusinya:

| Peran | Kontribusi |

|---|---|

| Manajer Proyek | Pelatih proyek yang bertanggung jawab untuk memandu proyek, termasuk: - memperoleh dukungan eksekutif - mengajak masuk para pemangku kepentingan - mengelola jadwal, dokumentasi, dan komunikasi |

| Arsitek Identitas / Administrator Aplikasi Microsoft Entra | Bertanggung jawab atas tugas-tugas berikut: - merancang solusi bekerja sama dengan pemangku kepentingan - mendokumentasikan desain solusi dan prosedur operasional untuk serah terima kepada tim operasi - mengelola lingkungan praproduksi dan produksi |

| Tim operasi AD lokal | Organisasi yang mengelola berbagai sumber identitas lokal seperti AD forest, direktori LDAP, sistem HR, dll. - melakukan langkah perbaikan yang diperlukan sebelum melakukan sinkronisasi - Menyediakan akun layanan yang diperlukan untuk sinkronisasi - menyediakan akses untuk mengonfigurasi federasi ke ID Microsoft Entra |

| Manajer Dukungan IT | Perwakilan dari organisasi dukungan IT yang dapat memberikan masukan tentang kemampuan mendukung perubahan ini dari sudut pandang tim bantuan teknis. |

| Pemilik Keamanan | Perwakilan dari tim keamanan yang dapat memastikan bahwa rencana tersebut memenuhi persyaratan keamanan organisasi Anda. |

| Pemilik teknis aplikasi | Termasuk pemilik teknis aplikasi dan layanan yang terintegrasi dengan ID Microsoft Entra. Mereka menyediakan atribut identitas aplikasi yang harus disertakan dalam proses sinkronisasi. Mereka biasanya memiliki hubungan dengan perwakilan CSV. |

| Pemilik bisnis aplikasi | Kolega perwakilan yang dapat memberikan input tentang pengalaman pengguna dan kegunaan perubahan ini dari perspektif pengguna. Perwakilan ini juga memiliki aspek bisnis keseluruhan aplikasi, yang mungkin termasuk mengelola akses. |

| Grup pengguna percontohan | Pengguna yang menguji sebagai bagian dari pekerjaan harian mereka, pengalaman pilot, dan memberikan umpan balik untuk memandu sisa penyebaran. |

Merencanakan komunikasi

Keterlibatan dan komunikasi bisnis yang efektif adalah kunci keberhasilan. Penting untuk memberi pemangku kepentingan dan pengguna akhir jalan untuk mendapatkan informasi dan terus mendapat informasi tentang pembaruan jadwal. Mendidik semua orang tentang nilai migrasi, garis waktu yang diharapkan, dan cara membuat rencana untuk gangguan bisnis sementara. Gunakan beberapa jalan seperti sesi pengarahan, email, rapat satu-ke-satu, spanduk, dan balai kota.

Berdasarkan strategi komunikasi yang Anda pilih untuk aplikasi, Anda mungkin ingin mengingatkan pengguna tentang waktu henti yang tertunda. Anda juga harus memverifikasi bahwa tidak ada perubahan terbaru atau dampak bisnis yang akan mengakibatkan penundaan penyebaran.

Dalam tabel berikut, Anda menemukan komunikasi minimum yang disarankan untuk memberi tahu pemangku kepentingan Anda:

Fase rencana dan strategi proyek

| Komunikasi | Audiens |

|---|---|

| Kesadaran dan nilai bisnis/teknis proyek | Semua kecuali pengguna akhir |

| Permintaan untuk aplikasi percontohan | - Pemilik bisnis aplikasi - Pemilik teknis aplikasi - Tim Arsitek dan Identitas |

Fase 1- Temukan dan Selidiki:

| Komunikasi | Audiens |

|---|---|

| - Permintaan informasi aplikasi - Hasil melakukan penyelidikan |

- Pemilik teknis aplikasi - Pemilik bisnis aplikasi |

Fase 2- Mengklasifikasi aplikasi dan merencanakan percontohan:

| Komunikasi | Audiens |

|---|---|

| - Hasil klasifikasi dan akibatnya untuk jadwal migrasi - Jadwal migrasi pendahuluan |

- Pemilik teknis aplikasi - Pemilik bisnis aplikasi |

Fase 3 - Merencanakan migrasi dan pengujian:

| Komunikasi | Audiens |

|---|---|

| - Hasil pengujian migrasi aplikasi | - Pemilik teknis aplikasi - Pemilik bisnis aplikasi |

| - Pemberitahuan bahwa migrasi akan datang dan penjelasan hasil pengalaman pengguna akhir. - Waktu henti datang dan komunikasi lengkap, termasuk apa mereka sekarang harus melakukannya, umpan balik, dan cara mendapatkan bantuan |

- Pengguna akhir (dan yang lainnya) |

Fase 4 - Mengelola dan mendapatkan wawasan:

| Komunikasi | Audiens |

|---|---|

| Analitik yang tersedia dan cara mengaksesnya | - Pemilik teknis aplikasi - Pemilik bisnis aplikasi |

Dasbor komunikasi status migrasi

Mengomunikasikan status keseluruhan proyek migrasi adalah sangat penting, karena menunjukkan kemajuan, dan membantu pemilik aplikasi yang aplikasinya akan dimigrasi untuk mempersiapkan perpindahan. Anda bisa menyusun dasbor sederhana menggunakan Power BI atau alat pelaporan lainnya untuk menyediakan visibilitas kepada status aplikasi selama migrasi.

Status migrasi yang dapat digunakan adalah sebagai berikut:

| Status migrasi | Rencana aksi |

|---|---|

| Permintaan Awal | Temukan aplikasi dan hubungi pemiliknya untuk mendapatkan informasi |

| Penilaian Selesai | Pemilik aplikasi mengevaluasi persyaratan aplikasi dan mengembalikan kuesioner aplikasi |

| Konfigurasi sedang berlangsung | Mengembangkan perubahan yang diperlukan untuk mengelola autentikasi terhadap ID Microsoft Entra |

| Konfigurasi Uji Berhasil | Mengevaluasi perubahan dan mengautentikasi aplikasi terhadap penyewa Microsoft Entra pengujian di lingkungan pengujian |

| Konfigurasi Produksi Berhasil | Ubah konfigurasi agar dapat bekerja pada penyewa AD produksi dan periksa autentikasi aplikasi di lingkungan pengujian |

| Selesai / Berhenti | Sebarkan perubahan untuk aplikasi ke lingkungan produksi dan jalankan terhadap penyewa Microsoft Entra produksi |

Fase ini memastikan pemilik aplikasi mengetahui apa itu migrasi aplikasi dan jadwal pengujian saat aplikasi mereka aktif untuk migrasi. Mereka juga tahu apa hasilnya dari aplikasi lain yang dimigrasikan. Anda juga dapat menyediakan tautan ke database pelacak bug Anda agar pemilik dapat mengajukan dan melihat masalah aplikasi yang sedang dimigrasikan.