Approfondimento sulla sincronizzazione cloud - Come funziona

Panoramica dei componenti

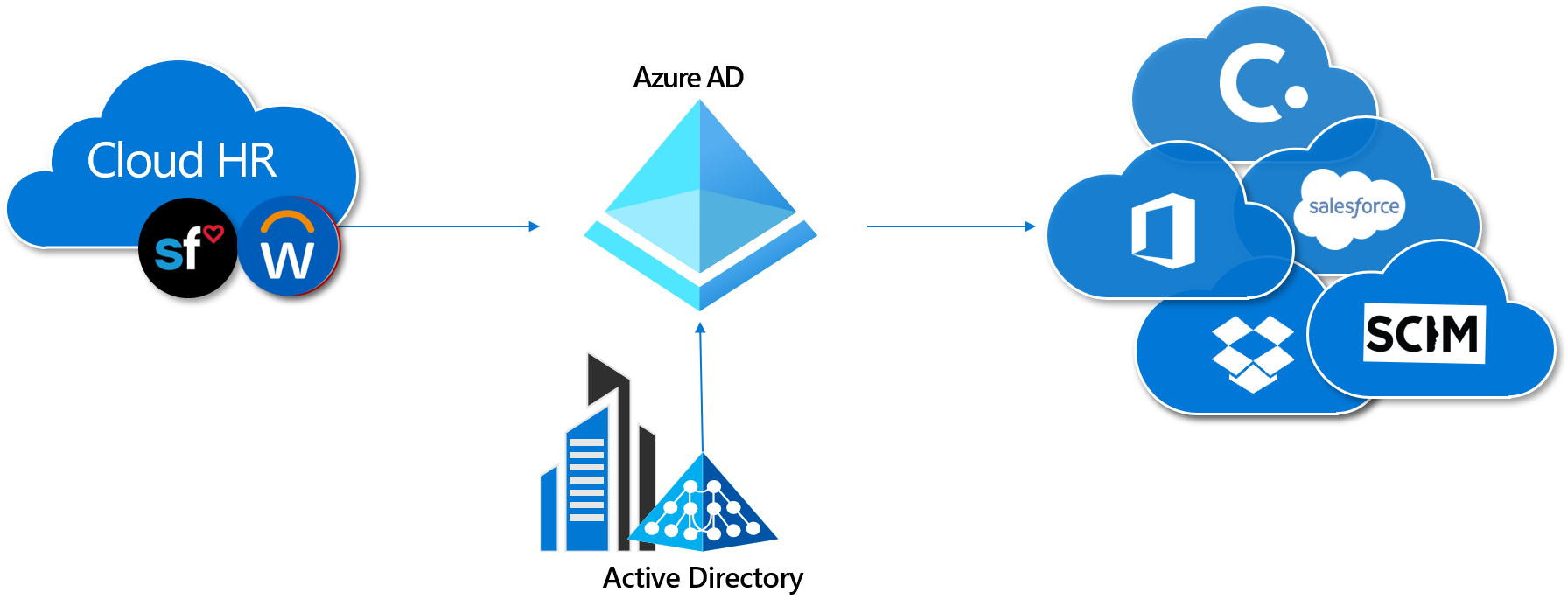

La sincronizzazione cloud si basa sui servizi Microsoft Entra e dispone di 2 componenti chiave:

- Agente di provisioning: Microsoft Entra Connessione agente di provisioning cloud è lo stesso agente di Workday in ingresso e basato sulla stessa tecnologia lato server del proxy dell'app e autenticazione pass-through. Richiede solo una connessione in uscita e gli agenti vengono aggiornati automaticamente.

- Servizio di provisioning: stesso servizio di provisioning come provisioning in uscita e provisioning in ingresso di Workday, che usa un modello basato sull'utilità di pianificazione. La sincronizzazione cloud effettua il provisioning delle modifiche ogni 2 minuti.

Configurazione iniziale

Durante la configurazione iniziale, vengono eseguite alcune operazioni che rendono la sincronizzazione cloud.

- Durante l'installazione dell'agente: si configura l'agente per i domini di Active Directory da cui si vuole effettuare il provisioning. Questa configurazione registra i domini nel servizio di gestione delle identità ibrida e stabilisce una connessione in uscita al bus di servizio in ascolto delle richieste.

- Quando si abilita il provisioning: si seleziona il dominio di Active Directory e si abilita il provisioning, che viene eseguito ogni 2 minuti. Facoltativamente, è possibile deselezionare la sincronizzazione dell'hash delle password e definire la posta elettronica di notifica. È anche possibile gestire la trasformazione degli attributi usando le API Microsoft Graph.

Installazione dell'agente

Gli elementi seguenti si verificano quando viene installato l'agente di provisioning cloud.

- Prima di tutto, il programma di installazione installa i file binari dell'agente e il servizio agente in esecuzione con l'account del servizio virtuale (NETWORK edizione Standard RVICE\AADProvisioningAgent). Un account del servizio virtuale è un tipo speciale di account che non ha una password ed è gestito da Windows.

- Il programma di installazione avvia quindi la procedura guidata.

- La procedura guidata richiederà le credenziali di Microsoft Entra, quindi eseguirà l'autenticazione e recupererà un token.

- La procedura guidata richiede quindi le credenziali del dominio del computer corrente Amministrazione istrators.

- Usando queste credenziali, l'account del servizio gestito generale dell'agente per questo dominio viene creato o individuato e riutilizzato se esiste già.

- Il servizio agente è ora riconfigurato per l'esecuzione in GMSA.

- La procedura guidata richiede ora la configurazione del dominio insieme all'account Enterprise Amministrazione (EA)/Domain Amministrazione(DA) per ogni dominio che si vuole che l'agente funzioni.

- L'account GMSA viene quindi aggiornato con autorizzazioni che consentono l'accesso a ogni dominio immesso durante l'installazione.

- Successivamente, la procedura guidata attiva la registrazione dell'agente

- L'agente crea un certificato e usa il token Microsoft Entra, registra se stesso e il certificato con il servizio di registrazione del servizio di gestione delle identità ibride (HIS)

- La procedura guidata attiva una chiamata AgentResourceGrouping. Questa chiamata al servizio HIS Amministrazione consiste nell'assegnare l'agente a uno o più domini AD nella configurazione HIS.

- La procedura guidata riavvia ora il servizio agente.

- L'agente chiama un servizio Bootstrap al riavvio (e ogni 10 minuti in seguito) per verificare la disponibilità di aggiornamenti della configurazione. Il servizio bootstrap convalida l'identità dell'agente. Aggiorna anche l'ora dell'ultimo bootstrap. Questo è importante perché se gli agenti non eseguano il bootstrap, non vengono aggiornati bus di servizio endpoint e potrebbero non essere in grado di ricevere richieste.

Che cos'è SCIM (System for Cross-domain Identity Management)?

La specifica SCIM è uno standard usato per automatizzare lo scambio di informazioni sull'identità utente o gruppo tra domini di identità, ad esempio Microsoft Entra ID. SCIM sta diventando lo standard di fatto per il provisioning e, se usato con standard federativo come SAML o OpenID Connessione, fornisce agli amministratori una soluzione end-to-end basata su standard per la gestione degli accessi.

Microsoft Entra Connessione agente di provisioning cloud usa SCIM con Microsoft Entra ID per effettuare il provisioning e il deprovisioning di utenti e gruppi.

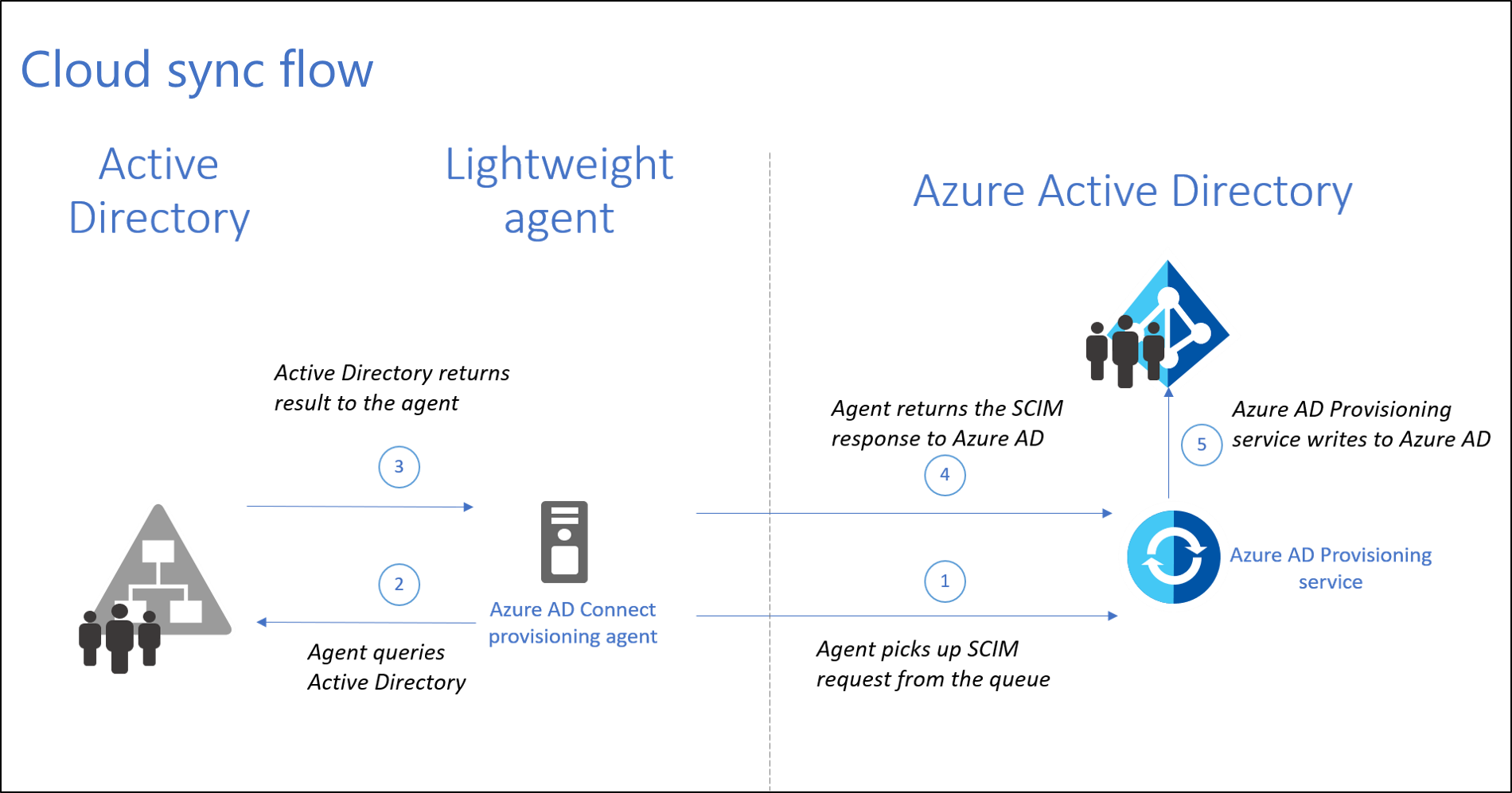

Flusso di sincronizzazione

Dopo aver installato l'agente e abilitato il provisioning, si verifica il flusso seguente.

Dopo aver installato l'agente e abilitato il provisioning, si verifica il flusso seguente.

- Dopo la configurazione, il servizio di provisioning Di Microsoft Entra chiama il servizio ibrido Microsoft Entra per aggiungere una richiesta al bus di servizio. L'agente gestisce costantemente una connessione in uscita al bus di servizio in ascolto delle richieste e preleva immediatamente la richiesta SCIM (System for Cross-Domain Identity Management).

- L'agente suddivide la richiesta in query separate in base al tipo di oggetto.

- AD restituisce il risultato all'agente e l'agente filtra questi dati prima di inviarli all'ID Microsoft Entra.

- Agent restituisce la risposta SCIM all'ID Microsoft Entra. Queste risposte si basano sul filtro che si è verificato all'interno dell'agente. L'agente usa l'ambito per filtrare i risultati.

- Il servizio di provisioning scrive le modifiche nell'ID Microsoft Entra.

- Se si verifica una sincronizzazione differenziale, anziché una sincronizzazione completa, viene usato il cookie/filigrana. Le nuove query otterranno modifiche da tale cookie/filigrana in poi.

Scenari supportati:

Per la sincronizzazione cloud sono supportati gli scenari seguenti.

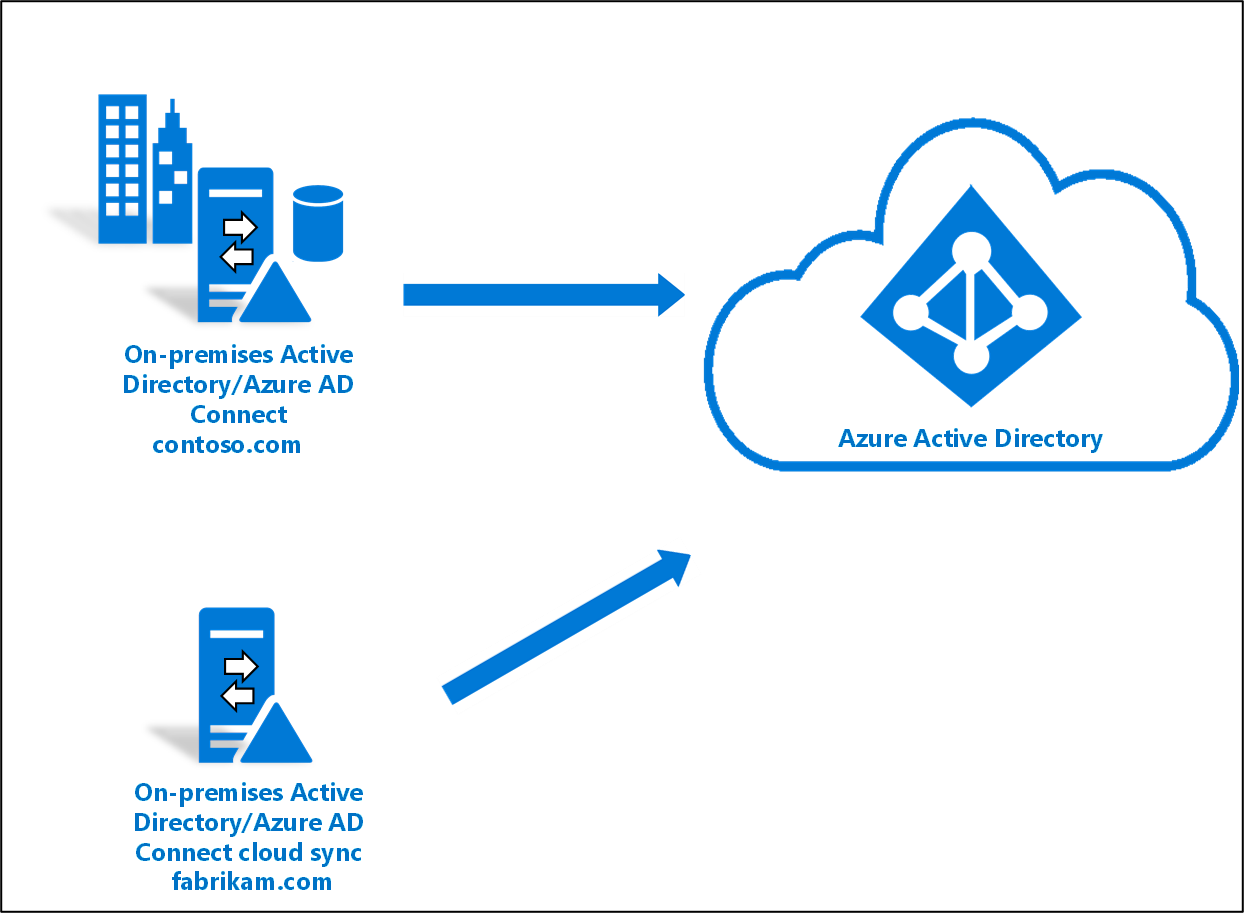

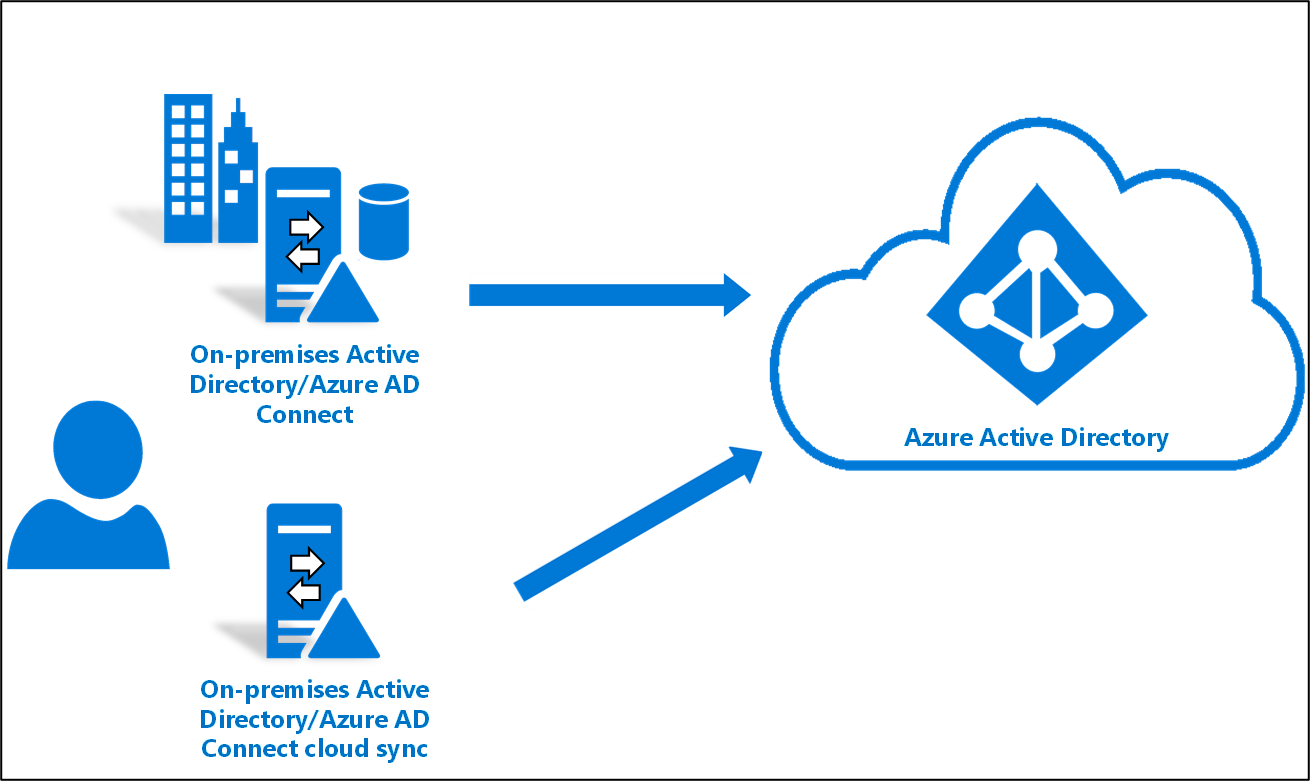

- Cliente ibrido esistente con una nuova foresta: Microsoft Entra Connessione Sync viene usato per le foreste primarie. La sincronizzazione cloud viene usata per il provisioning da una foresta di Active Directory (inclusa la disconnessione). Per altre informazioni, vedere l'esercitazione qui.

- Nuovo cliente ibrido: Microsoft Entra Connessione Sync non viene usato. La sincronizzazione cloud viene usata per il provisioning da una foresta di Active Directory. Per altre informazioni, vedere l'esercitazione qui.

- Cliente ibrido esistente: Microsoft Entra Connessione Sync viene usato per le foreste primarie. La sincronizzazione cloud è pilotata per un piccolo set di utenti nelle foreste primarie qui.

Per altre informazioni, vedere Topologie supportate.