Configurare un tenant di Microsoft Entra per le connessioni del protocollo OpenVPN per vpn utente da punto a sito

Quando ci si connette alla rete virtuale usando rete WAN virtuale VPN utente (da punto a sito), è possibile scegliere il protocollo da usare. Il protocollo usato determina le opzioni di autenticazione disponibili. Se si usa il protocollo OpenVPN, l'autenticazione di Microsoft Entra è una delle opzioni di autenticazione disponibili per l'uso. Questo articolo illustra come configurare un tenant di Microsoft Entra per rete WAN virtuale VPN utente (da punto a sito) usando l'autenticazione OpenVPN.

Nota

L'autenticazione Di Microsoft Entra è supportata solo per le connessioni al protocollo OpenVPN® e richiede il client VPN di Azure.

1. Creare il tenant di Microsoft Entra

Verificare di avere un tenant di Microsoft Entra. Se non si ha un tenant di Microsoft Entra, è possibile crearne uno seguendo la procedura descritta nell'articolo Creare un nuovo tenant :

- Nome organizzazione

- Nome di dominio iniziale

2. Creare utenti tenant di Microsoft Entra

Creare due account nel tenant microsoft Entra appena creato. Per la procedura, vedere Aggiungere o eliminare un nuovo utente.

- Account amministratore globale

- Account utente

L'account amministratore globale verrà usato per concedere il consenso alla registrazione dell'app VPN di Azure. L'account utente può essere usato per testare l'autenticazione OpenVPN.

Assegnare uno degli account al ruolo di amministratore globale. Per la procedura, vedere Assegnare ruoli di amministratore e non amministratore agli utenti con MICROSOFT Entra ID.

3. Concedere il consenso alla registrazione dell'app VPN di Azure

Accedere al portale di Azure come utente con il ruolo di amministratore globale.

Concedere quindi il consenso amministratore per l'organizzazione. In questo modo l'applicazione VPN di Azure può accedere e leggere i profili utente. Copiare e incollare l'URL relativo alla posizione di distribuzione nella barra degli indirizzi del browser:

Pubblica

https://login.microsoftonline.com/common/oauth2/authorize?client_id=41b23e61-6c1e-4545-b367-cd054e0ed4b4&response_type=code&redirect_uri=https://portal.azure.com&nonce=1234&prompt=admin_consentAzure Government

https://login.microsoftonline.us/common/oauth2/authorize?client_id=51bb15d4-3a4f-4ebf-9dca-40096fe32426&response_type=code&redirect_uri=https://portal.azure.us&nonce=1234&prompt=admin_consentMicrosoft Cloud Germany

https://login-us.microsoftonline.de/common/oauth2/authorize?client_id=538ee9e6-310a-468d-afef-ea97365856a9&response_type=code&redirect_uri=https://portal.microsoftazure.de&nonce=1234&prompt=admin_consentMicrosoft Azure gestito da 21Vianet

https://login.chinacloudapi.cn/common/oauth2/authorize?client_id=49f817b6-84ae-4cc0-928c-73f27289b3aa&response_type=code&redirect_uri=https://portal.azure.cn&nonce=1234&prompt=admin_consentNota

Se si usa un account amministratore globale non nativo del tenant di Microsoft Entra per fornire il consenso, sostituire "common" con l'ID tenant di Microsoft Entra nell'URL. Potrebbe anche essere necessario sostituire "common" con l'ID tenant anche in alcuni altri casi. Per informazioni su come trovare l'ID tenant, vedere Come trovare l'ID tenant di Microsoft Entra.

Selezionare l'account con il ruolo di amministratore globale, se richiesto.

Nella pagina Autorizzazioni richieste selezionare Accetta.

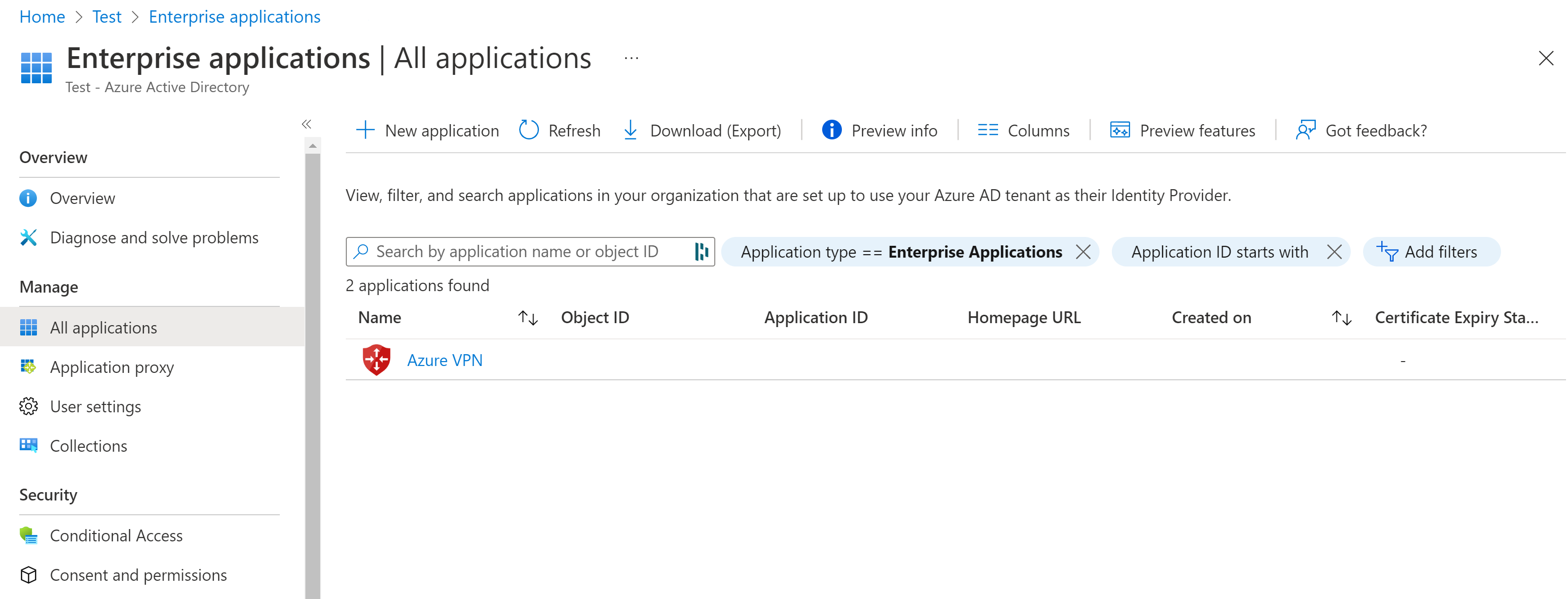

Passare a Microsoft Entra ID. Nel riquadro sinistro fare clic su Applicazioni aziendali. Verrà visualizzata l'elenco vpn di Azure.

Passaggi successivi

Per connettersi alle reti virtuali usando l'autenticazione Microsoft Entra, è necessario creare una configurazione VPN utente e associarla a un hub virtuale. Vedere Configurare l'autenticazione di Microsoft Entra per la connessione da punto a sito ad Azure.